Слайд 1 Информационно-коммуникационные технологии XXI века

Концепция построения и реализации «Расширенного Интернет»*

©

2008 Россия

1. Общие положения. Техносистемы новой формации.

2. Аспекты построения системы. Обеспечение безопасности.

3. SAP и EPCglobal. Прототипы «Расширенного Интернет».

4. «Инициатива 2007». Движение к новой формации.

5. Заключение. Предполагаемая отдача.

Если мы хотим создать новый мир, материал для

него готов. Первый тоже был создан из хаоса.

Роберт Куллиен

____________

* Ссылка на презентацию обязательна и без разрешения автора не может использоваться в коммерческих целях

Слайд 2Аннотация

Материалы подготовлены в рамках деятельности неформального объединения «Инициатива 2007», по результатам

исследований в области алгебры и стохастических систем с начала 1993 года, 4-х больших НИР, проведенных автором с марта 2004 года, трех самостоятельных и одной совместно с Московским комитетом по науке и технологиям, Братиславской 2003 года и трех Российских 2004-2006 года международных крипто-графических конференций, 2-ой Китайской международной выставке программных продуктов CIS 2006 года, а также по итогам многолетних продолжительных дискуссий с экспертами ведущих российских и зарубежных компаний, государственных и общественных организаций.

Открытие в конце 2005 года алгебраических систем неполной арифметики и предарифметики, достижения в области нелинейных стохастических систем и создание стохастических технологий, позволили создать необ-ходимые предпосылки для осуществления технологического прорыва в сфере обеспечения безопасности и перевода исследований в практическую плоскость.

В начале 2007 года совместной с компаний ОАО «Ангстрем», подана тематическая заявка в Федеральное агентство по науке и инновациям по реализации Комплексного проекта развития технологий RFID. Результаты исследований получили развитие, в проведенной совместно с РНЦ «Курчатовский институт» в середине 2007 года работе, по конкретизации и выработке подходов к решению проблем обеспечения безопасности и особен-но, в последовавшей после нее в конце октября инициативе, под именем года «2007», объединившей на базе более 25 организаций лучшие силы, с целью выработки программ и подготовки условий для осуществления качественного прорыва в области электронных и микросенсорных технологий.

Подводя итоги проделанных на сегодня работ, впервые, с общесистемных позиций, рассмотрена роль и место электронных технологий и технологий обеспечения безопасности в развитии общества. Показано, что с преодолением отставания современных технологий обеспечения безопасности от уровня развития техники, имеются все предпосылки перехода от эволюционного процесса развития информиндустрии, к революцион-ному, с отдачей, не уступающей отдаче ведущих отраслей экономики.

Выражаю искреннюю благодарность, всем внесшим вклад в эту большую работу и ценные замечания, за дружескую поддержку и веру, что полученные результаты будут востребованы, во благо прогресса.

Игорь А. Кулаков

«Мир нужно изменять, иначе он неконтролируемым

образом начнет изменять нас самих».

Станислав Лем

Слайд 3Общесистемные положения. Уровни обработки

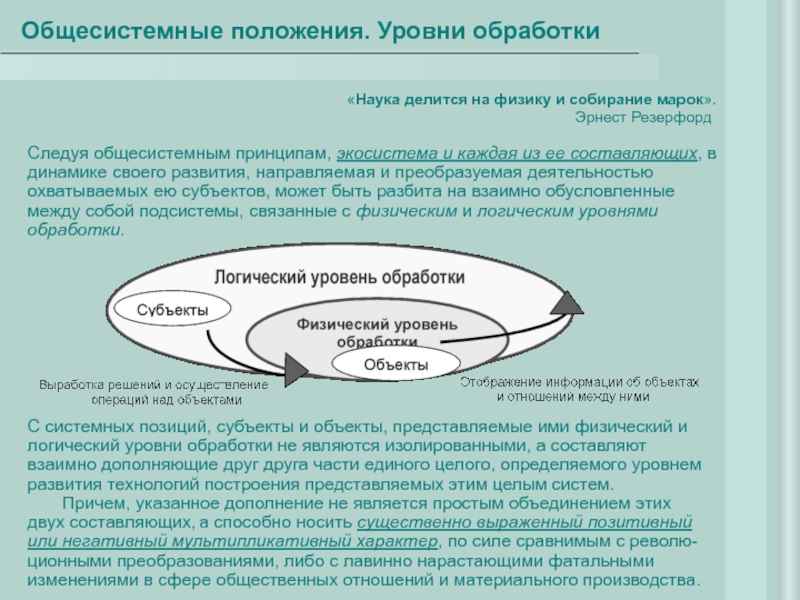

Следуя общесистемным принципам, экосистема и каждая из ее

составляющих, в динамике своего развития, направляемая и преобразуемая деятельностью охватываемых ею субъектов, может быть разбита на взаимно обусловленные между собой подсистемы, связанные с физическим и логическим уровнями обработки.

С системных позиций, субъекты и объекты, представляемые ими физический и логический уровни обработки не являются изолированными, а составляют взаимно дополняющие друг друга части единого целого, определяемого уровнем развития технологий построения представляемых этим целым систем.

Причем, указанное дополнение не является простым объединением этих двух составляющих, а способно носить существенно выраженный позитивный или негативный мультипликативный характер, по силе сравнимым с револю-ционными преобразованиями, либо с лавинно нарастающими фатальными изменениями в сфере общественных отношений и материального производства.

«Наука делится на физику и собирание марок».

Эрнест Резерфорд

Слайд 4Информационное Общество

«Человек человеку все-таки ближе, чем ангел».

Готхольд Лессинг

Благодаря развитию логического уровня обработки, информация и знания стали товаром, по рентабельности и растущей отдаче, заметно превосходящим продукты материального производства, доминирующим фактором очередного этапа развития цивилизации – «Информационное Общество».

Такому повороту событий в развитии общества способствовали следующие интеграционные процессы:

1. Компьютерная революция, общедоступность вычислительной техники и программного обеспечения, экспоненциально быстрое наращивание их функциональных возможностей и представляемых ими ресурсов.

2. Развитие информационных и коммуникационных технологий, логистики и систем автоматизированной обработки, средств связи, локальных и глобальных сетей, стремительный рост их пропускной способности и надежности, внедрение помехоустойчивых многоканальных систем широкополосной и сверхширокополо-сной (UWB) передачи и доступа.

3. Становление и интеллектуализация сети Интернет, продолжающееся с этим гигантское расширение и углубление сетевого охвата все большего числа рядовых пользователей, создание условий для формирования глобального информационного пространства и баз знаний.

Слайд 5Предпосылки качественной трансформации общества

«Мелочи ведут к совершенству, а совершенство не мелочь».

Микеланджело Буонарроти

Достижения в области электроники, технологий аналоговой и цифровой обработки повлекли усиление процессов дифференциации, за счет недоступного ранее наделения интеллектуальными свойствами все более простых элементов и сложных образований физического уровня обработки.

В последние годы физический уровень обработки стремительно развивается, приобретая новое качество, чему способствует:

1. Освоение массового производства микросенсорных устройств, в первую очередь дешевых радиочастотных (RF) меток, электронных интеллектуальных (смарт) чипов, физических, химических и биологических сенсор-датчиков.

2. Осуществление все более сбалансированной системной интеграции информационных и сенсорных технологий, развитие технологий радиочастотной идентификации (RFID), микросенсорных беспроводных сетей и их распространение на все более широкие сегменты товарного производства и сферы деятельности человека.

3. Бурное развитие электронных, био- и нанотехнологий, органической и наноэлектроники, углубление и расширение сетевого охвата физического уровня обработки, наделение его элементов многопрофильными интеллектуальными функциями за счет освоения новых био- и наноматериалов.

Слайд 6Тенденции развития «Информационного Общества»

Привносимое «Информационным Обществом» интенсивное развитие логического уровня обработки,

невиданная консолидация лидеров мировой экономики, направленная на качественное преобразование физического уровня обработки, идущая согласованная, мультипликативно выраженная интеграция этих уровней, опирающихся на достижения в области информатики, сетевой обработки и технологий RFID, ведут к выходу информиндустрии в целом и представляемых ею технологий на качественно новый уровень, расширению сфер применения и масштабов развертывания создаваемых на их основе систем.

Техносистемы такой категории, по объему и составу циркулирующей в них информации и функциональной силе предоставляемых ими возможностей, ведущих к глобализации информационного пространства и наращиванию тоталь-ного сетевого охвата, выходят за обычные корпоративные рамки, приобретают стратегический по содержанию и геополитический по масштабу характер.

Стимулируемое растущей рентабельностью и идущей с ней высокой отдачей, данное направление информиндустрии поступательно развивается, постепенно захватывая все более и более широкие сферы деятельности и высокие уровни управления, становится объектом особой значимости и внимания, представляющим жизненно важные государственные и общественные интересы.

Вместе с тем, масштабы развертывания и распространения, представляемых техносистем существенно сдерживаются прямыми и скрытыми угрозами безопасности, привносимыми логическим и физическим уровнями обработки.

Причем, деструктивные воздействия, вырабатываемые в системах высокой степени интеграции, способны «запускать» лавинно нарастающие вещественно-энергетические процессы, по своим последствиям сравнимые с социально-экономическими потрясениями и экологическими катастрофами.

Без принятия должных мер обеспечения безопасности, торможение развитию техносистем на всех уровнях будет усиливаться, а масштабы и вероятность угроз, равно, как и вызываемые ими потери, очевидно, будут только расти.

Слайд 7Привносимые угрозы безопасности

В связи с отставанием технологий обеспечения безопасности от требований

предъявляемых развитием «Информационного Общества», можно выделить следующие, привносимые техносистемами прямые и скрытые угрозы

• информационной безопасности, за счет противоправного накопления и использования в чужих интересах стратегической информации, в частности информации о внутреннем и внешнем товарообороте государств,

• инженерно-технической безопасности, за счет отказов в обслуживании и деструктивных воздействий, осуществления нерегламентированных действий.

• личной безопасности граждан, за счет осуществления предоставляемого радиочастотными средствами маркировки скрытого наблюдения и контроля.

• экономической безопасности, за счет неправомерного предоставления субъектам привилегированных приоритетов и неучтенных системных ресурсов,

• собственной безопасности, за счет враждебных действий, вредоносных программных и аппаратных закладок, нацеленных на получение преимуществ в информационном пространстве, на логическом и физическом уровнях обработки.

Наличие такого рода потенциальных угроз, способных нанести ощутимый ущерб коммерческим интересам, интересам национальной безопасности государств и союзов, оказывается серьезным сдерживающим фактором последующего развития общества, за счет ограничения масштабов распространения информационных, электронных и микросенсорных технологий, развертывания и замедления темпов освоения представляемых ими систем, вплоть до запрета.

Слайд 8Неоиндустриальное Общество

Экосистема, наполняемая и направляемая, исторически обусловлено и закономер-но, динамично и

сбалансировано развивающимся высокими темпами физическим и логическим уровнями обработки, отвечающая строгим требованиям обеспечения безопасности, способна выйти на качественно новый этап своего технологического развития - неоиндустриальное общество.

Переход к «Неоиндустриальному Обществу» предполагает:

1. Становление Информационного Общества, формирование единого высоко организованного информационного пространства, как результат экспоненциального роста числа самодостаточных социумов, от индивидуумов до транснациональных союзов, глобализации процессов взаимодействия между ними и их интеграции.

2. Качественное изменение физического уровня обработки, обусловленное раз-витием и интеллектуализацией элементной базы, широкомасштабным внедрением представляемых ею микросенсорных технологий, углублением и расширением се-тевого охвата, от акцентированного целевого локального до тотального.

3. Предоставление действенных и рентабельных инструментов обеспечения безопасности, направленных на предотвращение и устранение нарастающих угроз безопасности, от дестабилизирующих до фатальных, идущих на всех структурных уровнях управления и обработки с широкомасштабным развертыванием представ-ляемых неоиндустриальной формацией техносистем.

Отмечая взаимную обусловленность и равную значимость каждого из указанных направлений, в данной работе основные акценты сделаны на решении проблем общей системной интеграции и обеспечения безопасности, как наиболее острых и менее всего разработанных, а также на решении других первостепенных частных задач, предопределяющих вывод информиндустрии на качественно новый уровень.

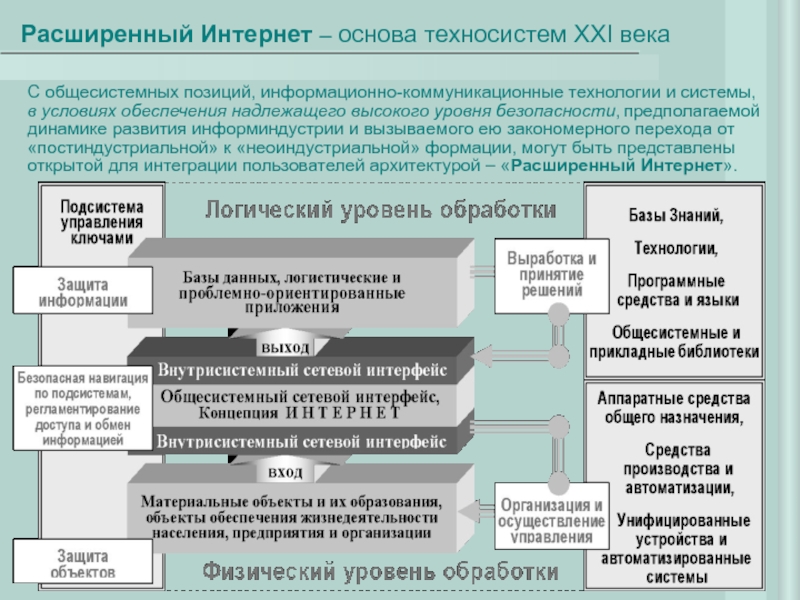

Слайд 9Расширенный Интернет – основа техносистем XXI века

С общесистемных позиций, информационно-коммуникационные технологии

и системы, в условиях обеспечения надлежащего высокого уровня безопасности, предполагаемой динамике развития информиндустрии и вызываемого ею закономерного перехода от «постиндустриальной» к «неоиндустриальной» формации, могут быть представлены открытой для интеграции пользователей архитектурой – «Расширенный Интернет».

Слайд 10Задачи, решаемые в системе «Расширенного Интернет»

«Расширенный Интернет», как системно образующая

база техносистем новой формации, объединяющая в себе последние достижения в области электроники, современных микросенсорных и сетевых технологий, допускающая глобальную интеграцию на основе сети Интернет и поддержку высокоуровневых информаци-онных, логистических и прикладных приложений, позволяет осуществить, на качественно новом, недоступном для конкурентов уровне, решение следующего комплекса производственных, экономических и социальных задач:

1. Придание прозрачности (государственной, общественной и маркетинговой) товарному рынку, производственной сфере и сфере услуг.

2. Планирование, формирование и поддержание оптимально сбалансирован-ных пропорций между спросом и предложением на товарную продукцию и услуги.

3. Оптимизация производственных и бизнес процессов, цепей поставок, хранения и реализации продукции, обеспечения и проведения многопрофильного технического обслуживания и профилактических работ. Расширение спектра и качества предоставляемых лицензионных услуг.

4. Защита товарного рынка и сегментов экономики от нелегальной (контрафакт-ной), фальсифицированной и недоброкачественной продукции.

5. Обеспечение безопасности – экологической, биологической и физической.

Взаимно обусловленная и сбалансированная интеграция этих задач на всех уров-нях обработки и управления, по мере развития, расширения масштабов и углубле-ния сетевого охвата, представляемого системами такой категории, ведет к расту-щей быстрыми темпами, все более весомой отдаче, уменьшению, нивелированию и конечному восполнению с высокой прибылью общих затрат, связанных с внедрением, обеспечением безопасности и обслуживанием систем.

Слайд 11Перспективы развития

Технологии, представляемые «Расширенным Интернет» допускают последующее масштабное распространение на

задачи защиты удостоверяющих документов и валюты, маркировки почтовых отправлений, архивных документов, выставочных экспонатов и содержимого библиотечных фондов, идентификации домашних жи-вотных, охраны жизненно-важных объектов, жилищ и строений, а также на другие приложения в социальной сфере, сфере услуг и обеспечения безопасности.

Как предписывается процессом развития широкополосных и UWB технологий, представленная микросенсорными устройствами элементная база «Расширенным Интернет» претерпит качественные изменения, станет помехоустойчивой и многоканальной. В этих условиях такие устройства смогут выступать и в качестве сетевых беспроводных управляющих элементов, служащих для синхронизации и разделения каналов в системах, рассчитанных на распределенную параллельную обработку больших по объему информационных потоков.

Как видится в недалекой перспективе, следующим шагом станет дальнейшее распространение решений на высокоуровневые сетевые системы:

– интеллектуальные здания, коммунальные хозяйства, комплексы;

– интеллектуальные жилища (умные дома), площадки, кооперативы;

– математическое моделирование, решение производственных, распределительных и потребительских сетевых оптимизационных задач;

– создание экспертных систем планирования, оценки состояния и развития районов, городов (селений), областей, регионов и федеральных образований.

С развитием наноиндустрии, элементная база, а с ней и система в целом будет претерпевать глубокие изменения, при этом, привносимые ими угрозы безопас-ности будут расти. Без оказания должного противодействия этим угрозам, в осо-бенности сильным с появлением и возможным бесконтрольным использованием нанороботов, без технологической базы накопленной в системе «Расширенного Интернет», вызываемое ими торможение развитию индустрии не преодолеть.

Слайд 12Социально-экономические аспекты реализации

С реализацией систем такой высокой категории государство приобретает сильный

и гибкий социальный и финансовый инструмент эффективного контроля, регулирования и защиты то-варного рынка и смежных с ним отраслей от нелегальной продукции, устранения последствий ее распространения, стимулирования развития информиндустрии, электроники, систем связи, автоматизации бизнеса и производства, оптимизации процессов управления.

Особенно это может быть значимо при решении задач, направленных на социальное оздоровление и информатизацию гражданского общества, наиболее полное удовлетворение его социально-экономических интересов, а именно:

Интересы потребителей - уменьшение рисков приобретения недоброкачественного товара и изделий, повышение качества и расширение ассортимента предлагаемой продукции и услуг, удобство оплаты предоставляемых услуг и покупок, реализация гражданских прав и свобод, обеспечение безопасности жилищ, хозяйственных построек и прилегающих к ним территорий.

Интересы производителей - предотвращение потерь, связанных с оборотом нелегальной продукции и компрометацией торговой марки, повышение имиджа и увеличение спроса на высококачественный лицензионный товар и изделия, как на внутреннем, так и на внешнем рынке, мониторинг состояния производственной и инженерно-технической инфраструктуры.

Интересы торговых сетей и предприятий - работа внутри правового поля, повышение марке-тинговой прозрачности предлагаемой на рынке продукции, оптимизация и автоматизация торгового и складского учета, поставок товаров и их продаж, уменьшение числа краж из торговых залов и подсобных помещений.

Интересы сервисных служб - повышение качества гарантийного обслуживания юридических и физических лиц, надежное, эффективное и наиболее удобное для населения, удаленное, включая в движении, бесконтактное осуществление денежных расчетов и платежей.

Государственные интересы - рост экономического могущества и международного авторитета, защита прав потребителей и производителей, обеспечение экологической (биологической) безопасности, повышение эффективности рынка и его социальной отдачи, увеличение прозрачности товарных и финансовых потоков, сокращение доли теневого товарооборота, снижение криминогенного уровня в обществе, увеличение налоговых поступлений и сборов, защита архивов и произведений искусства.

Слайд 13Особенности реализации «Расширенного Интернет»

Постановка задачи, в такой развернутой формулировке оказалась

возможной, благодаря следующим инновационным решениям и подходам:

1. Использование достижений и мирового опыта, накопленного в области автоматической идентификации и технологий RFID, в первую очередь решений, полученных в результате новаторской деятельности Auto-ID лабораторий и компании EPCglobal, положенных в основу построения «Расширенного Интернет».

2. Переход от глобальной, несущей угрозы безопасности, к многоуровневой архитектуре построения системы, предусматривающей сбалансированную, мультипликативно выраженную интеграцию на всех уровнях обработки и управления информационных, электронных, сенсорных, коммуникационных технологий и технологий обеспечения безопасности.

3. Осуществление прорыва в области обеспечения безопасности на основе открытия систем неполной арифметики и предарифметики, предшествующей классической арифметике, развития стохастических систем и предоставляемых ими стохастических технологий, не имеющих себе равных по всем основным показателям, лишенной закладок и выдвигаемых спецслужбами ограничений, идущих в разрез технологическому развитию и гражданским свободам.

4. Вывод элементной базы на качественно новый уровень, посредством пере-хода к технологически гибким, дешевым, высокорентабельным, экономичным и эффективным микросенсорным модулям, защищенным от несанкционирован-ных действий, клонирования и подделки, снабженных многопрофильными смарт-датчиками и помехоустойчивым интерфейсом внешнего взаимодействия.

5. Введение сертификатов и динамичной системы управления ключами, для обеспечения интеграции физического и логического уровней обработки, организа-ции глубоко эшелонированной действенной системы обеспечения безопасности и защиты, вплоть до тотальной, с предоставлением субъектам (населению) ин-дивидуальных (карманных, мобильных) и общедоступных штатных средств проверки подлинности и качества сертифицированных объектов.

Слайд 14Аспекты построения системы. Обеспечение безопасности

Содержание раздела.

1. Элементная

база «Расширенного Интернет».

2. Составляющие микросенсорных модулей.

3. Био- и нанотехнологии. Сенситивные материалы.

4. Роль и место радиочастотных технологий.

5. Представление объектов. Сертификаты.

6. Стохастические технологии. Технологический прорыв.

7. Управление ключами в системе.

8. Обеспечение безопасности на логическом уровне.

9. Логистическая обработка в сети.

10. Недостатки логистических протоколов.

11. Обеспечение безопасности на физическом уровне.

12. Производственно-технологическая защита.

13. Аутентификация. Защита элементов системы.

14. Авторизация. Комплексная и сетевая защита.

15. Вывод технологий защиты на новые рубежи.

16. Обработка информационных потоков в сети.

17. Сертификаты в системах потоковой обработки.

18. Другие актуальные темы и работы на перспективу.

19. Вносимые заделы и планируемые результаты.

Примечание. Материалы раздела отражают ключевые моменты программы технической реализации «Расширенного Интернет», опираются на прототип, представленный концепцией EPCglobal и ее развитие, на основе последних достижений в области систем и информатики, схемотехники, электроники и радиотехники, материаловедения и обеспечения безопасности.

Информация по разделу предоставляется в индивидуальном порядке.

Слайд 15Элементная база «Расширенного Интернет»

Элементная база «Расширенного Интернет», наиболее полно представленная на

сегодня метками RFID, микропроцессорными смарт-картами и сенсор-датчиками, благодаря достижениям в области био, нанотехнологий и электроники, развивается быстрыми темпами по пути уменьшения стоимости и энергопотребления данных устройств, расширения их функциональных возможностей и достижения высокого уровня безопасности.

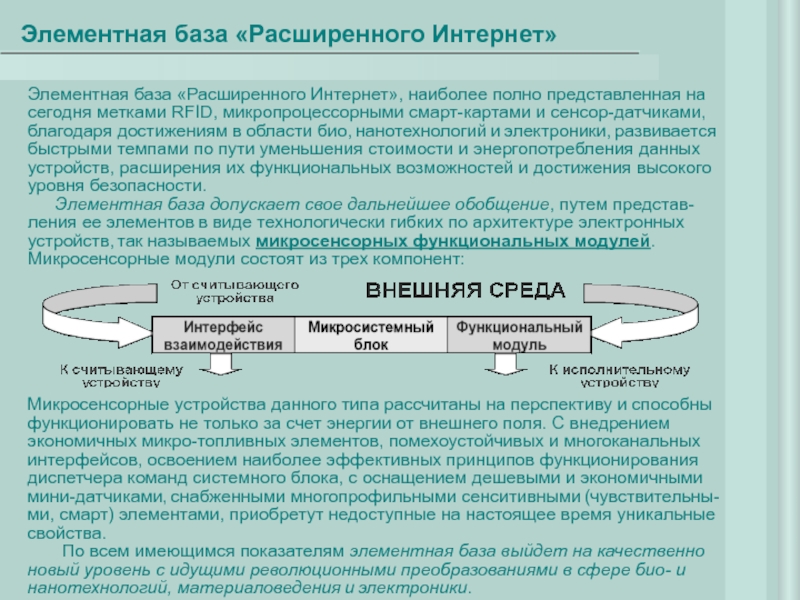

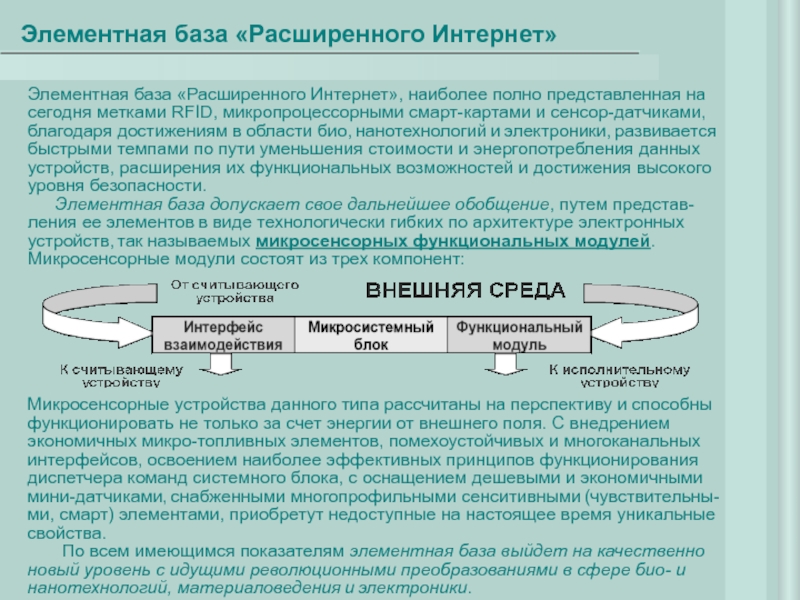

Элементная база допускает свое дальнейшее обобщение, путем представ-ления ее элементов в виде технологически гибких по архитектуре электронных устройств, так называемых микросенсорных функциональных модулей. Микросенсорные модули состоят из трех компонент:

Микросенсорные устройства данного типа рассчитаны на перспективу и способны функционировать не только за счет энергии от внешнего поля. С внедрением экономичных микро-топливных элементов, помехоустойчивых и многоканальных интерфейсов, освоением наиболее эффективных принципов функционирования диспетчера команд системного блока, с оснащением дешевыми и экономичными мини-датчиками, снабженными многопрофильными сенситивными (чувствительны-ми, смарт) элементами, приобретут недоступные на настоящее время уникальные свойства.

По всем имеющимся показателям элементная база выйдет на качественно новый уровень с идущими революционными преобразованиями в сфере био- и нанотехнологий, материаловедения и электроники.

Слайд 16Составляющие микросенсорных модулей

Микросенсорные функциональные модули (микросенсоры), включают в себя следующие три

компоненты:

1. Функциональный модуль для выполнения зарезервированного множества функций (отображение данных, обновление содержимого памяти и счетчиков платежей, получение показаний от датчиков и других функциональных устройств, осуществление других операций и действий).

2. Микросистемный блок информационной поддержки и исполнения командных инструкций, а именно, отображения и обновления ключевой информации (кодов производителей, серийных номеров, секретных ключей поддержания безопасности и пр.), разрешения коллизий, идентификации, аутентификации, обращения к внутренней и внешней буферной памяти, счетчикам платежей, датчикам и другим подобным им функциональным устройствам.

3. Интерфейс взаимодействия микросенсора со считывающими устройствами (контактный, бесконтактный, электронный, радиочастотный и др.).

Основное предпочтение в развитии представляемых такими устройствами микросенсорных технологий, отдается дешевым и безопасным, защищенным от клонирования, фальсификации и несанкционированных действий, простым в эксплуатации бесконтактным, не требующим автономного питания, пассивным микросенсорам. С ростом масштабов освоения и производства, развитием био- и нанотехнологий, наноэлектроники в особенности, стоимость микросенсоров будет падать, а их функциональные возможности будут расти.

Аналогичная картина будет наблюдаться и для активных микросенсоров с автономным источником питания, включающих в свой состав энергоемкие датчики и исполнительные устройства (зуммеры, индикаторы, выключатели, автоматы предоставления разного видов доступа, выдачи наличности и пр.).

Слайд 17Био- и нанотехнологии. Сенситивные материалы

Недостатком сенсорных датчиков является их высокое энергопотребление,

требующее автономного источника питания, что приводит к резкому усложнению и удорожанию технологии. Поэтому приоритет следует отдать разработке линейки пассивных мини-датчиков, срабатывающих от энергии аккумулированной из окру-жающей среды, либо под действием физических нагрузок, тепловых воздействий, химических реакций и другим, им подобным процессам.

Неизмеримо большие возможности представляются с развитием био- и нанотехнологий, созданием на их основе пассивных био- и нанодатчиков различного назначения, от физического и химического, до биологического и экологического мониторинга и контроля состояния внешней среды.

К примеру, исследователями NIST США сконструированы нанодатчики на осно-ве проводящих полимерных пленок, которые благодаря имеющимся в них нано-порам, способны фиксировать мельчайшие концентрации химических соединений. Такие, не требующие автономного питания и недорогие устройства можно легко изготовить с помощью уже существующих технологий производства полимерных материалов. В настоящее время, спектр разработанных подобных, так называемых сенситивных (смарт) материалов, очень широк и быстро растет.

Следующим шагом развития является разработка на основе нанотехнологий экономичных и дешевых микро-топливных элементов, автономных или аккуму-лирующих энергию из внешней среды, используемых для увеличения радиуса действия микро-сенсоров, вывода из строя и физического разрушения жизненно важных элементов конструкции при их деактивации или осуществлении различ-ного рода попыток несанкционированных действий, проникновения в память с секретными ключами, мощного импульсного воздействия или отсоединении от защищаемого объекта, возможно с подачей общего сигнала тревоги и пр.

Слайд 18Роль и место радиочастотных технологий

Изначально, исходя из минимальной стоимости радиочастотных меток

(5 центов), их радио-интерфейсы взаимодействия со считывающими устройствами являются узкополосными. Подобные интерфейсы не являются помехоустойчивыми, ко всему этому, вводимые для контроля передачи данных CRC-коды, кроме неоправданных затрат, в связи с невозможностью исправления ошибок, ничего не несут.

По сравнению с обычными, радио-интерфейсы электронных устройств, построен-ные на основе UWB технологий, обладают следующими важными свойствами:

1. Высокая помехозащищенность, позволяющая работать в условиях сильных преднамеренных и индустриальных помех.

2. Отсутствие интерференционных эффектов, меньшая восприимчивость к многократным переотражениям в замкнутых пространствах.

3. Способность интеграции со стохастическими технологиями, с вытека-ющим из них новым качественным уровнем безопасности и производительности.

Электронные устройства с UWB интерфейсом в десятки и сотни раз дороже обычных, требуют автономного питания, но они незаменимы при работе в особо сложных условиях, а также в сетях распределенной обработки больших по объему информационных потоков. Отсюда следуют и основные области их применения:

1. Мобильные системы связи и другие подобные им беспроводные сети.

2. Инженерно-технические, офисные и бытовые беспроводные сети.

3. Системы наземной и спутниковой навигации и позиционирования.

Широкополосные технологии занимают промежуточное положение, требуют индивидуального подхода и в разных случаях могут оказаться более дешевыми и эффективными.

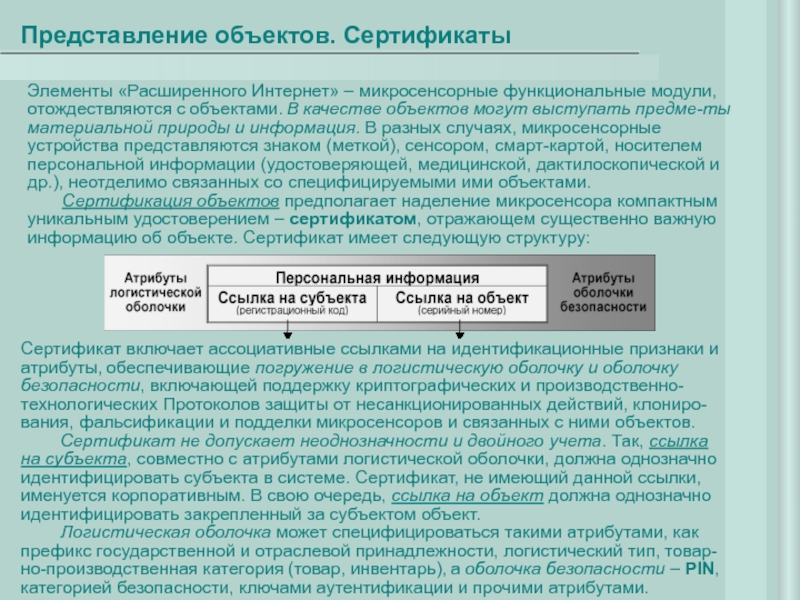

Слайд 19Представление объектов. Сертификаты

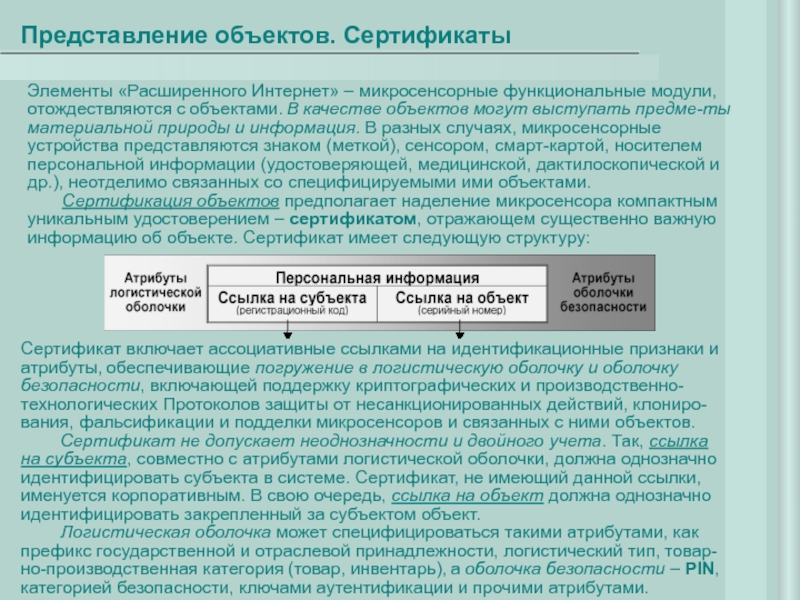

Элементы «Расширенного Интернет» – микросенсорные функциональные модули, отождествляются с

объектами. В качестве объектов могут выступать предме-ты материальной природы и информация. В разных случаях, микросенсорные устройства представляются знаком (меткой), сенсором, смарт-картой, носителем персональной информации (удостоверяющей, медицинской, дактилоскопической и др.), неотделимо связанных со специфицируемыми ими объектами.

Сертификация объектов предполагает наделение микросенсора компактным уникальным удостоверением – сертификатом, отражающем существенно важную информацию об объекте. Сертификат имеет следующую структуру:

Сертификат включает ассоциативные ссылками на идентификационные признаки и атрибуты, обеспечивающие погружение в логистическую оболочку и оболочку безопасности, включающей поддержку криптографических и производственно-технологических Протоколов защиты от несанкционированных действий, клониро-вания, фальсификации и подделки микросенсоров и связанных с ними объектов.

Сертификат не допускает неоднозначности и двойного учета. Так, ссылка на субъекта, совместно с атрибутами логистической оболочки, должна однозначно идентифицировать субъекта в системе. Сертификат, не имеющий данной ссылки, именуется корпоративным. В свою очередь, ссылка на объект должна однозначно идентифицировать закрепленный за субъектом объект.

Логистическая оболочка может специфицироваться такими атрибутами, как префикс государственной и отраслевой принадлежности, логистический тип, товар-но-производственная категория (товар, инвентарь), а оболочка безопасности – PIN, категорией безопасности, ключами аутентификации и прочими атрибутами.

Слайд 20Стохастические технологии. Технологический прорыв

Развитие алгебраических систем неполной арифметики и

стохастических систем послужило основой для создания дешевых, эффективных и высокорентабельных стохастических технологий и средств обеспечения безопасности нового поколения, отличающихся от существующих аналогов по следующим показателям:

– подавляющим превосходством в производительности, за счет привносимого предарифметикой полного параллелизма и физики параллельных вычислений,

– простой топологией, конструктивной гибкостью и малыми аппаратными затратами требуемыми для их реализации,

– функциональной гибкостью, регулируемым, высоким уровнем криптографической стойкости, открытым для анализа характером решений и устойчивостью схем реализаций ко всем видам атак.

Особенно это актуально для приложений, где требуется очень высокая производи-тельность, в которых использование адресуемой памяти и энергоемких дорогих арифметических устройств (процессоров) не представляется возможным или весьма ограничено, например, встроенной криптографической защиты от клонирования и подделки кремниевых микросенсоров (RF-меток), а также защиты более критичных органических пластиковых и особо критичных печатных.

Стохастические технологии используются для построения генераторов ключей (PIN, паролей, кодов производителей и серийных номеров), генераторов гамм поточных шиф-ров, со скоростью функционирования, сравнимой со скоростью выполнения одной логической операции XOR, генераторов секретных ключей и операторов односторонней и двухсторонней аутентификации, а также всех других примитивов симметричной криптографии.

Фундаментальный и открытый характер решений, предоставляемых алгебраическими системами неполной арифметики и стохастическими технологиями, позволит избежать скрытых закладок, а также позволит отказаться от многих догматов и запретительных норм, связанных с особой спецификой криптографической обработки, вносимых ими существенных организационно-технических ограничений и вызываемых ими потерь.

Слайд 21Управление ключами в системе

Физический уровень обработки включает множество сертифицированных объектов, находящихся

в сложно устроенной среде. Число объектов, входящих в это множество, может быть астрономично огромно.

Каждый из объектов системы наделяется идентификатором (ID), отраженным сертификатом, позволяющим выделить и однозначно идентифицировать любой объект из этого множества. ID формируется по ссылкам и логистическим атрибутам сертификата. ID может быть простым, корпоративным (например, инвентарный номер) или сложным, составным (страна-производитель-адрес в базе данных).

Собственно, ID – есть ключи. Путем распределения и управления ключевой информацией, включая ключи регламентирования доступа и проверки подлинности объектов, физический уровень может быть наделен своей собственной структу-рой, системой ее контроля и управления.

Подсистема управления ключами носит многоуровневый характер и предназначе-на для придания структурной целостности физическому уровню обработки, сопряжения его с логическим уровнем обработки, организации регламентирования доступа и обеспечению защиты находящихся на нем объектов.

Управляя ключами на логическом уровне, в силу однозначной привязки ключей к идентифицируемым ими объектам, можно тем самым управлять и связанными с ними объектами и информацией на физическом уровне обработки, организацией доступа и защитой объектов, а также посредством их осуществлять всевозможные действия и операции над ними.

Генерация, распределение и обновление ключевой информации ID, секретных клю-чей аутентификации и мастер-ключей обеспечения безопасности осуществляется в соответствии со специальными криптографическими примитивами и протоколами.

Показательно – централизованное управления ключами позволяет добиться тотальной защиты объектов, на основе предоставления всем субъектам системы (населению) индивидуальных, карманных и мобильных средств аутентификации.

Слайд 22Обеспечение безопасности на логическом уровне

Обеспечение безопасности на логическом уровне обработки, как

и ранее, во мно-гом определяется уровнем развития криптографических технологий, чистотой элементной базы и технологическими возможностями предотвращения утечки информации по скрытым и побочным электромагнитным каналам.

С развитием сетевых технологий, доступ в компьютерные системы стал прозрачным, открытым, что привело к существенному росту угроз безопасности. Что только значат гигантские потери в банковской сфере, превращение Windows в источник опасных деструктивных воздействий и создание с этим 25 тысячного американского контингента для ведения глобальных киберсетевых войн.

Сложившееся на сегодня в сфере обеспечения безопасности неблагополучное положение дел, обусловлено заметным отставанием криптографических техно-логий от современных требований, их функциональной ограниченностью, низкой производительностью и уязвимостью к атакам по побочным каналам. Положение еще больше усугубляется давно изжившими себя догмами, препятствующим про-ведению исследований, разработке и сертификации криптографических средств.

Несмотря на усилия предпринимаемые мировым сообществом и проведенные международные конкурсы, завершившиеся отбором лучших из известных крипто-графических примитивов, изменить положение к лучшему так и не удалось, как и не удалось создать реальных заделов, рассчитанных на ближайшую перспективу и опережающие темпы развития техники.

С развитием и всесторонней апробацией стохастических технологий станет возможным создание высокоэффективного параллельного криптографического сопроцессора, в целях решения на качественном новом (без видимого уменьшения производительности компьютерных систем) уровне задач информационной безо-пасности, предотвращения несанкционированного доступа и нерегламентирован-ных действий, защиты авторских прав, в частности на аудио- и видеопродукцию, программы и литературу, ликвидации отставания технологий обеспечения безопасности от современного уровня развития техники.

Слайд 23Логистическая обработка в сети

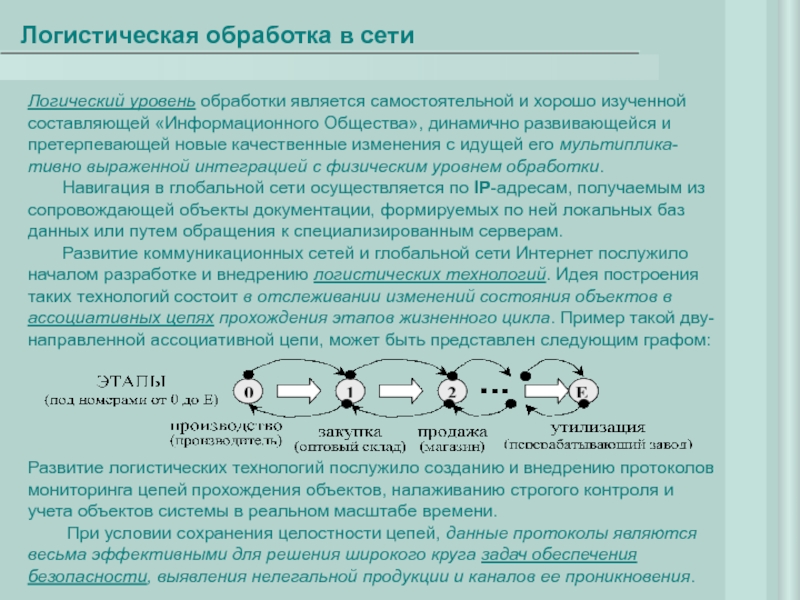

Логический уровень обработки является самостоятельной и хорошо изученной

составляющей «Информационного Общества», динамично развивающейся и претерпевающей новые качественные изменения с идущей его мультиплика-тивно выраженной интеграцией с физическим уровнем обработки.

Навигация в глобальной сети осуществляется по IP-адресам, получаемым из сопровождающей объекты документации, формируемых по ней локальных баз данных или путем обращения к специализированным серверам.

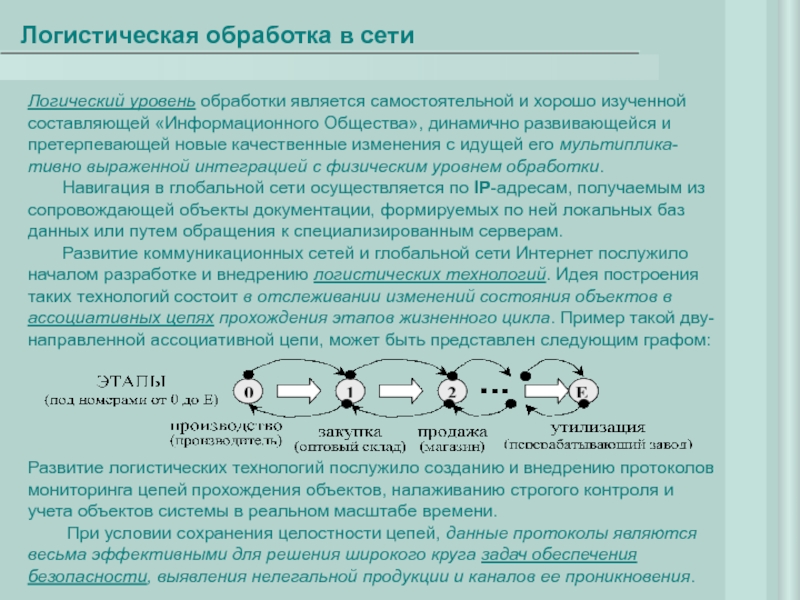

Развитие коммуникационных сетей и глобальной сети Интернет послужило началом разработке и внедрению логистических технологий. Идея построения таких технологий состоит в отслеживании изменений состояния объектов в ассоциативных цепях прохождения этапов жизненного цикла. Пример такой дву-направленной ассоциативной цепи, может быть представлен следующим графом:

Развитие логистических технологий послужило созданию и внедрению протоколов мониторинга цепей прохождения объектов, налаживанию строгого контроля и учета объектов системы в реальном масштабе времени.

При условии сохранения целостности цепей, данные протоколы являются весьма эффективными для решения широкого круга задач обеспечения безопасности, выявления нелегальной продукции и каналов ее проникновения.

Слайд 24Недостатки логистических протоколов

Проведенный на строгой основе системный анализ, показывает, что необходимым

условием для достижения реальной и эффективной отдачи логистических прото-колов, является обеспечение глобальной целостности цепей поставок, часто с точностью детализации до отдельно взятых, единичных предметов.

К каким негативным последствиям это ведет, достаточно упоминания об астрономическом увеличении числа транзакций в столь ненадежных сетях, известных не только на примере реализации наиболее продвинутой концепции EPCglobal, но и из повседневной работы с электронной почтой и в сети Интернет.

Кроме всего, данным протоколам присущи следующие недостатки:

1. Сильная зависимость защиты построенной на основе логистических протоко-лов от дисциплины информационной поддержки целостности цепей поставок, неосуществимой в условиях крайнего правового нигилизма и безответственности.

2. Возможность создания каналов проникновения нелегальной продукции и изделий, посредством нарушения (разрушения) целостности цепи их прохождения, например, путем подмены легального субъекта системы, производителя или продавца недобросовестным представителем.

3. Возможность фальсификации путем подмены объектов в любом из звеньев цепи их прохождения и в конечных звеньях цепи.

Положение усугубляется следующими обстоятельствами, которые могут носить фатальный характер:

1. Уязвимость архивов и каналов связи к злоумышленным искажениям и диверсионным атакам, которые в свою очередь могут быть весьма интенсивными и избирательными, способных серьезно повлиять на ход деловых операций.

2. Длительная задержка во времени обработки запросов, вплоть до отказа в обслуживании из-за перегрузки или плохого состояния линий связи. Как следствие этого, снижение оперативности и увеличение стоимости обработки запросов.

Слайд 25Обеспечение безопасности на физическом уровне

Совершенно неожиданно, исследования в области системного анализа

и следу-ющие из них аналитические выводы показали, что с действенным и рентабельным решением задач обеспечения безопасности на физическом уровне обработки, эволюционный процесс развития информиндустрии сменяется революционным, становится главной действующей силой перехода к новой формации.

Обеспечение безопасности на физическом уровне, дополненное логистическими протоколами безопасности, поддерживаемым на логическом уровне обработки, уходит от все менее эффективных узковедомственных поднадзорных в сторону высокотехнологичных, технических способов защиты составляющих его элементов от несанкционированных действий, клонирования и подделки, а именно:

1. Внедрение встроенной электронной криптозащиты микросенсорных моду-лей, по себестоимости сравнимых с дешевыми метками RFID.

2. Освоение новых и развитие существующих производственно-технологичес-ких способов защиты продукции (товаров, изделий) от фальсификации и подделки.

3. Разработка высокорентабельных авторизационных протоколов интеграции стохастических технологий с производственно-технологическими.

Огромные возможности представляются с развитием био и нанотехнологий, соз-данием на их основе био и нанодатчиков различного назначения, от физического и химического, до биологического и экологического мониторинга, контроля и оценки качественного состояния объектов и внешней среды.

Обеспечение действенной и рентабельной защиты объектов на физическом уровне, позволит устранить проблемы связанные с деформацией логического уровня обработки и недостатками логистических протоколов, существенно поднять производительность и надежность систем, уменьшить затраты на обслуживание и за счет менее дорогостоящего привлекаемого периферийного оборудования.

Слайд 26Производственно-технологическая защита

С давних времен и развитием мастерства, получили распространение производ-ственно-технологические способы

защиты, построенные на основе уникальных физических и химических принципов. Под действием роста технической оснащен-ности недобросовестных производителей и изворотливости продавцов, одни способы утрачивали свою силу, на смену им шли другие, более изощренные.

На сегодня можно констатировать очевидный, устойчивый в историческом аспекте развития факт, что существующие производственно-технологические способы защиты, рассчитанные на массовое производство и применение, дискредитированы настолько, что не способны надлежащим образом обеспечить защиту от фальсификации и подделки.

При этом, как это в очередной раз следует из недавних уроков,

полученных компанией Microsoft, предпринявшей попытку защитить свои прог-раммные продукты «не поддающейся копированию» тисненой голограммой,

компанией EPCglobal на основе меток RFID, требующих высокотехнологического уровня производства, доступного не многим странам и исключительно малому числу производителей микроэлектронной продукции,

введения российских акцизных марок нового образца, повышенной защищен-ности с двумерным штриховым кодом,

попыток внедрения амбициозных проектов, с использование легко имитируемых микроточек ID австралийской компании DataDot, построенных на основе лазерной маркировки,

на появление новых технологий, незамедлительно, в течение короткого времени следует адекватно сильный ответ.

Ко всему, стоимость производственно-технологической защиты непрерыв-но растет, и уже вплотную приблизилась к криптографической электронной.

Слайд 27Аутентификация. Защита элементов системы

С появлением микропроцессорных смарт-карт, получили развитие криптографиче-ские протоколы

защиты электронных устройств от несанкционированных действий, клонирования и подделки, предусматривающих проверку подлинности (взаимной аутентификации), как носителей информации, так и считывающих устройств.

Технология дорога и неприменима в условиях крайнего дефицита отводимых ресурсов, в частности, для дешевых электронных средств маркировки, диктуемых рентабельностью и уровнем энергопотребления. В полной мере разрешить эти проблемы оказалось возможным только на основе стохастических технологий.

Для защиты микросесоров используются протоколы взаимной аутентифи-кации и секретные ключи. Различают одноразовые (RO), а также микросенсоры однократного (WORM) и многократного (R/W) применения. Запись и обновление ключей осуществляется в соответствии со специальными протоколами инстал-ляции, позволяющим исключить разглашение секретных ключей и защиту содер-жащейся в микросенсорах информации от несанкционированного изменения.

При достижении надлежащего уровня криптостойкости протоколов, на первый план выходят задачи обеспечения адекватной криптографической, встроенной защиты памяти электронных устройств с конфиденциальной информацией от стороннего физического проникновения.

Решение задачи постановки физической защиты памяти намного порядков проще, чем последующее осуществление попыток ее преодоления. Что выводит противоборство в сфере обеспечения безопасности на новый качественный уро-вень, характеризуемый безусловным превосходством технологий защиты памяти, над технологиями осуществления физических атак, а также исключительно малой доступностью необходимого для этого оборудования. Как видится, уровень прево-сходства станет подавляющим, с идущим освоением нанотехнологий.

В принципе, обеспечить абсолютно надежную защиту, задача неразрешимая, но этого и не требуется. Достаточно, в сочетании с поднадзорными функциями, усиленных логистической обработкой, добиться условий, когда опасные по разма-ху противоправные действия становятся невыгодными и крайне рискованными.

Слайд 28Авторизация. Комплексная и сетевая защита

Руководствуясь критерием «стоимость-целесообразность» атаки, нацеленным на оказание

наиболее сильного противодействия попыткам дискредитации защиты и проведения физических атак, необходимо стремиться к следующим показателям:

• ключи аутентификации каждого микросенсора должны быть индивидуальными,

• защита должна специфицировать как можно более узкий класс объектов (номен-клатуру изделий, товара),

• время действия защиты должно легко идентифицироваться и не должно носить, неоправданно долгосрочный характер.

Индивидуальность защиты микросенсоров достигается за счет зависимости ключей аутентификации, от приписываемых им уникальным ID. Специализация и актуали-зация защиты объектов достигается за счет введения протоколов авторизации.

В соответствии с протоколом авторизации, на подложке микросенсора или связанной с ним этикетке отображается некоторым образом список существенных признаков защищаемого им объекта. Далее по этому списку, в зависимости от ID микросенсора, по секретному ключу считывающего устройства формируется подпись. Эта подпись имплантируется в объект или впечатывается в этикетку.

Усиление защиты может быть достигнуто путем комплексирования микросенсоров с дешевыми, проверенными временем производственно-технологическими мето-дами, например, рельефной, трафаретной или лазерной маркировкой. Для этого в список признаков вносится ранее выгравированный на трафарете или нанесенный на поверхность объекта его ID. Считывающие устройства могут выступать в качест-ве генераторов. Формируемые ими ID по ID защищаемого объекта, могут использо-ваться для маркировки отдельных его составляющих элементов. Совместно с крип-тографической и/или производственно-технологической, такая защита становится сетевой, в частности, весьма дешевой и эффективной при защите отдельных предметов, входящих в состав защищенных микросенсором упаковок.

Формирование и проверка подлинности подписи, предписываемая протоколом, не ведет к увеличению стоимости микросенсоров и возлагает бремя поддержки безопасности на считывающие устройства, чья стоимость менее ограничена.

Слайд 29Вывод технологий защиты на новые рубежи

Система безопасности «Расширенного Интернет», наряду с

другими задачами, поз-воляет осуществить последовательный и взвешенный переход с малоэффектив-ного ведомственного государственного надзора, на широкомасштабный, вплоть до тотального, действенный гражданский контроль товарного рынка и смежных с ним отраслей. Добиться этого можно в системе централизованного управления ключа-ми, на основе предоставления всем категориям потребителей индивидуальных и штатных устройств проверки подлинности и качества продукции.

Система управления ключами строится на основе стохастических технологий, использовании протоколов симметричной криптографии и особо секретных мастер-ключей, устанавливаемых уполномоченными на то органами. Секретные ключи аутентификации формируются по отдельным мастер-ключам, хранящимся в памяти верификаторов считывающих устройств и/или на серверах Органов сертификации.

Осуществление аутентификации микросенсоров на удаленные сервера позволяет избежать компрометации считывающих устройств. Индивидуальные устройства подразделяются на карманные, локального и глобального сетевого доступа. Из них наиболее перспективны устройства, построенные на базе мобильные телефонов.

Карманные устройства наиболее дешевы и предоставляют возможность прямой аутентификации микросенсоров, по записанному в них секретному мастер-ключу.

Устройства локального сетевого доступа позволяют провести дополнительную, контрольную аутентификацию по секретному мастер-ключу, хранящемся на серве-ре Органа сертификации.

Устройства с выходом в глобальную сеть, ко всему, позволяют обратиться к базе данных Производителя и получить исчерпывающую информацию об объекте, вклю-чая его движение в цепи поставок.

Все это позволяет организовать многоуровневую, глубоко эшелонированную защи-ту объектов и наряду с другими возможностями предоставляемым «Расширенным Интернет», осуществить вывод технологий защиты на новые рубежи.

Слайд 30Обработка информационных потоков в сети

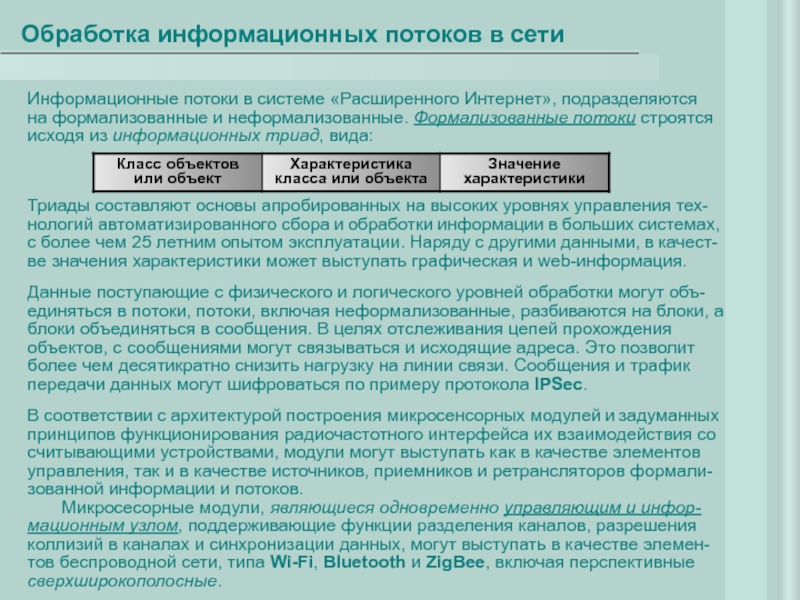

Информационные потоки в системе «Расширенного Интернет», подразделяются

на формализованные и неформализованные. Формализованные потоки строятся исходя из информационных триад, вида:

Триады составляют основы апробированных на высоких уровнях управления тех-нологий автоматизированного сбора и обработки информации в больших системах, с более чем 25 летним опытом эксплуатации. Наряду с другими данными, в качест-ве значения характеристики может выступать графическая и web-информация.

Данные поступающие с физического и логического уровней обработки могут объ-единяться в потоки, потоки, включая неформализованные, разбиваются на блоки, а блоки объединяться в сообщения. В целях отслеживания цепей прохождения объектов, с сообщениями могут связываться и исходящие адреса. Это позволит более чем десятикратно снизить нагрузку на линии связи. Сообщения и трафик передачи данных могут шифроваться по примеру протокола IPSec.

В соответствии с архитектурой построения микросенсорных модулей и задуманных принципов функционирования радиочастотного интерфейса их взаимодействия со считывающими устройствами, модули могут выступать как в качестве элементов управления, так и в качестве источников, приемников и ретрансляторов формали-зованной информации и потоков.

Микросесорные модули, являющиеся одновременно управляющим и инфор-мационным узлом, поддерживающие функции разделения каналов, разрешения коллизий в каналах и синхронизации данных, могут выступать в качестве элемен-тов беспроводной сети, типа Wi-Fi, Bluetooth и ZigBee, включая перспективные сверхширокополосные.

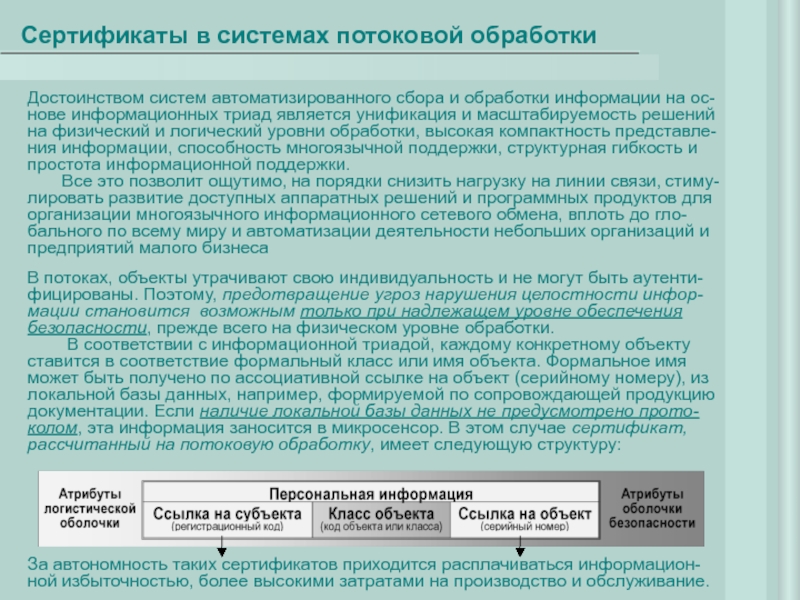

Слайд 31Сертификаты в системах потоковой обработки

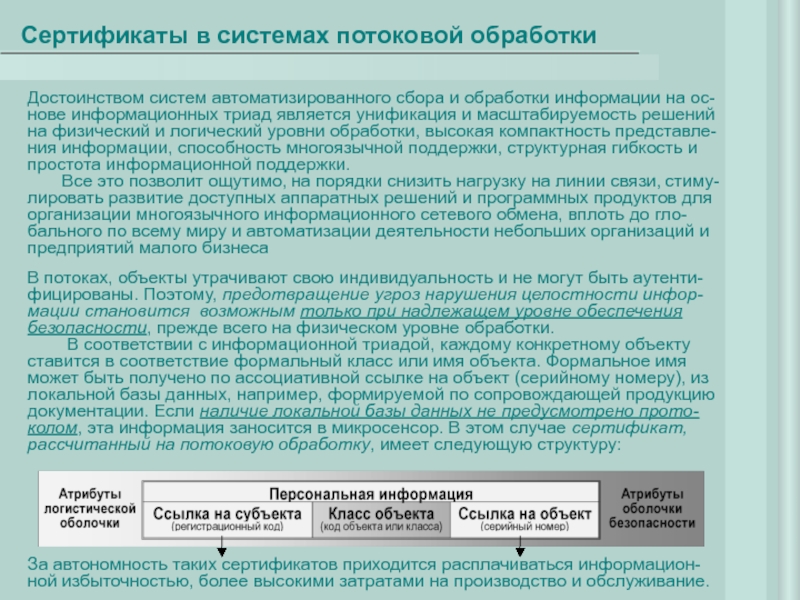

Достоинством систем автоматизированного сбора и обработки информации

на ос-нове информационных триад является унификация и масштабируемость решений на физический и логический уровни обработки, высокая компактность представле-ния информации, способность многоязычной поддержки, структурная гибкость и простота информационной поддержки.

Все это позволит ощутимо, на порядки снизить нагрузку на линии связи, стиму-лировать развитие доступных аппаратных решений и программных продуктов для организации многоязычного информационного сетевого обмена, вплоть до гло-бального по всему миру и автоматизации деятельности небольших организаций и предприятий малого бизнеса

В потоках, объекты утрачивают свою индивидуальность и не могут быть аутенти-фицированы. Поэтому, предотвращение угроз нарушения целостности инфор-мации становится возможным только при надлежащем уровне обеспечения безопасности, прежде всего на физическом уровне обработки.

В соответствии с информационной триадой, каждому конкретному объекту ставится в соответствие формальный класс или имя объекта. Формальное имя может быть получено по ассоциативной ссылке на объект (серийному номеру), из локальной базы данных, например, формируемой по сопровождающей продукцию документации. Если наличие локальной базы данных не предусмотрено прото-колом, эта информация заносится в микросенсор. В этом случае сертификат, рассчитанный на потоковую обработку, имеет следующую структуру:

За автономность таких сертификатов приходится расплачиваться информацион-ной избыточностью, более высокими затратами на производство и обслуживание.

Слайд 32Другие актуальные темы и работы на перспективу

Для получения полной картины, в

соответствии с особенностями построения радиочастотного интерфейса взаимодействия микросенсоров со считывающими устройствами, необходимо указать на следующие дополнительные темы работ:

1. Обоснование и разработка недетерминированного протокола разрешения коллизий, выработка способов разбиения сложных окружений считывающих устройств на подмножества.

2. Реализация эффективного встроенного физического датчика случайных битов общего назначения, для поддержания протоколов разрешения коллизий и аутентификации. Оценка перспектив использования генераторов динамического хаоса, включая СВЧ генераторы.

3. Реализация антенно-фидерных, конструктивных и монтажных решений, направленных на увеличение радиуса действия радиочастотных микросенсоров, уменьшение их стоимости, за счет сокращения издержек при сборке.

4. Обоснование места и роли аналоговых технологий в развитии элементной базы физического уровня обработки. Оценка перспектив использования элементов на поверхностных акустических волнах, особенно при защите сложных объектов.

5. Проведение исследований по созданию на основе нанотехнологий эконо-мичных и дешевых микро-топливных элементов для активных и полуактивных микросенсоров.

И отдельно к этому, опираясь на уже достигнутые высокие результаты в обла-сти био- и наноэлектроники, а также на идущее стремительное развитие этой отрасли – проведение предварительных исследований по распространению реше-ний на дешевые органические и перспективные печатные микро и наносенсоры.

Слайд 33Вносимые заделы и планируемые результаты

Превышающие мировой уровень:

1.

Разработка и реализация технологических принципов создания криптографически защи-щенной среды на физическом уровне обработки.

2. Компактное представление данных об объектах в виде электронных сертификатов, допу-скающих погружение в криптозащищенную оболочку.

3. Разработка и реализация технологических принципов создания эффективных многоуров-невых и глубокоэшелонированных систем автоматизированного управления ключами.

4. Разработка и реализация технологических принципов построения микросенсорных функ-циональных модулей (микросенсоров).

5. Разработка и реализация интерфейса побитового управления, обработки и информаци-онного обмена и взаимодействия микросенсоров со считывающими устройствами.

6. Разработка и реализация интерфейса высокой помехозащищенности на основе развития широкополосной и сверхширокополосной технологий передачи и доступа.

7. Обеспечение действенной и рентабельной криптографической защиты микросенсоров от несанкционированных действий, клонирования и подделки.

8. Разработка принципов комплексирования криптографических и производственно-техно-логических способов защиты, а также построения сетевой защиты сложных объектов.

9. Разработка и реализация электронных индивидуальных (карманных, мобильных) и штат-ных устройств проверки подлинности и качества продукции и изделий.

Соответствующие мировому уровню:

11. Разработка многоуровневого аналога сети EPC System Network.

10. Разработка интерфейса многоязычного и потокового сетевого взаимодействия на основе языка информационных триад.

Дополнительный эффект:

12. Возможность создания высокоэффективных генераторов разделения каналов и СВЧ ха-оса для сверхпроизводительных (гигабайтных) коммуникационных систем.

13. Создание задела для разработки технологии построения беспроводных сетей нового по-коления, на основе имеющейся базы и развития технологий Wi-Fi, Bluetooth и ZigBee.

14. Распространение минималистских примитивов стохастической криптографии на системы предотвращения несанкционированного доступа и обеспечения информационной безопасно-сти, рассчитанных на обслуживание многомиллионных категорий пользователей и обработку в реальном масштабе времени значительных по объему, гигабайтных информационных потоков.

Слайд 34Решения SAP. Прототип логического уровня обработки

Безусловным лидером на мировом рынке информационных

и программных решений, внесшим внушительный вклад в становление и развитие технологий «Информационного Общества», является компания SAP – стратегический партнер грандов индустрии, компаний Intel, Microsoft, IBM, Hewlett Packard, Philips, Siemens и др.

Поставляемые ею на базе платформы SAP NetWeaver компоненты, отражающие бо-лее чем 30-ти летний период развития мировой информиндустрии, ориентированы на логический уровень обработки и обеспечивают решение следующих основных задач:

Интеграция программных приложений на основе единой, совместно используемой базе знаний.

Интеграция бизнес-информации и формирование аналитики, основанной на информа-ции о бизнес-процессах, выполняемых в рамках гетерогенного системного окружения.

Управление основными данными - атрибутами организаций и физических лиц, а также данными о закупаемых и продаваемых товарах и предоставляемых услугах.

Интеграция знаний - структурирование информации, поддержка и оптимизация процес-сов управления внутренними и внешними потоками информации, обмен знаниями, ин-тенсификация и повышение качества обучения.

Использование платформы SAP NetWeaver, усиленное логистическими и проблемно-ориентированными приложениями имеет следующие преимущества:

• сокращение стоимости поддержки и расширения IT-окружения, пополнение и унификация знаний, математического обеспечения и библиотек общего назначения;

• сохранение сделанных ранее инвестиций в программное обеспечение, уменьшение затрат на развитие и сопровождение системы;

• простота масштабирования решений и включения в окружение новых компонентов;

• обеспечение высокого уровня взаимодействия и качества информационной поддержки внутри предприятий и между ними.

Технологии RFID, осуществления непрерывного информационного и логистического сопровождения материальных объектов, представлены компонентой информационной интеграции логического и физического уровней обработки SAP Auto-ID.

Слайд 35Концепция EPCglobal. Прототип физического уровня обработки

Началом активного освоения физический уровня можно

считать конец 1999 года, с созданием в Массачусетсе AutoID Центра. Цель – проведение работ необходимых для вывода технологий RFID на мировой электронный рынок.

Достигнутые успехи и прогнозируемая отдача, сопоставимая по заключению экспертов с отдачей высокотехнологической отрасли, послужили основанием для создания под эгидой EAN International, объединяющей около миллиона организаций в более чем 100 странах мира, компании EPCglobal, как единой системно-образу-ющей силы, направленной для освоения этой области. Под ее руководством соз-даны беспрецедентные по масштабам альянсы ведущих мировых корпораций Wal-Mart, Metro, SAP, Symbol, Philips, IBM, HP, Siemens и Texas Instruments, да и др.

Благодаря их усилиям наблюдается устойчивое развитие и поступательное наращивание масштабов охвата мирового рынка RFID. По данным аналитической фирмы IDTechEx общий объем продаж в 2008 году составит $7 млрд., против $1,5 млрд. в 2004 г. Прогнозы развития рынка RFID становятся более благоприятными с принятием стандарта ISO 18000-6C для 512 битовых EPC-меток Generation 2, нара-щиванием их производства компанией Philips, а также с приобщением в 2006 году компаний Texas Instruments и Siemens к стандартам EPC.

Несмотря на столь внушительную коалицию, компании EPCglobal и ее последовате-лям так и не удалось совершить революционного скачка, как на то первоначально рассчитывали аналитики. Техносистемы представленные концепцией EPCglobal пошли по эволюционному пути развития. Причины – торможение, вызываемое отставанием технологий обеспечения безопасности от современных требований.

Работы по совершенствованию технологий RFID продолжаются Auto-ID лаборато-риями, исследовательской группой компании Philips и другими.

Одним из перспективных направлений является полномасштабное освоение промышленного производства более дешевых органических RF-меток. Здесь определились лидеры - Philips и Siemens (Infineon, PolyIC). На очереди печатные технологии на основе органических чернил и нано-радио-чипы.

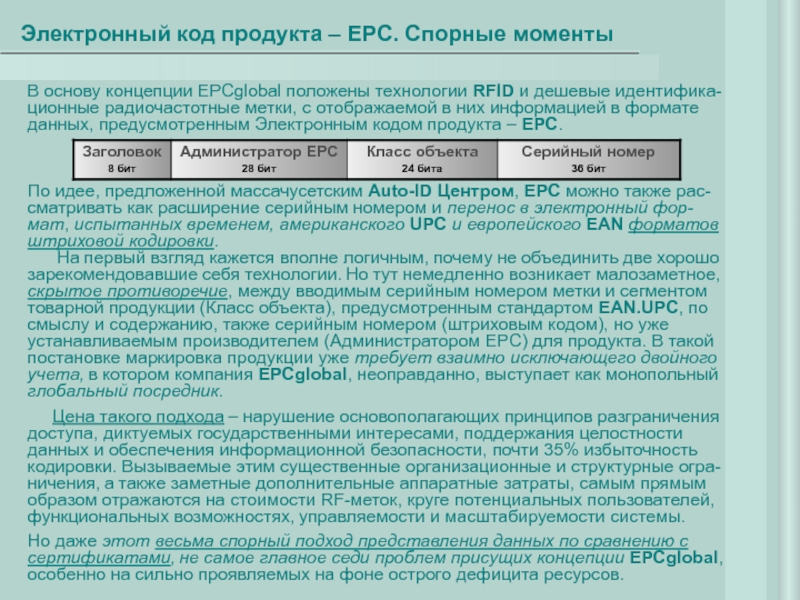

Слайд 36Электронный код продукта – EPC. Спорные моменты

В основу концепции EPCglobal положены

технологии RFID и дешевые идентифика- ционные радиочастотные метки, с отображаемой в них информацией в формате данных, предусмотренным Электронным кодом продукта – EPC.

По идее, предложенной массачусетским Auto-ID Центром, EPC можно также рас-сматривать как расширение серийным номером и перенос в электронный фор-мат, испытанных временем, американского UPC и европейского EAN форматов штриховой кодировки.

На первый взгляд кажется вполне логичным, почему не объединить две хорошо зарекомендовавшие себя технологии. Но тут немедленно возникает малозаметное, скрытое противоречие, между вводимым серийным номером метки и сегментом товарной продукции (Класс объекта), предусмотренным стандартом EAN.UPC, по смыслу и содержанию, также серийным номером (штриховым кодом), но уже устанавливаемым производителем (Администратором EPC) для продукта. В такой постановке маркировка продукции уже требует взаимно исключающего двойного учета, в котором компания EPCglobal, неоправданно, выступает как монопольный глобальный посредник.

Цена такого подхода – нарушение основополагающих принципов разграничения доступа, диктуемых государственными интересами, поддержания целостности данных и обеспечения информационной безопасности, почти 35% избыточность кодировки. Вызываемые этим существенные организационные и структурные огра-ничения, а также заметные дополнительные аппаратные затраты, самым прямым образом отражаются на стоимости RF-меток, круге потенциальных пользователей, функциональных возможностях, управляемости и масштабируемости системы.

Но даже этот весьма спорный подход представления данных по сравнению с сертификатами, не самое главное седи проблем присущих концепции EPCglobal, особенно на сильно проявляемых на фоне острого дефицита ресурсов.

Слайд 37Проблемы присущие концепции EPCglobal

Из недостатков, выявленных в результате анализа концепции EPCglobal,

вытекают следующие проблемы, связанные с масштабным внедрением систем RFID и EPC подобных электронных систем:

1. Информация, циркулирующая в системе, выходит за обычные корпоративные рамки и носит стратегический характер. В этих условиях поручение учета и коорди-нации обрабатываемой информации кому-то ни было, входит в явное противоре-чие с интересами обеспечения национальной безопасности и развитием бизнеса.

2. Проверка подлинности продукции по базе данных производителя, не только сильно ограничена техническими возможностями существующих и обозримых в ближайшем будущем систем, но и требует прямых денежных затрат связанных с осуществлением удаленного доступа к данным, высоких затрат на обслуживания системы и привлекаемое периферийное оборудование.

3. Как следует из анализа, отсутствие полноценной криптографической защиты на физическом уровне обработки не позволяет обеспечить полноценную защиту от фальсифицированной и контрафактной продукции, а лишь ведет к новому витку ее роста, только на более высоком уровне технической оснащенности.

4. Ограниченность форматов представления данных и не достаточно полная функциональность средств маркировки, не допускающая распространение техноло-гии на производственные отрасли и сегменты экономики, в особенности связанные с выпуском дешевой продукции и защитой сложно устроенных объектов от фальси-фикации и подделки, включая обеспечение лицензионными комплектующими и запасными частями.

Все это ведет к тому, что системы представляемые EPC технологиями, прорыв-ных по началу, вырождаются в узкоспециализированные, если не сказать, элитарно корпоративные и привлекательные для обустройства торговли, но не несущих ви-димых позитивных результатов главному субъекту товарного рынка - Потребителю.

Слайд 38Негативные тенденции в развитии технологий RFID

Недостатки логистических протоколов, усиленные невероятно сложными

организацион-ными процессами внедрения математического обеспечения и последующей его инфор-мационной поддержки, а также административно-хозяйственного налаживания целост-ности цепей поставок, позволяют на наглядных уроках несущих развитием систем EPCglobal, внедрением системы маркировки спиртосодержащей продукции на основе акцизных марок образца 2006 года, опыта ведущих производителей микроэлектронной продукции и системных интеграторов, компаний Intel, HP и Siemens, развеять неоправ-данно завышенные надежды на достижение должного уровня безопасности и констатировать следующие негативные тенденции в развитии технологий RFID:

1. Технологии противодействия распространению нелегальной продукции, постро-енные на основе логистических протоколов, даже усиленные самыми современными способами производственно-технологической защиты продукции, не только не позволя-ют быстро достичь ощутимого результата, но и влекут социальные деформации.

2. Для достижения ощутимого результата, требуется длительная и высокозатрат-ная эволюция. Без определяющей поддержки государства в этом процессе и организа-ции строгого административно-правового надзора, развитие таких систем невозможно. Ко всему, для избежания расточительных расходов на информационную поддержку и обслуживание, задача противодействия распространению нелегальной продукции должна быть частью большой утилитарной системы. В этом случае можно рассчитывать, что непроизводительные расходы будут нивелироваться за счет использования выигрышных приложений.

3. Как видится в перспективе, на примере следования развитию административно-правовых институтов США и Китая, а также концепций, таких как EPCglobal, в пределе такая эволюция ведет к информационной глобализации, от отраслевой до государ-ственной и международной, электронному контролю и надзору, от фискального до тотального. Процесс, ведущий к такой деформации, социально сложен и противоре-чив. Так, глобализация ведет к нарастанию угроз информационной безопасности, а электронный контроль к возможному нарушению гражданских прав и свобод.

Слайд 39Предпосылки перехода на качественно новый уровень

Следовать ходу развития, как это

диктуется на сегодня указанными выше обсто-ятельствами, можно, но неразумно и мало перспективно. Положение можно быстро и кардинальным образом изменить. При этом ожидаемый эффект и затраты – несопоставимы, как по коммерческой, так и по социальной отдаче.

Решающая роль в этом отводится развитию электронных и сенсорных техноло-гий на базе достижений, обязанных концепции EPCglobal, а также развитию крип-тографических технологий, позволяющим оказать действенное и рентабельное противодействие распространению нелегальной продукции на основе дешевых, защищенных от клонирования и подделки электронных средств маркировки.

При этом исключительная роль отводится системе управления ключами и централизованным Протоколам организации глубоко эшелонированного контро-ля товарного рынка, посредством предоставления широким слоям населения индивидуальных устройств и организации полномасштабного доступа к штатным средствам проверки подлинности и качества продукции.

В такой постановке:

1. Обеспечивается полноценная защита продукции и изделий от клонирования, фальсификации и подделки, без существенных рисков ее компрометации на весь период ее жизненного цикла. Что является недостижимым для производственно-технологических способов защиты. Более того, как показывает внедрение последних достижений в области защиты на основе двумерных штриховых кодов и лазерной маркировки, наблюдается выравнивание стоимости производственно-технологических и электронных средств защиты. В условиях происходящей научно-технической революции, стоимость производственно-технологической за-щиты будет только расти, а электронной падать, в особенности с развитием био- и наноэлектронных технологий.

Слайд 40Далее, о предпосылках качественного перехода

2. Снимаются организационные и технические

проблемы, связанные с обеспе-чением целостности цепей поставок. В свою очередь это ведет к уменьшению затрат на информационную поддержку, обслуживание и необходимое периферий-ное оборудование. Кроме этого, с внедрением систем сертификации на основе защищенных электронных средств маркировки, создаются условия для осуществ-ления быстрого и последовательного, многомасштабного планового и избиратель-ного наращивания противодействия производству и распространению нелегальной продукции. А это позволит избежать потрясений связанных с организацией масш-табной защиты, а также устранить угрозы безопасности, несущие информационной глобализацией и тотальным электронным контролем.

3. С внедрением высокоразвитой системы управления ключами становится возможным перенос «центра тяжести» с малоэффективного ведомственного государственного контроля, на широкомасштабный действенный гражданский контроль товарного рынка и смежных с ним отраслей экономики. При этом предусмотренные протоколами фискальные функции преломляются в отдельные целевые приложения, способствующие проведению инспекционных и оперативно-следственных мероприятий, направленных на выявление и пресечение каналов проникновения нелегальной продукции. С введением масштабной системы контро-ля на физическом уровне, способной охватить все звенья товарного рынка от лотка и ларька, до гипермаркета и глобальной торговой сети, от семейной и кооператив-ной ремесленной мастерской, до промышленного концерна и отрасли производства, существенно снимается нагрузка и изменяется подход к построению и развитию логического уровня обработки. А именно, такая разгрузка позволяет пользователям действовать предельно взвешенно при выборе начальной конфигурации системы и ее развитии за счет включения новых приложений, не выходя за рамки решаемых задач и отведенных ресурсов. Такой подход предполагает совершенствование логического уровня обработки за счет дозированного и последовательного наращи-вания приложений, которые, если исходить из стоимости предлагаемых на рынке программных продуктов, стоят не дешево.

Слайд 41«Инициатива 2007». Движение к новой формации

Прорывные решения и заделы, полученные на

протяжении более 15 лет, нашед-шие свое отражение в представленной концепции построения «Расширенного Интернет», послужили мотивацией для выдвижения Инициативы, за первые несколько месяцев своего существования с октября 2007 года, объединившей лучшие научно-технические силы специалистов, из более 25 организаций.

Стратегическая цель преследуемая «Инициативой 2007» – осуществление ме-роприятий и разработка программ, необходимых для создания на основе передовых научно-технических достижений технологической и инструментальный базы, нап-равленной на выход информационных, электронных, коммуникационных, сенсор-ных технологий и и технологий обеспечения безопасности на новый качественный уровень, формирования условий для широкомасштабного внедрения в производ-ство достижений микроэлектронной, био и наноиндустрии, в целях достижения кардинальных преобразований в экономической и социальной сфере, укрепления гражданских прав и свобод, обеспечения национальной безопасности и становле-ния новой формации – «Неоиндустриальное Общество».

Благодаря объединению усилий специалистов разных профилей и направлений деятельности, в рамках проведенных работ и дискуссий, опирающихся на послед-ние технологические достижения в области информиндустрии, на накопленный опыт и имеющиеся заделы, удалось преодолеть существующую на сегодня научно-техническую разобщенность и устранить междисциплинарные нестыковки, а это не замедлило сказаться на результате:

1. Отработаны основные материалы необходимые для подготовки концепции развития информиндустрии новой формации.

2. Разработан и согласован проект Комплексной программы ее реализации.

3. Осуществлена большая предварительная экспертиза технологических решений, подтверждающих реалистичность достижения заявленных результатов.

Слайд 42Российская Auto-ID лаборатория. Решаемые задачи

По определению, системы, построенные в соответствии с

концепцией EPCglobal, не могут охватить возможности присущие системам «Расширенного Интернет», а призваны выступать только как часть этих систем.

Для преодоления существенного отставания этих систем в части обеспечения безопасности и осуществления последовательного перехода к системам «Расширенного Интернет» требуется создание Auto-ID лаборатории со специализацией в области обе-спечения безопасности и предназначенного для решения следующих основных задач:

1. Проведение комплексных мероприятий, направленных на модернизацию техниче-ской базы, в целях решения задач обеспечения экологической, биологической и физиче-ской безопасности, организации масштабной защиты мирового товарного рынка от неле-гальной (контрафактной), фальсифицированной и недоброкачественной продукции.

2. Вывод на новый, рассчитанный на перспективу, качественный уровень технологий обеспечения безопасности, начиная с решения задач защиты удостоверяющих докумен-тов до клеймения домашних животных, пропаганда высокой культуры работы в условиях несанкционированных действий и рисков деструктивных атак.

3. Продвижение технологий в направлении интеллектуализации и качественного улучшения уровня безопасности инженерно-технических инфраструктур, коммунальных хозяйств и жилищ.

В целях получения наиболее ощутимой и быстрой отдачи, в первую очередь самыми перспективными выглядят работы, направленные на модернизацию действующих систем EPC, путем разработки и реализации линейки радиочастотных меток типа Gen2, защищенных от клонирования и подделки, последующего планомерного внедрения сис-темы управления ключами и авторизационных протоколов обеспечения безопасности.

Материалы проведенных исследований показывают, что действенно, рентабельно и эффективно решить указанные задачи, можно уже сейчас на имеющейся производствен-ной базе и в довольно сжатые сроки, благодаря предлагаемому развитию существующих и внедрению новых решений. При этом, учитывая имеющееся состояние микроэлект-ронной производственной базы, заметных финансовых вложений в создание условий производства готовой продукции не требуются.

Слайд 43Предполагаемая отдача

Проведение этой работы оказалось возможным, исключительно благодаря откры-тиям и

достижениям в области алгебры и стохастических систем, позволившим преодолеть на сегодня и в будущем, существенное отставание технологий обеспечения безопасности от уровня развития техники, особенно в части обес-печения действенной и рентабельной защиты элементов электронных систем.

Опираясь на построенные на их основе технологии обеспечения безопасности, впервые, с общесистемных позиций удалось обосновать и наиболее полно раскрыть место и роль микросенсорных технологий в развитии информиндустрии и общества в целом, а именно:

1. С реализацией «Расширенного Интернет», эволюционный процесс развития информиндустрии сменяется революционным, ведущим к кардинально высокому изменению спроса на высокотехнологическую продукцию и услуги. Что значит только одно расширение производства средств маркировки и индивидуальных уст-ройств, связанных с решением логистических задач управления товарным потоком и обеспечением защиты товарного рынка и сегментов экономики от нелегальной (контрафактной), фальсифицированной и недоброкачественной продукции.

2. Создается грандиозная по масштабам область приложений био и нанотех-нологий, создаваемых на их основе смарт-материалов и изделий.

3. Закладывается база для широкомасштабного развертывания высокорен-табельных микросенсорных беспроводных сетей, особенно эффективных с внедрением UWB технологий, ведущая к прорыву в области обеспечения экологи-ческой, биологической и физической безопасности, противодействия терроризму.

По общему заключению, в такой постановке микросенсорные технологии и систе-мы становятся одним из приоритетных направлений развития общества, способны устранить имеющиеся на сегодня опасные социальные деформации и принести отдачу, соизмеримую с отдачей высокоразвитых секторов экономики.

Идущие с ними кардинальные изменения в обществе, требуют незамедлитель-ного пересмотра имеющихся концепций развития и перспективных программ.

Слайд 44Предостережения

«Нет ничего страшнее, чем деятельное невежество».

Иоганн Вольфганг Гете

Подогреваемые нашей беспомощностью имперские амбиции, идущие со стороны некоторых государств и политические провокации, цинично прикрываемые «благими» намерениями, ведущиеся изощренные попытки навязывания выходящих из употреб-ления бесперспективных решений, практикуемое внесение в них скрытых закладок – нацелены на завоевание господства и осуществление диктата в информационном пространстве, а также, в научно-технической и производственной сфере.

Положение усугубляется процветающей коррупцией и правовым беспределом, а так-же разрушительной по последствиям проводимой политикой, ориентированной на импорт стратегических технологий и высокотехнологической продукции, вместо развития собственных технологий и высокотехнологических производств.

Беспрецедентный рост производства и масштабы распространения нелегальной продук-ции, низкая эффективность мер и непомерно высокие затраты требуемые для ответа на эти и идущие с полномасштабным освоением беспроводных сетей и наноуровня обра-ботки новые вызовы, указывают на актуальность и сложность решения этих проблем.

К этому следует добавить наметившееся усиление противодействия распростране-нию беспроводных технологий со стороны правозащитных организаций. Достаточно об-ратить внимание на волну не утихающих протестов, связанных с возможным бесконт-рольным использованием меток RFID для скрытого наблюдения и слежки. Но, какой же силы противодействия следует ожидать с появлением и возможным бесконтрольным использованием нанороботов, можно только предполагать.

Иными словами, недоучет этих факторов может самым существенным образом сказаться на темпах развития и распространении указанных технологий.