- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Презентации по Информатике

Контроль качества - основные возможности Услуга КОНТРОЛЬ КАЧЕСТВА предоставляет возможность записи входящих и исходящих переговоров сотрудников компании, которые пользуются мобильной связь от МТС. Общие настройки номеров: Возможность разделить запись входящих и исходящих вызовов Активация записи по дням недели Активация

ВНЕШНЯЯ ПАМЯТЬ - ЭТО ПАМЯТЬ, ПРЕДНАЗНАЧЕННАЯ ДЛЯ ДЛИТЕЛЬНОГО ХРАНЕНИЯ ПРОГРАММ И ДАННЫХ. ЦЕЛОСТНОСТЬ СОДЕРЖИМОГО ВЗУ НЕ ЗАВИСИТ ОТ ТОГО, ВКЛЮЧЕН ИЛИ ВЫКЛЮЧЕН КОМПЬЮТЕР Магнитные диски используются как запоминающие устройства позволяющие хранить информацию долговременно, при отключенном питании. Для работы с Магнитными Дисками используется

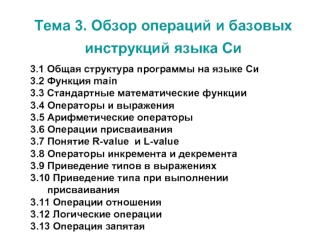

Ключевые слова массив описание массива таблица заполнение массива вывод массива обработка массива последовательный поиск сортировка Массив Массив - это поименованная совокупность однотипных элементов, упорядоченных по индексам, определяющим положение элемента в массиве. Решение разнообразных задач, связанных с обработкой массивов, базируется

План лекции : 1) Доступ к публичной информации как основа демократии 2) Проблема обеспечения достоверности электронной информации 3) Защита права на частную жизнь 4) Телеработа 4) Социальное расслоение «цифровой разрыв» 5) Предпочтения Интернет аудитории, роль ЭБ в сохранении культурного наследия

Информационная система (ИС) - это система, реализующая автоматизированный сбор, обработку и манипулирование данными и включающая технические средства обработки данных, программное обеспечение и соответствующий персонал Современные ИС, основанные на концепции интеграции данных, характеризуются огромными объёмами хранимых данных, сложной организацией, необходимостью удовлетворять разнообразные

Подход к квалификации оборудования компьютеризированных систем www.unibit.pro КВАЛИФИКАЦИЯ Принцип Доказательство того, что все оборудование и системы обеспечения надлежащим образом смонтированы, правильно функционируют и действительно приводят к ожидаемым результатам. Квалификация является частью валидации. www.unibit.pro

Концептуальная модель базовой информационной технологии Одним из основных путей повышения качества управления сложными организационными системами является создание интеллектуальных информационных технологий (ИИТ). Интеллектуальные информационные технологии (ИИТ) помогают человеку ускорить анализ политической, экономической, социальной и технической ситуации, а также -

Что такое SpyWare? Программой-шпионом (альтернативные названия - Spy, SpyWare, Spy-Ware, Spy Trojan) принято называть программное обеспечение, собирающее и передающее кому-либо информацию о пользователе без его согласия. Информация о пользователе может включать его персональные данные, конфигурацию его компьютера и операционной системы,

Клавиатурный почерк как средство аутентификации Аутентификация - процедура проверки подлинности субъекта доступа. Аутентификатор - некоторый параметр, предоставляемый системе для проверки. Различают 3 типа аутентификаторов: Уникальное знание (пароль, пин-код) Уникальный предмет (ключ, смарт-карта, токен) Уникальная характеристика самого субъекта (статическая - отпечатки пальца, снимок сетчатки глаза, поведенческая - например, аутентификация по

* Data Mining: Concepts and Techniques Chapter 8. Cluster Analysis What is Cluster Analysis? Types of Data in Cluster Analysis A Categorization of Major Clustering Methods Partitioning Methods Hierarchical Methods Density-Based Methods Grid-Based Methods Model-Based Clustering Methods Outlier Analysis Summary

Здесь, Вы можете изучить и скачать презентации из раздела Информатика.