- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

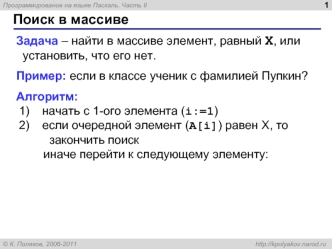

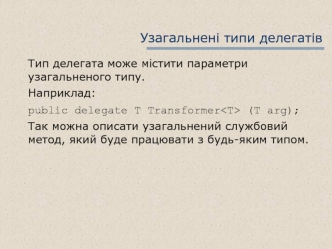

Презентации по Информатике

9.1. Контексты устройств Функции для получения контекста устройств (в программе используются хэндлы контекстов устройств - HDC): HDC GetDC(HWND hWnd); HDC BeginPaint(HWND hWnd, LPPAINTSTRUCT lpPaint); Освобождение контекста устройств: int ReleaseDC(HWND hWnd, HDC hDC); BOOL EndPaint(HWND hWnd, CONST PAINTSTRUCT *lpPaint);

Математически информация определяется как мера упорядоченности множества, состоящего из различных объектов. Мера информации I, ассоциируемая с системой, которая может принимать N возможных состояний, есть логарифм N. Если логарифм вычисляется по основанию 2, то результирующая мера в битах есть Применение

1 Безопасность информационных технологий ЧТО ТАКОЕ БЕЗОПАСНОСТЬ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ? ЧТО (КОГО) ЗАЩИЩАТЬ? ОТ ЧЕГО (ОТ КОГО) ЗАЩИЩАТЬ? ЗАЧЕМ ЗАЩИЩАТЬ? КАК И КАКИМИ СРЕДСТВАМИ ЗАЩИЩАТЬ? 2 Автоматизированная система Автоматизированная система – организационно-техническая система, представляющая

Накопи́тель на жёстких магни́тных ди́сках или НЖМД (англ. hard (magnetic) disk drive, HDD, HMDD), жёсткий диск, в компьютерном сленге «винче́стер» — запоминающее устройство (устройство хранения информации) произвольного доступа, основанное на принципе магнитной записи. Является основным накопителем данных в большинстве компьютеров.

Подготовительный этап 1.Выбрать инструмент моделирования (инструмент должен быть доступен). 2.Выбрать инструмент разработки (инструмент должен быть доступен и знаком). 3.Выбрать инструмент подготовки презентаций и документации (инструмент должен быть доступен) 4.Проверить совместимость инструментов (необходимо проверить возможность экспорта диаграмм из инструмента моделирования в инструмент подготовки презентаций, совместимость инструментов моделирования и разработки ). 1 этап Анализ предметной области 5. Провести собрание группы проекта и предварительный анализ выбранной предметной области методом « мозгового штурма » (составить протокол полученных результатов для использования внутри группы). 6. Провести интервью с заказчиком и составить протокол встречи с заказчиком (текстовый документ 1–3 стр., защищаемый артефакт).

❶ ❸ ❷ Выявление (подтверждение, корректиро-вка) закономерности в поведении соци-ального объекта (явления, процесса) Объяснение на основе выявленной зако-номерности поведения социального объекта (явлении, процесса) Предсказание его поведения в будущем Цели анализа данных Процесс аналитического исследования больших массивов

САПР САПР — программный пакет, предназначенный для проектирования (разработки) объектов производства, а также оформления конструкторской и/или технологической документации. Деятельность по созданию программных продуктов и технических средств для автоматизации проектных работ имеет общее название – САПР. 15.01.2018 КОККАРЕВА Е.С. САПР

Рұқсат етiлмегенген әсерден ақпаратты қорғау Бұзушылығы бар қорғалатын мәлiметiне әсерiнiң сақтап қалуы бойынша қызметi қойылған ақпарат көзiнiң жұмыс жасауын жоғалтуға, жоюға немесе бас-сираққа сонымен бiргелердiң ақпаратқа қол жеткiзудi бұрмалауға, жоюға, көшiрмесiн алуға, одақтасу жетектеп жүнетiн мәлiметтiң өзгерiсiне ережелерiнiң и/илиi дұрыс айтады

Модель. Моделирование Модель — это упрощенное представление о реальном объекте, процессе или явлении. Моделированием называется как процесс построения модели, так и процесс изучения строения и свойств оригинала с помощью построенной модели. Свойства модели конечность: модель отображает оригинал лишь в конечном числе его

Нәтижелік ұшбұрыш Өмірлік цикл моделі жүйенің әртүрлі күйлерін берілген АЖ бастапқы күйден соңғы күйге дейін бейнелейді. ӨЦ моделінің құрылымы – жүйенің барлық өмірлік циклінде программалық өнімді өңдеу кезіндегі тапсырмалар мен әрекеттердің процессінен тұрады. Қазіргі кезде мынадай өмірлік цикл

Моделі та вимірювання якості Типи моделей оцінення якості Порівняння моделей оцінення якості Вимоги до даних та вимірювань Вимірювання і вибір моделі Універсальна модель якості * Software Architecture and Design Забезпечення якості даних і аналізу Загальний процес тестування: Планування тестування

Что такое компьютерный вирус? Компьютерный вирус — вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи. История появления компьютерных вирусов. 1975 год. Через Telenet

Здесь, Вы можете изучить и скачать презентации из раздела Информатика.