- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Презентации по Информатике

План презентации Copyright © ООО "Новософт развитие", 2017 О системе NERPA EAM Функции - Учет оборудования - Описание регламентов обслуживания оборудования - Планирование и управление работами ТОиР - Управление работами ТОиР - Учет и планирование затрат - Централизованное хранилище электронных документов

Не попадайте под обманы мошенников! Преступники и мошенники беспрерывно изобретают новые схемы предназначенные для компрометации компьютеров, кражи паролей, обмана пользователей для раскрытия ценной информации, часто с целью завладения денег. В связи с этим необходимо быть осведомленным, какие методы мошенники могут использовать

Введем новое определение термина «вычислительная машина» как совокупности технических средств, служащих для автоматизированной обработки дискретных данных по заданному алгоритму. В основе архитектуры современных ВМ лежит представление алгоритма решения задачи в виде программы последовательных вычислений. Согласно стандарту ISO 2382/1-84,

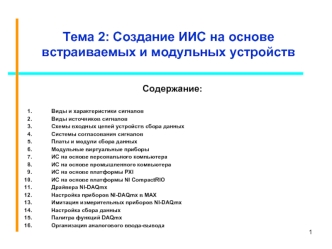

Виды сигналов Состояние исследуемого объекта характеризуется набором физических величин различной природы, которые подлежат измерению. С помощью датчиков (или первичных измерительных преобразователей) эти физические величины преобразуются в измерительные сигналы. Все сигналы делятся на аналоговые и цифровые. Цифровой сигнал имеет лишь два

ЭТАПЫ ПРОВЕДЕНИЯ РАБОТЫ Построение модели Процесс построения модели наиболее трудоемкий и требует значительной подготовительной работы по сбору и анализу ис-ходных данных. Необходимо ввести следующие исходные данные Определение потребности в финансировании Для определения потребности в финансировании следует произвести предварительный

Компьютерные вирусы и антивирусные программы Персональный компьютер играет в жизни современного человека важную роль, поскольку он помогает ему почти во всех областях его деятельности. Современное общество все больше вовлекается в виртуальный мир Интернета. Но с активным развитием глобальных сетей

Информационной безопасностью называют комплекс организационных, технических и технологических мер по защите информации от неавторизованного доступа, разрушения, модификации, раскрытия и задержек в доступе. Информационная безопасность дает гарантию того, что достигаются следующие цели: конфиденциальность информации (свойство информационных ресурсов, в том числе

Алгоритмы сжатия изображений Легко подсчитать, что несжатое полноцветное изображение, размером 2000*1000 пикселов будет иметь размер около 6 мегабайт. Если говорить об изображениях, получаемых с профессиональных камер или сканеров высокого разрешения, то их размер может быть ещё больше. Не смотря на

Здесь, Вы можете изучить и скачать презентации из раздела Информатика.