- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Продажа почтовых ящиков презентация

Содержание

- 1. Продажа почтовых ящиков

- 2. 03.12.2014

- 3. Зачем взламывают электронную почту? Как взламывают почту?

- 4. Учетные записи могут быть перепроданы оптом Деньги

- 5. Обычно взломы делаются массово и

- 6. 03.12.2014

- 7. Практически любой троянец среди прочей информации уводит

- 8. 03.12.2014

- 9. Речь идет не только о коротких паролях

- 10. 03.12.2014

- 11. Использование ответов на секретный вопрос — не

- 12. 03.12.2014

- 13. Социальная инженерия — это метод несанкционированного доступа

- 14. Это одна из самых серьезных проблем. Часто

- 15. Часто одним ящиком пользуются несколько человек. Иногда

- 16. Сниффинг — это прослушивание сетевого трафика. Достаточно

- 17. http://habrahabr.ru/ https://ru.wikipedia.org Список использованных материалов: 03.12.2014

- 18. Спасибо за внимание 03.12.2014

Слайд 3Зачем взламывают электронную почту?

Как взламывают почту?

+ решение этих проблем

План

03.12.2014

Слайд 4Учетные записи могут быть перепроданы оптом

Деньги можно извлечь

из самого ящика

получить

получить от другого заинтересованного лица

Зачем взламывают электронную почту?

03.12.2014

Слайд 5 Обычно взломы делаются массово и с использованием ботнетов. У атакующего нет

Как взламывают почту?

03.12.2014

Слайд 7Практически любой троянец среди прочей информации уводит и пароли от электронной

Решение: используйте антивирусное ПО

Троянская программа на компьютере

03.12.2014

Слайд 9Речь идет не только о коротких паролях или паролях из одних

Разумеется, наиболее распространенные словарные пароли тоже известны – их подбирают буквально по словарю. Набор русского словарного слова в латинской раскладке — тоже не гарантия неуязвимости. Такие пароли тоже легко подбираются по словарю. Решение: избегайте простых паролей

Подбор пароля

03.12.2014

Слайд 11Использование ответов на секретный вопрос — не очень хорошая, с точки

Подбор ответа на секретный вопрос

03.12.2014

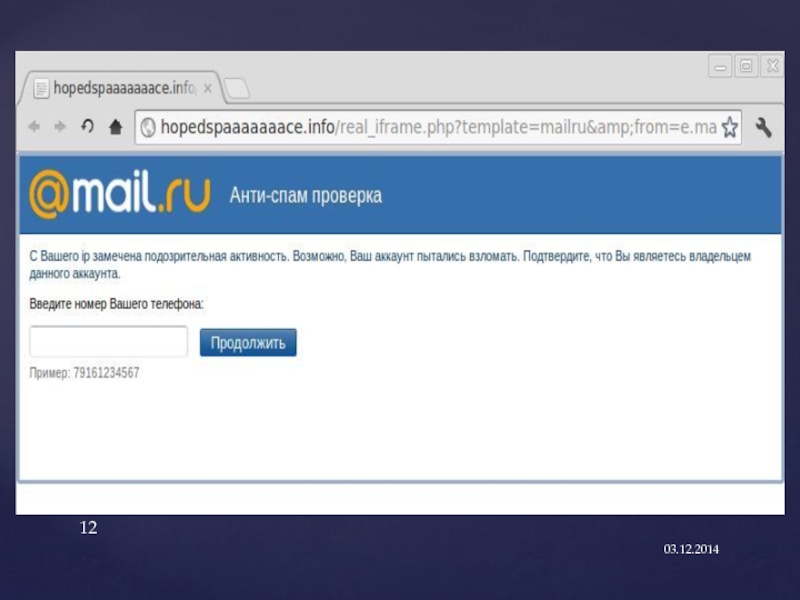

Слайд 13Социальная инженерия — это метод несанкционированного доступа к информации или системам

По утверждению самих фишеров, на атаки с помощью социальной инженерии клюет порядка 80% женщин и 60% мужчин. Решение: не разговаривайте с незнакомцами

Социальная инженерия, фишинг

03.12.2014

Слайд 14Это одна из самых серьезных проблем. Часто при регистрации на каком-либо

Это первое, что проверит злоумышленник. Поэтому для разных сайтов – разные пароли. Всегда. Если изобретать уникальный пароль для каждого сайта кажется вам невыполнимой миссией, придумайте отдельный хотя бы для почты — ведь она является «ключом» ко многим из ваших аккаунтов на различных сервисах.

Взлом других сайтов

03.12.2014

Слайд 15Часто одним ящиком пользуются несколько человек. Иногда друзей просят проверить почту

Спорная ситуация вокруг аккаунта

03.12.2014

Слайд 16Сниффинг — это прослушивание сетевого трафика. Достаточно легко «сниффится» трафик, идущий

Сниффинг

03.12.2014