- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Локальные и глобальные сети. Защита информации от несанкционированного доступа. Презентация команды id020. презентация

Содержание

- 1. Локальные и глобальные сети. Защита информации от несанкционированного доступа. Презентация команды id020.

- 2. Появление и развитие компьютерной техники во

- 3. Первый этап Этот этап начинается с создания

- 4. Второй этап В середине 70-х годов появляются

- 5. Третий этап Связан с появлением глобальной компьютерной

- 6. Виды компьютерных сетей Локальные сети Глобальные сети

- 7. Локальные сети – это системы взаимосвязанных компьютеров,

- 8. Локальная сеть имеет определенную структуру объединения компьютеров,

- 9. Кольцевая конфигурация

- 10. Радиальная конфигурация («звезда»)

- 11. Шинная конфигурация

- 12. Древовидная конфигурация

- 13. Существуют две основные цели использования локальных сетей:

- 14. Локальные сети бывают: Одноранговыми, т.е. когда все

- 15. Глобальная сеть Глобальная сеть – это… Интернет

- 16. Глобальная сеть – это объединение компьютеров, расположенных

- 17. Интернет (Internet) Пользователи Интернета могут… Интегрированные приложения Коротко о главном

- 18. Коротко о главном Интернет – всемирная глобальная

- 19. Пользователи Интернета могут найти в этой сети

- 20. Интегрированные приложения для работы в Интернете

- 21. Интегрированные приложения Microsoft Internet Explorer 6.0rus Сибкон Коммуникатор 4.7 NeoPlanet 5.2 Opera 5.11

- 22. Microsoft Internet Explorer 6.0rus Microsoft Internet Explorer

- 23. Сибкон Коммуникатор 4.7 Сибкон

- 24. NeoPlanet 5.2 NeoPlanet интегрирует следующие приложения для

- 25. Opera 5.11

- 26. Наиболее острой проблемой современного общества является проблема информационной безопасности, начиная от отдельного человека до государства.

- 27. Проблемы информационной безопасности в России регламентируются Доктриной

- 28. Правовое регулирование в информационной сфере является новой

- 29. Закон «О правовой охране программ для ЭВМ

- 30. Этот закон позволяет защищать информационные ресурсы (личные и общественные) от искажения, порчи, уничтожения

- 31. Статья 11 этого закона «информация о гражданах

- 32. Межсетевые экраны (firewalls) Персональные межсетевые

- 33. eSave Protect 3.0 eSafe

- 34. Outpost Firewall 1.0 Outpost Firewall относится к

- 35. Спасибо за просмотр!

Слайд 1Локальные и глобальные сети. Защита информации от несанкционированного доступа. Презентация команды

Слайд 2Появление и развитие компьютерной техники

во второй половине XX века стало

фактором научно-технической революции.

Различают три этапа:

✷ создание и развитие первых ЭВМ;

✷ появление и распространение персональных

компьютеров;

✷ появление и развитие

Интернета.

Немного из истории…

Слайд 3Первый этап

Этот этап начинается с создания первой электронно-вычислительной машины (ЭВМ) в

Слайд 4Второй этап

В середине 70-х годов появляются персональные компьютеры (ПК), которые широко

Слайд 5Третий этап

Связан с появлением глобальной компьютерной сети Интернет. С появлением Интернета

Слайд 7Локальные сети – это системы взаимосвязанных компьютеров, работающих в пределах одного помещения,

Цели использования

локальных сетей

Локальные сети

бывают…

Конфигурации

локальных сетей

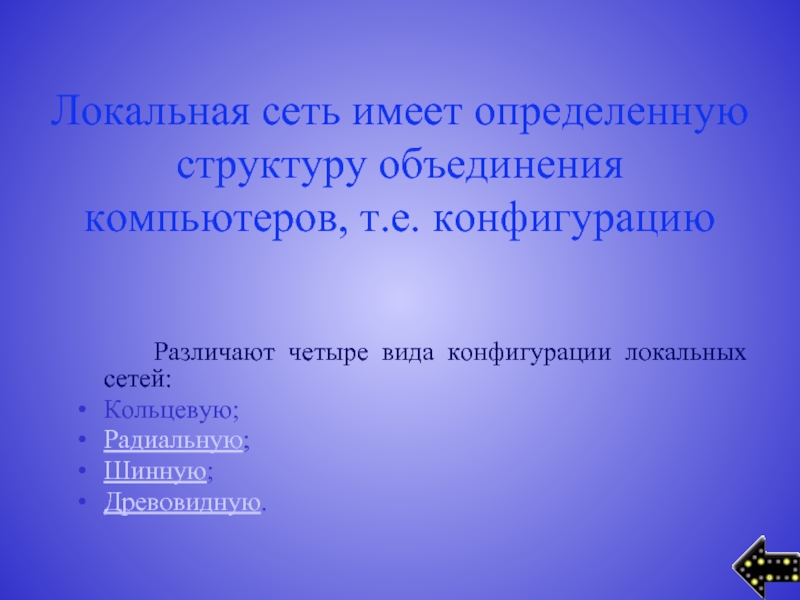

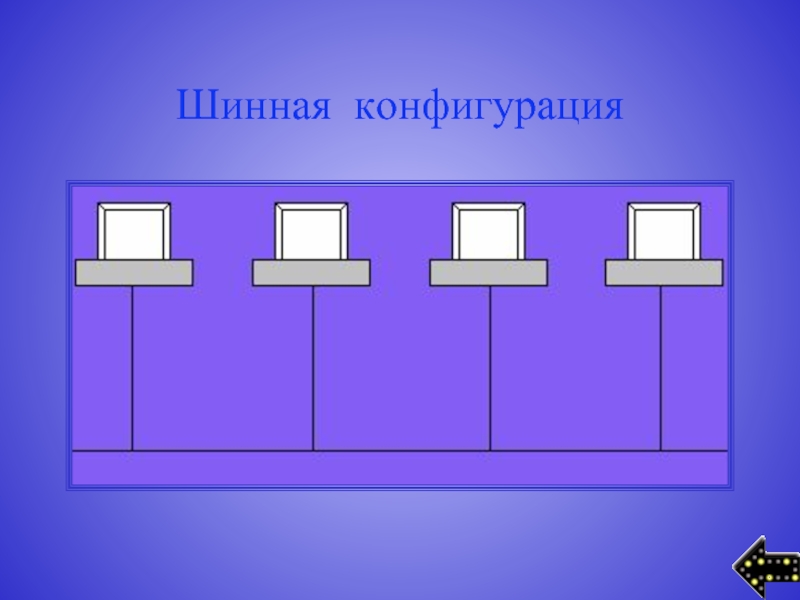

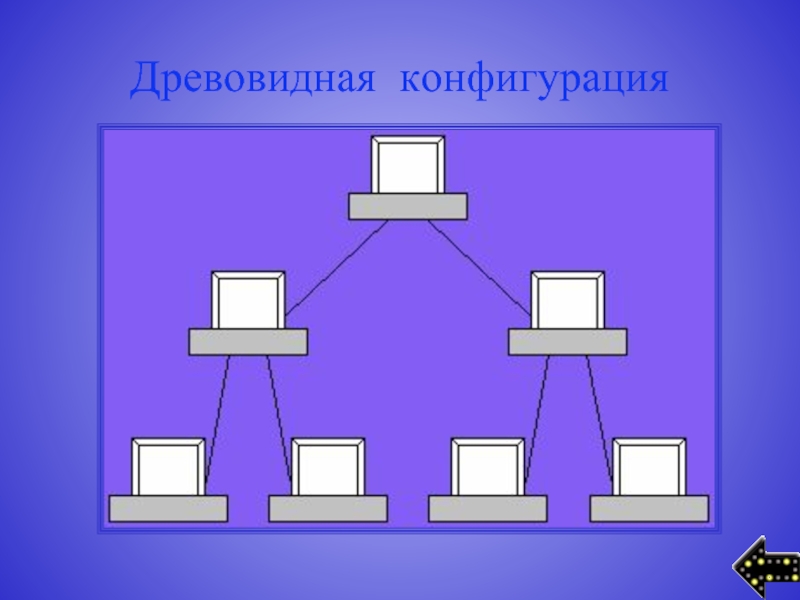

Слайд 8Локальная сеть имеет определенную структуру объединения компьютеров, т.е. конфигурацию

Различают четыре

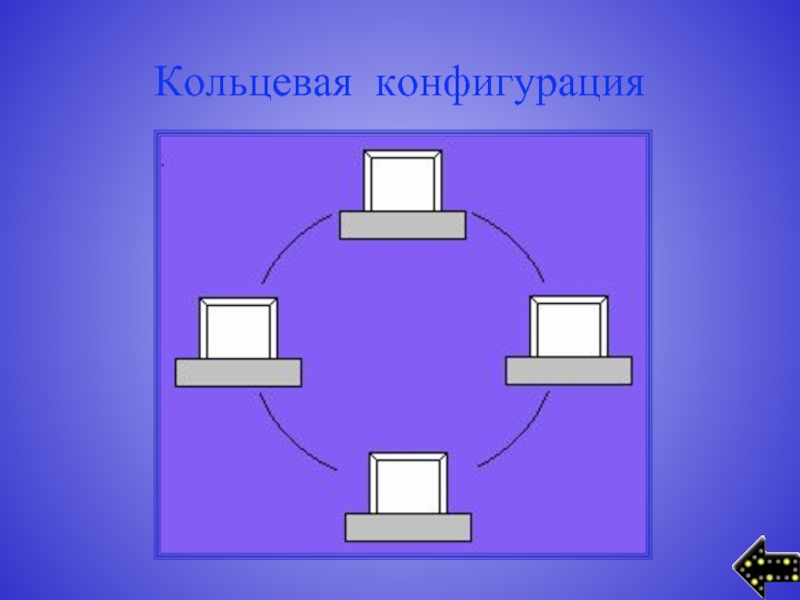

Кольцевую;

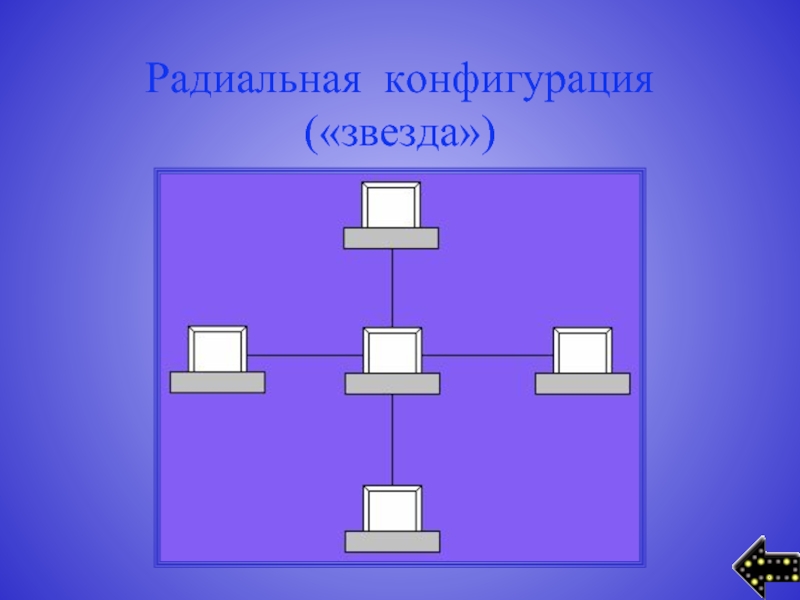

Радиальную;

Шинную;

Древовидную.

Слайд 13Существуют две основные цели использования локальных сетей:

Обмен файлами между пользователями сети;

Использование

Слайд 14Локальные сети бывают:

Одноранговыми, т.е. когда все компьютеры в сети равноправны;

С выделенным

Слайд 16Глобальная сеть – это объединение компьютеров, расположенных на удаленном расстоянии, для

Слайд 18Коротко о главном

Интернет – всемирная глобальная сеть, объектом которой являются сети;

Word

Web-страница – отдельный документ WWW;

Web-сервер – компьютер Internet, хранящий Web-страницы и соответствующие программное обеспечение для работы с ними.

Слайд 19Пользователи Интернета могут найти в этой сети все, что только не

Слайд 20Интегрированные приложения для работы в Интернете

Интегрированные приложения для работы в

Слайд 21Интегрированные приложения

Microsoft Internet

Explorer 6.0rus

Сибкон

Коммуникатор 4.7

NeoPlanet 5.2

Opera 5.11

Слайд 22Microsoft Internet Explorer 6.0rus

Microsoft Internet Explorer 6.0 интегрирует следующие приложения для

Слайд 23Сибкон Коммуникатор 4.7

Сибкон Коммуникатор является полностью локализованной и

Слайд 24NeoPlanet 5.2

NeoPlanet интегрирует следующие приложения для работы в Интернете: браузер, почтовый

Слайд 25 Opera 5.11

Интегрированная система Opera

новостей, а также программу общения, совместимую с ICQ. Встроенная функция OperaShow позволяет использовать HTML-документы для презентаций. Важным достоинством Opera является маленький информационный объем дистрибутива.

Слайд 26Наиболее острой проблемой современного общества является проблема информационной безопасности, начиная от

Слайд 27Проблемы информационной безопасности в России регламентируются Доктриной информационной безопасности РФ

В

Слайд 28Правовое регулирование в информационной сфере является новой и сложной задачей для

В нашей стране существуют ряд законов в этой области:

Закон «О правовой охране программ для ЭВМ и баз данных»

Закон «Об информации, информатизации и защите информации»

Статья 11

Слайд 29Закон «О правовой охране программ для ЭВМ и баз данных» регламентирует

Слайд 30Этот закон позволяет защищать информационные ресурсы (личные и общественные) от искажения,

Слайд 31Статья 11 этого закона «информация о гражданах (персональные данные)» содержит гарантии

Слайд 32Межсетевые экраны (firewalls)

Персональные межсетевые экраны предназначены для обеспечения безопасности

eSave Protect 3.0

Outpost Firewall 1.0

Слайд 33eSave Protect 3.0

eSafe Protect создано для всеобъемлющей защиты

Слайд 34Outpost Firewall 1.0

Outpost Firewall относится к разряду персональных межсетевых экранов и

возможностью использования сразу же после установки без необходимости предварительной настройки;

возможностью легко и быстро создавать безопасную конфигурацию при работе в сети, используя;

приглашающие сообщения системы и настройки по умолчанию;

возможностями использования большого количества настроек возможностью перехода в «невидимый» режим работы, когда остальные компьютеры сети не в состоянии обнаружить Ваш компьютер.