- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Обзор технологий и вендоров классического DLP презентация

Содержание

- 1. Обзор технологий и вендоров классического DLP

- 2. Обзор технологий и вендоров «классического» DLP

- 3. Как работают DLP-системы: разбираемся в технологиях

- 4. Как работают DLP-системы: разбираемся в технологиях

- 5. Как работают DLP-системы: разбираемся в технологиях

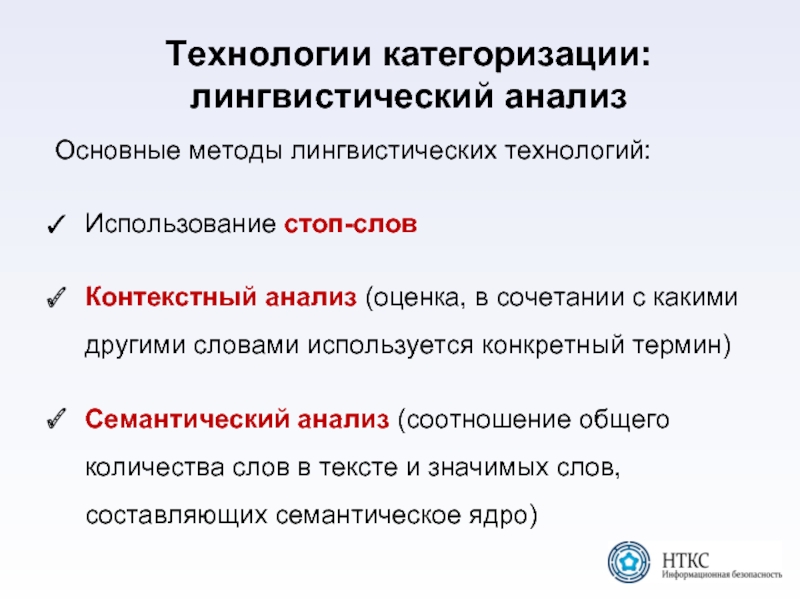

- 6. Технологии категоризации: лингвистический анализ Основные методы

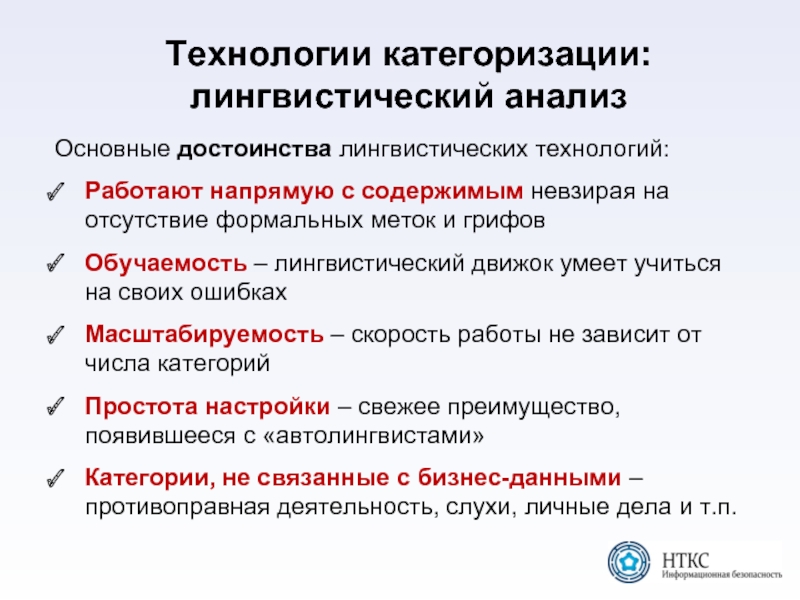

- 7. Технологии категоризации: лингвистический анализ Основные достоинства

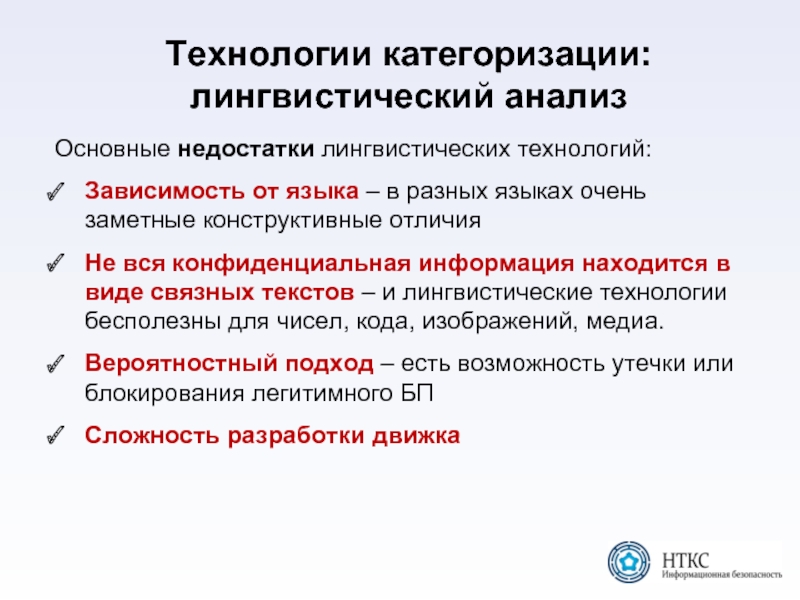

- 8. Технологии категоризации: лингвистический анализ Основные недостатки

- 9. Технологии категоризации: статистические методы В основе

- 10. Технологии категоризации: статистические методы Основные достоинства

- 11. Технологии категоризации: статистические методы Основные недостатки

- 12. Технологии категоризации: Единство и борьба противоположностей

- 13. Технологии категоризации: Единство и борьба противоположностей

- 14. Как работают DLP-системы: шлюзовая и хостовая

- 15. Как работают DLP-системы: Шлюзовая и хостовая

- 16. Как работают DLP-системы: Шлюзовая система

- 17. Как работают DLP-системы: Шлюзовая система Функциональная схема шлюзового решения, работающего в режиме блокирования

- 18. Как работают DLP-системы: Шлюзовая система Функциональная схема шлюзового решения, работающего в режиме мониторинга

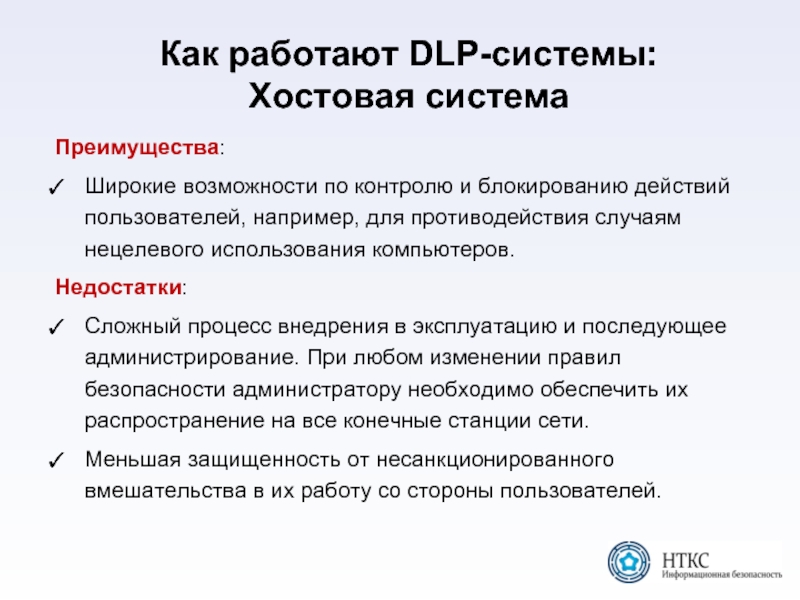

- 19. Как работают DLP-системы: Хостовая система

- 20. Как работают DLP-системы: Шлюзовая система Функциональная схема хостового решения

- 21. Как работают DLP-системы: Хостовая система

- 22. Как работают DLP-системы: Шлюзовая и хостовая

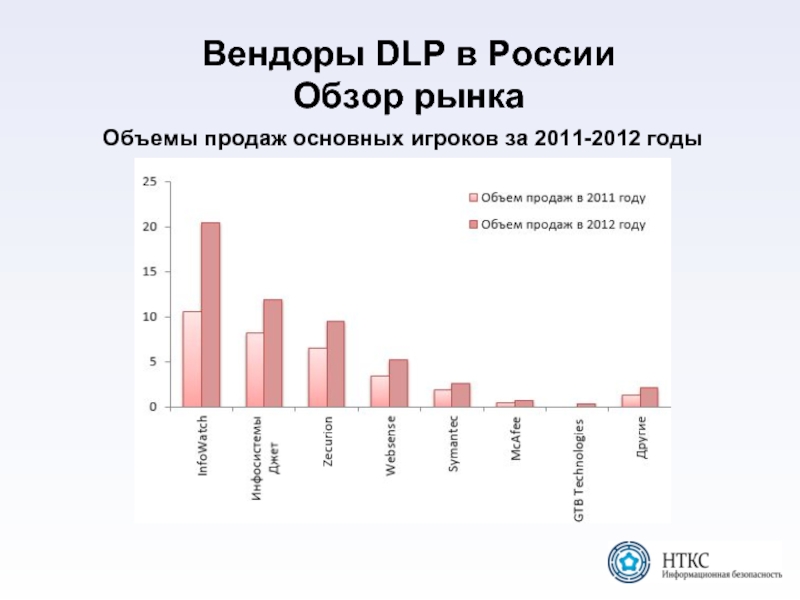

- 23. Вендоры DLP в России Обзор рынка Объемы продаж основных игроков за 2011-2012 годы

- 24. Вендоры DLP в России Обзор рынка Объемы продаж основных игроков за 2011-2012 годы

- 25. Вендоры DLP в России Обзор рынка Доли основных участников DLP-рынка в России 2011-12 годы

- 26. Вендоры DLP в России Средняя стоимость проекта

- 27. Вендоры DLP в России Средняя стоимость проекта

- 28. Большое спасибо за материалы Рустэму

- 29. Обзор технологий и вендоров «классического» DLP Максим ЖАРНИКОВ, zharnikov@ntks-it.ru Спасибо за внимание!

Слайд 2Обзор технологий и вендоров «классического» DLP

Data Loss Protection (DLP),

Data Leak Prevention

(DLP),

Data Leakage Protection (DLP),

Information Protection and Control (IPC),

Information Leak Prevention (ILP),

Information Leak Protection (ILP),

Information Leak Detection & Prevention (ILDP),

Content Monitoring and Filtering (CMF),

Extrusion Prevention System (EPS),

Employee Management Software (EMS)

Data Infiltration, Productivity Control, eDiscovery…

DLP-решения – продукты, позволяющие в режиме реального времени обнаружить и блокировать несанкционированную передачу (утечку) конфиденциальной информации по какому-либо каналу коммуникации, используя информационную инфраструктуру предприятия.

Data Leakage Protection (DLP),

Information Protection and Control (IPC),

Information Leak Prevention (ILP),

Information Leak Protection (ILP),

Information Leak Detection & Prevention (ILDP),

Content Monitoring and Filtering (CMF),

Extrusion Prevention System (EPS),

Employee Management Software (EMS)

Data Infiltration, Productivity Control, eDiscovery…

DLP-решения – продукты, позволяющие в режиме реального времени обнаружить и блокировать несанкционированную передачу (утечку) конфиденциальной информации по какому-либо каналу коммуникации, используя информационную инфраструктуру предприятия.

Слайд 3Как работают DLP-системы: разбираемся в технологиях

«Информационная» безопасность началась с появления

DLP-систем.

До этого все продукты «ИБ» защищали не информацию, а инфраструктуру — места хранения, передачи и обработки данных, «данные вообще».

DLP-система научилась отличать конфиденциальную информацию от неконфиденциальной.

До этого все продукты «ИБ» защищали не информацию, а инфраструктуру — места хранения, передачи и обработки данных, «данные вообще».

DLP-система научилась отличать конфиденциальную информацию от неконфиденциальной.

Слайд 4Как работают DLP-системы: разбираемся в технологиях

Ядро DLP – технологии категоризации

информации.

Остальные элементы архитектуры (перехватчики протоколов, парсеры форматов, управление инцидентами, системные агенты и хранилища данных) у большинства DLP-систем идентичны, стандартны.

Остальные элементы архитектуры (перехватчики протоколов, парсеры форматов, управление инцидентами, системные агенты и хранилища данных) у большинства DLP-систем идентичны, стандартны.

Слайд 5Как работают DLP-системы: разбираемся в технологиях

В основном для категоризации данных

в продуктах по защите корпоративной информации от утечек используются две основных группы технологий — лингвистический анализ (морфологический, семантический) и статистические методы (Digital Fingerprints, Document DNA, антиплагиат).

Другие технологии: метки, аттрибуты, анализаторы формальных структур.

Слайд 6Технологии категоризации:

лингвистический анализ

Основные методы лингвистических технологий:

Использование стоп-слов

Контекстный анализ (оценка, в сочетании

с какими другими словами используется конкретный термин)

Семантический анализ (соотношение общего количества слов в тексте и значимых слов, составляющих семантическое ядро)

Семантический анализ (соотношение общего количества слов в тексте и значимых слов, составляющих семантическое ядро)

Слайд 7Технологии категоризации:

лингвистический анализ

Основные достоинства лингвистических технологий:

Работают напрямую с содержимым невзирая на

отсутствие формальных меток и грифов

Обучаемость – лингвистический движок умеет учиться на своих ошибках

Масштабируемость – скорость работы не зависит от числа категорий

Простота настройки – свежее преимущество, появившееся с «автолингвистами»

Категории, не связанные с бизнес-данными – противоправная деятельность, слухи, личные дела и т.п.

Обучаемость – лингвистический движок умеет учиться на своих ошибках

Масштабируемость – скорость работы не зависит от числа категорий

Простота настройки – свежее преимущество, появившееся с «автолингвистами»

Категории, не связанные с бизнес-данными – противоправная деятельность, слухи, личные дела и т.п.

Слайд 8Технологии категоризации:

лингвистический анализ

Основные недостатки лингвистических технологий:

Зависимость от языка – в разных

языках очень заметные конструктивные отличия

Не вся конфиденциальная информация находится в виде связных текстов – и лингвистические технологии бесполезны для чисел, кода, изображений, медиа.

Вероятностный подход – есть возможность утечки или блокирования легитимного БП

Сложность разработки движка

Не вся конфиденциальная информация находится в виде связных текстов – и лингвистические технологии бесполезны для чисел, кода, изображений, медиа.

Вероятностный подход – есть возможность утечки или блокирования легитимного БП

Сложность разработки движка

Слайд 9Технологии категоризации:

статистические методы

В основе статистических методов - задача компьютерного поиска значимых

цитат.

Текст (код содержимого файла) делится на куски определенного размера, с каждого из которых снимается хеш.

Если некоторая последовательность хешей встречается в двух текстах (файлах) одновременно, то с большой вероятностью тексты (файлы) в этих областях совпадают.

Текст (код содержимого файла) делится на куски определенного размера, с каждого из которых снимается хеш.

Если некоторая последовательность хешей встречается в двух текстах (файлах) одновременно, то с большой вероятностью тексты (файлы) в этих областях совпадают.

Слайд 10Технологии категоризации:

статистические методы

Основные достоинства статистических методов:

Статистические технологии одинаково хорошо работают с

текстами на любых языках.

Методы могут применяться для анализа любых цифровых объектов. Статистические методы являются эффективными средствами защиты от утечки аудио и видео, активно применяющиеся в музыкальных студиях и кинокомпаниях.

Статистические методы могут с хорошей точностью (до 100%) определить, есть в проверяемом файле значимая цитата из образца или нет. Это сильно облегчает защиту нечасто изменяющихся и уже категоризированных файлов.

Методы могут применяться для анализа любых цифровых объектов. Статистические методы являются эффективными средствами защиты от утечки аудио и видео, активно применяющиеся в музыкальных студиях и кинокомпаниях.

Статистические методы могут с хорошей точностью (до 100%) определить, есть в проверяемом файле значимая цитата из образца или нет. Это сильно облегчает защиту нечасто изменяющихся и уже категоризированных файлов.

Слайд 11Технологии категоризации:

статистические методы

Основные недостатки статистических методов:

Простота обучения системы (указал системе файл,

и он уже защищен) перекладывает на пользователя ответственность за обучение системы.

Физический размер отпечатка. Увеличение числа отпечатков-образцов увеличивает время анализа.

Время снятия отпечатка напрямую зависит от размера файла и его формата. Если время снятия отпечатка больше, чем время неизменности объекта, то задача решения не имеет.

Физический размер отпечатка. Увеличение числа отпечатков-образцов увеличивает время анализа.

Время снятия отпечатка напрямую зависит от размера файла и его формата. Если время снятия отпечатка больше, чем время неизменности объекта, то задача решения не имеет.

Слайд 12Технологии категоризации:

Единство и борьба противоположностей

Лингвистике не нужны образцы, она категоризирует данные

на ходу и может защищать информацию, с которой не был или не может быть снят отпечаток.

Отпечаток дает лучшую точность и поэтому предпочтительнее для использования в автоматическом режиме.

Лингвистика отлично работает с текстами, отпечатки — с иными форматами хранения информации.

Отпечаток дает лучшую точность и поэтому предпочтительнее для использования в автоматическом режиме.

Лингвистика отлично работает с текстами, отпечатки — с иными форматами хранения информации.

Слайд 13Технологии категоризации:

Единство и борьба противоположностей

Большинство компаний-лидеров разработки DLP используют в своих

продуктах обе технологии, при этом одна из них является основной, а другая — дополнительной. Каждый разработчик пришел к сочетанию методов, от какой-либо одной технологии.

В идеале эти две технологии нужно использовать не параллельно, а последовательно и выборочно. Это сильно экономит вычислительные ресурсы.

В идеале эти две технологии нужно использовать не параллельно, а последовательно и выборочно. Это сильно экономит вычислительные ресурсы.

Слайд 14Как работают DLP-системы:

шлюзовая и хостовая схема

В шлюзовых DLP используется единый

сервер, на который направляется весь исходящий сетевой трафик корпоративной информационной системы.

Этот шлюз занимается его обработкой в целях выявления возможных утечек конфиденциальных данных.

Хостовое DLP-решение основано на использовании специальных программ: агентов, которые устанавливаются на конечных узлах сети – рабочих станциях, серверах приложений и пр.

Этот шлюз занимается его обработкой в целях выявления возможных утечек конфиденциальных данных.

Хостовое DLP-решение основано на использовании специальных программ: агентов, которые устанавливаются на конечных узлах сети – рабочих станциях, серверах приложений и пр.

Слайд 15Как работают DLP-системы:

Шлюзовая и хостовая схемы

Шлюзовые DLP: «Дозор Джет», InfoWatch

Traffic Monitor, Websense Data Security, McAfee Data Loss Prevention и FalconGaze SecureTower.

Хостовые DLP: DeviceLock (SmartLine Inc), Zlock (Zecurion)

Долгое время хостовые и шлюзовые DLP-системы развивались параллельно, не пересекаясь друг с другом. При этом шлюзовые применялись для контроля сетевого трафика, а хостовые – для мониторинга локальных устройств, использующихся для переноса информации.

Хостовые DLP: DeviceLock (SmartLine Inc), Zlock (Zecurion)

Долгое время хостовые и шлюзовые DLP-системы развивались параллельно, не пересекаясь друг с другом. При этом шлюзовые применялись для контроля сетевого трафика, а хостовые – для мониторинга локальных устройств, использующихся для переноса информации.

Слайд 16Как работают DLP-системы:

Шлюзовая система

Шлюзовые системы позволяют защищаться от утечек информации

через протоколы сети традиционных интернет-сервисов: HTTP, FTP, POP3, SMTP и пр. Контролировать происходящее на конечных точках корпоративной сети с их помощью невозможно.

Преимущества:

Легкость ввода в эксплуатацию, обслуживания и управления.

Высокая степень защищенности от несанкционированного вмешательства в ее работу со стороны пользователей

Недостатки:

Ограниченная область применения,

Проблематичность контроля некоторых видов сетевого трафика.

Преимущества:

Легкость ввода в эксплуатацию, обслуживания и управления.

Высокая степень защищенности от несанкционированного вмешательства в ее работу со стороны пользователей

Недостатки:

Ограниченная область применения,

Проблематичность контроля некоторых видов сетевого трафика.

Слайд 17Как работают DLP-системы:

Шлюзовая система

Функциональная схема шлюзового решения, работающего в режиме

блокирования

Слайд 18Как работают DLP-системы:

Шлюзовая система

Функциональная схема шлюзового решения, работающего в режиме

мониторинга

Слайд 19Как работают DLP-системы:

Хостовая система

Хостовые DLP-системы основаны на использовании специальных агентов,

которые инсталлируются на конечных точках корпоративной сети.

Они контролируют деятельность пользователей компьютеров, регистрируют все действия и передают их в централизованное хранилище, позволяя сотрудникам отдела информационной безопасности получить полную картину происходящего.

Использование программ-агентов ограничивает сферу применения хостовых DLP-систем: они способны видеть лишь локальные или сетевые устройства, подключенные непосредственно к тем компьютерам, на которых они работают.

Они контролируют деятельность пользователей компьютеров, регистрируют все действия и передают их в централизованное хранилище, позволяя сотрудникам отдела информационной безопасности получить полную картину происходящего.

Использование программ-агентов ограничивает сферу применения хостовых DLP-систем: они способны видеть лишь локальные или сетевые устройства, подключенные непосредственно к тем компьютерам, на которых они работают.

Слайд 21Как работают DLP-системы:

Хостовая система

Преимущества:

Широкие возможности по контролю и блокированию

действий пользователей, например, для противодействия случаям нецелевого использования компьютеров.

Недостатки:

Сложный процесс внедрения в эксплуатацию и последующее администрирование. При любом изменении правил безопасности администратору необходимо обеспечить их распространение на все конечные станции сети.

Меньшая защищенность от несанкционированного вмешательства в их работу со стороны пользователей.

Недостатки:

Сложный процесс внедрения в эксплуатацию и последующее администрирование. При любом изменении правил безопасности администратору необходимо обеспечить их распространение на все конечные станции сети.

Меньшая защищенность от несанкционированного вмешательства в их работу со стороны пользователей.

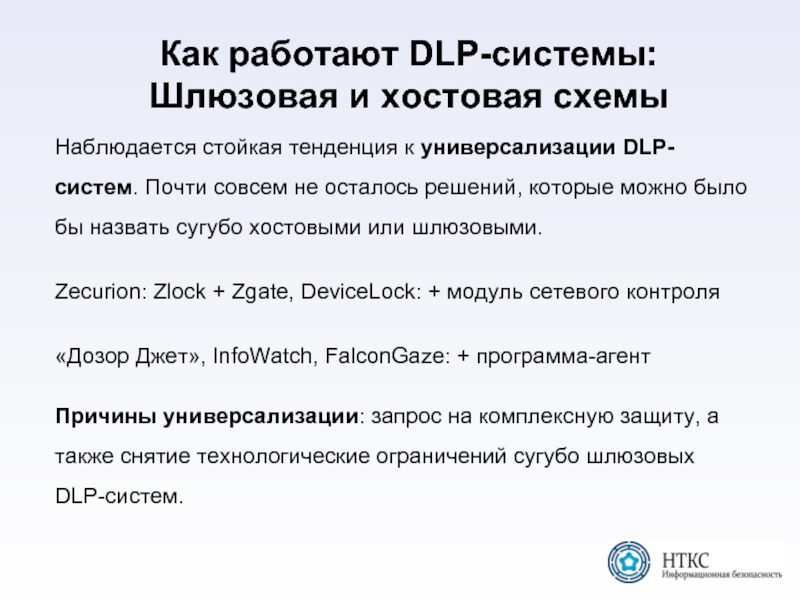

Слайд 22Как работают DLP-системы:

Шлюзовая и хостовая схемы

Наблюдается стойкая тенденция к универсализации

DLP-систем. Почти совсем не осталось решений, которые можно было бы назвать сугубо хостовыми или шлюзовыми.

Zecurion: Zlock + Zgate, DeviceLock: + модуль сетевого контроля

«Дозор Джет», InfoWatch, FаlconGaze: + программа-агент

Причины универсализации: запрос на комплексную защиту, а также снятие технологические ограничений сугубо шлюзовых DLP-систем.

Zecurion: Zlock + Zgate, DeviceLock: + модуль сетевого контроля

«Дозор Джет», InfoWatch, FаlconGaze: + программа-агент

Причины универсализации: запрос на комплексную защиту, а также снятие технологические ограничений сугубо шлюзовых DLP-систем.

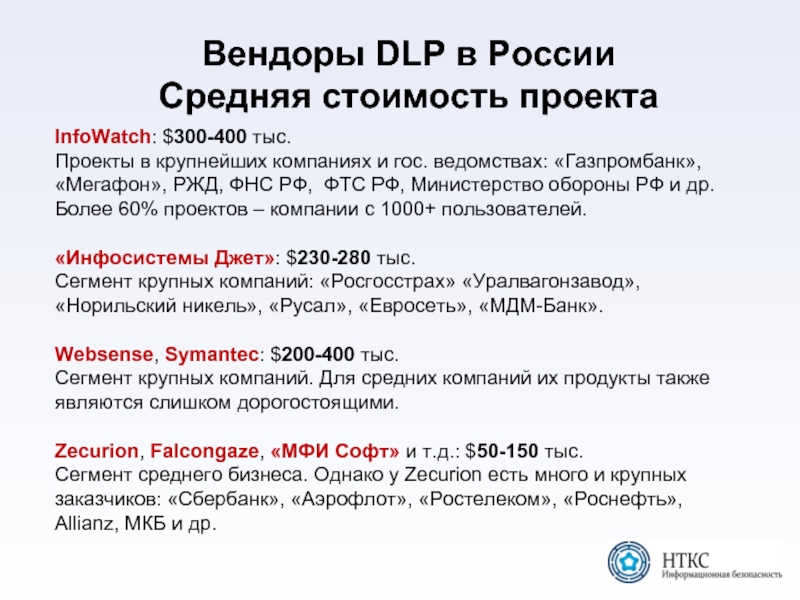

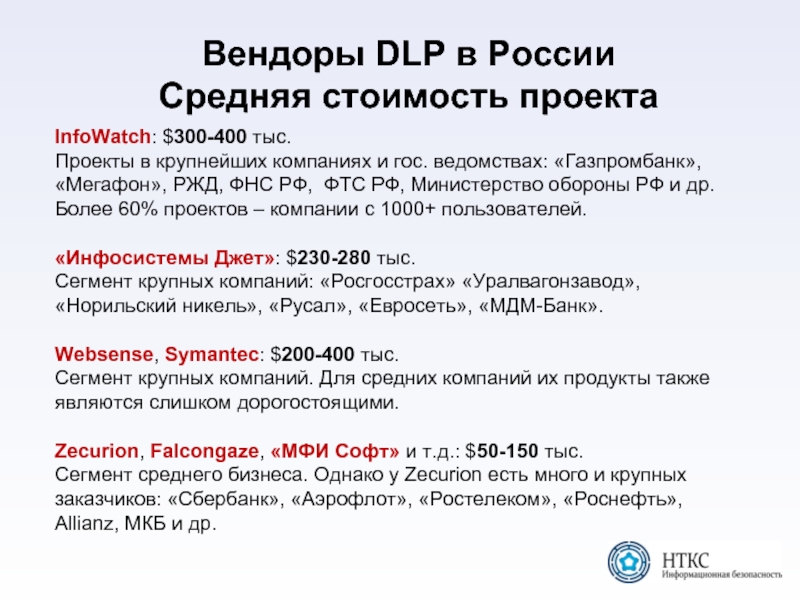

Слайд 26Вендоры DLP в России

Средняя стоимость проекта

InfoWatch: $300-400 тыс.

Проекты в крупнейших

компаниях и гос. ведомствах: «Газпромбанк», «Мегафон», РЖД, ФНС РФ, ФТС РФ, Министерство обороны РФ и др. Более 60% проектов – компании с 1000+ пользователей.

«Инфосистемы Джет»: $230-280 тыс.

Сегмент крупных компаний: «Росгосстрах» «Уралвагонзавод», «Норильский никель», «Русал», «Евросеть», «МДМ-Банк».

Websense, Symantec: $200-400 тыс.

Сегмент крупных компаний. Для средних компаний их продукты также являются слишком дорогостоящими.

Zecurion, Falcongaze, «МФИ Софт» и т.д.: $50-150 тыс.

Сегмент среднего бизнеса. Однако у Zecurion есть много и крупных заказчиков: «Сбербанк», «Аэрофлот», «Ростелеком», «Роснефть», Allianz, МКБ и др.

«Инфосистемы Джет»: $230-280 тыс.

Сегмент крупных компаний: «Росгосстрах» «Уралвагонзавод», «Норильский никель», «Русал», «Евросеть», «МДМ-Банк».

Websense, Symantec: $200-400 тыс.

Сегмент крупных компаний. Для средних компаний их продукты также являются слишком дорогостоящими.

Zecurion, Falcongaze, «МФИ Софт» и т.д.: $50-150 тыс.

Сегмент среднего бизнеса. Однако у Zecurion есть много и крупных заказчиков: «Сбербанк», «Аэрофлот», «Ростелеком», «Роснефть», Allianz, МКБ и др.

Слайд 27Вендоры DLP в России

Средняя стоимость проекта

InfoWatch: $300-400 тыс.

Проекты в крупнейших

компаниях и гос. ведомствах: «Газпромбанк», «Мегафон», РЖД, ФНС РФ, ФТС РФ, Министерство обороны РФ и др. Более 60% проектов – компании с 1000+ пользователей.

«Инфосистемы Джет»: $230-280 тыс.

Сегмент крупных компаний: «Росгосстрах» «Уралвагонзавод», «Норильский никель», «Русал», «Евросеть», «МДМ-Банк».

Websense, Symantec: $200-400 тыс.

Сегмент крупных компаний. Для средних компаний их продукты также являются слишком дорогостоящими.

Zecurion, Falcongaze, «МФИ Софт» и т.д.: $50-150 тыс.

Сегмент среднего бизнеса. Однако у Zecurion есть много и крупных заказчиков: «Сбербанк», «Аэрофлот», «Ростелеком», «Роснефть», Allianz, МКБ и др.

«Инфосистемы Джет»: $230-280 тыс.

Сегмент крупных компаний: «Росгосстрах» «Уралвагонзавод», «Норильский никель», «Русал», «Евросеть», «МДМ-Банк».

Websense, Symantec: $200-400 тыс.

Сегмент крупных компаний. Для средних компаний их продукты также являются слишком дорогостоящими.

Zecurion, Falcongaze, «МФИ Софт» и т.д.: $50-150 тыс.

Сегмент среднего бизнеса. Однако у Zecurion есть много и крупных заказчиков: «Сбербанк», «Аэрофлот», «Ростелеком», «Роснефть», Allianz, МКБ и др.

Слайд 28

Большое спасибо за материалы

Рустэму Хайретдинову,

Заместителю генерального директора компании

Илье Шабанову,

Управляющему

партнеру и основателю портала