- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Презентации по Информатике

Программное обеспечение Совокупность программ, предназначенная для решения задач на ПК, называется программным обеспечением. Состав программного обеспечения ПК называют программной конфигурацией. Программное обеспечение, можно условно разделить на три категории: системное ПО; прикладное ПО; инструментальное ПО (системы программирования). Программное обеспечение Программное

Визначення інвазивних ІТ Технології часто стають небезпечною зброєю. Наприклад, при розвитку технологій, що забезпечують можливості з'єднання та мережеву доступність, збільшується значення аспектів конфіденційності та безпеки. По мірі зростання значимості цих аспектів стають все більш складними й інвазивні* технології – тобто

К приемам компрессии (сжатия) текста относятся Исключение вводных слов; однородных членов предложения; повторов; однотипных примеров; риторических вопросов и восклицаний; цитат; деталей, которые не влияют на ход авторской мысли; пояснений; рассуждений; описаний; слов, предложений, которые могут быть удалены без ущерба

Мобильное приложение? Мобильное приложение –это самостоятельный программный продукт, устанавливаемый под необходимую операционную систему устройства (смартфона, планшетного компьютера и т.п.). Разработка мобильных бизнес приложений должна исходить в первую очередь из задач для этих приложений – в этом основная стратегия выбора. Цели создания мобильных приложений создание

Структура Си-программы описания функций, одна из которых обязательно main; прототипы (шаблоны) функций; директивы препроцессора; описания глобальных переменных, констант, типов (т. е. описания глобальных имен, отличных от функций). Программа на Си состоит из одного или нескольких файлов (текстовых). Содержание файлов программы:

Вопросы Источники данных (таблицы) запросов Язык запросов Синтаксическая диаграмма конструкций языка запросов Комментарии в языке запросов Использование предопределенных данных конфигурации Двуязычное представление ключевых слов Основные секции текста запроса Описание запроса Источники данных (таблицы) запросов В качестве

Содержание Предмет и метод курса "Проектирование информационных систем". 1. Предмет и метод курса "Проектирование информационных систем" Информация в современном мире превратилась в один из наиболее важных ресурсов, а информационные системы (ИС) стали необходимым инструментом практически во всех сферах деятельности. Разнообразие задач,

Актуальность Актуальность изучения темы, обмена данными в системе поездной радиосвязи, обусловлена её огромным потенциалом для железнодорожного транспорта России и идущей за ним выгодой от увеличения товарооборота со странами Европы и Азии. Цель Исследование области применения существующей на железной дороге

Что такое процесс? Процесс – цепочка действий, которая выполняется для достижения какого-то результата В виде процесса можно представить и повседневную деятельность. Что такое бизнес-процесс? Бизнес-процесс – совокупность логически взаимосвязанных действий, выполняемых для создания продукта (товара, услуги), представляющего ценность

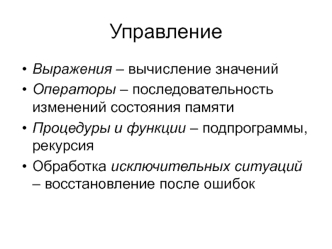

Выражения Выражения строятся из имён переменных литеральных значений и имён констант применения операций разыменования, взятия адреса, выборки компонент массивов и структур явного приведения типа и вычисления размера типа вызова функций и процедур группирования вычислений скобками условного и последовательного выражений

В современном мире практически ни один человек не может обойтись без знания компьютера. Почти любая профессия требует умения работать на ПК. В процессе обучения студенты учатся пользоваться всевозможными операционными системами, офисными и графическими программами, а также создавать свои сайты и размещать

Цель и задачи курсового проекта Цель – изучение и Анализ метода шифрования. Задачи: Рассмотреть что такое информационная безопасность; Изучить различные методы шифрования; Выбрать наиболее подходящую среду программирования; Реализовать программу шифрования. Разработка программы. Выбор программной среды Т.к для создания

Компьютерный вирус Как правило, целью вируса является нарушение работы программно-аппаратных комплексов: удаление файлов, приведение в негодность структур размещения данных, блокирование работы пользователей или же приведение в негодность аппаратных комплексов компьютера и т. п. Даже если автор вируса не запрограммировал вредоносных

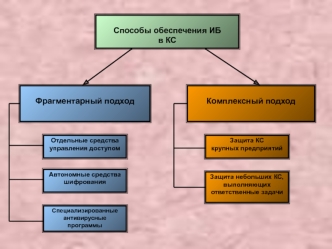

Меры уровней Законодательного Административно-организационного Программно-технического Меры административно-организационного уровня Управление персоналом Физическая защита Поддержание работоспособности Реагирование на нарушения режима безопасности Планирование восстановительных работ Политика безопасности

Цель: познакомить учащихся со структурой, назначением и вооружением Вооруженных Сил Российской Федерации Вооруженные силы Российской Федерации – военная организация государства, обеспечивающая основу обороны и военную безопасность России. Они предназначены для отражения агрессии, направленной против России.

Здесь, Вы можете изучить и скачать презентации из раздела Информатика.