- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Системный анализ предметной области принятия решений презентация

Содержание

- 1. Системный анализ предметной области принятия решений

- 2. Учебные вопросы: 1.1 Методика системного анализа предметной

- 3. 1 Методика системного анализа предметной области исследований

- 4. СИСТЕМНЫЙ АНАЛИЗ ПРЕДМЕТНОЙ ОБЛАСТИ ПРИНЯТИЯ РЕШЕНИЙ

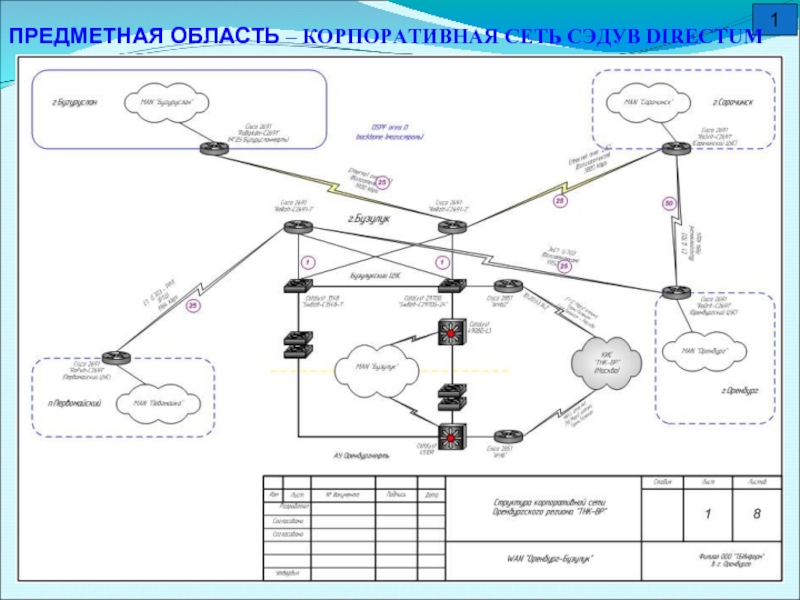

- 5. 1 ПРЕДМЕТНАЯ ОБЛАСТЬ – КОРПОРАТИВНАЯ СЕТЬ СЭДУВ DIRECTUM

- 6. Рисунок 1.1 – Динамика внедрения и результаты

- 7. Рисунок 1.4 – Рейтинг опасности угроз безопасности

- 8. 1.2 Формирование противоречий предметной области и формулировка проблемы

- 9. Предмет исследования

- 10. Рост числа субъектов единого информационного поля ИТКС

- 11. Рисунок 1.6 – Современная технология управление

Слайд 2Учебные вопросы:

1.1 Методика системного анализа предметной области исследований

1.2 Формирование целевой

1 Анфилатов, В.С. Системный анализ в управлении / В.С. Анфилатов, А.А. Емельянов, А.А. Кукушкин – М.: «Финансы и статистика», 2002 г. – 369 с.

2 Вентцель Е.С. Исследование операций: задачи, принципы, методология. – М.: Наука, Главная редакция физико-математической литературы, 2006. – 208 с.

Литература:

Слайд 4СИСТЕМНЫЙ АНАЛИЗ ПРЕДМЕТНОЙ ОБЛАСТИ ПРИНЯТИЯ РЕШЕНИЙ

(Вариант 11 АИС «РЕКЛАМНОЕ ПРЕДПРИЯТИЕ»)

Мба

09.03.02 – Информационные системы и технологии

Научный руководитель

доктор технических наук,

профессор Н.А.Соловьев

Оренбург 2016

Государственное образовательное учреждение

высшего образования

«Оренбургский государственный университет»

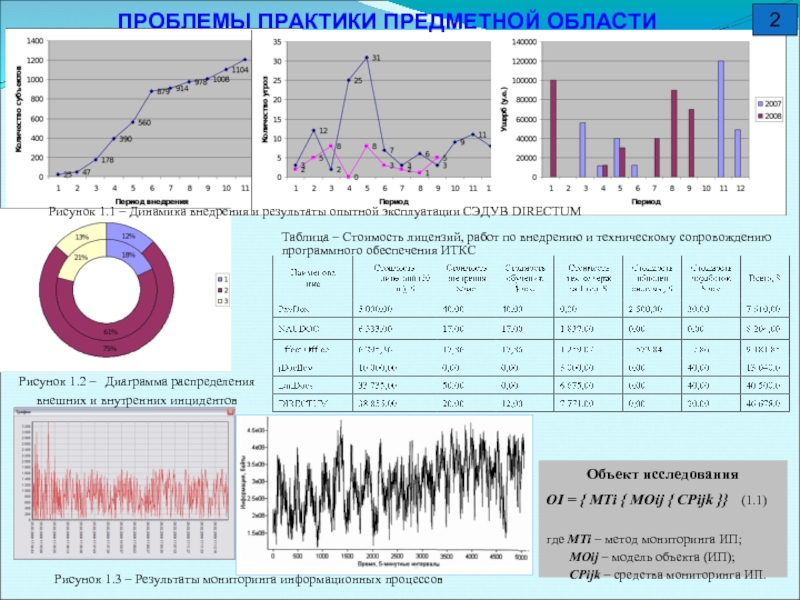

Слайд 6Рисунок 1.1 – Динамика внедрения и результаты опытной эксплуатации СЭДУВ DIRECTUM

Таблица

Рисунок 1.3 – Результаты мониторинга информационных процессов

Рисунок 1.2 – Диаграмма распределения внешних и внутренних инцидентов

Объект исследования

OI = { МТi { МОij { СPijk }} (1.1)

где МТi – метод мониторинга ИП;

МОij – модель объекта (ИП);

СPijk – средства мониторинга ИП.

2

ПРОБЛЕМЫ ПРАКТИКИ ПРЕДМЕТНОЙ ОБЛАСТИ

Слайд 7Рисунок 1.4 – Рейтинг опасности угроз безопасности ИТКС и методы обеспечения

Рисунок 1.5 –Средства управления доступом

3

ПРОБЛЕМЫ ТЕОРИИ ПРЕДМЕТНОЙ ОБЛАСТИ

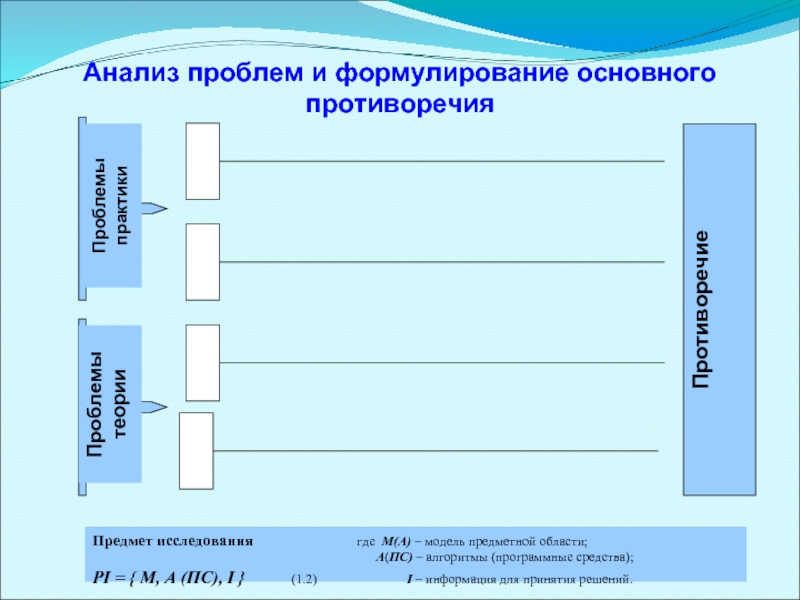

Слайд 9Предмет исследования

А(ПС) – алгоритмы (программные средства);

PI = { M, A (ПС), I } (1.2) I – информация для принятия решений.

Анализ проблем и формулирование основного противоречия

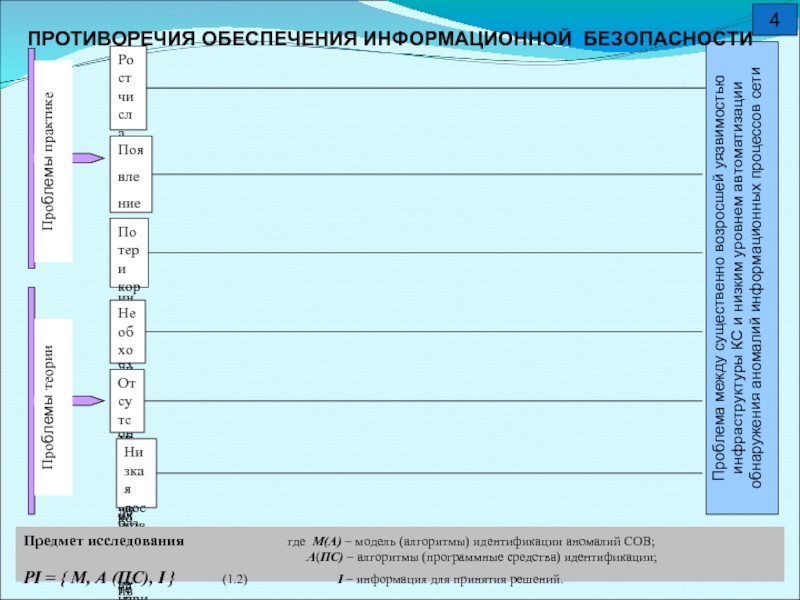

Слайд 10Рост числа субъектов единого информационного поля ИТКС корпоративных предприятий, имеющих территориально-распределенную

Появление новых типов угроз информационной безопасности информационно-телекоммуникационных систем предприятий, расширение способов их применения, особенно на этапе вторжения

Потери корпораций от несанкционированных воздействий на инфраструктуру телекоммуникационной сети становятся соизмеримы со стоимостью собственно информационно-телекоммуникационных систем предприятий

Необходимость применения гибких технологий защиты информации ИТКС и адаптивного принятия решений в условиях неопределенности типов информационных атак

Отсутствие методов адекватного описания нестационарных во времени и неоднородных в пространстве информационных процессов функционирования сетей передачи данных

Низкая достоверность принимаемых решений средствами обнаружения вторжении, высокая вероятность ложных срабатываний, снижающий пропускную способность сети

Проблема между существенно возросшей уязвимостью инфраструктуры КС и низким уровнем автоматизации обнаружения аномалий информационных процессов сети

ПРОТИВОРЕЧИЯ ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

4

Проблемы практике

Проблемы теории

Предмет исследования где М(А) – модель (алгоритмы) идентификации аномалий СОВ;

А(ПС) – алгоритмы (программные средства) идентификации;

PI = { M, A (ПС), I } (1.2) I – информация для принятия решений.

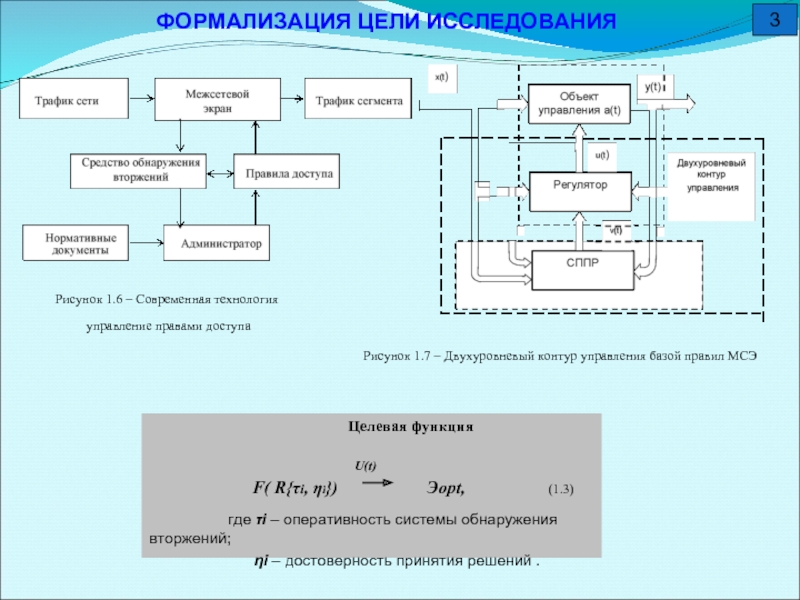

Слайд 11Рисунок 1.6 – Современная технология

управление правами доступа

Рисунок 1.7 –

Целевая функция

U(t)

F( R{τi, ηi}) Эopt, (1.3)

где τi – оперативность системы обнаружения вторжений;

ηi – достоверность принятия решений .

3

ФОРМАЛИЗАЦИЯ ЦЕЛИ ИССЛЕДОВАНИЯ