Защита информации

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Методы и средства защиты информации. (Лекция 3) презентация

Содержание

- 1. Методы и средства защиты информации. (Лекция 3)

- 2. Системный и концептуальный подход Проблема защиты информации

- 3. Системный и концептуальный подход Концептуальность подхода

- 4. Правовое обеспечение защиты информации На правовом уровне

- 5. Правовое обеспечение защиты информации На правовом уровне

- 6. Правовое обеспечение защиты информации На правовом уровне

- 7. Правовое обеспечение защиты информации На правовом уровне

- 8. Правовое обеспечение защиты информации На правовом уровне

- 9. Организационная защита информации К методам и средствам

- 10. Организационная защита информации К методам и средствам

- 11. Основные мероприятия различных этапов жизненного цикла компьютерной

- 12. Инженерно-технические методы защиты Под инженерно-техническими средствами защиты

- 13. Методы и средства защиты информации от утечки

- 14. К аппаратным средствам защиты информации относятся электронные

Слайд 1Автор

Ст. преподаватель кафедры ФИОУ

Васильченко А.А.

Лекция 3. Методы и средства

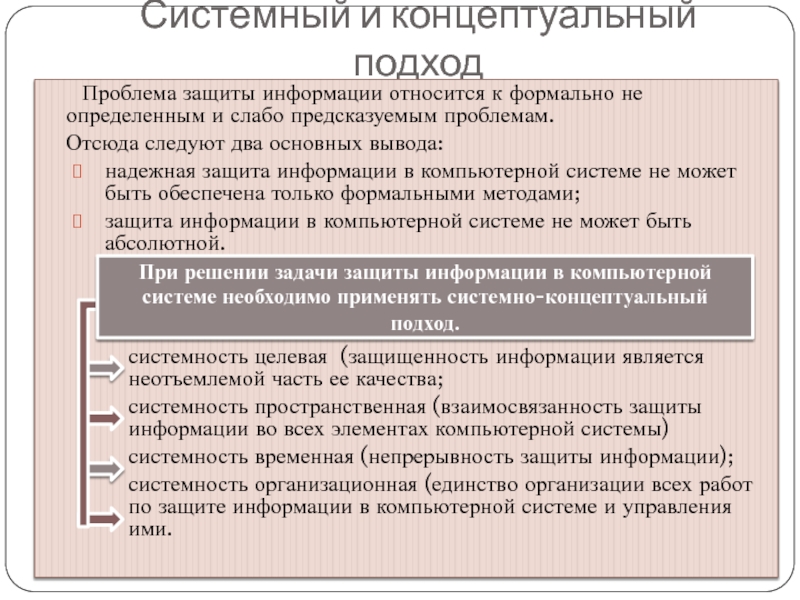

Слайд 2Системный и концептуальный подход

Проблема защиты информации относится к формально не определенным

Отсюда следуют два основных вывода:

надежная защита информации в компьютерной системе не может быть обеспечена только формальными методами;

защита информации в компьютерной системе не может быть абсолютной.

системность целевая (защищенность информации является неотъемлемой часть ее качества;

системность пространственная (взаимосвязанность защиты информации во всех элементах компьютерной системы)

системность временная (непрерывность защиты информации);

системность организационная (единство организации всех работ по защите информации в компьютерной системе и управления ими.

При решении задачи защиты информации в компьютерной системе необходимо применять системно-концептуальный подход.

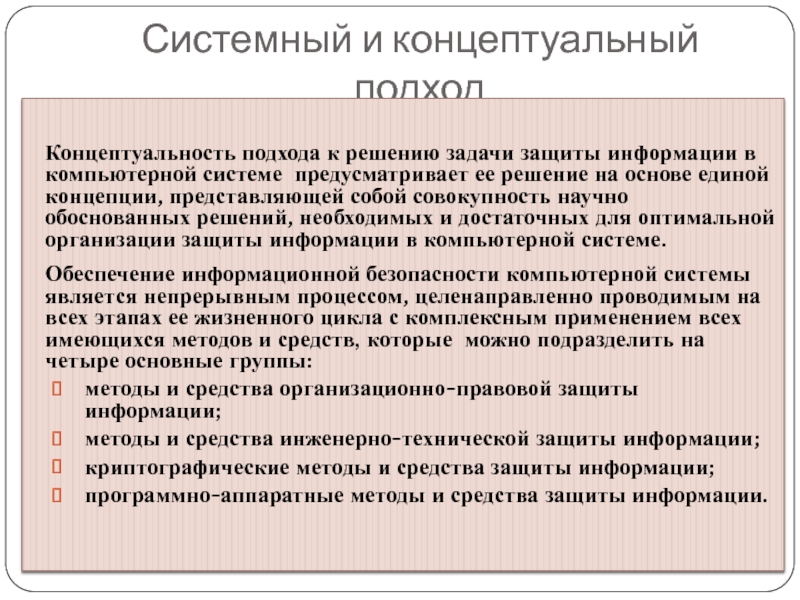

Слайд 3Системный и концептуальный подход

Концептуальность подхода к решению задачи защиты информации в

Обеспечение информационной безопасности компьютерной системы является непрерывным процессом, целенаправленно проводимым на всех этапах ее жизненного цикла с комплексным применением всех имеющихся методов и средств, которые можно подразделить на четыре основные группы:

методы и средства организационно-правовой защиты информации;

методы и средства инженерно-технической защиты информации;

криптографические методы и средства защиты информации;

программно-аппаратные методы и средства защиты информации.

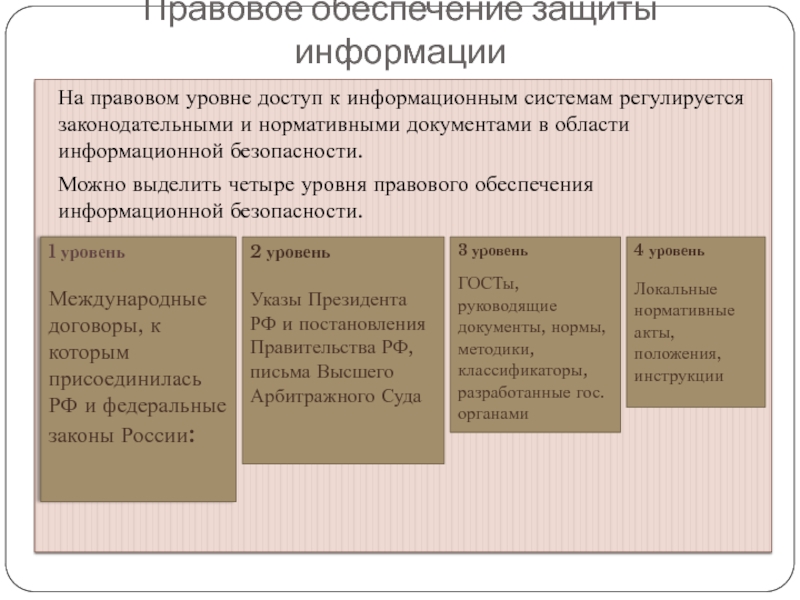

Слайд 4Правовое обеспечение защиты информации

На правовом уровне доступ к информационным системам регулируется

Можно выделить четыре уровня правового обеспечения информационной безопасности.

России:

1 уровень

Международные договоры, к которым присоединилась РФ и федеральные законы России:

2 уровень

Указы Президента РФ и постановления Правительства РФ, письма Высшего Арбитражного Суда

3 уровень

ГОСТы, руководящие документы, нормы, методики, классификаторы, разработанные гос. органами

4 уровень

Локальные нормативные акты, положения, инструкции

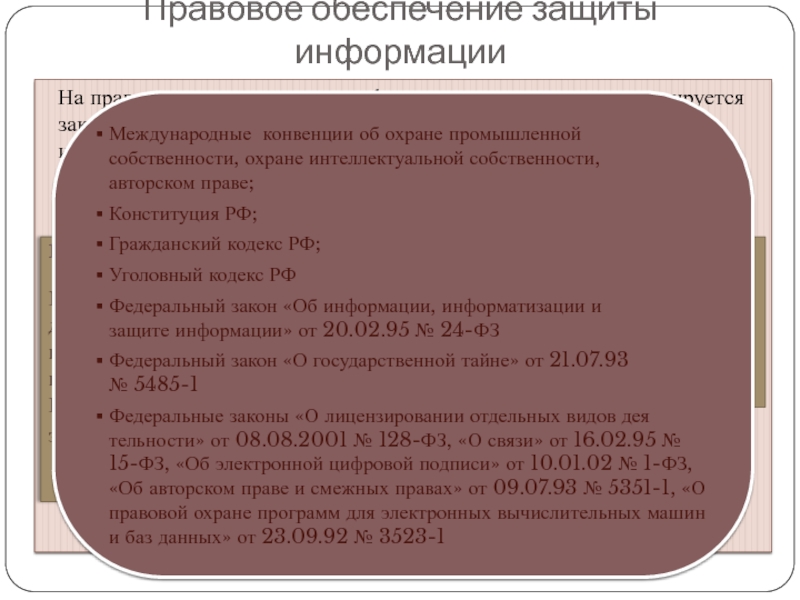

Слайд 5Правовое обеспечение защиты информации

На правовом уровне доступ к информационным системам регулируется

Можно выделить четыре уровня правового обеспечения информационной безопасности.

России:

1 уровень

Международные договоры, к которым присоединилась РФ и федеральные законы России:

2 уровень

Указы Президента РФ и постановления Правительства РФ, письма Высшего Арбитражного Суда

3 уровень

ГОСТы, руководящие документы, нормы, методики, классификаторы, разработанные гос. органами

4 уровень

Локальные нормативные акты, положения, инструкции

Международные конвенции об охране промышленной собственности, охране интеллектуальной собственности,

авторском праве;

Конституция РФ;

Гражданский кодекс РФ;

Уголовный кодекс РФ

Федеральный закон «Об информации, информатизации и

защите информации» от 20.02.95 № 24-ФЗ

Федеральный закон «О государственной тайне» от 21.07.93

№ 5485-1

Федеральные законы «О лицензировании отдельных видов деятельности» от 08.08.2001 № 128-ФЗ, «О связи» от 16.02.95 № 15-ФЗ, «Об электронной цифровой подписи» от 10.01.02 № 1-ФЗ, «Об авторском праве и смежных правах» от 09.07.93 № 5351-1, «О правовой охране программ для электронных вычислительных машин и баз данных» от 23.09.92 № 3523-1

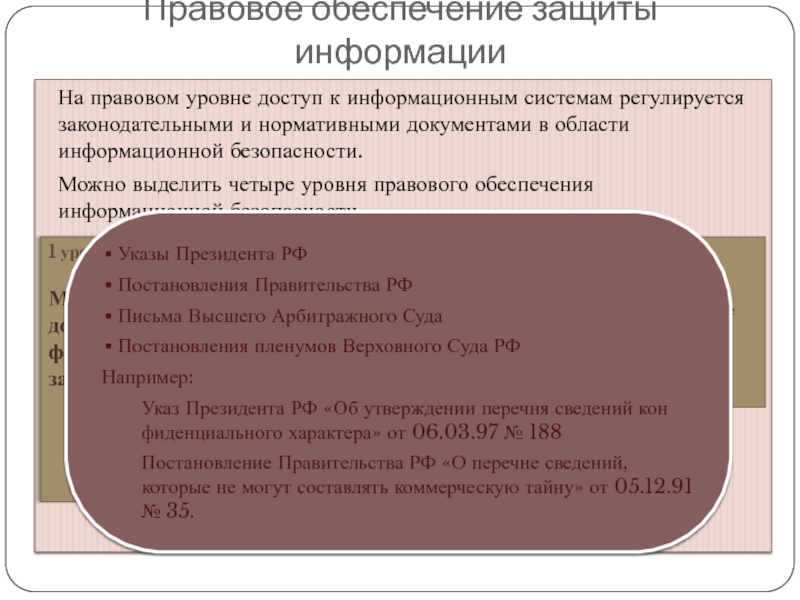

Слайд 6Правовое обеспечение защиты информации

На правовом уровне доступ к информационным системам регулируется

Можно выделить четыре уровня правового обеспечения информационной безопасности.

России:

1 уровень

Международные договоры и федеральные законы России

2 уровень

Подзаконные акты государственных субъектов

3 уровень

ГОСТы, руководящие документы, нормы, методики, классификаторы гос. органов

4 уровень

Локальные нормативные акты, положения, инструкции

Указы Президента РФ

Постановления Правительства РФ

Письма Высшего Арбитражного Суда

Постановления пленумов Верховного Суда РФ

Например:

Указ Президента РФ «Об утверждении перечня сведений конфиденциального характера» от 06.03.97 № 188

Постановление Правительства РФ «О перечне сведений, которые не могут составлять коммерческую тайну» от 05.12.91 № 35.

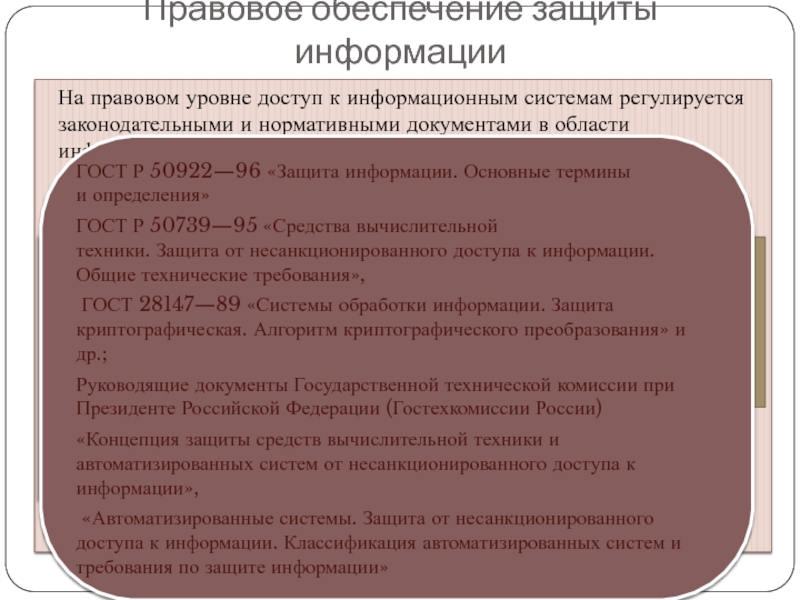

Слайд 7Правовое обеспечение защиты информации

На правовом уровне доступ к информационным системам регулируется

Можно выделить четыре уровня правового обеспечения информационной безопасности.

России:

1 уровень

Международные договоры и федеральные законы России

2 уровень

Подзаконные акты государственных субъектов

3 уровень

ГОСТы, руководящие документы, нормы, методики, классификаторы гос. органов

4 уровень

Локальные нормативные акты, положения, инструкции

ГОСТ Р 50922—96 «Защита информации. Основные термины

и определения»

ГОСТ Р 50739—95 «Средства вычислительной

техники. Защита от несанкционированного доступа к информации. Общие технические требования»,

ГОСТ 28147—89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования» и др.;

Руководящие документы Государственной технической комиссии при Президенте Российской Федерации (Гостехкомиссии России)

«Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации»,

«Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации»

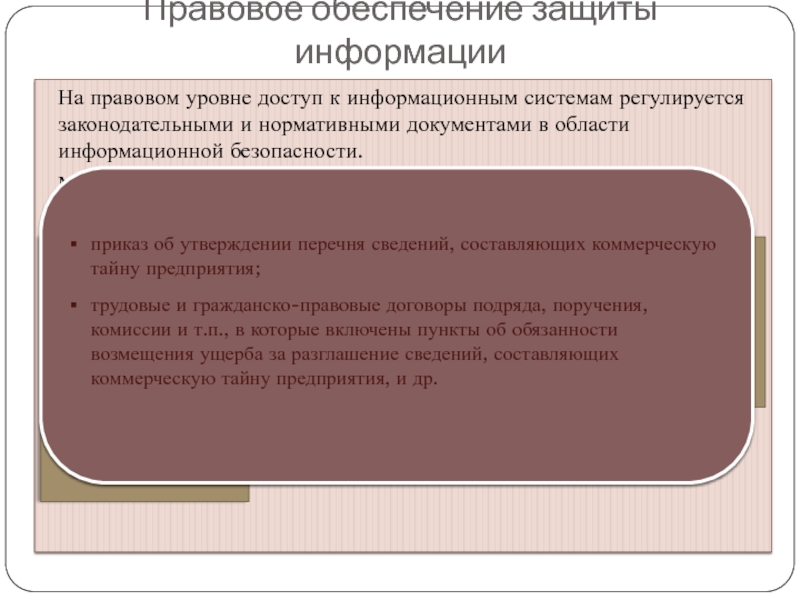

Слайд 8Правовое обеспечение защиты информации

На правовом уровне доступ к информационным системам регулируется

Можно выделить четыре уровня правового обеспечения информационной безопасности.

России:

1 уровень

Международные договоры и федеральные законы России

2 уровень

Подзаконные акты государственных субъектов

3 уровень

ГОСТы, руководящие документы, нормы, методики, классификаторы гос. органов

4 уровень

Локальные нормативные акты, положения, инструкции

приказ об утверждении перечня сведений, составляющих коммерческую тайну предприятия;

трудовые и гражданско-правовые договоры подряда, поручения, комиссии и т.п., в которые включены пункты об обязанности возмещения ущерба за разглашение сведений, составляющих коммерческую тайну предприятия, и др.

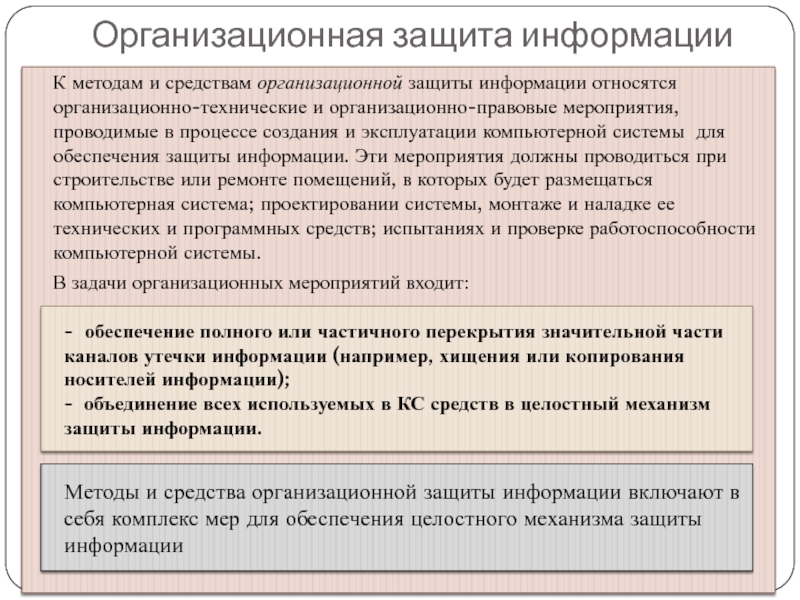

Слайд 9Организационная защита информации

К методам и средствам организационной защиты информации относятся организационно-технические

В задачи организационных мероприятий входит:

- обеспечение полного или частичного перекрытия значительной части каналов утечки информации (например, хищения или копирования носителей информации);

- объединение всех используемых в КС средств в целостный механизм защиты информации.

Методы и средства организационной защиты информации включают в себя комплекс мер для обеспечения целостного механизма защиты информации

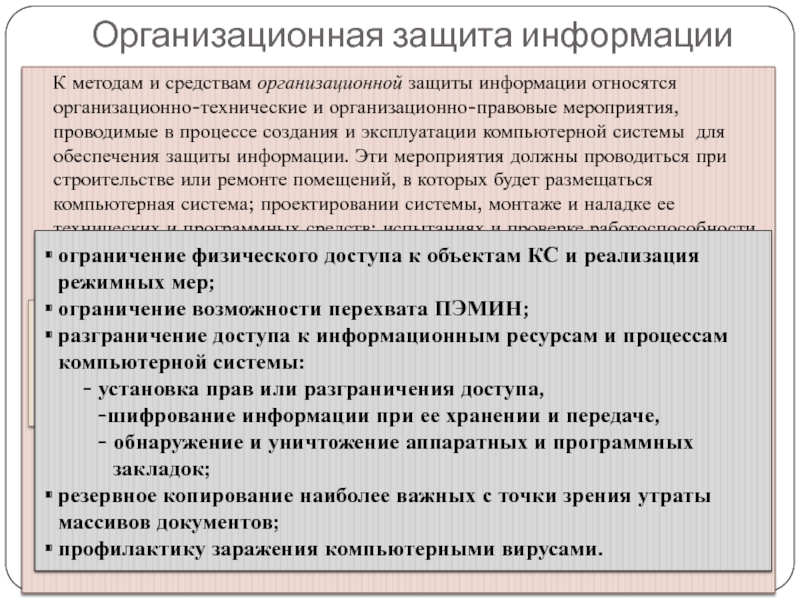

Слайд 10Организационная защита информации

К методам и средствам организационной защиты информации относятся организационно-технические

В задачи организационных мероприятий входит:

- обеспечение полного или частичного перекрытия значительной части каналов утечки информации (например, хищения или копирования носителей информации);

- объединение всех используемых в КС средств в целостный механизм защиты информации.

ограничение физического доступа к объектам КС и реализация режимных мер;

ограничение возможности перехвата ПЭМИН;

разграничение доступа к информационным ресурсам и процессам компьютерной системы:

- установка прав или разграничения доступа,

-шифрование информации при ее хранении и передаче,

- обнаружение и уничтожение аппаратных и программных закладок;

резервное копирование наиболее важных с точки зрения утраты массивов документов;

профилактику заражения компьютерными вирусами.

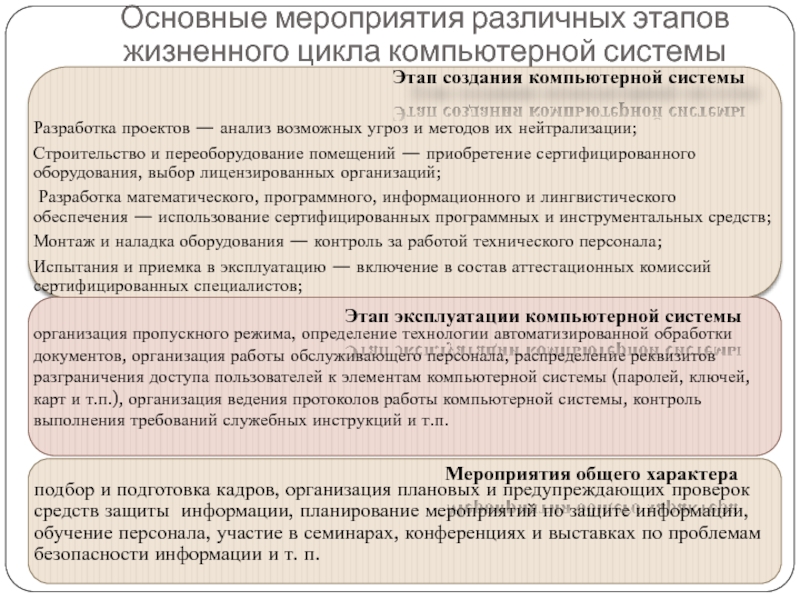

Слайд 11Основные мероприятия различных этапов жизненного цикла компьютерной системы

Этап создания компьютерной системы

Этап эксплуатации компьютерной системы

Мероприятия общего характера

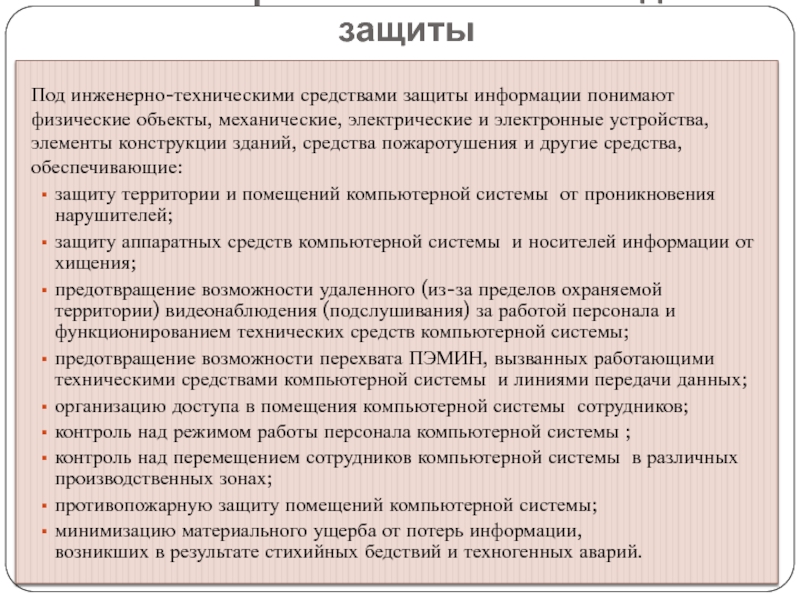

Слайд 12Инженерно-технические методы защиты

Под инженерно-техническими средствами защиты информации понимают физические объекты, механические,

защиту территории и помещений компьютерной системы от проникновения нарушителей;

защиту аппаратных средств компьютерной системы и носителей информации от хищения;

предотвращение возможности удаленного (из-за пределов охраняемой территории) видеонаблюдения (подслушивания) за работой персонала и функционированием технических средств компьютерной системы;

предотвращение возможности перехвата ПЭМИН, вызванных работающими техническими средствами компьютерной системы и линиями передачи данных;

организацию доступа в помещения компьютерной системы сотрудников;

контроль над режимом работы персонала компьютерной системы ;

контроль над перемещением сотрудников компьютерной системы в различных производственных зонах;

противопожарную защиту помещений компьютерной системы;

минимизацию материального ущерба от потерь информации, возникших в результате стихийных бедствий и техногенных аварий.

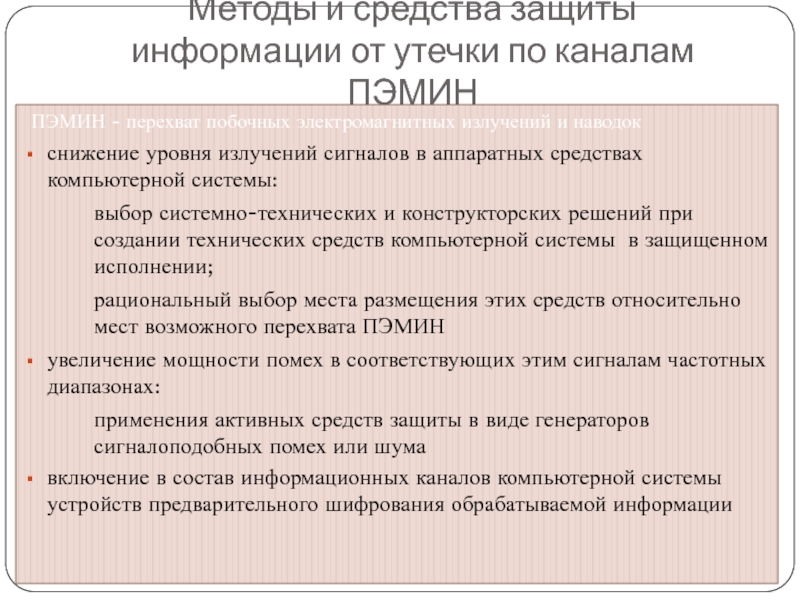

Слайд 13Методы и средства защиты информации от утечки по каналам ПЭМИН

ПЭМИН -

снижение уровня излучений сигналов в аппаратных средствах компьютерной системы:

выбор системно-технических и конструкторских решений при создании технических средств компьютерной системы в защищенном исполнении;

рациональный выбор места размещения этих средств относительно мест возможного перехвата ПЭМИН

увеличение мощности помех в соответствующих этим сигналам частотных диапазонах:

применения активных средств защиты в виде генераторов сигналоподобных помех или шума

включение в состав информационных каналов компьютерной системы устройств предварительного шифрования обрабатываемой информации

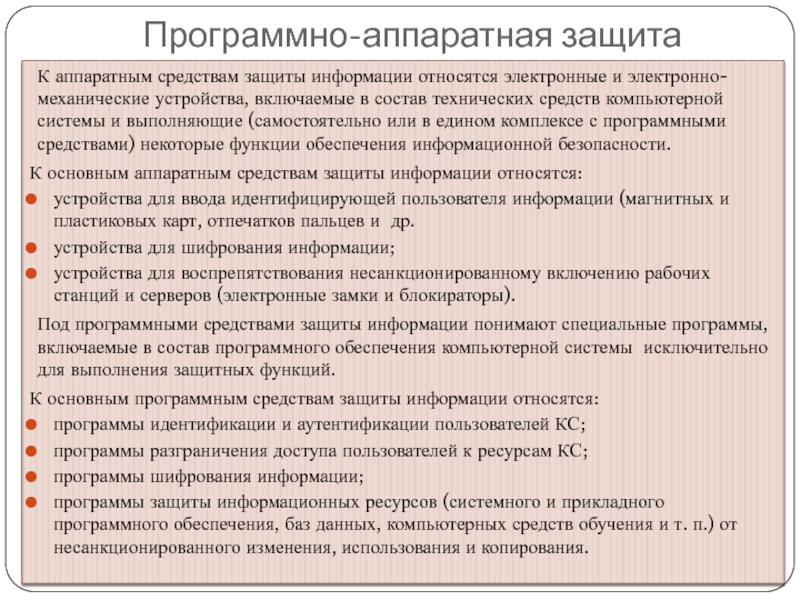

Слайд 14К аппаратным средствам защиты информации относятся электронные и электронно-механические устройства, включаемые

К основным аппаратным средствам защиты информации относятся:

устройства для ввода идентифицирующей пользователя информации (магнитных и пластиковых карт, отпечатков пальцев и др.

устройства для шифрования информации;

устройства для воспрепятствования несанкционированному включению рабочих станций и серверов (электронные замки и блокираторы).

Под программными средствами защиты информации понимают специальные программы, включаемые в состав программного обеспечения компьютерной системы исключительно для выполнения защитных функций.

К основным программным средствам защиты информации относятся:

программы идентификации и аутентификации пользователей КС;

программы разграничения доступа пользователей к ресурсам КС;

программы шифрования информации;

программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

Программно-аппаратная защита