- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Виды угроз для цифровой информации Нормативные документы в области информационной безопасности В Российской Федерации к нормативно-правовым актам в области. презентация

Содержание

- 4. Виды угроз для цифровой информации

- 5. Нормативные документы в области информационной безопасности В

- 6. Государственные органы РФ, контролирующие деятельность в области

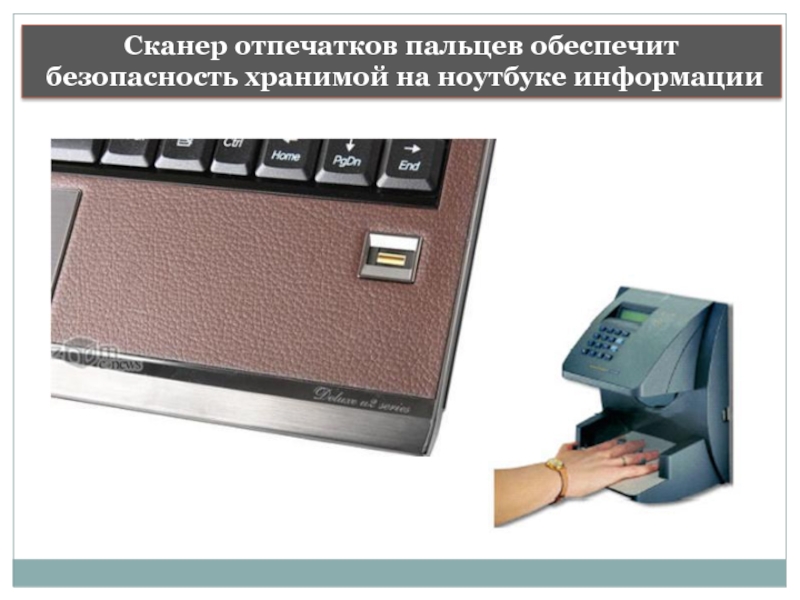

- 7. Биометрические системы защиты по отпечаткам пальцев

- 8. Сканер отпечатков пальцев обеспечит безопасность хранимой на ноутбуке информации

- 9. Идентификация личности по лицу

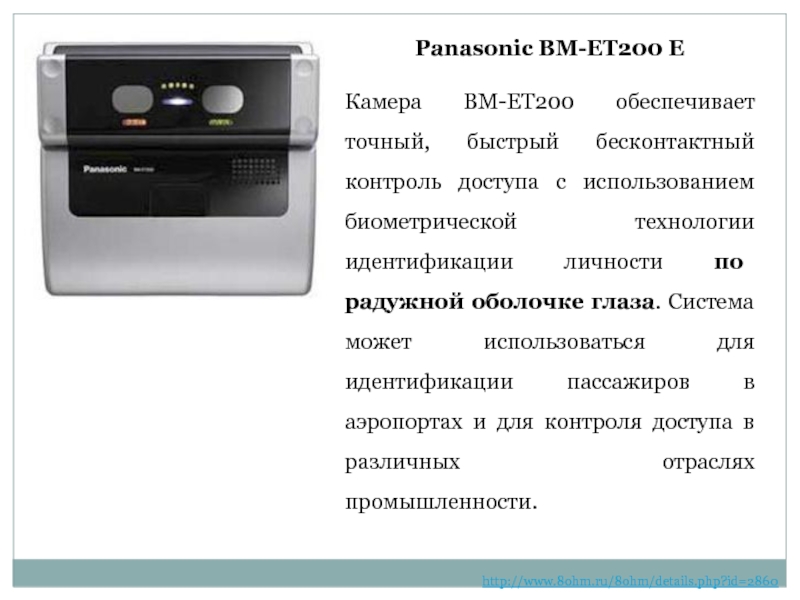

- 10. Panasonic BM-ET200 E Камера ВМ-ЕТ200 обеспечивает

- 11. Новая модель домофонов. Устройство представляет

- 12. eToken - персональное средство строгой аутентификации и

- 13. Компания Leyio подготовила к выпуску компактное устройство,

- 14. Способы защиты информации: Безопасность зданий, где хранится

- 15. Криптография и защита информации

- 16. Шифровальные диски В XVI веке итальянец Альберти

- 17. Шифратор Джефферсона В начале XIX века криптография обогатилась

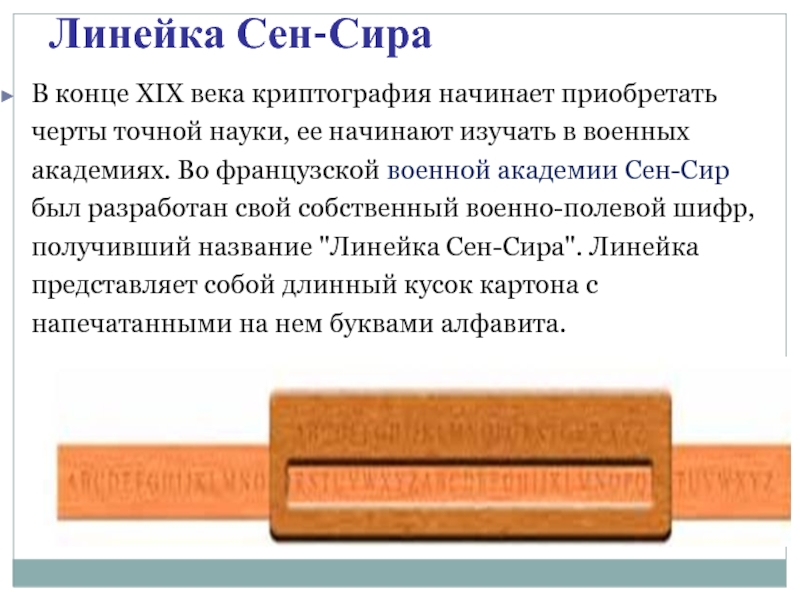

- 18. Линейка Сен-Сира В конце XIX века криптография

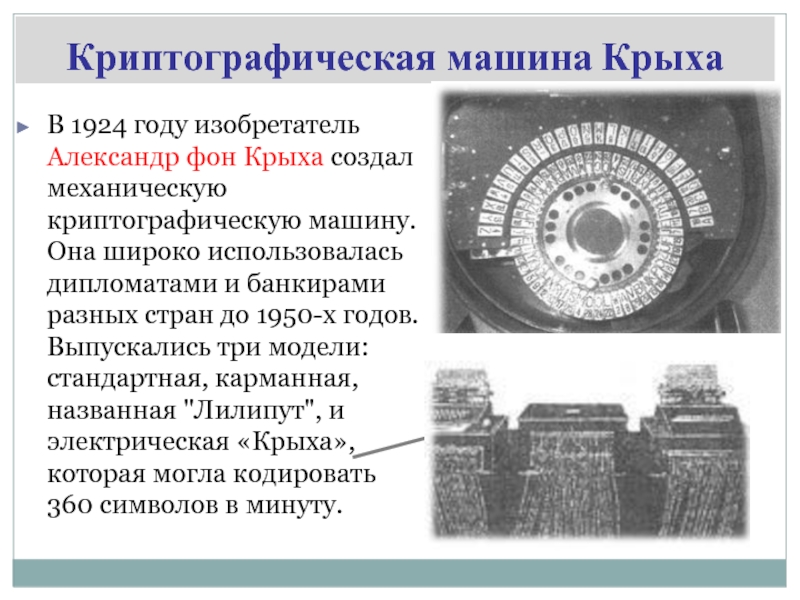

- 19. Криптографическая машина Крыха В 1924

- 20. Роторная машина «Энигма» (загадка) Изобретена американцем Эдвардом

- 21. Практическое задание Шифрование данных Цель работы: знакомство

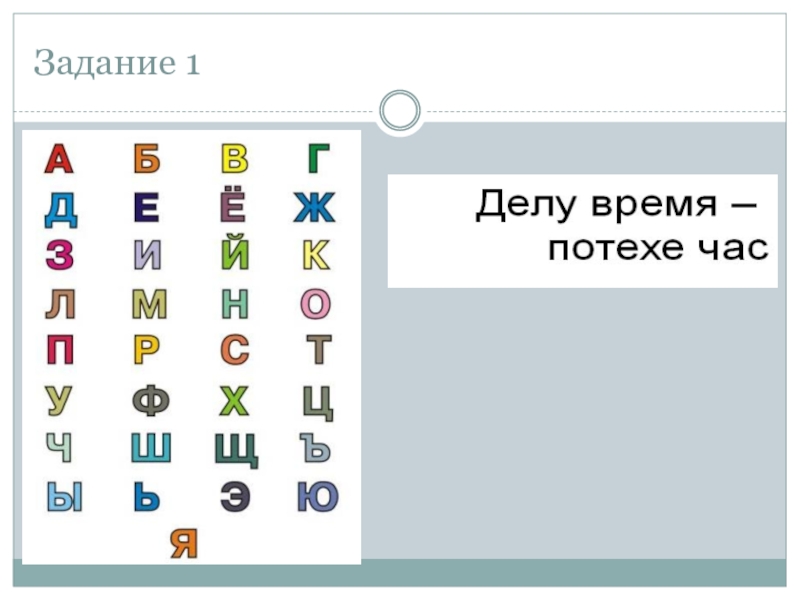

- 22. Задание 1

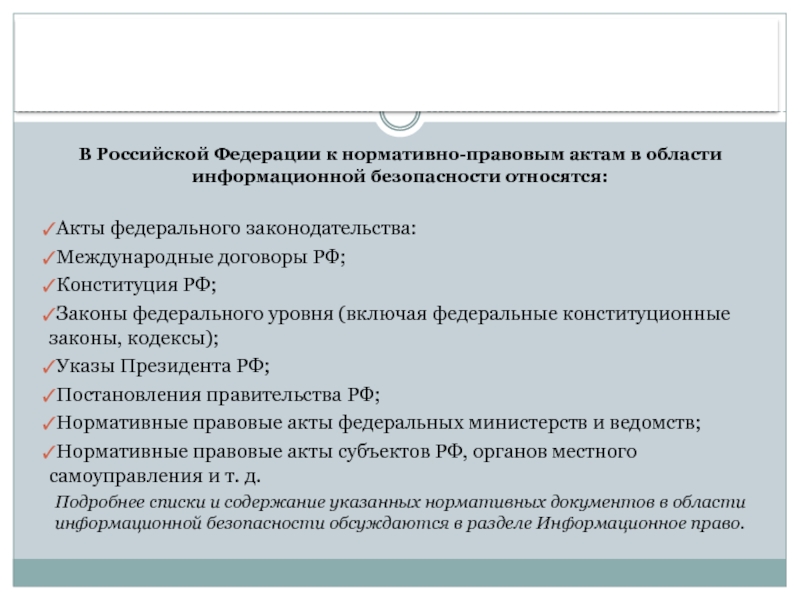

Слайд 5Нормативные документы в области информационной безопасности

В Российской Федерации к нормативно-правовым актам

Акты федерального законодательства:

Международные договоры РФ;

Конституция РФ;

Законы федерального уровня (включая федеральные конституционные законы, кодексы);

Указы Президента РФ;

Постановления правительства РФ;

Нормативные правовые акты федеральных министерств и ведомств;

Нормативные правовые акты субъектов РФ, органов местного самоуправления и т. д.

Подробнее списки и содержание указанных нормативных документов в области информационной безопасности обсуждаются в разделе Информационное право.

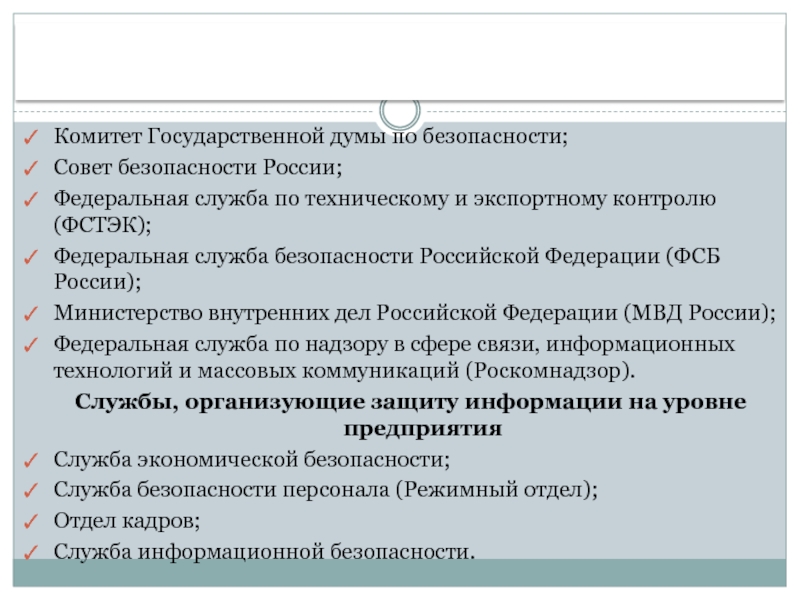

Слайд 6Государственные органы РФ, контролирующие деятельность в области защиты информации:

Комитет Государственной думы

Совет безопасности России;

Федеральная служба по техническому и экспортному контролю (ФСТЭК);

Федеральная служба безопасности Российской Федерации (ФСБ России);

Министерство внутренних дел Российской Федерации (МВД России);

Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор).

Службы, организующие защиту информации на уровне предприятия

Служба экономической безопасности;

Служба безопасности персонала (Режимный отдел);

Отдел кадров;

Служба информационной безопасности.

Слайд 7Биометрические системы защиты

по отпечаткам пальцев

по характеристикам речи

по геометрии

по изображению лица

по радужной оболочке глаз

Слайд 10Panasonic BM-ET200 E

Камера ВМ-ЕТ200 обеспечивает точный, быстрый бесконтактный контроль доступа с

http://www.8ohm.ru/8ohm/details.php?id=2860

Слайд 11Новая модель домофонов.

Устройство представляет собой биометрический считыватель отпечатков пальцев PrrintX,

http://www.stroysezon.ru/news/?id=438

Слайд 12eToken - персональное средство строгой аутентификации и хранения данных, аппаратно поддерживающее

eToken выпускается в двух форм-факторах: USB-ключа и смарт-карты.

eToken может выступать в качестве единой корпоративной карты, служащей для визуальной идентификации сотрудника, для доступа в помещения, для входа в компьютер, в сеть, для доступа к защищенным данным, для защиты электронных документов (ЭЦП, шифрование), для установления защищенных соединений, для проведения финансовых транзакций.

http://katran-psk.ru/others/eToken.php

Слайд 13Компания Leyio подготовила к выпуску компактное устройство, предназначенное для хранения и

Как правило, пользователям легко обменяться информацией в сети Интернет, но иногда это проблематично сделать в офф-лайне, особенно если под рукой нет компьютера или ноутбука. Именно для таких случаев и предназначено устройство PSD.

Новинка представляет собой хранилище информации объемом 16 ГБ, которое может обмениваться данными с другими подобными устройствами через радио канал на коротких дистанциях. Для идентификации пользователя и ограничения доступа к информации предусмотрен сканер отпечатков пальцев.

http://itc.ua/node/35496

Устройство оборудуется интерфейсом USB для подключения флэш-накопителей и компьютеров. Емкости встроенного аккумулятора достаточно для месяца обычного использования продукта или для шести месяцев ожидания.

устройство PSD

Слайд 14Способы защиты информации:

Безопасность зданий, где хранится секретная информация.

Контроль доступа к секретной

Разграничение доступа.

Дублирование каналов связи.

Криптографическое преобразование

информации с помощью шифров.

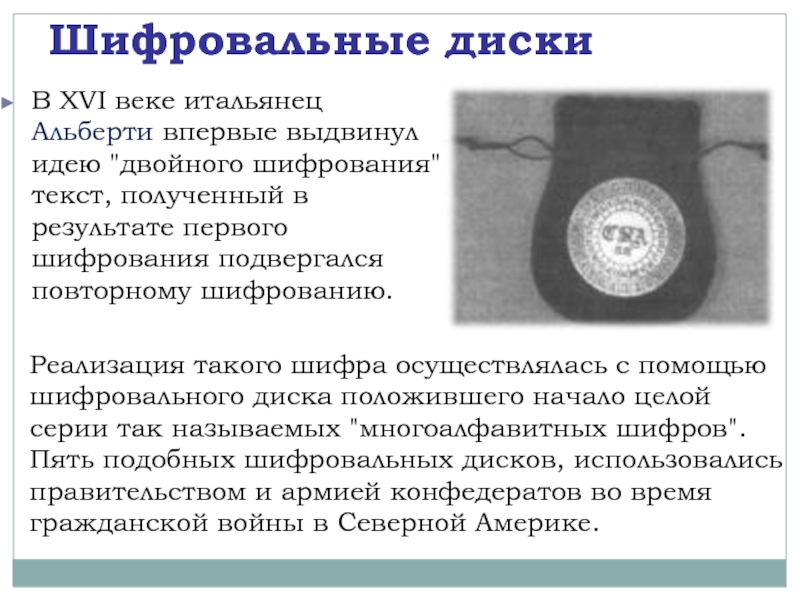

Слайд 16Шифровальные диски

В XVI веке итальянец Альберти впервые выдвинул идею "двойного шифрования"

Реализация такого шифра осуществлялась с помощью шифровального диска положившего начало целой серии так называемых "многоалфавитных шифров". Пять подобных шифровальных дисков, использовались правительством и армией конфедератов во время гражданской войны в Северной Америке.

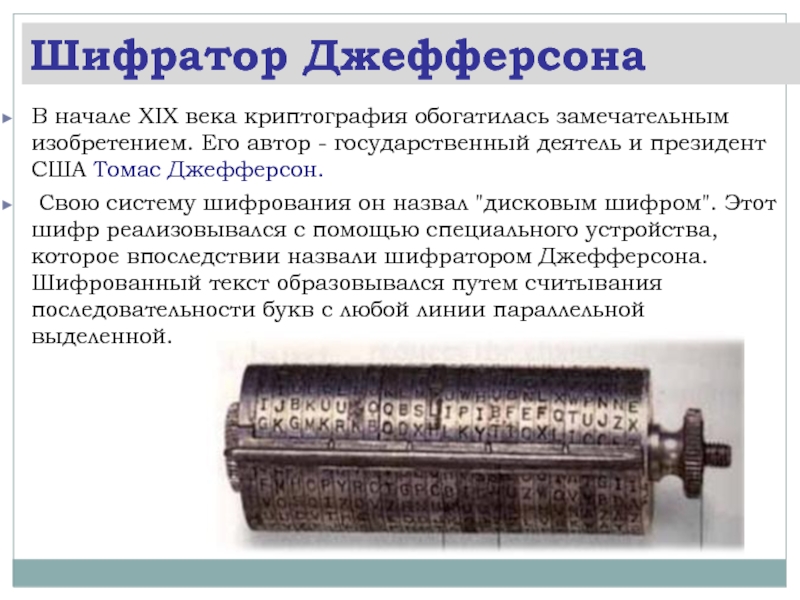

Слайд 17Шифратор Джефферсона

В начале XIX века криптография обогатилась замечательным изобретением. Его автор -

Свою систему шифрования он назвал "дисковым шифром". Этот шифр реализовывался с помощью специального устройства, которое впоследствии назвали шифратором Джефферсона. Шифрованный текст образовывался путем считывания последовательности букв с любой линии параллельной выделенной.

Слайд 18Линейка Сен-Сира

В конце XIX века криптография начинает приобретать черты точной науки,

Слайд 19

Криптографическая машина Крыха

В 1924 году изобретатель Александр фон Крыха создал

Слайд 20Роторная машина «Энигма» (загадка)

Изобретена американцем Эдвардом Хепберном в 1917 году. "Энигма"

Независимая промышленная версия "Энигмы" создана чуть позже (в 1923г.) берлинским инженером Артуром Шербиусом.

Поразившись ее надежности, германское правительство начало использовать для нужд своих вооруженных сил.

Слайд 21Практическое задание

Шифрование данных

Цель работы: знакомство с простейшими приемами шифрования и дешифрования

Задание 1

Шифр Цезаря. Этот шифр реализует следующие преобразования текста: каждая буква исходного текста заменяется следующей после нее буквой в алфавите, который считается написанным по кругу.

Задание. Используя шифр Цезаря, зашифровать следующую фразу:

Делу время – потехе час