преподаватель

Михайловский В.В.

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Методы и средства защитыв СЭДО презентация

Содержание

- 1. Методы и средства защитыв СЭДО

- 2. Суть технологии Обеспечение защиты информации в

- 3. Суть технологии Методы и средства защиты в

- 4. Реализация технологии в СЭДО Как правило,

- 5. Реализация технологии в СЭДО Разграничение доступа к

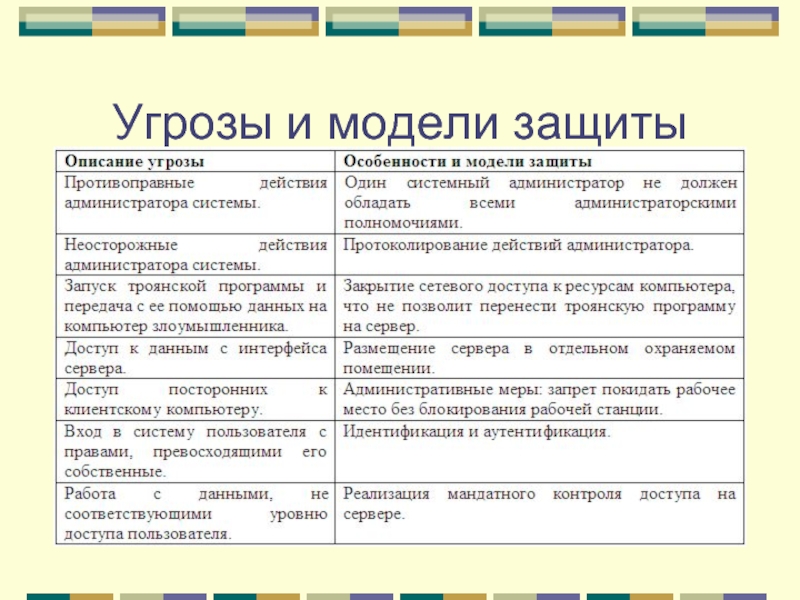

- 6. Угрозы и модели защиты

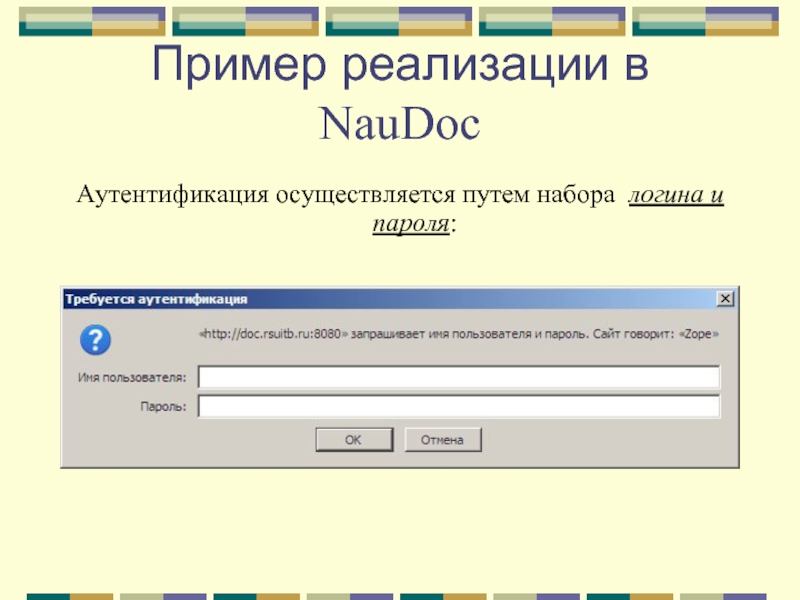

- 7. Пример реализации в NauDoc Аутентификация осуществляется путем набора логина и пароля:

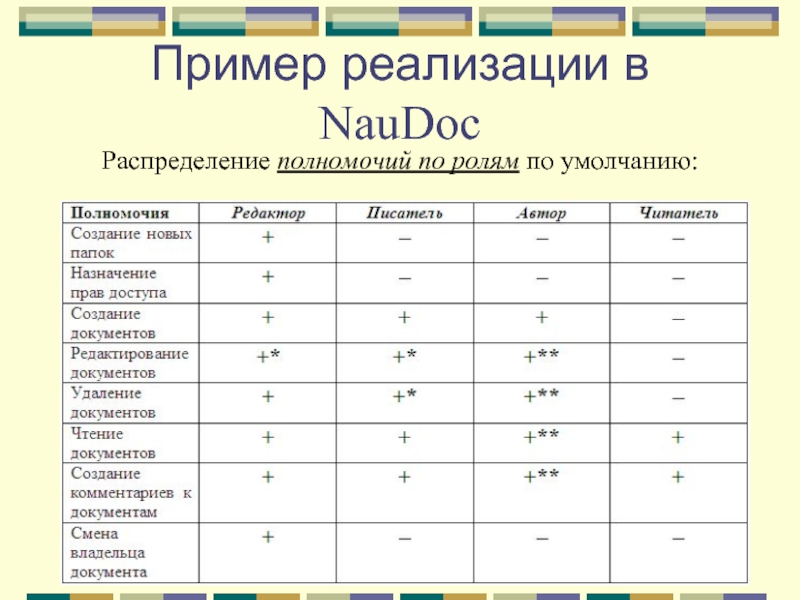

- 8. Пример реализации в NauDoc Распределение полномочий по ролям по умолчанию:

- 9. Пример реализации в NauDoc Функциональные возможности раздела «Пользователь» для администратора:

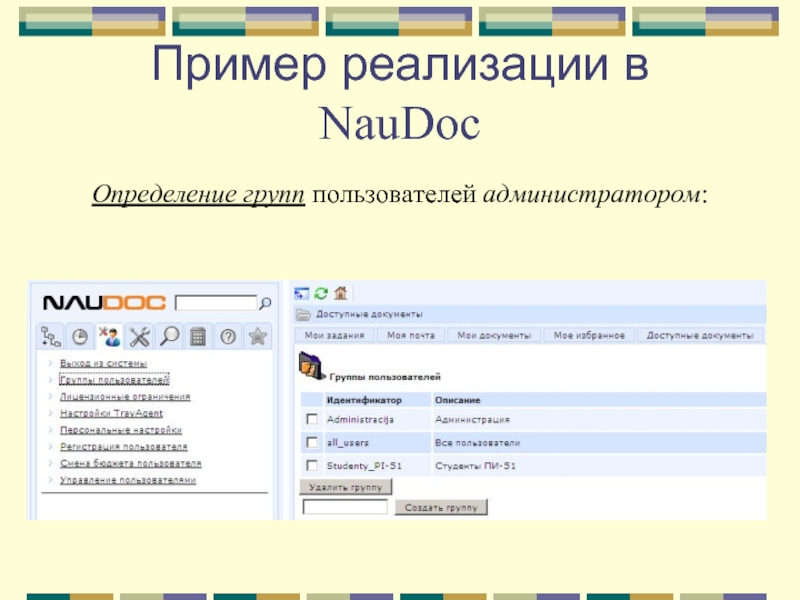

- 10. Пример реализации в NauDoc Определение групп пользователей администратором:

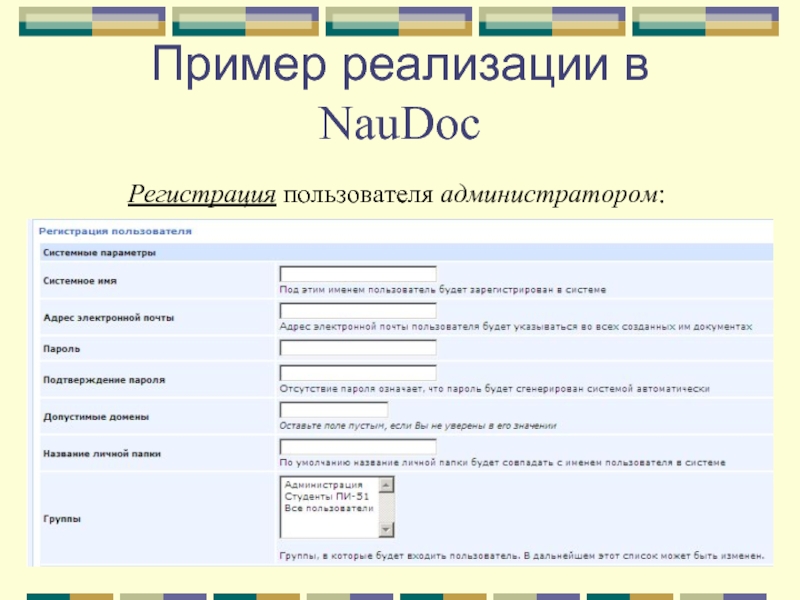

- 11. Пример реализации в NauDoc Регистрация пользователя администратором:

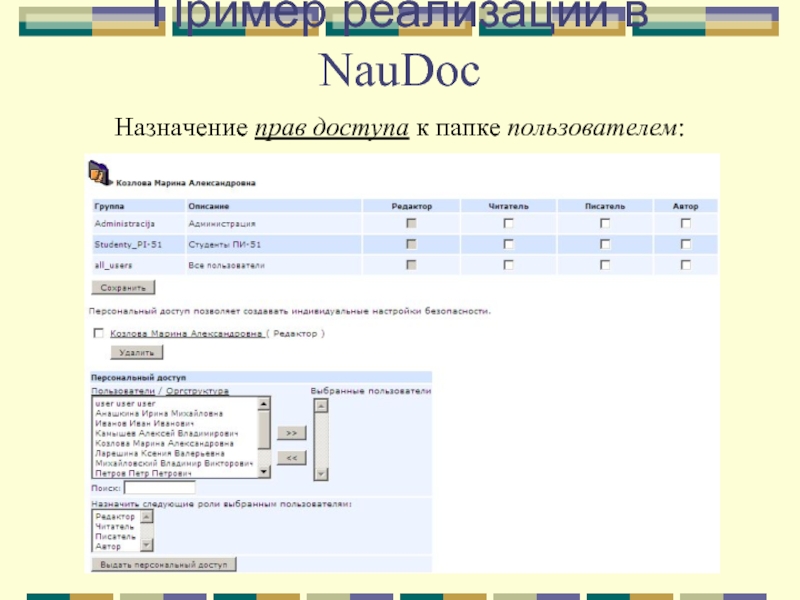

- 12. Пример реализации в NauDoc Назначение прав доступа к папке пользователем:

- 13. Проблемы Формулировка «защищенный документооборот» применялась и

- 14. Спасибо за внимание!

Слайд 2Суть технологии

Обеспечение защиты информации в СЭДО:

защита информационных ресурсов от порчи,

полного или частичного уничтожения в результате технических сбоев и чрезвычайных происшествий;

защита от несанкционированного доступа к данным.

защита от несанкционированного доступа к данным.

Слайд 3Суть технологии

Методы и средства защиты в СЭДО:

аутентификация пользователей при входе в

систему;

разграничение прав доступа;

применение электронной цифровой подписи;

шифрование конфиденциальных документов;

протоколирование.

разграничение прав доступа;

применение электронной цифровой подписи;

шифрование конфиденциальных документов;

протоколирование.

Слайд 4Реализация технологии в СЭДО

Как правило, идентификация и аутентификация осуществляются путем

набора системного имени и пароля.

Протоколирование действий пользователей в СЭДО является общепринятой функцией.

Протоколирование действий пользователей в СЭДО является общепринятой функцией.

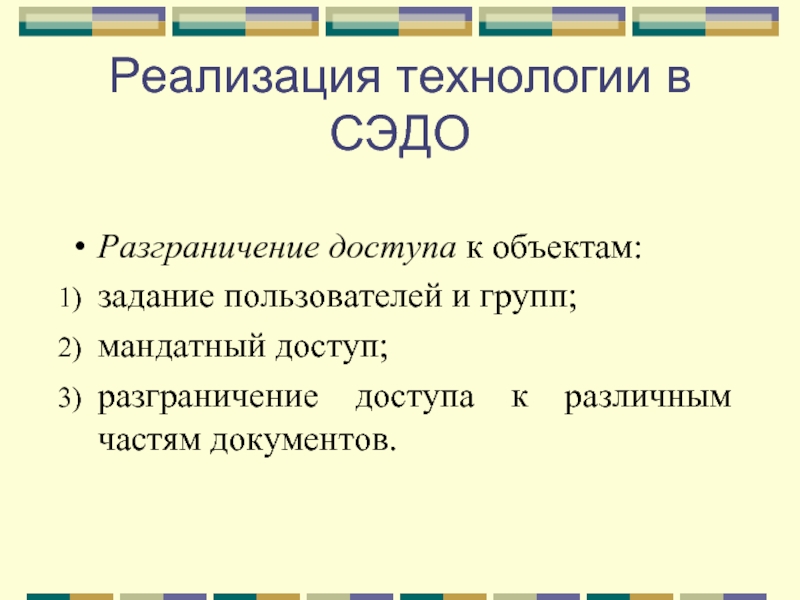

Слайд 5Реализация технологии в СЭДО

Разграничение доступа к объектам:

задание пользователей и групп;

мандатный доступ;

разграничение

доступа к различным частям документов.

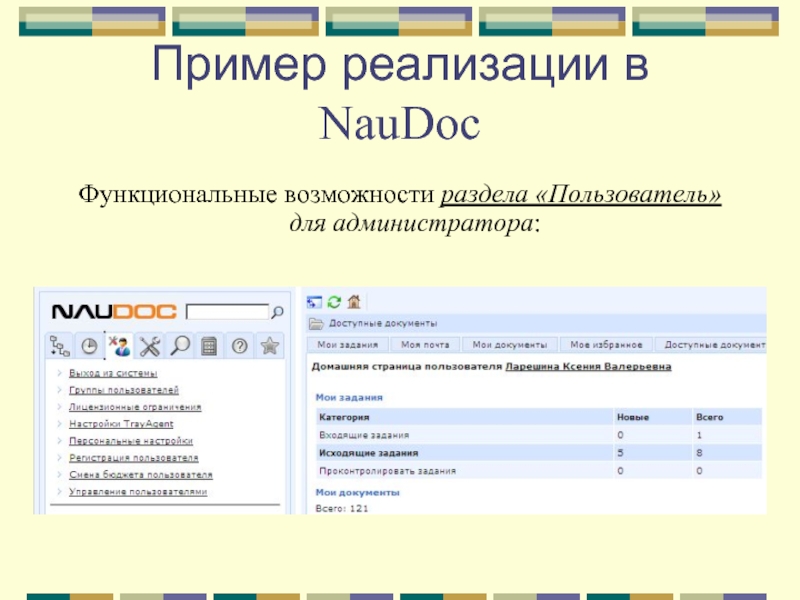

Слайд 9Пример реализации в NauDoc

Функциональные возможности раздела «Пользователь» для администратора:

Слайд 13Проблемы

Формулировка «защищенный документооборот» применялась и применяется к системам, решающим хотя

бы часть задач информационной безопасности.

Использование в электронном документообороте технологий виртуальных частных сетей (VPN), или применение электронно-цифровой подписи, или шифрование хранимых данных давало повод назвать его защищенным.

Однако систем, обеспечивающих безопасность информации по всем направлениям, к тому же отвечающих требованиям отечественных нормативных документов, пока не много.

Использование в электронном документообороте технологий виртуальных частных сетей (VPN), или применение электронно-цифровой подписи, или шифрование хранимых данных давало повод назвать его защищенным.

Однако систем, обеспечивающих безопасность информации по всем направлениям, к тому же отвечающих требованиям отечественных нормативных документов, пока не много.