Слайд 1Корпоративная вычислительная сеть – это интегрированная,

многомашинная, распределенная система одного предприятия, имеющего

территориальную рассредоточенность, состоящая из взаимодействующих локальных сетей структурных подразделений и подсистемы связи для передачи информации.

Корпоративная вычислительная сеть - это сеть на уровне компании (корпорации), в которой используются программные средства на основе протокола TCP/IP и Internet-технологии для решения внутренних задач (Intranet-технологии).

Корпоративные сети и информационные системы корпорации основаны на технологии "клиент - сервер".

Основной функцией корпоративной сети является организация оперативного доступа к информации пользователей.

Одной из главных проблем эксплуатации корпоративной сети является обеспечение ее защиты от несанкционированного доступа.

Корпоративные сети. Защита сетей.

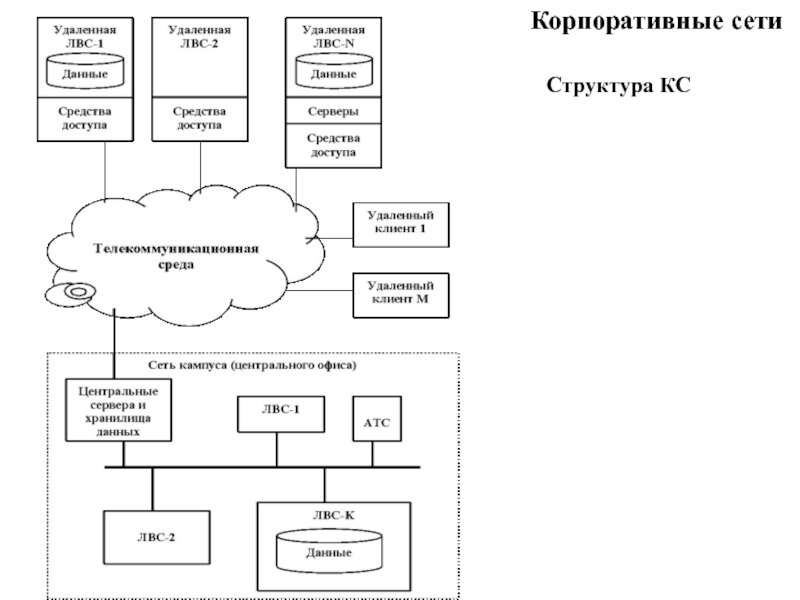

Слайд 2Корпоративные сети

Структура КС

Слайд 4Принципы проектирования корпоративных ИС

Принцип открытости – совместимость со стандартами

Принцип идентичности –

учет опыта создания ИС и их интеграция

Непрерывность, поэтапность и преемственность разработки и развития

Адаптивность к изменениям внешней среды

Модульный принцип построения программных и технических средств

Принцип технологичности – единство технологий для всех подсистем,

однократность ввода данных

Принцип корпоративности - совместимость с другими ИС и ИС более

высокого уровня

Принцип масштабируемости – по количеству пользователей, данных, услуг

Слайд 5Принципы проектирования корпоративных ИС

Полная нормализация процессов и их мониторинг – контроль

ввода

исходных данных, анализ достоверности

Регламентация – стандарты и регламенты функционирования

Экономическая целесообразность – затраты на разработку сопоставимы

с эффектом, выбор технологий с минимизацией затрат

Типизация проектных решений – выбор готовых типовых проектов для

взаимодействия с другими организациями

Максимальное использование готовых решений – для сокращения сроков

и стоимости

Защита и безопасность данных – необходимость встроенных средств ЗИ

Ориентация на первых лиц объекта автоматизации – закрепление

ответственности за внедрение и эксплуатацию на руководителя (заместителя)

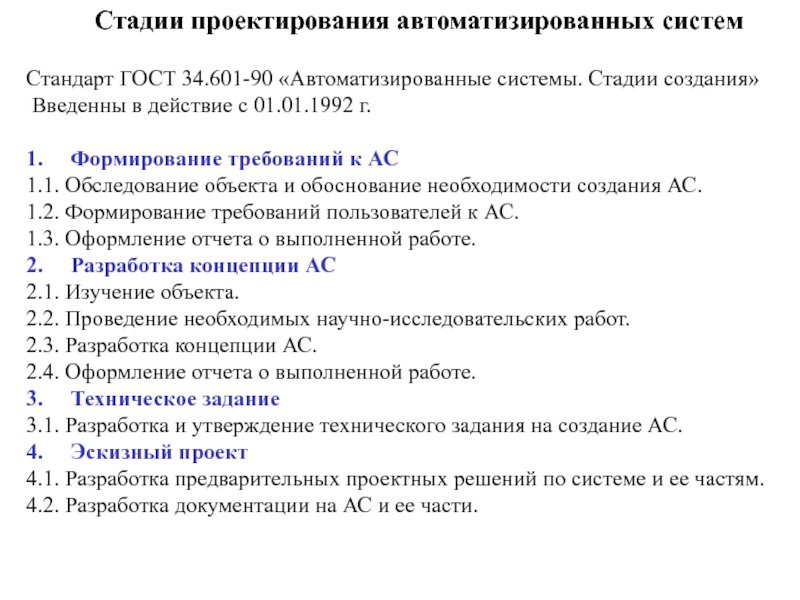

Слайд 6Стадии проектирования автоматизированных систем

Стандарт ГОСТ 34.601-90 «Автоматизированные системы. Стадии создания»

Введенны

в действие с 01.01.1992 г.

1. Формирование требований к АС

1.1. Обследование объекта и обоснование необходимости создания АС.

1.2. Формирование требований пользователей к АС.

1.3. Оформление отчета о выполненной работе.

2. Разработка концепции АС

2.1. Изучение объекта.

2.2. Проведение необходимых научно-исследовательских работ.

2.3. Разработка концепции АС.

2.4. Оформление отчета о выполненной работе.

3. Техническое задание

3.1. Разработка и утверждение технического задания на создание АС.

4. Эскизный проект

4.1. Разработка предварительных проектных решений по системе и ее частям.

4.2. Разработка документации на АС и ее части.

Слайд 7Стадии проектирования автоматизированных систем

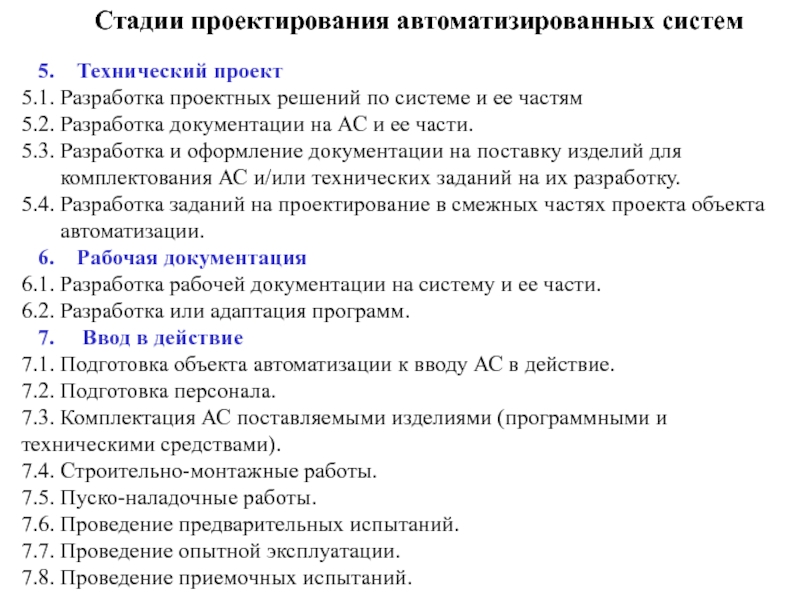

5. Технический проект

5.1. Разработка проектных

решений по системе и ее частям

5.2. Разработка документации на АС и ее части.

5.3. Разработка и оформление документации на поставку изделий для

комплектования АС и/или технических заданий на их разработку.

5.4. Разработка заданий на проектирование в смежных частях проекта объекта

автоматизации.

6. Рабочая документация

6.1. Разработка рабочей документации на систему и ее части.

6.2. Разработка или адаптация программ.

7. Ввод в действие

7.1. Подготовка объекта автоматизации к вводу АС в действие.

7.2. Подготовка персонала.

7.3. Комплектация АС поставляемыми изделиями (программными и

техническими средствами).

7.4. Строительно-монтажные работы.

7.5. Пуско-наладочные работы.

7.6. Проведение предварительных испытаний.

7.7. Проведение опытной эксплуатации.

7.8. Проведение приемочных испытаний.

Слайд 8Стадии проектирования автоматизированных систем

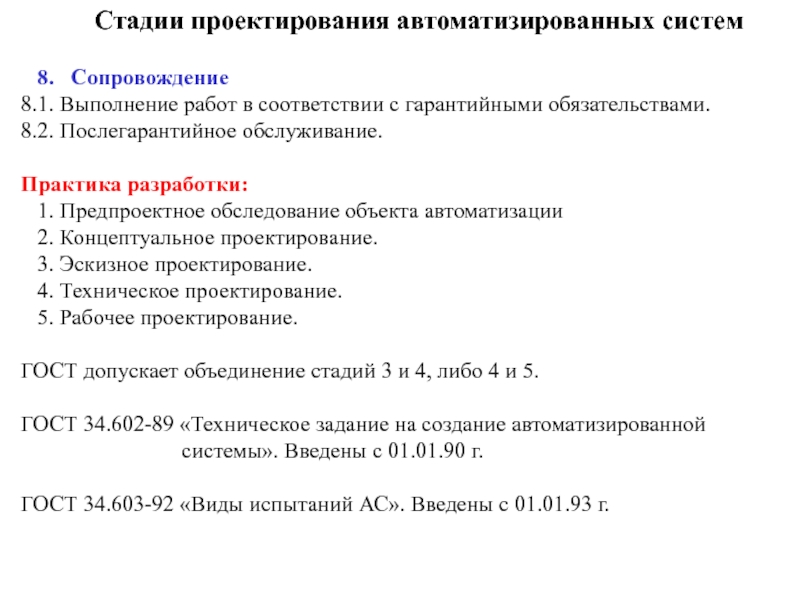

8. Сопровождение

8.1. Выполнение работ

в соответствии с гарантийными обязательствами.

8.2. Послегарантийное обслуживание.

Практика разработки:

1. Предпроектное обследование объекта автоматизации

2. Концептуальное проектирование.

3. Эскизное проектирование.

4. Техническое проектирование.

5. Рабочее проектирование.

ГОСТ допускает объединение стадий 3 и 4, либо 4 и 5.

ГОСТ 34.602-89 «Техническое задание на создание автоматизированной

системы». Введены с 01.01.90 г.

ГОСТ 34.603-92 «Виды испытаний АС». Введены с 01.01.93 г.

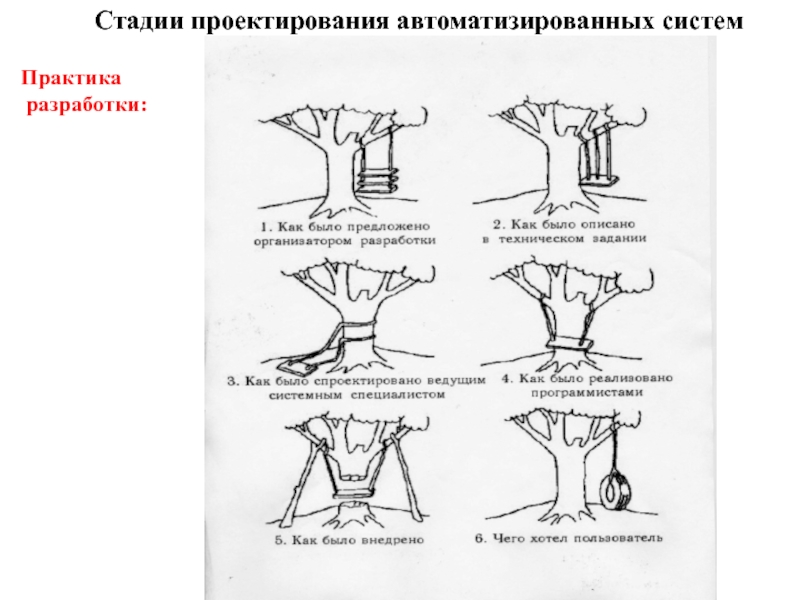

Слайд 9Стадии проектирования автоматизированных систем

Практика

разработки:

Слайд 10

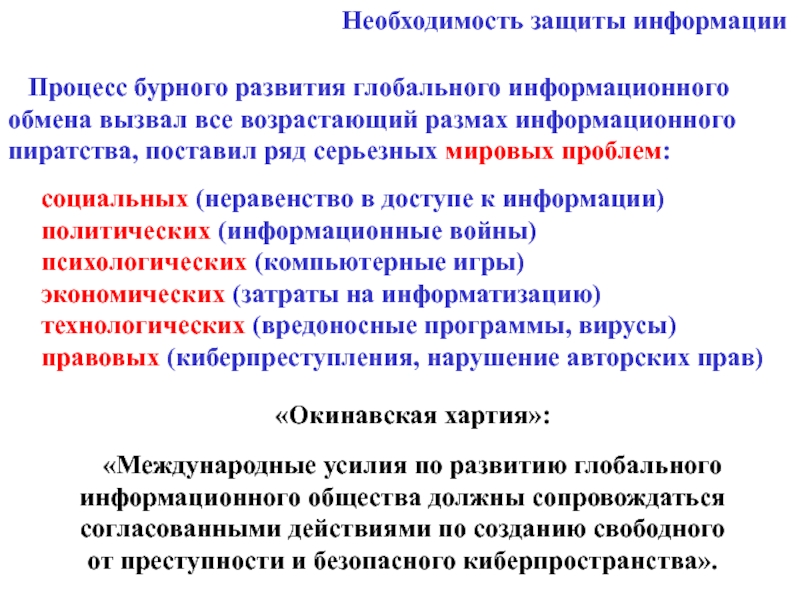

Процесс бурного развития глобального информационного

обмена вызвал все возрастающий

размах информационного

пиратства, поставил ряд серьезных мировых проблем:

социальных (неравенство в доступе к информации)

политических (информационные войны)

психологических (компьютерные игры)

экономических (затраты на информатизацию)

технологических (вредоносные программы, вирусы)

правовых (киберпреступления, нарушение авторских прав)

«Окинавская хартия»:

«Международные усилия по развитию глобального

информационного общества должны сопровождаться

согласованными действиями по созданию свободного

от преступности и безопасного киберпространства».

Необходимость защиты информации

Слайд 11Необходимость защиты информации

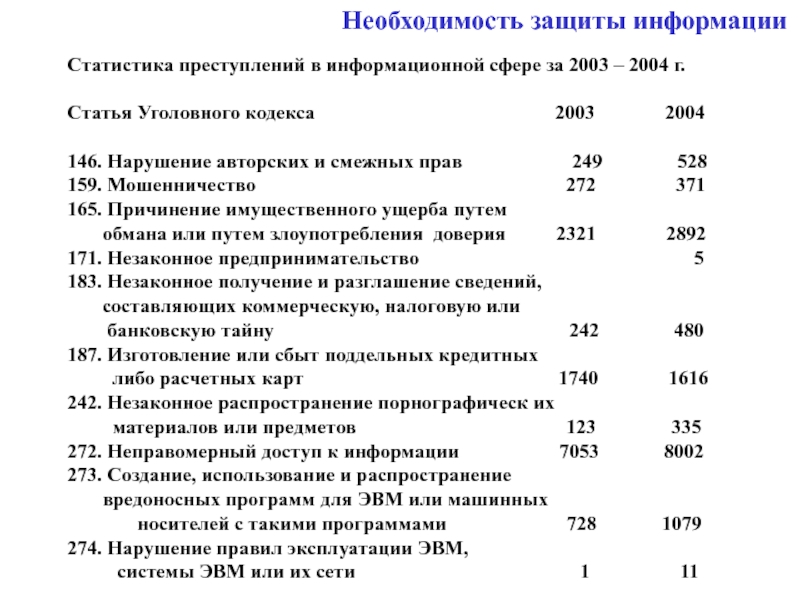

Статистика преступлений в информационной сфере за 2003 – 2004

г.

Статья Уголовного кодекса 2003 2004

146. Нарушение авторских и смежных прав 249 528

159. Мошенничество 272 371

165. Причинение имущественного ущерба путем

обмана или путем злоупотребления доверия 2321 2892

171. Незаконное предпринимательство 5

183. Незаконное получение и разглашение сведений,

составляющих коммерческую, налоговую или

банковскую тайну 242 480

187. Изготовление или сбыт поддельных кредитных

либо расчетных карт 1740 1616

242. Незаконное распространение порнографическ их

материалов или предметов 123 335

272. Неправомерный доступ к информации 7053 8002

273. Создание, использование и распространение

вредоносных программ для ЭВМ или машинных

носителей с такими программами 728 1079

274. Нарушение правил эксплуатации ЭВМ,

системы ЭВМ или их сети 1 11

Слайд 12Необходимость защиты информации

По данным МВД РФ (http://www.mvd.ru) количество

зарегистрированных преступлений в сфере

компьютерной

информации за 2005-2007 годы.

Таблица 1.

Год Зарегистрировано Раскрыто

10214 9759

8889 8654

7236 6614

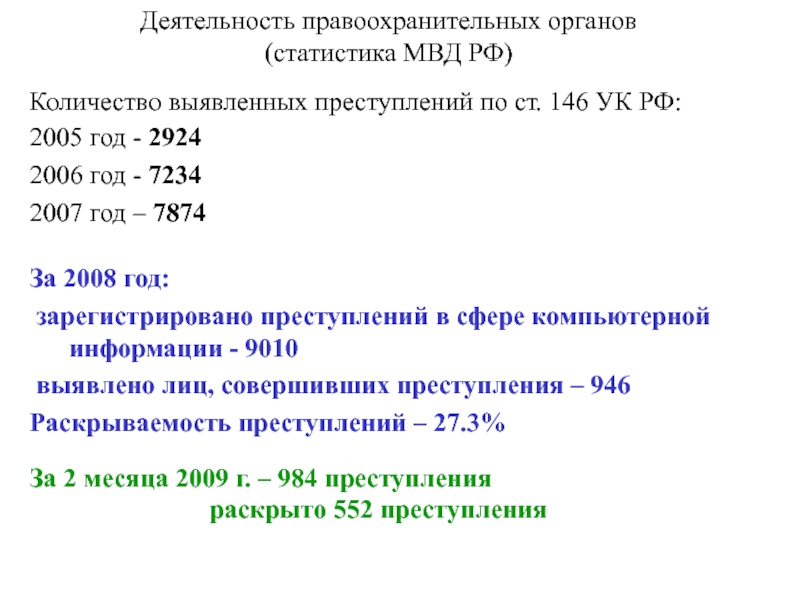

Слайд 13Деятельность правоохранительных органов

(статистика МВД РФ)

Количество выявленных преступлений по ст. 146 УК

РФ:

2005 год - 2924

2006 год - 7234

2007 год – 7874

За 2008 год:

зарегистрировано преступлений в сфере компьютерной информации - 9010

выявлено лиц, совершивших преступления – 946

Раскрываемость преступлений – 27.3%

За 2 месяца 2009 г. – 984 преступления

раскрыто 552 преступления

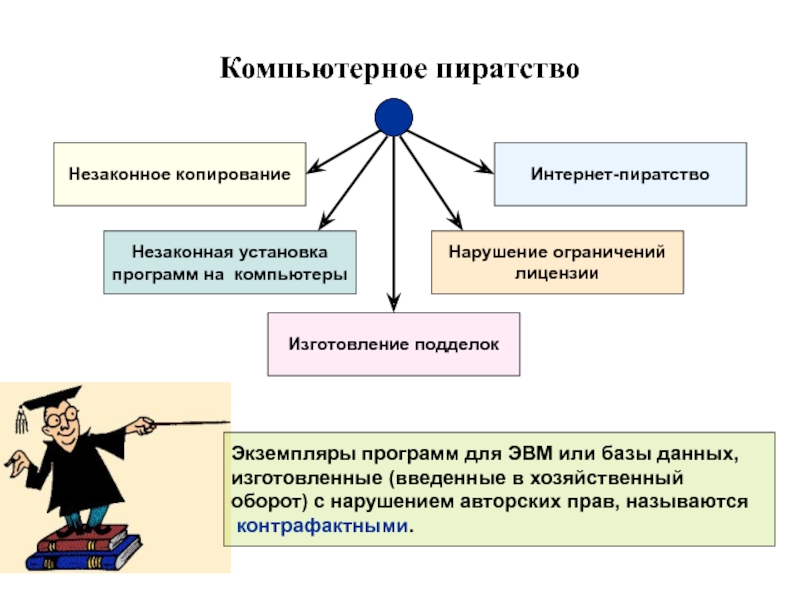

Слайд 14Компьютерное пиратство

Экземпляры программ для ЭВМ или базы данных,

изготовленные (введенные в

хозяйственный

оборот) с нарушением авторских прав, называются

контрафактными.

Незаконное копирование

Незаконная установка

программ на компьютеры

Изготовление подделок

Нарушение ограничений

лицензии

Интернет-пиратство

Слайд 15Уголовный Кодекс РФ

Ст. 146. Нарушение авторских и смежных прав

Ст. 272. Неправомерный

доступ к информации

Ст. 273. Распространение вредоносных программ

Национальный форум информационной безопасности. Москва, 2010 г.

Генерал-полковник Мирошников Б.М. начальник БСТМ МВД России

Количество преступлений в ИТ-сфере:

В 2009 году взломана компьютерная

сеть Пентагона. Украдены документы

на бортовую электронику нового

истребителя F-35

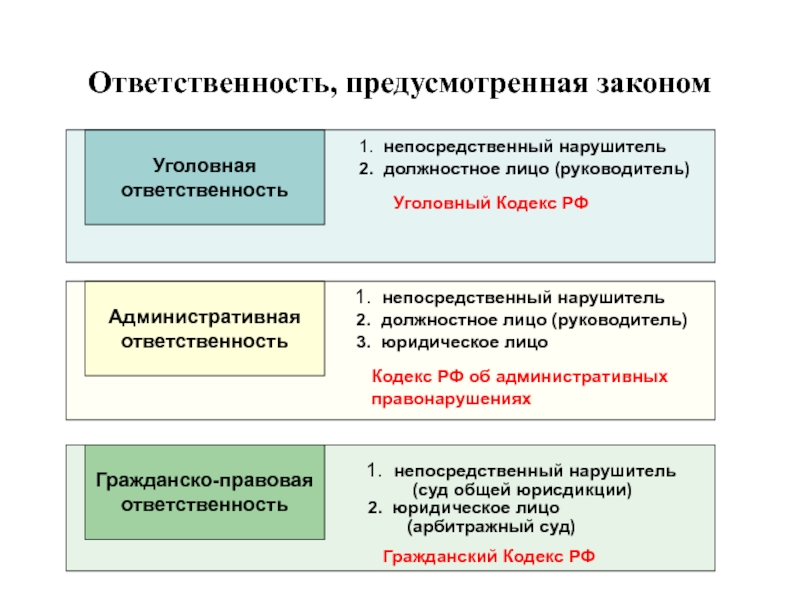

Слайд 16Ответственность, предусмотренная законом

Уголовная

ответственность

непосредственный нарушитель

должностное лицо (руководитель)

Уголовный Кодекс РФ

Административная

ответственность

непосредственный нарушитель

должностное лицо (руководитель)

юридическое лицо

Кодекс РФ об административных

правонарушениях

Гражданско-правовая

ответственность

непосредственный нарушитель

(суд общей юрисдикции)

юридическое лицо

(арбитражный суд)

Гражданский Кодекс РФ

Слайд 17Статистика по кол-ву возбужденных уголовных дел при участии членов НП ППП

по факту нарушения авторских прав на ПО (кроме Москвы).

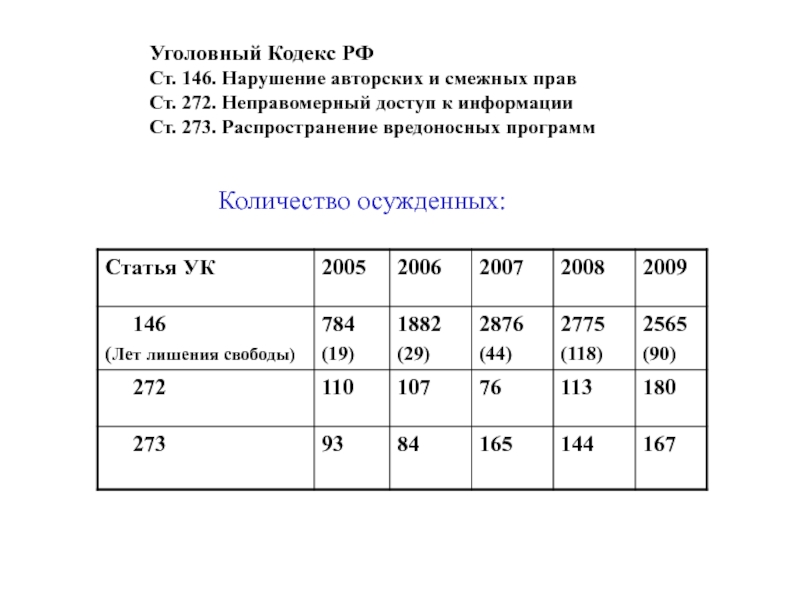

Слайд 18Уголовный Кодекс РФ

Ст. 146. Нарушение авторских и смежных прав

Ст. 272. Неправомерный

доступ к информации

Ст. 273. Распространение вредоносных программ

Количество осужденных:

Слайд 19Информационное пространство просто кишит противоправными действиями

В РФ в 2008 году на

16,6% возросло число преступлений в сфере информационных технологий, превысив 14 тысяч. При этом было возбуждено 5,5 тыс. уголовных дела, что на 21,4% больше, чем в 2007 году.

Расшифровка номеров статей:

272 - «Неправомерный доступ к компьютерной информации»

273 - «Создание, использование и распространение вредоносных программ для ЭВМ»

274 – «Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети»

242 - «Незаконное распространение порнографических материалов или предметов»

159 – «Мошенничество»

Полезно знать (!): В МВД РФ существует специальное управление «К» (бывшее подразделение по борьбе с преступлениями в информационной среде), занимающееся борьбой с киберпреступностью, нарушением авторских прав в сфере ИТ и т.п.

(http://www.itsec.ru)

Слайд 20Примерная структура возможных источников угроз

конфиденциальной информации

По данным исследовательского центра

DataPro Research (США)

Слайд 21Структура основных причин утраты и модификации информации

По данным исследовательского центра

DataPro Research (США)

15% - пожары

52% - неумышленные действия персонала

11% - умышленные действия персонала

11% - отказ оборудования

11% - затопление водой

Слайд 22Структура основных целей (мотивов) умышленных действий персонала, приведших к утрате и

модификации информации

По данным исследовательского центра DataPro Research (США)

16% - повреждение ПО

44% - кража денег с электронных счетов

10% - заказ услуг за чужой счёт

12% - фальсификация информации

16% - хищение конфиденциальной информации

2% - другие мотивы

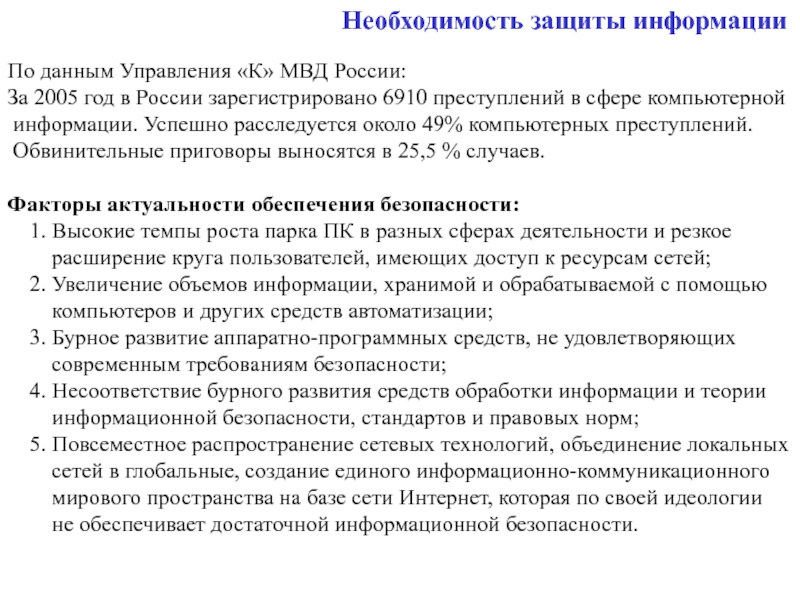

Слайд 23Необходимость защиты информации

По данным Управления «К» МВД России:

За 2005 год в

России зарегистрировано 6910 преступлений в сфере компьютерной

информации. Успешно расследуется около 49% компьютерных преступлений.

Обвинительные приговоры выносятся в 25,5 % случаев.

Факторы актуальности обеспечения безопасности:

1. Высокие темпы роста парка ПК в разных сферах деятельности и резкое

расширение круга пользователей, имеющих доступ к ресурсам сетей;

2. Увеличение объемов информации, хранимой и обрабатываемой с помощью

компьютеров и других средств автоматизации;

3. Бурное развитие аппаратно-программных средств, не удовлетворяющих

современным требованиям безопасности;

4. Несоответствие бурного развития средств обработки информации и теории

информационной безопасности, стандартов и правовых норм;

5. Повсеместное распространение сетевых технологий, объединение локальных

сетей в глобальные, создание единого информационно-коммуникационного

мирового пространства на базе сети Интернет, которая по своей идеологии

не обеспечивает достаточной информационной безопасности.

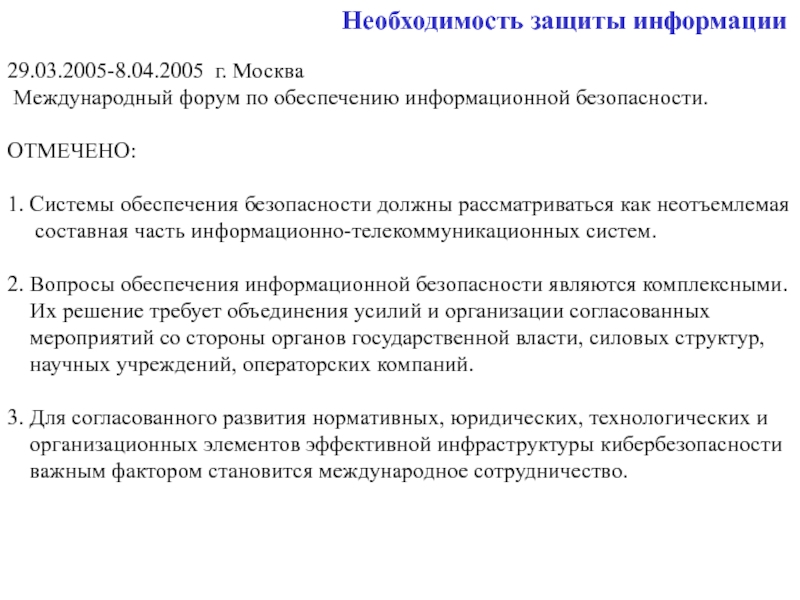

Слайд 24Необходимость защиты информации

29.03.2005-8.04.2005 г. Москва

Международный форум по обеспечению информационной безопасности.

ОТМЕЧЕНО:

1. Системы обеспечения безопасности должны рассматриваться как неотъемлемая

составная часть информационно-телекоммуникационных систем.

2. Вопросы обеспечения информационной безопасности являются комплексными.

Их решение требует объединения усилий и организации согласованных

мероприятий со стороны органов государственной власти, силовых структур,

научных учреждений, операторских компаний.

3. Для согласованного развития нормативных, юридических, технологических и

организационных элементов эффективной инфраструктуры кибербезопасности

важным фактором становится международное сотрудничество.

Слайд 25Необходимость защиты информации

Международный форум:

Основные направления совершенствования информационно-коммуникационных

систем и информационной безопасности в России:

1. Образование под руководством Мининформсвязи РФ отраслевого

Координационного совета по сетевой и информационной безопасности с целью

создания единой защищенной информационно-телекоммуникационной

инфраструктуры России, координации деятельности организаций в области

обеспечения сетевой и информационной безопасности.

2. Дальнейшее совершенствование законодательства в сфере обеспечения

информационной безопасности, разработка единого правового понятийного

аппарата, подходов к правовому регулированию в сфере информационной

безопасности, правоприменительной практики.

3. Консолидация усилий операторов связи и правоохранительных органов по

оперативному реагированию на действия злоумышленников. Необходимость

определения базового уровня обеспечения безопасности операторами связи.

4. Обеспечение дальнейшего развития теории информационной безопасности

инфокоммуникационных систем.

5. Подготовка специалистов в области современных информационных технологий

и технологий обеспечения информационной безопасности.

Слайд 26Необходимость защиты информации

На заседании Совета Безопасности РФ 25.07.2007 г. Принят

важный концептуальный

документ «Стратегия развития

информационного общества в России».

Сложившаяся к настоящему времени система обеспечения информационной

безопасности страны в недостаточной мере способна противостоять

современным угрозам, связанным с использованием возможностей

информационно-коммуникационных технологий в террористических и

других преступных целях.

Отмечена необходимость совершенствования национальной системы

противодействия преступности, использующей возможности ИКТ для

нанесения ущерба интересам граждан, общества и государства, а также

правоприменительной практики в области противодействия незаконному

обороту объектов интеллектуальной собственности.

Слайд 27

Факторы, воздействующие на состояние

ИБ.

Политические:

- становление новой Российской государственности на основе

принципов демократии, законности, информационной открытости;

- разрушение командно-административной системы управления;

- нарушение информационных связей вследствие развала СССР;

- низкая общая правовая и информационная культура в обществе;

- активизация деятельности международных террористических

организаций и использование средств «информационной войны»;

- изменение геополитической обстановки вследствие перемен в

различных регионах мира, эскалация конфликтов вблизи

государственной границы Российской Федерации.

Слайд 28

Факторы, воздействующие на состояние

ИБ.

Экономические:

переход России на рыночные отношения, появление множества коммерческих структур, производящих и потребляющих ИКТ и средства защиты информации, включение информации в систему товарных отношений;

критическое состояние отраслей промышленности, производящих средства информатизации и защиты информации, отставание телекоммуникационной инфраструктуры от развитых стран;

появление криминальных структур, их развитие до угрожающих масштабов, срастание с чиновничьим аппаратом;

нарушение хозяйственных связей в следствие распада СССР;

ослабление научно-технического и технологического потенциала и как следствие – усиление внешней технологической зависимости.

Число ученых с 1989 по 2005 годы сократилось на 65 %.

Слайд 29

Факторы, воздействующие на состояние

ИБ.

Организационно-технические

- недостаточная нормативно-правовая база информационных отношений;

- слабое регулирование государством процессов функционирования и развития рынка средств информатизации, информационных продуктов и услуг в России;

- широкое использование не защищенных от утечки информации и несертифицированных импортных аппаратно-программных средств и технологий для хранения, обработки и передачи информации;

- обострение криминогенной обстановки, рост числа компьютерных преступлений.

Слайд 30

В Будапеште 23.11.2001 Советом Европы была открыта для подписания

«Конвенция о

компьютерных преступлениях» (www.conventions.coe.int).

Все киберпреступления классифицируются по следующим типам:

1. Преступления против конфиденциальности, целостности и доступности

компьютерных данных и систем.

2. Правонарушения, связанные с использованием компьютерных средств.

3. Правонарушения, связанные с содержанием данных

(например, детская порнография).

4. Правонарушения, связанные с нарушением авторского права и смежных прав.

5. Покушение, соучастие или подстрекательство к совершению преступлений,

описанных в пунктах 1-4.

Конвенция не подписана Российской Федерацией.

По мнению экспертов, ряд положений Конвенции противоречит некоторым

нормам российского законодательства.

В частности, некоторые статьи предусматривают предоставление

трансграничного доступа к компьютерным данным, что может

нанести ущерб информационной безопасности государства.

Слайд 31

На заседании Совета Безопасности РФ 25.07.2007 г. Принят

важный концептуальный документ «Стратегия

развития

информационного общества в России».

Слайд 32

Наряду с расширением созидательных возможностей личности и

общества, интенсивное развитие ИКТ

создает новые возможности

для реализации угроз национальной безопасности, связанных с

нарушением установленных режимов использования

информационных и коммуникационных систем.

Сложившаяся к настоящему времени система обеспечения

информационной безопасности страны в недостаточной мере

способна противостоять современным угрозам, связанным с

использованием возможностей ИКТ в террористических и других

преступных целях.

Отмечена необходимость совершенствования национальной

системы противодействия преступности, использующей

возможности ИКТ для нанесения ущерба интересам граждан,

общества и государства, а также правоприменительной практики

в области противодействия незаконному обороту объектов

интеллектуальной собственности.

Слайд 33Основные понятия информационной безопасности

ГОСТ Р 50922-96 «Защита информации. Основные термины и

определения».

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

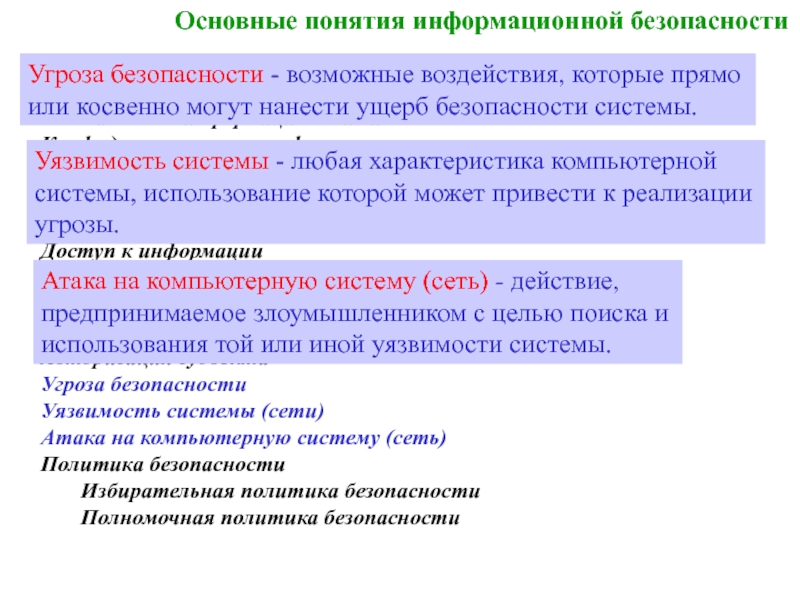

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

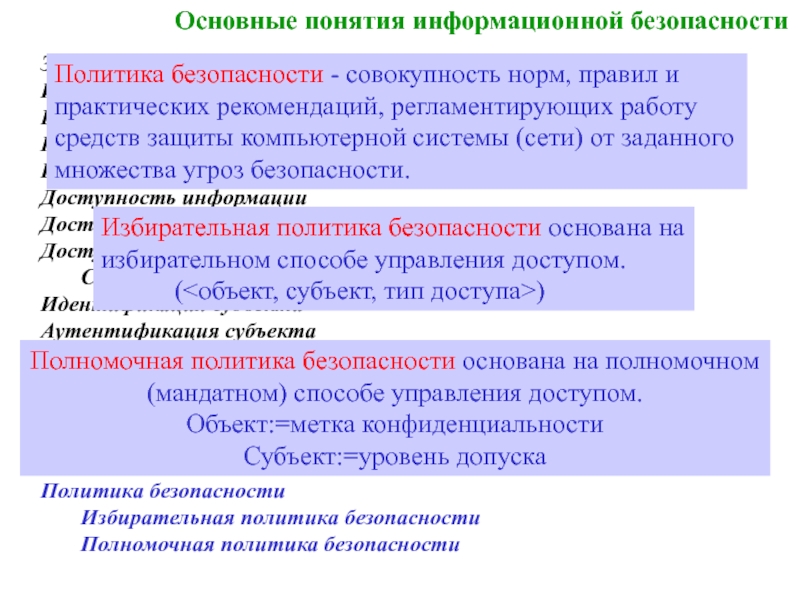

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Защита информации - деятельность, направленная на

предотвращение утечки защищаемой информации,

несанкционированных и непреднамеренных воздействий

нарушителя на защищаемую информацию.

Слайд 34Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Информационная безопасность - состояние защищенности

обрабатываемых, хранимых и передаваемых данных от

незаконного ознакомления, преобразования и уничтожения, а

также состояние защищенности информационных ресурсов от

воздействий, направленных на нарушение их работоспособ-

ности.

Слайд 35Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Безопасность ИС - защищенность от случайного или

преднамеренного вмешательства в нормальный процесс ее

функционирования, от попыток несанкционированного

получения информации, модификации или физического

разрушения ее компонентов.

Слайд 36Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Конфиденциальность - свойство быть доступной только

ограниченному кругу субъектов информационной системы

Целостность - свойство сохранять свою структуру и/или

содержание в процессе передачи, использования и хранения.

Доступность – свойство системы обеспечивать своевременный

беспрепятственный доступ авторизованных субъектов к

интересующей их информации или осуществлять своевременный

информационный обмен между ними.

Достоверность – свойство, выражаемое в строгой принадлежности

информации субъекту, который является ее источником, либо

тому субъекту, от которого она принята.

Слайд 37Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Доступ - прием, ознакомление с информацией и ее обработка,

в частности копирование, модификация или уничтожение.

Санкционированный доступ -доступ, не нарушающий

установленные правила разграничения доступа.

Несанкционированный доступ (НСД) характеризуется

нарушением установленных правил разграничения доступа.

Слайд 38Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Идентификация - процедура распознавания субъекта по его

идентификатору, которая выполняется при попытке войти в

систему (сеть).

Аутентификация - проверка подлинности субъекта с данным

идентификатором.

Авторизация - процедура предоставления законному субъекту,

успешно прошедшему идентификацию и аутентификацию,

соответствующих полномочий и доступных ресурсов системы.

Слайд 39Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Угроза безопасности - возможные воздействия, которые прямо

или косвенно могут нанести ущерб безопасности системы.

Уязвимость системы - любая характеристика компьютерной

системы, использование которой может привести к реализации

угрозы.

Атака на компьютерную систему (сеть) - действие,

предпринимаемое злоумышленником с целью поиска и

использования той или иной уязвимости системы.

Слайд 40Основные понятия информационной безопасности

Защита информации

Информационная безопасность

Безопасность информационной системы

Конфиденциальность информации

Целостность информации

Доступность информации

Достоверность информации

Доступ к информации

Санкционированный доступ. Несанкционированный доступ

Идентификация субъекта

Аутентификация субъекта

Авторизация субъекта

Угроза безопасности

Уязвимость системы (сети)

Атака на компьютерную систему (сеть)

Политика безопасности

Избирательная политика безопасности

Полномочная политика безопасности

Политика безопасности - совокупность норм, правил и

практических рекомендаций, регламентирующих работу

средств защиты компьютерной системы (сети) от заданного

множества угроз безопасности.

Избирательная политика безопасности основана на

избирательном способе управления доступом.

(<объект, субъект, тип доступа>)

Полномочная политика безопасности основана на полномочном

(мандатном) способе управления доступом.

Объект:=метка конфиденциальности

Субъект:=уровень допуска