- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

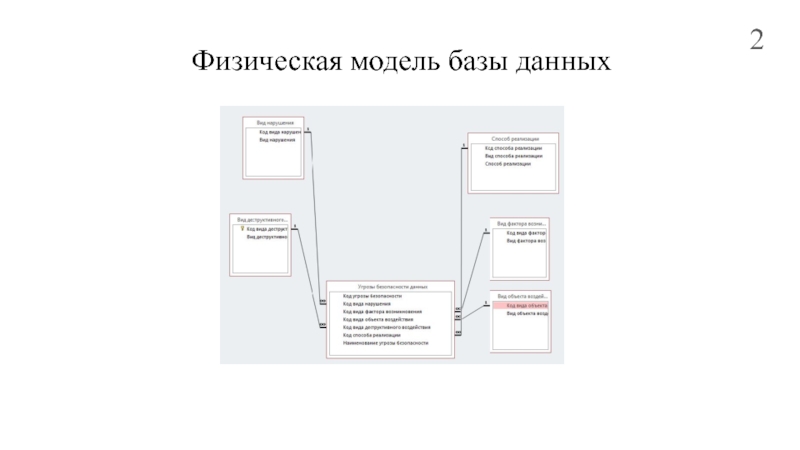

Физическая модель базы данных презентация

Содержание

- 1. Физическая модель базы данных

- 2. Физическая модель базы данных 2

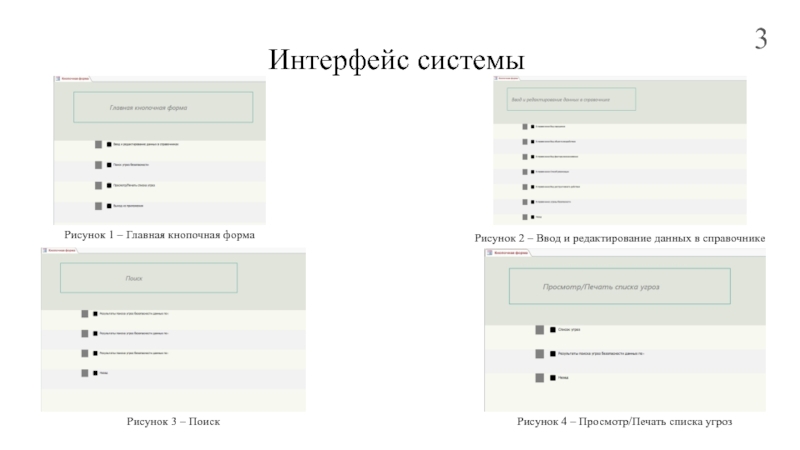

- 3. Интерфейс системы Рисунок 1 – Главная кнопочная

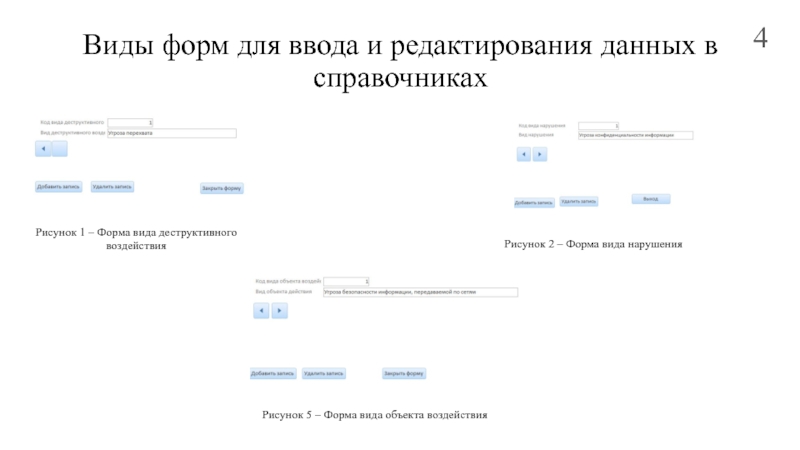

- 4. Виды форм для ввода и редактирования данных

- 5. Вид запроса на выборку угроз безопасности данных

- 6. Вид запроса на выборку угроз безопасности данных

- 7. Вид запроса на выборку угроз безопасности данных

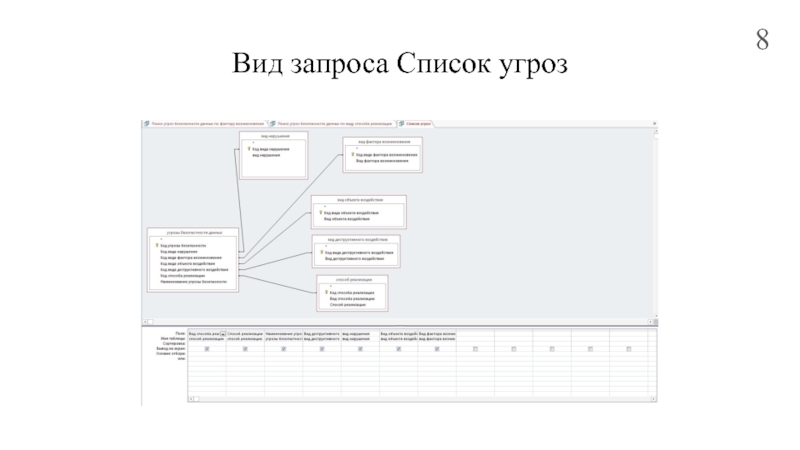

- 8. Вид запроса Список угроз 8

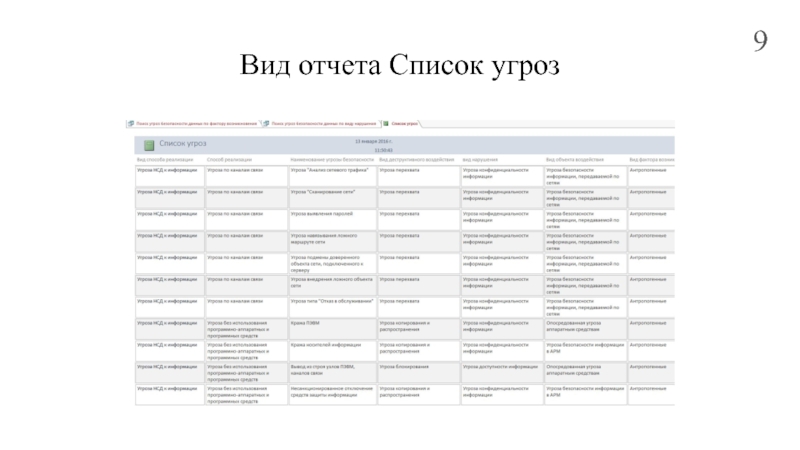

- 9. Вид отчета Список угроз 9

Слайд 3Интерфейс системы

Рисунок 1 – Главная кнопочная форма

Рисунок 2 – Ввод и

Рисунок 3 – Поиск

Рисунок 4 – Просмотр/Печать списка угроз

3

Слайд 4Виды форм для ввода и редактирования данных в справочниках

Рисунок 1 –

Рисунок 2 – Форма вида нарушения

Рисунок 5 – Форма вида объекта воздействия

4

Слайд 5Вид запроса на выборку угроз безопасности данных по фактору возникновения

Рисунок 1

Рисунок 2 - Результаты поиска угроз безопасности данных по фактору возникновения

5

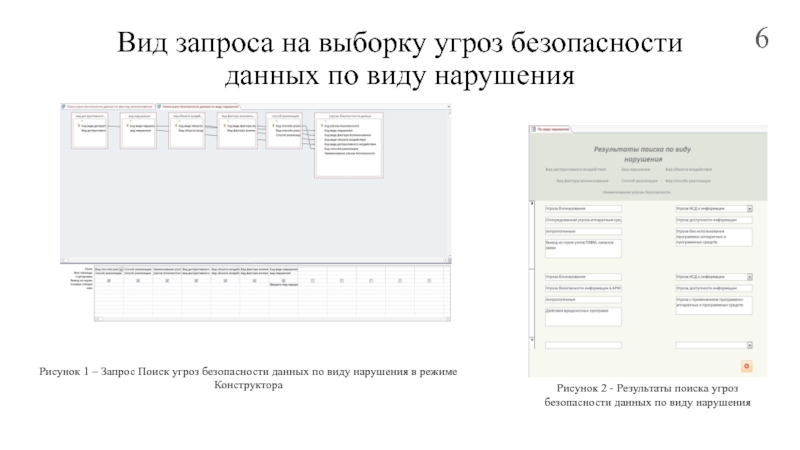

Слайд 6Вид запроса на выборку угроз безопасности данных по виду нарушения

Рисунок 1

Рисунок 2 - Результаты поиска угроз безопасности данных по виду нарушения

6

Слайд 7Вид запроса на выборку угроз безопасности данных по виду способа реализации

Рисунок

Рисунок 2 - Результаты поиска угроз безопасности данных по виду способа реализации

7