- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Биометрические технологии для крупномасштабных систем презентация

Содержание

- 1. Биометрические технологии для крупномасштабных систем

- 2. Шаблон применения биометрии – верификация Процесс верификации:

- 3. Шаблон применения биометрии – идентификация Процесс идентификации:

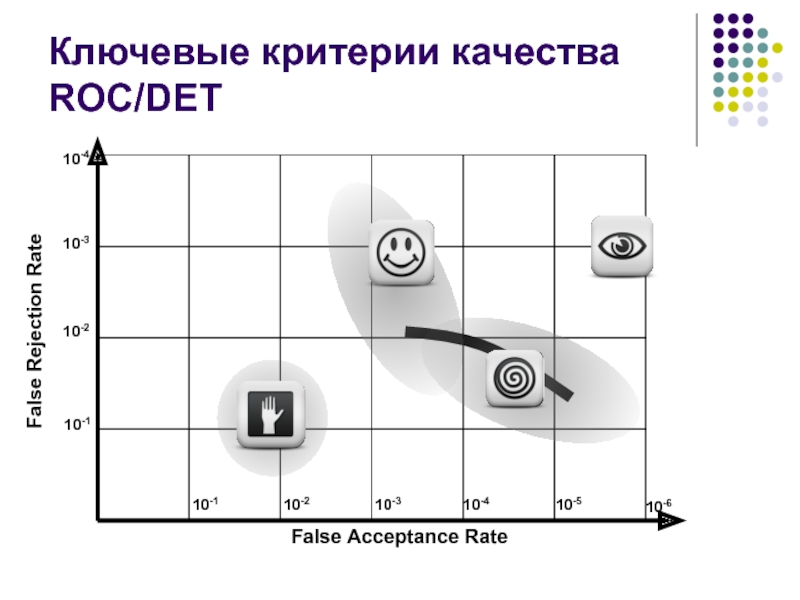

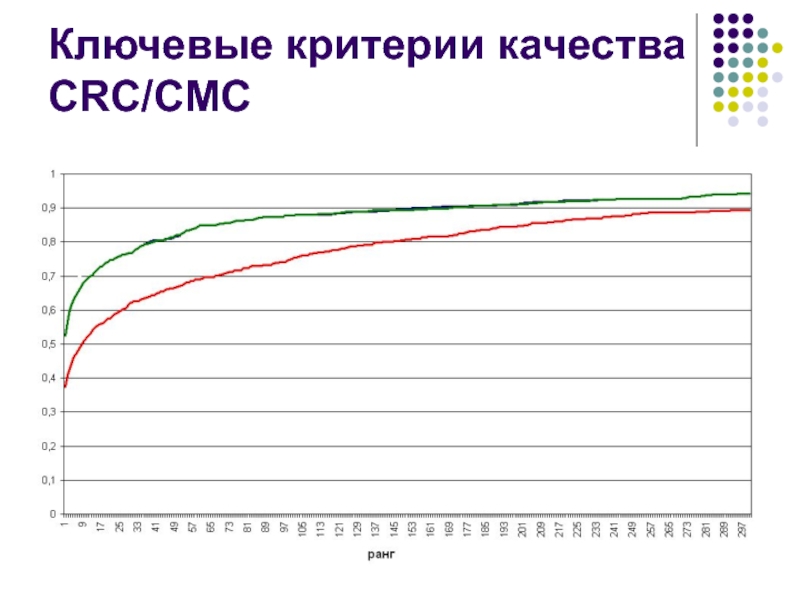

- 4. Ключевые критерии качества ROC/DET

- 5. Ключевые критерии качества CRC/CMC

- 6. Способы увеличения точности Новые сканеры Улучшение технологии Комбинирование биометрических модальностей (мультибиометрическая идентификация)

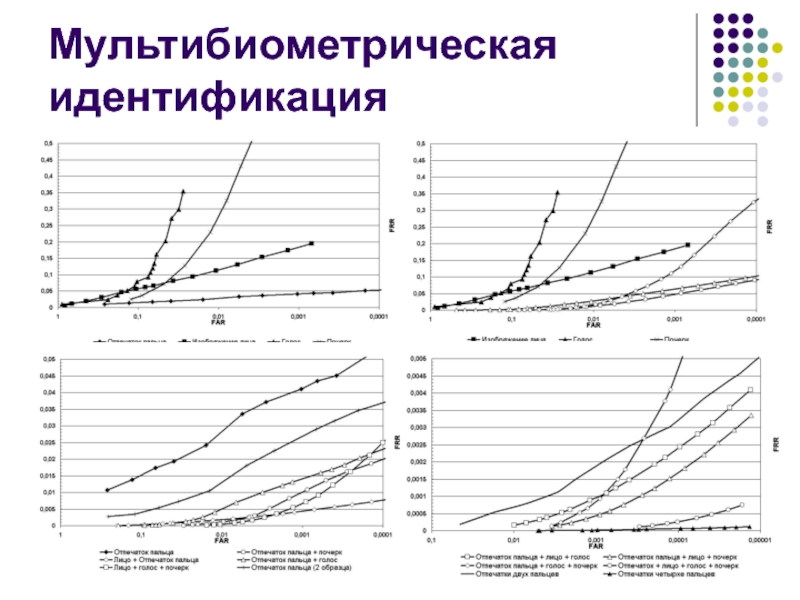

- 7. Мультибиометрическая идентификация

- 8. Компромиссы по качеству Что делать, если точность идентификации избыточна для решаемой задачи?

- 9. Фундаментальный компромисс: соотношение FAR-FRR

- 10. Проблемы крупномасштабных систем Производительность Вычислительная нагрузка растет

- 11. Проблемы крупномасштабных систем Производительность Безопасность

- 12. Атака Profiling / Identity theft Нарушитель Обладает

- 13. Компромиссы по качеству Если точность избыточна для

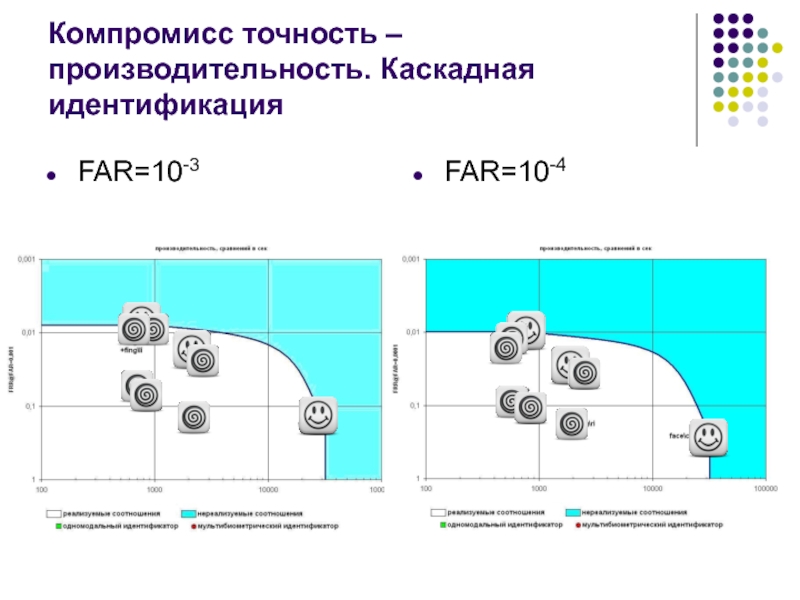

- 14. Компромисс точность – производительность. Каскадная идентификация FAR=10-3 FAR=10-4

- 15. Компромисс точность - защищенность Голос (Monrose, 2001) Радужная оболочка (Hao-Anderson-Daugman, 2005) Отпечатки пальцев (Ushmaev-Gudkov-Kuznetsov, 2011)

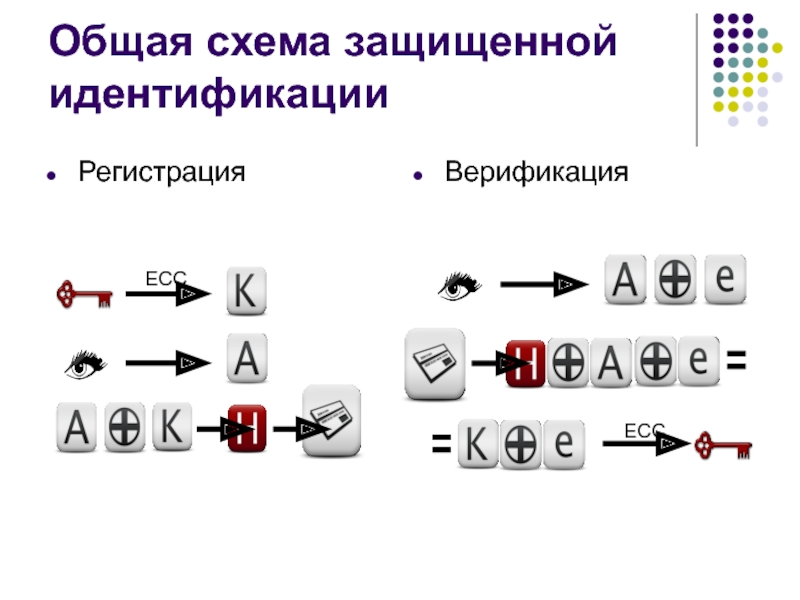

- 16. Общая схема защищенной идентификации Регистрация Верификация

- 17. Структура шаблона Шаблон необратим Шаблон может быть перевыдан Шаблон не разглашает персональной информации

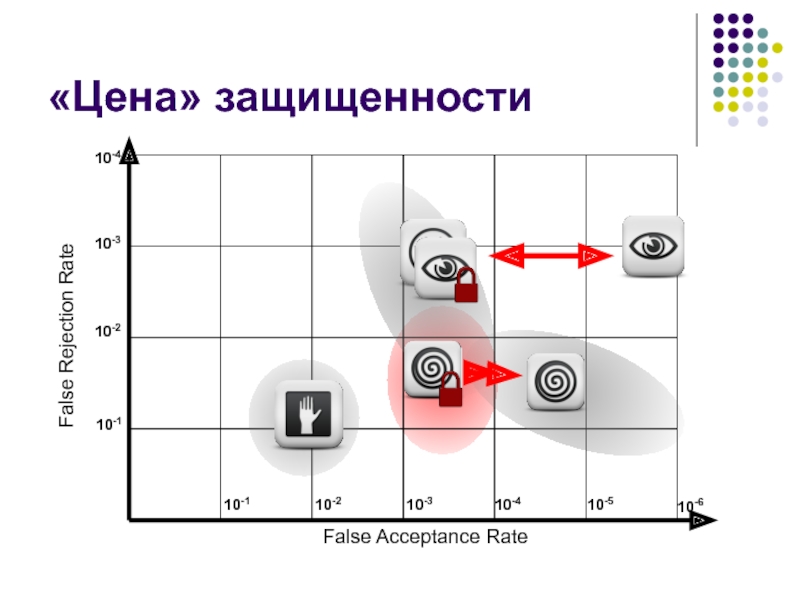

- 18. «Цена» защищенности

- 19. Выводы Если создавать крупномасштабные системы, то нужно

- 20. Спасибо за внимание! Ушмаев Олег, д.т.н. Институт проблем информатики РАН oushmaev@ipiran.ru

Слайд 1Биометрические технологии для крупномасштабных систем

Ушмаев О.С.

Институт проблем информатики РАН

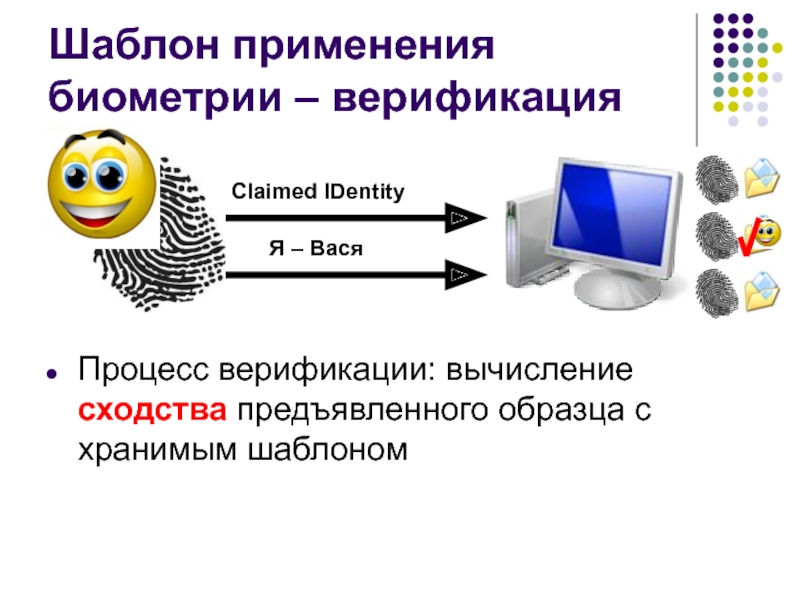

Слайд 2Шаблон применения биометрии – верификация

Процесс верификации: вычисление сходства предъявленного образца с

хранимым шаблоном

Я – Вася

Claimed IDentity

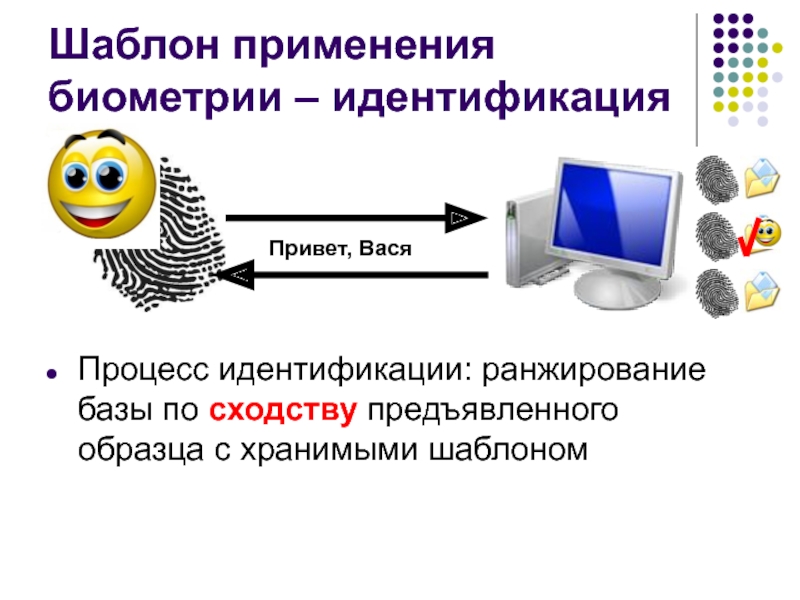

Слайд 3Шаблон применения биометрии – идентификация

Процесс идентификации: ранжирование базы по сходству предъявленного

образца с хранимыми шаблоном

Привет, Вася

Слайд 6Способы увеличения точности

Новые сканеры

Улучшение технологии

Комбинирование биометрических модальностей (мультибиометрическая идентификация)

Слайд 8Компромиссы по качеству

Что делать, если точность идентификации избыточна для решаемой задачи?

Слайд 10Проблемы крупномасштабных систем

Производительность

Вычислительная нагрузка растет линейно по количеству пользователей при верификации

Вычислительная

нагрузка растет квадратично по количеству пользователей при идентификации

Безопасность

Слайд 11Проблемы крупномасштабных систем

Производительность

Безопасность

Риск утери большого массива персональных данных

Атаки

Profiling

Logging

Слайд 12Атака Profiling / Identity theft

Нарушитель

Обладает биометрическим шаблоном Васи

Имеет доступ к любой

биометрической системе

Желает выяснить личность, историю болезни, криминальное прошлое …

Желает выяснить личность, историю болезни, криминальное прошлое …

?

Криминалистические учеты

Биометрический паспорт

Слайд 13Компромиссы по качеству

Если точность избыточна для решаемой задачи?

Возможные компромиссы

Точность – производительность

(accuracy – throughput trade-off)

Точность – защищенность (accuracy – security trade-off)

Точность – защищенность (accuracy – security trade-off)

Слайд 15Компромисс точность - защищенность

Голос (Monrose, 2001)

Радужная оболочка (Hao-Anderson-Daugman, 2005)

Отпечатки пальцев (Ushmaev-Gudkov-Kuznetsov,

2011)

Слайд 17Структура шаблона

Шаблон необратим

Шаблон может быть перевыдан

Шаблон не разглашает персональной информации

Слайд 19Выводы

Если создавать крупномасштабные системы, то нужно иметь очень хороший запас по

точности идентификации

Компромиссы, которые не так просто количественно оценить

Точность – кооперативность

Охват населения / социальные аспекты

Видимо наиболее эффективное и гибкое решение – мультибиометрическая идентификация

Компромиссы, которые не так просто количественно оценить

Точность – кооперативность

Охват населения / социальные аспекты

Видимо наиболее эффективное и гибкое решение – мультибиометрическая идентификация