PCI DSS

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

PCI DSS презентация

Содержание

- 1. PCI DSS

- 2. О чем пойдет речь? DSS для PCI

- 3. История возникновения 1970 1980 1990 2000 Старт

- 4. Область применения стандарта PCI DSS применим к

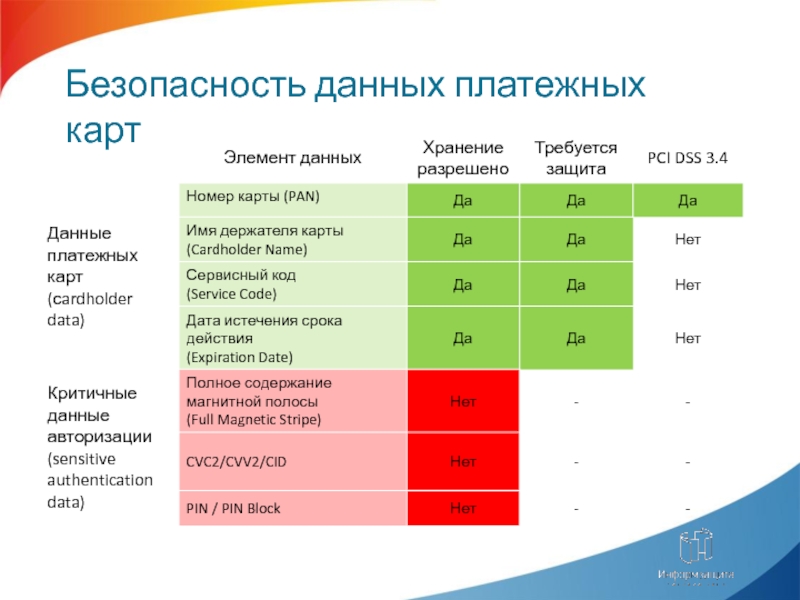

- 5. Безопасность данных платежных карт

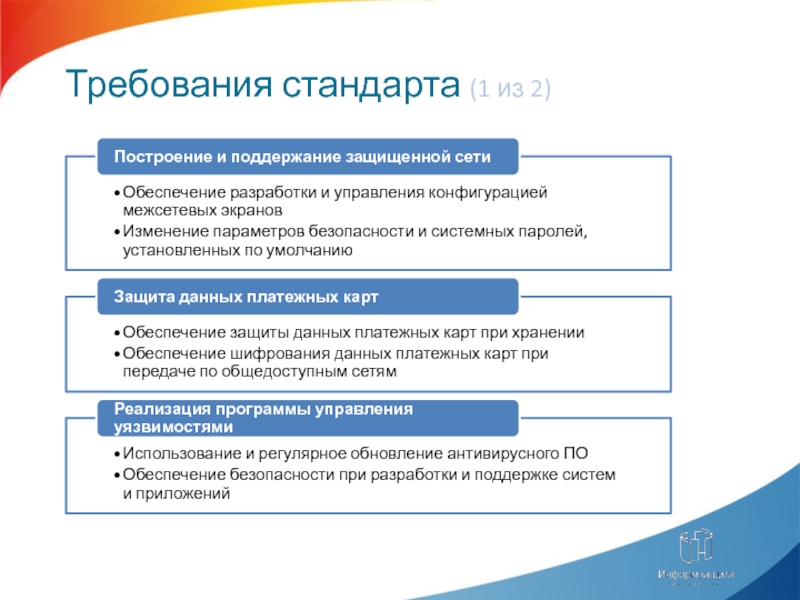

- 6. Требования стандарта (1 из 2)

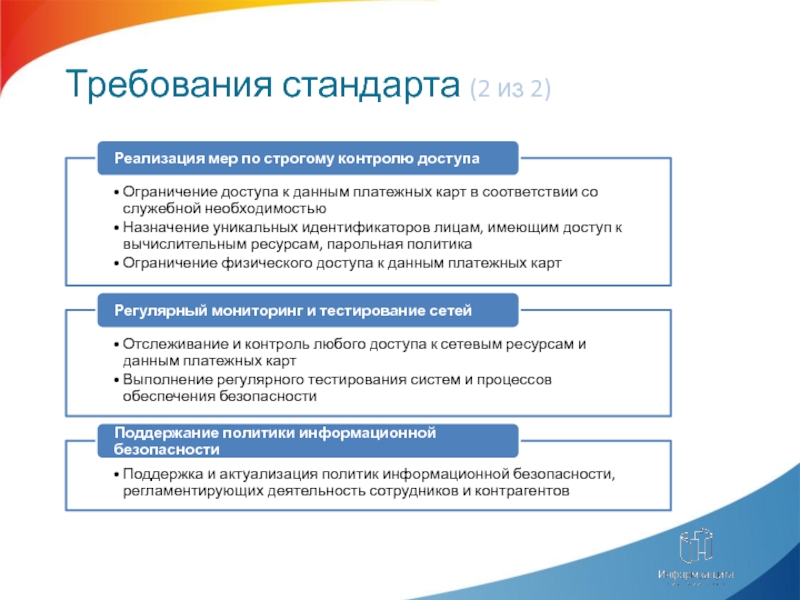

- 7. Требования стандарта (2 из 2)

- 8. Область проверки стандарта Авторизация, клиринг/сеттлмент Мониторинг мошеннических

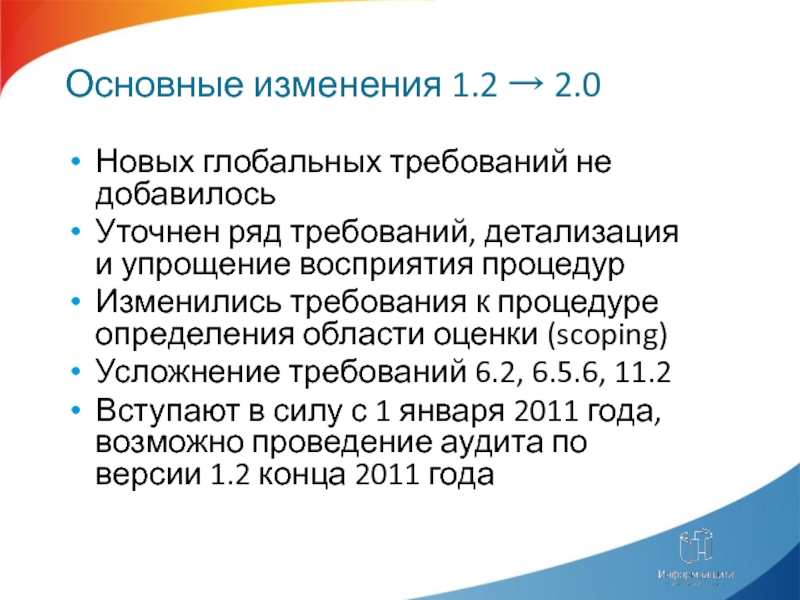

- 9. Основные изменения 1.2 → 2.0 Новых глобальных

- 10. Разработка и контроль применения

- 11. Ответственность PCI SSC Разработка и публикация стандартов

- 12. Ответственность QSA Проведение аудитов в соответствии с

- 13. Ответственность МПС Утверждение требований к Компаниям QSA,

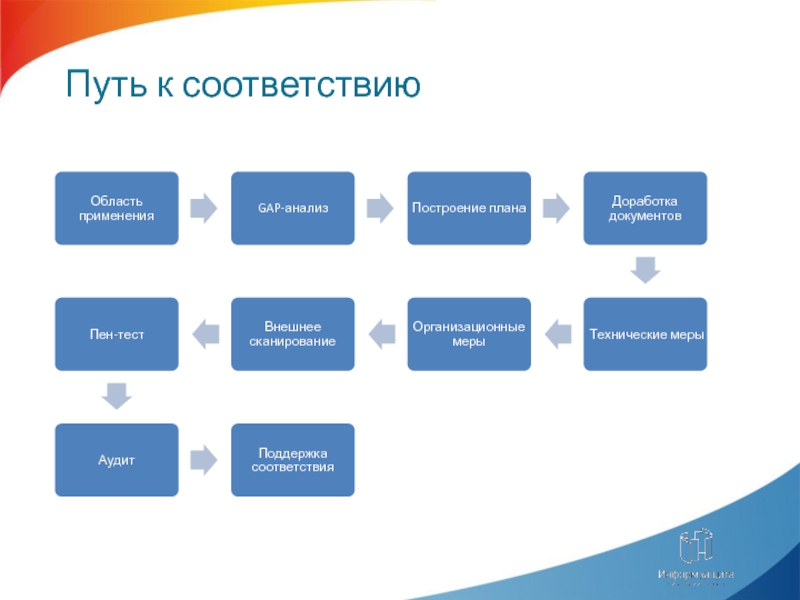

- 14. Путь к соответствию

- 15. Реестр хранения данных карт (матрица данных) Ресурсы,

- 16. Анализируются процессы управления ИТ и безопасностью, а

- 17. Иерархия документов: от политики до процедур и

- 18. Использование встроенных защитных механизмов Настройка существующих внешних

- 19. Контролируемость выбранного решения Простота исполнения процедур Наличие

- 20. Проводится после внедрения основных мер Внешнее сканирование

- 21. Процедуры аудита определены PCI SSC Область аудита

- 22. PCI Compliance не «вечный двигатель», безопасность это

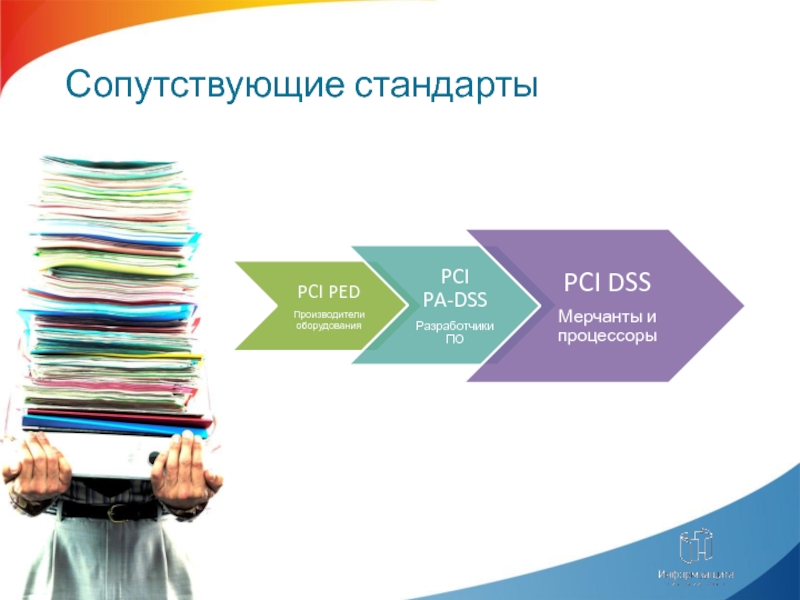

- 23. Сопутствующие стандарты

- 24. Payment Application DSS Область применения - любое

- 25. PIN Entry Devices Цель PCI PED —

- 26. Бабенко Алексей старший аудитор

Слайд 1Бабенко Алексей

старший аудитор

описание

применение

соответствие

«Информационная безопасность 2011: противодействие внешним и внутренним угрозам»

г.

Алмата, 18 марта 2011 года, отель Intercontinental

Слайд 2О чем пойдет речь?

DSS для PCI

Основные требования стандарта

Внутренняя кухня DSS

Путь к

соответствию за 10 шагов

Сопутствующие стандарты

Сопутствующие стандарты

Слайд 3История возникновения

1970

1980

1990

2000

Старт программ

CISP/AIS/SDP

2010

Стандарт PCI DSS

1.2

2.0

1.0

1.1

new

08

06

04

01

13

66

Первая сеть VISA ATM

83

$ 300 млн.

мошеннических транзакций

$ 36 млн. мошеннических транзакций

$ 5 550 млн. мошеннических транзакций

1 млд. карт

Visa и MasterCard

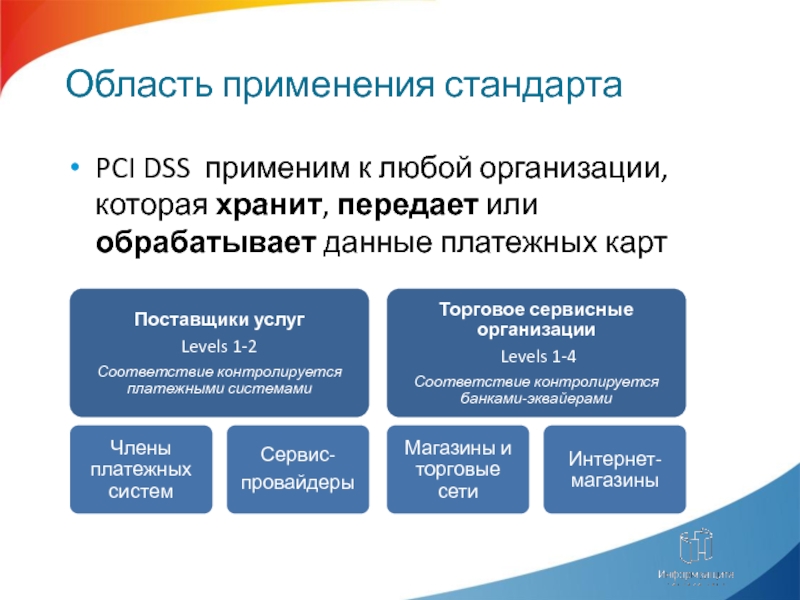

Слайд 4Область применения стандарта

PCI DSS применим к любой организации, которая хранит, передает

или обрабатывает данные платежных карт

Слайд 8Область проверки стандарта

Авторизация, клиринг/сеттлмент

Мониторинг мошеннических транзакций, разрешение диспутов

Поддержка клиентов (call-центр)

Аналитика и

статистика по транзакциям

Слайд 9Основные изменения 1.2 → 2.0

Новых глобальных требований не добавилось

Уточнен ряд требований,

детализация и упрощение восприятия процедур

Изменились требования к процедуре определения области оценки (scoping)

Усложнение требований 6.2, 6.5.6, 11.2

Вступают в силу с 1 января 2011 года, возможно проведение аудита по версии 1.2 конца 2011 года

Изменились требования к процедуре определения области оценки (scoping)

Усложнение требований 6.2, 6.5.6, 11.2

Вступают в силу с 1 января 2011 года, возможно проведение аудита по версии 1.2 конца 2011 года

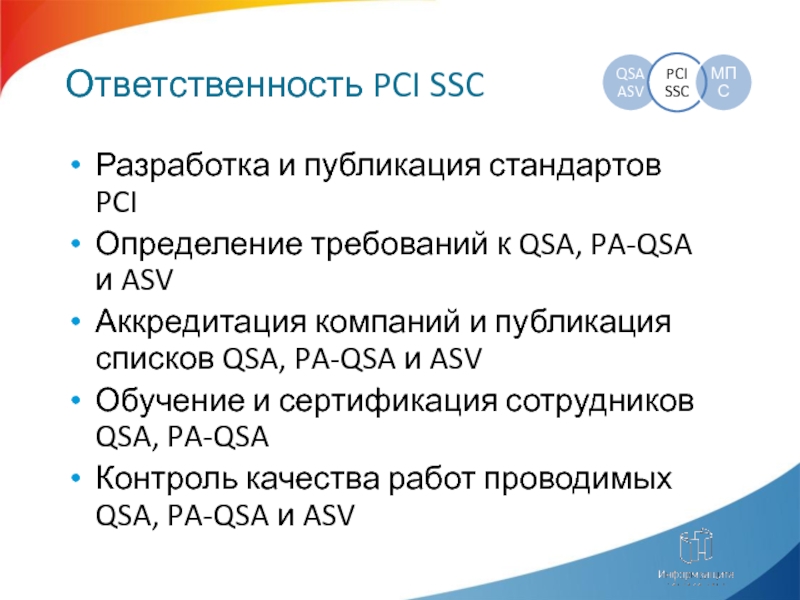

Слайд 11Ответственность PCI SSC

Разработка и публикация стандартов PCI

Определение требований к QSA, PA-QSA

и ASV

Аккредитация компаний и публикация списков QSA, PA-QSA и ASV

Обучение и сертификация сотрудников QSA, PA-QSA

Контроль качества работ проводимых QSA, PA-QSA и ASV

Аккредитация компаний и публикация списков QSA, PA-QSA и ASV

Обучение и сертификация сотрудников QSA, PA-QSA

Контроль качества работ проводимых QSA, PA-QSA и ASV

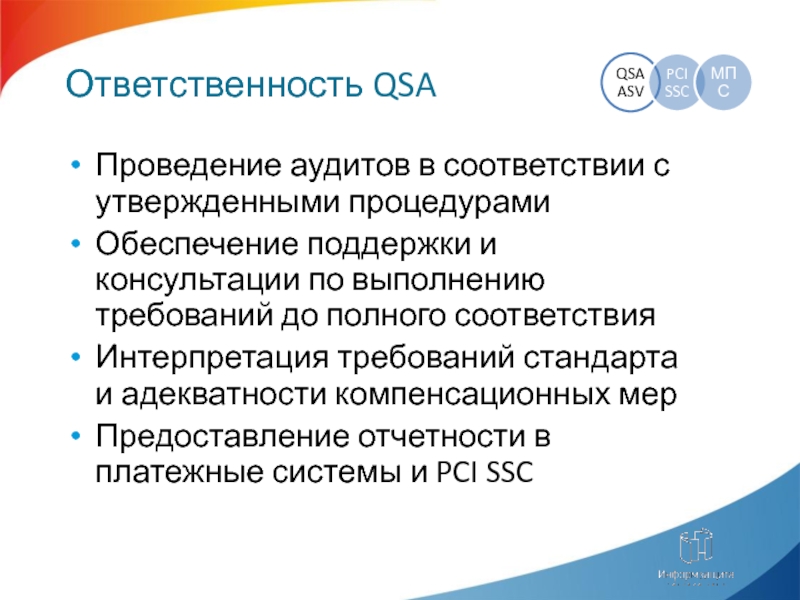

Слайд 12Ответственность QSA

Проведение аудитов в соответствии с утвержденными процедурами

Обеспечение поддержки и консультации

по выполнению требований до полного соответствия

Интерпретация требований стандарта и адекватности компенсационных мер

Предоставление отчетности в платежные системы и PCI SSC

Интерпретация требований стандарта и адекватности компенсационных мер

Предоставление отчетности в платежные системы и PCI SSC

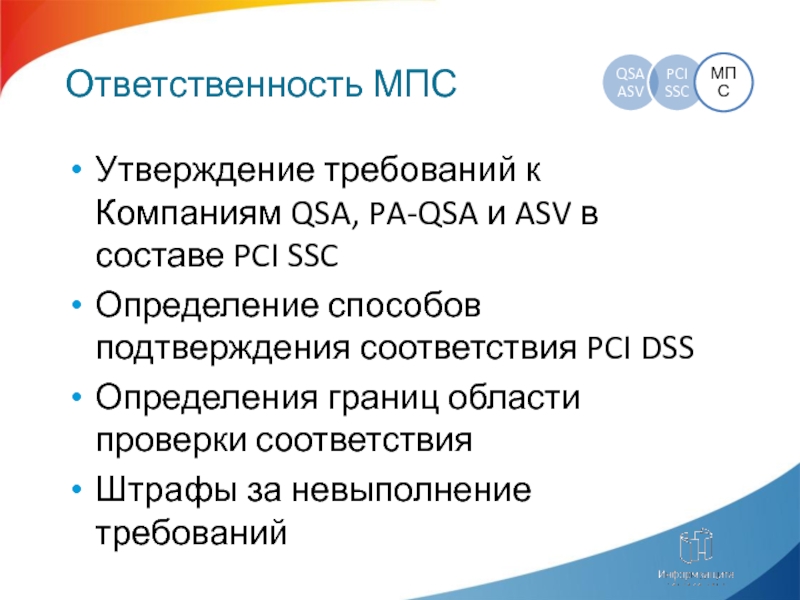

Слайд 13Ответственность МПС

Утверждение требований к Компаниям QSA, PA-QSA и ASV в составе

PCI SSC

Определение способов подтверждения соответствия PCI DSS

Определения границ области проверки соответствия

Штрафы за невыполнение требований

Определение способов подтверждения соответствия PCI DSS

Определения границ области проверки соответствия

Штрафы за невыполнение требований

Слайд 15Реестр хранения данных карт (матрица данных)

Ресурсы, участвующие в передаче, обработке, хранении

данных карт

Логическое и физическое размещение ресурсов

Dataflow

Наличие и механизмы сегментации и экранирования

Использование беспроводных технологий

Логическое и физическое размещение ресурсов

Dataflow

Наличие и механизмы сегментации и экранирования

Использование беспроводных технологий

Слайд 16Анализируются процессы управления ИТ и безопасностью, а не текущие настройки систем

Выявляются

несоответствия стандарту

По результатам — Action plan

Согласованы решения и компенсационные меры

Выбраны технические средства

Одна работа – один ответственный

Приоритет работ с учетом рисков ИБ

По результатам — Action plan

Согласованы решения и компенсационные меры

Выбраны технические средства

Одна работа – один ответственный

Приоритет работ с учетом рисков ИБ

Слайд 17Иерархия документов: от политики до процедур и инструкций

Не разработка «в стол»,

а разработка и документирование процессов

Определение порядка изменения документов

Определение порядка изменения документов

Слайд 18Использование встроенных защитных механизмов

Настройка существующих внешних средств защиты

Внедрение программно-технических средств:

«Необходимо» или

«полезно»

Перекрывание защитных механизмов

Простота эксплуатации

Возможность масштабирования

Перекрывание защитных механизмов

Простота эксплуатации

Возможность масштабирования

Слайд 19Контролируемость выбранного решения

Простота исполнения процедур

Наличие «обратной связи» процесса

Совершенствование и доработка процедур/регламентов,

корректировка мер

Слайд 20Проводится после внедрения основных мер

Внешнее сканирование проводит PCI ASV

Тестирование защищенности выявляет

основные недоработки в реализации мер или зоне их охвата

Повторение при отрицательном результате

Повторение при отрицательном результате

Слайд 21Процедуры аудита определены PCI SSC

Область аудита может быть меньше чем PCI

DSS Scope

Аудит проводится с применением «выборки» ресурсов, помещений, людей

Является «снимком» состояния на момент проведения аудита

Аудит проводится с применением «выборки» ресурсов, помещений, людей

Является «снимком» состояния на момент проведения аудита

Слайд 22PCI Compliance не «вечный двигатель», безопасность это процесс

Контрольные процедуры:

Заложенные стандартом (определены

периодичность и методы контроля)

Внутренние

Изменение инфраструктуры и угроз ИБ

Внутренние

Изменение инфраструктуры и угроз ИБ

Слайд 24Payment Application DSS

Область применения - любое тиражируемое платежное приложение, используемое для

авторизации или клиринга/сеттлмента

Необходима сертификация:

POS терминалы, банкоматы,

киоски для оплаты,

системы процессинга и пр.

Сертификация не нужна

Приложения собственной разработки для или приложения на заказ

Отдельно стоящие POS терминалы

СУБД

Операционные системы

Web серверы

Необходима сертификация:

POS терминалы, банкоматы,

киоски для оплаты,

системы процессинга и пр.

Сертификация не нужна

Приложения собственной разработки для или приложения на заказ

Отдельно стоящие POS терминалы

СУБД

Операционные системы

Web серверы

Слайд 25PIN Entry Devices

Цель PCI PED — защита чувствительной информации (резидентных ключей,

PIN кодов пластиковой карты и др.) устройствами принимающими PIN

Программа тестирования и утверждения устройств отражает:

требования безопасности к устройствам;

методология тестирования;

процесс сертификации и утверждения.

Программа тестирования и утверждения устройств отражает:

требования безопасности к устройствам;

методология тестирования;

процесс сертификации и утверждения.