- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Сучасні підходи до оцінки ризиків інформаційних технологій. Управління ризиками ІТ презентация

Содержание

- 1. Сучасні підходи до оцінки ризиків інформаційних технологій. Управління ризиками ІТ

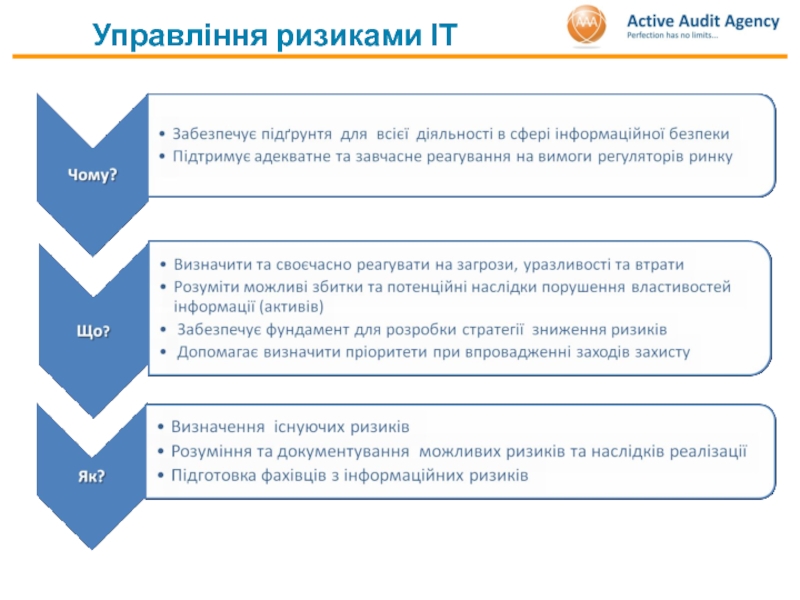

- 2. Управління ризиками ІТ

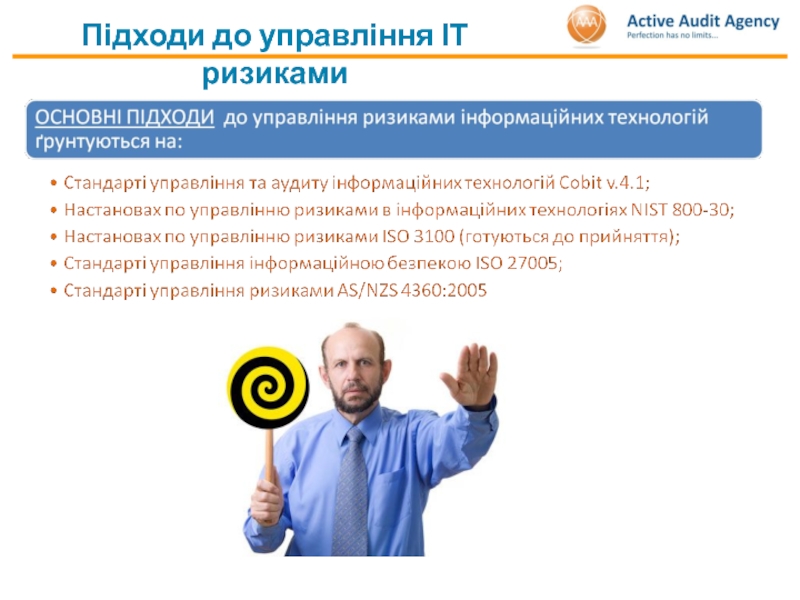

- 3. Підходи до управління ІТ ризиками

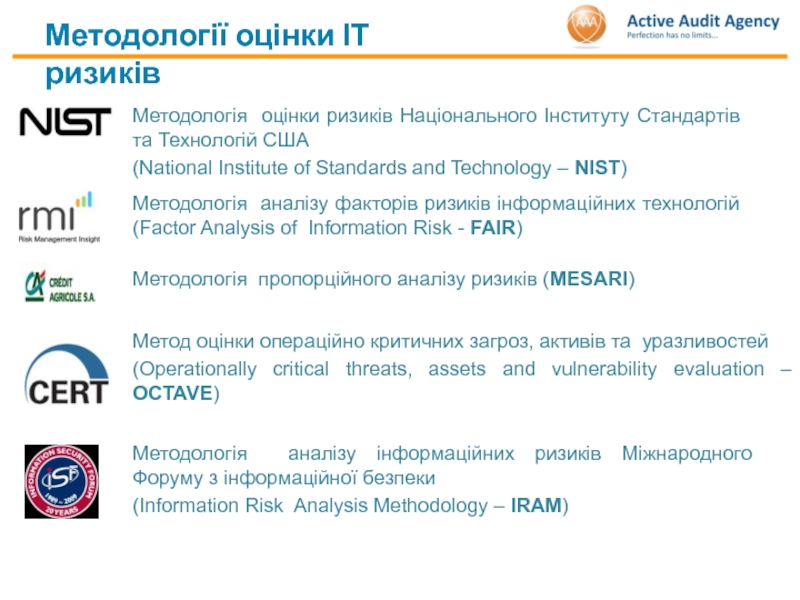

- 4. Методології оцінки ІТ ризиків Методологія оцінки ризиків

- 5. Методика оцінки ризиків NIST

- 6. Оцінки ІТ ризиків згідно NIST Характеристика системи

- 7. Оцінки ІТ ризиків згідно NIST Оцінка ризиків

- 8. Методика оцінки ризиків FAIR

- 9. Приклад оцінки ризиків згідно FAIR Сценарій оцінки

- 10. Приклад оцінки ризиків згідно FAIR Кроки аналізу

- 11. Приклад оцінки ризиків згідно FAIR Кроки аналізу

- 12. Приклад оцінки ризиків згідно FAIR Кроки аналізу

- 13. Приклад оцінки ризиків згідно FAIR Кроки аналізу ризиків 4.1 Вимірюємо та формалізуємо ризик

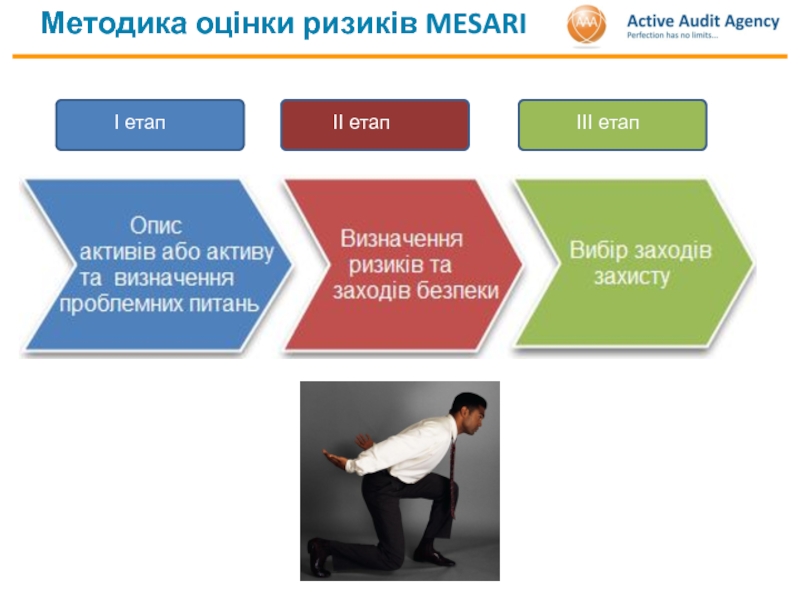

- 14. Методика оцінки ризиків MESARI

- 15. Прийняття ризиків (ризик усунуто, знижено або залишковий

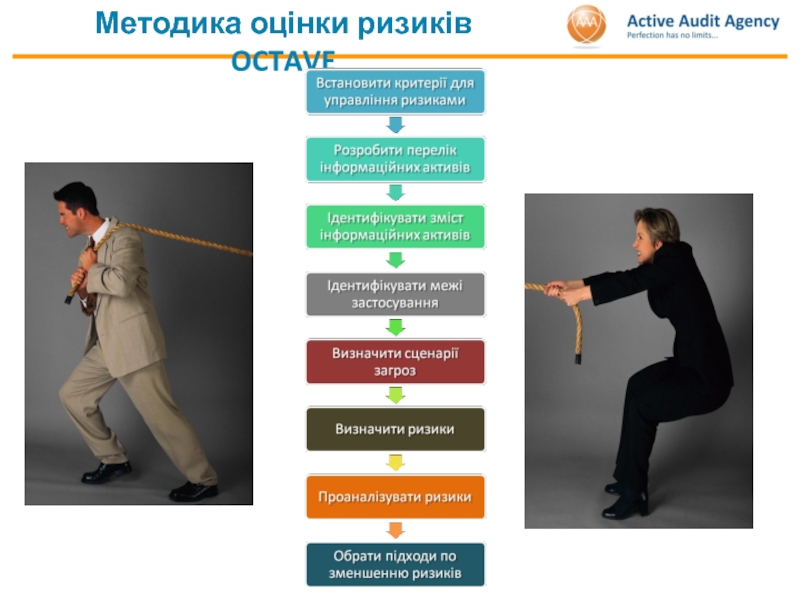

- 16. Методика оцінки ризиків OCTAVE

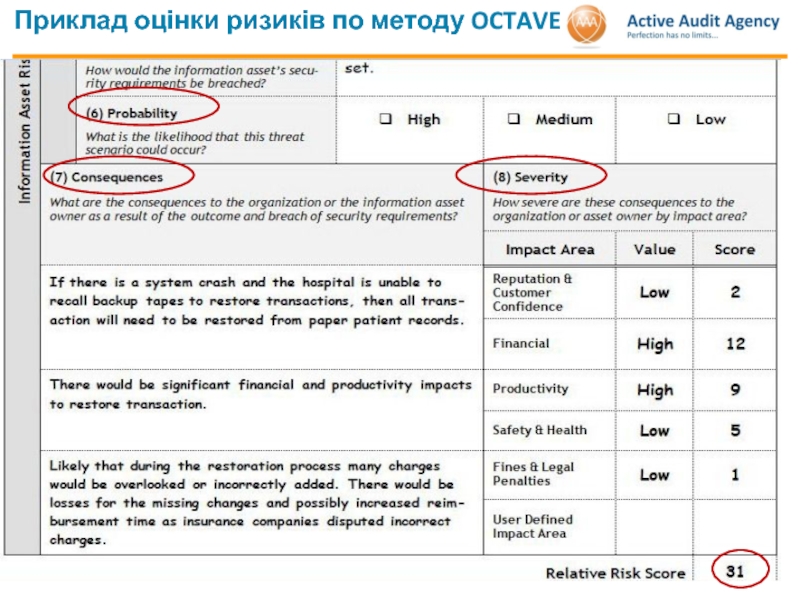

- 17. Приклад оцінки ризиків по методу OCTAVE

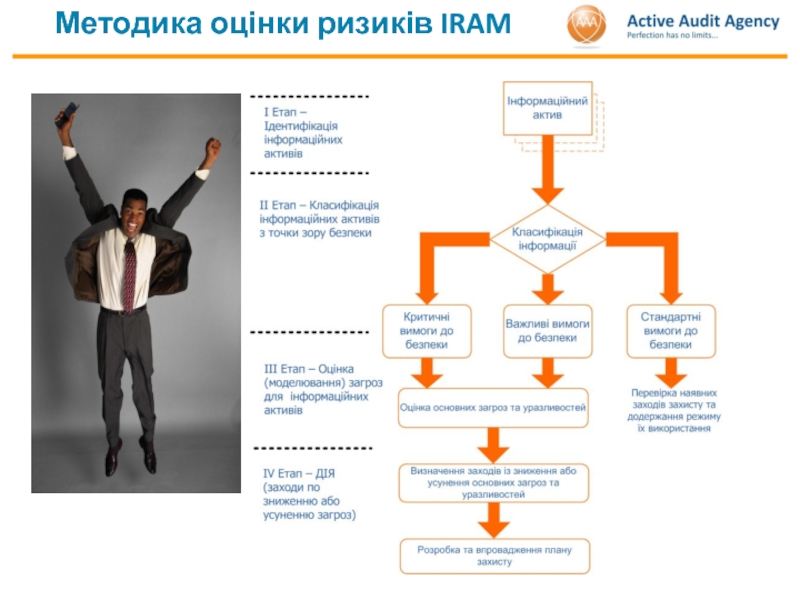

- 18. Методика оцінки ризиків IRAM

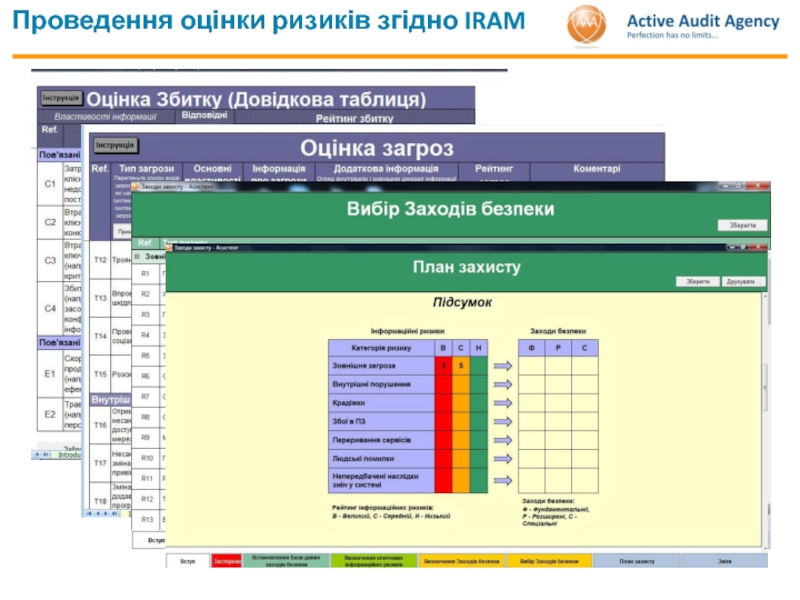

- 19. Проведення оцінки ризиків згідно IRAM

- 20. Узагальнення процесу аналізу ІТ ризиків

- 21. Порівняння методів оцінки

- 22. Висновки Методики оцінки ІТ ризиків повинні враховувати

- 23. Запитання info@auditagency.com.ua www.auditagency.com.ua 044 228 15 88

Слайд 1

Сучасні підходи до оцінки ризиків інформаційних технологій

(на підтримку впровадження галузевих

ГСТУ СУІБ 1.0/ISO/IES 27001:2010 та ГСТУ СУІБ 2.0/ISO/IES 27002:2010)

Володимир Ткаченко

Директор ТОВ “Агентство активного аудиту”

м. Київ - 2010 р.

Слайд 4Методології оцінки ІТ ризиків

Методологія оцінки ризиків Національного Інституту Стандартів та Технологій

(National Institute of Standards and Technology – NIST)

Методологія аналізу інформаційних ризиків Міжнародного Форуму з інформаційної безпеки

(Information Risk Analysis Methodology – IRAM)

Методологія аналізу факторів ризиків інформаційних технологій (Factor Analysis of Information Risk - FAIR)

Методологія пропорційного аналізу ризиків (MESARI)

Метод оцінки операційно критичних загроз, активів та уразливостей

(Operationally critical threats, assets and vulnerability evaluation – OCTAVE)

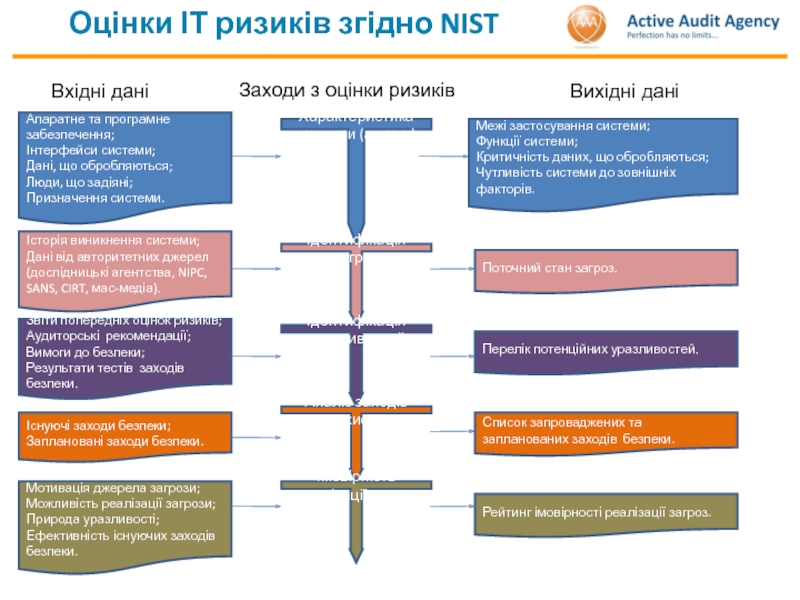

Слайд 6Оцінки ІТ ризиків згідно NIST

Характеристика системи (активу)

Заходи з оцінки ризиків

Вхідні дані

Вихідні

Ідентифікація загроз

Ідентифікація уразливостей

Аналіз заходів захисту

Імовірність реалізації загроз

Апаратне та програмне забезпечення;

Інтерфейси системи;

Дані, що обробляються;

Люди, що задіяні;

Призначення системи.

Межі застосування системи;

Функції системи;

Критичність даних, що обробляються;

Чутливість системи до зовнішніх факторів.

Історія виникнення системи;

Дані від авторитетних джерел (дослідницькі агентства, NIPC, SANS, CIRT, мас-медіа).

Поточний стан загроз.

Звіти попередніх оцінок ризиків;

Аудиторські рекомендації;

Вимоги до безпеки;

Результати тестів заходів безпеки.

Перелік потенційних уразливостей.

Існуючі заходи безпеки;

Заплановані заходи безпеки.

Список запроваджених та запланованих заходів безпеки.

Мотивація джерела загрози;

Можливість реалізації загрози;

Природа уразливості;

Ефективність існуючих заходів безпеки.

Рейтинг імовірності реалізації загроз.

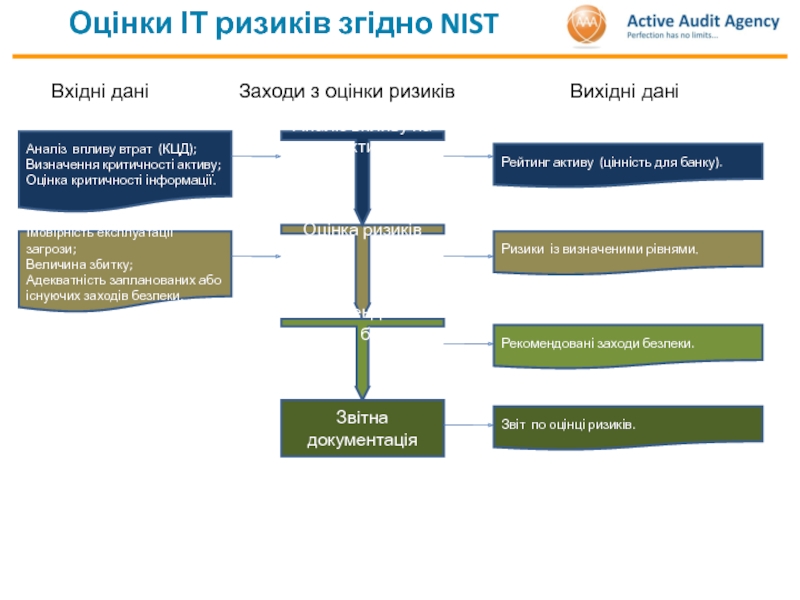

Слайд 7Оцінки ІТ ризиків згідно NIST

Оцінка ризиків

Заходи з оцінки ризиків

Вхідні дані

Вихідні дані

Рекомендовані

Звітна документація

Аналіз впливу на актив

Аналіз впливу втрат (КЦД);

Визначення критичності активу;

Оцінка критичності інформації.

Рейтинг активу (цінність для банку).

Імовірність експлуатації загрози;

Величина збитку;

Адекватність запланованих або існуючих заходів безпеки.

Ризики із визначеними рівнями.

Рекомендовані заходи безпеки.

Звіт по оцінці ризиків.

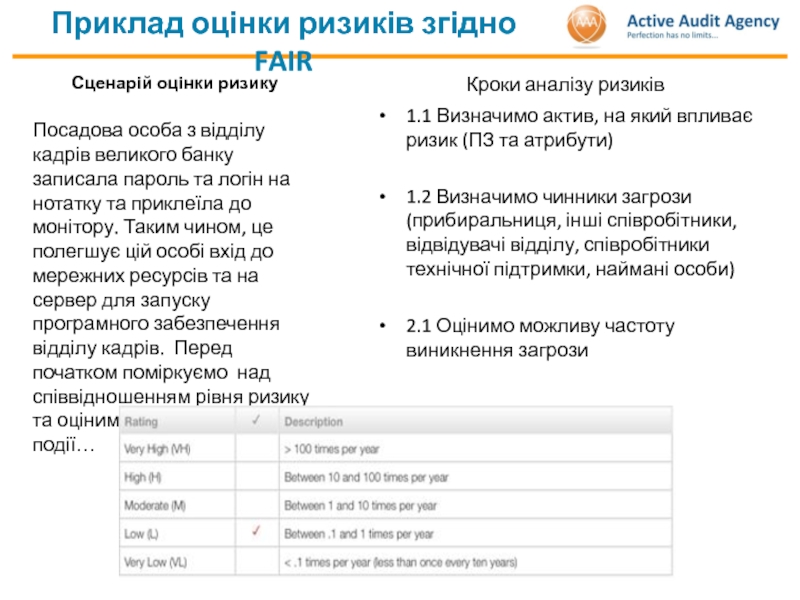

Слайд 9Приклад оцінки ризиків згідно FAIR

Сценарій оцінки ризику

Посадова особа з відділу кадрів

Кроки аналізу ризиків

1.1 Визначимо актив, на який впливає ризик (ПЗ та атрибути)

1.2 Визначимо чинники загрози (прибиральниця, інші співробітники, відвідувачі відділу, співробітники технічної підтримки, наймані особи)

2.1 Оцінимо можливу частоту виникнення загрози

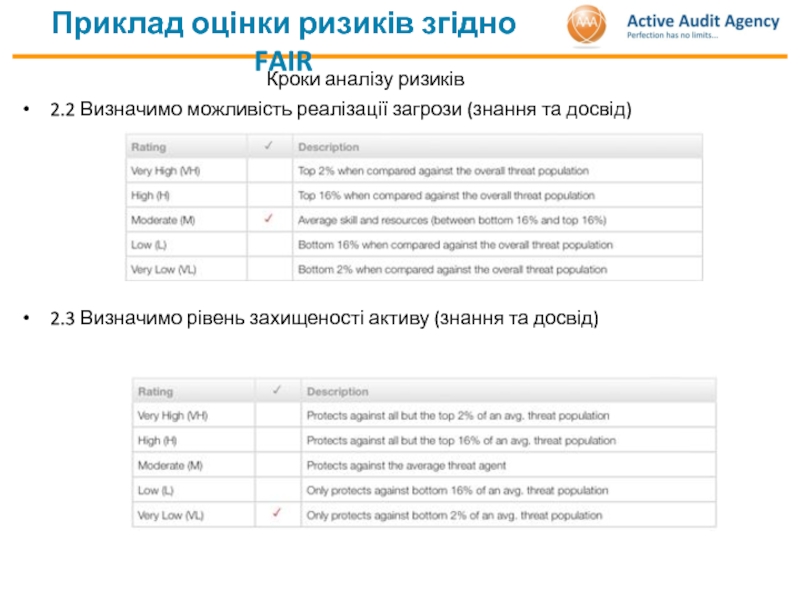

Слайд 10Приклад оцінки ризиків згідно FAIR

Кроки аналізу ризиків

2.2 Визначимо можливість реалізації загрози

2.3 Визначимо рівень захищеності активу (знання та досвід)

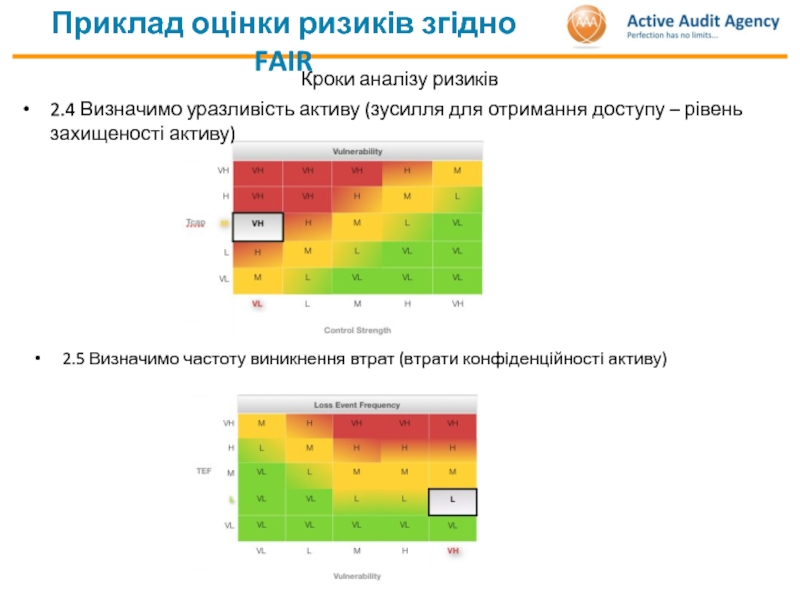

Слайд 11Приклад оцінки ризиків згідно FAIR

Кроки аналізу ризиків

2.4 Визначимо уразливість активу (зусилля

2.5 Визначимо частоту виникнення втрат (втрати конфіденційності активу)

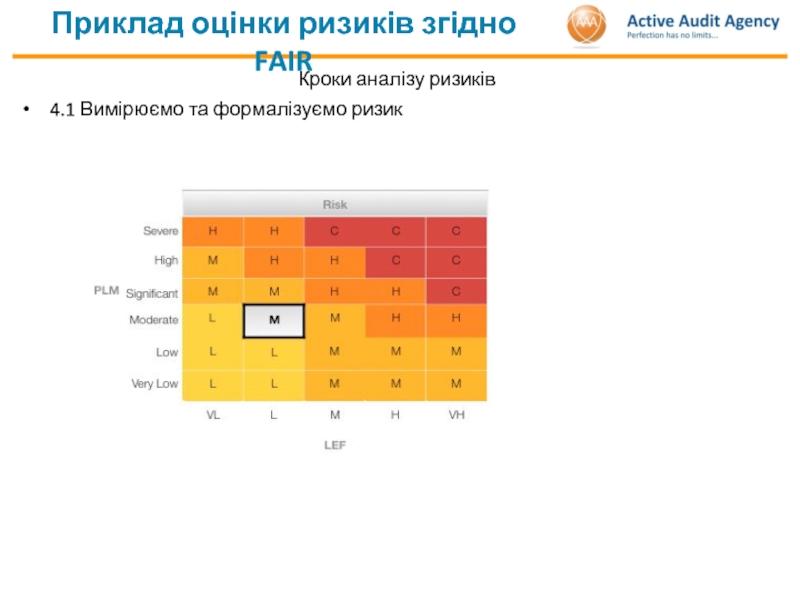

Слайд 12Приклад оцінки ризиків згідно FAIR

Кроки аналізу ризиків

3.1 Визначимо втрати в найгіршому

3.2 Визначимо величину можливих втрат

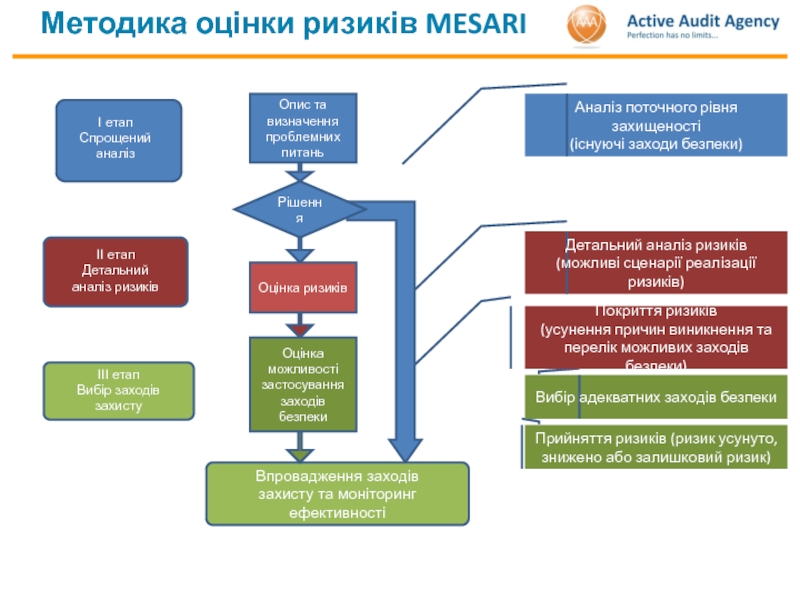

Слайд 15Прийняття ризиків (ризик усунуто, знижено або залишковий ризик)

Аналіз поточного рівня захищеності

(існуючі заходи безпеки)

Вибір адекватних заходів безпеки

Покриття ризиків

(усунення причин виникнення та перелік можливих заходів безпеки)

Детальний аналіз ризиків

(можливі сценарії реалізації ризиків)

Методика оцінки ризиків MESARI

Опис та визначення проблемних питань

Рішення

Оцінка ризиків

Оцінка можливості застосування заходів безпеки

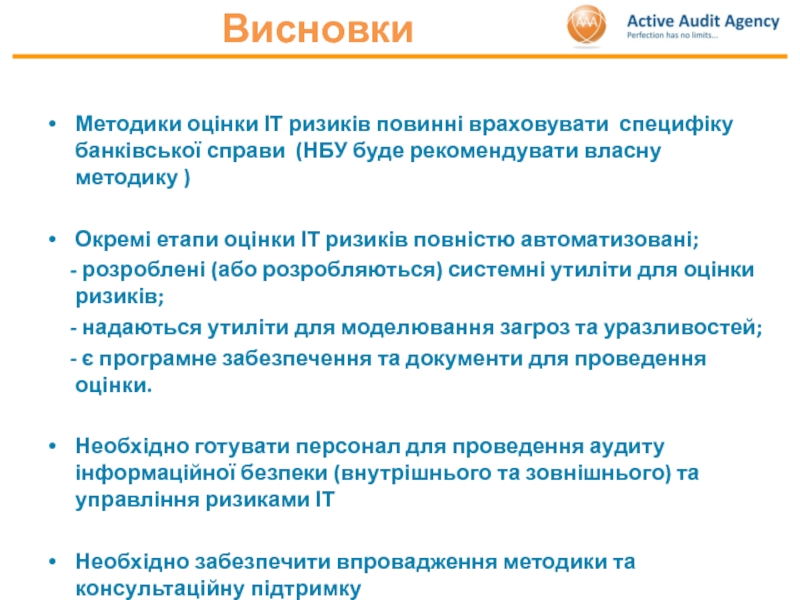

Слайд 22Висновки

Методики оцінки ІТ ризиків повинні враховувати специфіку банківської справи (НБУ буде

Окремі етапи оцінки ІТ ризиків повністю автоматизовані;

- розроблені (або розробляються) системні утиліти для оцінки ризиків;

- надаються утиліти для моделювання загроз та уразливостей;

- є програмне забезпечення та документи для проведення оцінки.

Необхідно готувати персонал для проведення аудиту інформаційної безпеки (внутрішнього та зовнішнього) та управління ризиками ІТ

Необхідно забезпечити впровадження методики та консультаційну підтримку