- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Понятие и содержание информационной безопасности презентация

Содержание

- 1. Понятие и содержание информационной безопасности

- 2. Вопросы Понятие и сущность информационной безопасности *

- 3. * ПОНЯТИЕ И СУЩНОСТЬ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

- 4. Актуальность темы Современный этап развития общества характеризуется

- 5. Информационные ресурсы доступа подлежащие защите Защите

- 6. МЕСТО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ОБЩЕЙ СИСТЕМЕ НАЦИОНАЛЬНОЙ БЕЗОПАСНОСТИ РОССИИ *

- 7. Безопасность Защита информации Информация состояние защищенности

- 8. Сущность защиты информации состоит в выявлении, устранении

- 9. Основные составляющие информационной безопасности Весь спектр интересов

- 10. Компьютерная безопасность *

- 11. Защита информации – проблема с древнейших времен

- 12. Основные этапы развития теории и практики КБ:

- 13. Основные этапы развития теории и практики КБ:

- 14. Основные этапы развития теории и практики КБ:

- 15. - состояние защищенности жизненно важных интересов личности,

- 16. 2. Содержание и структура понятия компьютерной безопасности

- 18. 3. Общая характеристика принципов, методов и механизмов

- 19. 3. Общая характеристика принципов, методов и механизмов

- 20. 3. Общая характеристика принципов, методов и механизмов

- 21. *

- 22. *

- 23. *

- 24. Основными целями защиты информации, по мнению Д.

- 25. *

- 26. *

- 27. *

- 28. *

- 29. *

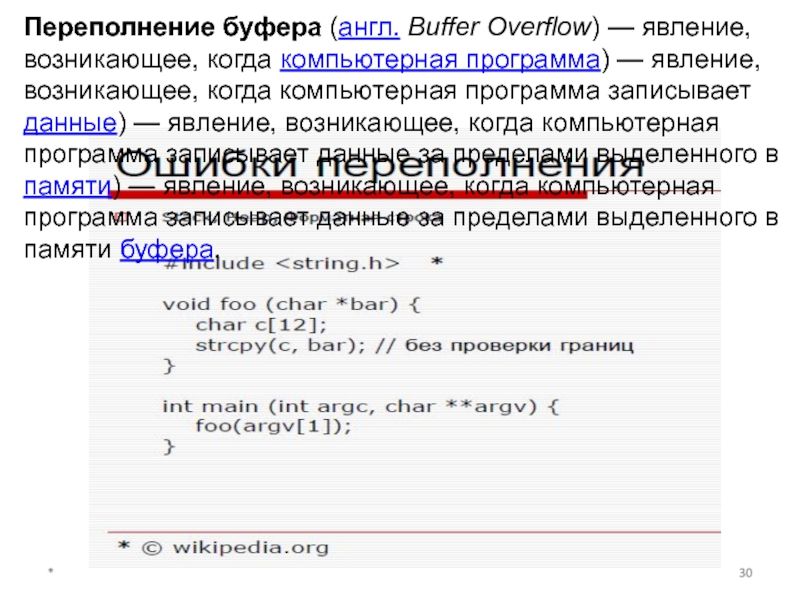

- 30. * Переполнение буфера (англ. Buffer Overflow) — явление,

- 31. *

Слайд 4Актуальность темы

Современный этап развития общества характеризуется резко возрастающей ролью информационных процессов

Человеку легко, хранить информацию, которая у него в голове, а как быть, если информация занесена в «мозг машины», к которой имеют доступ многие люди.

*

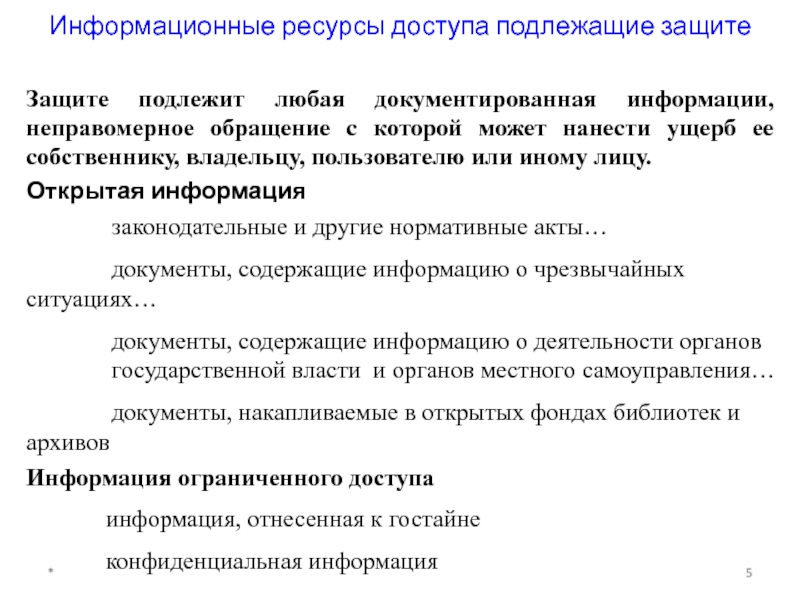

Слайд 5Информационные ресурсы доступа подлежащие защите

Защите подлежит любая документированная информации, неправомерное обращение

Открытая информация

законодательные и другие нормативные акты…

документы, содержащие информацию о чрезвычайных ситуациях…

документы, содержащие информацию о деятельности органов

государственной власти и органов местного самоуправления…

документы, накапливаемые в открытых фондах библиотек и архивов

Информация ограниченного доступа

информация, отнесенная к гостайне

конфиденциальная информация

*

Слайд 7Безопасность

Защита информации

Информация

состояние защищенности информации от внутренних и внешних угроз

Информационная безопасность

*

Слайд 8 Сущность защиты информации состоит в выявлении, устранении или нейтрализации негативных источников,

*

Защита информации - процесс создания и использования в автоматизированной системе специальных механизмов, поддерживающих установленный статус ее защищенности

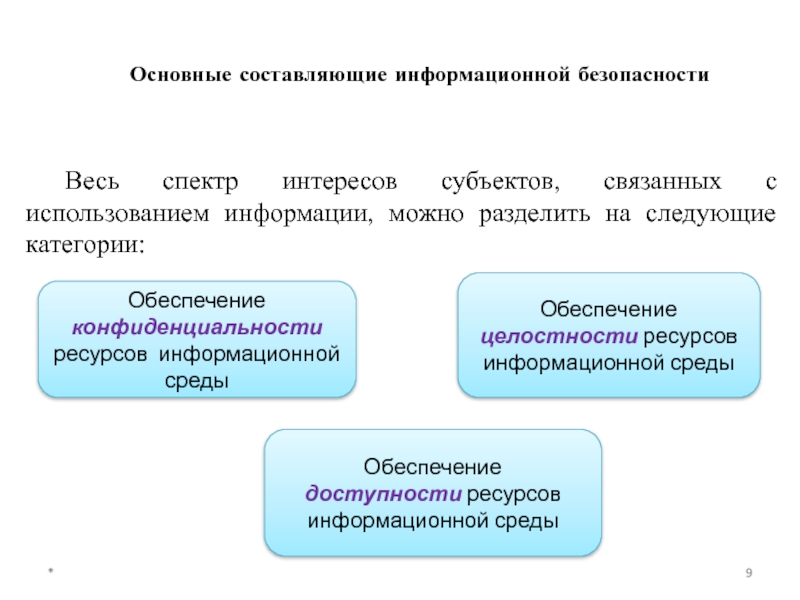

Слайд 9Основные составляющие информационной безопасности

Весь спектр интересов субъектов, связанных с использованием информации,

Обеспечение доступности ресурсов информационной среды

Обеспечение целостности ресурсов информационной среды

Обеспечение конфиденциальности ресурсов информационной среды

*

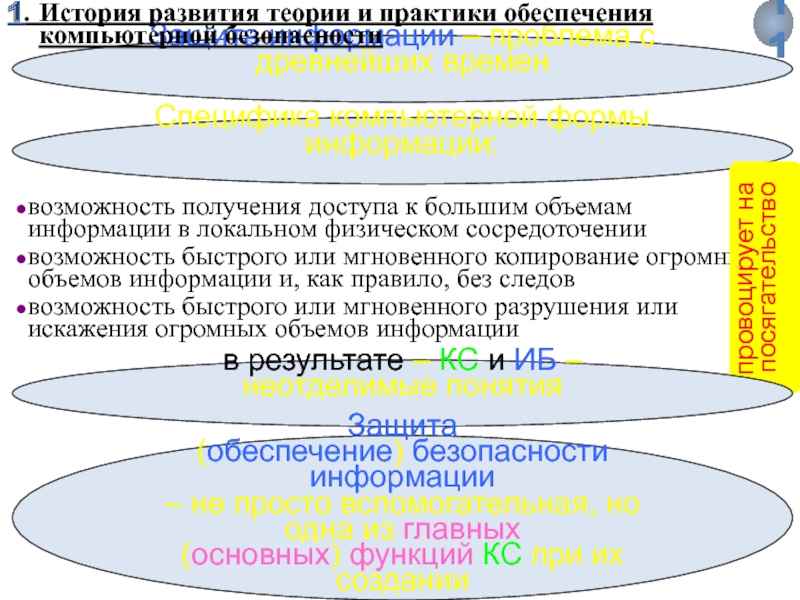

Слайд 11Защита информации – проблема с древнейших времен

1. История развития теории и

Специфика компьютерной формы информации:

возможность получения доступа к большим объемам информации в локальном физическом сосредоточении

возможность быстрого или мгновенного копирование огромных объемов информации и, как правило, без следов

возможность быстрого или мгновенного разрушения или искажения огромных объемов информации

провоцирует на посягательство

в результате – КС и ИБ – неотделимые понятия

Защита

(обеспечение) безопасности информации

– не просто вспомогательная, но одна из главных

(основных) функций КС при их создании

и эксплуатации

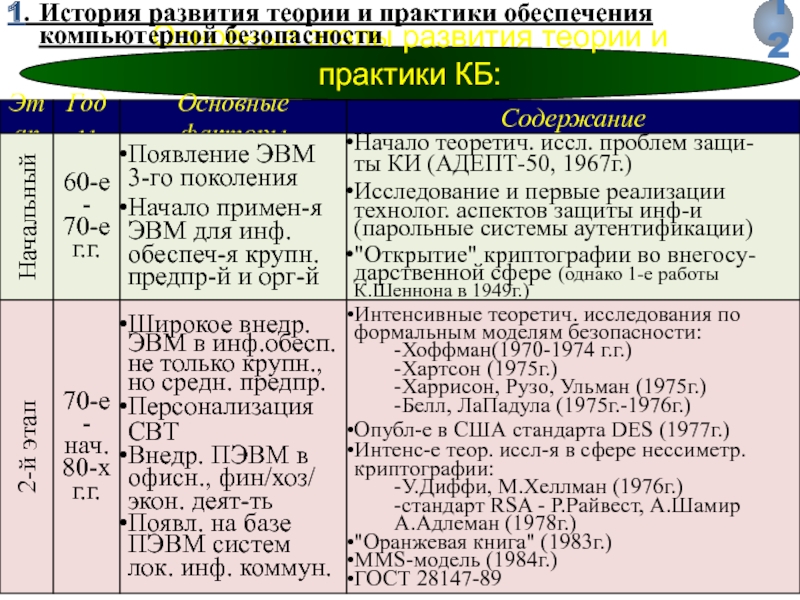

Слайд 12Основные этапы развития теории и практики КБ:

1. История развития теории и

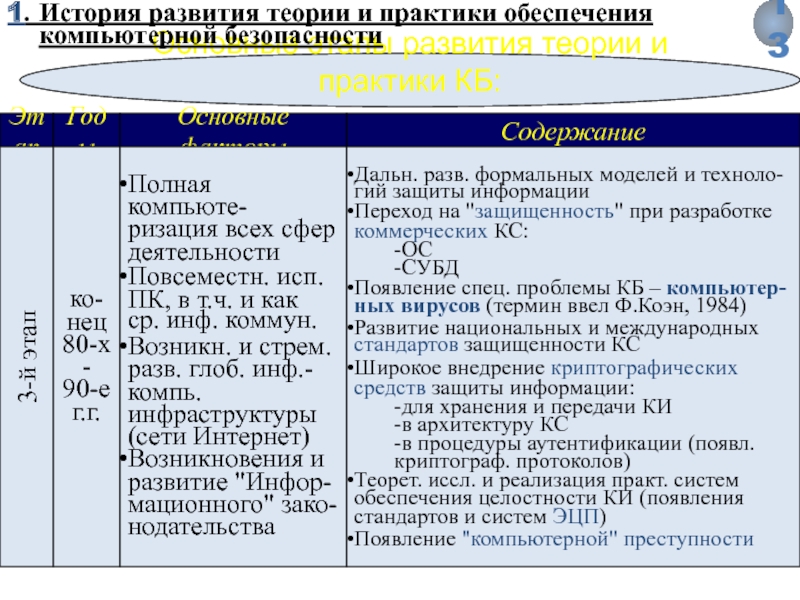

Слайд 13Основные этапы развития теории и практики КБ:

1. История развития теории и

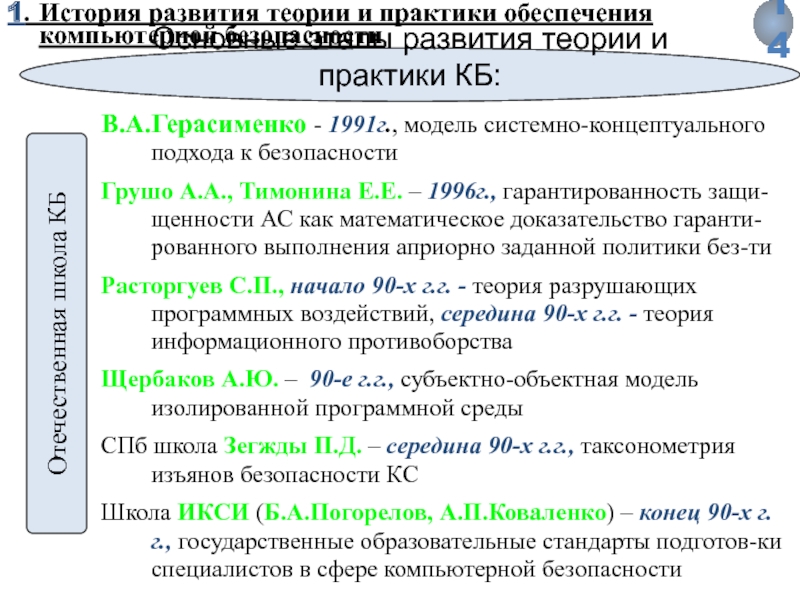

Слайд 14Основные этапы развития теории и практики КБ:

Отечественная школа КБ

В.А.Герасименко - 1991г.,

Грушо А.А., Тимонина Е.Е. – 1996г., гарантированность защи-щенности АС как математическое доказательство гаранти-рованного выполнения априорно заданной политики без-ти

Расторгуев С.П., начало 90-х г.г. - теория разрушающих программных воздействий, середина 90-х г.г. - теория информационного противоборства

Щербаков А.Ю. – 90-е г.г., субъектно-объектная модель изолированной программной среды

СПб школа Зегжды П.Д. – середина 90-х г.г., таксонометрия изъянов безопасности КС

Школа ИКСИ (Б.А.Погорелов, А.П.Коваленко) – конец 90-х г.г., государственные образовательные стандарты подготов-ки специалистов в сфере компьютерной безопасности

1. История развития теории и практики обеспечения компьютерной безопасности

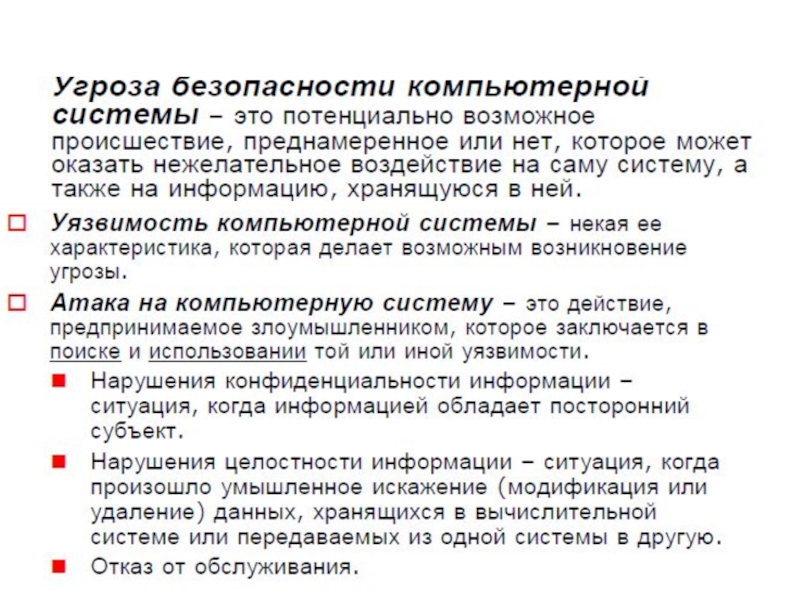

Слайд 15- состояние защищенности жизненно важных интересов личности, общества и государства от

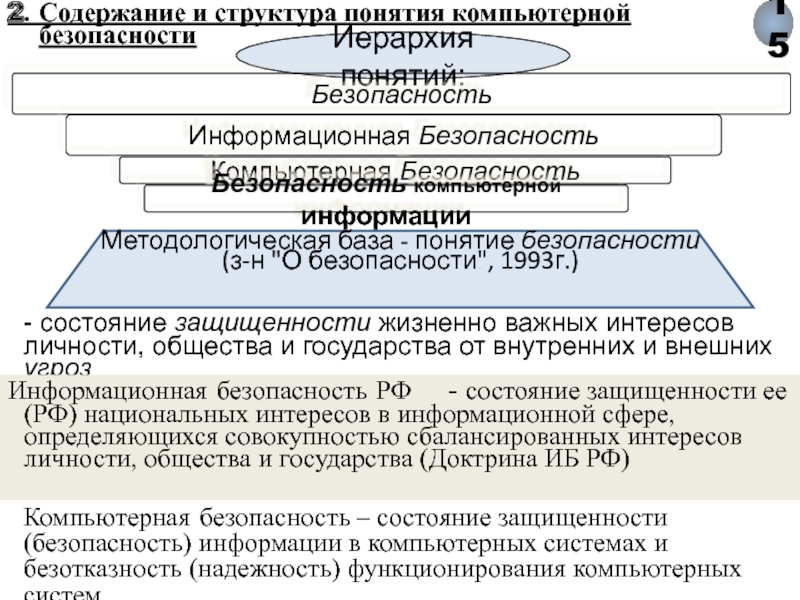

2. Содержание и структура понятия компьютерной безопасности

Иерархия понятий:

Безопасность

Информационная Безопасность

Компьютерная Безопасность

Информационная безопасность РФ - состояние защищенности ее (РФ) национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства (Доктрина ИБ РФ)

Компьютерная безопасность – состояние защищенности (безопасность) информации в компьютерных системах и безотказность (надежность) функционирования компьютерных систем

Безопасность компьютерной информации

Методологическая база - понятие безопасности

(з-н "О безопасности", 1993г.)

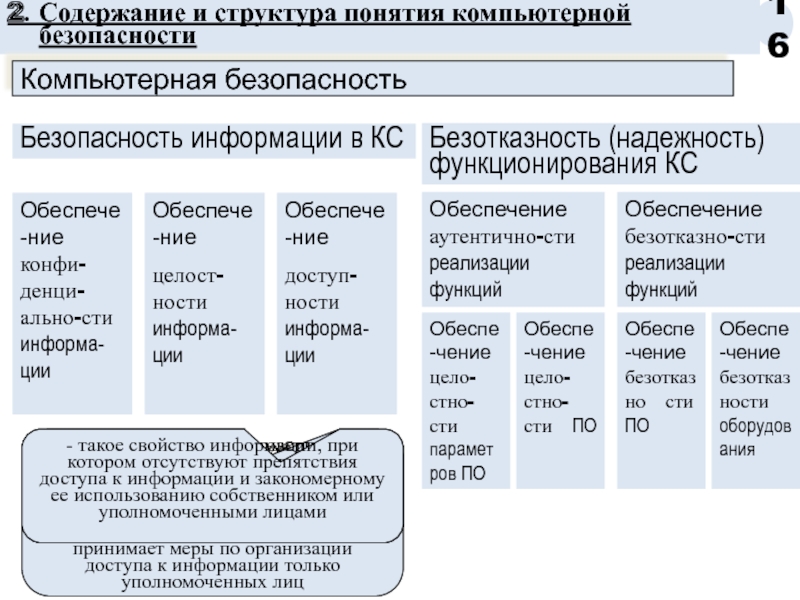

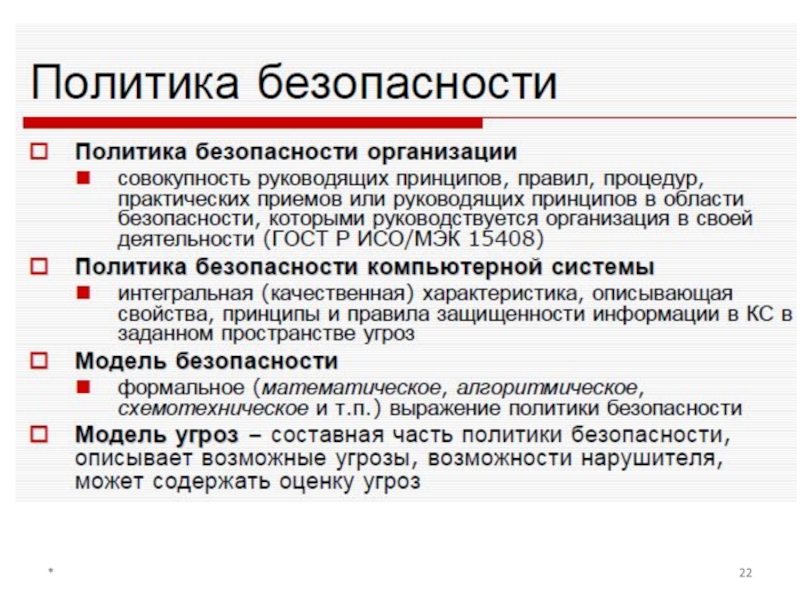

Слайд 162. Содержание и структура понятия компьютерной безопасности

Безопасность информации в КС

Безотказность (надежность)

Обеспече-ние конфи-денци-ально-сти информа-ции

Компьютерная безопасность

Обеспече-ние

целост-ности информа-ции

Обеспече-ние

доступ-ности информа-ции

Обеспечение аутентично-сти реализации функций

Обеспечение безотказно-сти реализации функций

Обеспе-чение безотказности оборудования

Обеспе-чение безотказно сти ПО

Обеспе-чение цело-стно-сти ПО

Обеспе-чение цело-стно-сти параметров ПО

- свойство информации, субъективно устанавливаемое ее собственником, когда ему может быть причинен ущерб от ознакомления с информацией неуполномоченных на то лиц, при условии того, что собственник принимает меры по организации доступа к информации только уполномоченных лиц

- неискаженность, достоверность, полнота, адекватность и т.д., т.е. такое свойство информации, при котором ее содержание и структура (данных) определены уполномоченными лицами и процессами

- такое свойство информации, при котором отсутствуют препятствия доступа к информации и закономерному ее использованию собственником или уполномоченными лицами

Слайд 17

Методы и средства нейтрализации,

предотвращения угроз или снижения ущерба

Субъект защиты

Угрозы (формы, методы

осуществления)

Субъект

(источник) угроз

Нарушение конфиден-

денциальности, целост-

ности, доступности,

безотказности функций

Объект защиты-

компьютерная

информация,

функции КС

2. Содержание и структура понятия компьютерной безопасности

Безопасность информации

- состояние информации, информационных ресурсов и информационных систем, при котором с требуемой вероятностью обеспечивается защита информации от утечки, хищения, утраты, несанкционированного уничтожения, модификации (подделки), несанкционированного копирования, блокирования информации и т.п.

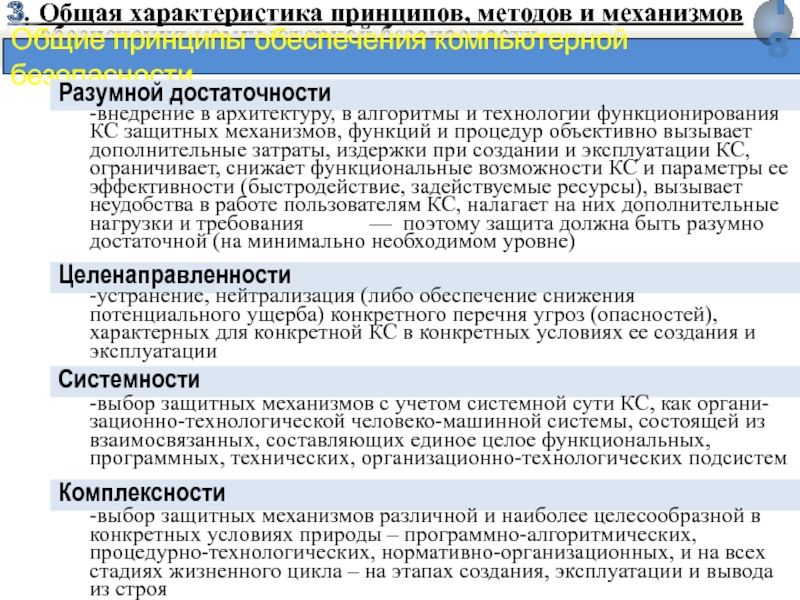

Слайд 183. Общая характеристика принципов, методов и механизмов обеспечения компьютерной безопасности

Общие принципы

Разумной достаточности

-внедрение в архитектуру, в алгоритмы и технологии функционирования КС защитных механизмов, функций и процедур объективно вызывает дополнительные затраты, издержки при создании и эксплуатации КС, ограничивает, снижает функциональные возможности КС и параметры ее эффективности (быстродействие, задействуемые ресурсы), вызывает неудобства в работе пользователям КС, налагает на них дополнительные нагрузки и требования — поэтому защита должна быть разумно достаточной (на минимально необходимом уровне)

Целенаправленности

-устранение, нейтрализация (либо обеспечение снижения потенциального ущерба) конкретного перечня угроз (опасностей), характерных для конкретной КС в конкретных условиях ее создания и эксплуатации

Системности

-выбор защитных механизмов с учетом системной сути КС, как органи-зационно-технологической человеко-машинной системы, состоящей из взаимосвязанных, составляющих единое целое функциональных, программных, технических, организационно-технологических подсистем

Комплексности

-выбор защитных механизмов различной и наиболее целесообразной в конкретных условиях природы – программно-алгоритмических, процедурно-технологических, нормативно-организационных, и на всех стадиях жизненного цикла – на этапах создания, эксплуатации и вывода из строя

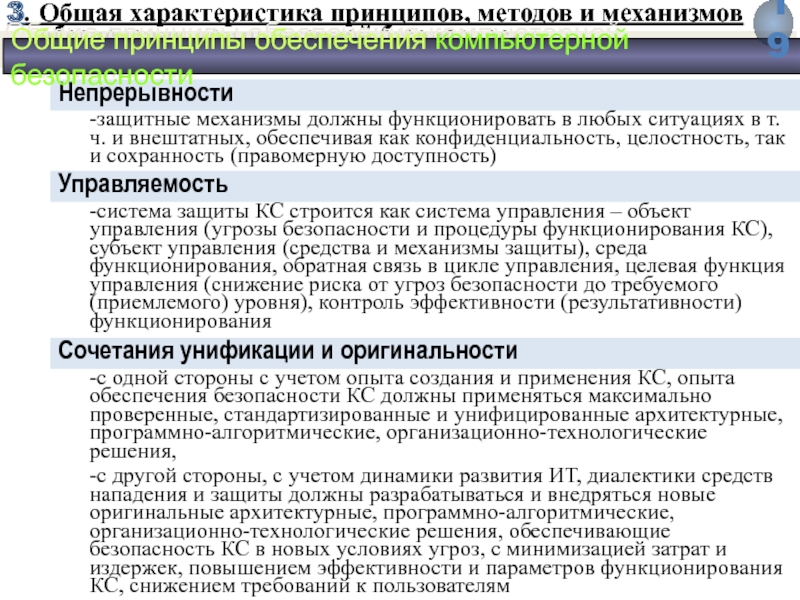

Слайд 193. Общая характеристика принципов, методов и механизмов обеспечения компьютерной безопасности

Непрерывности

-защитные механизмы

Управляемость

-система защиты КС строится как система управления – объект управления (угрозы безопасности и процедуры функционирования КС), субъект управления (средства и механизмы защиты), среда функционирования, обратная связь в цикле управления, целевая функция управления (снижение риска от угроз безопасности до требуемого (приемлемого) уровня), контроль эффективности (результативности) функционирования

Сочетания унификации и оригинальности

-с одной стороны с учетом опыта создания и применения КС, опыта обеспечения безопасности КС должны применяться максимально проверенные, стандартизированные и унифицированные архитектурные, программно-алгоритмические, организационно-технологические решения,

-с другой стороны, с учетом динамики развития ИТ, диалектики средств нападения и защиты должны разрабатываться и внедряться новые оригинальные архитектурные, программно-алгоритмические, организационно-технологические решения, обеспечивающие безопасность КС в новых условиях угроз, с минимизацией затрат и издержек, повышением эффективности и параметров функционирования КС, снижением требований к пользователям

Общие принципы обеспечения компьютерной безопасности

Слайд 203. Общая характеристика принципов, методов и механизмов обеспечения компьютерной безопасности

Систематика методов

конфиденциальность

целостность

доступность

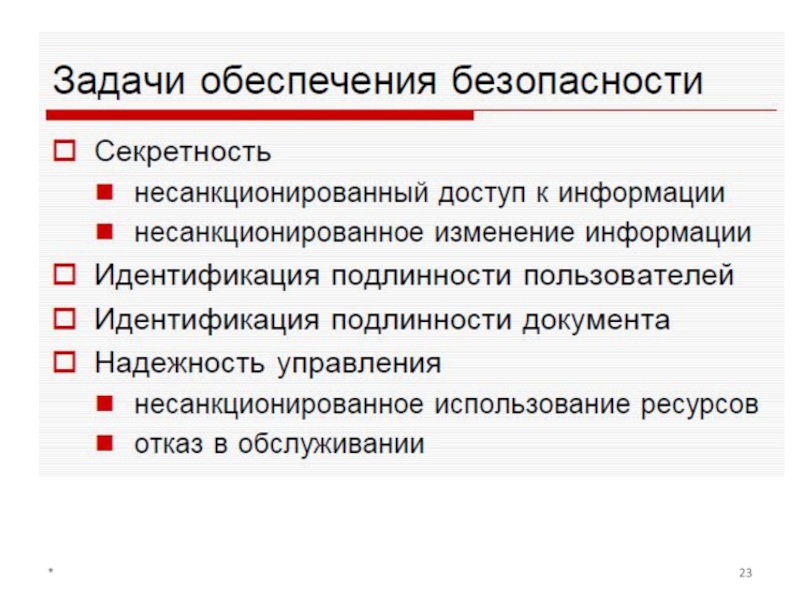

Слайд 24Основными целями защиты информации, по мнению Д. В. Павлухина являются:

• предотвращение

• предотвращение угроз безопасности личности, общества, государства;

• предотвращение несанкционированных действий по уничтожению, модификации, искажению, копированию, блокированию информации;

• предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы;

• обеспечение правового режима документированной информации как объекта собственности;

• защита конституционных прав граждан на сохранение личной тайны и конфиденциальности персональных данных, имеющихся в информационных системах;

• сохранение государственной тайны документированной информации в соответствии с законодательством;

• обеспечение прав субъектов в информационных процессах и при разработке, производстве и применении информационных систем, технологий и средств их обеспечения.

*