- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

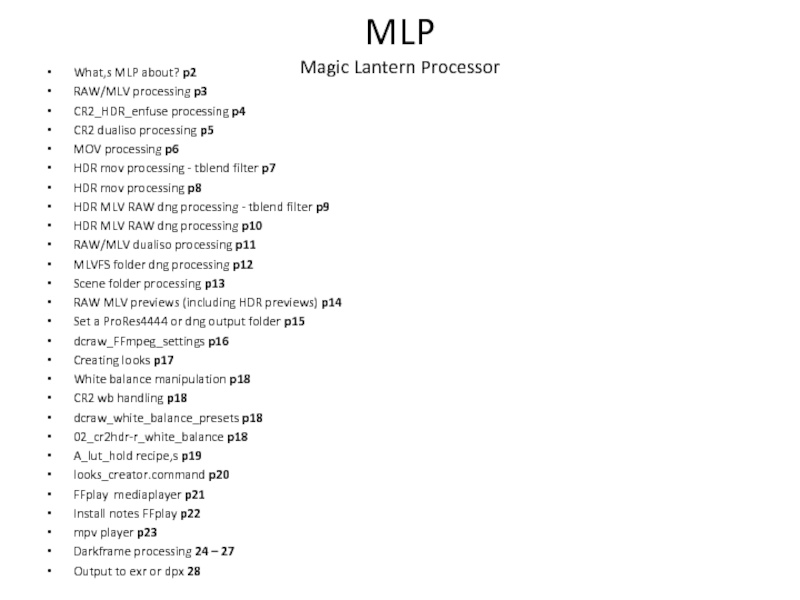

основы компьютерной безопасности презентация

Содержание

- 1. основы компьютерной безопасности

- 2. Вопросы к экзамену Понятие защиты информации. Пути

- 3. Защита информации. Базовые принципы. Классификация мер защиты.

- 4. Три базовых принципа. Что обеспечивает защита информации

- 5. Опосредованно с вашего компьютера при наличии доступа

- 6. Для защиты информации (предотвращения ее утечки и

- 7. Информация делится на 4 вида: свободно

- 8. Разработка политики безопасности Разработка средств управления безопасностью

- 9. 3. Физические мероприятия

- 10. Парольная защита Идентификация – предоставление компьютеру информации

- 11. Формы хранения паролей в компьютерах: цифровая

- 12. Классификация паролей

- 13. Правила использования паролей Количество символов в пароле

- 14. Приемы запоминания паролей Пароль на открытие файлов

- 15. Преобразование информации к нечитаемому виду, исключающее ее

- 17. Под кодированием понимают запись символьных данных, в

- 18. 1 - А 2 - Б 3

- 19. Существуют две основные схемы шифрования: симметричная –

- 20. Симметричная схема шифрования

- 21. Асимметричная схема шифрования

- 22. Примеры использования несимметричной схемы шифрования. Электронная

- 23. Проверка подлинности открытого ключа.

- 24. Хэширование информации Хэш – набор символов

- 25. Как удалить информацию с компьютера Воспользоваться специальными

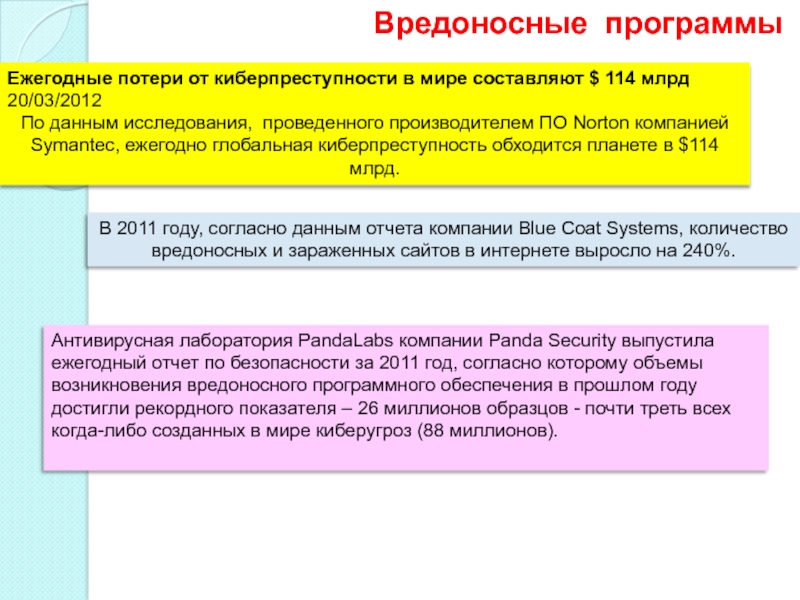

- 26. Вредоносные программы Ежегодные потери от киберпреступности в

- 27. В 2013 году 99% - атаки на

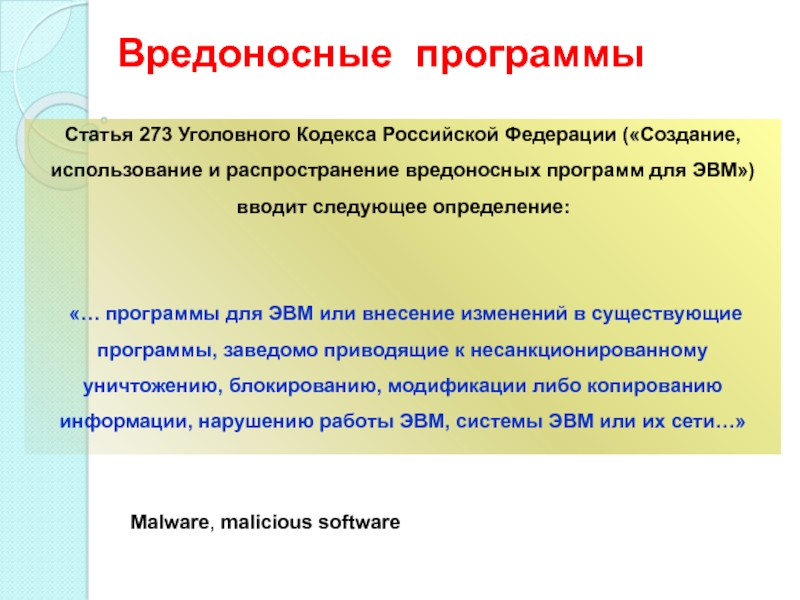

- 28. Вредоносные программы Статья 273 Уголовного Кодекса Российской

- 29. Троянские программы («троянские кони», «троянцы», «трояны»)

- 30. Троянские программы. Создаются для осуществления

- 31. Создаются для осуществления несанкционированных пользователем действий, направленных

- 32. Проникают на компьютер через локальные и глобальные

- 33. Компьютерные вирусы Способы проникновения: Сменные накопители Электронная

- 34. Компьютерная программа или код программы, выполняющая несанкционированные

- 35. Прочие вредоносные программы Предназначаются для

- 36. Объемы возникновения вредоносных программ достигли рекорда –

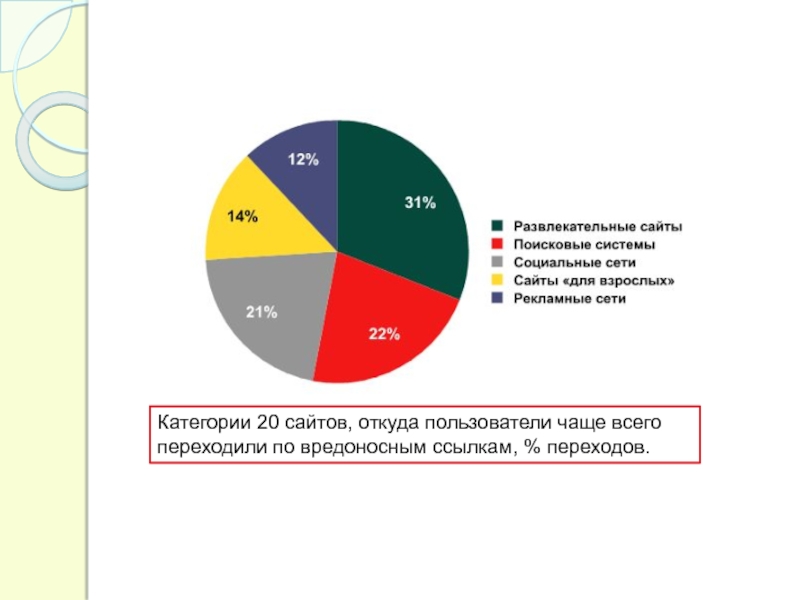

- 37. Категории 20 сайтов, откуда пользователи чаще всего переходили по вредоносным ссылкам, % переходов.

- 38. Основные причины потерь информации

Слайд 1Федоров Виталий Константинович

Информационные технологии в юридической деятельности

Основы компьютерной безопасности

Февраль,

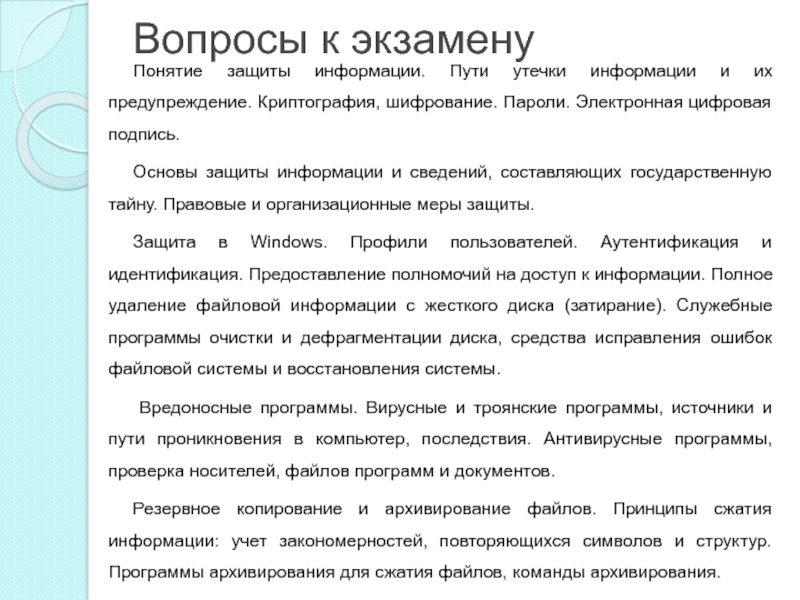

Слайд 2Вопросы к экзамену

Понятие защиты информации. Пути утечки информации и их предупреждение.

Основы защиты информации и сведений, составляющих государственную тайну. Правовые и организационные меры защиты.

Защита в Windows. Профили пользователей. Аутентификация и идентификация. Предоставление полномочий на доступ к информации. Полное удаление файловой информации с жесткого диска (затирание). Служебные программы очистки и дефрагментации диска, средства исправления ошибок файловой системы и восстановления системы.

Вредоносные программы. Вирусные и троянские программы, источники и пути проникновения в компьютер, последствия. Антивирусные программы, проверка носителей, файлов программ и документов.

Резервное копирование и архивирование файлов. Принципы сжатия информации: учет закономерностей, повторяющихся символов и структур. Программы архивирования для сжатия файлов, команды архивирования.

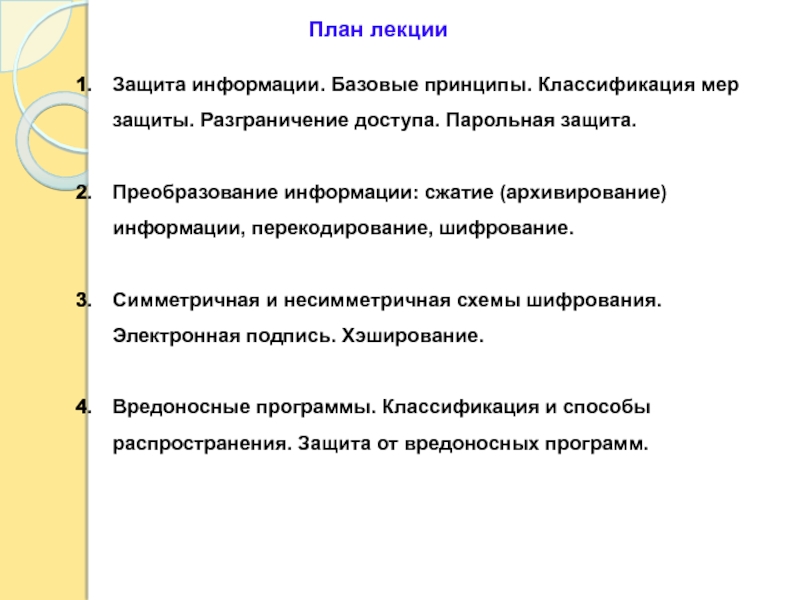

Слайд 3Защита информации. Базовые принципы. Классификация мер защиты. Разграничение доступа. Парольная защита.

Преобразование

Симметричная и несимметричная схемы шифрования. Электронная подпись. Хэширование.

Вредоносные программы. Классификация и способы распространения. Защита от вредоносных программ.

План лекции

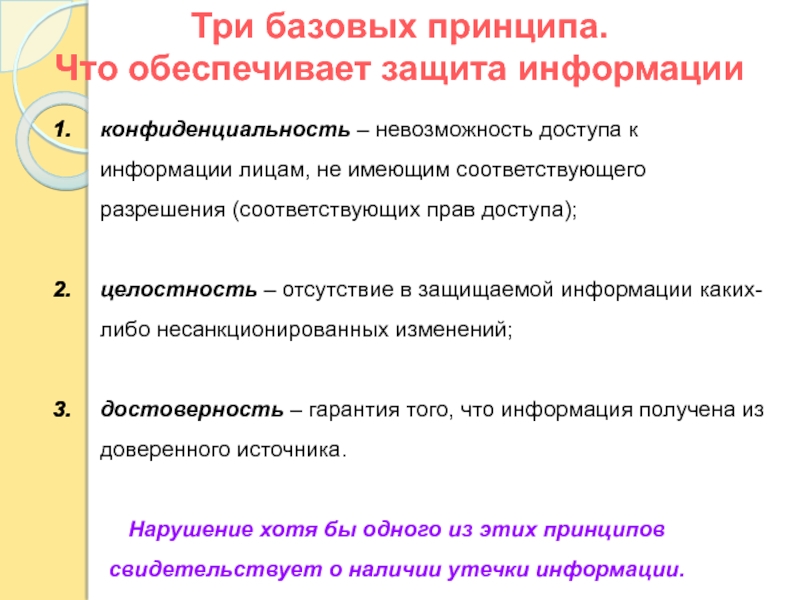

Слайд 4Три базовых принципа.

Что обеспечивает защита информации

конфиденциальность – невозможность доступа к информации

целостность – отсутствие в защищаемой информации каких-либо несанкционированных изменений;

достоверность – гарантия того, что информация получена из доверенного источника.

Нарушение хотя бы одного из этих принципов свидетельствует о наличии утечки информации.

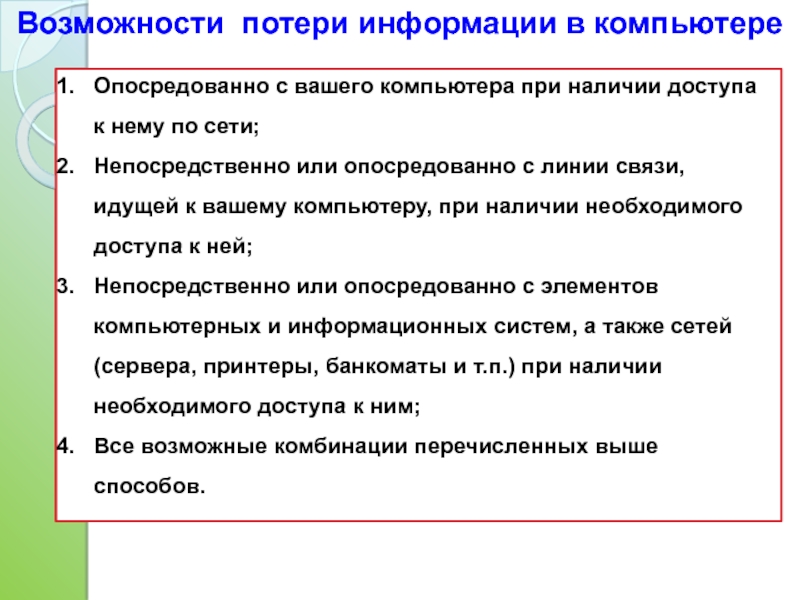

Слайд 5Опосредованно с вашего компьютера при наличии доступа к нему по сети;

Непосредственно

Непосредственно или опосредованно с элементов компьютерных и информационных систем, а также сетей (сервера, принтеры, банкоматы и т.п.) при наличии необходимого доступа к ним;

Все возможные комбинации перечисленных выше способов.

Возможности потери информации в компьютере

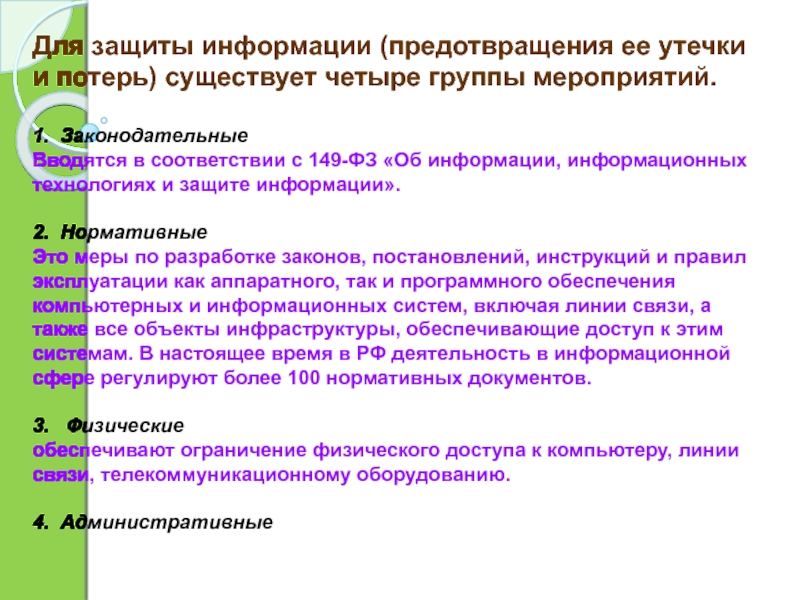

Слайд 6Для защиты информации (предотвращения ее утечки и потерь) существует четыре группы

1. Законодательные

Вводятся в соответствии с 149-ФЗ «Об информации, информационных технологиях и защите информации».

2. Нормативные

Это меры по разработке законов, постановлений, инструкций и правил эксплуатации как аппаратного, так и программного обеспечения компьютерных и информационных систем, включая линии связи, а также все объекты инфраструктуры, обеспечивающие доступ к этим системам. В настоящее время в РФ деятельность в информационной сфере регулируют более 100 нормативных документов.

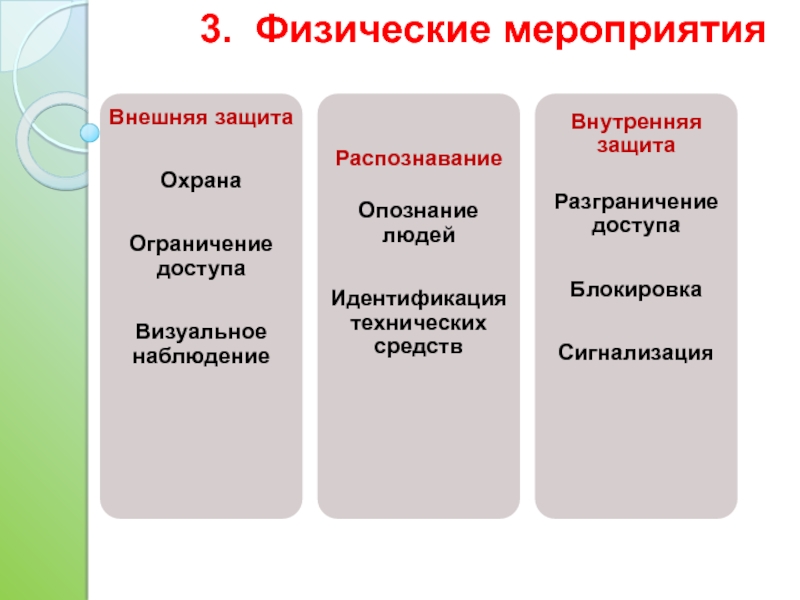

3. Физические

обеспечивают ограничение физического доступа к компьютеру, линии связи, телекоммуникационному оборудованию.

4. Административные

Слайд 7Информация делится на 4 вида:

свободно распространяемая

предоставляемая по соглашению лиц, участвующих

которая в соответствии с федеральными законами подлежит предоставлению,

распространение которой ограничивается или запрещается.

Государственная тайна

Коммерческая тайна

Банковская тайна

Служебная тайна

Врачебная тайна

Персональные данные

1. Законодательные меры

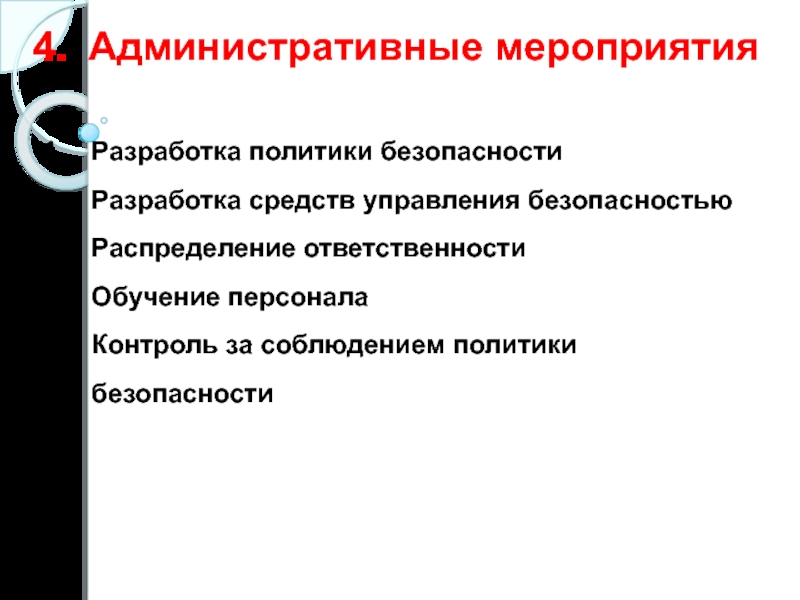

Слайд 8Разработка политики безопасности

Разработка средств управления безопасностью

Распределение ответственности

Обучение персонала

Контроль за соблюдением политики

4. Административные мероприятия

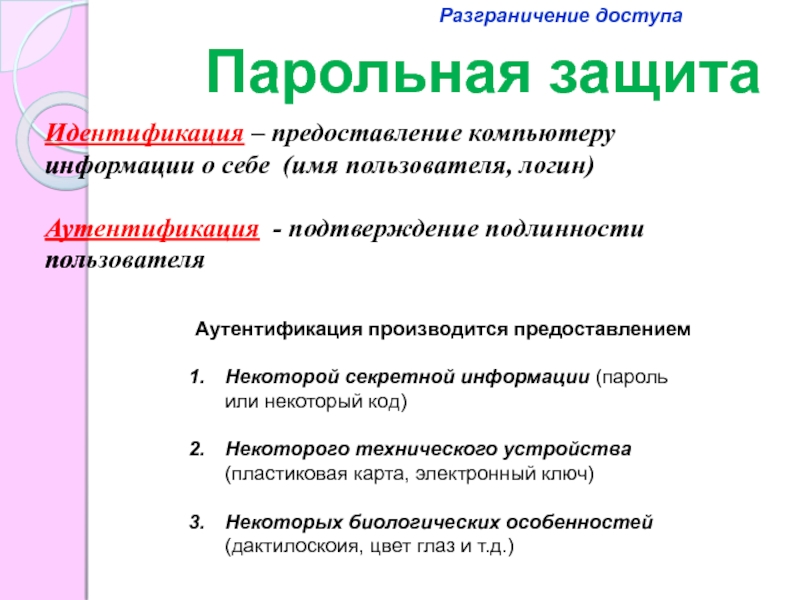

Слайд 10Парольная защита

Идентификация – предоставление компьютеру информации о себе (имя пользователя, логин)

Аутентификация

Аутентификация производится предоставлением

Некоторой секретной информации (пароль или некоторый код)

Некоторого технического устройства (пластиковая карта, электронный ключ)

Некоторых биологических особенностей (дактилоскоия, цвет глаз и т.д.)

Разграничение доступа

Слайд 11Формы хранения паролей в компьютерах:

цифровая – коды символов, составляющих пароль, преобразуются

шифрованная – пароль обычно удлиняют, добавляя в него случайное число; удлиненный пароль шифруется и раскрыть его не зная алгоритмы удлинения и шифрования практически невозможно;

сжатая – пароль сначала удлиняют, а затем с помощью специальных хэш–функций сжимают, получают хэш–образ пароля, который и хранят во внешней памяти

Разграничение доступа

Слайд 13Правила использования паролей

Количество символов в пароле 6 – 10.

В пароле должна

Обязательно должен быть определен максимальный срок действия пароля.

Обязательно должно быть определено количество повторных попыток набора пароля.

Усложнение паролей за счет введения в них символов двух языков, цифр, специальных символов.

Обязательное запоминание пароля без фиксации на носителе (бумажном, электронном или ином).

Разграничение доступа

Слайд 14Приемы запоминания паролей

Пароль на открытие файлов с документами

Пароль на изменение

Пароль на доступ к архиву.

Пароль на доступ в операционную систему.

Пароль на отмену спящего режима или на выключение режима хранителя экрана монитора.

Пароль на доступ к локальным сетевым ресурсам.

Пароль на доступ к глобальным сетевым ресурсам или сервисам

Виды паролей

Разграничение доступа

Слайд 15Преобразование информации к нечитаемому виду, исключающее ее несанкционированное раскрытие.

Существуют три

Сжатие (архивирование) информации – это процесс уменьшения объема файла или папки. Дополнительными преимуществами сжатия файлов являются возможность установления пароля на открытие (просмотр) архива и невозможность проникновения вирусов в некоторые архивы.

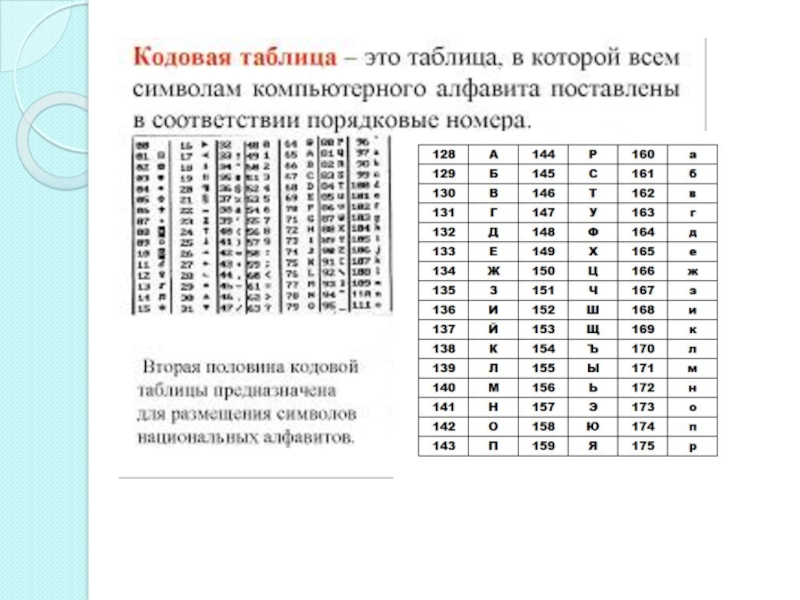

Перекодирование информации. Компьютер отображает символы на экране в соответствии с заложенной в него кодовой страничкой (таблица соответствия символ – код). Если установить на компьютер или создать еще и свою кодовую таблицу, то можно после набора текста его перекодировать, т. е. записать в файл коды символов по новой таблице

Шифрование информации – в отличие от перекодирования позволяет избавиться от статистических свойств языка. При шифровании один и тот же символ исходного текста может быть закодирован разными кодами

Разграничение доступа

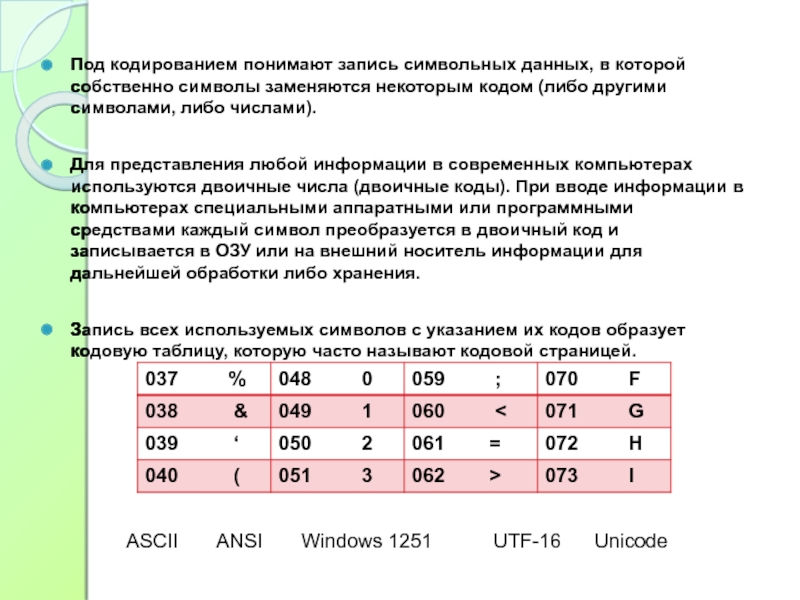

Слайд 17Под кодированием понимают запись символьных данных, в которой собственно символы заменяются

Для представления любой информации в современных компьютерах используются двоичные числа (двоичные коды). При вводе информации в компьютерах специальными аппаратными или программными средствами каждый символ преобразуется в двоичный код и записывается в ОЗУ или на внешний носитель информации для дальнейшей обработки либо хранения.

Запись всех используемых символов с указанием их кодов образует кодовую таблицу, которую часто называют кодовой страницей.

ASCII ANSI Windows 1251 UTF-16 Unicode

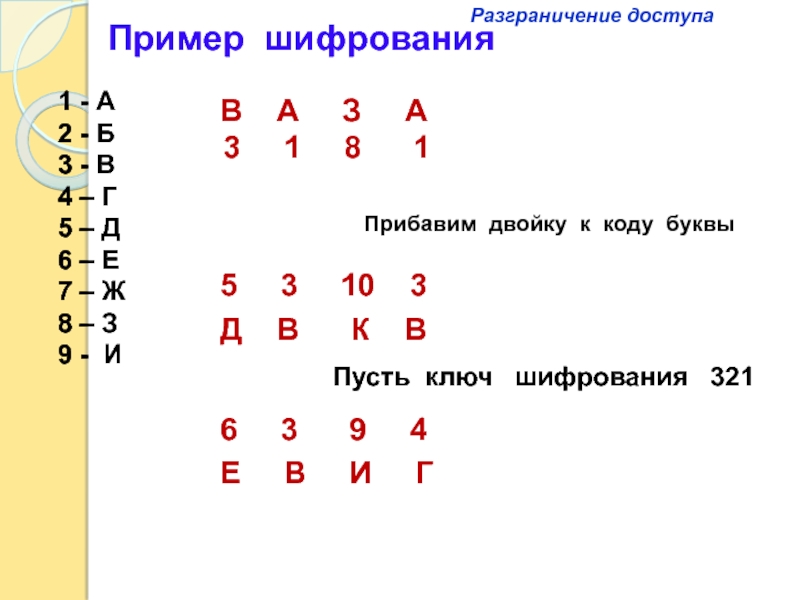

Слайд 181 - А

2 - Б

3 - В

4 – Г

5 – Д

6

7 – Ж

8 – З

9 - И

Пример шифрования

В А З А

3 1 8 1

Прибавим двойку к коду буквы

5 3 10 3

Д В К В

Пусть ключ шифрования 321

6 3 9 4

Е В И Г

Разграничение доступа

Слайд 19Существуют две основные схемы шифрования:

симметричная – использует для шифрования и дешифрования

Недостаток – для работы дешифратора нужен тот же ключ, что и для шифрования.

Достоинством симметричного шифрования является высокое быстродействие (важно при работе в сети).

несимметричная – использует для работы два ключа, один для шифрования, другой для дешифрования.

Недостаток несимметричных схем шифрования – значительно более медленная работа.

Достоинства – возможность сделать второй ключ открытым, с возможностью его передачи.

Слайд 22Примеры использования несимметричной схемы шифрования.

Электронная почта. Отправитель шифрует свое письмо открытым

Электронная подпись документов, изображений, видео роликов, носителей информации. Автор документа шифрует часть документа или весь его целиком своим закрытым, никому больше не известным ключом, и выкладывает документ для всеобщего обозрения. Содержимое документа или его зашифрованной части может расшифровать каждый, кто обладает открытым ключом.

электронная подпись - информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию;

Федеральный закон от 6 апреля 2011 г. N 63-ФЗ "Об электронной подписи"

Слайд 23

Проверка подлинности открытого ключа.

Злоумышленник может перехватить передачу открытого ключа и

Чтобы этого избежать, существуют удостоверяющие центры (УЦ). Эти центры обеспечивают своих клиентов надлежащим программным обеспечением, а также создают для них ключи ассиметричного шифрования и ключи для работы с ЭЦП.

При этом секретный ключ безопасным способом передаётся пользователю, а вместе с открытым ключом пользователь получает сертификат.

Квалифицированной электронной подписью является электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи и следующим дополнительным признакам:

1) ключ проверки электронной подписи указан в квалифицированном сертификате;

2) для создания и проверки электронной подписи используются средства электронной подписи, получившие подтверждение соответствия требованиям, установленным в соответствии с настоящим Федеральным законом.

Федеральный закон от 6 апреля 2011 г. N 63-ФЗ

Слайд 24Хэширование информации

Хэш – набор символов фиксированной длины, который вычисляется для электронного

При вычислении хэша выполняются следующие требования:

Самые незначительные изменения в документе приводят к генерации отличающихся хэшей;

Невозможно по хэшу восстановить документ (т.е. это необратимое преобразование);

Хэширование - преобразование, которое не шифрует исходный текст,

т.е. не приводит его к нечитаемому виду,

а создает очень короткий по сравнению с исходным текстом «слепок»

– набор символов, который используется

как новый реквизит передаваемого сообщения.

Слайд 25Как удалить информацию с компьютера

Воспользоваться специальными утилитами

Eraser HDD Auslogics BootSpeed

Удаляем защищённые

Удаляем сохранённые в браузере пароли

Internet Explorer - Сервис - Свойства обозревателя – Содержание - Автозаполнение -Параметры - Удаление истории автозаполнения

Chrome - Настройки - Показать дополнительные настройки - Пароли и формы - Управление сохранёнными паролями.

FireFox - Настройки - Защита - Сохранённые пароли.

Слайд 26Вредоносные программы

Ежегодные потери от киберпреступности в мире составляют $ 114 млрд

20/03/2012

По данным исследования, проведенного производителем ПО Norton компанией Symantec, ежегодно глобальная киберпреступность обходится планете в $114 млрд.

Антивирусная лаборатория PandaLabs компании Panda Security выпустила ежегодный отчет по безопасности за 2011 год, согласно которому объемы возникновения вредоносного программного обеспечения в прошлом году достигли рекордного показателя – 26 миллионов образцов - почти треть всех когда-либо созданных в мире киберугроз (88 миллионов).

В 2011 году, согласно данным отчета компании Blue Coat Systems, количество вредоносных и зараженных сайтов в интернете выросло на 240%.

Слайд 27В 2013 году

99% - атаки на Android

Хакерские группы – кибернаемники

Охота за

прогноз

Интернет в его привычном глобальном понимании может исчезнуть, а на его место придут десятки отдельных национальных сетей с ограниченным доступом к иностранным ресурсам.

Кибервымогательство (CriptoLocker)

Самая масштабная DDoS-атака

Деятельность «Сирийской народной армии»

Слайд 28Вредоносные программы

Статья 273 Уголовного Кодекса Российской Федерации («Создание, использование и распространение

Malware, malicious software

Слайд 29Троянские программы («троянские кони», «троянцы», «трояны»)

Компьютерные вирусы

Сетевые черви

Хакерские утилиты и прочие

Классификация вредоносных программ

Слайд 30Троянские программы.

Создаются для осуществления несанкционированных пользователем действий, направленных на уничтожение,

Вирусы и черви.

Обладают способностью к несанкционированному пользователем саморазмножению в компьютерах или компьютерных сетях, при этом полученные копии также обладают этой возможностью.

Вирусы, в свою очередь, делятся

по типу заражаемых файлов (файловые, загрузочные, макро-,);

по способу прикрепления к файлам и т. д.

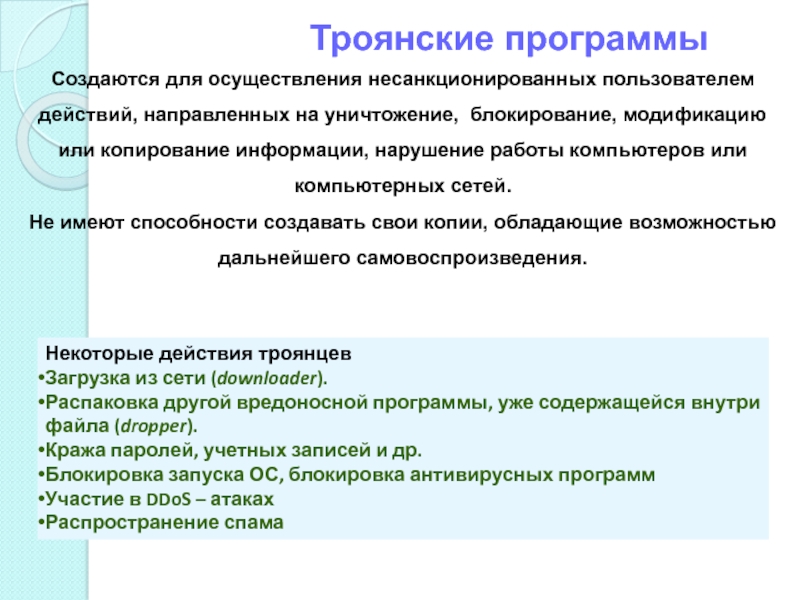

Слайд 31Создаются для осуществления несанкционированных пользователем действий, направленных на уничтожение, блокирование, модификацию

Не имеют способности создавать свои копии, обладающие возможностью дальнейшего самовоспроизведения.

Некоторые действия троянцев

Загрузка из сети (downloader).

Распаковка другой вредоносной программы, уже содержащейся внутри файла (dropper).

Кража паролей, учетных записей и др.

Блокировка запуска ОС, блокировка антивирусных программ

Участие в DDoS – атаках

Распространение спама

Троянские программы

Слайд 32Проникают на компьютер через локальные и глобальные сети, способны создавать свои

Используют уязвимости в программном обеспечении. Применяются для рассылки спама или для DDoS-атак.

Размножаются и распространяются с огромной скоростью и могут вызвать эпидемии.

Могут работать «в связке» с троянцами.

Сетевые черви

Слайд 33Компьютерные вирусы

Способы проникновения:

Сменные накопители

Электронная почта, ICQ

Интернет

Источники заражения:

Исполняемые программы

Веб-страницы, содержащие активное

Вложенные файлы электронной почты

Файлы Office, Flash и других программ, содержащие макросы.

Слайд 34Компьютерная программа или код программы, выполняющая несанкционированные пользователем действия, имеющая способность

Вирусы делятся :

по типу заражаемых файлов (файловые, загрузочные, макро-,);

по поражаемым операционным системам;

по способу прикрепления к файлам и т. д.

Компьютерные вирусы