- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

БЕЗОПАСНЫЙ ИНТЕРНЕТ презентация

Содержание

- 1. БЕЗОПАСНЫЙ ИНТЕРНЕТ

- 2. БЕЗОПАСНОСТЬ ЛОКАЛЬНЫХ СЕТЕЙ Угрозы информационной безопасности в

- 3. Использование локальных сетей и Интернета

- 4. Современный малый и средний

- 5. ОСНОВНЫЕ ЗОНЫ КОНЦЕНТРАЦИИ РИСКОВ

- 6. . УГРОЗЫ ИНФОМАЦИОННОЙ БЕЗОПАСНОСТИ В ЛОКАЛЬНЫХ СЕТЯХ

- 7. ПОЧЕМУ НЕЭФФЕКТИВНЫ СТАНДАРТНЫЕ СИСТЕМЫ ОБЕСПЕЧЕНИЯ

- 8. Это связанно с увеличением сложности обслуживания

- 9. Альтернативой данному подходу является использование комплексных

- 11. КОМПЛЕКСНЫЕ СИСТЕМЫ БЕЗОПАСНОСТИ Что такое UTM?

- 12. ЧТО ТАКОЕ UTM?

- 13. ФУНКЦИИ UTM УСТРОЙСТВА

- 14. ЗАЩИТА ОТ НЕБЕЗОПАСНЫХ САЙТОВ

- 15. ЗАЩИТА ОТ СПАМА

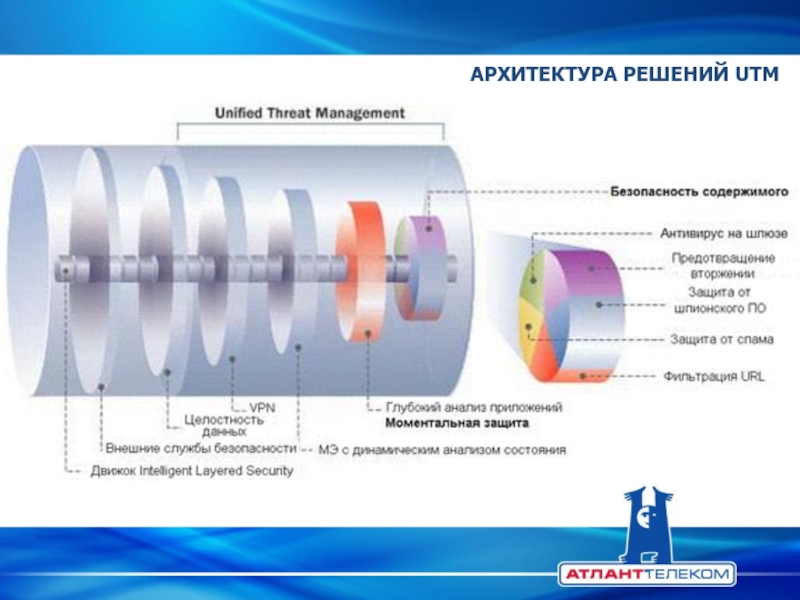

- 16. АРХИТЕКТУРА РЕШЕНИЙ UTM

- 17. АРХИТЕКТУРА РЕШЕНИЙ UTM

- 18. АРХИТЕКТУРА РЕШЕНИЙ UTM

- 19. ПРЕИМУЩЕСТВА UTM

- 20. ПРЕИМУЩЕСТВА UTM

- 21. ПРЕИМУЩЕСТВА UTM

- 22. ПРЕИМУЩЕСТВА UTM

- 23. ПРЕИМУЩЕСТВА UTM

- 24. ПРЕИМУЩЕСТВА UTM

- 25. ТЕНДЕНЦИИ РЫНКА

- 26. РЕШЕНИЯ КОМПАНИИ Fortinet Преимущества программно-аппаратных решений компании

- 27. ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ

- 28. ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ

- 29. ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ

- 30. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 31. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 32. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 33. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 34. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 35. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 36. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 37. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 38. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 39. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 40. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 41. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 42. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 43. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 44. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 45. ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ

- 46. УПРАВЛЕНИЕ FortiGate

- 47. СЕРТИФИКАЦИЯ FortiGate FortiGate

- 48. ВЫВОДЫ Почему наша компания опирается на решения

- 49. Это дешевле!

- 50. 2. Это

- 51. 3. Это

- 52. 4. Это

- 53. 5. Это

- 54. 6. Это

- 55. БЕЗОПАСНЫЙ ИНТЕРНЕТ Миклашевич Андрей Заместитель директора

Слайд 1БЕЗОПАСНЫЙ ИНТЕРНЕТ

ИСПОЛЬЗОВАНИЕ КОМПЛЕКСНЫХ УСТРОЙСТВ БЕЗОПАСНОСТИ

новые возможности интернет провайдера по обеспечению комплексной

Слайд 2БЕЗОПАСНОСТЬ ЛОКАЛЬНЫХ СЕТЕЙ

Угрозы информационной безопасности в локальных сетях?

Почему стандартные системы обеспечения

Какова альтернатива использованию набора программ антивирус + фаерволл на локальном компьютере?

Слайд 3

Использование локальных сетей и Интернета в работе предприятий в настоящее время

Однако помимо удобств, использование сетей несет и риски.

Сетевые угрозы могут замедлить работу предприятия, нанести крупный финансовый или даже репутационный ущерб в случае похищения конфиденциальной информации.

УГРОЗЫ ИНФОМАЦИОННОЙ БЕЗОПАСНОСТИ В ЛОКАЛЬНЫХ СЕТЯХ

Слайд 4

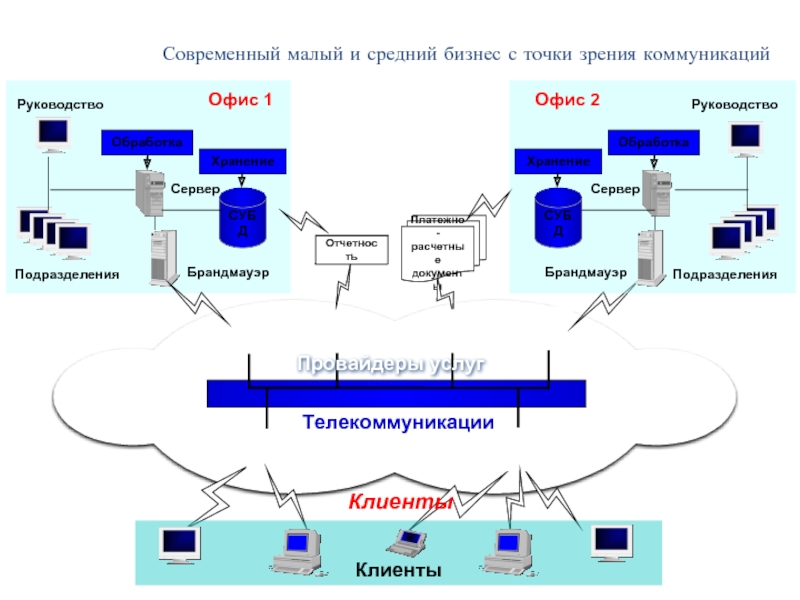

Современный малый и средний бизнес с точки зрения коммуникаций

Платежно-

расчетные

документы

Отчетность

Телекоммуникации

Провайдеры

Клиенты

Слайд 5

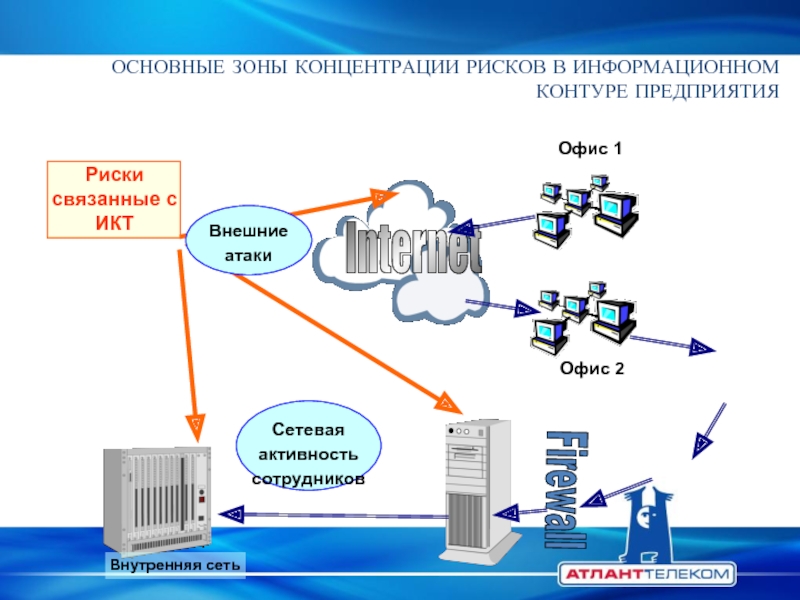

ОСНОВНЫЕ ЗОНЫ КОНЦЕНТРАЦИИ РИСКОВ В ИНФОРМАЦИОННОМ КОНТУРЕ ПРЕДПРИЯТИЯ

Firewall

Внутренняя сеть

Риски связанные с

Офис 1

Офис 2

Слайд 7

ПОЧЕМУ НЕЭФФЕКТИВНЫ СТАНДАРТНЫЕ СИСТЕМЫ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ?

Применение стандартной схемы обеспечения безопасности, при

Слайд 8

Это связанно с увеличением сложности обслуживания систем безопасности (настройка и проведение

ПОЧЕМУ НЕЭФФЕКТИВНЫ СТАНДАРТНЫЕ СИСТЕМЫ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ?

Слайд 9

Альтернативой данному подходу является использование комплексных устройств безопасности, которые позволяют решить

КАКОВА АЛЬТЕРНАТИВА ИСПОЛЬЗОВАНИЮ БОЛЬШОГО КОЛИЧЕСТВА ПРОГРАММ?

Слайд 11КОМПЛЕКСНЫЕ СИСТЕМЫ БЕЗОПАСНОСТИ

Что такое UTM?

Функции UTM устройства.

Защита от небезопасных сайтов.

Защита от

Архитектура UTM решений.

Преимущества UTM.

Тенденции рынка.

Слайд 12

ЧТО ТАКОЕ UTM?

UTM

(Unified Threat Management)

=

Комплексные системы безопасности

это многофункциональные программно-аппаратные комплексы,

Слайд 13

ФУНКЦИИ UTM УСТРОЙСТВА

Чтобы называться полноценным UTM, устройство должно быть активным, интегрированным

1. обеспечивать многоуровневую защиту в сети;

2. выполнять функции антивирусного фильтра, системы предотвращения вторжений и защиты от шпионского ПО на уровне сетевого шлюза;

3. защищать от небезопасных web-сайтов и спама.

Слайд 14

ЗАЩИТА ОТ НЕБЕЗОПАСНЫХ САЙТОВ

Бесконтрольное перемещение сотрудников компании по Интернету повышает вероятность

Служба URL-фильтрации позволяет наложить запрет на сайты с небезопасным или нежелательным содержимым. Можно упорядочить доступ к Web-ресурсам в зависимости от дня недели, потребностей подразделения или индивидуальных запросов пользователя.

Слайд 15

ЗАЩИТА ОТ СПАМА

Спам может полностью заполнить почтовый сервер, перегрузить сетевые ресурсы

Он также может являться носителем различных видов опасных атак, включая вирусы, социальную инженерию или фишинг.

При использовании выделенной службы блокирования спама, можно эффективно остановить лишний трафик на сетевом шлюзе, прежде чем он попадет в сеть и нанесет вред.

Слайд 17

АРХИТЕКТУРА РЕШЕНИЙ UTM

Все эти уровни защиты активно взаимодействуют друг с другом,

1. Уменьшить использование вычислительных ресурсов UTM-устройства, и, уменьшив требования к аппаратной части, снизить общую стоимость. 2. Добиться минимального замедления прохождения трафика через UTM-устройство, благодаря проведению не всех, а только необходимых проверок. 3. Противостоять не только известным угрозам, но и обеспечивать защиту от новых, еще не выявленных атак.

Слайд 18

АРХИТЕКТУРА РЕШЕНИЙ UTM

4. Межсетевой экран с динамическим анализом состояния ограничивает трафик

5. Служба глубокого анализа приложений отсекает опасные файлы по шаблонам или по типам файлов, блокирует опасные команды, преобразует данные для того, чтобы избежать утечки критичных данных. 6. Служба проверки содержимого использует технологии, основанные на применении сигнатур, блокировании спама и фильтрации URL.

Слайд 19

ПРЕИМУЩЕСТВА UTM

Можно приобрести и установить отдельные устройства, такие как: межсетевой экран,

По сравнению с использованием отдельных систем, работа с комплексом UTM имеет целый ряд преимуществ.

Слайд 20

ПРЕИМУЩЕСТВА UTM

1. Финансовая выгода.

Интегрированные системы, в отличие от решений многоуровневой

Слайд 21

ПРЕИМУЩЕСТВА UTM

2. Остановка атак на сетевом шлюзе без прерывания рабочего процесса.

Многоуровневый подход позволяет избежать катастрофы, блокируя сетевые атаки там, где они пытаются проникнуть в сеть. Так как уровни осуществляют защиту совместно, то проверенный по определенному критерию трафик повторно, на других уровнях, по тому же критерию еще раз не проверяется. Поэтому скорость трафика не снижается, и чувствительные к скорости приложения, остаются доступными для работы.

Слайд 22

ПРЕИМУЩЕСТВА UTM

3. Простота установки и использования.

Интегрированные системы с централизованным управлением

Слайд 23

ПРЕИМУЩЕСТВА UTM

4. Многоуровневая система безопасности.

В UTM-устройствах многоуровневая система безопасности работает

Слайд 24

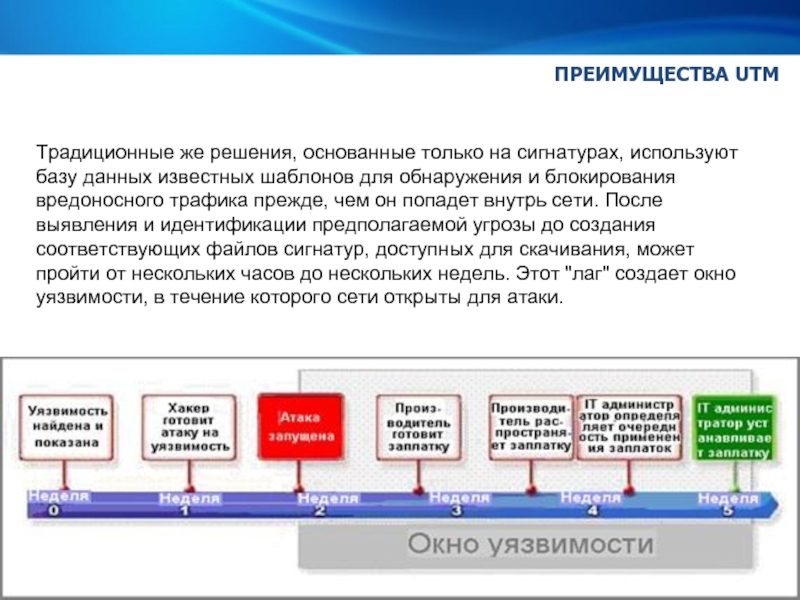

ПРЕИМУЩЕСТВА UTM

Традиционные же решения, основанные только на сигнатурах, используют базу данных

Слайд 25

ТЕНДЕНЦИИ РЫНКА

В настоящий момент наблюдается устойчивая тенденция роста этого сегмента рынка

Согласно прогнозам аналитических компаний IDC и Gartner, к 2015-2016 годам основным трендом станут UTM решения, а вот рынок отдельных средств защиты, таких как антивирусы, брандмауэры, IPS потеряет в весе. Это можно наблюдать уже сейчас.

Слайд 26РЕШЕНИЯ КОМПАНИИ Fortinet

Преимущества программно-аппаратных решений компании Fortinet.

Функциональные возможности продуктов серии FortiGate.

Служба

Сертификация FortiGate.

Характеристики устройства FortiGate-200В.

Преимущества устройства FortiGate-200В.

Клиенты защиты персональных компьютеров FortiClient.

Слайд 27

ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ Fortinet

Отличительной особенностью предлагаемых компанией Fortinet решений является

К таким решениям относятся специализированные процессоры FortiASIC, созданные для сигнатурного анализа трафика и ускорения его обработки и шифрования.

Слайд 28

ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ Fortinet

Для управления всеми компонентами защиты разработана операционная

Благодаря этому, продукты компании Fortinet обеспечивают обнаружение и устранение угроз в режиме реального времени без потери пропускной способности сети и предоставляют большой набор инструментов для анализа и управления трафиком.

Специалисты Fortinet разработали и поддерживают собственные онлайн-ресурсы для работы своих систем фильтрации спама и интернет трафика.

Слайд 29

ПРЕИМУЩЕСТВА ПРОГРАММНО-АППАРАТНЫХ РЕШЕНИЙ КОМПАНИИ Fortinet

Еще одной визитной карточкой компании являются постоянно

Все эти особенности делают продукты Fortinet не только эффективными, но и рентабельными.

Слайд 30

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Устройства FortiGate являются «флагманским» продуктом компании Fortinet

Слайд 31

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Антивирус

осуществляет сигнатурную и эвристическую проверку трафика

Слайд 32

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Антиспам

проводит проверку электронной почты (SMTP, POP3,

Слайд 33

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Аутентификация пользователей

позволяет осуществлять аутентификацию пользователей перед предоставлением

Слайд 34

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Веб-фильтр

позволяет настраивать политики использования интернета для сотрудников

Слайд 35

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Инспектирование SSL (Secure Sockets Layer) трафика

позволяет проверять

Слайд 36

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Контроль доступа к сети (Network access control,

позволяет обеспечивать контроль доступа к сети устройств конечных пользователей, разрешение или запрет доступа к сети для компьютеров сотрудников, в зависимости от установленных или не установленных на них приложениях и обновлений операционной системы.

Слайд 37

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Контроль приложений IM, P2P, VoIP, СУБД

FortiGate осуществляет

Слайд 38

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Контроль трафика (traffic shaping)

В FortiGate реализованы функции

Слайд 39

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Маршрутизация

предназначена для определения маршрута следования информации в

Слайд 40

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Межсетевой экран (Firewall)

предназначен для осуществления контроля и

Слайд 41

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Оптимизация и кеширование WAN трафика

направлена на повышение

Слайд 42

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Предотвращение утечки данных (Data Leak Prevention, DLP)

позволяет

Слайд 43

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Преобразование сетевых адресов (NAT) и балансировка нагрузки

поддерживаются

Слайд 44

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

Система обнаружения и предотвращения вторжений в сеть

осуществляет мониторинг сети для выявления неавторизованного доступа в сеть и его блокирования. Система проводит сигнатурный анализ трафика, анализ аномалий трафика, осуществляет автоматическое обновление сигнатур и позволяет создавать собственные сигнатуры.

Слайд 45

ФУНКЦИОНАЛЬНЫЕ ВОЗМОЖНОСТИ ПРОДУКТОВ СЕРИИ FortiGate

VPN (Virtual Private Network) концентратор

средство построения приватных

Слайд 46

УПРАВЛЕНИЕ FortiGate

Единым центром управления является операционная система FortiOS.

Управление и мониторинг

Предусмотрено ролевое управление несколькими администраторами, разграничение прав доступа, использование VDOM для управления виртуальными устройствами.

Устройство поддерживает протоколы syslog, SNMP, может информировать о событиях посредством e-mail.

Слайд 47

СЕРТИФИКАЦИЯ FortiGate

FortiGate и FortiOS получили сертификат EAL 4+.

Российское представительство компании Fortinet

Кроме того данный продукт прошел сертификацию в ОАЦ при Президенте Республики Беларусь.

Сертификация, проводившаяся сторонними экспертными службами, свидетельствует о высокой степени надёжности продуктов безопасности, что является принципиально важным для корпоративных заказчиков и государственных структур.

Слайд 48ВЫВОДЫ

Почему наша компания опирается на решения производителя FortiNet при оказании услуги

В чем преимущества наших Клиентов при подключении к пакету безопасный Интернет перед теми кто решает проблему безопасности собственными силами?

Слайд 49

Это дешевле!

Стоимость внедрения и эксплуатации продукта для конечного клиента значительно ниже.

В случае использования традиционных решений на локальных компьютерах расходы по внедрению и поддержанию работоспособности программ защиты ложатся полностью на компанию.

Слайд 50

2. Это удобней!

Отсутствует необходимость регулярного физического контроля работоспособности каждого узла безопасности,

Наша организация обладает штатом сертифицированных специалистов в области защиты информации, что подтверждается соответствующей лицензией ОАЦ.

Слайд 51

3. Это проще!

Облегчается обслуживание систем безопасности, которое происходит на стороне провайдера.

Наша

В результате, не требуются отвлечение внутренних ресурсов компании и наличие компетентных специалистов ввиду быстро меняющейся обстановки в сфере безопасности информации – появления новых видов угроз, способов совершения противоправных действий в интеллектуальной сфере, необходимости постоянно отслеживать данные вопросы и предпринимать адекватные контр меры.

Слайд 52

4. Это быстрей!

Уменьшение быстродействия компьютеров - серьезная проблема для офисов. Как

Продукты компании Fortinet не оказывают влияние на работоспособность компьютера! Специализированные процессоры FortiASIC проводят анализ безопасности трафика в потоковом режиме.

Слайд 53

5. Это эффективней!

Синхронизация версий программного обеспечения происходит автоматически, а не по

При использовании продуктов компании Fortinet настройка и проведение обновлений происходит 3-4 раза в сутки квалифицированными специалистами.

В случае традиционных решений, которые поддерживаются администраторами либо автоматически, обновления происходят не чаще 1 раза в сутки. Присутствует необходимость в постоянном отслеживании обходных (прокси) маршрутов подключения к социальным сетям.

Слайд 54

6. Это надежней!

Настройка политик безопасности проводится компетентной службой ISP. В компании

При использовании традиционных решений, велика вероятность, что администратор некорректно настроит политики безопасности по причине нерегулярности выполнения данных действий. Кроме того для администратора сети данная функция как правило второстепенная как следствие менее важная.