- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Понятие информационной безопасности презентация

Содержание

- 1. Понятие информационной безопасности

- 2. Государственная тайна Коммерческая тайна 80-е — 90-е

- 3. Государственная тайна — это защищаемые

- 4. Принцип секретности данных Степень секретности сведений,

- 5. Классификация секретной информации Степени секретности

- 6. Коммерческая тайна — это режим

- 7. Также под коммерческой тайной могут подразумевать саму

- 8. Характеристики коммерческой тайны: 1)наличие действительной или

- 9. Обладатель информации имеет право отнести ее к

- 10. Определения и суть основных понятий, относящихся к

- 11. С целью защиты информации и сведений, составляющих

- 12. Сравнение носителей информации

- 13. Таким образом, можно считать целесообразным решение,

- 14. 2. Причины искажения и потери компьютерной информации

- 15. Основной принцип системного подхода — это принцип «разумной достаточности»

- 16. Принцип «разумной достаточности» заключается в том,

- 17. Накапливаемая и обрабатываемая на ЭВМ информация является

- 18. Разрушение Несанкционированные действия Снижение достоверности Основные угрозы

- 19. 3. Методы защиты информации Защита информации —

- 20. Методы защиты информации, основываются на классификации угроз

- 21. Основные средства резервного копирования: программные средства,

- 22. Резервное копирование рекомендуется делать регулярно, причем частота

- 23. В случае потери, информация может быть восстановлена:

- 24. 3. Проблема несанкционированного доступа к информации обострилась

- 25. Основные пути несанкционированного доступа: хищение носителей

- 26. Несанкционированный доступ осуществляется за счет: использования чужого

- 28. В качестве основных видов несанкционированного доступа к

- 29. Защита от чтения и записи информации осуществляется:

Слайд 1Тема лекции:

ПОНЯТИЕ

ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

План лекции:

Понятие государственной и коммерческой тайны

Причины

Методы защиты информации

Слайд 2Государственная тайна

Коммерческая тайна

80-е — 90-е гг.

1. Понятия государственной и коммерческой тайны

Понятия

Коммерческая тайна

20-е — 30-е гг.

Слайд 3Государственная тайна —

это защищаемые государством сведения в области его военной,

Слайд 4Принцип секретности данных

Степень секретности сведений, составляющих государственную тайну, соответствует степени тяжести

Слайд 5Классификация секретной информации

Степени секретности сведений, составляющих государственную тайну, и соответствующие

«особой важности»

«совершенно секретно»

«секретно»

Слайд 6Коммерческая тайна —

это режим конфиденциальности информации, позволяющий ее обладателю при

Под режимом конфиденциальности информации понимается введение и поддержание особых мер по защите информации.

Слайд 7Также под коммерческой тайной могут подразумевать саму информацию, то есть, научно-техническую,

Слайд 8Характеристики коммерческой тайны:

1)наличие действительной или потенциальной коммерческой ценности информации в силу

2)отсутствие свободного доступа к информации на законном основании

3) обладателем информации введен режим коммерческой тайны

Слайд 9Обладатель информации имеет право отнести ее к коммерческой тайне, если эта

Чтобы информация получила статус коммерческой тайны, ее обладатель должен исполнить установленные процедуры (составление перечня, нанесение грифа и т.д.). После получения статуса коммерческой тайны информация начинает охраняться законом.

Слайд 10Определения и суть основных понятий, относящихся к вопросу о государственной и

1. Федеральный закон от 27.07.2006 № 149-ФЗ “Об информации, информационных технологиях и о защите информации”

2. Указ Президента РФ от 06.03.1997 “Об утверждении перечня сведений конфиденциального характера”

Слайд 11С целью защиты информации и сведений, составляющих государственную тайну, используются самые

Бумага

Микрографика

Электронные носители

Слайд 13

Таким образом, можно считать целесообразным решение, объединяющее несколько разнородных носителей, которые

Слайд 142. Причины искажения и потери компьютерной информации

При защите информации необходимо

Системный подход к защите информации включает следующие средства и действия:

Организационные

Физические

Программно-технические

Все они представляют единый комплекс взаимосвязанных, взаимодополняющих и взаимодействующих мер

Слайд 16Принцип «разумной достаточности»

заключается в том, что 100%-ной защиты не существует ни

Слайд 17Накапливаемая и обрабатываемая на ЭВМ информация является достаточно уязвимой, подверженной:

Разрушению

Стиранию

Искажению

Хищению

Данные

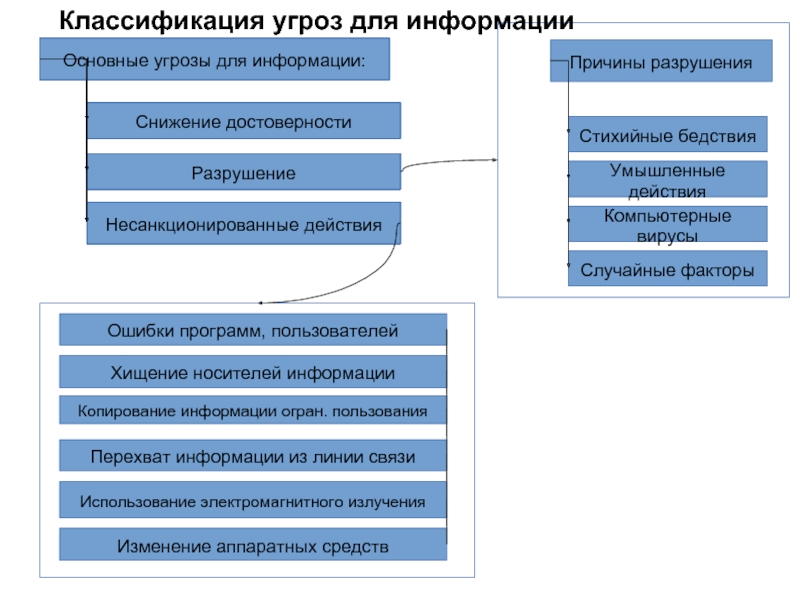

Слайд 18Разрушение

Несанкционированные действия

Снижение достоверности

Основные угрозы для информации:

Перехват информации из линии связи

Использование электромагнитного

Копирование информации огран. пользования

Разрушение

Несанкционированные действия

Снижение достоверности

Основные угрозы для информации:

Разрушение

Несанкционированные действия

Снижение достоверности

Основные угрозы для информации:

Разрушение

Несанкционированные действия

Снижение достоверности

Основные угрозы для информации:

Компьютерные вирусы

Случайные факторы

Умышленные действия

Причины разрушения

Стихийные бедствия

Хищение носителей информации

Изменение аппаратных средств

Ошибки программ, пользователей

Классификация угроз для информации

Слайд 193. Методы защиты информации

Защита информации

— это способ обеспечения безопасности в вычислительной

Слайд 20Методы защиты информации, основываются на классификации угроз для информации.

1. Основной способ

2. Защитой от разрушения является резервное копирование данных

Слайд 21Основные средства резервного копирования:

программные средства, входящие в состав большинства комплектов утилит,

аппаратные средства создания архивов на внешних носителях информации и raid массивы

Слайд 22Резервное копирование рекомендуется делать регулярно, причем частота проведения данного процесса зависит

частоты изменения данных

ценности информации

сложности восстановления информации

Резервное копирование осуществляется с использованием соответствующих программных средств, при этом аппаратные устройства позволяют поддерживать копии в актуальном состоянии на протяжении всего периода работы.

Слайд 23В случае потери, информация может быть восстановлена:

с использованием резервных данных

без использования

Во втором случае, для успешного восстановления данных необходимо чтобы:

После удаления файла на освободившееся место не была записана новая информация

Файл не был фрагментирован (для этого необходимо регулярно выполнять операцию дефрагментации)

Слайд 243. Проблема несанкционированного доступа к информации обострилась и приобрела особую значимость

Несанкционированный доступ - это чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий

Слайд 25Основные пути несанкционированного доступа:

хищение носителей информации;

копирование информации с преодолением мер защиты;

маскировка

использование недостатков операционных систем и языков программирования;

использование программных закладок и программных блоков типа «троянский конь» и т.д.

Слайд 26Несанкционированный доступ осуществляется за счет:

использования чужого имени

изменения физических адресов устройств

применения информации,

модификации программного обеспечения

хищения носителя информации

установки аппаратуры записи

Слайд 28В качестве основных видов несанкционированного доступа к данным выделяют чтение и

Защита данных от чтения автоматически подразумевает и защиту от записи, поскольку возможность записи при отсутствии возможности чтения практически бессмысленна

Слайд 29Защита от чтения и записи информации осуществляется:

наиболее просто - на уровне

наиболее эффективно — шифрованием

На практике обычно используются комбинированные способы защиты информации от несанкционированного доступа