- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Компьютерная преступность и безопасность презентация

Содержание

- 1. Компьютерная преступность и безопасность

- 2. Первым человеком, применившим ЭВМ для совершения налогового

- 3. Виды компьютерных преступлений Несанкционированный

- 4. Несанкционированный доступ к информации, хранящейся в компьютере

- 5. Несанкционированный доступ использование чужого имени; изменение физических

- 6. Несанкционированный доступ Хакеры - Гудини информационных сетей.

- 7. Несанкционированный доступ Несанкционированный доступ к файлам законного

- 8. Несанкционированный доступ Некто проникает в компьютерную систему,

- 9. Несанкционированный доступ Иногда случается, как, например, с

- 10. Несанкционированный доступ В любом компьютерном центре имеется

- 11. Несанкционированный доступ Несанкционированный доступ может осуществляться и

- 12. Ввод в программное обеспечение "логических бомб".

- 13. логическая бомба Способ "троянский конь" состоит в

- 14. логическая бомба В США получила распространение форма

- 15. логическая бомба Многие заказчики прекрасно знают, что

- 16. Разработка и распространение компьютерных вирусов.

- 17. компьютерные вирусы Все вирусы можно

- 18. компьютерные вирусы Программа "раздробленного вируса" разделена на

- 19. компьютерные вирусы Вирусы могут быть внедрены в

- 20. компьютерные вирусы В августе 1984 года студент

- 21. компьютерные вирусы Распространение компьютерных вирусов имеет и

- 22. Преступная небрежность в разработке, изготовлении

- 23. небрежность Особенностью компьютерной неосторожности является то, что

- 24. Подделка компьютерной информации

- 25. Подделка компьютерной информации Идея преступления состоит в

- 26. Подделка компьютерной информации К подделке информации можно

- 27. Хищение компьютерной информации

- 28. Хищение компьютерной информации Присвоение компьютерной информации,

- 29. Хищение компьютерной информации Вторая категория преступлений, в

- 30. Хищение компьютерной информации Другой вид преступлений с использованием компьютеров получил название "воздушный змей".

- 31. Объекты компьютерных преступлений

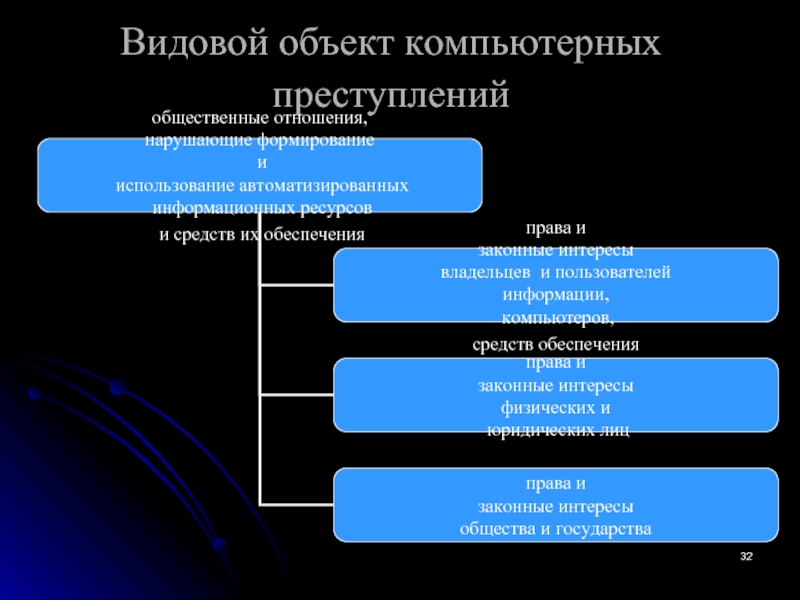

- 32. Видовой объект компьютерных преступлений

- 33. Объективная сторона компьютерных преступлений действие бездействие

- 34. Субъективная сторона умышленная вина ч. 2

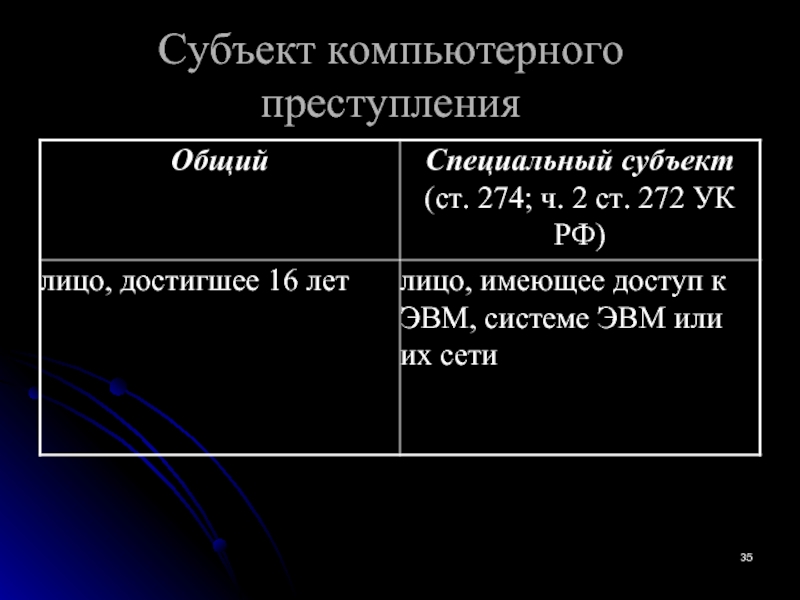

- 35. Субъект компьютерного преступления

- 36. Компьютерная информация

- 37. Компьютерное преступление Преступление в сфере компьютерной

- 38. Известно много мер, направленных на предупреждение

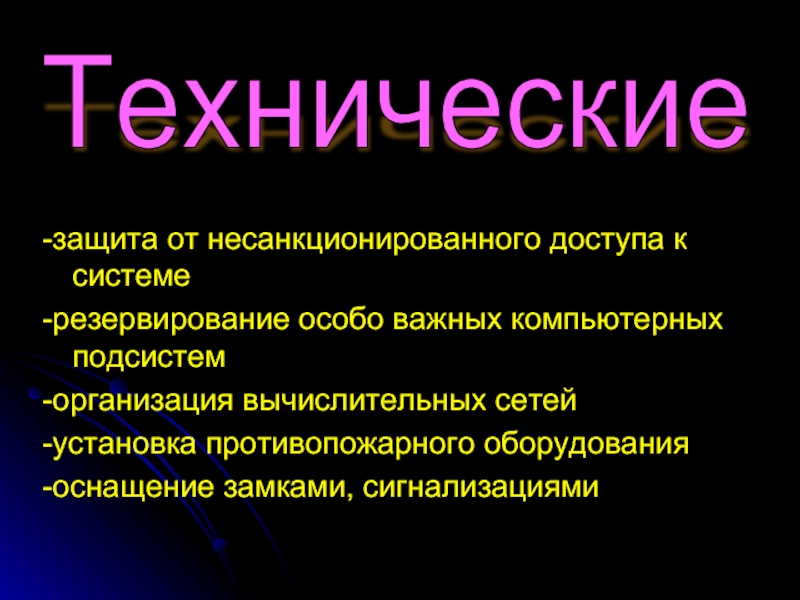

- 39. -защита от несанкционированного доступа к системе

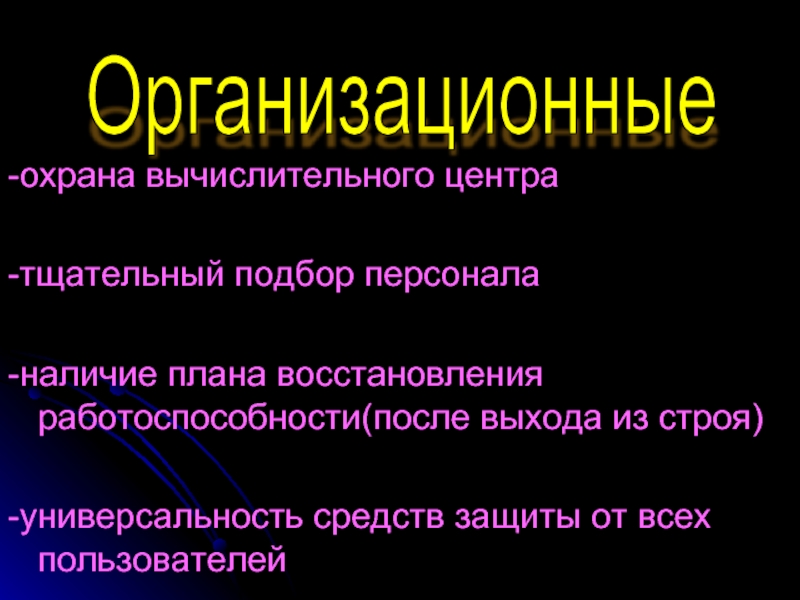

- 40. -охрана вычислительного центра -тщательный подбор персонала

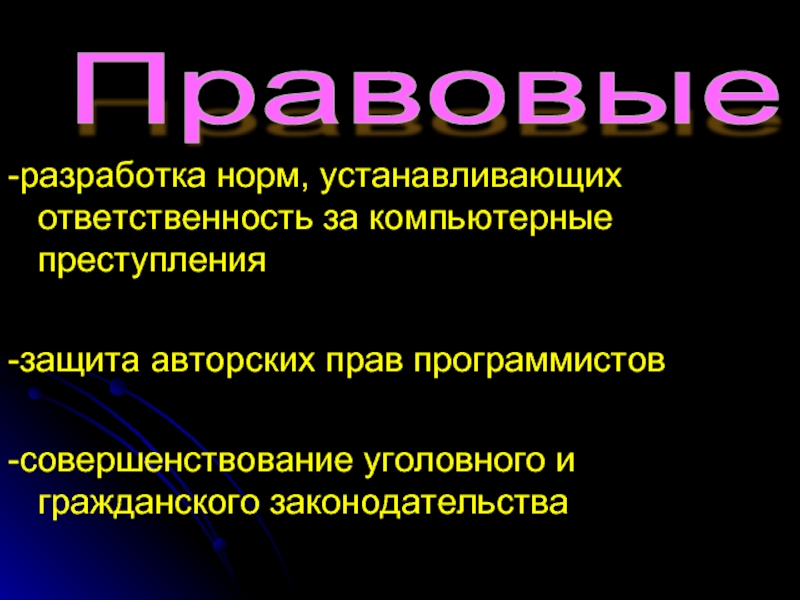

- 41. -разработка норм, устанавливающих ответственность за компьютерные преступления

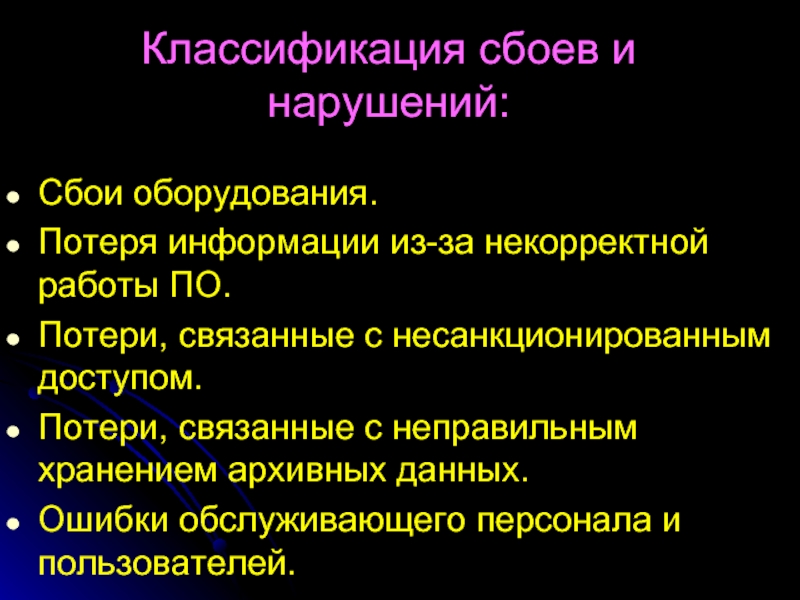

- 42. Классификация сбоев и нарушений: Сбои оборудования. Потеря

- 43. Способы защиты информации: Шифрование. Физическая защита

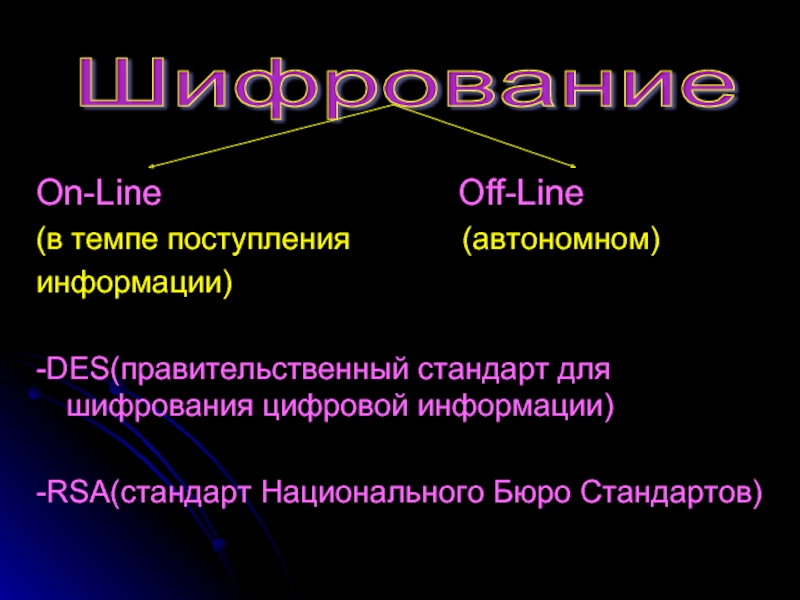

- 44. On-Line

- 45. Физическая защита. Кабельная система. Структурированные

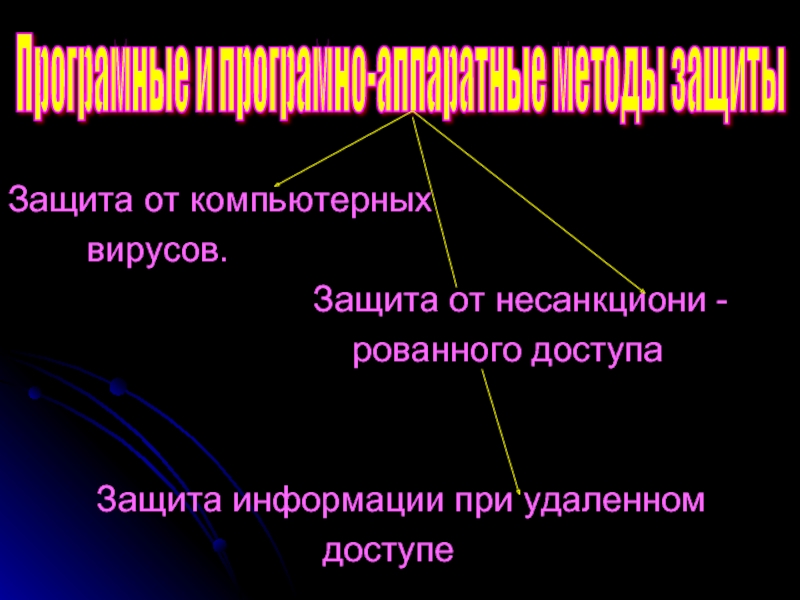

- 46. Защита от компьютерных

- 47. Защита от компьютерных вирусов. 64% из 451

- 50. Защита от несанкционированного доступа Обострилась с распространением

- 51. Компьютерные преступления в Уголовном кодексе РФ

- 52. Используются кабельные линии и радиоканалы. Сегментация

- 53. «Законодательство в сфере информации» С 1991 по

- 54. Предусматривает уголовную ответственность за создание программ для

- 55. Никакие аппаратные, программные решения не смогут гарантировать

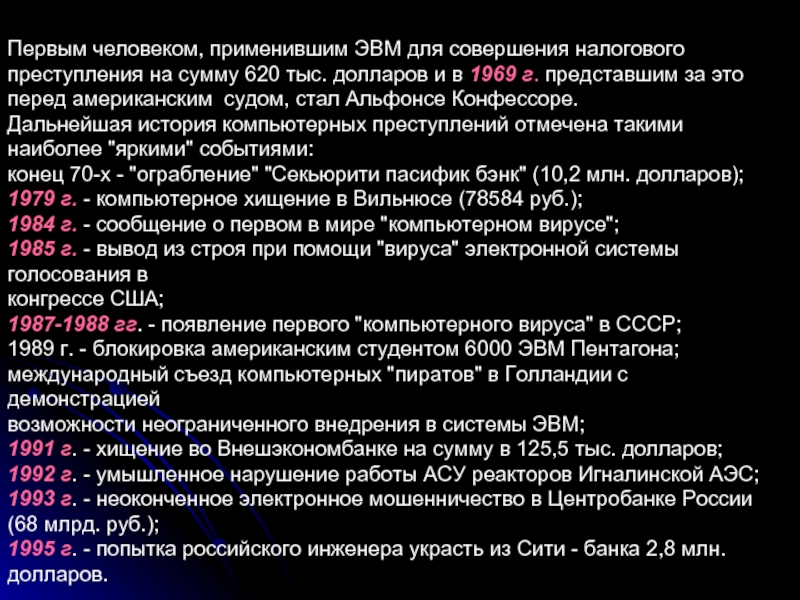

Слайд 2Первым человеком, применившим ЭВМ для совершения налогового преступления на сумму 620

Дальнейшая история компьютерных преступлений отмечена такими наиболее "яркими" событиями:

конец 70-х - "ограбление" "Секьюрити пасифик бэнк" (10,2 млн. долларов);

1979 г. - компьютерное хищение в Вильнюсе (78584 руб.);

1984 г. - сообщение о первом в мире "компьютерном вирусе";

1985 г. - вывод из строя при помощи "вируса" электронной системы голосования в

конгрессе США;

1987-1988 гг. - появление первого "компьютерного вируса" в СССР;

1989 г. - блокировка американским студентом 6000 ЭВМ Пентагона;

международный съезд компьютерных "пиратов" в Голландии с демонстрацией

возможности неограниченного внедрения в системы ЭВМ;

1991 г. - хищение во Внешэкономбанке на сумму в 125,5 тыс. долларов;

1992 г. - умышленное нарушение работы АСУ реакторов Игналинской АЭС;

1993 г. - неоконченное электронное мошенничество в Центробанке России

(68 млрд. руб.);

1995 г. - попытка российского инженера украсть из Сити - банка 2,8 млн. долларов.

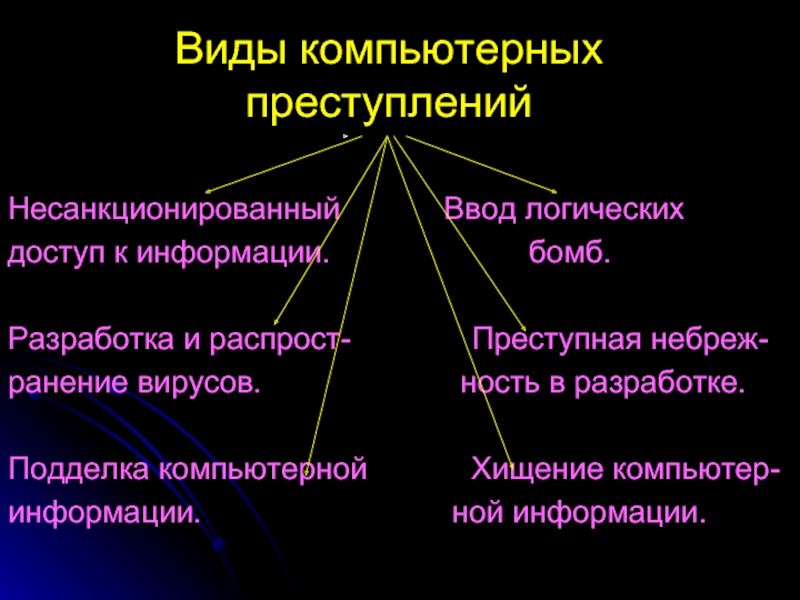

Слайд 3Виды компьютерных преступлений

Несанкционированный Ввод логических

доступ

Разработка и распрост- Преступная небреж-

ранение вирусов. ность в разработке.

Подделка компьютерной Хищение компьютер-

информации. ной информации.

Слайд 5Несанкционированный доступ

использование чужого имени;

изменение физических адресов технических устройств;

использование информации, оставшейся после

модификация программного и информационного обеспечения;

хищение носителя информации;

установка аппаратуры записи.

Слайд 6Несанкционированный доступ

Хакеры - Гудини информационных сетей.

Взлом и копание в чужой информации:

развлечение;

бизнес.

Слайд 7Несанкционированный доступ

Несанкционированный доступ к файлам законного пользователя осуществляется нахождением слабых мест

Слайд 8Несанкционированный доступ

Некто проникает в компьютерную систему, выдавая себя за законного пользователя.

Слайд 9Несанкционированный доступ

Иногда случается, как, например, с ошибочными телефонными звонками, что пользователь

Слайд 10Несанкционированный доступ

В любом компьютерном центре имеется особая программа, применяемая как системный

Слайд 11Несанкционированный доступ

Несанкционированный доступ может осуществляться и в результате системной поломки. Например,

Слайд 13логическая бомба

Способ "троянский конь" состоит в тайном введении в чужую программу

Слайд 14логическая бомба

В США получила распространение форма компьютерного вандализма, при которой "троянский

Слайд 15логическая бомба

Многие заказчики прекрасно знают, что после конфликтов с предприятием-изготовителем их

Слайд 17компьютерные вирусы

Все вирусы можно разделить на две разновидности, обнаружение которых

Слайд 18компьютерные вирусы

Программа "раздробленного вируса" разделена на части, на первый взгляд, не

Слайд 19компьютерные вирусы

Вирусы могут быть внедрены в операционную систему, в прикладную программу

Слайд 20компьютерные вирусы

В августе 1984 года студент Калифорнийского университета Фред Коуэн, выступая

Слайд 21компьютерные вирусы

Распространение компьютерных вирусов имеет и некоторые положительные стороны. В частности,

Слайд 22

Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая

Слайд 23небрежность

Особенностью компьютерной неосторожности является то, что безошибочных программ в принципе не

Слайд 25Подделка компьютерной информации

Идея преступления состоит в подделке выходной информации компьютеров с

Слайд 26Подделка компьютерной информации

К подделке информации можно отнести также подтасовку результатов выборов,

Слайд 28Хищение компьютерной информации

Присвоение компьютерной информации, в том числе программного обеспечения, путем

Слайд 29Хищение компьютерной информации

Вторая категория преступлений, в которых компьютер является "средством" достижения

Слайд 30Хищение компьютерной информации

Другой вид преступлений с использованием компьютеров получил название "воздушный

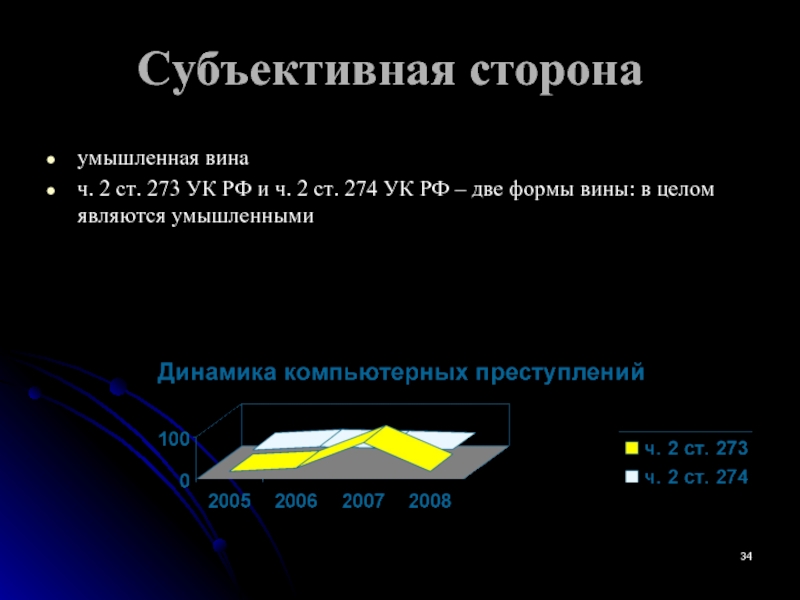

Слайд 34Субъективная сторона

умышленная вина

ч. 2 ст. 273 УК РФ и ч.

Слайд 37Компьютерное преступление

Преступление в сфере компьютерной информации – это предусмотренное уголовным

Слайд 38 Известно много мер, направленных на предупреждение преступления:

Технические

Организационные

Правовые

Предупреждение компьютерных преступлений

Слайд 39

-защита от несанкционированного доступа к системе

-резервирование особо важных компьютерных подсистем

-организация вычислительных

-установка противопожарного оборудования

-оснащение замками, сигнализациями

Технические

Слайд 40-охрана вычислительного центра

-тщательный подбор персонала

-наличие плана восстановления работоспособности(после выхода из строя)

-универсальность

Организационные

Слайд 41-разработка норм, устанавливающих ответственность за компьютерные преступления

-защита авторских прав программистов

-совершенствование уголовного

Правовые

Слайд 42Классификация сбоев и нарушений:

Сбои оборудования.

Потеря информации из-за некорректной работы ПО.

Потери, связанные

Потери, связанные с неправильным хранением архивных данных.

Ошибки обслуживающего персонала и пользователей.

Слайд 43Способы защиты информации:

Шифрование.

Физическая защита данных.Кабельная система.

Системы электроснабжения.

Системы архивирования и дублирования информации.

Слайд 44On-Line

(в темпе поступления (автономном)

информации)

-DES(правительственный стандарт для шифрования цифровой информации)

-RSA(стандарт Национального Бюро Стандартов)

Шифрование

Слайд 45Физическая защита.

Кабельная система.

Структурированные кабельные системы.

Аппаратные кабельные системы.

Административные подсистемы.

Слайд 46

Защита от компьютерных

вирусов.

рованного доступа

Защита информации при удаленном

доступе

Програмные и програмно-аппаратные методы защиты

Слайд 47Защита от компьютерных вирусов.

64% из 451 специалистов испытали «на себе» их

100-150 новых штаммов ежемесячно

Методы защиты - антивирусные программы

Слайд 50Защита от несанкционированного доступа

Обострилась с распространением локальных, глобальных компьютерных сетей.

Разграничение полномочий

Используют встроенные средства сетевых операционных систем.

Комбинированный подход – пароль +идентификация по персональному ключу.

Смарт – карты.

Слайд 52Используются кабельные линии и радиоканалы.

Сегментация пакетов.

Специальные устройства контроля.

Защита информации от хакеров.

Защита

Слайд 53«Законодательство в сфере информации»

С 1991 по 1997-10 основных законов:

-определяются основные термины

-регулируются вопросы о распространении информации.

-охрана авторских прав.

-имущественные и неимущественные отношения.

Неправомерный доступ к информации

Слайд 54Предусматривает уголовную ответственность за создание программ для ЭВМ или их модификацию,

Защищает права владельца.

Уголовная ответственность – в результате создания программы.

Для привлечения достаточен сам факт создания программ.

Ст.273 УК РФ.

Слайд 55Никакие аппаратные, программные решения не смогут гарантировать абсолютную безопасность.

Свести риск к

Позитивность произошедших перемен в правовом поле очевидна.

Каков же итог?