июня 2017

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Защита корпоративных ресурсов в эпоху недоверенных клиентских устройств презентация

Содержание

- 1. Защита корпоративных ресурсов в эпоху недоверенных клиентских устройств

- 2. www.solidlab.ru из 9 ПРЕАМБУЛА Мы

- 3. www.solidlab.ru из 9 ТЕНДЕНЦИИ И

- 4. www.solidlab.ru из 9 НАЧАЛЬНЫЕ ШАГИ

- 5. www.solidlab.ru из 9 РАЗВИТИЕ АТАКИ

- 6. www.solidlab.ru из 9 ПРИМЕР ВЕКТОРОВ АТАК НА КРИТИЧНЫЙ СЕГМЕНТ

- 7. www.solidlab.ru из 9 ВЫВОДЫ Любое

- 8. www.solidlab.ru из 9 ЗАЩИТА САМОГО

- 9. Андрей Петухов andrew.petukhov@solidlab.ru mob: +7 916 360-52-49

Слайд 1

Защита корпоративных ресурсов в эпоху недоверенных клиентских устройств

Андрей Петухов

CEO @ SolidLab

7

Слайд 2

www.solidlab.ru

из 9

ПРЕАМБУЛА

Мы занимаемся практической безопасностью

Основная специализация – анализ защищенности

пентесты

«боевые

учения» в режиме red team vs blue team

анализ кода

Видим варианты реализации ИТ и ИБ в крупных организациях в финансовой сфере и не только

Данный рассказ – итог аналитической обработки опыта, полученного за последние 5 лет

анализ кода

Видим варианты реализации ИТ и ИБ в крупных организациях в финансовой сфере и не только

Данный рассказ – итог аналитической обработки опыта, полученного за последние 5 лет

Слайд 3

www.solidlab.ru

из 9

ТЕНДЕНЦИИ И СЛЕДСТВИЯ

Мобильность

Интеграция систем

Централизация управления

Виртуализация и облака

Было

ЛВС-DMZ-Интернет

Стало

Явного периметра нет

облака

и SaaS

внешние хостинги

VPN-связность

MDM

WiFi

LTE2Ethernet на Ali

внешние хостинги

VPN-связность

MDM

WiFi

LTE2Ethernet на Ali

Слайд 4

www.solidlab.ru

из 9

НАЧАЛЬНЫЕ ШАГИ АТАКИ НА КОМПАНИЮ

Первый шаг – получение доступа

в корпоративную сеть

социальная инженерия с вредоносным вложением

личные и/или мобильные устройства сотрудников

ethernet-гость, взлом корпоративной WiFi

пробив периметра через публичные приложения

Второй шаг – повышение прав в AD

Третий шаг – начало пути по доступу к цели

доступ к серверам, интегрированным в домен

доступ к рабочим станциям администраторов и разработчиков

Наша статистика:

при получении прав пользователя домена дойти до доменного администратора удавалось в 100% случаях

социальная инженерия с вредоносным вложением

личные и/или мобильные устройства сотрудников

ethernet-гость, взлом корпоративной WiFi

пробив периметра через публичные приложения

Второй шаг – повышение прав в AD

Третий шаг – начало пути по доступу к цели

доступ к серверам, интегрированным в домен

доступ к рабочим станциям администраторов и разработчиков

Наша статистика:

при получении прав пользователя домена дойти до доменного администратора удавалось в 100% случаях

Слайд 5

www.solidlab.ru

из 9

РАЗВИТИЕ АТАКИ - УДОБНЫЕ РЕШЕНИЯ

Single Sign On

без второго фактора

на критичных системах – конец игры

Централизованное управление ресурсами ИТ/ИБ

антивирусами на узлах

сетевыми устройствами и учетными данными

агентами сканирования/мониторинга

ERP-системы, с которыми интегрируются другие бизнес-приложения

захват системы => контроль бизнес-процессов

Виртуализация

захват платформы => захват гостевых машин

Централизованное управление ресурсами ИТ/ИБ

антивирусами на узлах

сетевыми устройствами и учетными данными

агентами сканирования/мониторинга

ERP-системы, с которыми интегрируются другие бизнес-приложения

захват системы => контроль бизнес-процессов

Виртуализация

захват платформы => захват гостевых машин

Слайд 7

www.solidlab.ru

из 9

ВЫВОДЫ

Любое пользовательское устройство в сети в любой момент может

оказаться недоверенным

При поглощениях и слияниях недоверенные – целые инфраструктуры

Сегментация не так эффективна, как раньше

централизация управления/интеграция систем

поддерживать строгий least privilege на уровне сети нереально

Рациональная стратегия: перестать наводить порядок в хаосе и сосредоточиться на защите самого ценного

При поглощениях и слияниях недоверенные – целые инфраструктуры

Сегментация не так эффективна, как раньше

централизация управления/интеграция систем

поддерживать строгий least privilege на уровне сети нереально

Рациональная стратегия: перестать наводить порядок в хаосе и сосредоточиться на защите самого ценного

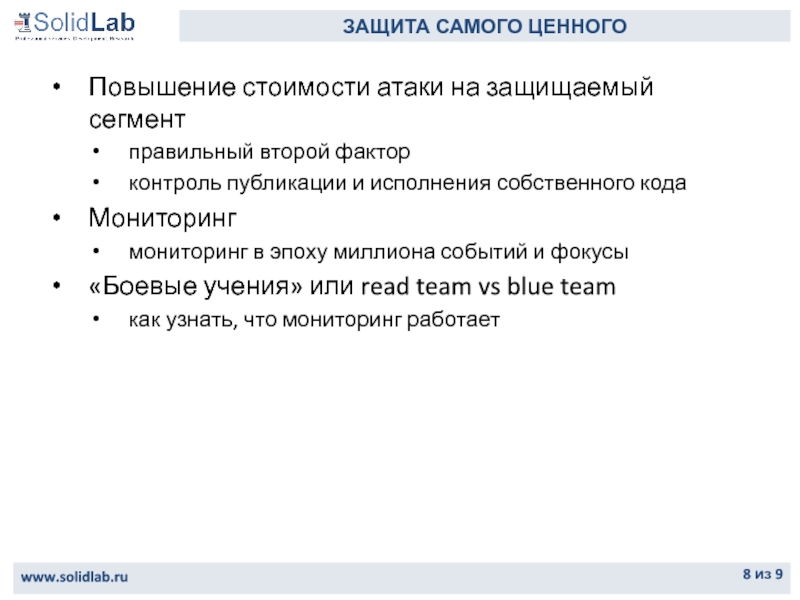

Слайд 8

www.solidlab.ru

из 9

ЗАЩИТА САМОГО ЦЕННОГО

Повышение стоимости атаки на защищаемый сегмент

правильный второй

фактор

контроль публикации и исполнения собственного кода

Мониторинг

мониторинг в эпоху миллиона событий и фокусы

«Боевые учения» или read team vs blue team

как узнать, что мониторинг работает

контроль публикации и исполнения собственного кода

Мониторинг

мониторинг в эпоху миллиона событий и фокусы

«Боевые учения» или read team vs blue team

как узнать, что мониторинг работает

Слайд 9Андрей Петухов

andrew.petukhov@solidlab.ru

mob: +7 916 360-52-49

tel: +7 499 705-76-57

Спасибо за внимание!

Пожалуйста,

вопросы!