- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Внутренние структуры хранения презентация

Содержание

- 1. Внутренние структуры хранения

- 2. Организация доступа к данным Наличие двух уровней

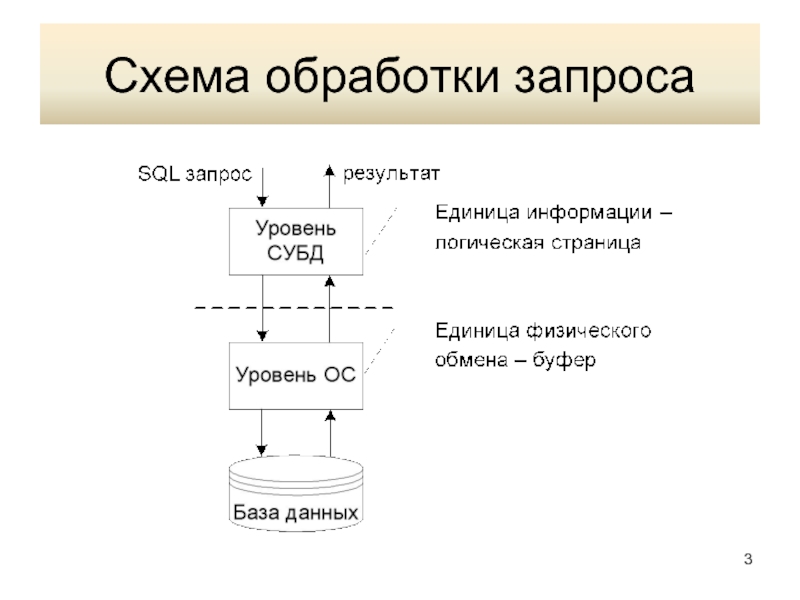

- 3. Схема обработки запроса

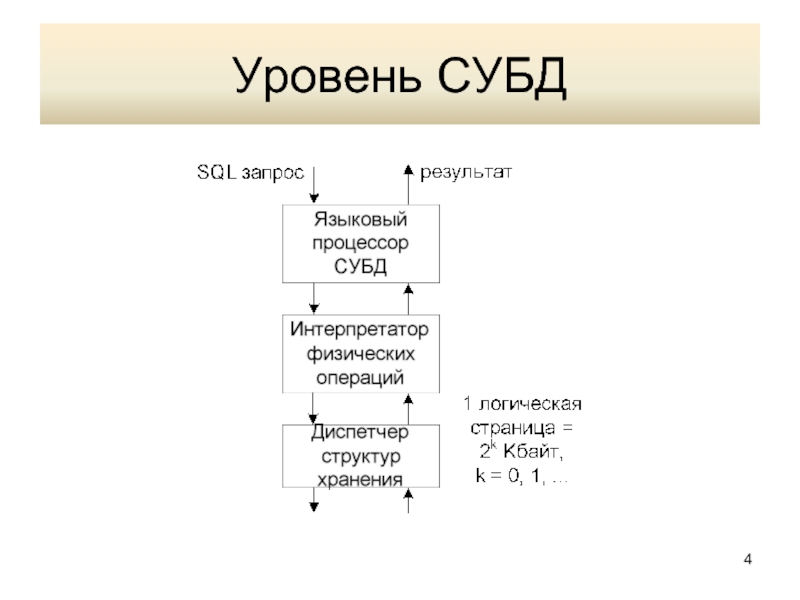

- 4. Уровень СУБД

- 5. Уровень ОС

- 6. Временные характеристики Наиболее распространенное время доступа к

- 7. Каталоги Обычные отношения РМД Содержат информацию,

- 8. Структура файлов базы данных Основной объект базы

- 9. Способы извлечения данных Последовательная выборка SELECT *

- 10. Методы доступа к данным Последовательный метод доступа:

- 11. Бинарные деревья поиска Упорядоченная тройка (TL, R,

- 12. Структура узла дерева Значение узла – ключ

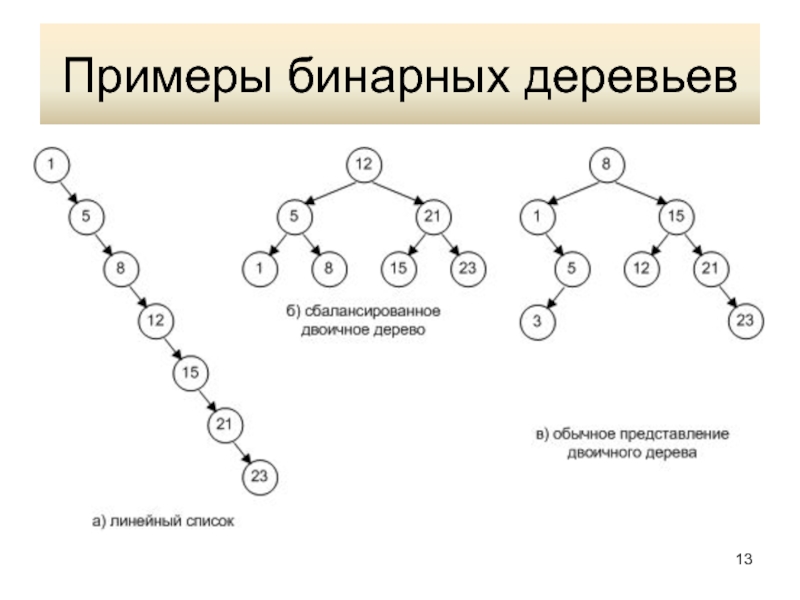

- 13. Примеры бинарных деревьев

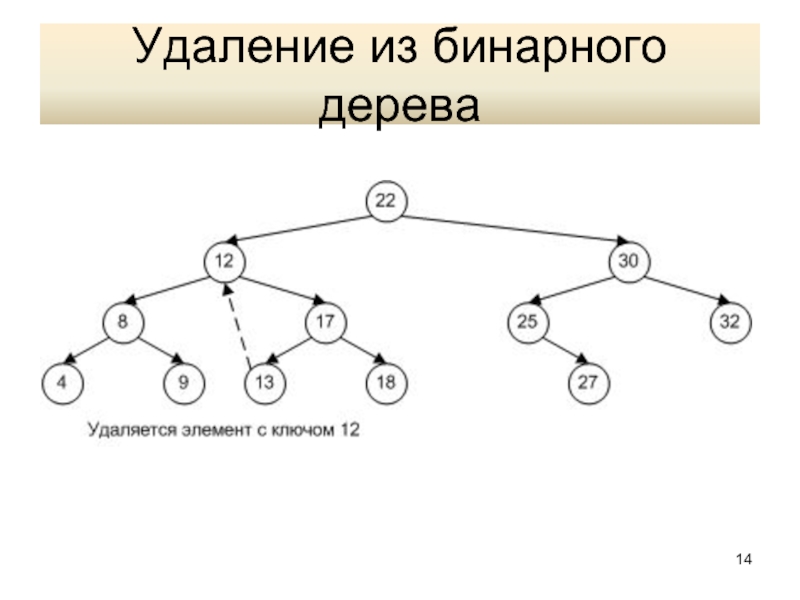

- 14. Удаление из бинарного дерева

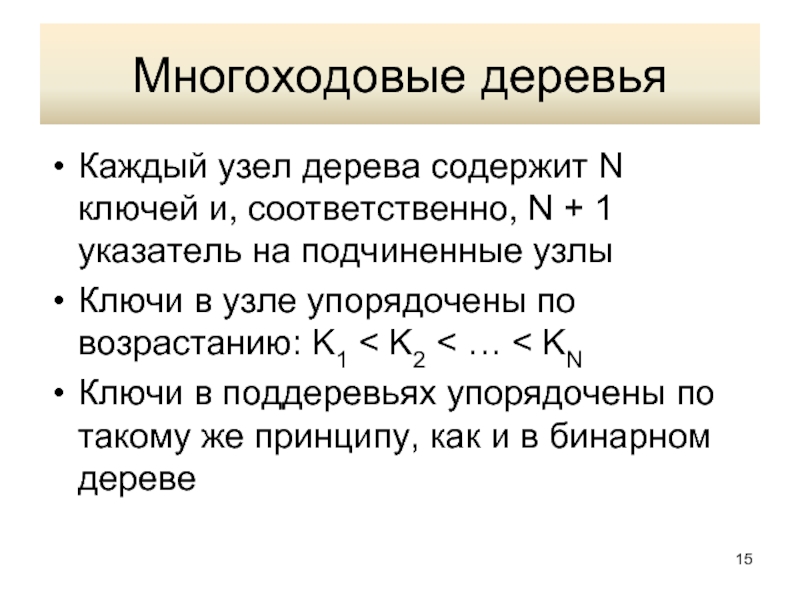

- 15. Многоходовые деревья Каждый узел дерева содержит N

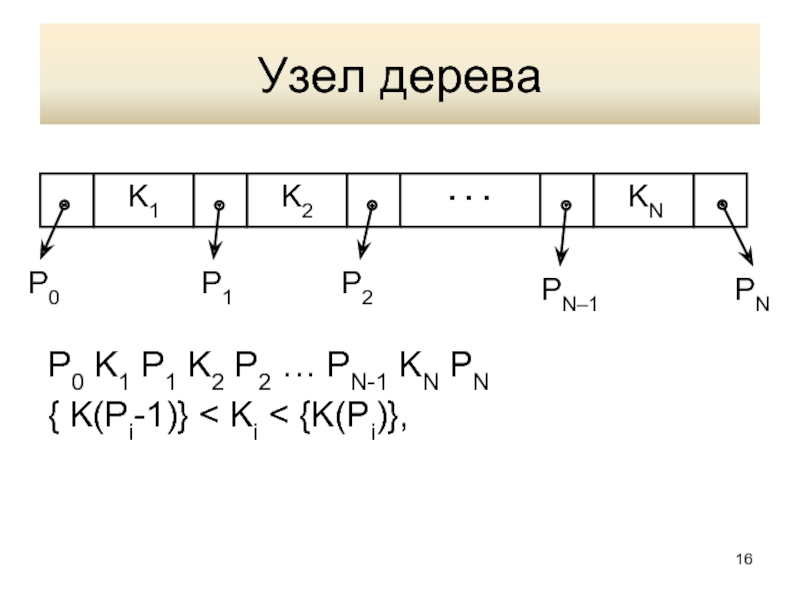

- 16. Узел дерева P0

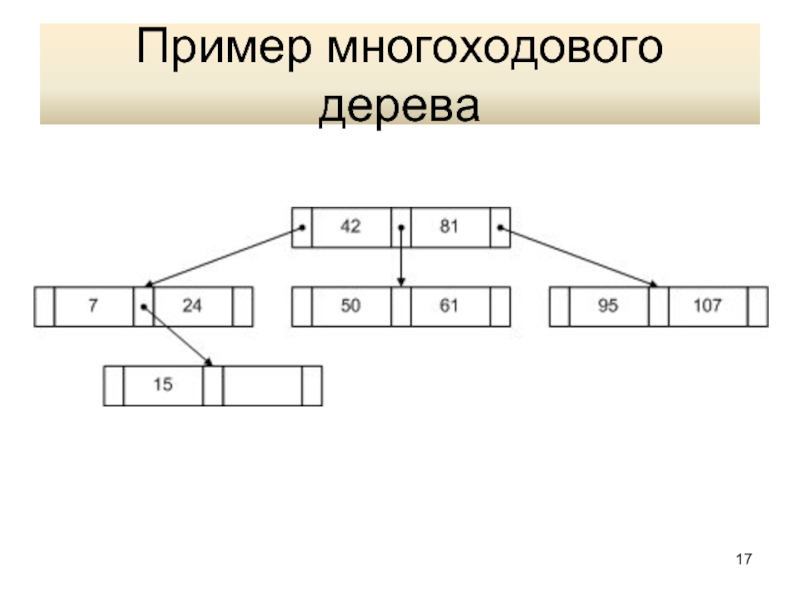

- 17. Пример многоходового дерева

- 18. В-дерево Сбалансированное многоходовое дерево. Узлы В-дерева могут

- 19. В-дерево степени n (1) 1. Все пути

- 20. В-дерево степени n (2) 3. В корне

- 21. Структура узла В-дерева P0 R1 P1 R2

- 22. Правила следования 1. Ключи записей в текущем

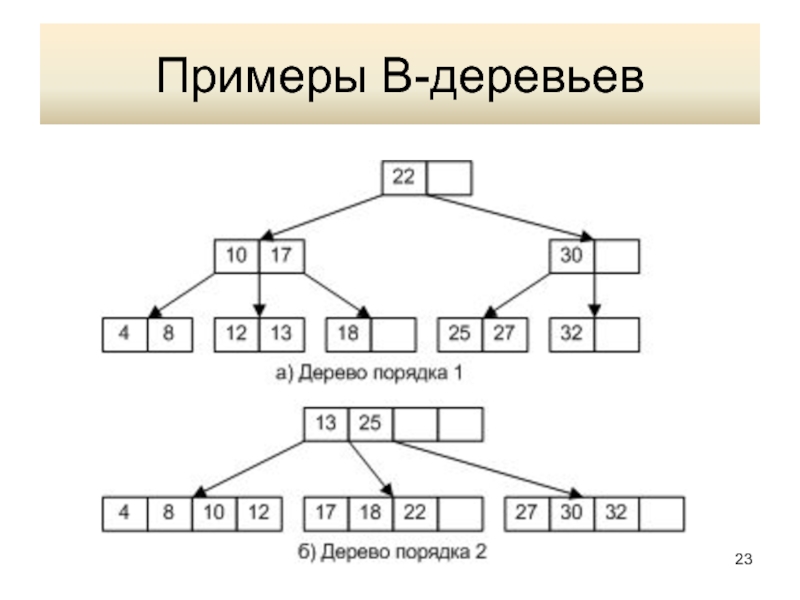

- 23. Примеры В-деревьев

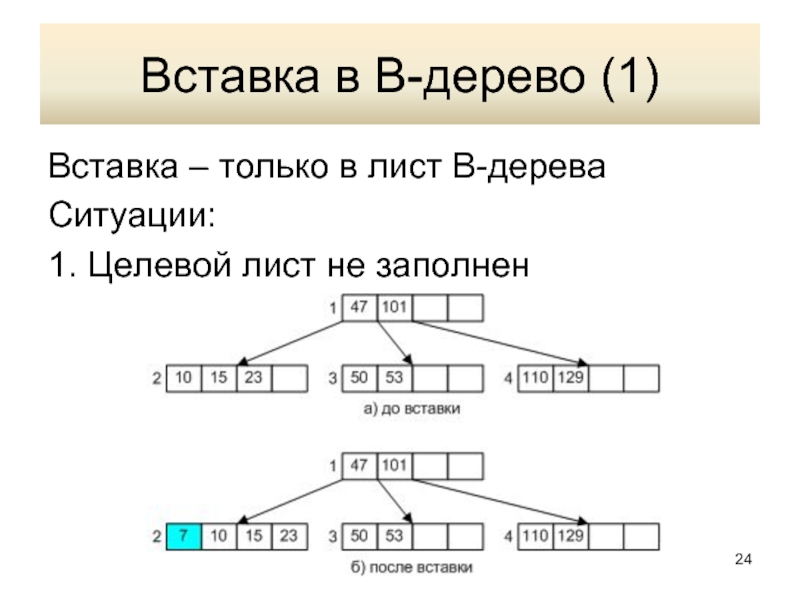

- 24. Вставка в В-дерево (1) Вставка – только

- 25. Вставка в В-дерево (2) 2. Целевой лист заполнен полностью – расщепление листа

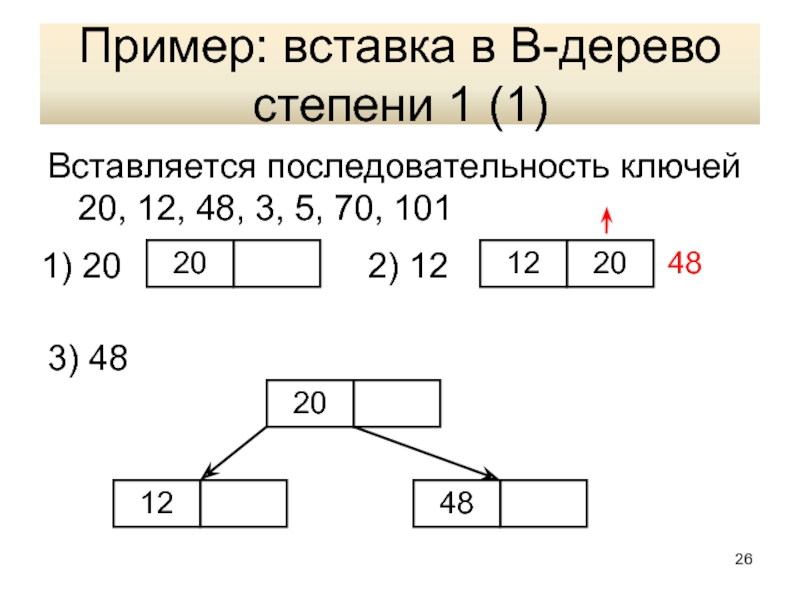

- 26. Пример: вставка в В-дерево степени 1 (1)

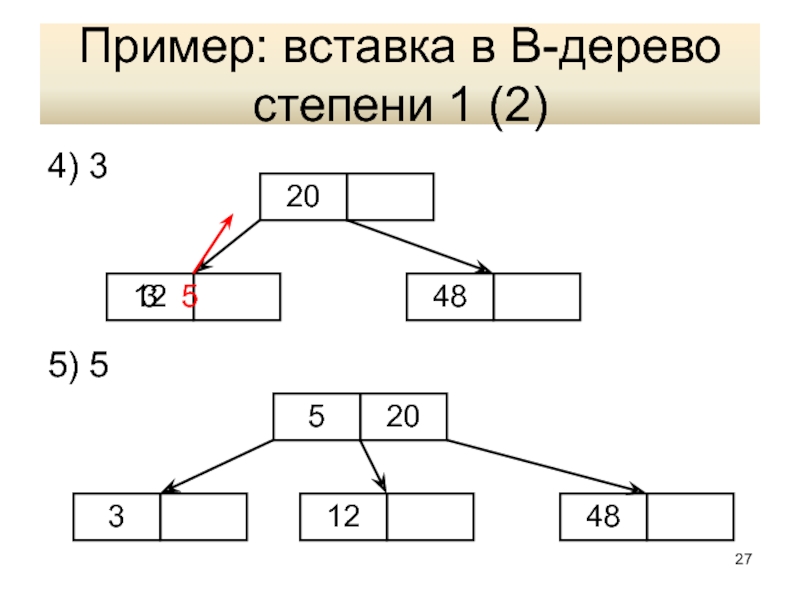

- 27. Пример: вставка в В-дерево степени 1 (2)

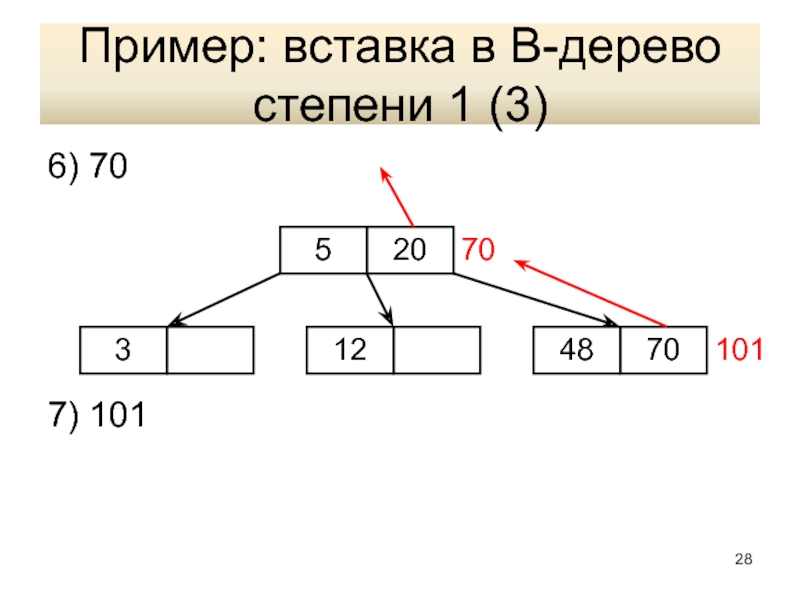

- 28. Пример: вставка в В-дерево степени 1 (3)

- 29. Пример: вставка в В-дерево степени 1 (4) 7) 101

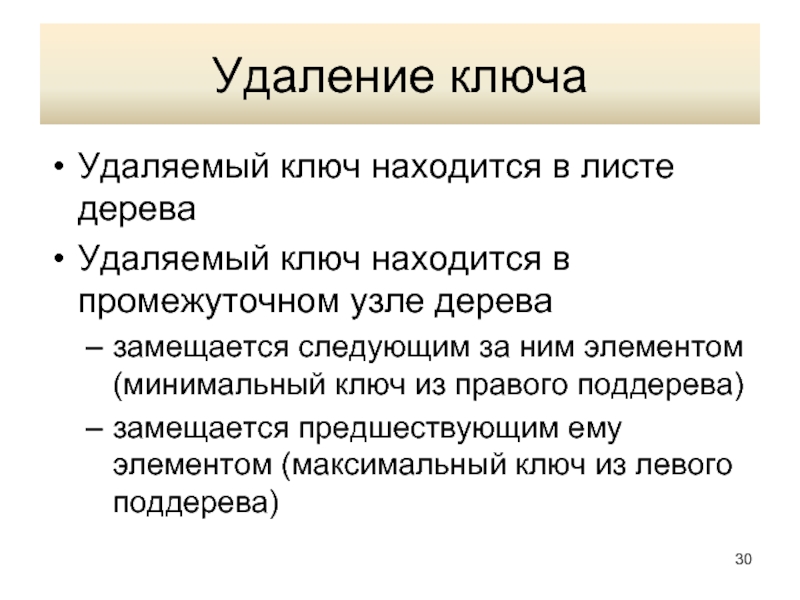

- 30. Удаление ключа Удаляемый ключ находится в листе

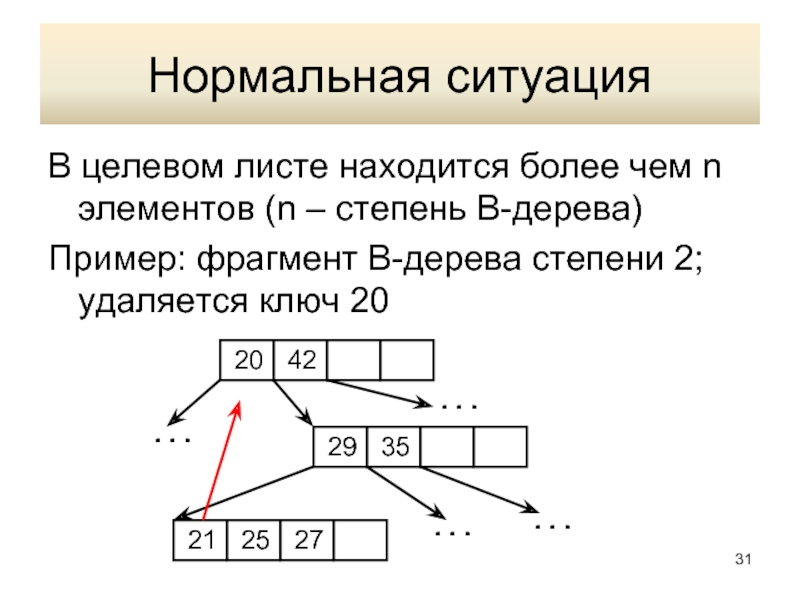

- 31. Нормальная ситуация В целевом листе находится более

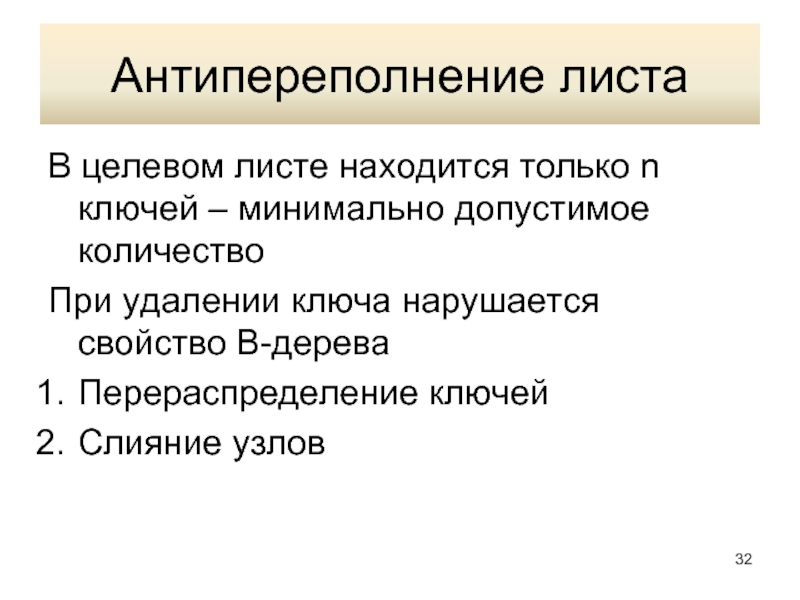

- 32. Антипереполнение листа В целевом листе находится только

- 33. Перераспределение ключей (1) Соседний лист, подчиненный

- 34. Перераспределение ключей (2) Пример: фрагмент В-дерева

- 35. Слияние листьев (1) Соседние листья содержат только

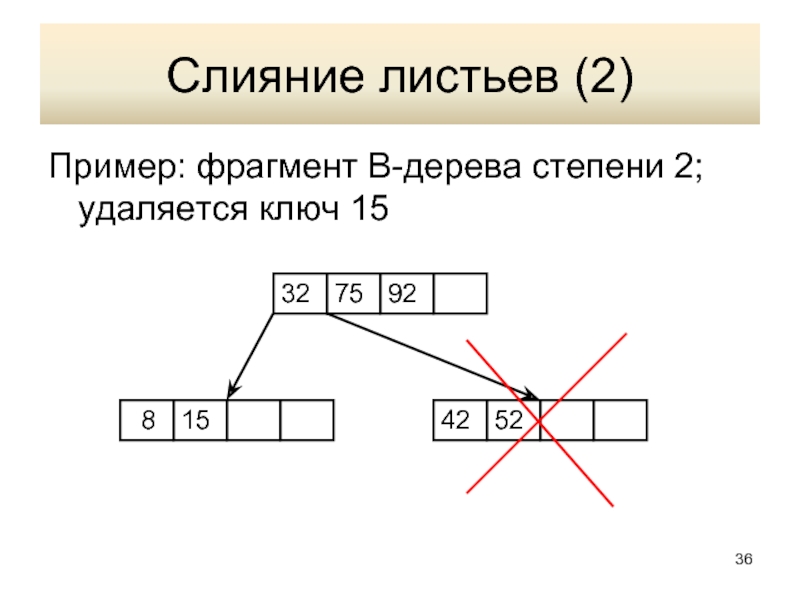

- 36. Слияние листьев (2) Пример: фрагмент В-дерева степени

- 37. Пример: В-дерево степени 1 Удаляется ключ 77 64 10 25 77 93 19 81

- 38. Основные свойства В-дерева Ключи и ассоциированные с

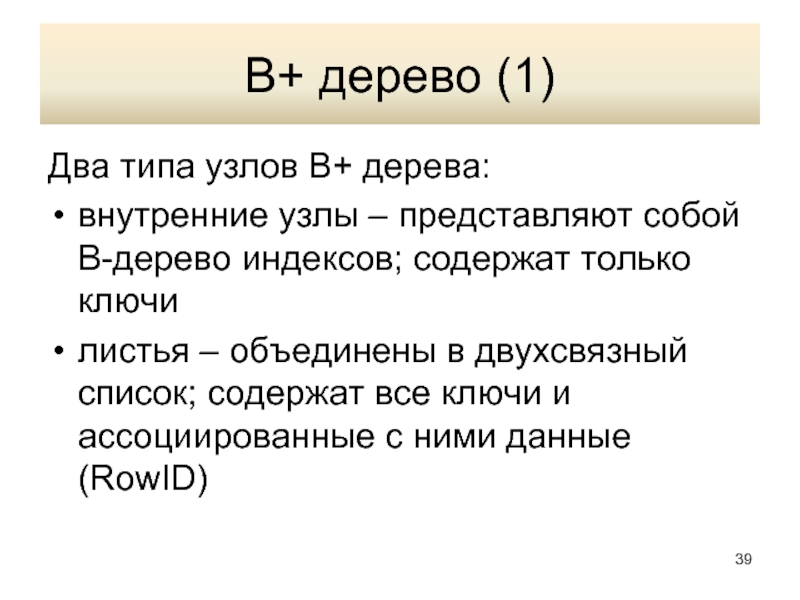

- 39. В+ дерево (1) Два типа узлов В+

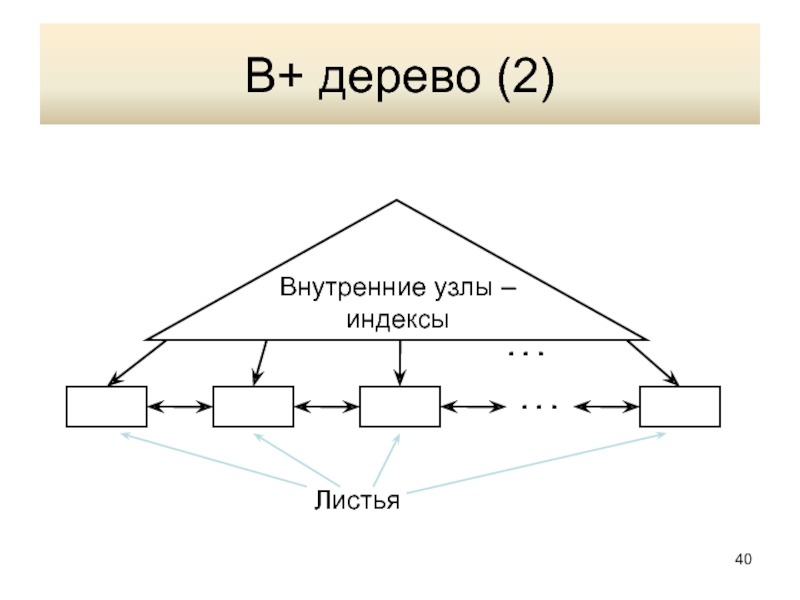

- 40. В+ дерево (2)

- 41. Вставка в В+ дерево Аналогично В-дереву,

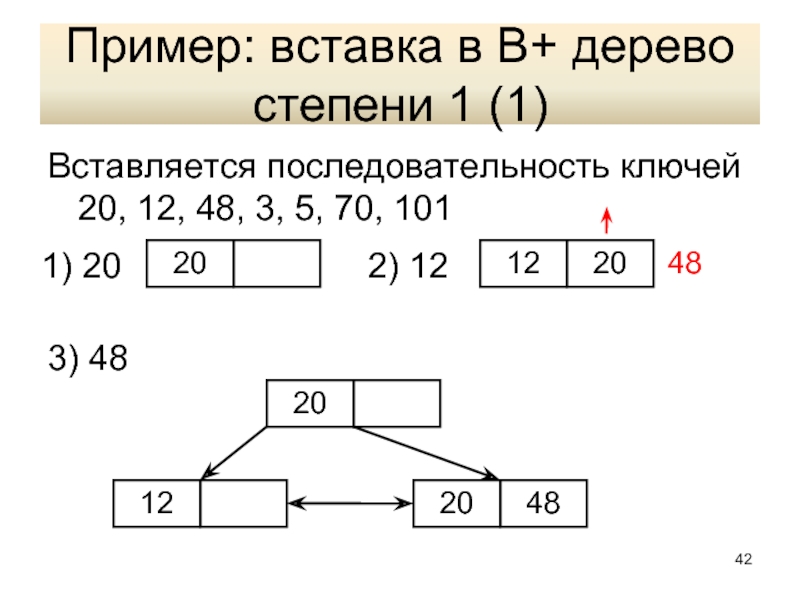

- 42. Пример: вставка в В+ дерево степени 1

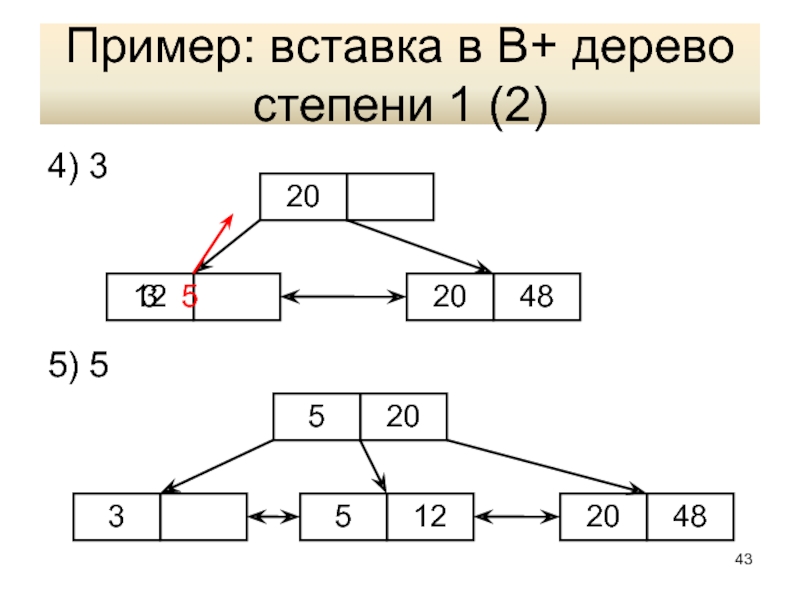

- 43. Пример: вставка в В+ дерево степени 1

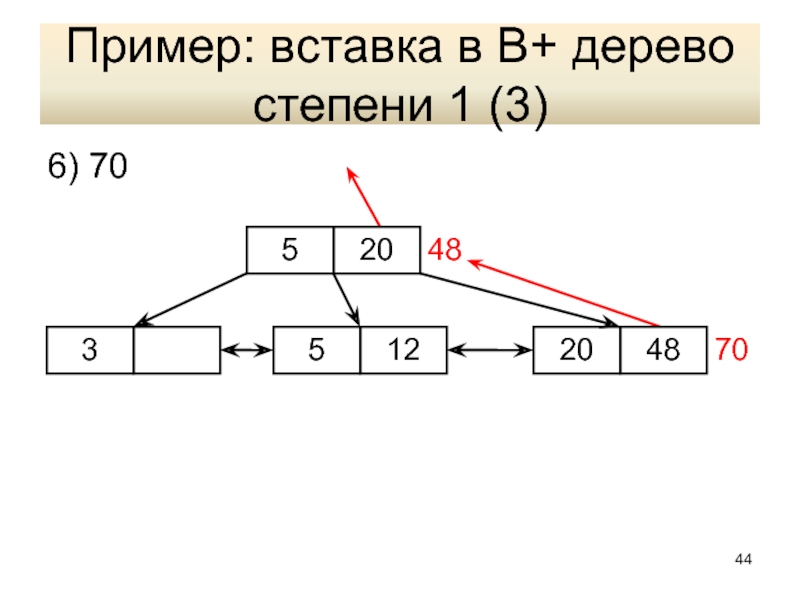

- 44. Пример: вставка в В+ дерево степени 1

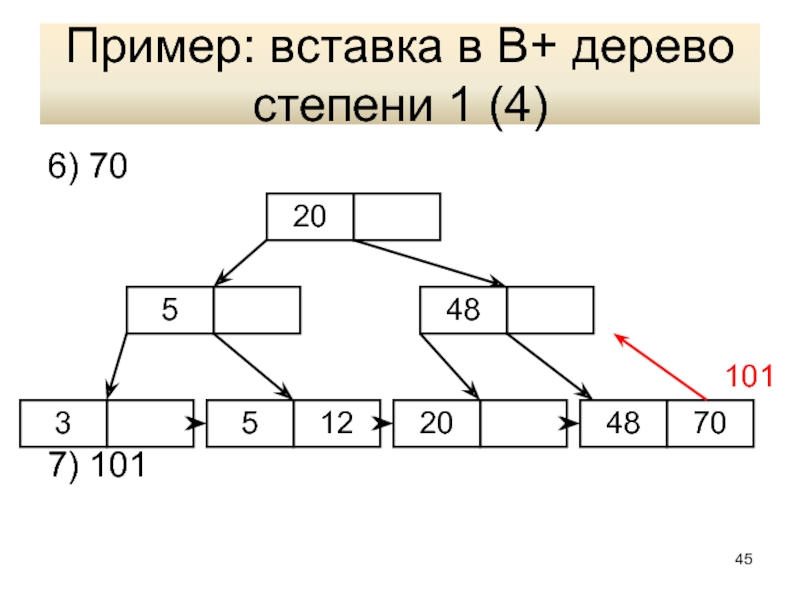

- 45. Пример: вставка в В+ дерево степени 1

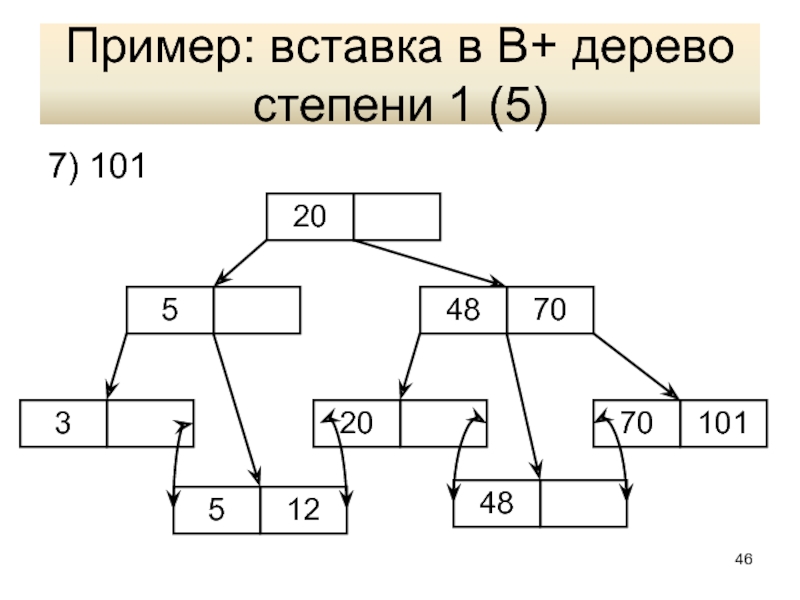

- 46. Пример: вставка в В+ дерево степени 1 (5) 7) 101 5 70 101

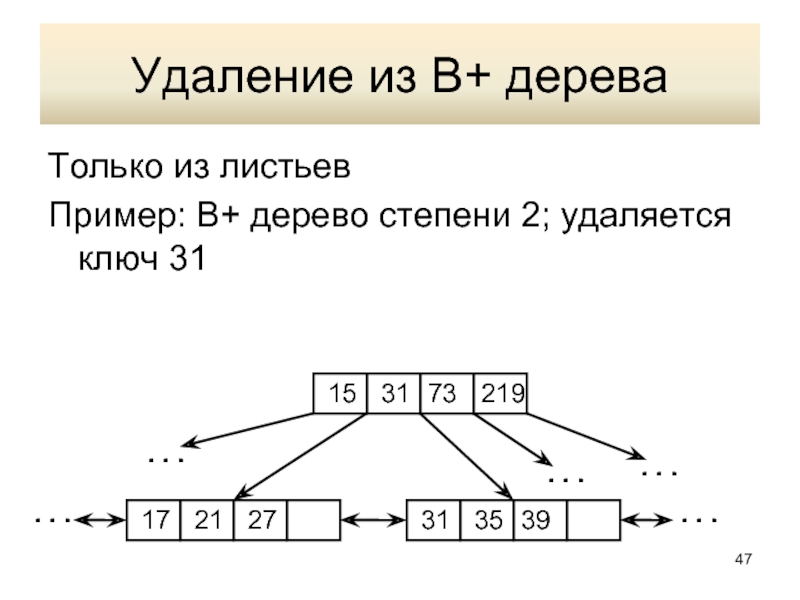

- 47. Удаление из В+ дерева Только из листьев

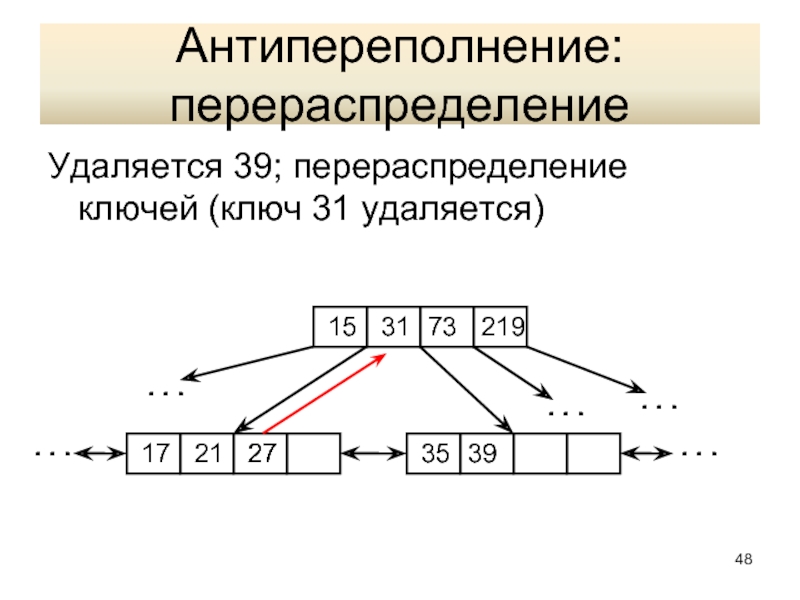

- 48. Антипереполнение: перераспределение Удаляется 39; перераспределение ключей (ключ

- 49. Антипереполнение: слияние Удаляется 39; слияние листьев (ключ

- 50. Хэш индексы Для произвольного доступа к данным

- 51. Организация хранения таблицы

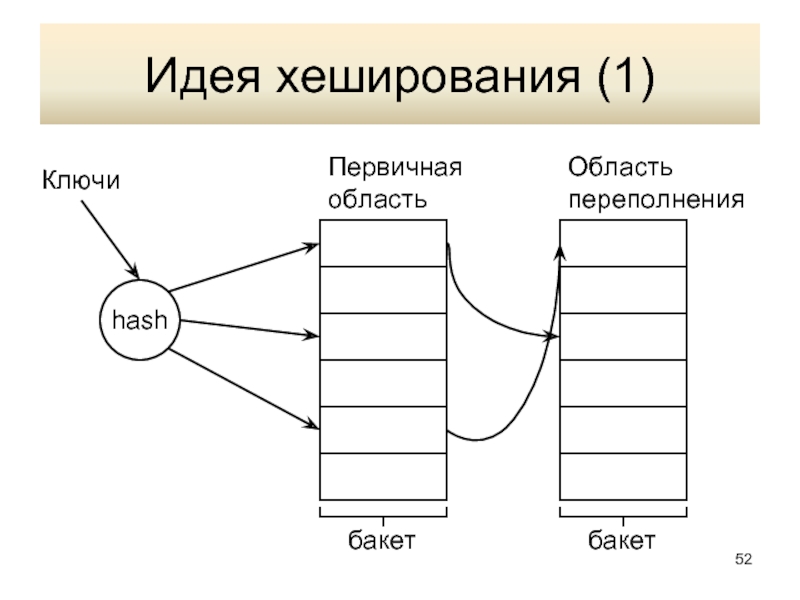

- 52. Идея хеширования (1) hash

- 53. Идея хеширования (2) Для k1 ≠ k2

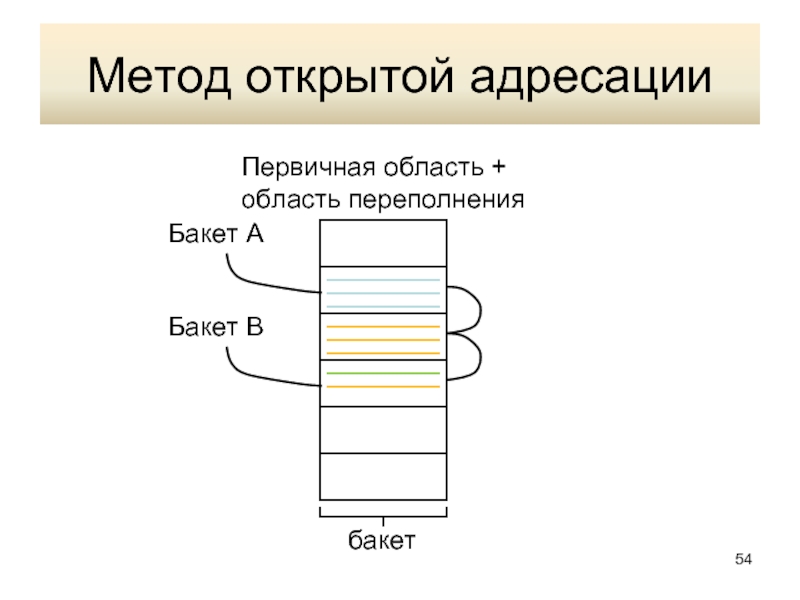

- 54. Метод открытой адресации

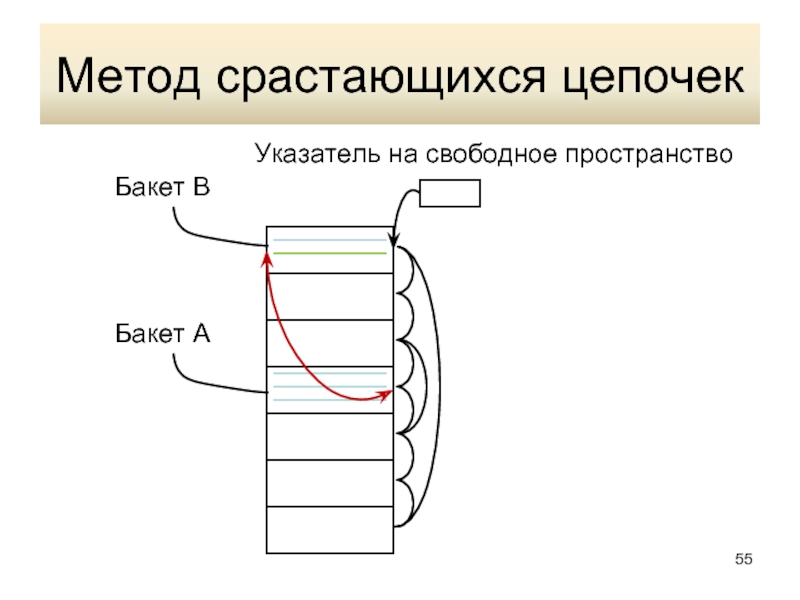

- 55. Метод срастающихся цепочек

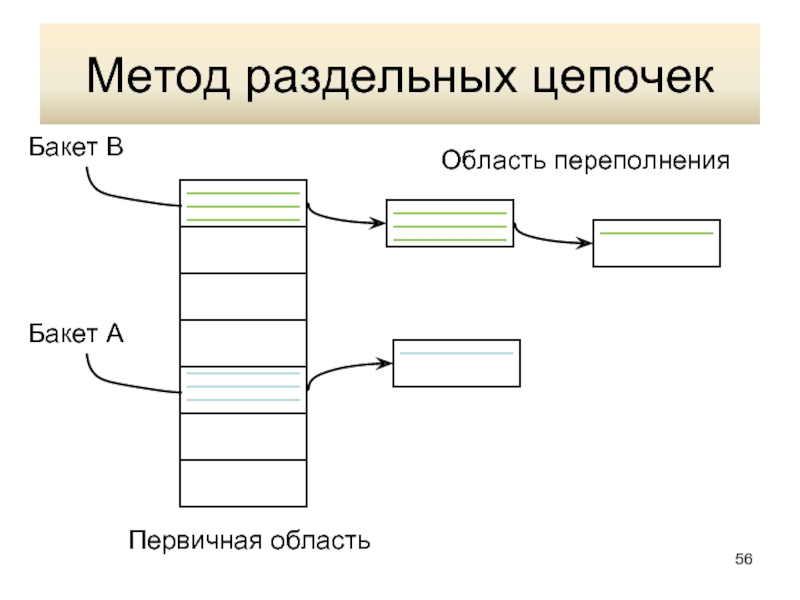

- 56. Метод раздельных цепочек

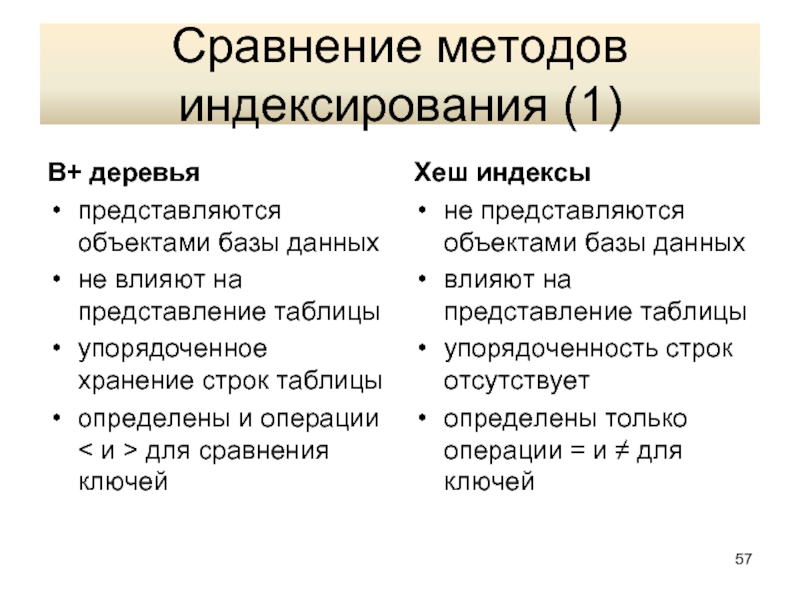

- 57. Сравнение методов индексирования (1) В+ деревья представляются

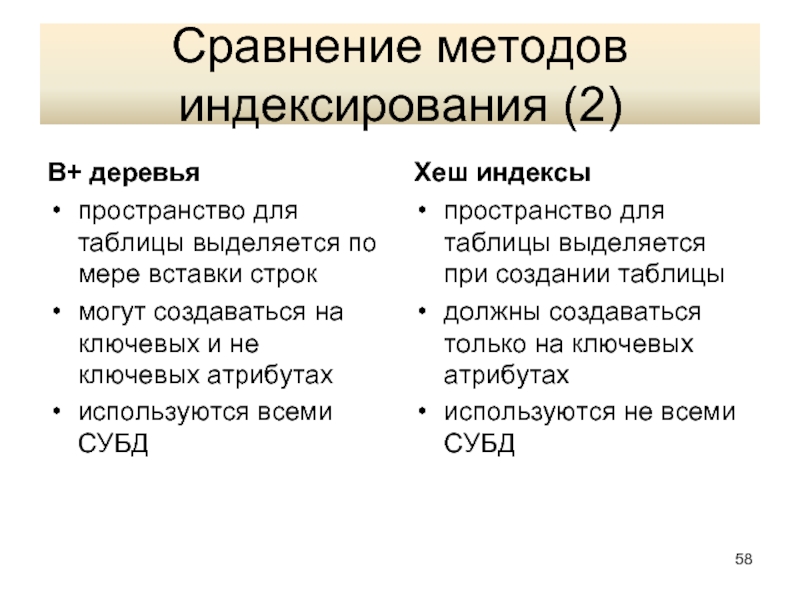

- 58. Сравнение методов индексирования (2) В+ деревья пространство

- 59. Рекомендации Если размер таблицы сильно изменяется

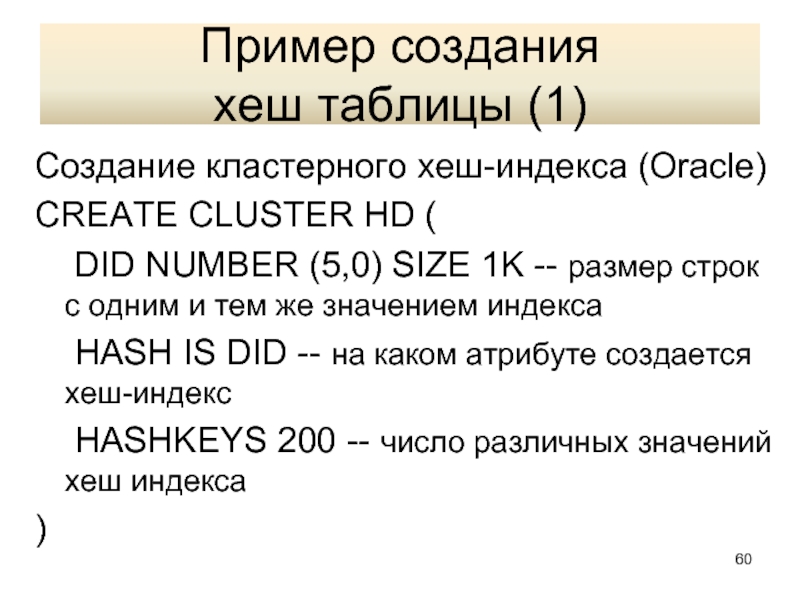

- 60. Пример создания хеш таблицы (1) Создание

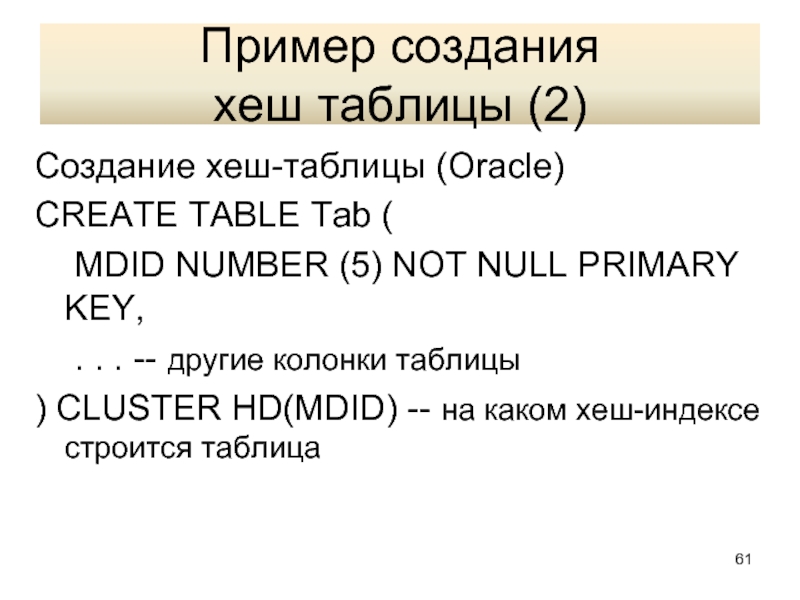

- 61. Пример создания хеш таблицы (2) Создание

Слайд 2Организация доступа к данным

Наличие двух уровней системы для организации доступа к

Поддержка отношений-каталогов

Регулярность структуры данных

Слайд 6Временные характеристики

Наиболее распространенное время доступа к дисковой памяти – от 3

Время обращения к оперативной памяти – ∼ 100 нанасекунд

(Данные из книги: Т. Кормен и др. Алгоритмы. Построение и анализ, 2-е издание. : Пер. с англ. – М.: Издательский дом «Вильямс», 2005)

Слайд 7Каталоги

Обычные отношения РМД

Содержат информацию, связанную с объектами базы данных

Примеры:

SELECT * FROM T

INSERT INTO T VALUES (e1, e2, … )

Слайд 8Структура файлов базы данных

Основной объект базы данных – таблица; совокупность строк

Дополнительные

Управляющая (служебная) информация – для удовлетворения внутренних потребностей нижнего уровня системы

Слайд 9Способы извлечения данных

Последовательная выборка

SELECT * FROM таблица

Произвольная выборка

SELECT * FROM таблица

Слайд 10Методы доступа к данным

Последовательный метод доступа: для получения целевой записи –

Произвольный метод доступа: для получения целевой записи – непосредственное обращение к ней

Специальные объекты – индексы

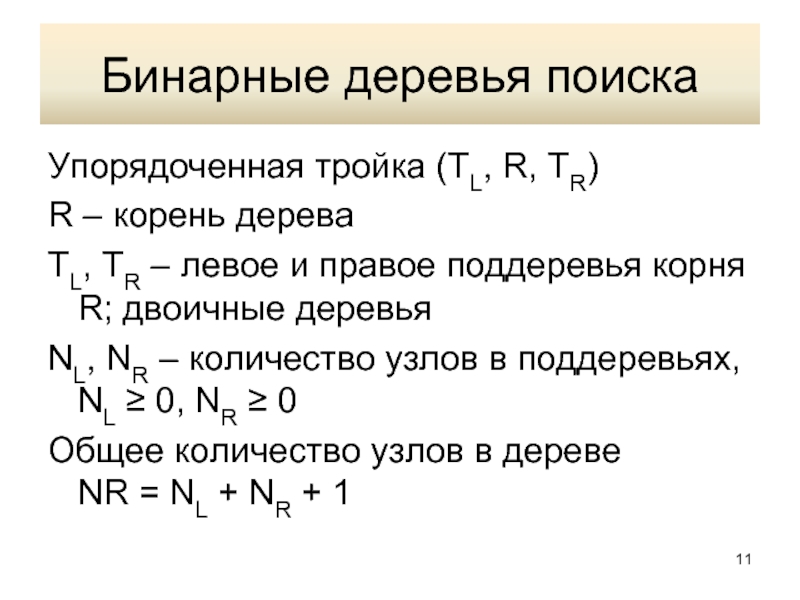

Слайд 11Бинарные деревья поиска

Упорядоченная тройка (TL, R, TR)

R – корень дерева

TL, TR

NL, NR – количество узлов в поддеревьях, NL ≥ 0, NR ≥ 0

Общее количество узлов в дереве NR = NL + NR + 1

Слайд 12Структура узла дерева

Значение узла – ключ и некоторая запись RowId

Левый и

Длина поиска – длина пути от корня до целевой записи

Слайд 15Многоходовые деревья

Каждый узел дерева содержит N ключей и, соответственно, N +

Ключи в узле упорядочены по возрастанию: K1 < K2 < … < KN

Ключи в поддеревьях упорядочены по такому же принципу, как и в бинарном дереве

Слайд 18В-дерево

Сбалансированное многоходовое дерево. Узлы В-дерева могут иметь свободное пространство, что упрощает

а) от слова Balanced – сбалансированное дерево, в котором все листья имеют один и тот же уровень

б) от Bayer – автора данной структуры

Слайд 19В-дерево степени n (1)

1. Все пути от корня до любых листьев

2. В каждом узле дерева, за исключением корня, должно располагаться минимум n, максимум 2n ключей.

Слайд 20В-дерево степени n (2)

3. В корне В-дерева может располагаться минимум 1,

4. Любой узел дерева, за исключением листьев, имеющий j ключей (n ≤ j ≤ 2n, для корня 1 ≤ j ≤ 2n), должен иметь j+1 подчиненный узел

Слайд 21Структура узла В-дерева

P0 R1 P1 R2 P2 … Pk-1 Rk Pk

P0,

R1, R2, …, Rk – записи (ключ и RowID)

Слайд 22Правила следования

1. Ключи записей в текущем узле упорядочены по возрастанию

2. Записи

3. Записи в узле Pk имеют ключи, большие, чем ключ записи Rk

4. Записи в узле Pj, 1 ≤ j ≤ k – 1, имеют ключи, большие, чем ключ записи Rj, и меньшие, чем ключ записи Rj + 1

Слайд 26Пример: вставка в В-дерево степени 1 (1)

Вставляется последовательность ключей 20, 12,

3) 48

48

1) 20

2) 12

Слайд 30Удаление ключа

Удаляемый ключ находится в листе дерева

Удаляемый ключ находится в промежуточном

замещается следующим за ним элементом (минимальный ключ из правого поддерева)

замещается предшествующим ему элементом (максимальный ключ из левого поддерева)

Слайд 31Нормальная ситуация

В целевом листе находится более чем n элементов (n –

Пример: фрагмент В-дерева степени 2; удаляется ключ 20

20

42

29

35

21

25

27

. . .

. . .

. . .

. . .

Слайд 32Антипереполнение листа

В целевом листе находится только n ключей – минимально допустимое

При удалении ключа нарушается свойство В-дерева

Перераспределение ключей

Слияние узлов

Слайд 33Перераспределение

ключей (1)

Соседний лист, подчиненный тому же ключу, что и целевой,

Общее количество ключей:

(n – 1) + 1 + (n + m + 1) = 2n + 1 + m, m ≥ 0

Перераспределение:

(n + d) + 1 + (n + m – d), d ≥ 0

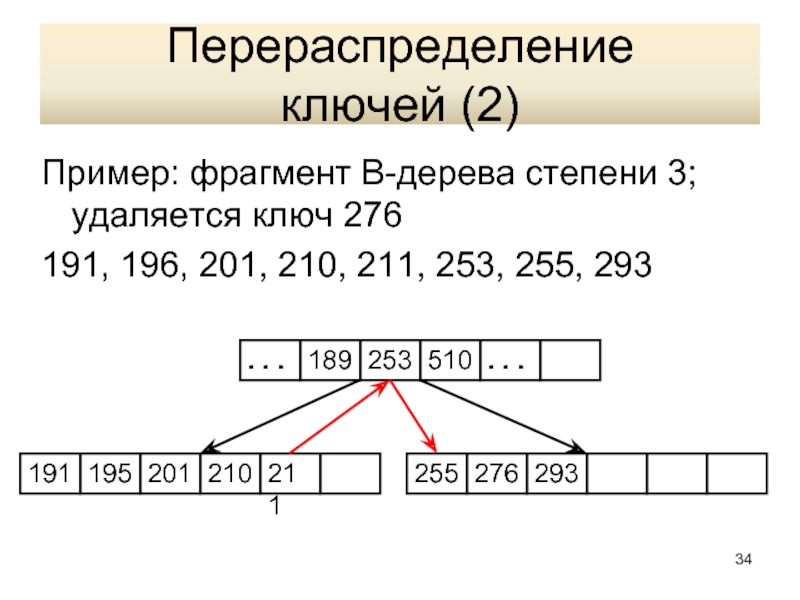

Слайд 34Перераспределение

ключей (2)

Пример: фрагмент В-дерева степени 3; удаляется ключ 276

191, 196,

189

253

510

191

195

201

210

211

255

276

293

. . .

. . .

Слайд 35Слияние листьев (1)

Соседние листья содержат только по n ключей

Общее количество ключей:

(n

Удаляется один из листьев

Удаляется ключ из родительского узла

Слайд 38Основные свойства В-дерева

Ключи и ассоциированные с ними данные (RowID) хранятся во

Произвольная выборка данных выполняется эффективно

Последовательная выборка данных мало эффективна

Слайд 39В+ дерево (1)

Два типа узлов В+ дерева:

внутренние узлы – представляют собой

листья – объединены в двухсвязный список; содержат все ключи и ассоциированные с ними данные (RowID)

Слайд 41Вставка в В+ дерево

Аналогично В-дереву, за исключением расщепления листа:

медианный ключ

k0

k1

…

kj-1

kj

…

k2n

…

…

kj

Слайд 42Пример: вставка в В+ дерево степени 1 (1)

Вставляется последовательность ключей 20,

3) 48

48

1) 20

2) 12

Слайд 47Удаление из В+ дерева

Только из листьев

Пример: В+ дерево степени 2; удаляется

15

31

31

35

17

21

27

. . .

. . .

. . .

73

219

39

. . .

. . .

Слайд 48Антипереполнение: перераспределение

Удаляется 39; перераспределение ключей (ключ 31 удаляется)

15

31

35

17

21

27

. . .

.

. . .

73

219

39

. . .

. . .

27

Слайд 49Антипереполнение: слияние

Удаляется 39; слияние листьев (ключ 31 удаляется)

15

31

35

17

21

. . .

. .

. . .

73

219

39

. . .

. . .

Слайд 50Хэш индексы

Для произвольного доступа к данным

Строится на уникальных атрибутах

Хэш функция отображает

Принцип отображения – m : 1

Слайд 53Идея хеширования (2)

Для k1 ≠ k2 hash(k1) = hash(k2)

k1, k2 –

Разрешение коллизий:

выявление свободного пространства в бакете

обработка переполнения бакета

Слайд 57Сравнение методов индексирования (1)

В+ деревья

представляются объектами базы данных

не влияют на представление

упорядоченное хранение строк таблицы

определены и операции < и > для сравнения ключей

Хеш индексы

не представляются объектами базы данных

влияют на представление таблицы

упорядоченность строк отсутствует

определены только операции = и ≠ для ключей

Слайд 58Сравнение методов индексирования (2)

В+ деревья

пространство для таблицы выделяется по мере вставки

могут создаваться на ключевых и не ключевых атрибутах

используются всеми СУБД

Хеш индексы

пространство для таблицы выделяется при создании таблицы

должны создаваться только на ключевых атрибутах

используются не всеми СУБД

Слайд 59Рекомендации

Если размер таблицы сильно изменяется – не хэш таблица

Если

Если используются справочники (мало изменяемые таблицы, поиск в них по =) – хэш таблицы

Слайд 60Пример создания

хеш таблицы (1)

Создание кластерного хеш-индекса (Oracle)

CREATE CLUSTER HD (

DID NUMBER (5,0) SIZE 1K -- размер строк с одним и тем же значением индекса

HASH IS DID -- на каком атрибуте создается хеш-индекс

HASHKEYS 200 -- число различных значений хеш индекса

)

Слайд 61Пример создания

хеш таблицы (2)

Создание хеш-таблицы (Oracle)

CREATE TABLE Tab (

MDID NUMBER

. . . -- другие колонки таблицы

) CLUSTER HD(MDID) -- на каком хеш-индексе строится таблица