- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Верификация программна моделях презентация

Содержание

- 1. Верификация программна моделях

- 2. План лекции Правильность программ Актуальность верификации Формальные

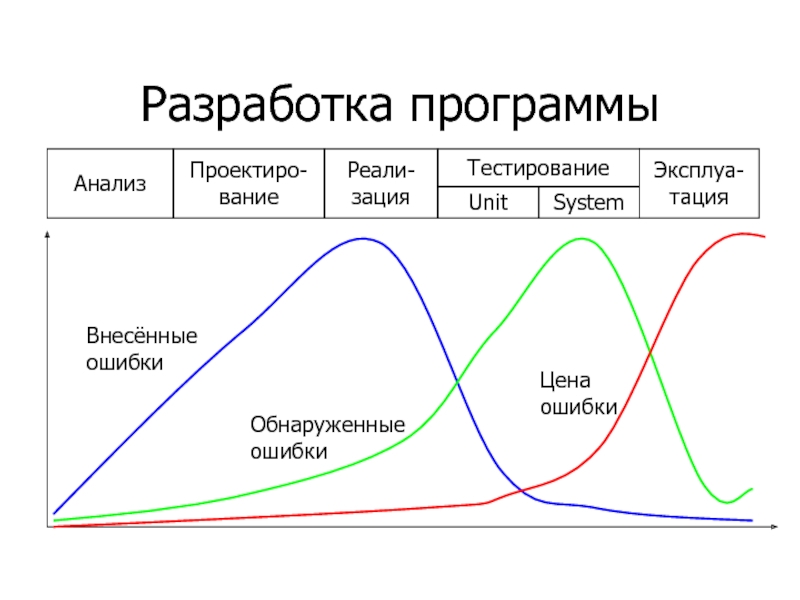

- 3. Разработка программы Анализ Проектиро- вание Реали- зация Тестирование Эксплуа- тация Unit System

- 4. Правильность программ Нет требований – нет правильности

- 5. Правильность программ Валидация – исследование и обоснование

- 6. Цена ошибки Системы с повышенными требованиями к

- 7. Цена ошибки: Ariana-5 Июнь 1996 года, взрыв

- 8. Цена ошибки: Patriot Февраль 1991 года, Patriot

- 9. Цена ошибки: Sleipner A август 1991 года,

- 10. Выборочное тестирование «Тестирование может показать присутствие ошибок, но не может показать их отсутствия» (с) Дейкстра.

- 11. Reminder ВЕРИФИКАЦИЯ ПРОГРАММЫ В ОБЩЕМ СЛУЧАЕ АЛГОРИТМИЧЕСКИ НЕРАЗРЕШИМА

- 12. Формальные методы Методы формальной спецификации Методы формальной

- 13. Методы верификации «Полное» тестирование Имитационное моделирование Доказательство теорем Статический анализ Верификация на моделях

- 14. Тестирование Обоснование полноты тестового покрытия, Метод «чёрного

- 15. Тестирование: плюсы Проверяется та программа, которая будет

- 16. Тестирование: минусы Не всегда есть условия для

- 17. Тестирование: минусы Полнота тестового покрытия: ЧЯ: для

- 18. Полное покрытие для черного ящика Поиск

- 19. Полное покрытие для прозрачного ящика if (B1)

- 20. Полное покрытие для прозрачного ящика int x

- 21. Полное тестовое покрытие – не панацея int

- 22. Полнота покрытия: итоги Полный перебор входных данных

- 23. Реактивные программы Традиционные программы: Завершаются, Описание «вход/выход»,

- 24. Реактивные программы Большое количество возможных вычислений, Неочевидные

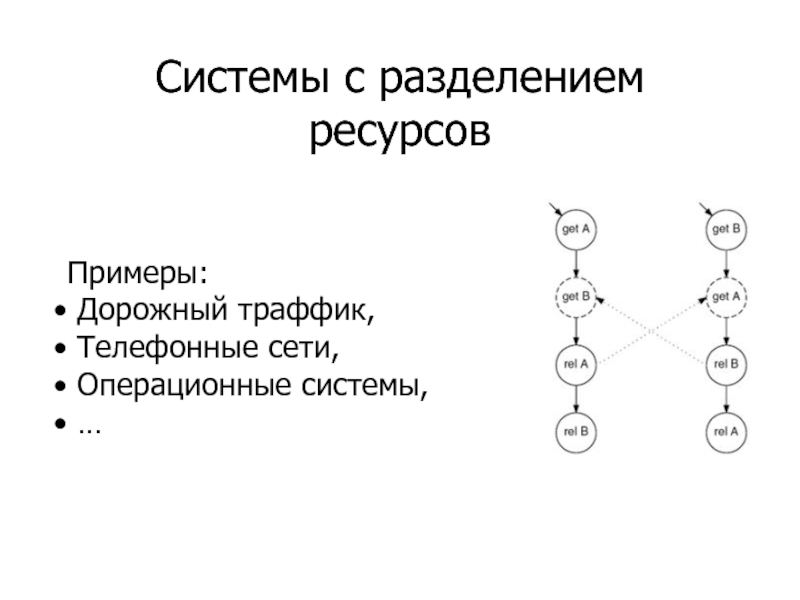

- 25. Системы с разделением ресурсов Примеры: Дорожный

- 26. Параллельные системы Новый источник ошибок – совместная

- 27. Доказательство теорем Система и свойства – формулы

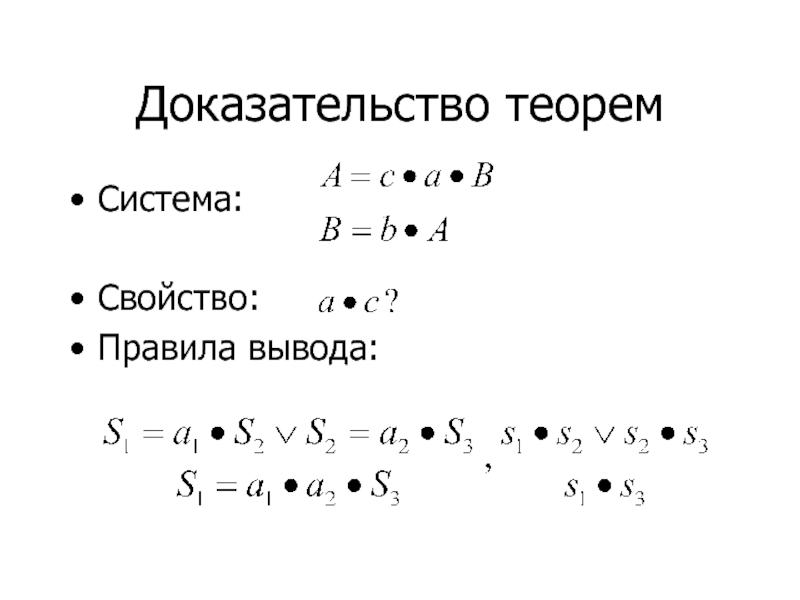

- 28. Доказательство теорем Система: Свойство: Правила вывода:

- 29. Доказательство теорем Достоинства: работа с бесконечными пр-вами

- 30. Статический анализ Более грубый и прагматичный подход,

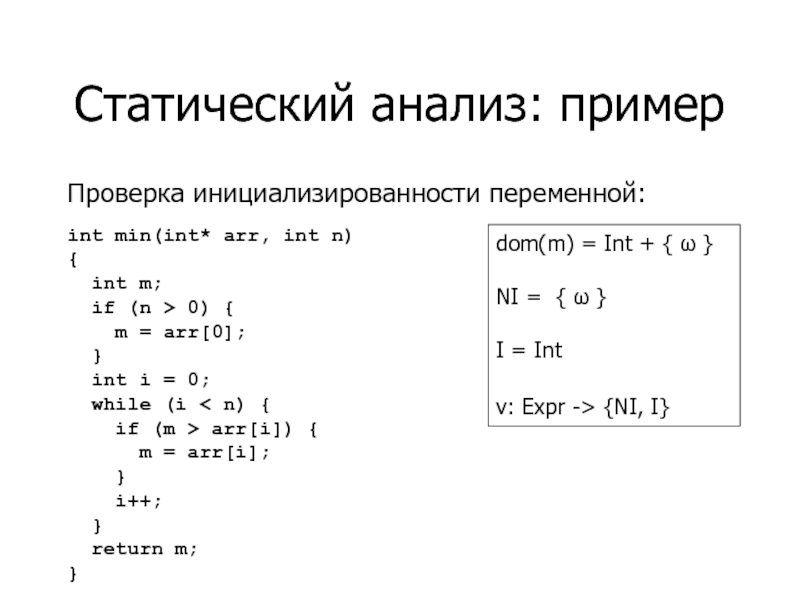

- 31. Статический анализ: пример Проверка инициализированности переменной: int

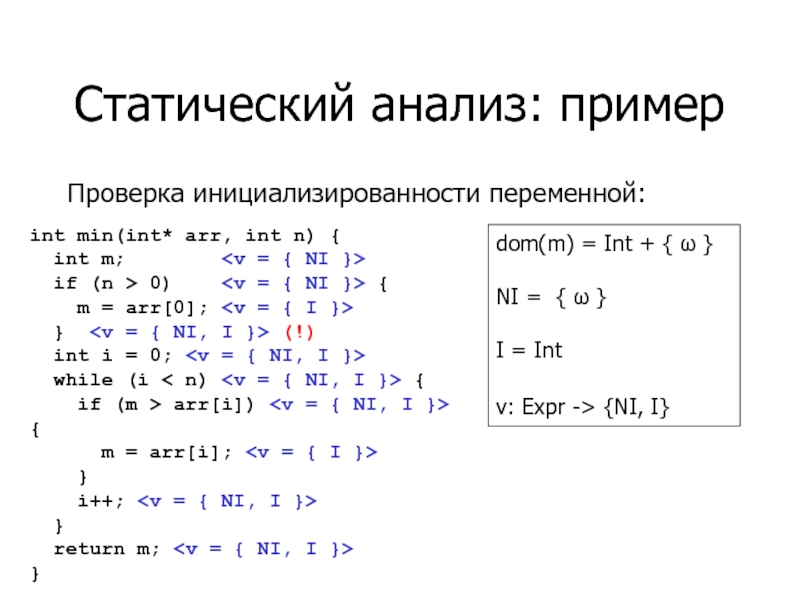

- 32. Статический анализ: пример Проверка инициализированности переменной: int

- 33. Статический анализ Достоинства Высокая скорость работы, Если

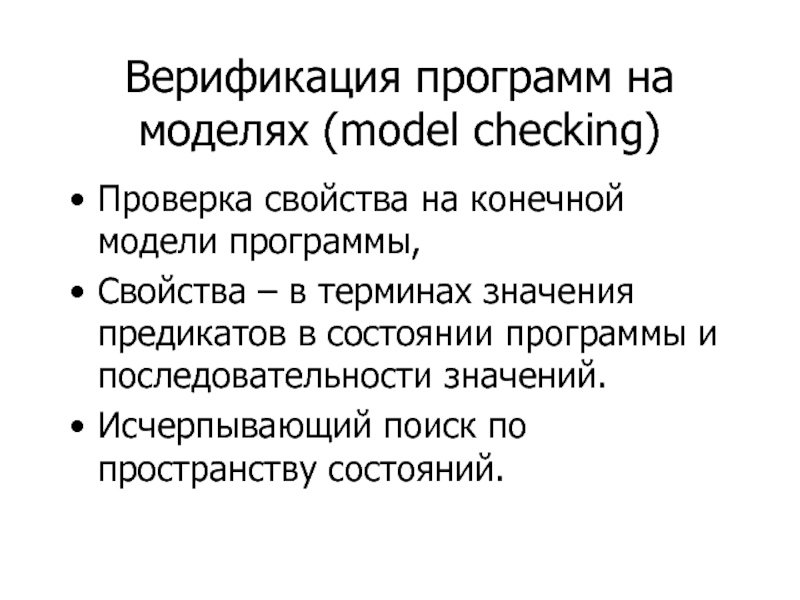

- 34. Верификация программ на моделях (model checking) Проверка

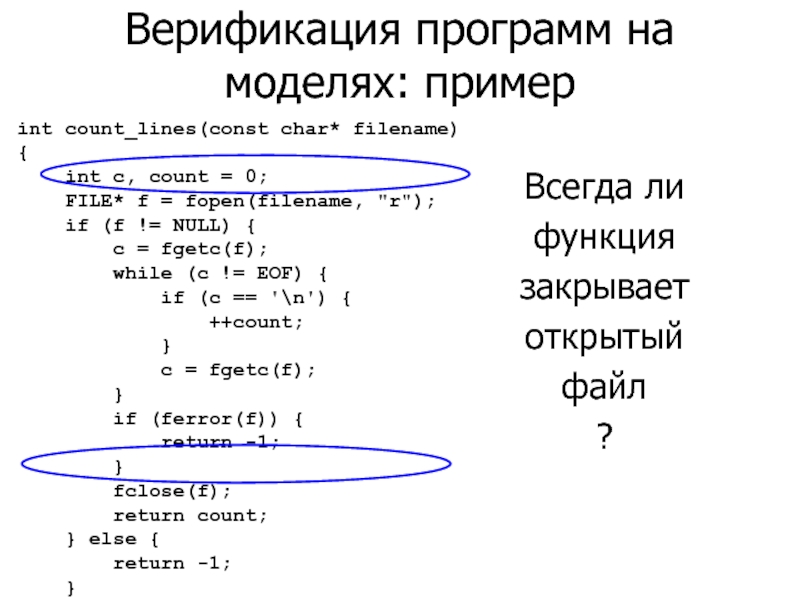

- 35. Верификация программ на моделях: пример Всегда ли

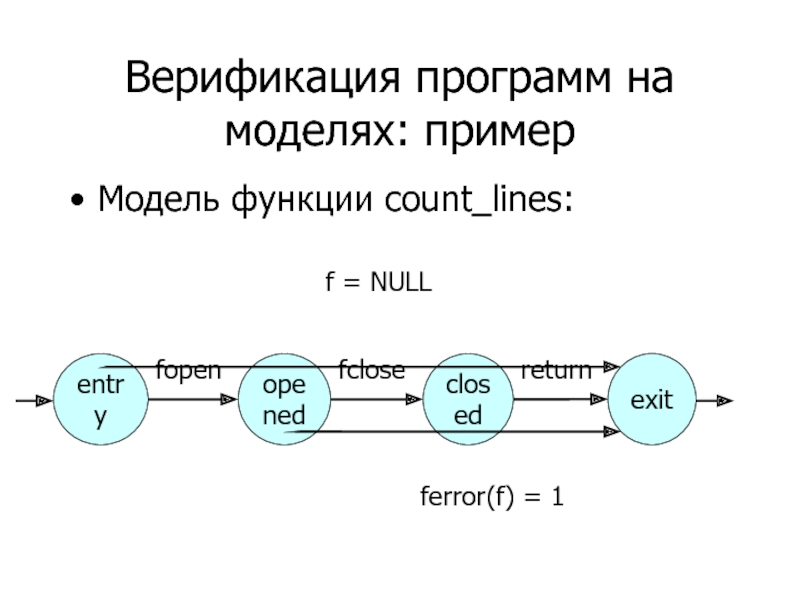

- 36. Верификация программ на моделях: пример Модель функции

- 37. Процесс верификации программ на моделях Моделирование Построить

- 38. Верификация программ на моделях Достоинства Хорошо автоматизируем,

- 39. Автоматизируемость Тестирование: автоматическое и автоматизированное, Доказательство теорем:

- 40. История развития: фундамент Флойд, 1967 – assertions,

- 41. История развития: развитие методов Пнуэли, 1977 –

- 42. История развития: проблема «комбинаторного взрыва» Бриан, 1989

- 43. История развития: дальнейшее развитие Кларк, 1992 –

- 44. Рост мощности model checking 1992 год –

- 45. Области применения верификации на моделях Сетевые и

- 46. Программа курса Моделирование последовательных программ и параллельных

- 47. Литература Кларк, Грумберг, Пелед. Верификация моделей программ:

- 48. Практикум и зачёт курса Ауд. 758, Linux,

- 49. Спасибо за внимание!

Слайд 2План лекции

Правильность программ

Актуальность верификации

Формальные методы

Автоматизация

История развития и области применения

Обзор курса

Практикум

Слайд 4Правильность программ

Нет требований – нет правильности

Ошибка – несоответствие требованиям

Ошибки:

в формулировке требований,

building the wrong system,

в соблюдении требований,

building the system wrong.

Слайд 5Правильность программ

Валидация – исследование и обоснование того, что спецификация ПО и

Верификация – исследование и обоснование того, что программа соответствует своей спецификации.

найти ошибки или доказать, что их нет

Слайд 6Цена ошибки

Системы с повышенными требованиями к надёжности (Safety-critical)

Ошибки приводят к:

Гибели или

Крупным финансовым потерям

Ущербу окружающей среде

Итд.

Слайд 7Цена ошибки: Ariana-5

Июнь 1996 года, взрыв ракеты спустя 40 сек. после

Ущерб – $500млн (разработка – $7 млрд.),

Причина – 64bit float -> 16bit int.

Слайд 8Цена ошибки: Patriot

Февраль 1991 года, Patriot промахнулся мимо ракеты Scud,

Ущерб –

Причина – ошибка округления из-за 24bit fixed, Scud успел пролететь 500м.

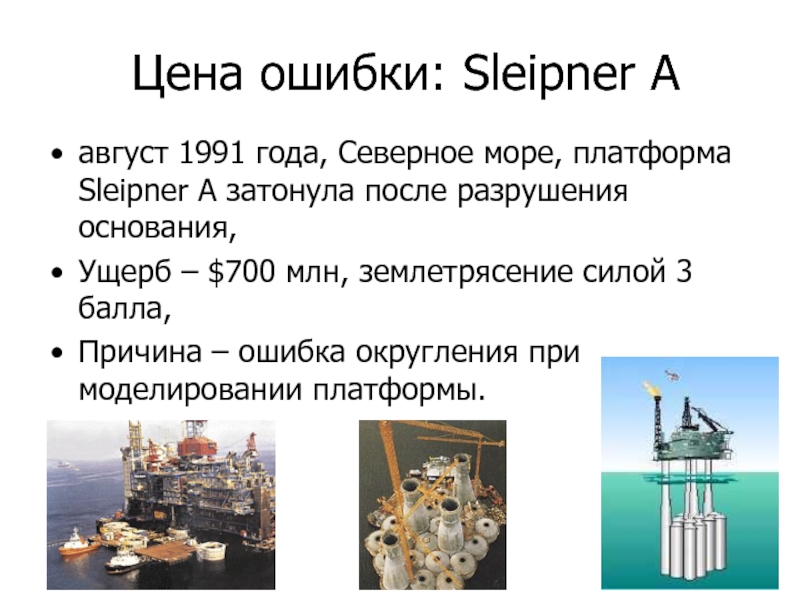

Слайд 9Цена ошибки: Sleipner A

август 1991 года, Северное море, платформа Sleipner A

Ущерб – $700 млн, землетрясение силой 3 балла,

Причина – ошибка округления при моделировании платформы.

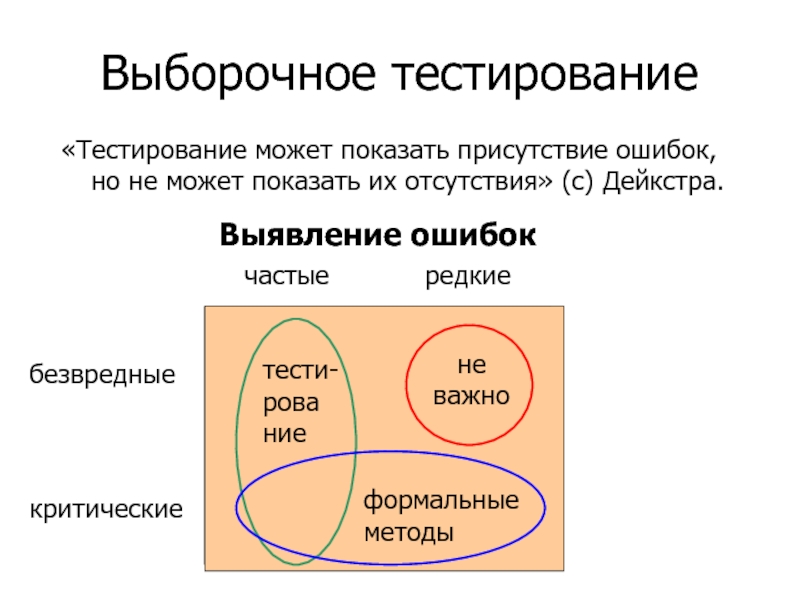

Слайд 10Выборочное тестирование

«Тестирование может показать присутствие ошибок, но не может показать их

Слайд 12Формальные методы

Методы формальной спецификации

Методы формальной верификации:

Доказательство теорем

Верификация на моделях

Кое-что ещё

«Использование математического

реализованного в языках, методах и средствах

спецификации и верификации программ»

Слайд 13Методы верификации

«Полное» тестирование

Имитационное моделирование

Доказательство теорем

Статический анализ

Верификация на моделях

Слайд 14Тестирование

Обоснование полноты тестового покрытия,

Метод «чёрного ящика» (ЧЯ) -- полное покрытие входных

Метод «прозрачного ящика» (ПЯ) -- полное покрытие кода программы.

Слайд 15Тестирование: плюсы

Проверяется та программа, которая будет использоваться,

Не требуется (знания) дополнительных инструментальных

Удобная локализация ошибки.

Слайд 16Тестирование: минусы

Не всегда есть условия для тестирования системы,

Проблема с воспроизводимостью тестов.

частичное

имитационное моделирование

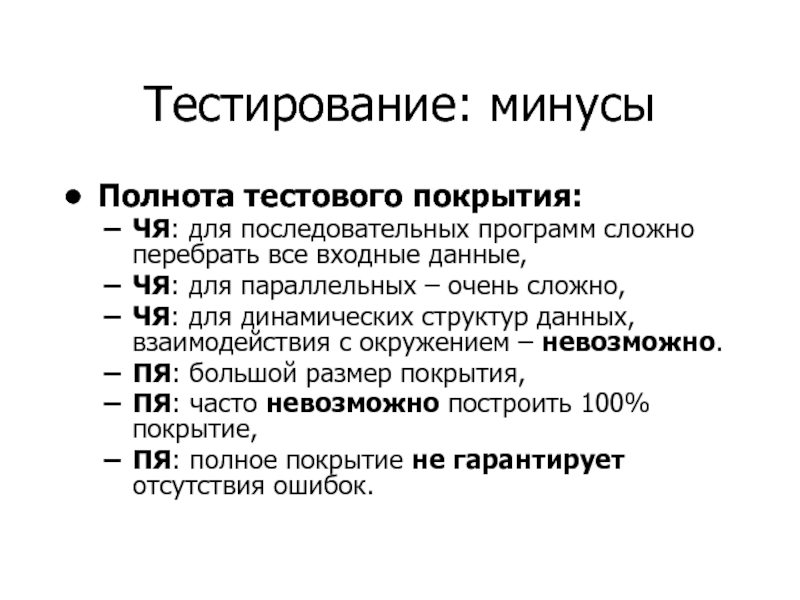

Слайд 17Тестирование: минусы

Полнота тестового покрытия:

ЧЯ: для последовательных программ сложно перебрать все входные

ЧЯ: для параллельных – очень сложно,

ЧЯ: для динамических структур данных, взаимодействия с окружением – невозможно.

ПЯ: большой размер покрытия,

ПЯ: часто невозможно построить 100% покрытие,

ПЯ: полное покрытие не гарантирует отсутствия ошибок.

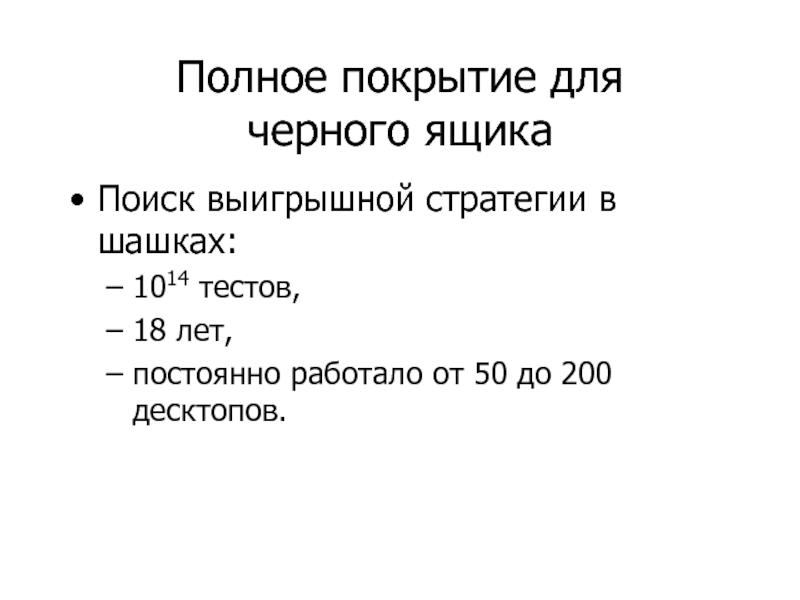

Слайд 18Полное покрытие для

черного ящика

Поиск выигрышной стратегии в шашках:

1014 тестов,

18 лет,

постоянно

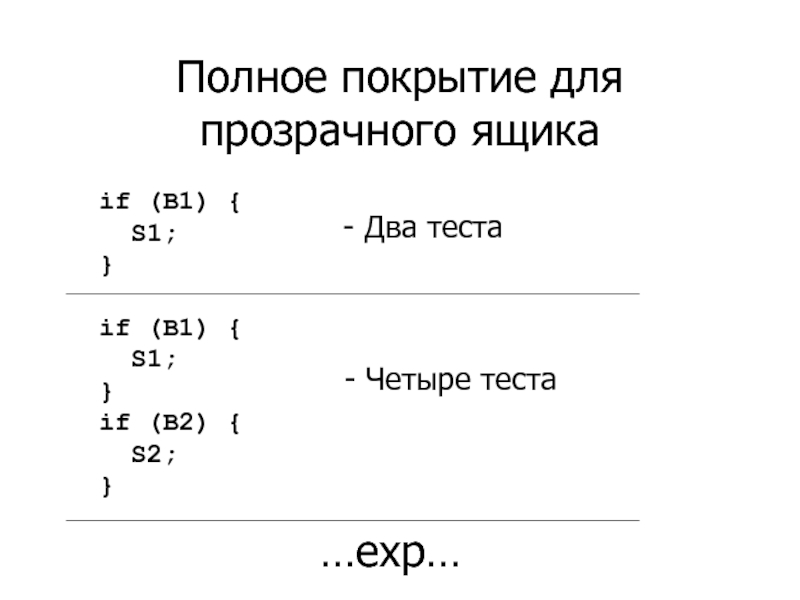

Слайд 19Полное покрытие для прозрачного ящика

if (B1) {

S1;

}

if (B1) {

S1;

}

if

S2; }

- Два теста

- Четыре теста

…exp…

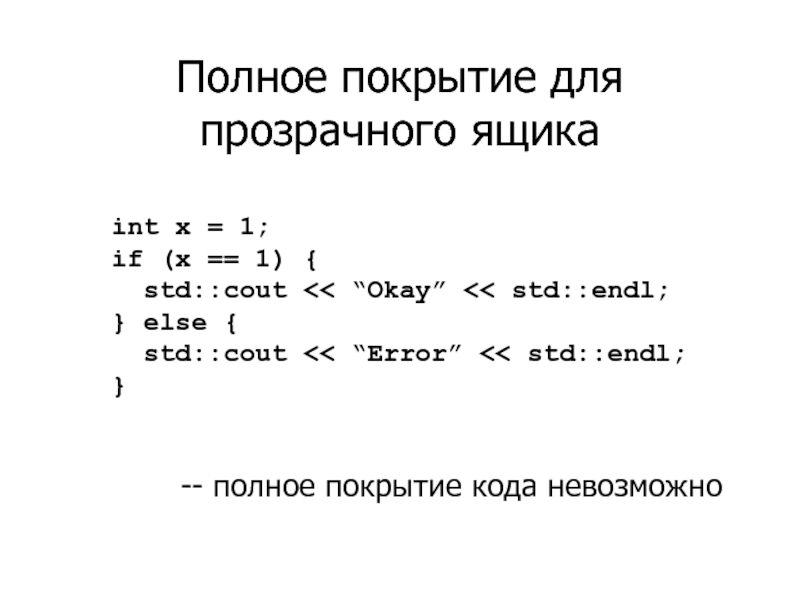

Слайд 20Полное покрытие для прозрачного ящика

int x = 1;

if (x == 1)

std::cout << “Okay” << std::endl; } else { std::cout << “Error” << std::endl; }

-- полное покрытие кода невозможно

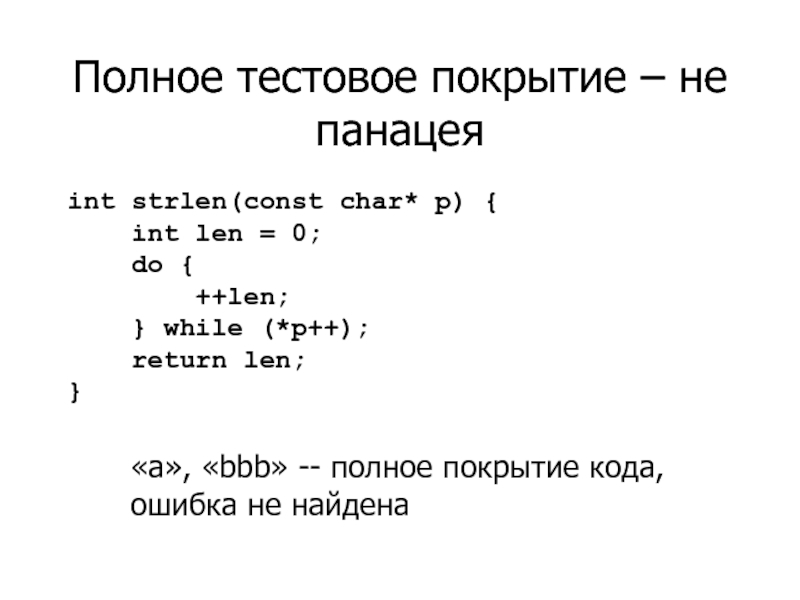

Слайд 21Полное тестовое покрытие – не панацея

int strlen(const char* p) {

do {

++len;

} while (*p++);

return len;

}

«а», «bbb» -- полное покрытие кода,

ошибка не найдена

Слайд 22Полнота покрытия: итоги

Полный перебор входных данных – невозможен, плохой критерий,

Полнота покрытия

Ошибка – ошибочное вычисление системы,

Полнота в терминах возможных вычислений – хороший критерий.

Слайд 23Реактивные программы

Традиционные программы:

Завершаются,

Описание «вход/выход»,

Число состояний зависит от входных данных и переменных;

Реактивные

Работают в бесконечном цикле,

Взаимодействуют с окружением,

Описание «стимул/реакция»,

(Не обязательно параллельные),

Дополнительный источник сложности.

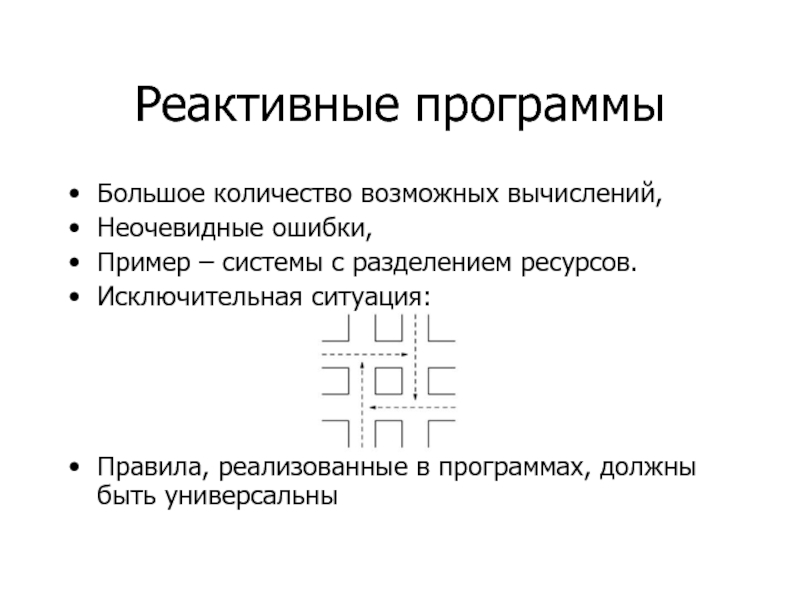

Слайд 24Реактивные программы

Большое количество возможных вычислений,

Неочевидные ошибки,

Пример – системы с разделением ресурсов.

Исключительная

Правила, реализованные в программах, должны быть универсальны

Слайд 25Системы с разделением ресурсов

Примеры:

Дорожный траффик,

Телефонные сети,

Операционные системы,

…

Слайд 26Параллельные системы

Новый источник ошибок – совместная работа проверенных компонентов,

Невоспроизводимость тестов,

Ограниченные возможности

Слайд 27Доказательство теорем

Система и свойства – формулы

Набор аксиом и правил вывода

Строится доказательство

Качественный анализ системы

Слайд 29Доказательство теорем

Достоинства:

работа с бесконечными пр-вами состояний,

даёт более глубокое понимание системы.

Недостатки:

медленная скорость

может потребоваться помощь человека (построение инвариантов циклов),

В общем случае нельзя построить полную систему аксиом и правил выводов.

Слайд 30Статический анализ

Более грубый и прагматичный подход,

Анализ исходного текста программы без её

В общем случае задача неразрешима,

Поиск компромисса между потребностями и возможностями.

Слайд 31Статический анализ: пример

Проверка инициализированности переменной:

int min(int* arr, int n) {

int

if (n > 0) {

m = arr[0];

}

int i = 0;

while (i < n) {

if (m > arr[i]) {

m = arr[i];

}

i++;

}

return m;

}

dom(m) = Int + { ω }

NI = { ω }

I = Int

v: Expr -> {NI, I}

Слайд 32Статический анализ: пример

Проверка инициализированности переменной:

int min(int* arr, int n) {

int

if (n > 0)

m = arr[0];

}

int i = 0;

while (i < n)

if (m > arr[i])

m = arr[i];

}

i++;

}

return m;

}

dom(m) = Int + { ω }

NI = { ω }

I = Int

v: Expr -> {NI, I}

Слайд 33Статический анализ

Достоинства

Высокая скорость работы,

Если ответ дан, ему можно верить.

Недостатки

Узкая область применения

Ручная настройка при изменении проверяемых свойств

Слайд 34Верификация программ на моделях (model checking)

Проверка свойства на конечной модели программы,

Свойства

Исчерпывающий поиск по пространству состояний.

Слайд 35Верификация программ на моделях: пример

Всегда ли

функция

закрывает

открытый

файл

?

int count_lines(const

int c, count = 0;

FILE* f = fopen(filename, "r");

if (f != NULL) {

c = fgetc(f);

while (c != EOF) {

if (c == '\n') {

++count;

}

c = fgetc(f);

}

if (ferror(f)) {

return -1;

}

fclose(f);

return count;

} else {

return -1;

}

}

Слайд 36Верификация программ на моделях: пример

Модель функции count_lines:

entry

opened

closed

exit

fopen

fclose

return

f = NULL

ferror(f) = 1

Слайд 37Процесс верификации программ на моделях

Моделирование

Построить адекватную и корректную модель,

Избежать «лишних» состояний;

Спецификация

Темпоральная логика,

Полнота свойств;

Верификация

Построение контрпримера,

Анализ контрпримера.

Слайд 38Верификация программ на моделях

Достоинства

Хорошо автоматизируем,

Если модель конечна, корректна и адекватна проверяемому

Выявляет редкие ошибки.

Недостатки

Работает только для конечных моделей.

Слайд 39Автоматизируемость

Тестирование: автоматическое и автоматизированное,

Доказательство теорем: существенное участие человека,

Статический анализ: полностью автоматический

Верификация на моделях: участие человека при построении модели и при анализе контрпримеров,

«Комбинаторный взрыв».

Слайд 40История развития: фундамент

Флойд, 1967 – assertions, гипотеза о доказуемости корректности программы,

Хоар,

Бойер, Мур, 1971 – первый автоматический прувер,

Дейкстра, 1975 – Guarded Command Languages,

Хоар, 1978 – взаимодействующие последовательные процессы (CSP).

Слайд 41История развития: развитие методов

Пнуэли, 1977 – темпоральная логика LTL,

Пнуэли, 1981 –

Кларк, Эмерсон, 1981 и Квили, Сифакис, 1982 – model checking (обход достижимых состояний),

Варди и Вольпер, 1986 – новая техника model checking (анализ конформности),

Хольцман, 1981 – верификатор SPIN.

Слайд 42История развития: проблема «комбинаторного взрыва»

Бриан, 1989 – Двоичные решающие диаграммы (BDD),

МакМиллан,

Хольцман, Пелед, 1994 – редукция частичных порядков,

1995 – редукция частичных порядков в SPIN.

Слайд 43История развития: дальнейшее развитие

Кларк, 1992 – абстракция для уменьшения числа состояний

Эльсаиди, 1994 – семантическая минимизация,

Пелед, 1996, Бир, 1998 – верификация модели «на лету»,

Равви, 2000 – анализ достижимости с учётом спецификации,

Эмерсон, Прасад, 1994 -- симметрия

Слайд 44Рост мощности model checking

1992 год – 1020 состояний,

1994 год – 10120

1998 год(?) – 10394 состояний

Слайд 45Области применения верификации на моделях

Сетевые и криптографические протоколы,

Протоколы работы кэш-памяти,

Интегральные схемы,

Стандарты

Встроенные системы,

Драйвера,

Вообще программы на C.

Слайд 46Программа курса

Моделирование последовательных программ и параллельных взаимодействующих систем,

Спецификация проверяемых свойств,

Верификация при

Алгоритмы верификации,

Теоретически и практические трудности верификации.

Слайд 47Литература

Кларк, Грумберг, Пелед. Верификация моделей программ: Model checking, МЦНМО, 2002.

Holzmann. The

Сайт Spin: http://www.spinroot.com.

Слайд 48Практикум и зачёт курса

Ауд. 758, Linux, SPIN;

Задачи – по мере прохождения

Экзамен, нерешённые задачи – на экзамене;

E-mail: model-checking@lvk.cs.msu.su,

Подписаться:

model-checking-subscribe@lvk.cs.msu.su,

Информация и задачи – по почте.