- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей презентация

Содержание

- 1. Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

- 2. Network Address Translation (NAT) Межсетевой экран Виртуальные

- 3. NAT (Network Address Translation) — трансляция сетевых

- 4. Внешние IP-адреса Применяются в сети Интернет Должны

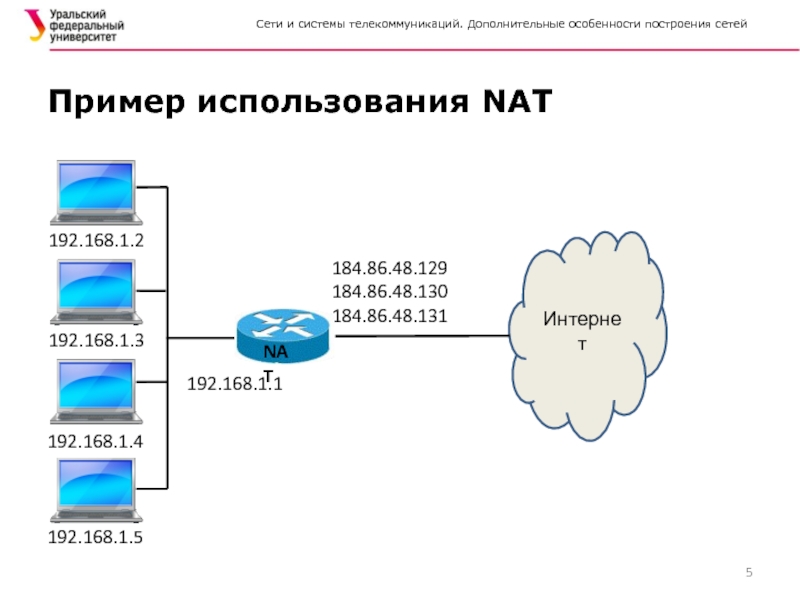

- 5. Пример использования NAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5

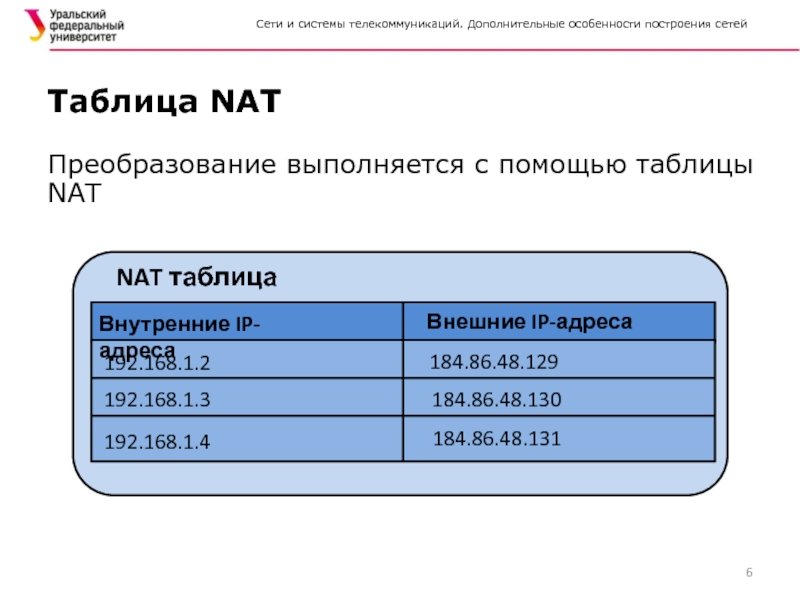

- 6. Преобразование выполняется с помощью таблицы NAT Таблица

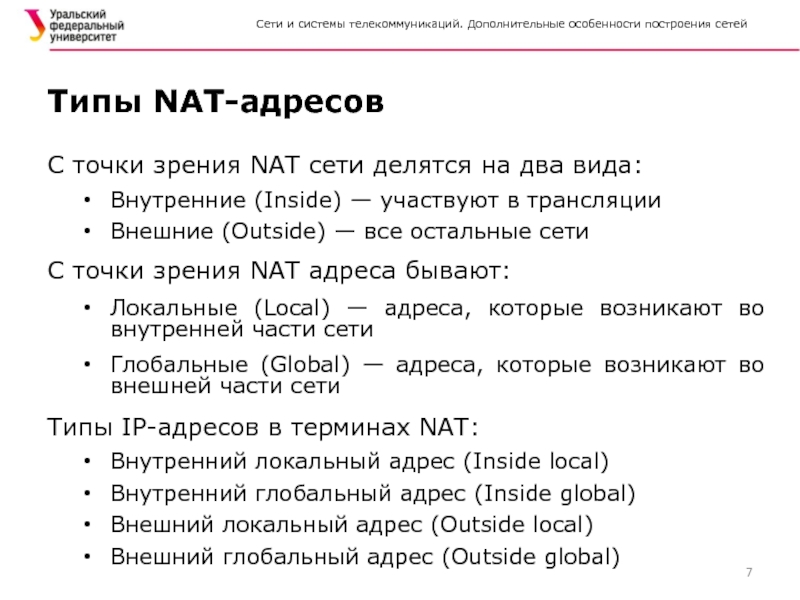

- 7. С точки зрения NAT сети делятся на

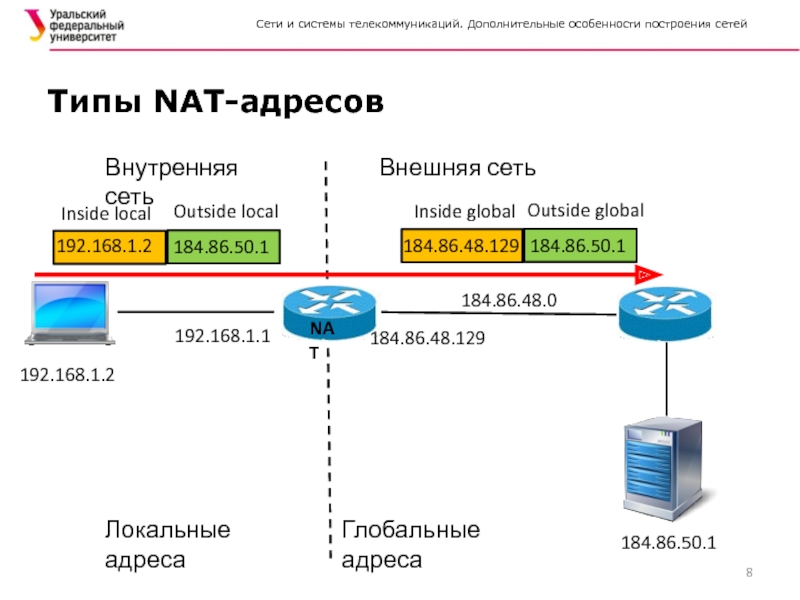

- 8. Типы NAT-адресов Внутренняя сеть Внешняя сеть 192.168.1.2

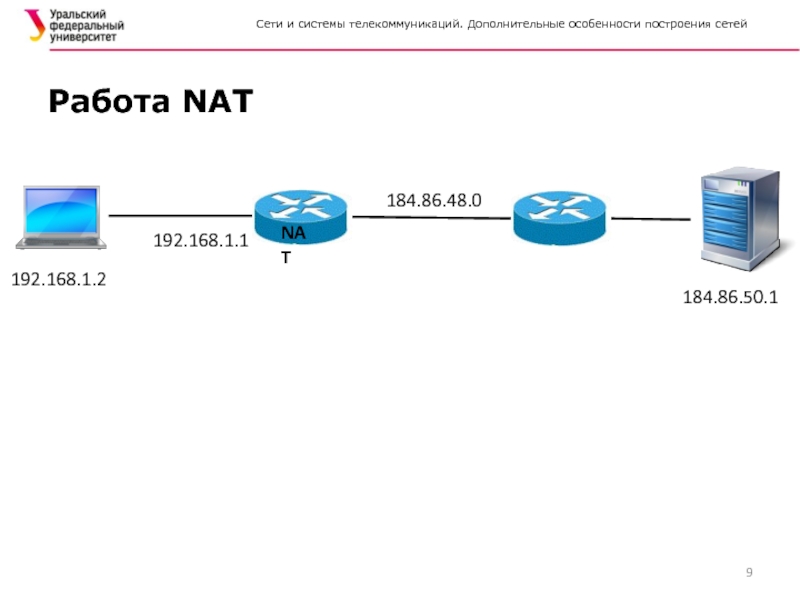

- 9. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 10. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 11. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 12. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 13. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 14. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 15. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 16. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 17. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 18. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 19. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 20. Статический NAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

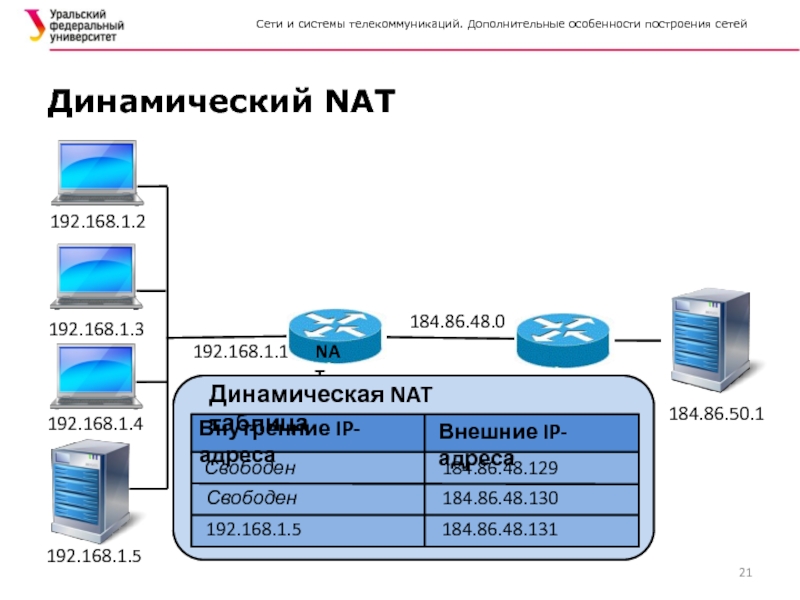

- 21. Динамический NAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

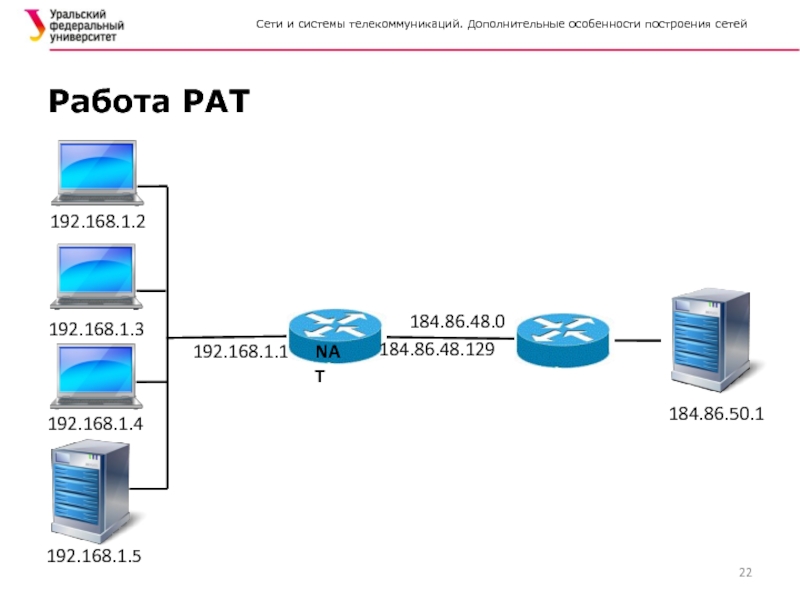

- 22. Работа PAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

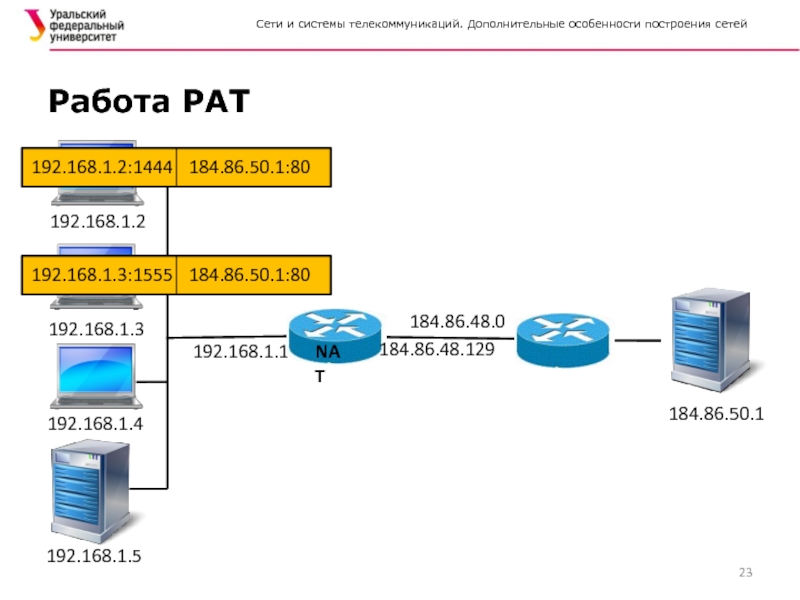

- 23. Работа PAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

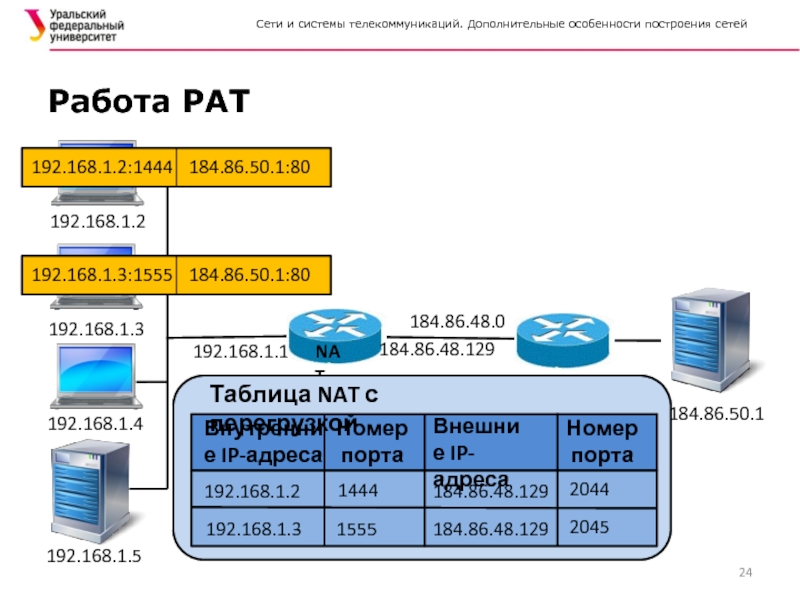

- 24. Работа PAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

- 25. Работа PAT 192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 192.168.1.1

- 26. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 27. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 28. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 29. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 30. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 31. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 32. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 33. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 34. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 35. Сети и системы телекоммуникаций. Дополнительные особенности построения сетей Пример работы межсетевого экрана Интернет 184.86.48.129

- 36. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 37. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 38. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 39. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 40. Сети и системы телекоммуникаций. Дополнительные особенности построения сетей Зачем ограничивать доступ к сети?

- 41. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 42. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 43. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 44. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 45. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 46. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 47. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 48. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 49. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 50. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 51. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 52. Сети и системы телекоммуникаций. Дополнительные

- 53. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 54. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 55. Сети и системы телекоммуникаций. Дополнительные особенности

- 56. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 57. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 58. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 59. Сети и системы телекоммуникаций. Дополнительные особенности построения

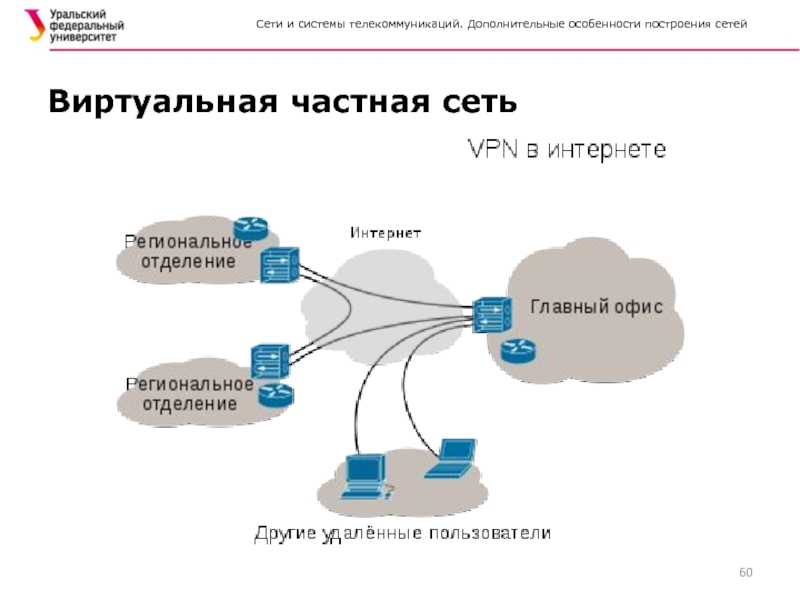

- 60. Сети и системы телекоммуникаций. Дополнительные особенности построения сетей Виртуальная частная сеть

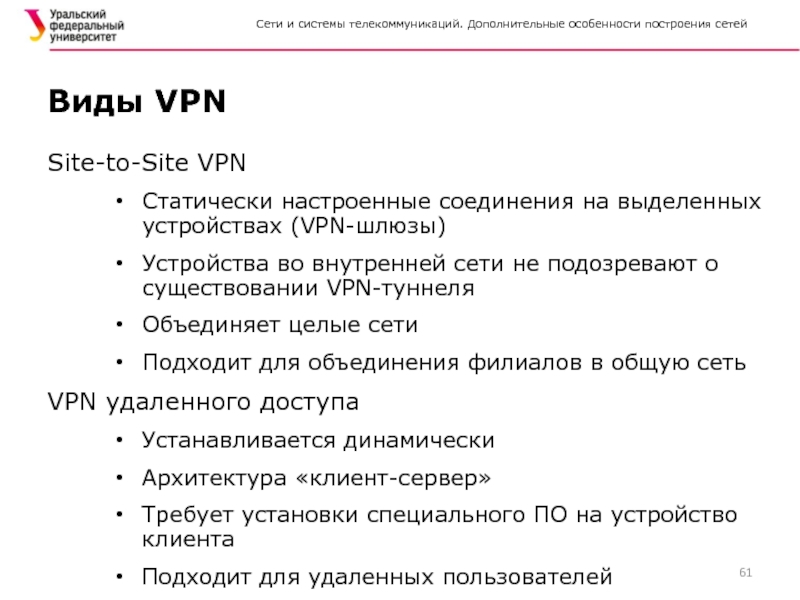

- 61. Сети и системы телекоммуникаций. Дополнительные особенности построения

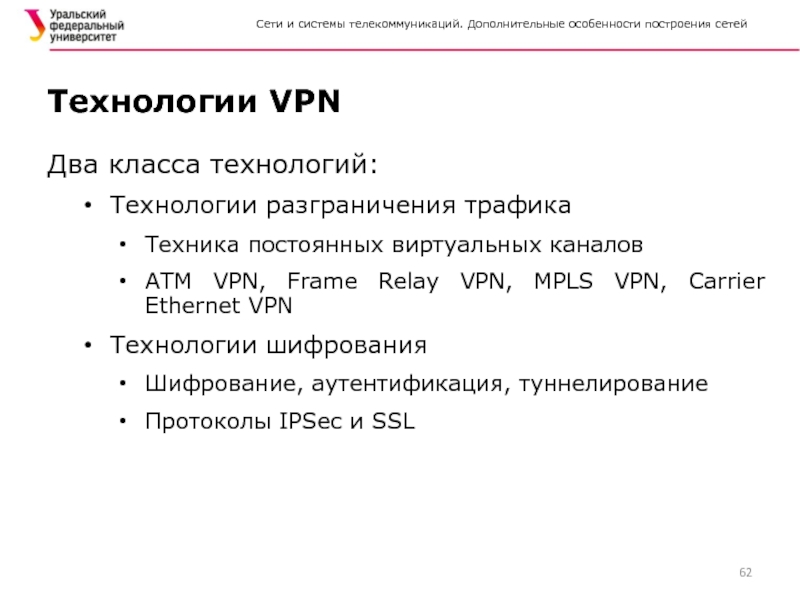

- 62. Сети и системы телекоммуникаций. Дополнительные особенности построения

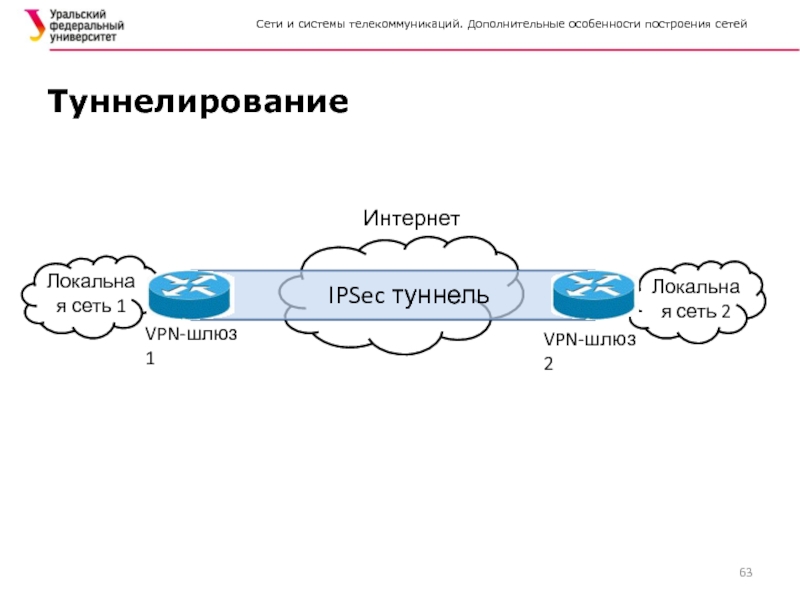

- 63. Сети и системы телекоммуникаций. Дополнительные особенности построения

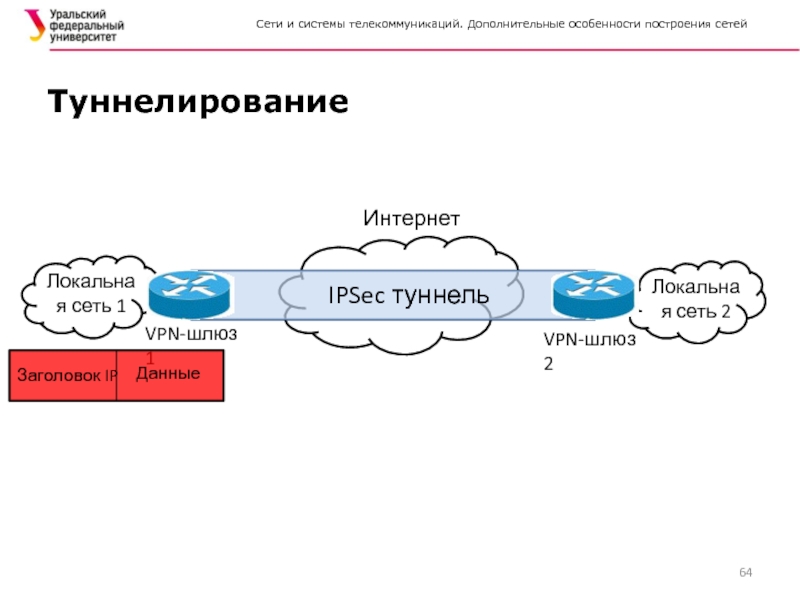

- 64. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 65. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 66. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 67. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 68. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 69. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 70. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 71. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 72. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 73. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 74. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 75. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 76. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 77. Сети и системы телекоммуникаций. Дополнительные особенности построения

- 78. Сети и системы телекоммуникаций. Дополнительные особенности построения сетей Вопросы?

Слайд 2Network Address Translation (NAT)

Межсетевой экран

Виртуальные частные сети

План

Сети и системы телекоммуникаций. Дополнительные

Слайд 3NAT (Network Address Translation) — трансляция сетевых адресов

Технология преобразования IP-адресов внутренней

Описана в RFC3022

Цель создания — преодоление нехватки адресов IPv4

Дополнительный уровень безопасности в локальной сети

Технология NAT

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 4Внешние IP-адреса

Применяются в сети Интернет

Должны быть уникальными

Распределяются ICANN

Адресов IPv4 не хватает

Внутренние IP-адреса

Диапазон частных сетей (RFC 1918): 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16

Не маршрутизируются в Интернет

Могут использоваться без обращения в ICANN

Допускается использование одинаковых адресов в разных сетях (т.к. они не будут видны в Интернет)

Внешние и внутренние IP-адреса

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 5Пример использования NAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

Интернет

184.86.48.129

184.86.48.130

184.86.48.131

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 6Преобразование выполняется с помощью таблицы NAT

Таблица NAT

NAT таблица

Внутренние IP-адреса

Внешние IP-адреса

192.168.1.2

184.86.48.129

192.168.1.3

192.168.1.4

184.86.48.130

184.86.48.131

Сети и

Слайд 7С точки зрения NAT сети делятся на два вида:

Внутренние (Inside) — участвуют

Внешние (Outside) — все остальные сети

С точки зрения NAT адреса бывают:

Локальные (Local) — адреса, которые возникают во внутренней части сети

Глобальные (Global) — адреса, которые возникают во внешней части сети

Типы IP-адресов в терминах NAT:

Внутренний локальный адрес (Inside local)

Внутренний глобальный адрес (Inside global)

Внешний локальный адрес (Outside local)

Внешний глобальный адрес (Outside global)

Типы NAT-адресов

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 8Типы NAT-адресов

Внутренняя сеть

Внешняя сеть

192.168.1.2

192.168.1.1

184.86.48.0

184.86.50.1

Локальные адреса

Глобальные адреса

192.168.1.2

184.86.50.1

Inside local

Outside local

184.86.48.129

184.86.50.1

Inside global

Outside

184.86.48.129

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 9Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.48.0

184.86.50.1

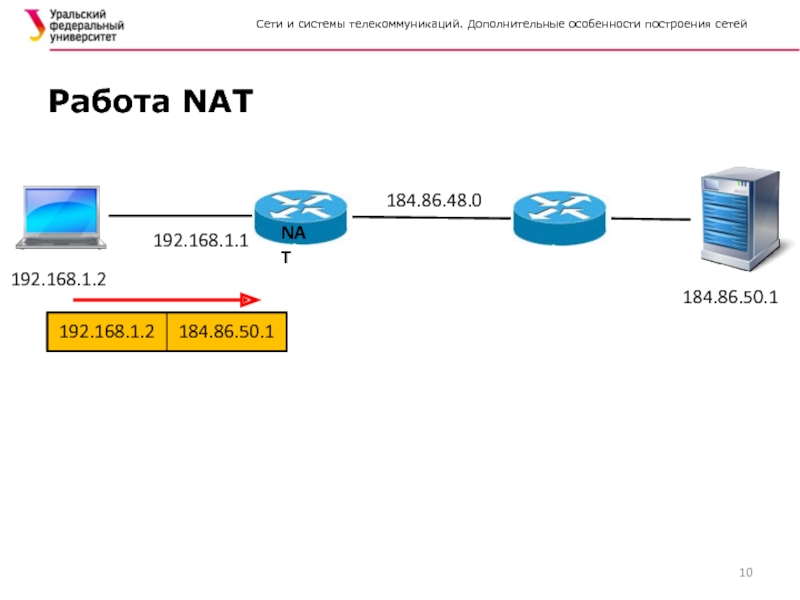

Слайд 10Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

192.168.1.2

184.86.50.1

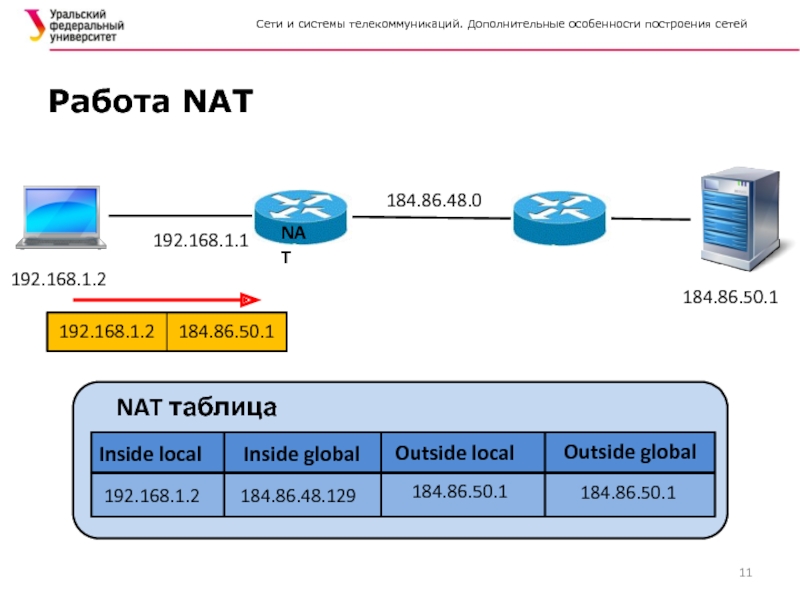

Слайд 11Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

192.168.1.2

184.86.50.1

NAT

Inside local

Inside global

Outside local

Outside global

192.168.1.2

184.86.48.129

184.86.50.1

184.86.50.1

184.86.48.0

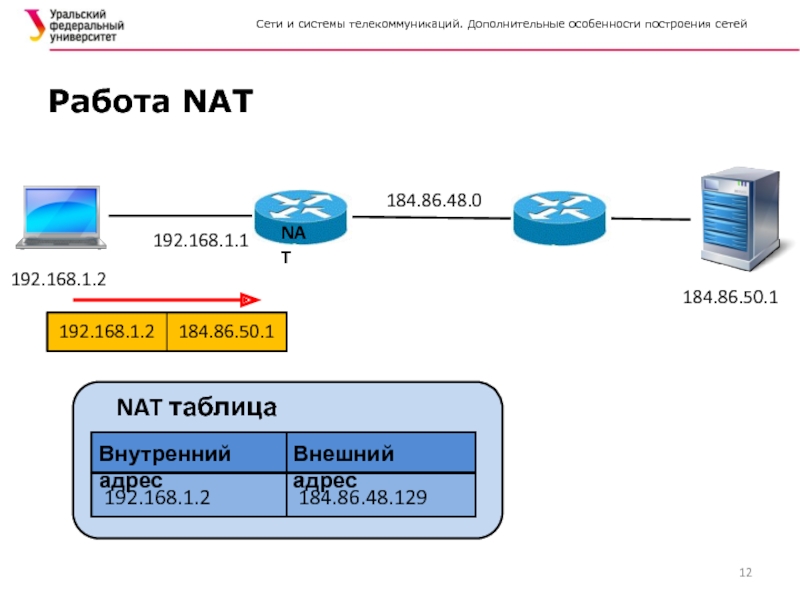

Слайд 12Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

192.168.1.2

184.86.50.1

NAT

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

184.86.48.0

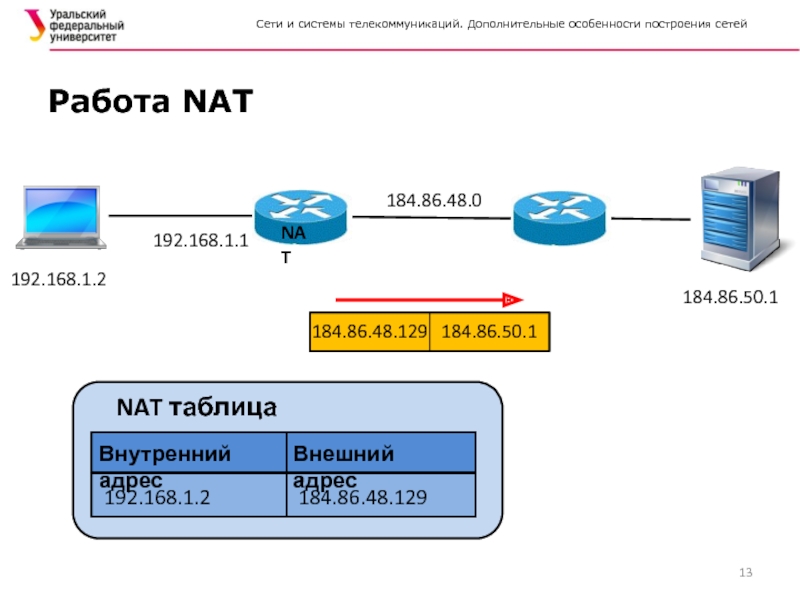

Слайд 13Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.48.129

184.86.50.1

NAT таблица

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

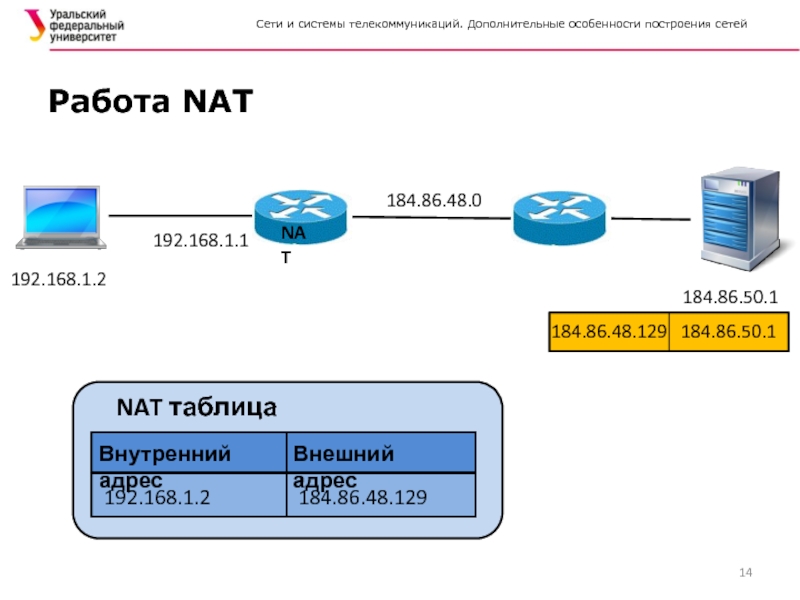

Слайд 14Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.48.129

184.86.50.1

NAT таблица

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

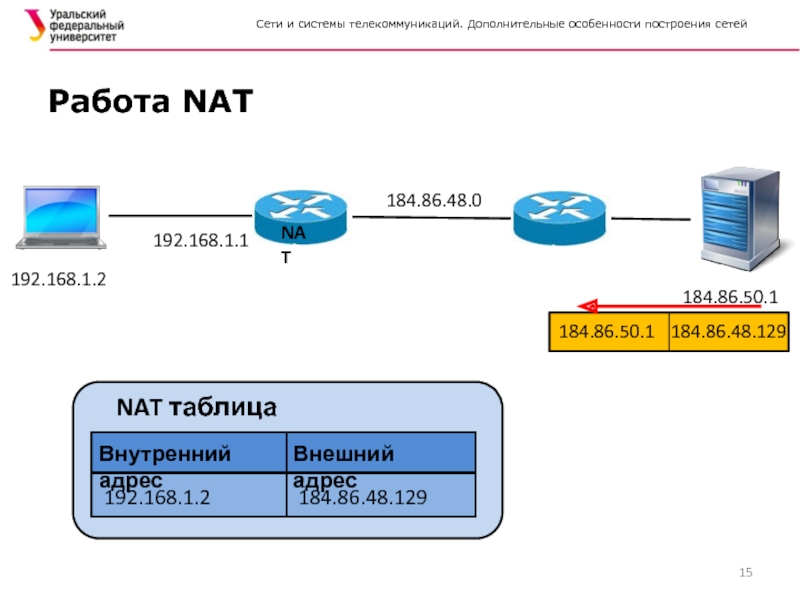

Слайд 15Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.50.1

184.86.48.129

NAT таблица

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

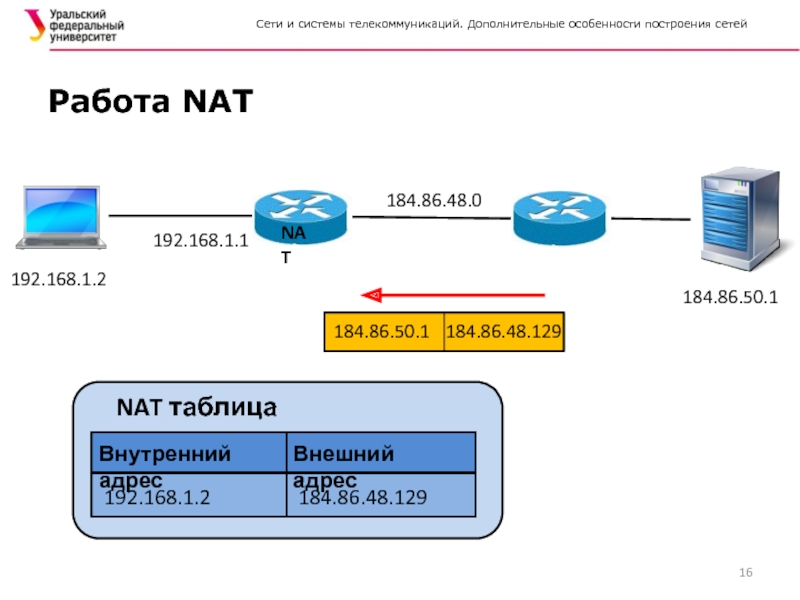

Слайд 16Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.50.1

184.86.48.129

NAT таблица

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

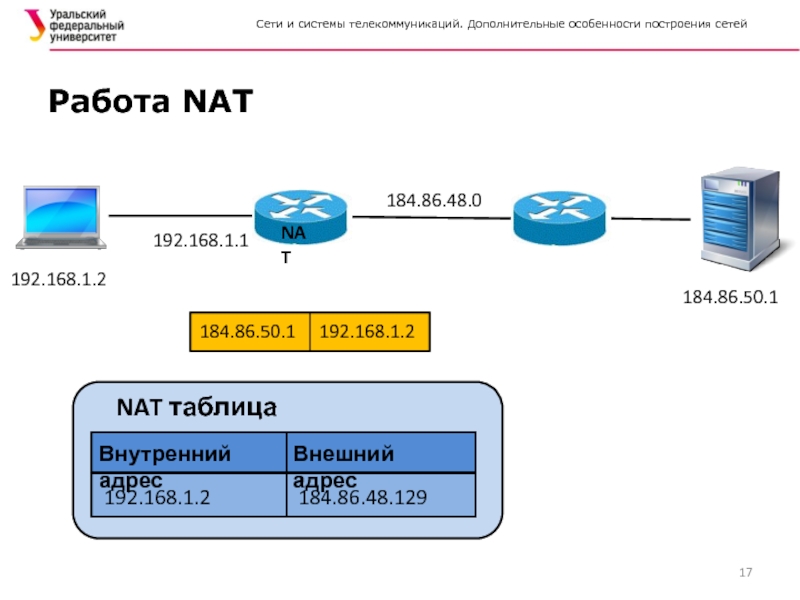

Слайд 17Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.50.1

192.168.1.2

184.86.48.0

NAT

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

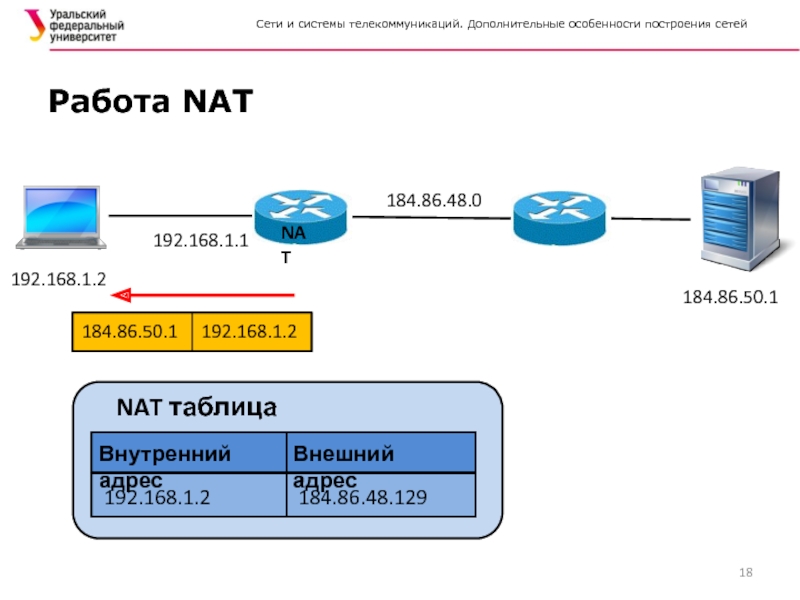

Слайд 18Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работа NAT

192.168.1.2

192.168.1.1

184.86.50.1

184.86.50.1

192.168.1.2

184.86.48.0

NAT

Внутренний адрес

Внешний адрес

192.168.1.2

184.86.48.129

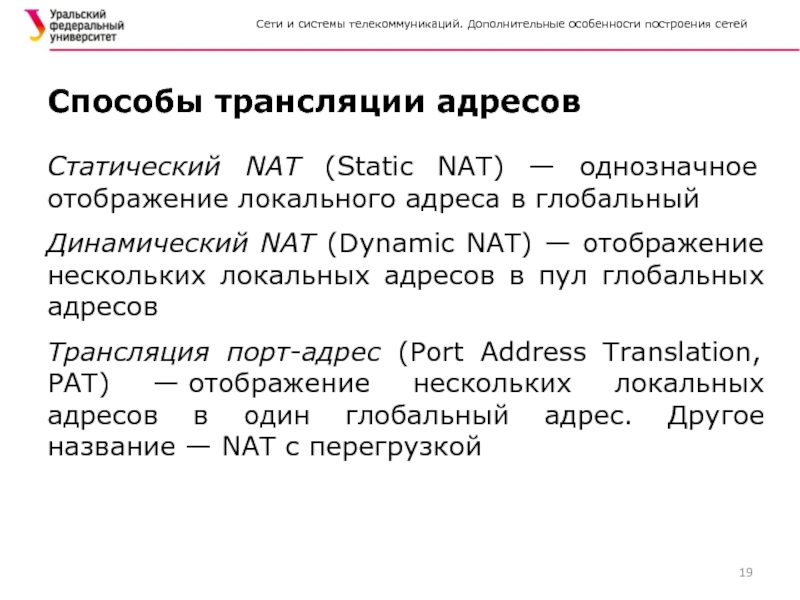

Слайд 19Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Статический NAT (Static NAT)

Динамический NAT (Dynamic NAT) — отображение нескольких локальных адресов в пул глобальных адресов

Трансляция порт-адрес (Port Address Translation, PAT) — отображение нескольких локальных адресов в один глобальный адрес. Другое название — NAT с перегрузкой

Способы трансляции адресов

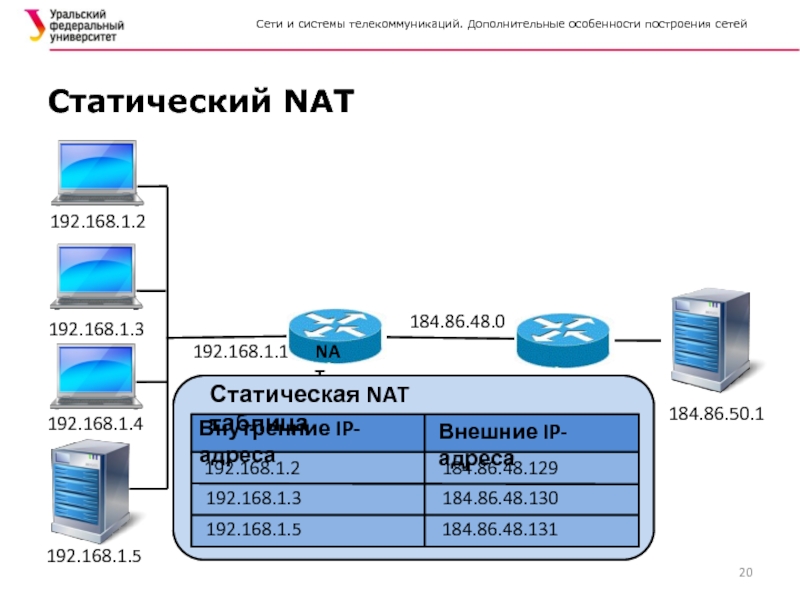

Слайд 20Статический NAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

Статическая NAT таблица

Внутренние IP-адреса

Внешние IP-адреса

192.168.1.2

184.86.48.129

184.86.48.130

184.86.48.131

192.168.1.3

192.168.1.5

Сети и системы телекоммуникаций. Дополнительные

Слайд 21Динамический NAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

Динамическая NAT таблица

Внутренние IP-адреса

Внешние IP-адреса

Свободен

184.86.48.129

184.86.48.130

184.86.48.131

Свободен

192.168.1.5

Сети и системы телекоммуникаций. Дополнительные

Слайд 22Работа PAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

184.86.48.129

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 23Работа PAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

192.168.1.2:1444

184.86.50.1:80

192.168.1.3:1555

184.86.50.1:80

184.86.48.129

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Слайд 24Работа PAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

192.168.1.2:1444

184.86.50.1:80

192.168.1.3:1555

184.86.50.1:80

Таблица NAT с перегрузкой

Внутренние IP-адреса

Внешние IP-адреса

192.168.1.2

184.86.48.129

184.86.48.129

192.168.1.3

184.86.48.129

Номер порта

Номер порта

1444

1555

2044

2045

Сети и

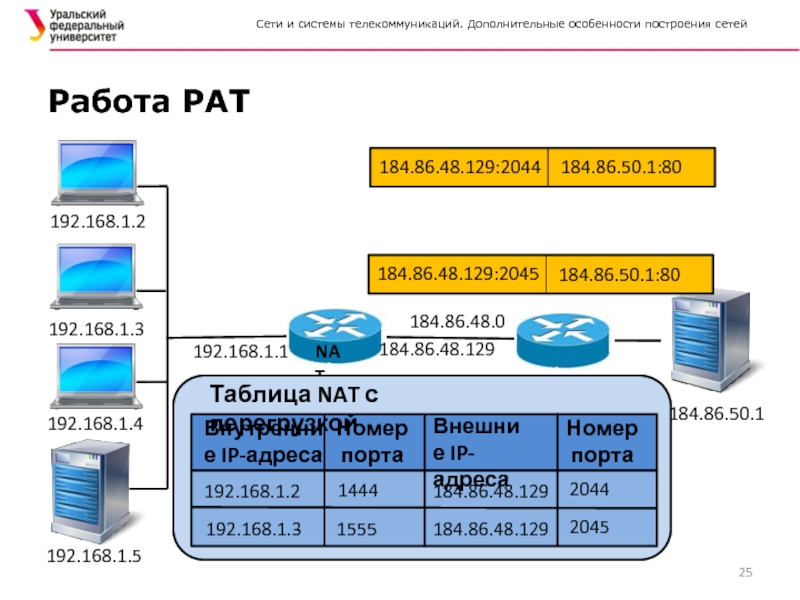

Слайд 25Работа PAT

192.168.1.2

192.168.1.3

192.168.1.4

192.168.1.5

192.168.1.1

184.86.48.0

184.86.50.1

184.86.48.129:2044

184.86.50.1:80

Таблица NAT с перегрузкой

Внутренние IP-адреса

Внешние IP-адреса

192.168.1.2

184.86.48.129

184.86.48.129

192.168.1.3

184.86.48.129

Номер порта

Номер порта

1444

1555

2044

2045

184.86.48.129:2045

184.86.50.1:80

Сети и

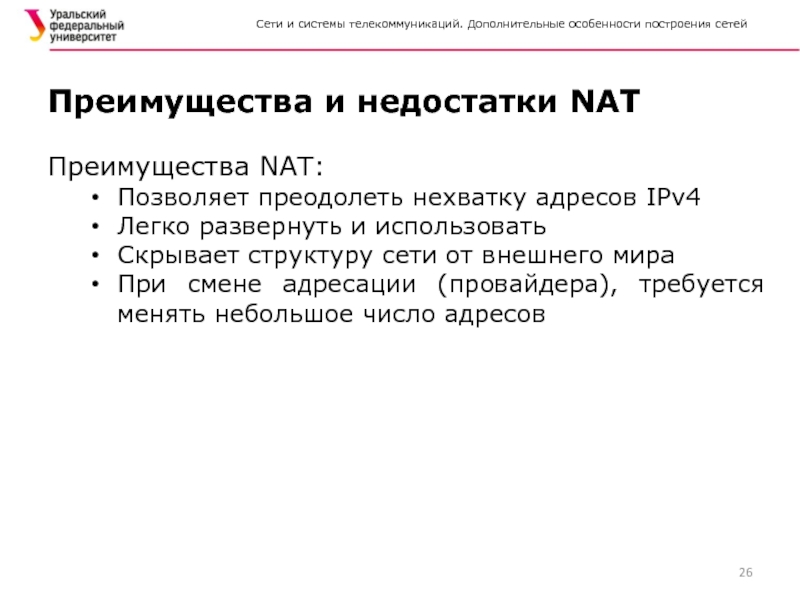

Слайд 26Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Преимущества NAT:

Позволяет преодолеть нехватку

Легко развернуть и использовать

Скрывает структуру сети от внешнего мира

При смене адресации (провайдера), требуется менять небольшое число адресов

Преимущества и недостатки NAT

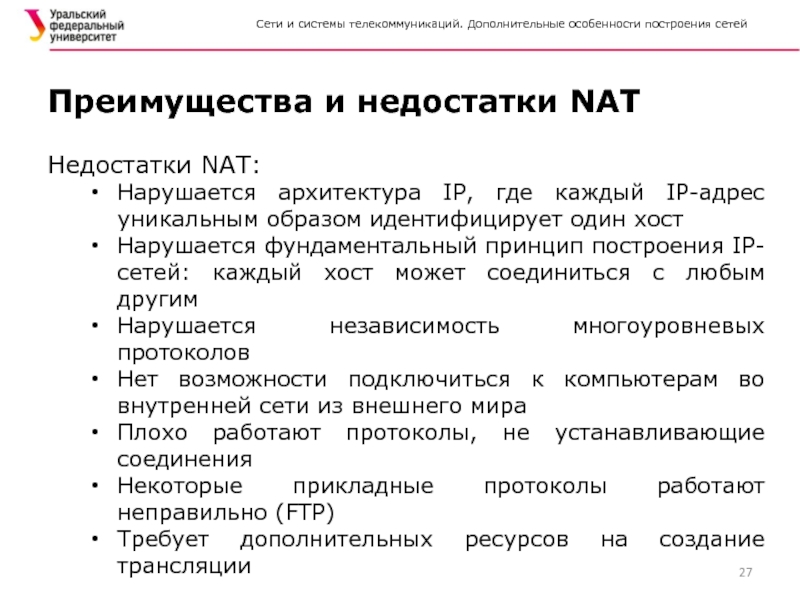

Слайд 27Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Недостатки NAT:

Нарушается архитектура IP,

Нарушается фундаментальный принцип построения IP-сетей: каждый хост может соединиться с любым другим

Нарушается независимость многоуровневых протоколов

Нет возможности подключиться к компьютерам во внутренней сети из внешнего мира

Плохо работают протоколы, не устанавливающие соединения

Некоторые прикладные протоколы работают неправильно (FTP)

Требует дополнительных ресурсов на создание трансляции

Преимущества и недостатки NAT

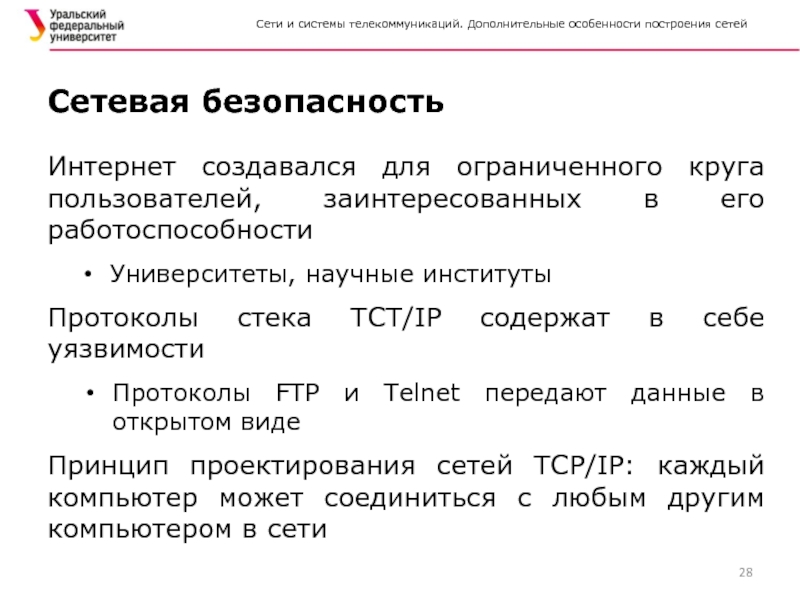

Слайд 28Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Интернет создавался для ограниченного

Университеты, научные институты

Протоколы стека TCT/IP содержат в себе уязвимости

Протоколы FTP и Telnet передают данные в открытом виде

Принцип проектирования сетей TCP/IP: каждый компьютер может соединиться с любым другим компьютером в сети

Сетевая безопасность

Слайд 29Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Информационная безопасность — состояние

Информация считается защищенной, если для нее обеспечены:

Конфиденциальность

Доступность

Целостность

Информационная безопасность

Слайд 30Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Конфиденциальность — гарантия того,

Доступность — гарантия того, что авторизованные пользователи всегда получат доступ к данным

Целостность — гарантия сохранности данными правильных значений, которая обеспечивается запретом неавторизованным пользователям каким-либо образом изменять, разрушать или создавать данные

Информационная безопасность

Слайд 31Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Конфиденциальность

Хищение

Утрата

Доступность

Блокирование

Уничтожение

Целостность

Модификация

Угрозы информационной

Слайд 32Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Атака отказа в обслуживании

Распределенная атака отказа в обслуживании (Distributed Denial of Service, DDoS)

TCP SYN-flood

Перехват и перенаправление трафика

Man-in-the-Middle

ARP-spoofing

ICMP-сообщение о перенаправлении маршрута

Внедрение вредоносных программ

Троянские и шпионские программы, черви, вирусы, спам и т.д.

Примеры атак

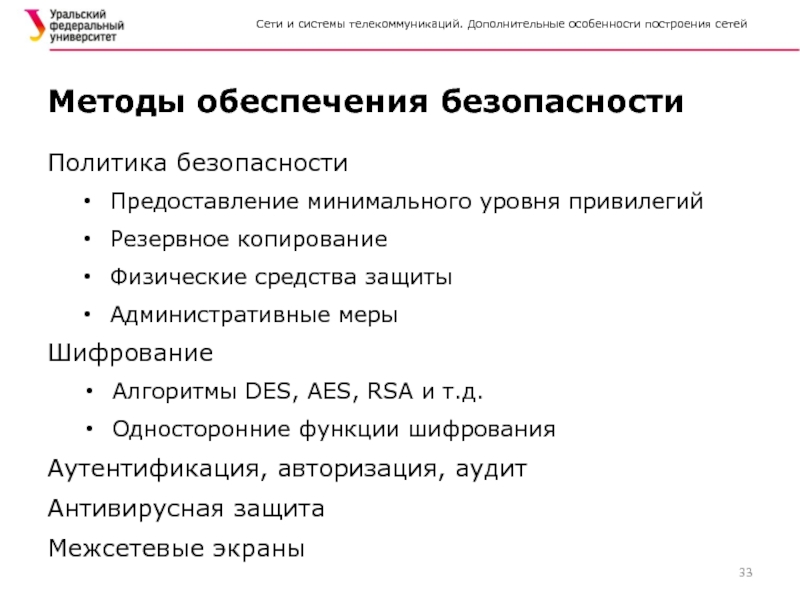

Слайд 33Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Политика безопасности

Предоставление минимального уровня

Резервное копирование

Физические средства защиты

Административные меры

Шифрование

Алгоритмы DES, AES, RSA и т.д.

Односторонние функции шифрования

Аутентификация, авторизация, аудит

Антивирусная защита

Межсетевые экраны

Методы обеспечения безопасности

Слайд 34Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Другие названия: firewall, брандмауэр

Комплекс

Для межсетевого экрана одна часть сети является внутренней, другая — внешней

Межсетевой экран

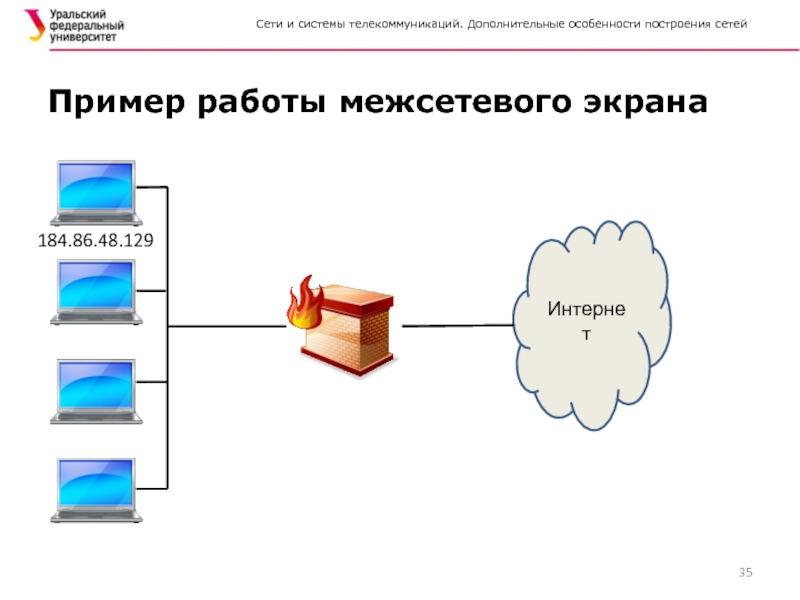

Слайд 35Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Пример работы межсетевого экрана

Интернет

184.86.48.129

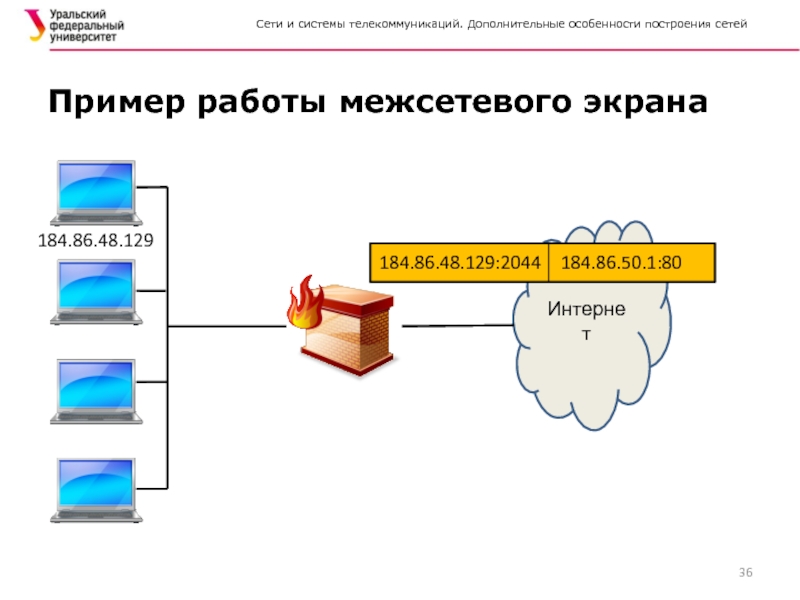

Слайд 36Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Пример работы межсетевого экрана

Интернет

184.86.48.129:2044

184.86.50.1:80

184.86.48.129

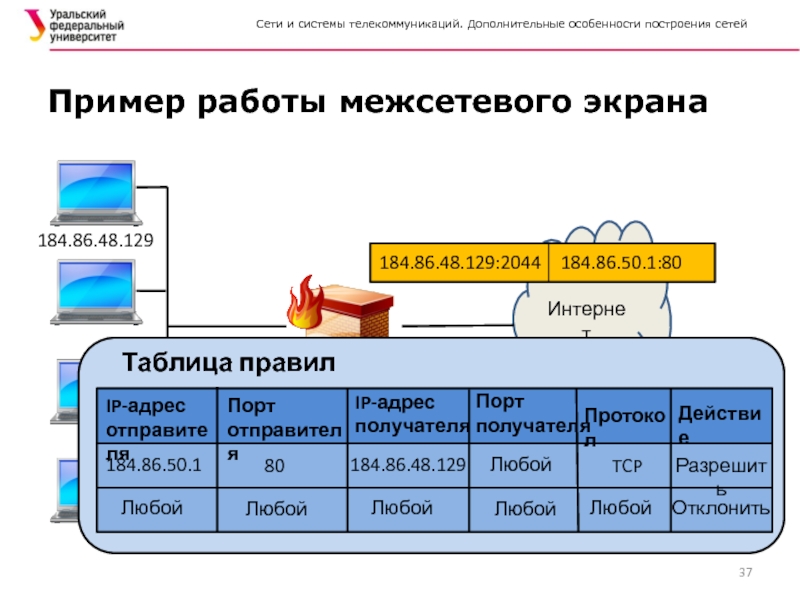

Слайд 37Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Пример работы межсетевого экрана

Интернет

184.86.48.129:2044

184.86.50.1:80

Таблица

IP-адрес отправителя

Порт отправителя

IP-адрес получателя

Порт получателя

184.86.50.1

80

184.86.48.129

Любой

Протокол

Действие

TCP

Разрешить

Любой

Любой

Отклонить

Любой

Любой

Любой

37

184.86.48.129

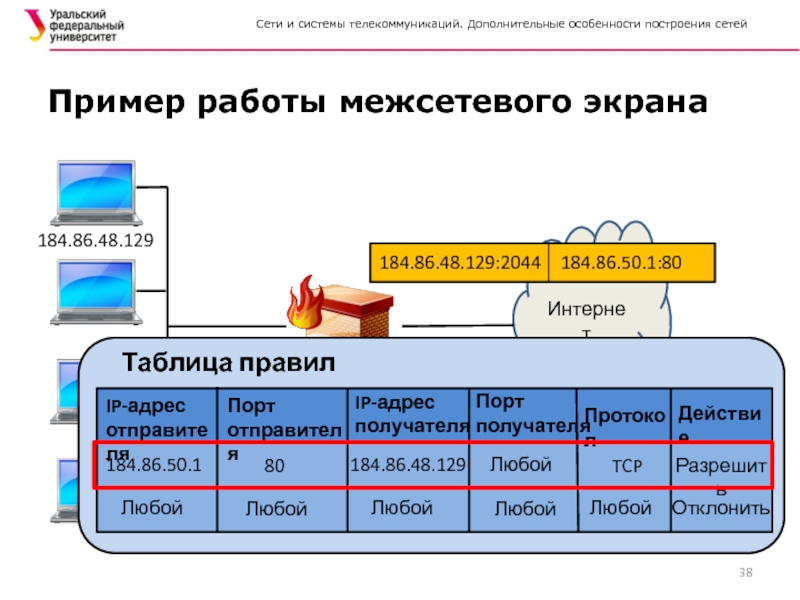

Слайд 38Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Пример работы межсетевого экрана

Интернет

184.86.48.129:2044

184.86.50.1:80

Таблица

IP-адрес отправителя

Порт отправителя

IP-адрес получателя

Порт получателя

184.86.50.1

80

184.86.48.129

Любой

Протокол

Действие

TCP

Разрешить

Любой

Любой

Отклонить

Любой

Любой

Любой

38

184.86.48.129

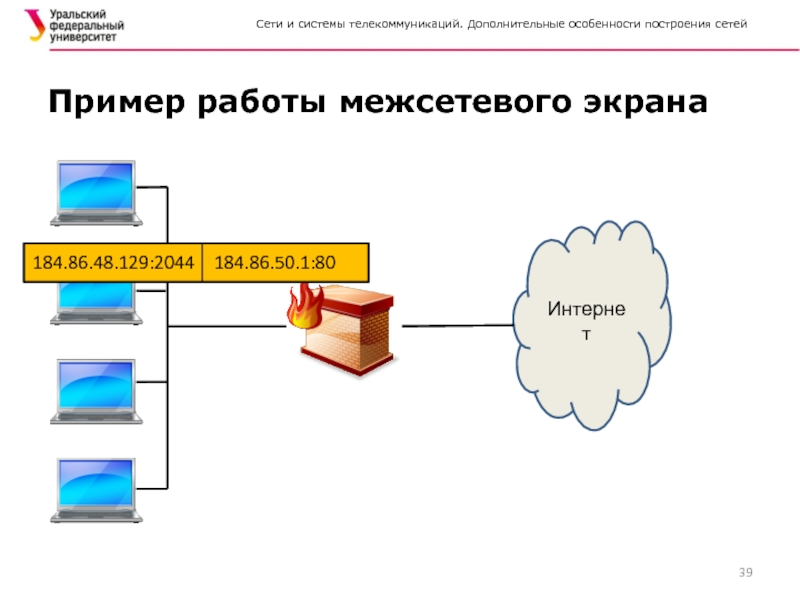

Слайд 39Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Пример работы межсетевого экрана

Интернет

184.86.48.129:2044

184.86.50.1:80

Слайд 40Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Зачем ограничивать доступ к

Слайд 41Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Предотвращение передачи или утечки

Предотвращение проникновения вредоносного трафика внутрь корпоративной или частной сети (вирусы, черви, атаки)

Контроль посещаемых ресурсов во внешней сети

Зачем ограничивать доступ к сети?

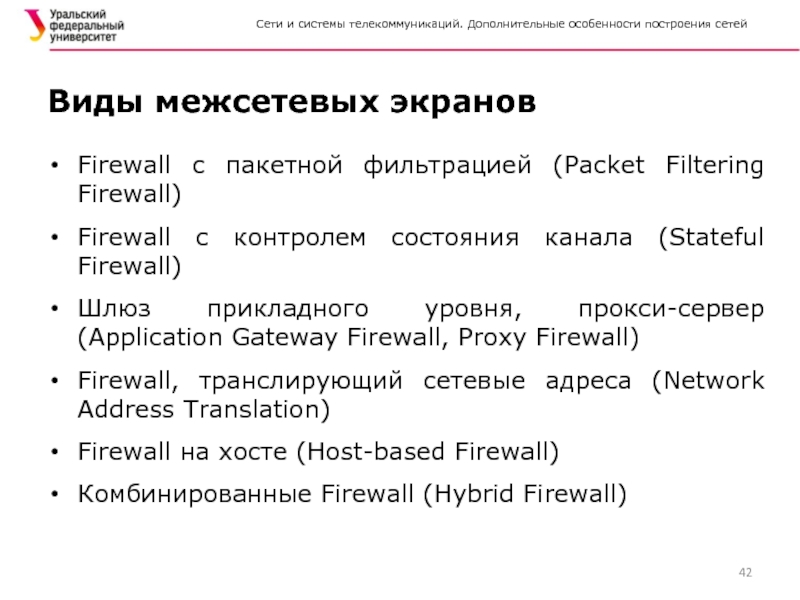

Слайд 42Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Firewall с пакетной фильтрацией

Firewall с контролем состояния канала (Stateful Firewall)

Шлюз прикладного уровня, прокси-сервер (Application Gateway Firewall, Proxy Firewall)

Firewall, транслирующий сетевые адреса (Network Address Translation)

Firewall на хосте (Host-based Firewall)

Комбинированные Firewall (Hybrid Firewall)

Виды межсетевых экранов

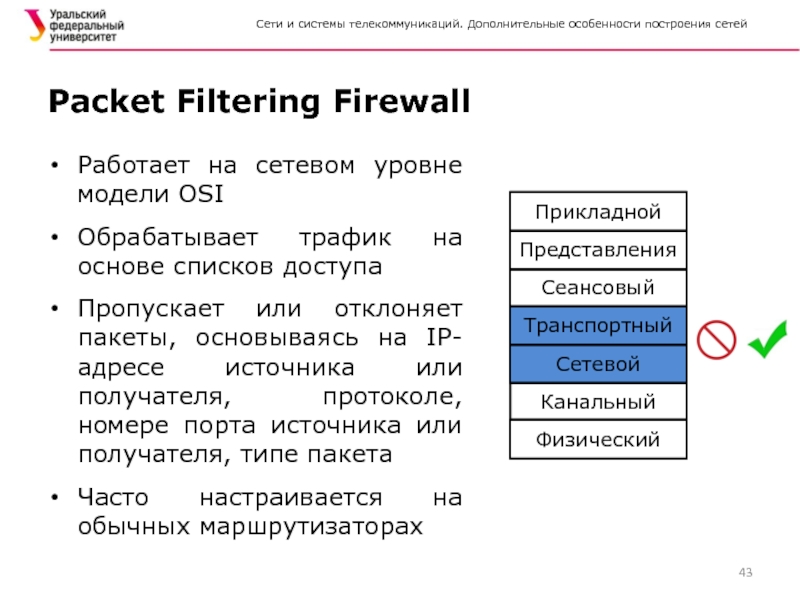

Слайд 43Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Работает на сетевом уровне

Обрабатывает трафик на основе списков доступа

Пропускает или отклоняет пакеты, основываясь на IP-адресе источника или получателя, протоколе, номере порта источника или получателя, типе пакета

Часто настраивается на обычных маршрутизаторах

Packet Filtering Firewall

Прикладной

Представления

Сеансовый

Транспортный

Сетевой

Физический

Канальный

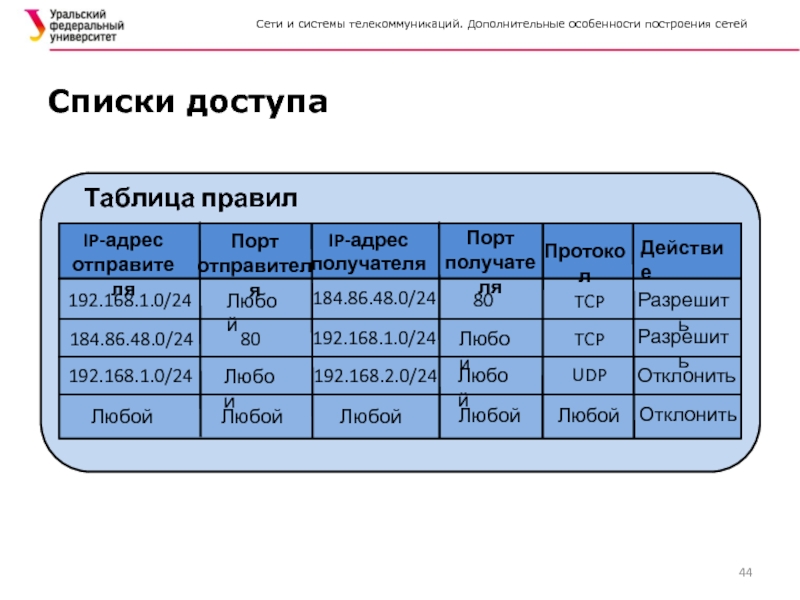

Слайд 44Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Списки доступа

Таблица правил

IP-адрес отправителя

Порт

IP-адрес получателя

Порт получателя

192.168.1.0/24

Любой

184.86.48.0/24

80

Протокол

Действие

TCP

Разрешить

Любой

Любой

Отклонить

Любой

Любой

Любой

184.86.48.0/24

80

192.168.1.0/24

Любой

TCP

Разрешить

192.168.1.0/24

192.168.2.0/24

Любой

Любой

UDP

Отклонить

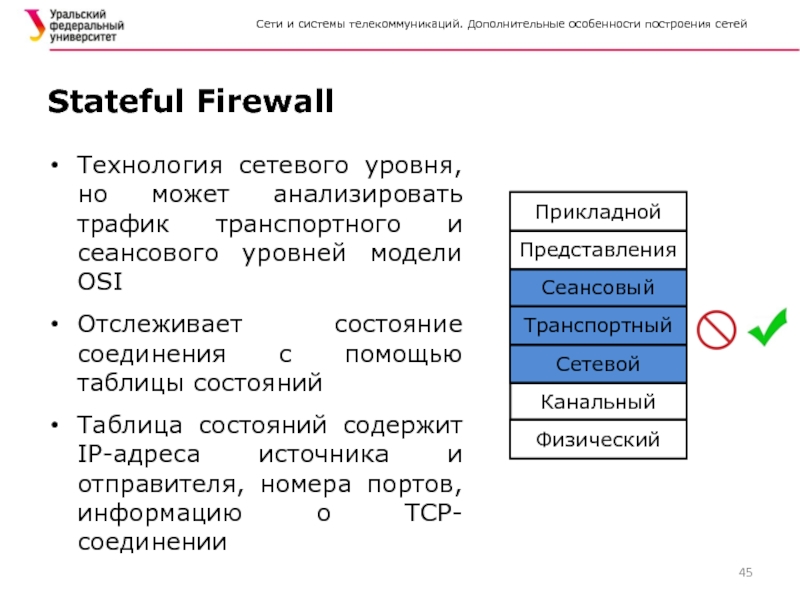

Слайд 45Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Технология сетевого уровня, но

Отслеживает состояние соединения с помощью таблицы состояний

Таблица состояний содержит IP-адреса источника и отправителя, номера портов, информацию о TCP-соединении

Stateful Firewall

Прикладной

Представления

Сеансовый

Транспортный

Сетевой

Физический

Канальный

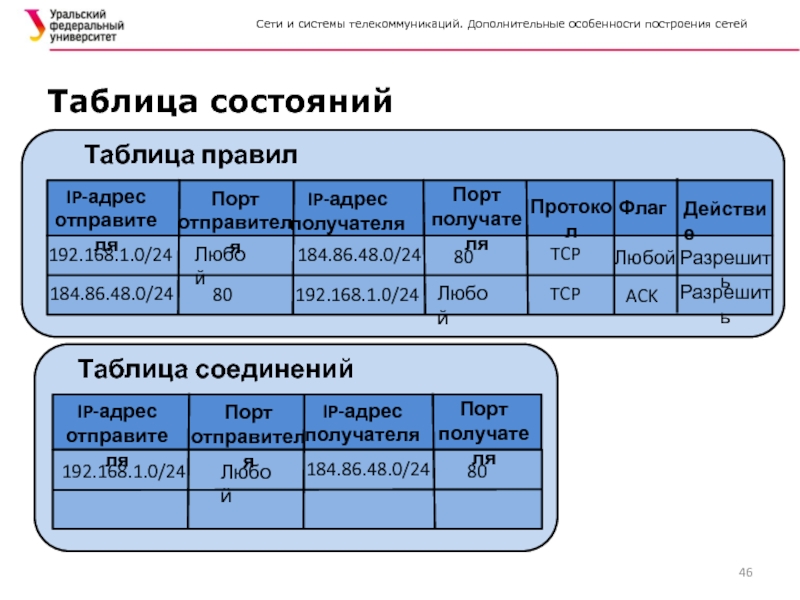

Слайд 46Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Таблица состояний

Таблица правил

IP-адрес отправителя

Порт

IP-адрес получателя

Порт получателя

192.168.1.0/24

Любой

184.86.48.0/24

80

Протокол

Действие

TCP

Разрешить

184.86.48.0/24

80

192.168.1.0/24

Любой

TCP

Разрешить

Таблица соединений

IP-адрес отправителя

Порт отправителя

IP-адрес получателя

Порт получателя

192.168.1.0/24

Любой

184.86.48.0/24

80

Флаг

Любой

ACK

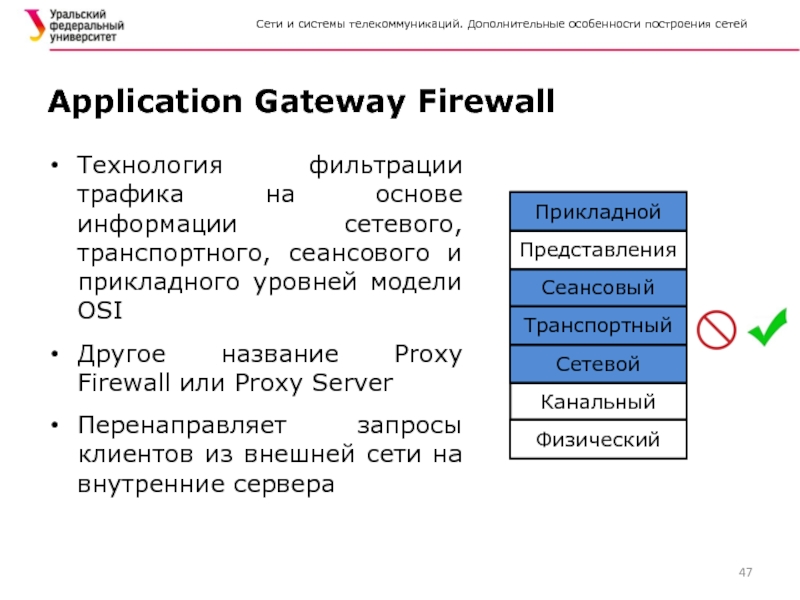

Слайд 47Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Технология фильтрации трафика на

Другое название Proxy Firewall или Proxy Server

Перенаправляет запросы клиентов из внешней сети на внутренние сервера

Application Gateway Firewall

Прикладной

Представления

Сеансовый

Транспортный

Сетевой

Физический

Канальный

Слайд 48Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Firewall на хосте (Host-based

ПК или сервер с запущенным firewall

Комбинированные firewall (Hybrid Firewall)

Комбинация различных типов firewall

Система обнаружения вторжений (Intrusion Detection System, IDS)

Система предотвращения вторжений (Intrusion Prevention System, IPS)

Другие реализации Firewall

Слайд 49Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Преимущества

Защита критичных хостов и

Возможно предотвращение вредоносного использования уязвимых протоколов

Возможна блокировка вредоносных данных от серверов и клиентов

С правильно настроенным firewall упрощается обеспечение политик безопасности

Преимущества и недостатки

Слайд 50Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Недостатки

Если firewall настроен неправильно,

От многих приложений данные не могут быть переданы надежно

Обход firewall для доступа на заблокированные ресурсы

Может замедлиться производительность сети

Вредоносный трафик можно скрыть под видом разрешенного

Преимущества и недостатки

Слайд 51Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

DeMilitarized Zone (DMZ), ДМЗ

Военный

Сегмент сети, доступный извне, но отделенный от внутренней сети

Часто используется для выделения общедоступных сервисов, таких как веб-сервер

Ограничивает внутреннюю сеть от внешнего доступа

Добавляет дополнительный уровень безопасности в локальной сети

Демилитаризированная зона

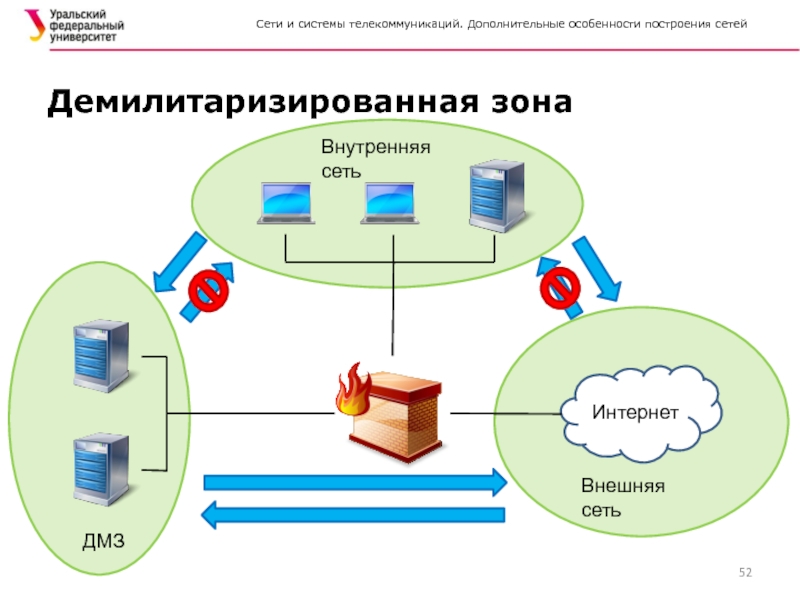

Слайд 52

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Демилитаризированная зона

Интернет

Внутренняя сеть

Внешняя сеть

ДМЗ

Слайд 53Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

iptables -A FORWARD -i

Пример firewall в Linux

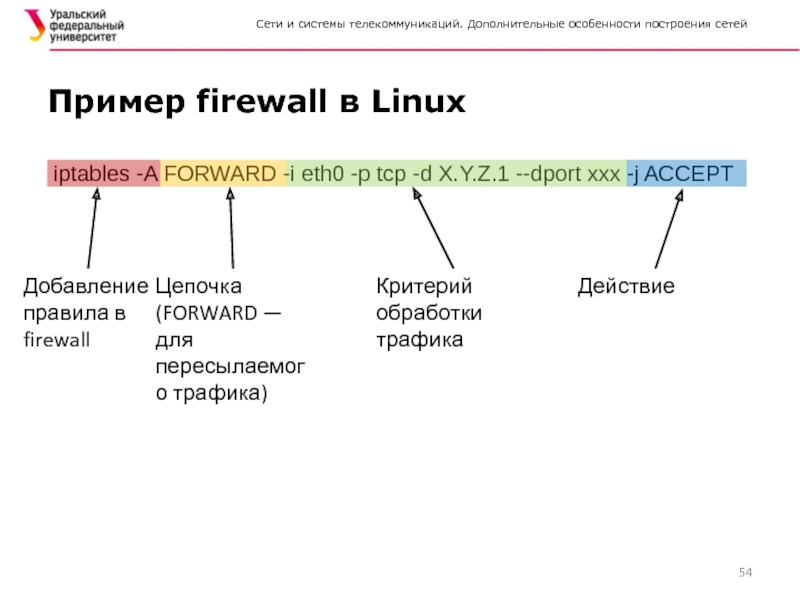

Слайд 54Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

iptables -A FORWARD -i

Пример firewall в Linux

Добавление правила в firewall

Цепочка

(FORWARD — для пересылаемого трафика)

Критерий обработки трафика

Действие

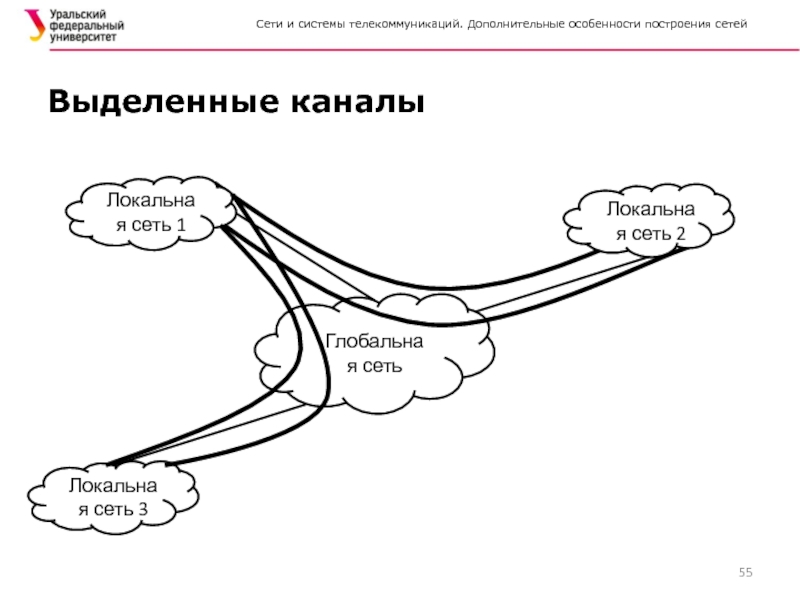

Слайд 55

Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Выделенные каналы

Глобальная сеть

Локальная сеть

Локальная сеть 3

Локальная сеть 2

Слайд 56Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Другое название: арендованные линии

Принадлежат одному предприятию

Используются в сетях с коммутацией каналов

Были популярны до развития Интернета

Фиксированная пропускная способность канала

Выделенные линии для частных сетей

Слайд 57Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Преимущества:

Изолированы от других сетей

Свобода

Независимая система адресации

Предсказуемая производительность

Недостатки:

Высокая стоимость

Сложность в обслуживании

Неэффективное использование пропускной способности

Выделенные линии для частных сетей

Слайд 58Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Virtual Private Networks (VPN)

Виртуальные частные сети

Слайд 59Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Virtual Private Networks (VPN)

Используется для объединения филиалов одной организации в единую частную сеть

Компромисс между стоимостью решения и качеством услуг

Сеть строится на основе разделяемых каналов связи, предоставляемых оператором

Виртуальные частные сети

Слайд 60Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Виртуальная частная сеть

Слайд 61Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Site-to-Site VPN

Статически настроенные соединения

Устройства во внутренней сети не подозревают о существовании VPN-туннеля

Объединяет целые сети

Подходит для объединения филиалов в общую сеть

VPN удаленного доступа

Устанавливается динамически

Архитектура «клиент-сервер»

Требует установки специального ПО на устройство клиента

Подходит для удаленных пользователей

Виды VPN

Слайд 62Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Два класса технологий:

Технологии разграничения

Техника постоянных виртуальных каналов

ATM VPN, Frame Relay VPN, MPLS VPN, Carrier Ethernet VPN

Технологии шифрования

Шифрование, аутентификация, туннелирование

Протоколы IPSec и SSL

Технологии VPN

Слайд 63Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

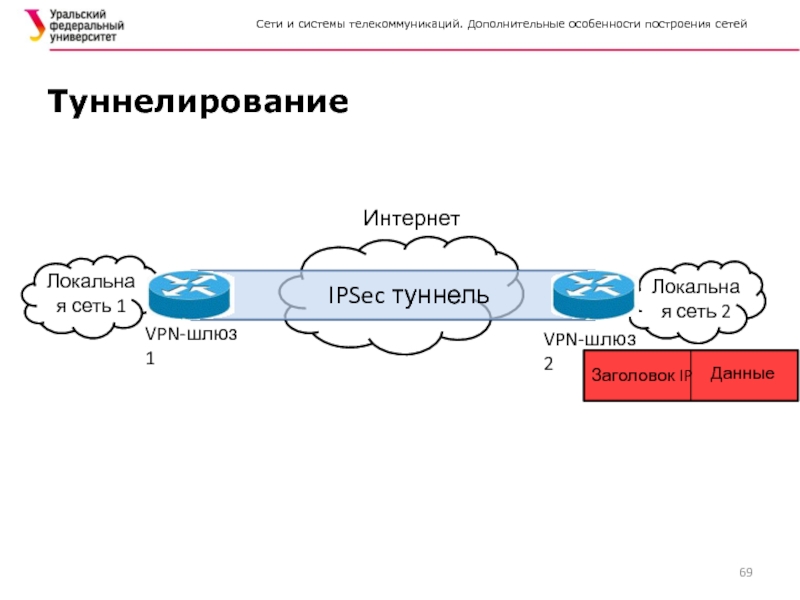

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

Интернет

IPSec туннель

VPN-шлюз 2

Слайд 64Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

Интернет

IPSec туннель

Заголовок IP

Данные

VPN-шлюз 2

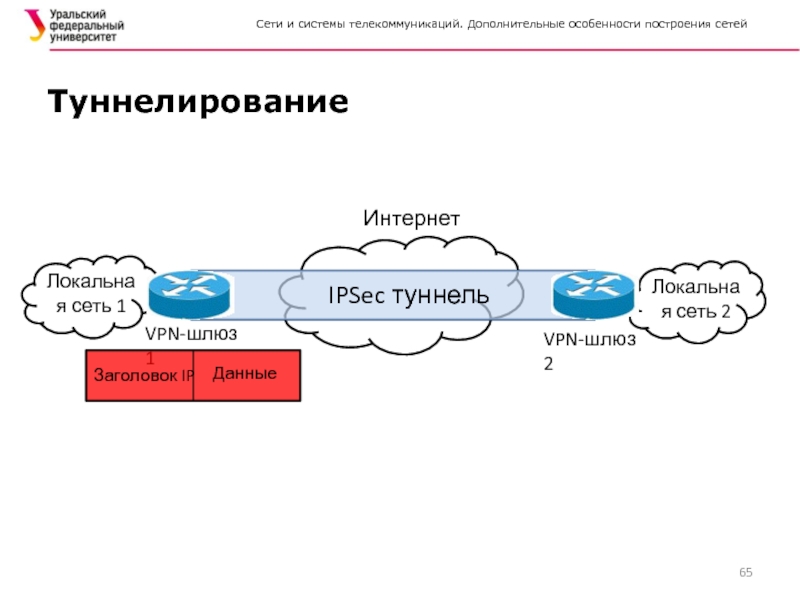

Слайд 65Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

Интернет

IPSec туннель

Заголовок IP

Данные

VPN-шлюз 2

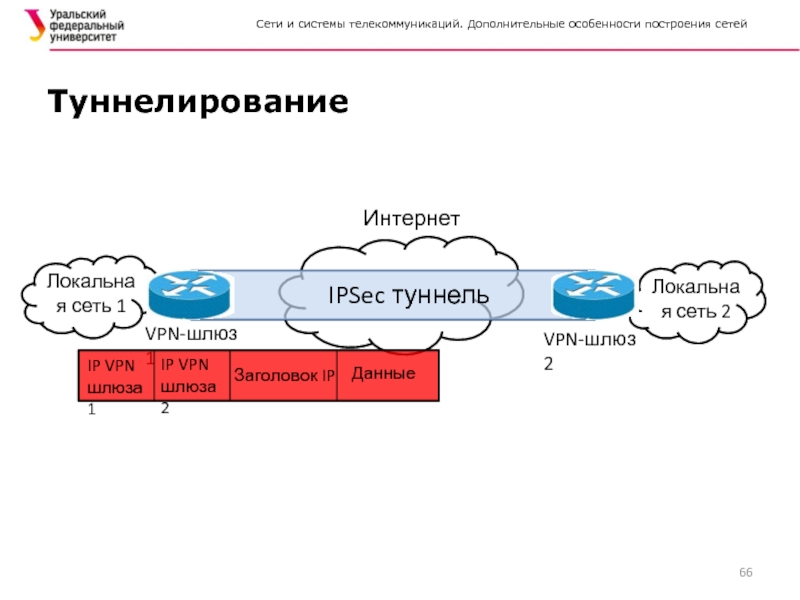

Слайд 66Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

VPN-шлюз 2

Интернет

IPSec туннель

Заголовок IP

Данные

IP VPN шлюза 1

IP VPN шлюза 2

Слайд 67Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

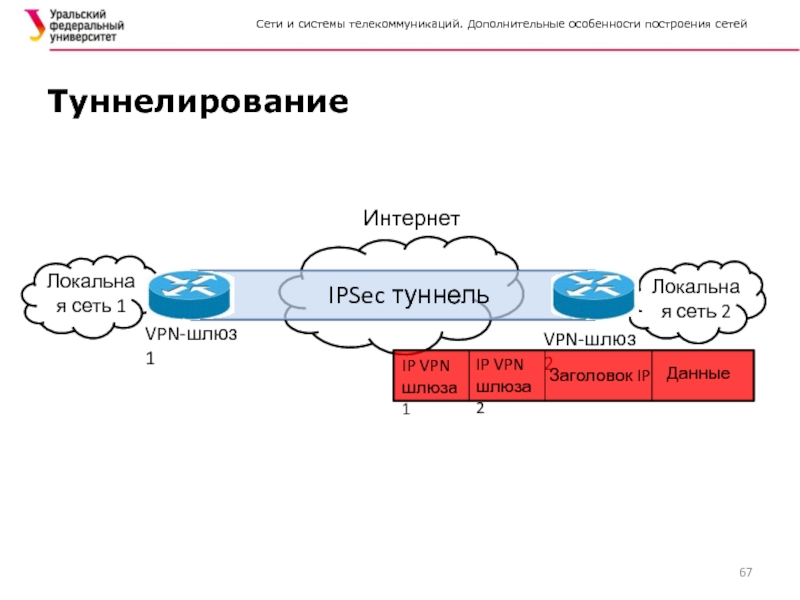

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

VPN-шлюз 2

Интернет

IPSec туннель

Заголовок IP

Данные

IP VPN шлюза 1

IP VPN шлюза 2

Слайд 68Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

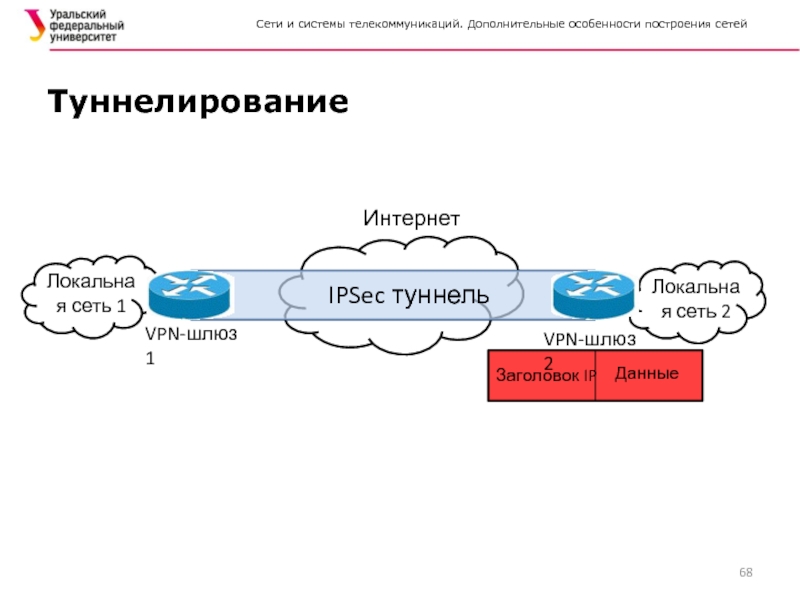

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

Интернет

IPSec туннель

Заголовок IP

Данные

VPN-шлюз 2

Слайд 69Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Туннелирование

Локальная сеть 1

Локальная сеть

VPN-шлюз 1

Интернет

IPSec туннель

Заголовок IP

Данные

VPN-шлюз 2

Слайд 70Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

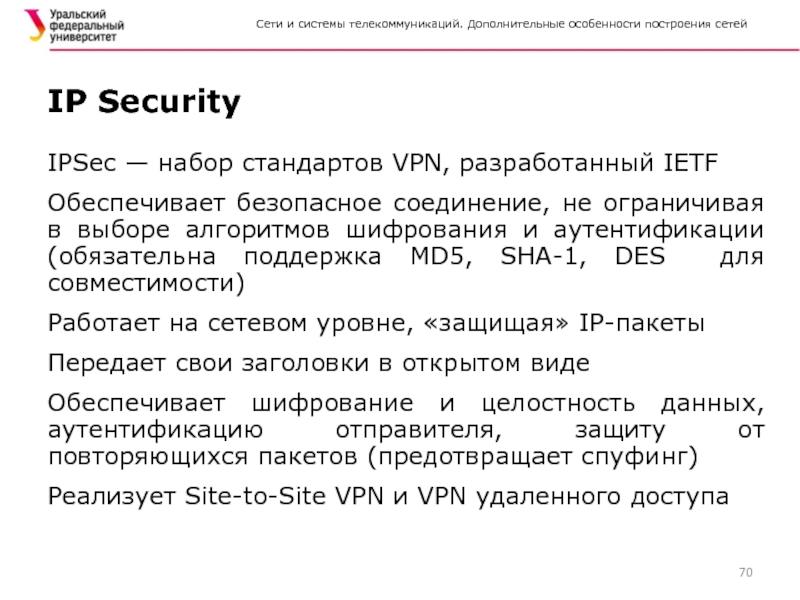

IPSec — набор стандартов VPN,

Обеспечивает безопасное соединение, не ограничивая в выборе алгоритмов шифрования и аутентификации (обязательна поддержка MD5, SHA-1, DES для совместимости)

Работает на сетевом уровне, «защищая» IP-пакеты

Передает свои заголовки в открытом виде

Обеспечивает шифрование и целостность данных, аутентификацию отправителя, защиту от повторяющихся пакетов (предотвращает спуфинг)

Реализует Site-to-Site VPN и VPN удаленного доступа

IP Security

Слайд 71Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

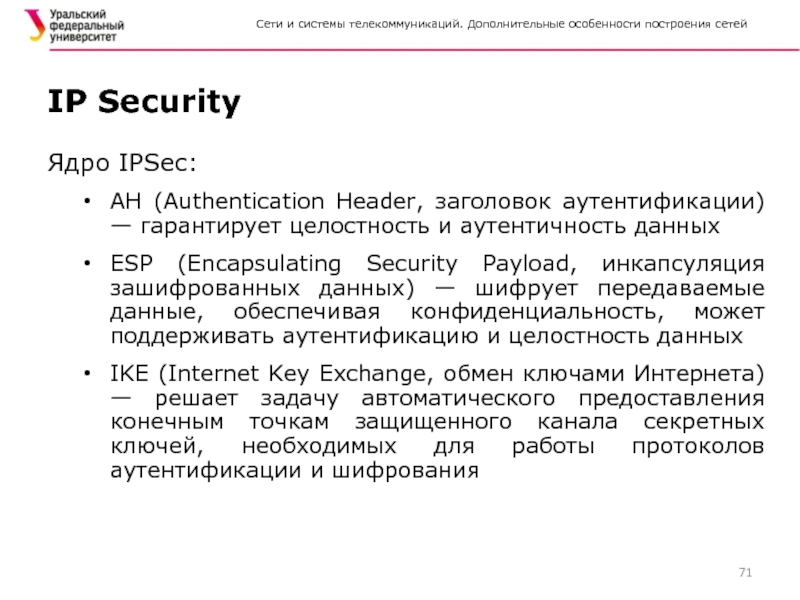

Ядро IPSec:

AH (Authentication Header,

ESP (Encapsulating Security Payload, инкапсуляция зашифрованных данных) — шифрует передаваемые данные, обеспечивая конфиденциальность, может поддерживать аутентификацию и целостность данных

IKE (Internet Key Exchange, обмен ключами Интернета) — решает задачу автоматического предоставления конечным точкам защищенного канала секретных ключей, необходимых для работы протоколов аутентификации и шифрования

IP Security

Слайд 72Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

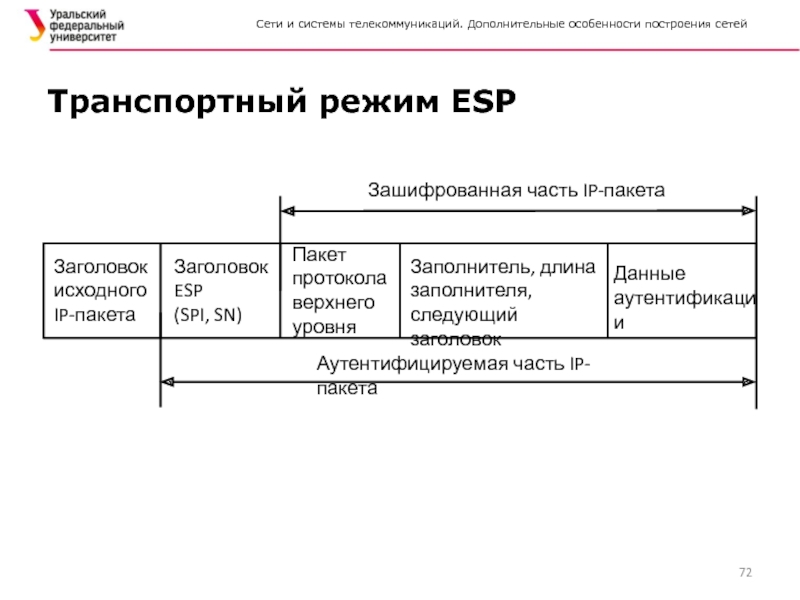

Транспортный режим ESP

Заголовок исходного

Заголовок ESP

(SPI, SN)

Пакет протокола верхнего уровня

Данные аутентификации

Заполнитель, длина заполнителя, следующий заголовок

Аутентифицируемая часть IP-пакета

Зашифрованная часть IP-пакета

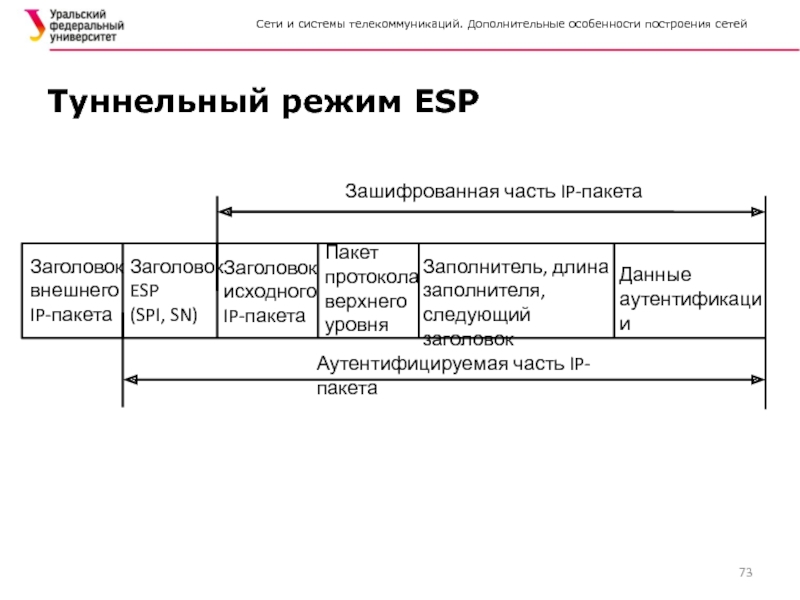

Слайд 73Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Туннельный режим ESP

Заголовок внешнего

Заголовок ESP

(SPI, SN)

Пакет протокола верхнего уровня

Данные аутентификации

Заполнитель, длина заполнителя, следующий заголовок

Аутентифицируемая часть IP-пакета

Зашифрованная часть IP-пакета

Заголовок исходного IP-пакета

Слайд 74Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

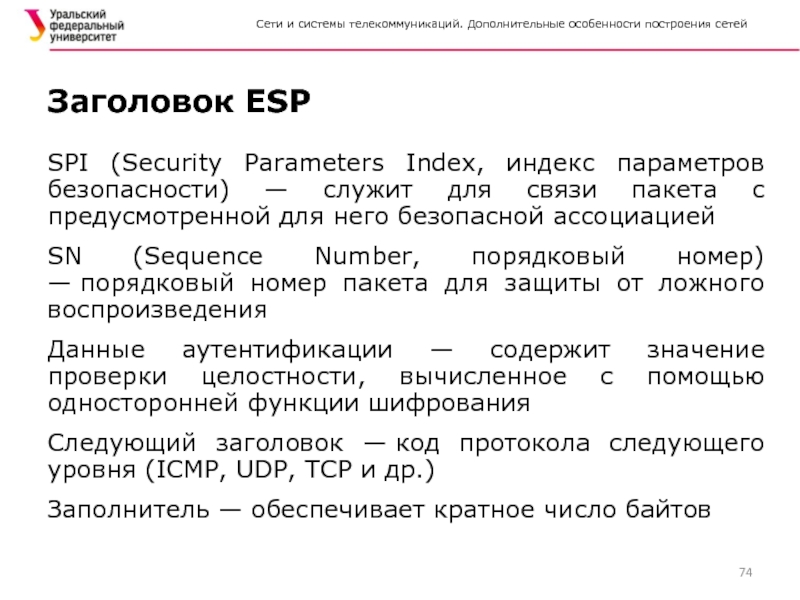

SPI (Security Parameters Index,

SN (Sequence Number, порядковый номер) — порядковый номер пакета для защиты от ложного воспроизведения

Данные аутентификации — содержит значение проверки целостности, вычисленное с помощью односторонней функции шифрования

Следующий заголовок — код протокола следующего уровня (ICMP, UDP, TCP и др.)

Заполнитель — обеспечивает кратное число байтов

Заголовок ESP

Слайд 75Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

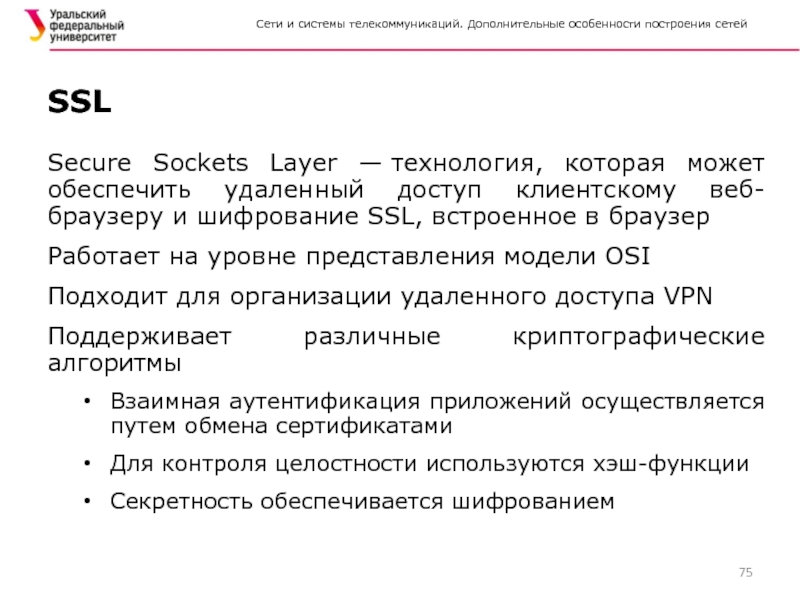

Secure Sockets Layer — технология,

Работает на уровне представления модели OSI

Подходит для организации удаленного доступа VPN

Поддерживает различные криптографические алгоритмы

Взаимная аутентификация приложений осуществляется путем обмена сертификатами

Для контроля целостности используются хэш-функции

Секретность обеспечивается шифрованием

SSL

Слайд 76Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

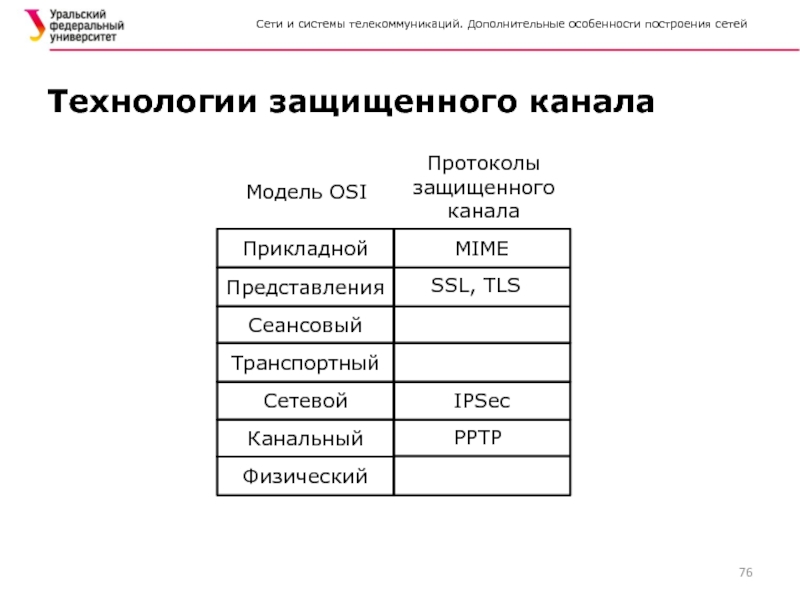

Технологии защищенного канала

Прикладной

Представления

Сеансовый

Транспортный

Сетевой

Физический

IPSec

Канальный

Модель OSI

Протоколы

MIME

SSL, TLS

PPTP

Слайд 77Сети и системы телекоммуникаций. Дополнительные особенности построения сетей

Итоги

Network Address Translation (NAT)

Межсетевой

Виртуальные частные сети