Инженер-проектировщик

Центра прикладных исследований

технологий информационного общества

Игорь АНДРУШКА

Тел: (373 22) 201011

Факс: (373 22) 22 65 72

E-mail: andrushca@registru.md

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Проблемы безопасности беспроводных сетей.Методы и способы защиты Wi-Fi сетей. Реалии и перспективы. презентация

Содержание

- 1. Проблемы безопасности беспроводных сетей.Методы и способы защиты Wi-Fi сетей. Реалии и перспективы.

- 2. Введение Принимая решение о переходе к беспроводной

- 3. Аспекты безопасности беспроводных сетей - защита от несанкционированного доступа ; - шифрование передаваемой информации.

- 4. Аспекты безопасности беспроводных сетей -

- 5. Механизмы защиты Wired Equivalent Protocol (WEP);

- 6. Виды атак на беспроводные сети - Access

- 7. Способы защиты фильтрация MAC адресов; SSID (Network ID); Firewall; AccessPoint.

- 8. Атака против неассоциированного клиентского хоста 1. Находится неассоциированное

- 9. Процесс работы Алгоритма беспроводной самонастройки (АБС) 1. Составление

- 10. Благодарю за внимание!

Слайд 1Проблемы безопасности беспроводных сетей. Методы и способы защиты Wi-Fi сетей. Реалии и

перспективы.

Слайд 2Введение

Принимая решение о переходе к беспроводной сети, не стоит забывать, что

на сегодняшнем этапе их развития они имеют одно уязвимое место - безопасность беспроводных сетей.

Слайд 3Аспекты безопасности беспроводных сетей

- защита от несанкционированного доступа ;

- шифрование передаваемой

информации.

Слайд 4Аспекты безопасности беспроводных сетей

- «аутентификация не пройдена и точка

не опознана»;

- «аутентификация пройдена, но точка не опознана»;

- «аутентификация принята и точка присоединена».

- «аутентификация пройдена, но точка не опознана»;

- «аутентификация принята и точка присоединена».

Слайд 5Механизмы защиты

Wired Equivalent Protocol (WEP);

WEP 2;

Open System Authentication;

Access Control List;

Closed Network Access Control.

Closed Network Access Control.

Слайд 6Виды атак на беспроводные сети

- Access Point Spoofing & Mac Sniffing;

-

WEP Attacks;

- Plaintext атака;

- XOR;

Повторное использование шифра;

Атака Fluther-Mantin-Shamir;

- Low-Hanging Fruit.

- Plaintext атака;

- XOR;

Повторное использование шифра;

Атака Fluther-Mantin-Shamir;

- Low-Hanging Fruit.

Слайд 8Атака против неассоциированного клиентского хоста

1. Находится неассоциированное клиентское устройство,

либо используется «затопление» сети фреймами деассоциации или деаутентификации для его получения.

2. Специфически эмулируется точка доступа для подсоединения этого хоста.

3. Выдается IP адрес, а также IP адреса фальшивых шлюза и DNS сервера через DHCP.

4. Атакуется устройство.

5. Если это необходимо и удаленный доступ к устройству был успешно получен, хост «отпускается» обратно на «родную» сеть, предварительно запускается на нем «троян».

2. Специфически эмулируется точка доступа для подсоединения этого хоста.

3. Выдается IP адрес, а также IP адреса фальшивых шлюза и DNS сервера через DHCP.

4. Атакуется устройство.

5. Если это необходимо и удаленный доступ к устройству был успешно получен, хост «отпускается» обратно на «родную» сеть, предварительно запускается на нем «троян».

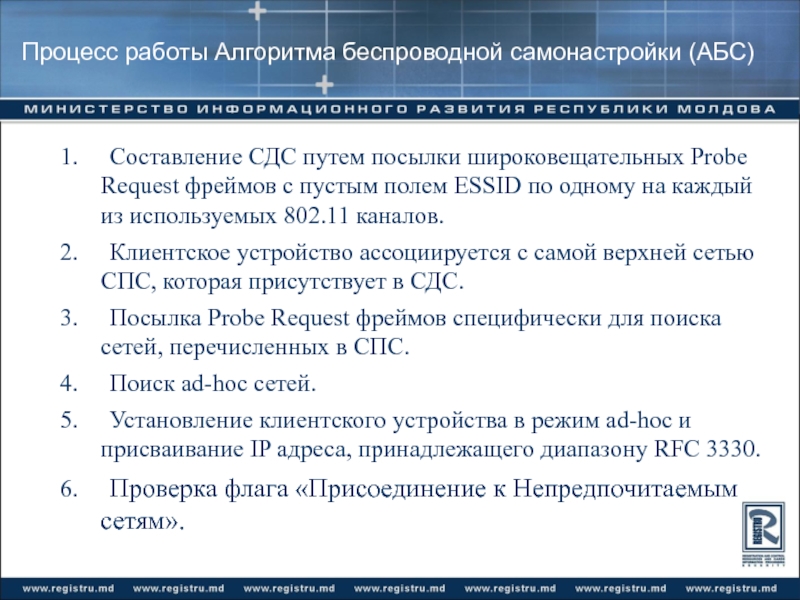

Слайд 9Процесс работы Алгоритма беспроводной самонастройки (АБС)

1. Составление СДС путем посылки широковещательных Probe

Request фреймов с пустым полем ESSID по одному на каждый из используемых 802.11 каналов.

2. Клиентское устройство ассоциируется с самой верхней сетью СПС, которая присутствует в СДС.

3. Посылка Probe Request фреймов специфически для поиска сетей, перечисленных в СПС.

4. Поиск ad-hoc сетей.

5. Установление клиентского устройства в режим ad-hoc и присваивание IP адреса, принадлежащего диапазону RFC 3330.

6. Проверка флага «Присоединение к Непредпочитаемым сетям».

2. Клиентское устройство ассоциируется с самой верхней сетью СПС, которая присутствует в СДС.

3. Посылка Probe Request фреймов специфически для поиска сетей, перечисленных в СПС.

4. Поиск ad-hoc сетей.

5. Установление клиентского устройства в режим ad-hoc и присваивание IP адреса, принадлежащего диапазону RFC 3330.

6. Проверка флага «Присоединение к Непредпочитаемым сетям».