- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Анализ информационной безопасности сети предприятия презентация

Содержание

- 1. Анализ информационной безопасности сети предприятия

- 2. Содержание Планирование анализа сетевой безопасности Сбор информации

- 3. Планирование анализа сетевой безопасности Планирование анализа сетевой

- 4. Почему взламывают сети? Сетевая безопасность может

- 5. Что такое многоуровневая защита? Использование многоуровневого подхода:

- 6. Для чего выполнять анализ безопасности? Анализ безопасности

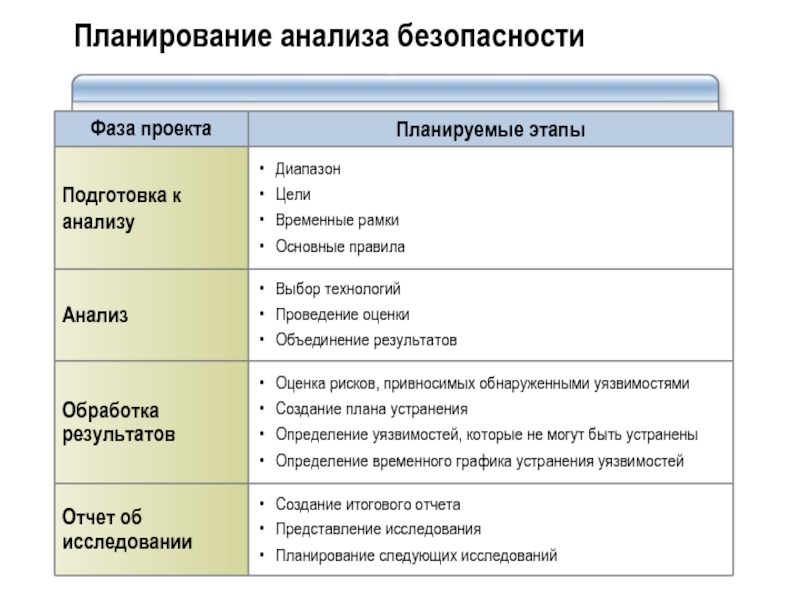

- 7. Планирование анализа безопасности

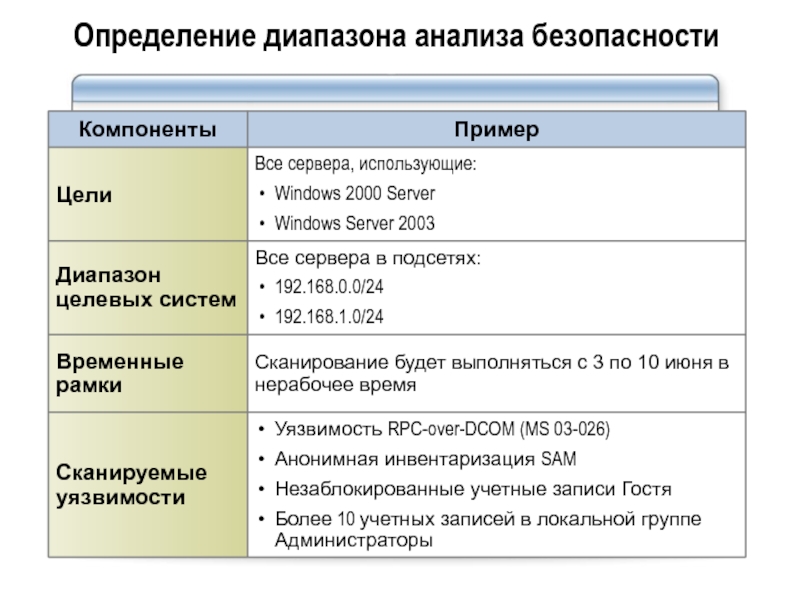

- 8. Определение диапазона анализа безопасности

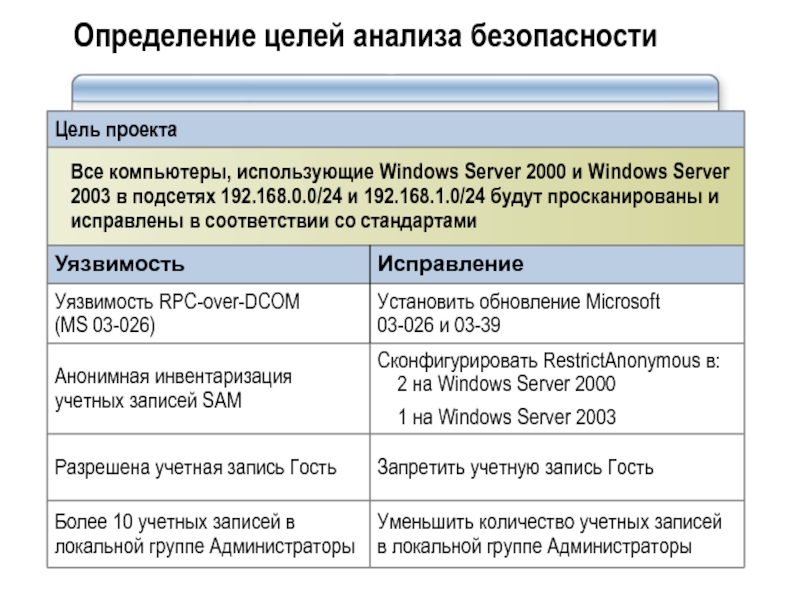

- 9. Определение целей анализа безопасности

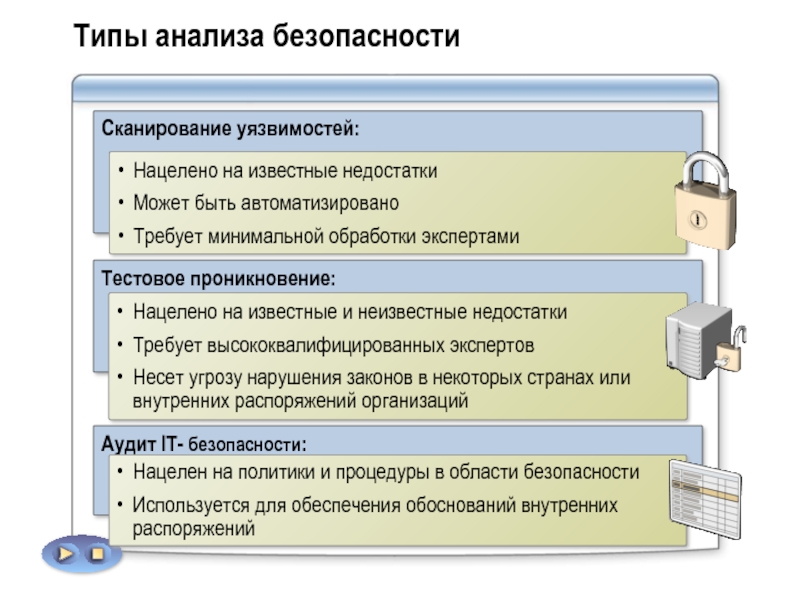

- 10. Типы анализа безопасности Сканирование уязвимостей: Нацелено на

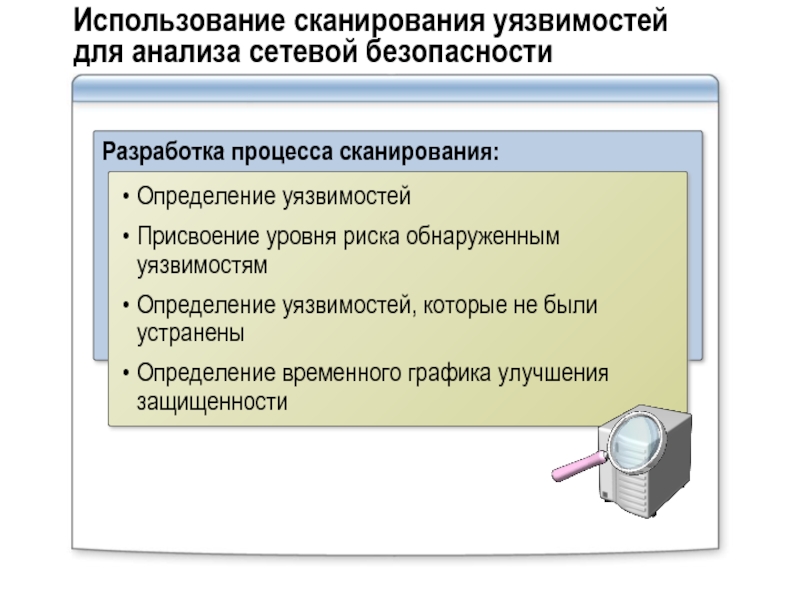

- 11. Использование сканирования уязвимостей для анализа сетевой безопасности

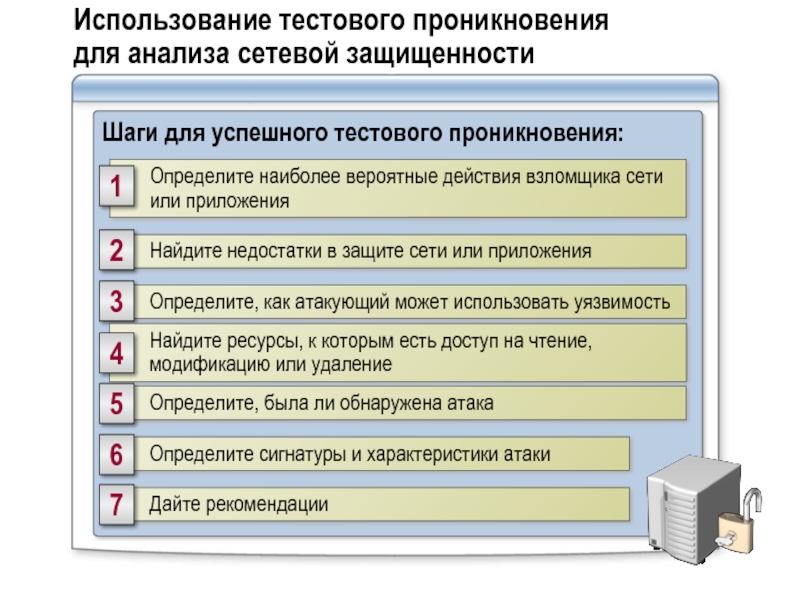

- 12. Использование тестового проникновения для анализа сетевой защищенности

- 13. Понимание компонентов аудита IT- безопасности

- 14. Реализация аудита IT-безопасности Сравнение областей Политика

- 15. Отчет об анализе безопасности Объедините информацию в

- 16. Сбор информации об организации Планирование анализа сетевой

- 17. Что такое неагрессивная атака? Примеры неагрессивных атак:

- 18. Техника информационной разведки Основные типы информации, разыскиваемой

- 19. Противодействие информационной разведке Предоставляйте для регистрации

- 20. Какая информация может быть получена из сканирования

- 21. Противодействие сканированию портов Меры противодействия сканированию портов:

- 22. Какая информация может быть собрана об удаленном

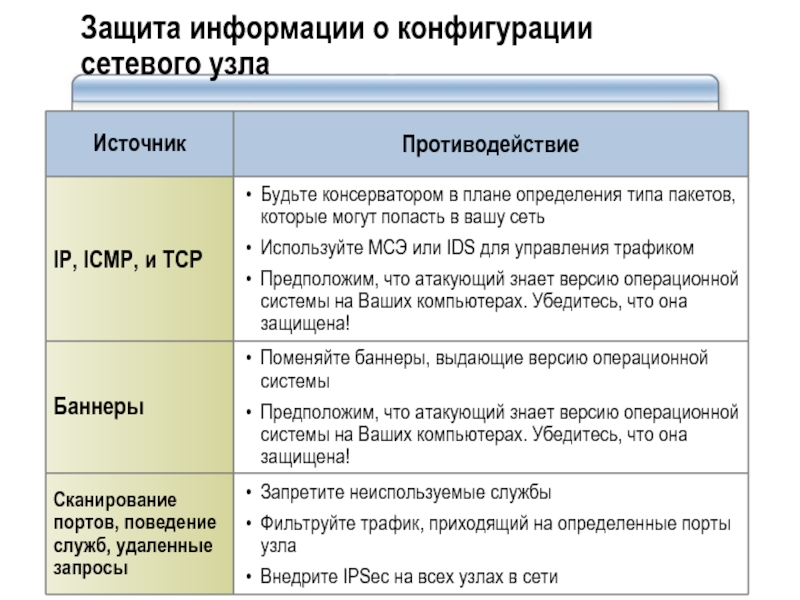

- 23. Защита информации о конфигурации сетевого узла

- 24. Тестовое проникновение Планирование анализа сетевой безопасности Сбор

- 25. Что такое тестовое проникновение? Примеры методов тестового

- 26. Что такое автоматическое сканирование уязвимостей? Сканирование уязвимостей

- 27. Что такое атаки на пароли? Два основных

- 28. Что такое атаки по типу «отказ в

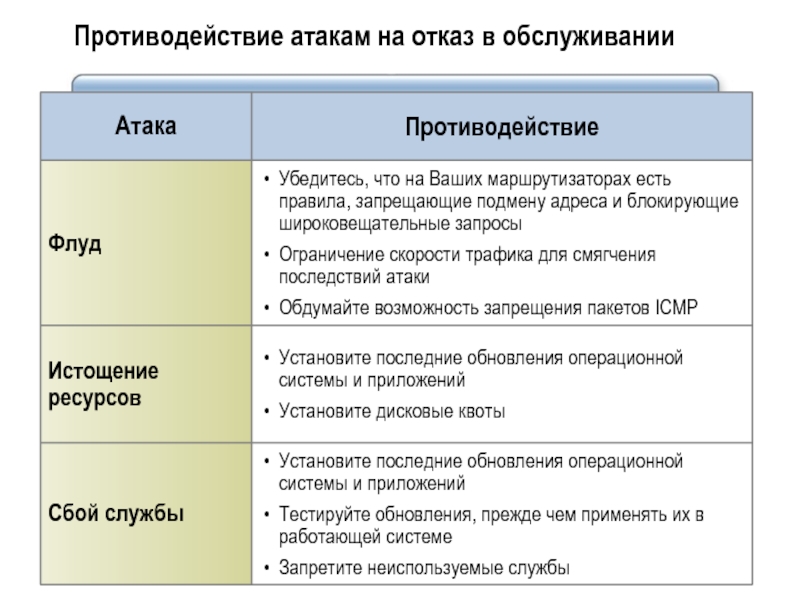

- 29. Противодействие атакам на отказ в обслуживании

- 30. Понимание атак на приложения и базы данных

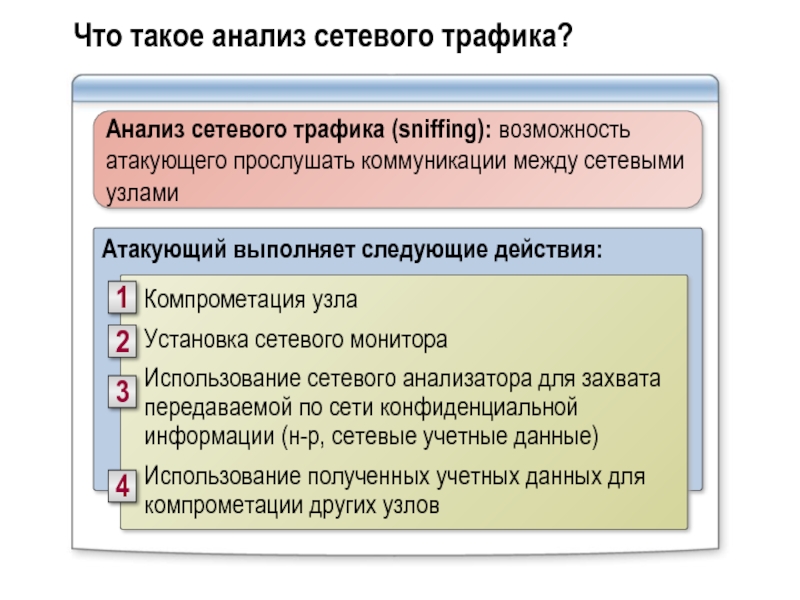

- 31. Что такое анализ сетевого трафика? Атакующий выполняет

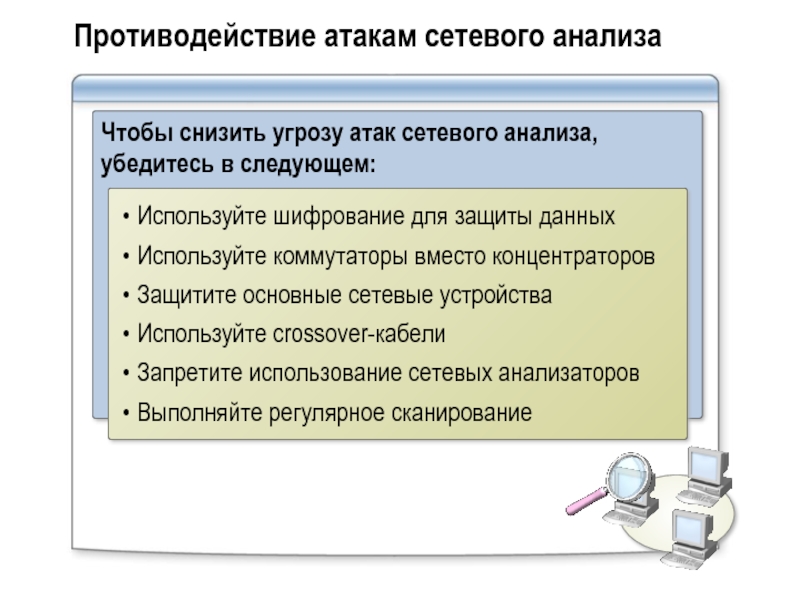

- 32. Противодействие атакам сетевого анализа Чтобы снизить угрозу

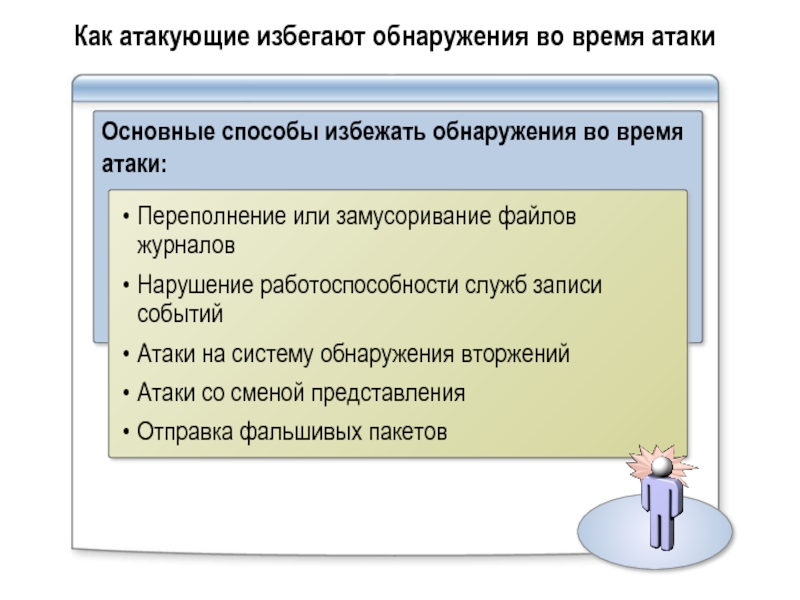

- 33. Как атакующие избегают обнаружения во время

- 34. Как атакующие избегают обнаружения после атаки Основные

- 35. Противодействие технологиям сокрытия от обнаружения

- 36. Учебный пример: анализ сетевой безопасности компании Northwind

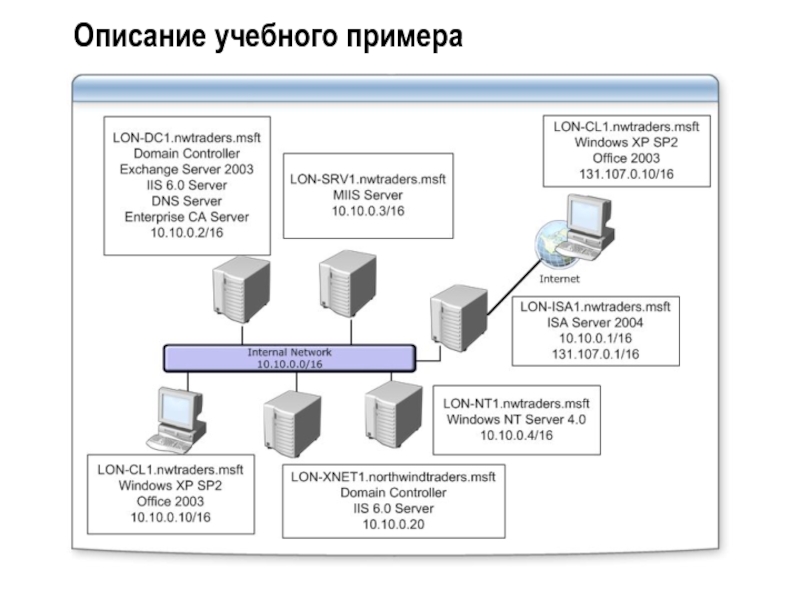

- 37. Описание учебного примера

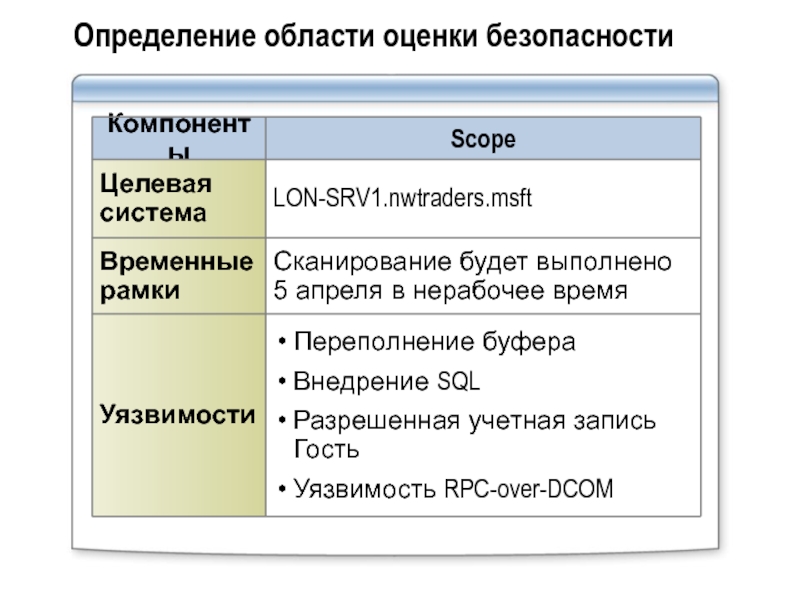

- 38. Определение области оценки безопасности

- 39. Определение целей оценки безопасности

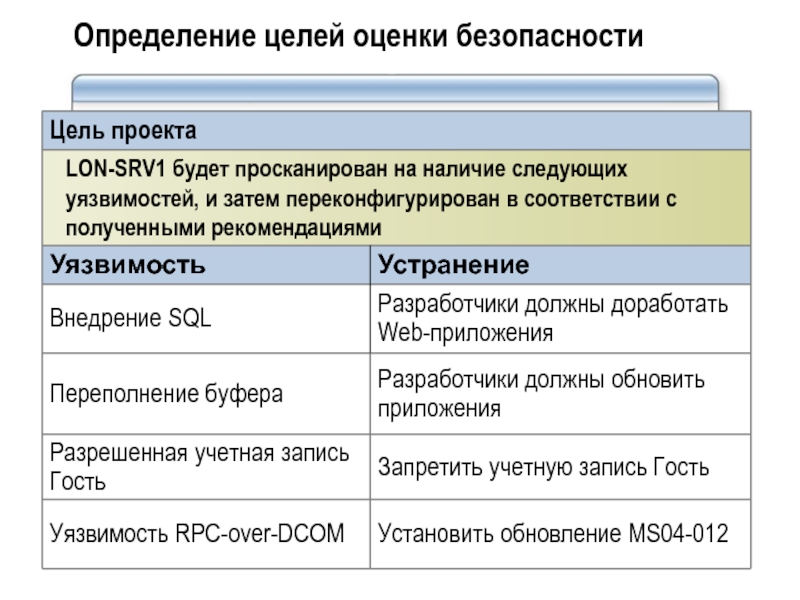

- 40. Выбор программ и утилит Следующие утилиты будут

- 41. Демонстрация: Выполнение анализа безопасности Выполнение сканирования портов

- 42. Отчет о результатах исследования Ответьте на следующие

- 43. Итоги Планируйте анализ безопасности, определяйте диапазон

- 44. Пример: Microsoft IT Окружение

- 45. Пример: Microsoft IT Полезные советы Все записывайте

- 46. Что дальше? Узнайте о семинарах по безопасности:

- 47. Вопросы?

Слайд 2Содержание

Планирование анализа сетевой безопасности

Сбор информации об организации

Тест на проникновение

Учебный пример: анализ

Слайд 3Планирование анализа сетевой безопасности

Планирование анализа сетевой безопасности

Сбор информации об организации

Тест на

Учебный пример: анализ сетевой безопасности компании Northwind Traders

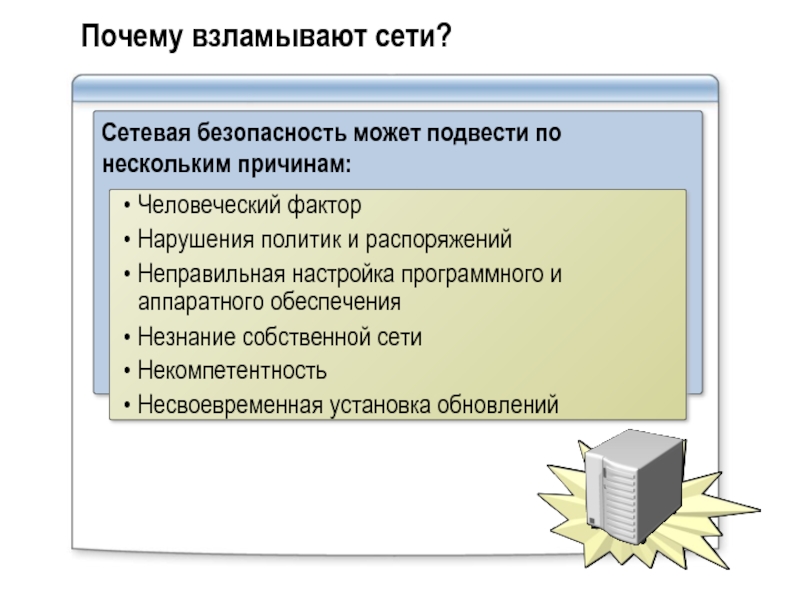

Слайд 4 Почему взламывают сети?

Сетевая безопасность может подвести по нескольким причинам:

Человеческий фактор

Нарушения

Неправильная настройка программного и аппаратного обеспечения

Незнание собственной сети

Некомпетентность

Несвоевременная установка обновлений

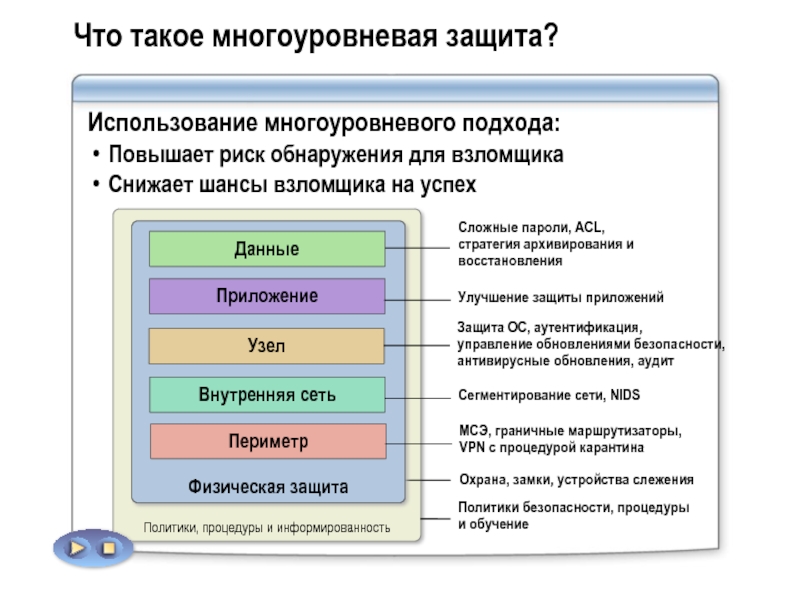

Слайд 5Что такое многоуровневая защита?

Использование многоуровневого подхода:

Повышает риск обнаружения для взломщика

Снижает шансы

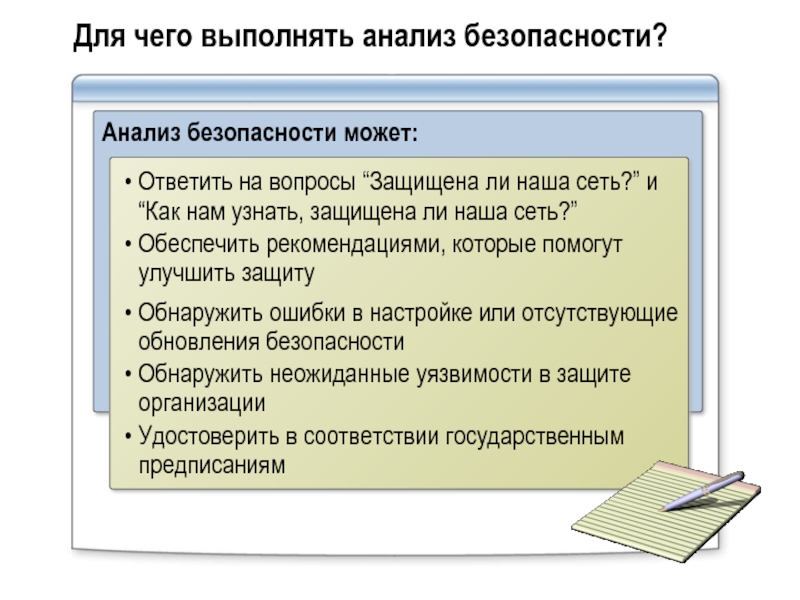

Слайд 6Для чего выполнять анализ безопасности?

Анализ безопасности может:

Ответить на вопросы “Защищена ли

Обеспечить рекомендациями, которые помогут улучшить защиту

Обнаружить ошибки в настройке или отсутствующие обновления безопасности

Обнаружить неожиданные уязвимости в защите организации

Удостоверить в соответствии государственным предписаниям

Слайд 10Типы анализа безопасности

Сканирование уязвимостей:

Нацелено на известные недостатки

Может быть автоматизировано

Требует минимальной обработки

Слайд 11Использование сканирования уязвимостей для анализа сетевой безопасности

Разработка процесса сканирования:

Определение уязвимостей

Присвоение уровня

Определение уязвимостей, которые не были устранены

Определение временного графика улучшения защищенности

Слайд 12Использование тестового проникновения для анализа сетевой защищенности

Шаги для успешного тестового проникновения:

Определите

1

Определите, как атакующий может использовать уязвимость

3

Найдите ресурсы, к которым есть доступ на чтение, модификацию или удаление

4

Найдите недостатки в защите сети или приложения

2

Определите, была ли обнаружена атака

5

Определите сигнатуры и характеристики атаки

6

Дайте рекомендации

7

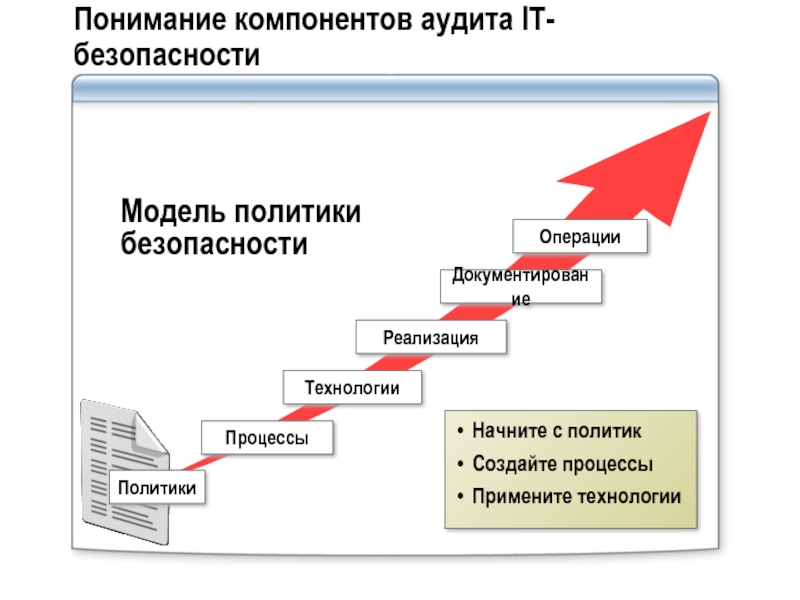

Слайд 13Понимание компонентов аудита IT- безопасности

Процессы

Технологии

Реализация

Документирование

Операции

Начните с политик

Создайте процессы

Примените технологии

Модель политики

Политики

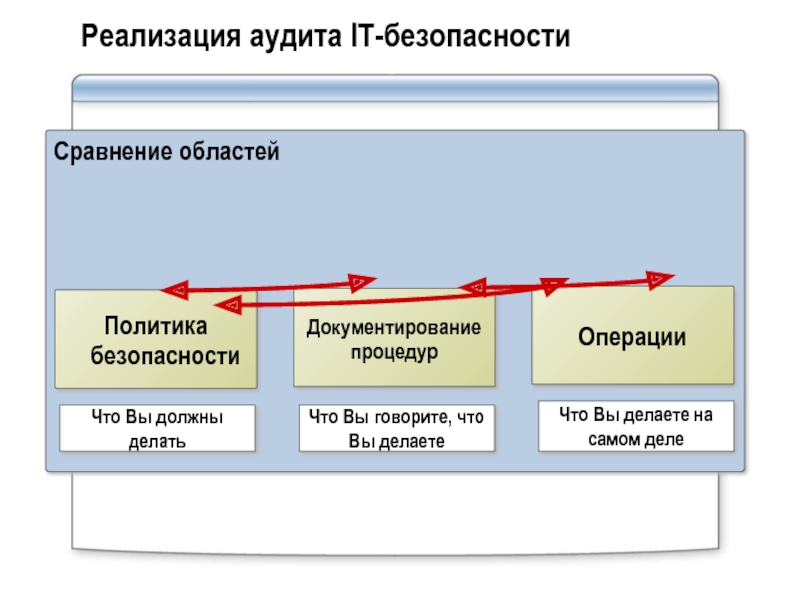

Слайд 14 Реализация аудита IT-безопасности

Сравнение областей

Политика безопасности

Документирование процедур

Операции

Что Вы должны делать

Что Вы

Что Вы делаете на самом деле

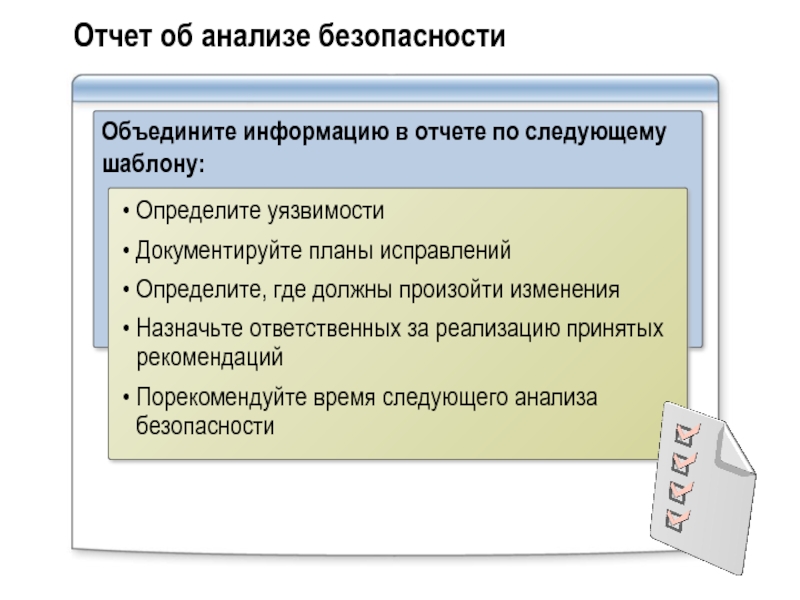

Слайд 15Отчет об анализе безопасности

Объедините информацию в отчете по следующему шаблону:

Определите уязвимости

Документируйте

Определите, где должны произойти изменения

Назначьте ответственных за реализацию принятых рекомендаций

Порекомендуйте время следующего анализа безопасности

Слайд 16Сбор информации об организации

Планирование анализа сетевой безопасности

Сбор информации об организации

Тестовое проникновение

Учебный

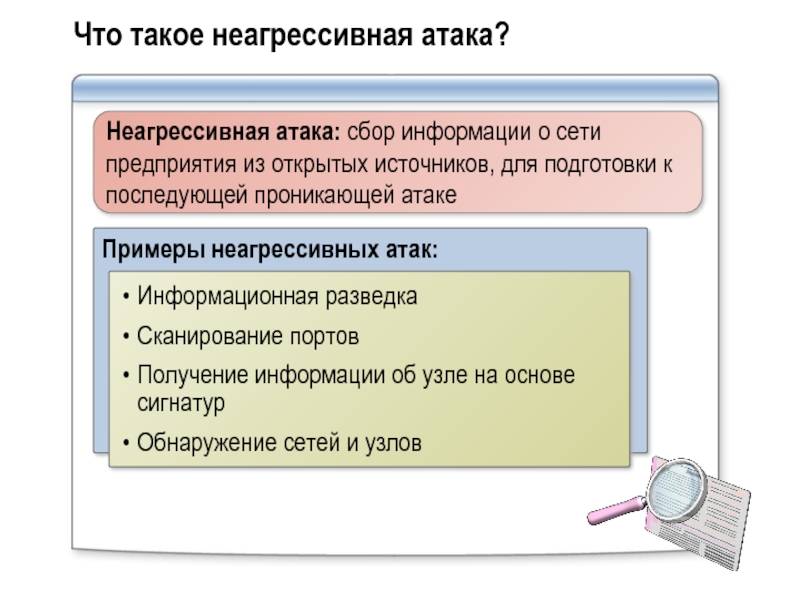

Слайд 17Что такое неагрессивная атака?

Примеры неагрессивных атак:

Информационная разведка

Сканирование портов

Получение информации об узле

Обнаружение сетей и узлов

Неагрессивная атака: сбор информации о сети предприятия из открытых источников, для подготовки к последующей проникающей атаке

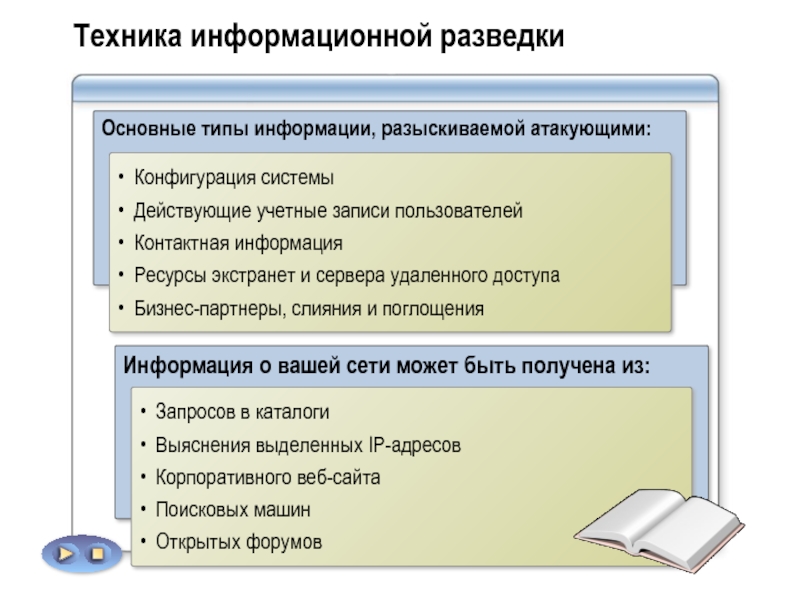

Слайд 18Техника информационной разведки

Основные типы информации, разыскиваемой атакующими:

Конфигурация системы

Действующие учетные записи пользователей

Контактная

Ресурсы экстранет и сервера удаленного доступа

Бизнес-партнеры, слияния и поглощения

Слайд 19

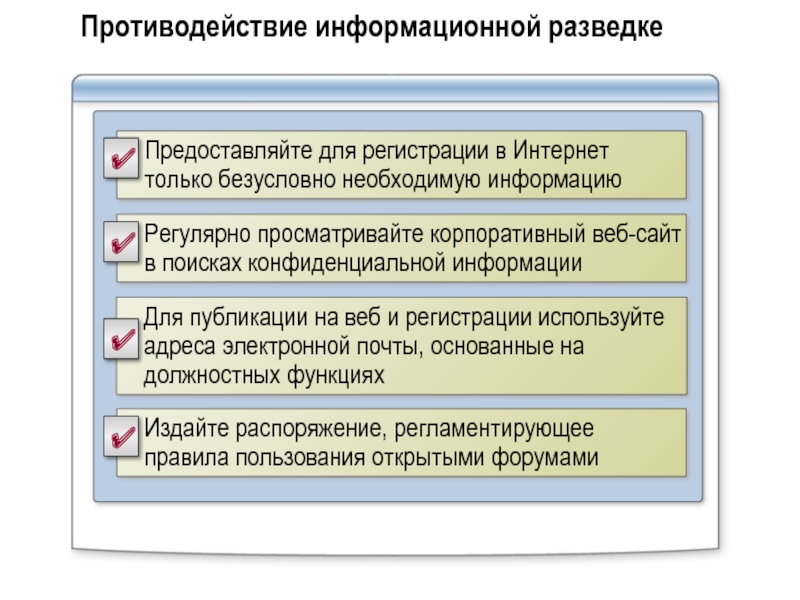

Противодействие информационной разведке

Предоставляйте для регистрации в Интернет только безусловно необходимую информацию

Регулярно

Издайте распоряжение, регламентирующее правила пользования открытыми форумами

Для публикации на веб и регистрации используйте адреса электронной почты, основанные на должностных функциях

✔

✔

✔

✔

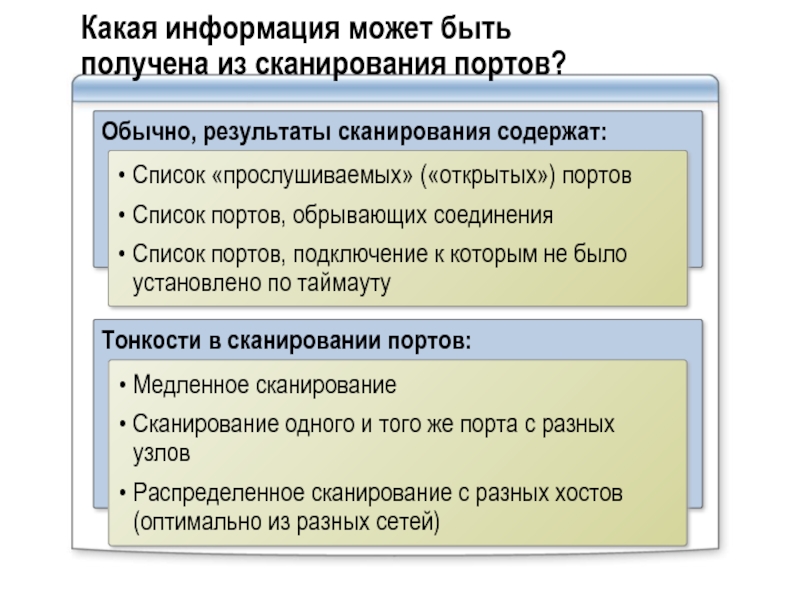

Слайд 20Какая информация может быть получена из сканирования портов?

Тонкости в сканировании портов:

Медленное

Сканирование одного и того же порта с разных узлов

Распределенное сканирование с разных хостов (оптимально из разных сетей)

Обычно, результаты сканирования содержат:

Список «прослушиваемых» («открытых») портов

Список портов, обрывающих соединения

Список портов, подключение к которым не было установлено по таймауту

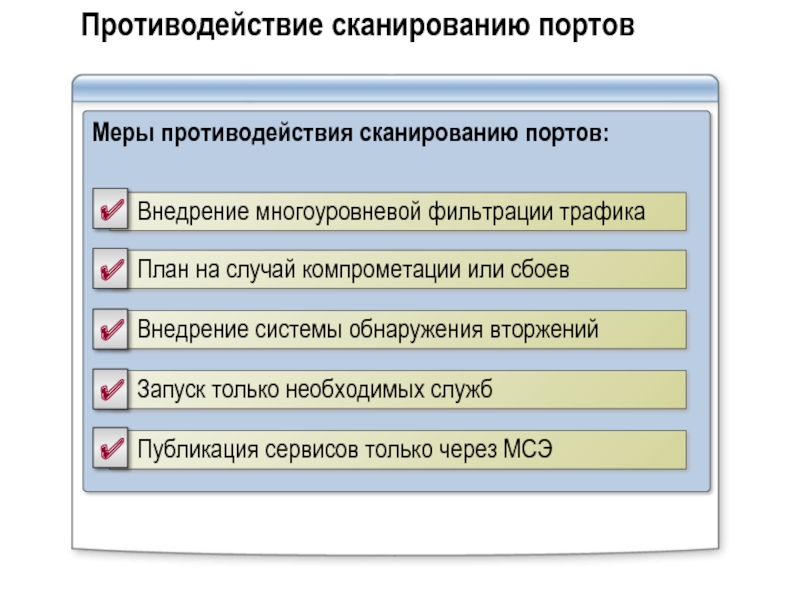

Слайд 21Противодействие сканированию портов

Меры противодействия сканированию портов:

Внедрение многоуровневой фильтрации трафика

План на случай

Запуск только необходимых служб

Внедрение системы обнаружения вторжений

✔

✔

✔

✔

Публикация сервисов только через МСЭ

✔

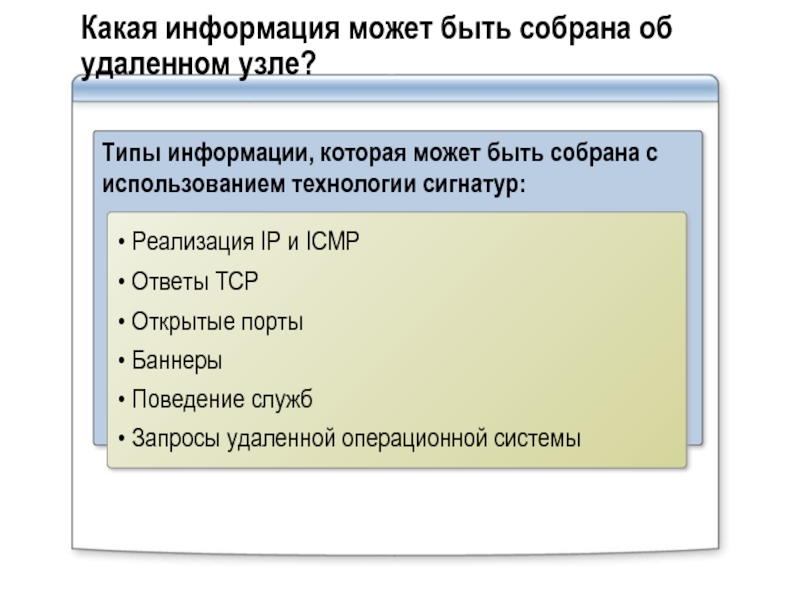

Слайд 22Какая информация может быть собрана об удаленном узле?

Типы информации, которая может

Реализация IP и ICMP

Ответы TCP

Открытые порты

Баннеры

Поведение служб

Запросы удаленной операционной системы

Слайд 24Тестовое проникновение

Планирование анализа сетевой безопасности

Сбор информации об организации

Тестовое проникновение

Учебный пример: анализ

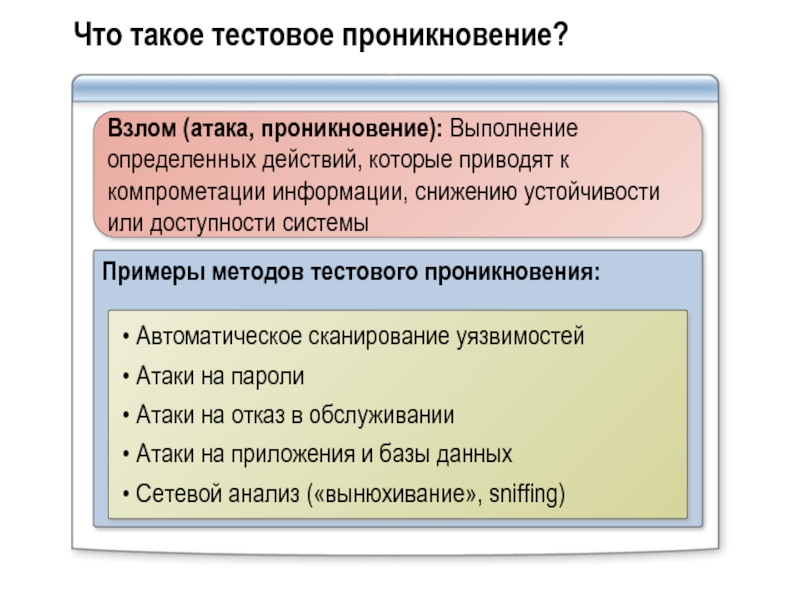

Слайд 25Что такое тестовое проникновение?

Примеры методов тестового проникновения:

Автоматическое сканирование уязвимостей

Атаки на пароли

Атаки

Атаки на приложения и базы данных

Сетевой анализ («вынюхивание», sniffing)

Взлом (атака, проникновение): Выполнение определенных действий, которые приводят к компрометации информации, снижению устойчивости или доступности системы

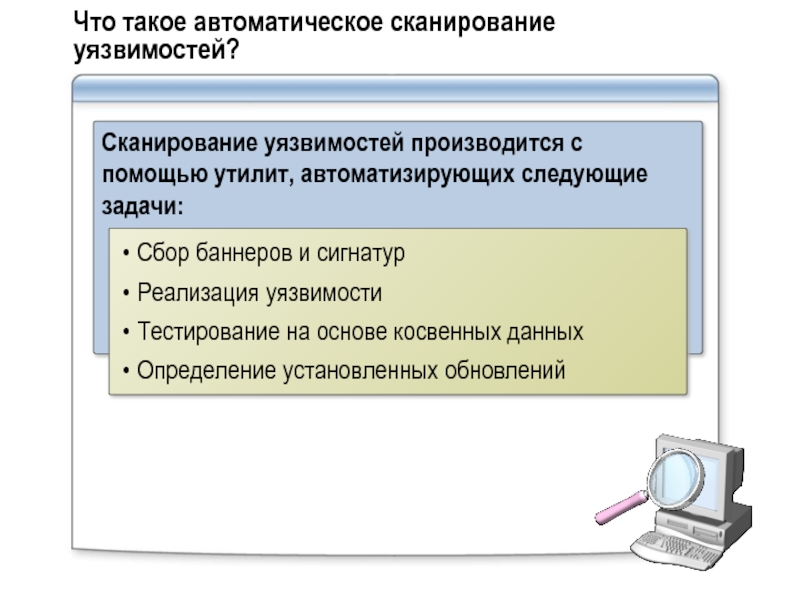

Слайд 26Что такое автоматическое сканирование уязвимостей?

Сканирование уязвимостей производится с помощью утилит, автоматизирующих

Сбор баннеров и сигнатур

Реализация уязвимости

Тестирование на основе косвенных данных

Определение установленных обновлений

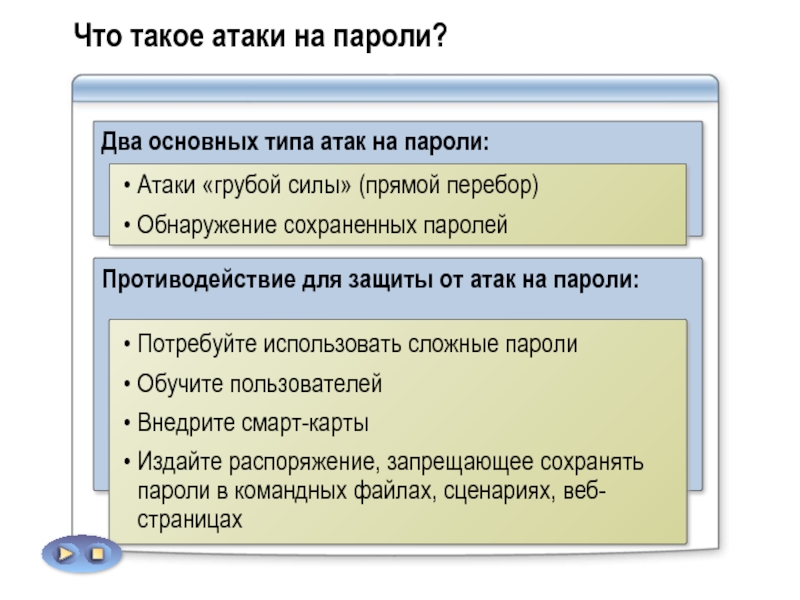

Слайд 27Что такое атаки на пароли?

Два основных типа атак на пароли:

Атаки «грубой

Обнаружение сохраненных паролей

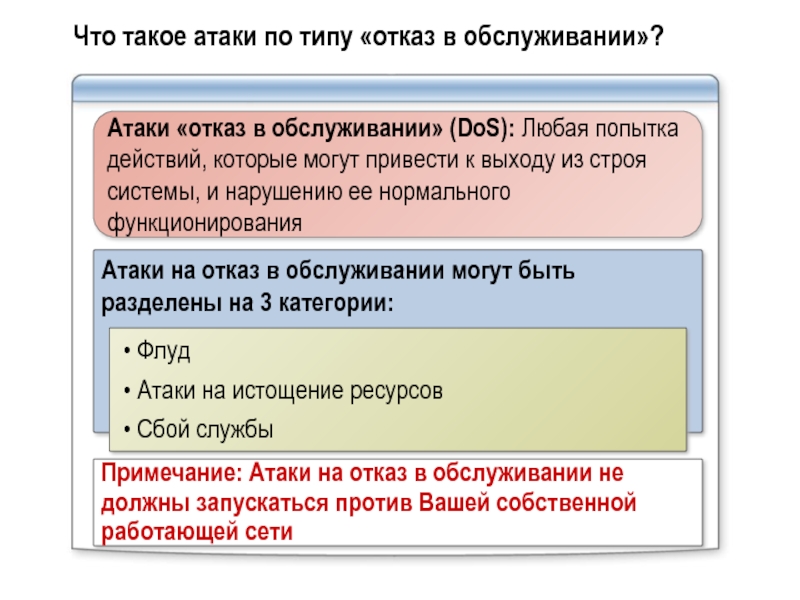

Слайд 28Что такое атаки по типу «отказ в обслуживании»?

Атаки на отказ в

Флуд

Атаки на истощение ресурсов

Сбой службы

Атаки «отказ в обслуживании» (DoS): Любая попытка действий, которые могут привести к выходу из строя системы, и нарушению ее нормального функционирования

Примечание: Атаки на отказ в обслуживании не должны запускаться против Вашей собственной работающей сети

Слайд 30Понимание атак на приложения и базы данных

Основные атаки на приложения и

Переполнения буфера:

Пишите приложения с управляемым кодом

Атаки внедрения SQL:

Проверяйте ввод на корректность размера и типа

Слайд 31Что такое анализ сетевого трафика?

Атакующий выполняет следующие действия:

Компрометация узла

Установка сетевого монитора

Использование

Использование полученных учетных данных для компрометации других узлов

Анализ сетевого трафика (sniffing): возможность атакующего прослушать коммуникации между сетевыми узлами

1

2

3

4

Слайд 32Противодействие атакам сетевого анализа

Чтобы снизить угрозу атак сетевого анализа, убедитесь в

Используйте шифрование для защиты данных

Используйте коммутаторы вместо концентраторов

Защитите основные сетевые устройства

Используйте crossover-кабели

Запретите использование сетевых анализаторов

Выполняйте регулярное сканирование

Слайд 33

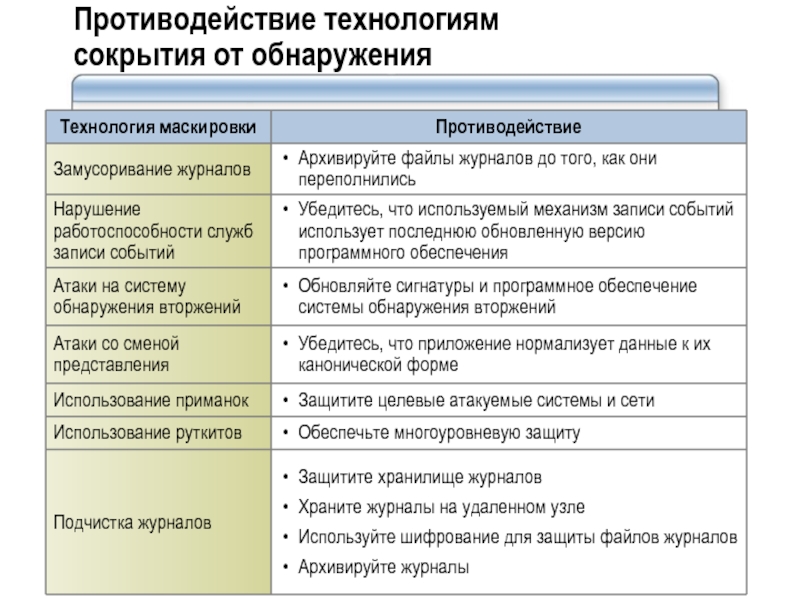

Как атакующие избегают обнаружения во время атаки

Основные способы избежать обнаружения во

Переполнение или замусоривание файлов журналов

Нарушение работоспособности служб записи событий

Атаки на систему обнаружения вторжений

Атаки со сменой представления

Отправка фальшивых пакетов

Слайд 34Как атакующие избегают обнаружения после атаки

Основные способы избежать обнаружения после осуществления

Подмена системных файлов (установка руткитов)

Подчистка журналов

Слайд 36Учебный пример: анализ сетевой безопасности компании Northwind Traders

Планирование анализа сетевой безопасности

Сбор

Тестовое проникновение

Учебный пример: анализ сетевой безопасности компании Northwind Traders

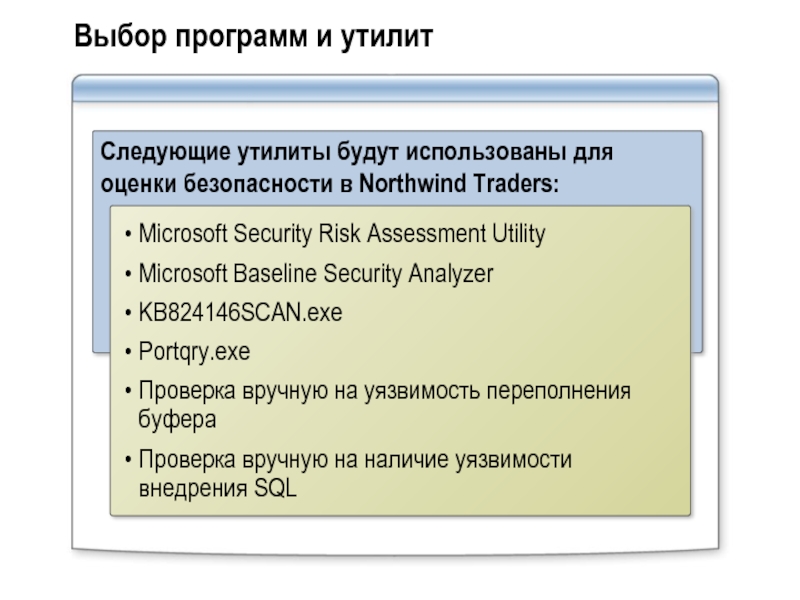

Слайд 40Выбор программ и утилит

Следующие утилиты будут использованы для оценки безопасности в

Microsoft Security Risk Assessment Utility

Microsoft Baseline Security Analyzer

KB824146SCAN.exe

Portqry.exe

Проверка вручную на уязвимость переполнения буфера

Проверка вручную на наличие уязвимости внедрения SQL

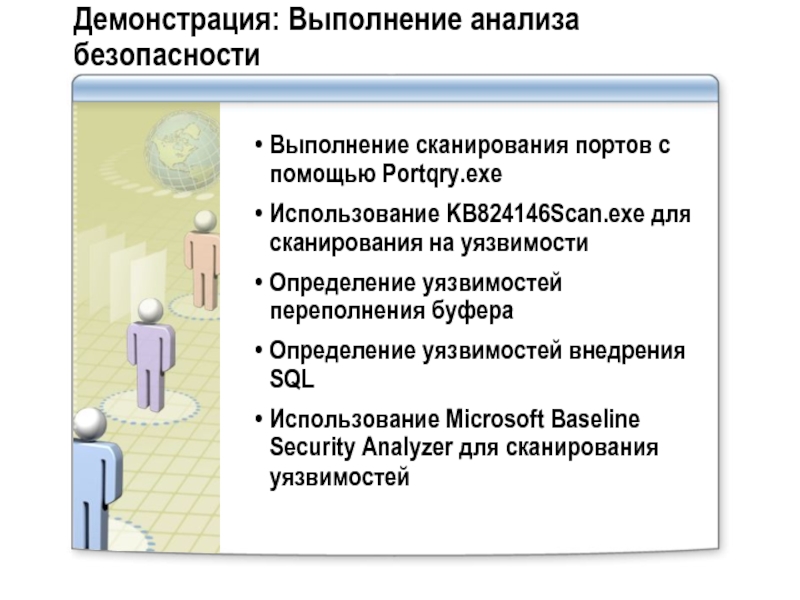

Слайд 41Демонстрация: Выполнение анализа безопасности

Выполнение сканирования портов с помощью Portqry.exe

Использование KB824146Scan.exe для

Определение уязвимостей переполнения буфера

Определение уязвимостей внедрения SQL

Использование Microsoft Baseline Security Analyzer для сканирования уязвимостей

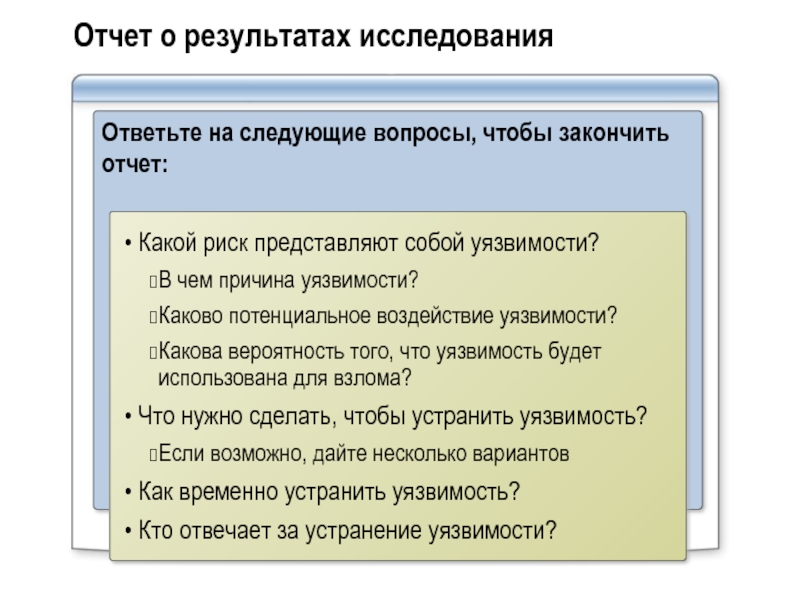

Слайд 42Отчет о результатах исследования

Ответьте на следующие вопросы, чтобы закончить отчет:

Какой

В чем причина уязвимости?

Каково потенциальное воздействие уязвимости?

Какова вероятность того, что уязвимость будет использована для взлома?

Что нужно сделать, чтобы устранить уязвимость?

Если возможно, дайте несколько вариантов

Как временно устранить уязвимость?

Кто отвечает за устранение уязвимости?

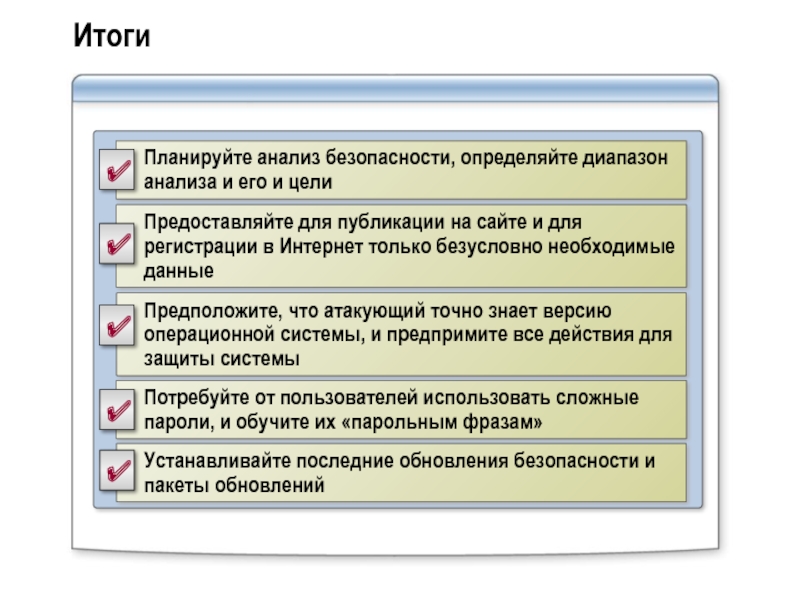

Слайд 43Итоги

Планируйте анализ безопасности, определяйте диапазон анализа и его и цели

Предоставляйте для

Потребуйте от пользователей использовать сложные пароли, и обучите их «парольным фразам»

Предположите, что атакующий точно знает версию операционной системы, и предпримите все действия для защиты системы

✔

✔

✔

✔

Устанавливайте последние обновления безопасности и пакеты обновлений

✔

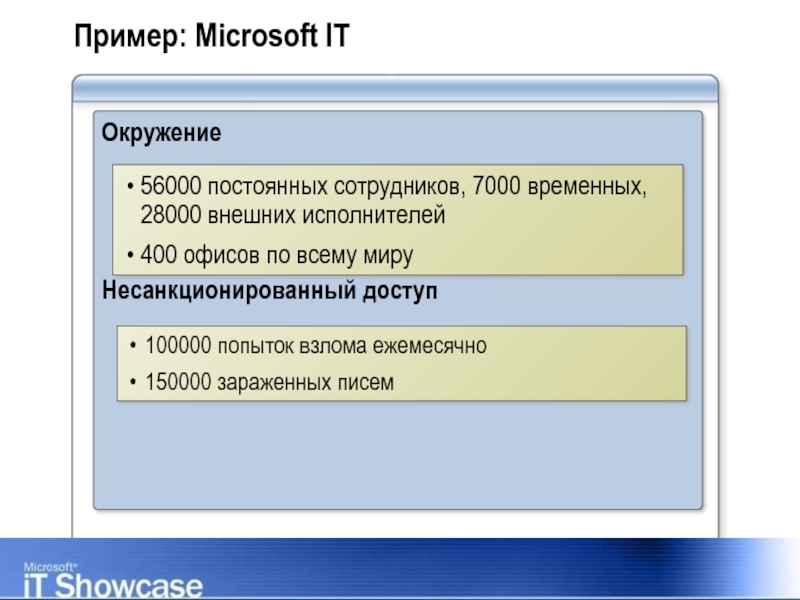

Слайд 44Пример: Microsoft IT

Окружение

Несанкционированный доступ

56000 постоянных сотрудников, 7000 временных, 28000 внешних исполнителей

400

100000 попыток взлома ежемесячно

150000 зараженных писем

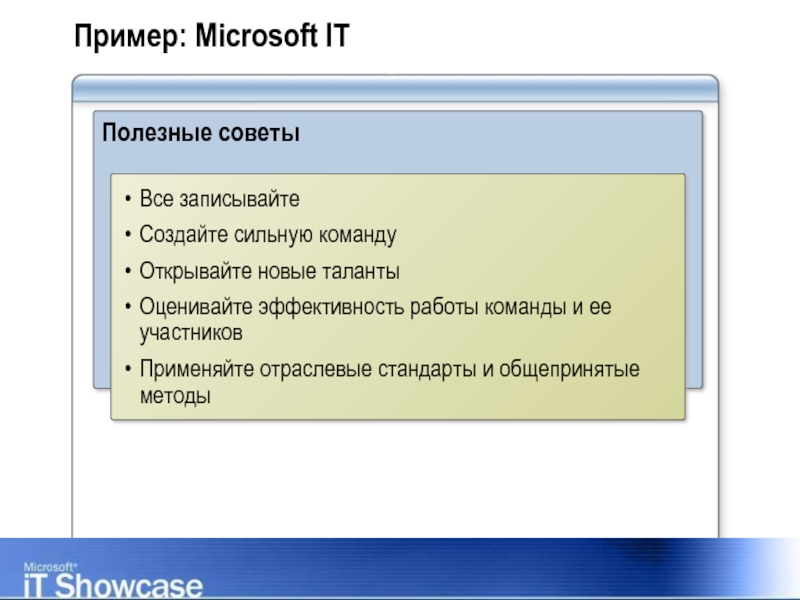

Слайд 45Пример: Microsoft IT

Полезные советы

Все записывайте

Создайте сильную команду

Открывайте новые таланты

Оценивайте эффективность работы

Применяйте отраслевые стандарты и общепринятые методы

Слайд 46Что дальше?

Узнайте о семинарах по безопасности:

http://www.microsoft.com/seminar/events/security.mspx

Подпишитесь на рассылку по безопасности:

http://www.microsoft.com/technet/security/signup/default.mspx

Security Risk

http://www.securityguidance.com

Пройдите on-line обучение

https://www.microsoftelearning.com/security/

http://www.microsoft.com/technet/

traincert/virtuallab/security.mspx

Книга «Assessing Network Security by Kevin Lam, David LeBlanc, and Ben Smith»

http://www.microsoft.com/mspress/books/6788.asp