- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Исследование методов генерации программ для тестирования модулей управления памяти микропроцессоров презентация

Содержание

- 1. Исследование методов генерации программ для тестирования модулей управления памяти микропроцессоров

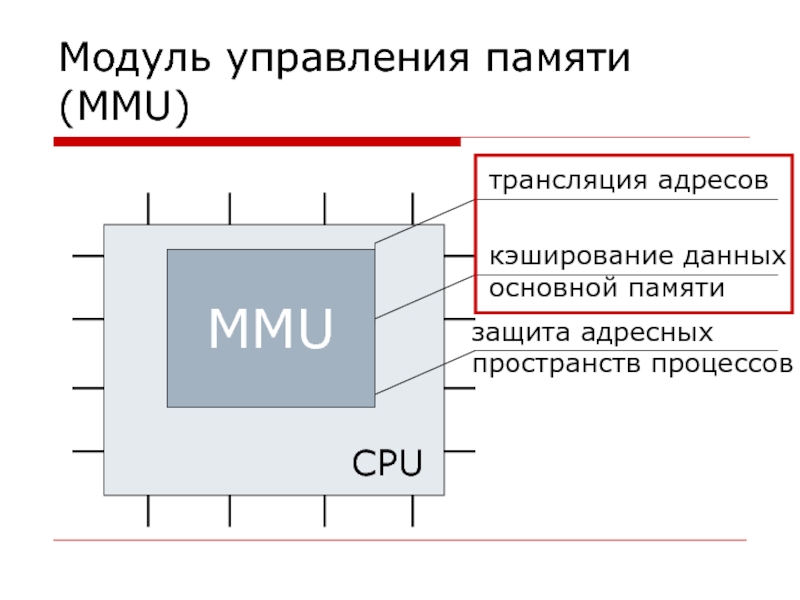

- 2. Модуль управления памяти (MMU) MMU CPU

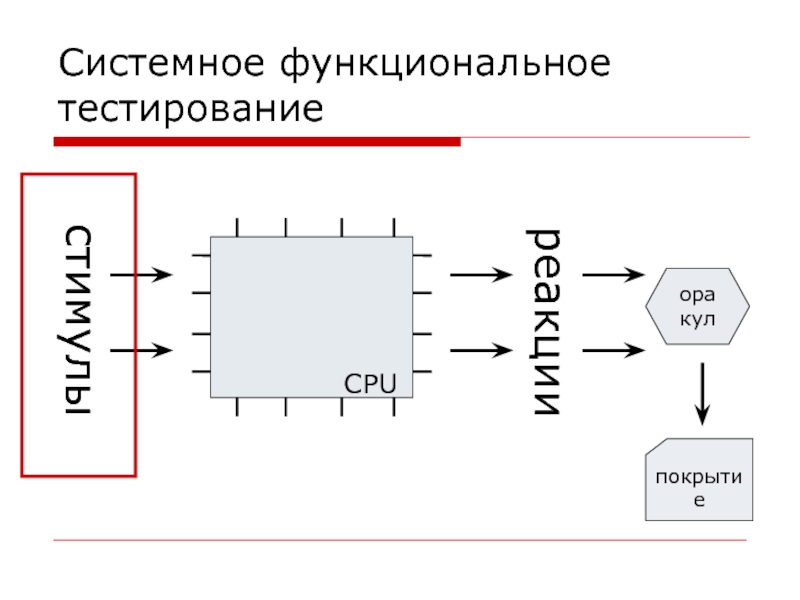

- 3. Системное функциональное тестирование стимулы реакции оракул покрытие

- 4. Генерация стимулов стимулы абстрактные стимулы последовательность

- 5. Определения Тестовый шаблон Тестовая программа (инициализ.) Отношение

- 6. Шаблон c большим количеством зависимостей

- 7. Методы, трудности комбинаторные методы, но нам нужны

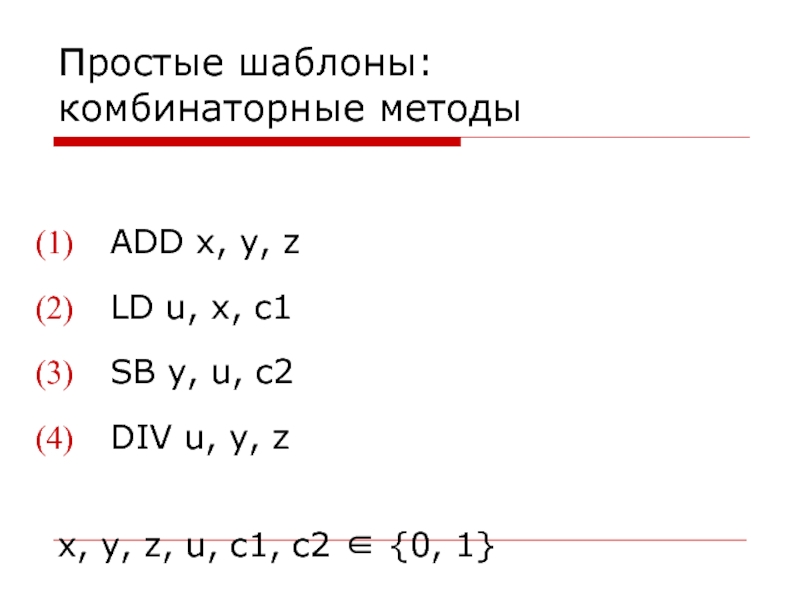

- 8. Простые шаблоны: комбинаторные методы ADD

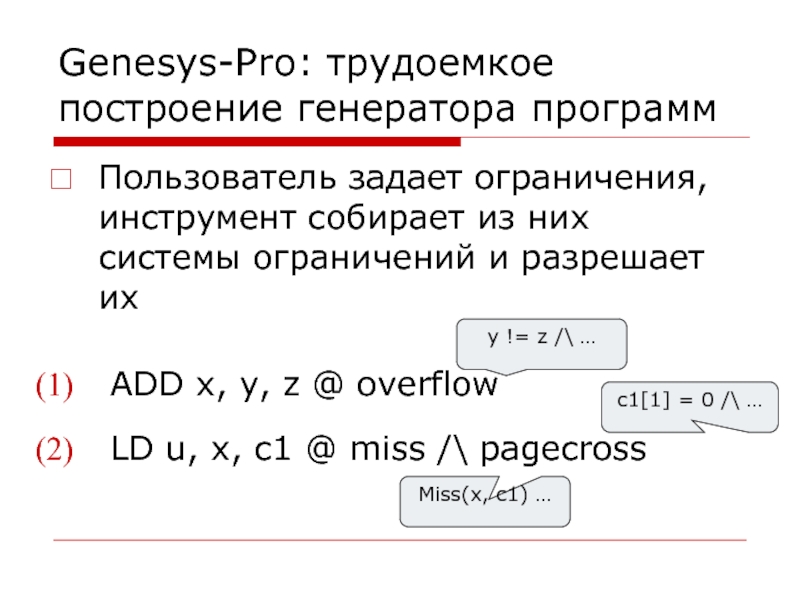

- 9. Genesys-Pro: трудоемкое построение генератора программ Пользователь задает

- 10. Трудности генерации стимулов большое количество зависимостей выразительность шаблонов трудоемкость подготовки генератора стимулов

- 11. Направление мысли В работе используется разрешение ограничений,

- 12. Последовательности обращений к «таблицам» в MMU Тестовый

- 13. «совместная» эвристика: уменьшать множества констант

- 14. «зеркальная» эвристика: вообще избавиться от множеств констант

- 15. Кэш-попадания/промахи hit(x) ➔ x ∈ L miss(x)

- 16. Совместное обращение в MIPS vpn pfn

- 17. Зеркальная генерация добавляем несколько «инициализирующих тегов» перед

- 18. Стратегия вытеснения x’ = displaced(L) hit(x) =

- 19. Стратегия вытеснения метрика вытеснения miss max

- 20. Монотонная, немонотонная метрика вытеснения LRU, FIFO PseudoLRU

- 21. Перебор диапазонов вытеснения «Диапазон вытеснения» - отрезок

- 22. Пример диапазона вытеснения … hit/miss xi hit/miss

- 23. Функции полезности инструкций Инструкция полезная для вытеснения

- 24. Фактически методы основываются на представлении стратегии

- 25. Пример функции полезности x x

- 26. Полнота Совместная генерация не является полной Зеркальная

- 27. Совместная генерация

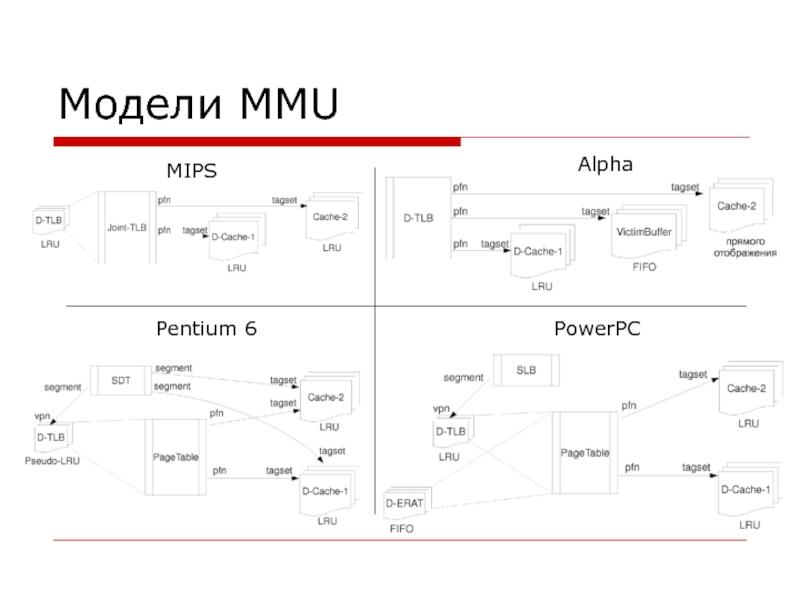

- 28. Модели MMU MIPS Alpha Pentium 6 PowerPC

Слайд 1Исследование методов генерации программ для тестирования модулей управления памяти микропроцессоров

Корныхин Евгений

Слайд 2Модуль управления памяти (MMU)

MMU

CPU

трансляция адресов

кэширование данных

основной памяти

защита адресных

пространств процессов

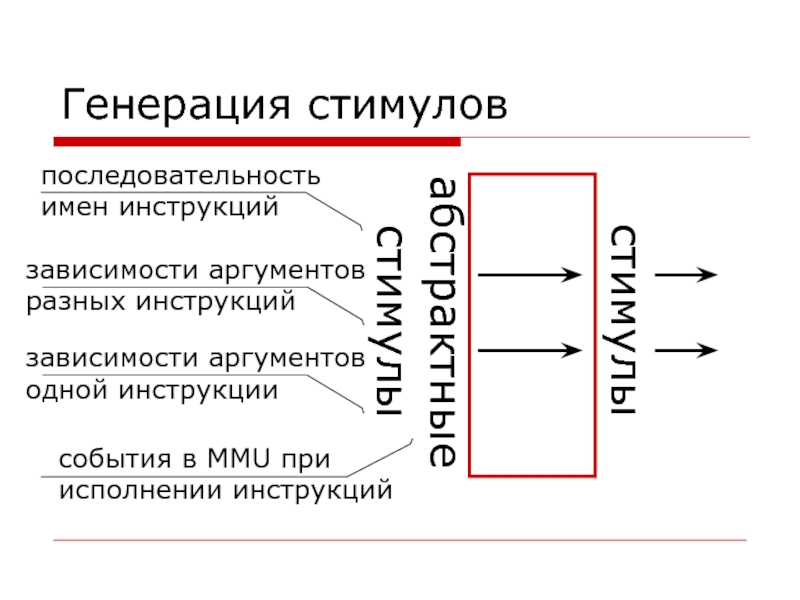

Слайд 4Генерация стимулов

стимулы

абстрактные

стимулы

последовательность

имен инструкций

зависимости аргументов

разных инструкций

зависимости аргументов

одной инструкции

события в MMU при

исполнении инструкций

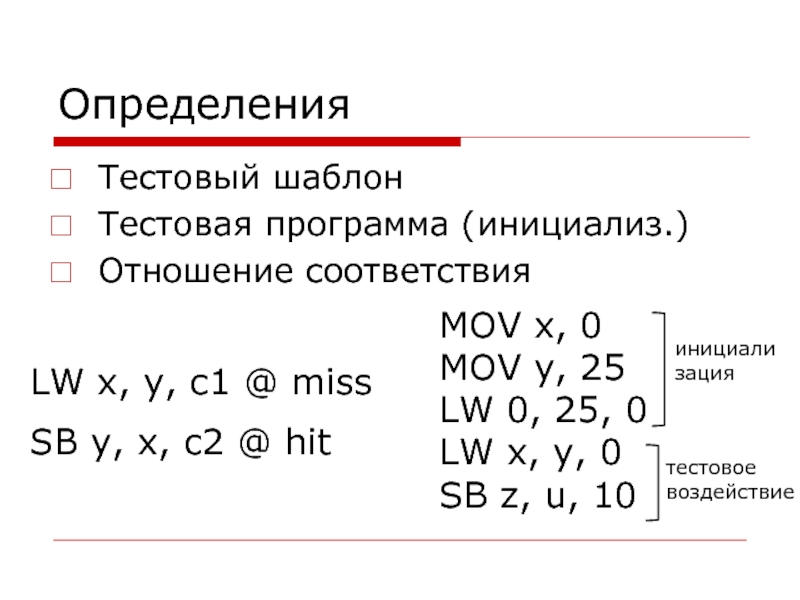

Слайд 5Определения

Тестовый шаблон

Тестовая программа (инициализ.)

Отношение соответствия

LW x, y, c1 @ miss

SB y,

MOV x, 0

MOV y, 25

LW 0, 25, 0

LW x, y, 0

SB z, u, 10

инициали

зация

тестовое

воздействие

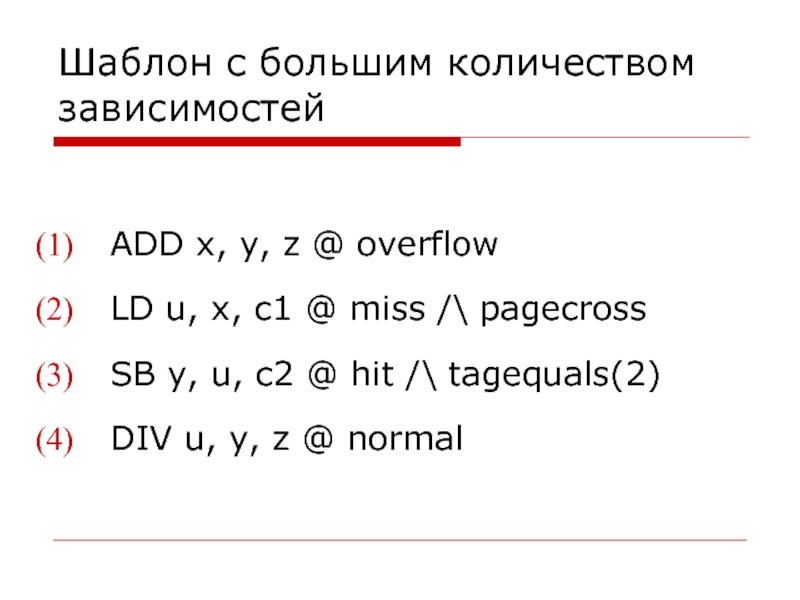

Слайд 6Шаблон c большим количеством зависимостей

ADD x, y, z @ overflow

SB y, u, c2 @ hit /\ tagequals(2)

DIV u, y, z @ normal

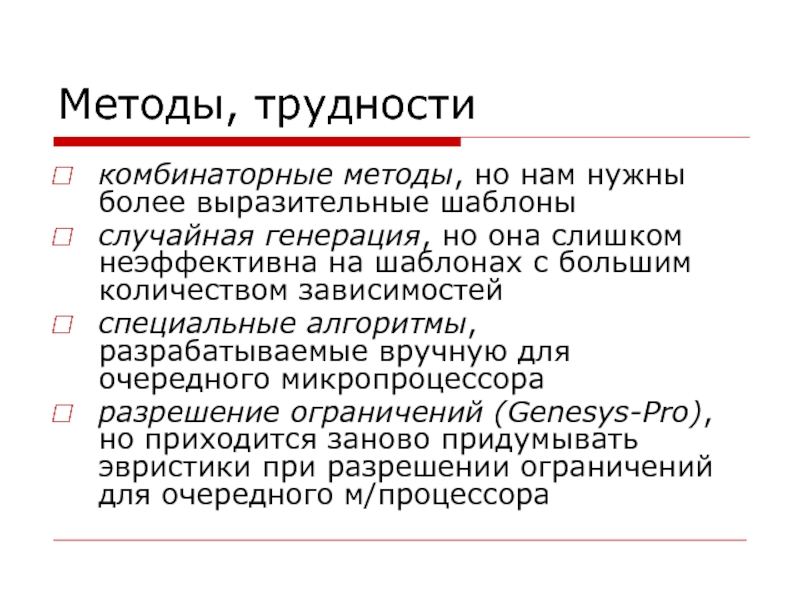

Слайд 7Методы, трудности

комбинаторные методы, но нам нужны более выразительные шаблоны

случайная генерация, но

специальные алгоритмы, разрабатываемые вручную для очередного микропроцессора

разрешение ограничений (Genesys-Pro), но приходится заново придумывать эвристики при разрешении ограничений для очередного м/процессора

Слайд 8Простые шаблоны: комбинаторные методы

ADD x, y, z

LD u, x,

SB y, u, c2

DIV u, y, z

x, y, z, u, c1, c2 ∈ {0, 1}

Слайд 9Genesys-Pro: трудоемкое построение генератора программ

Пользователь задает ограничения, инструмент собирает из них

ADD x, y, z @ overflow

LD u, x, c1 @ miss /\ pagecross

y != z /\ …

c1[1] = 0 /\ …

Miss(x, c1) …

Слайд 10Трудности генерации стимулов

большое количество зависимостей

выразительность шаблонов

трудоемкость подготовки генератора стимулов

Слайд 11Направление мысли

В работе используется разрешение ограничений, но выработаны эвристики построения ограничений,

Для применения эвристик надо составить специальную модель MMU

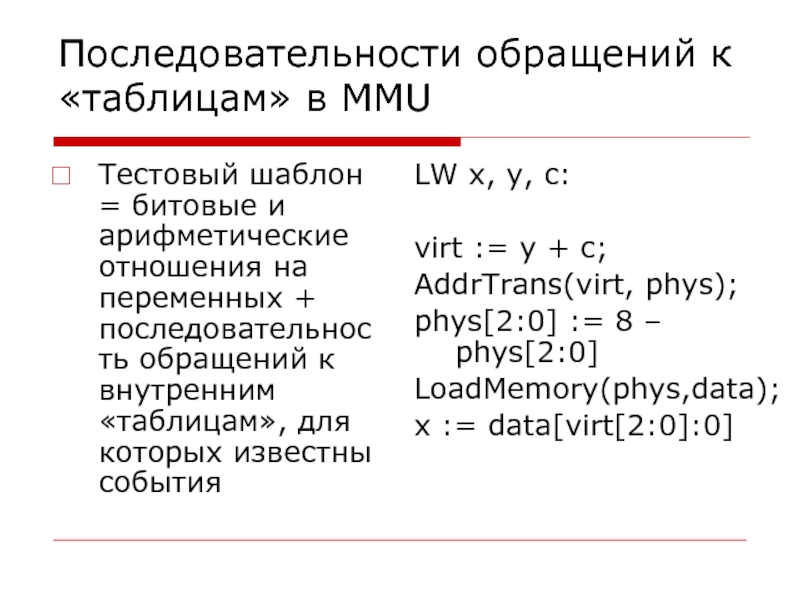

Слайд 12Последовательности обращений к «таблицам» в MMU

Тестовый шаблон = битовые и арифметические

LW x, y, c:

virt := y + c;

AddrTrans(virt, phys);

phys[2:0] := 8 – phys[2:0]

LoadMemory(phys,data);

x := data[virt[2:0]:0]

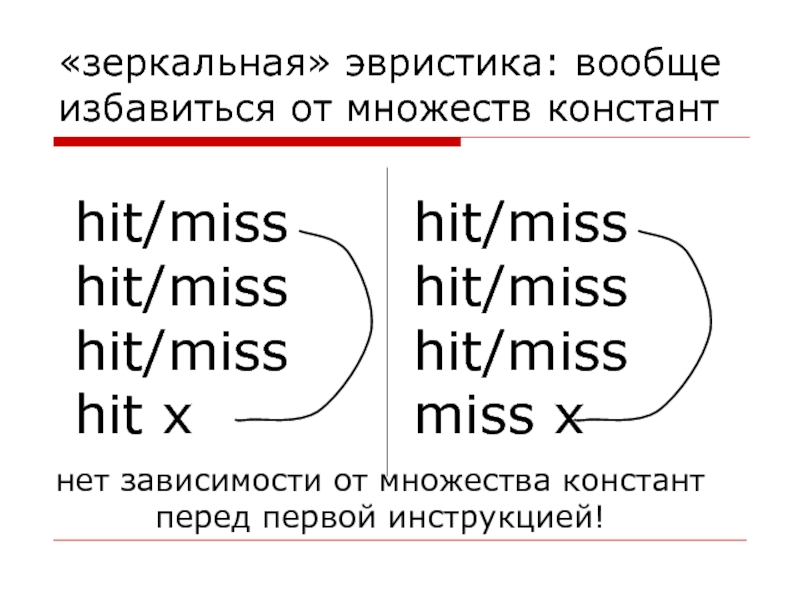

Слайд 14«зеркальная» эвристика: вообще избавиться от множеств констант

hit/miss

hit/miss

hit/miss

hit x

hit/miss

hit/miss

hit/miss

miss x

нет зависимости от

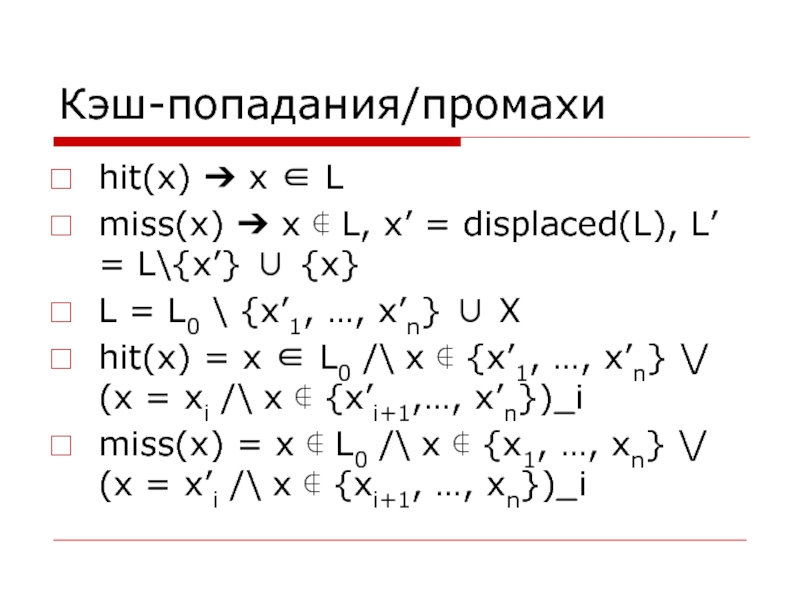

Слайд 15Кэш-попадания/промахи

hit(x) ➔ x ∈ L

miss(x) ➔ x ∉ L, x’ =

L = L0 \ {x’1, …, x’n} ∪ X

hit(x) = x ∈ L0 /\ x ∉ {x’1, …, x’n} \/ (x = xi /\ x ∉ {x’i+1,…, x’n})_i

miss(x) = x ∉ L0 /\ x ∉ {x1, …, xn} \/ (x = x’i /\ x ∉ {xi+1, …, xn})_i

Слайд 16Совместное обращение в MIPS

vpn

pfn

tag

virtual = φ(y, c)

LOAD x, y, c

tag ∈ L0

vpn ∈ V0

vpn

pfn

➔ pfn ∈ P0

tag = pfn[..]

➔ tag ∈ L0∩[P0]

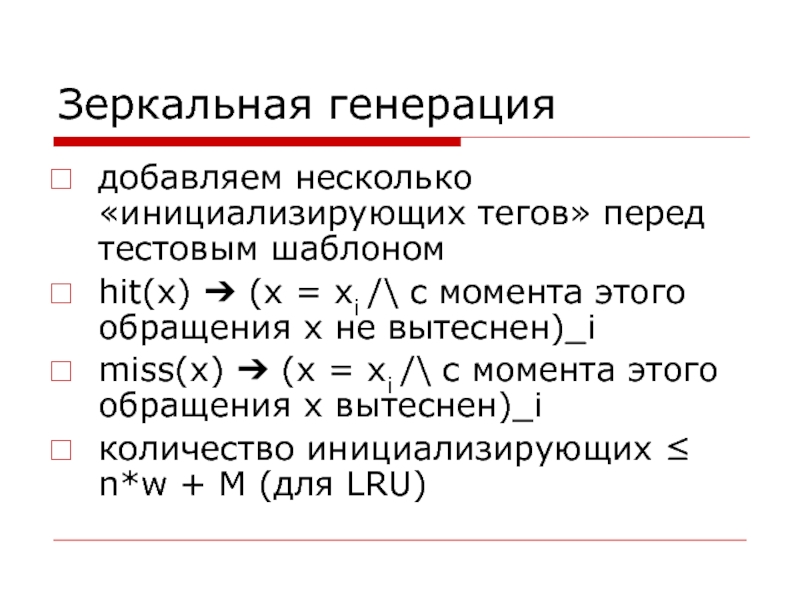

Слайд 17Зеркальная генерация

добавляем несколько «инициализирующих тегов» перед тестовым шаблоном

hit(x) ➔ (x =

miss(x) ➔ (x = xi /\ с момента этого обращения х вытеснен)_i

количество инициализирующих ≤ n*w + M (для LRU)

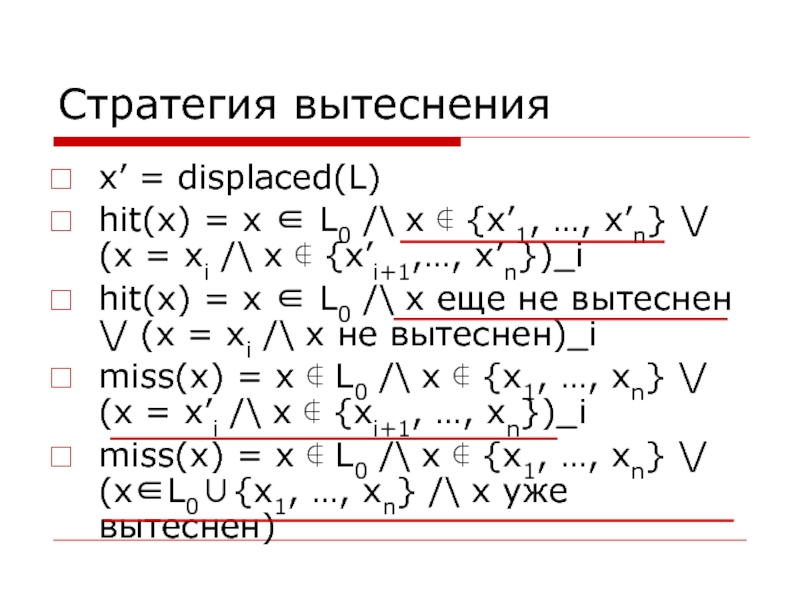

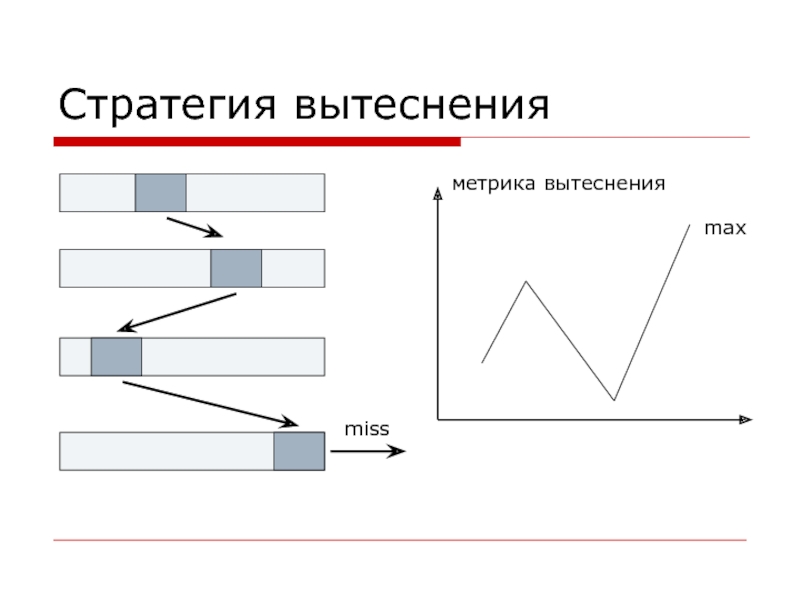

Слайд 18Стратегия вытеснения

x’ = displaced(L)

hit(x) = x ∈ L0 /\ x ∉

hit(x) = x ∈ L0 /\ x еще не вытеснен \/ (x = xi /\ x не вытеснен)_i

miss(x) = x ∉ L0 /\ x ∉ {x1, …, xn} \/ (x = x’i /\ x ∉ {xi+1, …, xn})_i

miss(x) = x ∉ L0 /\ x ∉ {x1, …, xn} \/ (x∈L0∪{x1, …, xn} /\ x уже вытеснен)

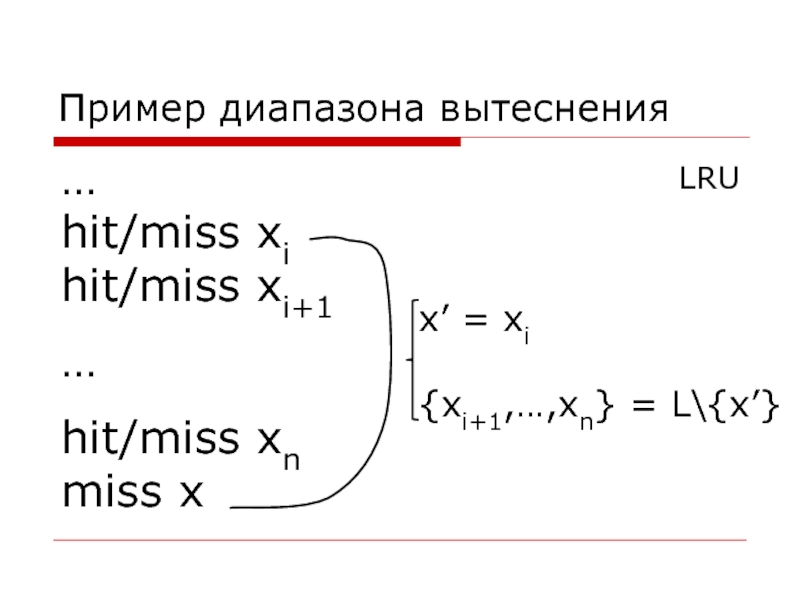

Слайд 21Перебор диапазонов вытеснения

«Диапазон вытеснения» - отрезок тестового шаблона, непосредственно влияющий на

Перебираем всевозможные диапазоны вытеснения и формируем ограничения на них

Слайд 22Пример диапазона вытеснения

…

hit/miss xi

hit/miss xi+1

…

hit/miss xn

miss x

x’ = xi

{xi+1,…,xn} = L\{x’}

LRU

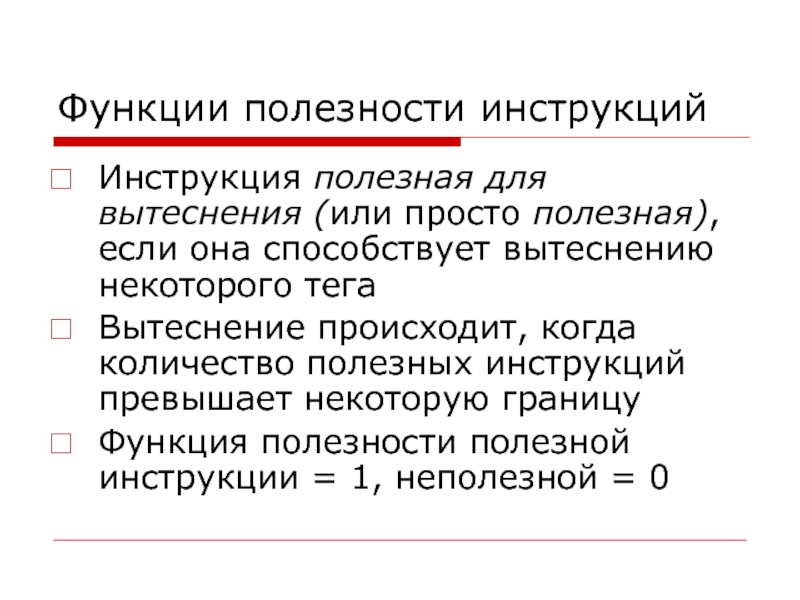

Слайд 23Функции полезности инструкций

Инструкция полезная для вытеснения (или просто полезная), если она

Вытеснение происходит, когда количество полезных инструкций превышает некоторую границу

Функция полезности полезной инструкции = 1, неполезной = 0

Слайд 24

Фактически методы основываются на представлении стратегии вытеснения, как замены некоторого элемента,

LRU, FIFO, PseudoLRU являются такими

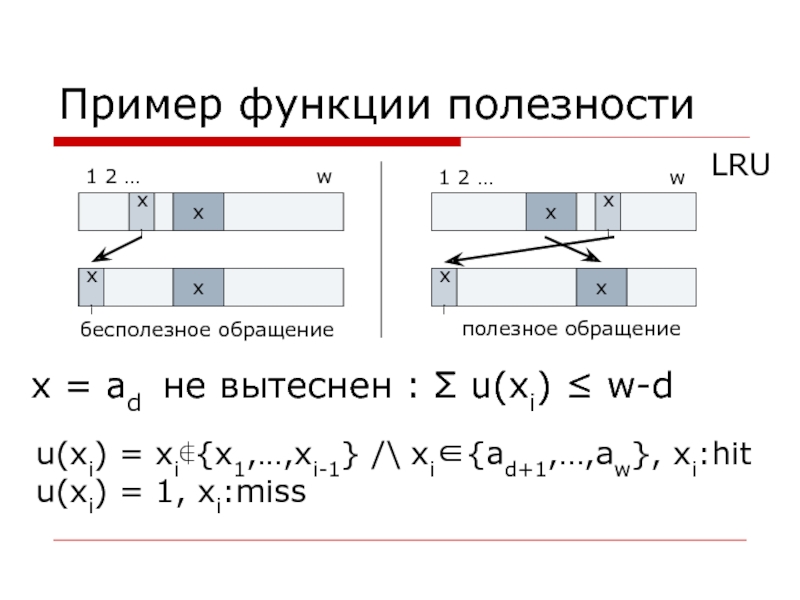

Слайд 25Пример функции полезности

x

x

xi

xi

x

x

xi

xi

1 2 …

1 2 … w

бесполезное обращение

полезное обращение

LRU

x = ad не вытеснен : Σ u(xi) ≤ w-d

u(xi) = xi∉{x1,…,xi-1} /\ xi∈{ad+1,…,aw}, xi:hit

u(xi) = 1, xi:miss

![«совместная» эвристика: уменьшать множества константxf(x)TLx∈Tf(x)∈L➔ x∈T’x∈T∩T’f(x)∈L[T’]](/img/tmb/1/50433/a964351dee4893a1ad73bbb08530da39-800x.jpg)

![Совместное обращение в MIPSvpnpfntagvirtual = φ(y, c)LOAD x, y, c x := mem[y+c]tag ∈](/img/tmb/1/50433/2249f090b197a5ce43393d38395eb285-800x.jpg)