- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Опережающие технологии защиты информационных ресурсов презентация

Содержание

- 1. Опережающие технологии защиты информационных ресурсов

- 2. Текущие проблемы безопасности Широкий охват систем и

- 3. Разработка и принуждение к выполнению IT-политик Защита

- 4. Проактивные технологии в продуктах для защиты инфраструктуры Опережающие технологии защиты информационных ресурсов

- 5. Картина угроз – двигатель появления SEP 12.1

- 6. Защита: использование репутации Проблема: пользователи часто сталкиваются

- 7. Производительность: новая технология ScanLess Проблема: Сканирования загружают

- 8. Защита почтовых систем Symantec Brightmail Gateway Опережающие технологии защиты информационных ресурсов

- 9. Зачем новые технологии защиты от спама? Опережающие

- 10. SBG 9.0: защита, производительность, интеграция Автоматизация канала

- 11. Защита веб-трафика Symantec Web Gateway Опережающие технологии защиты информационных ресурсов

- 12. Эволюция веб-безопасности Опережающие технологии защиты информационных ресурсов

- 13. Обнаружение бот-сетей Обнаружение зараженных клиентов Контроль приложений

- 14. Управление: Protection Center 2.0 Опережающие технологии защиты информационных ресурсов

- 15. Protection Center 2.0 Унифицированная консоль управления Общий

- 16. Protection Center 2.0 Кросс-продуктовая отчетность Единая

- 17. Опережающие технологии защиты информационных ресурсов Олег Шабуров oleg_shaburov@symantec.com +7-916-924-8006

Слайд 1Опережающие технологии защиты информационных ресурсов

Олег Шабуров

Опережающие технологии защиты информационных ресурсов

Слайд 2Текущие проблемы безопасности

Широкий охват систем и платформ

Растущее кол-во прикладного ПО

Все больше

Более профессиональные угрозы

Незаметность угроз

Нежелание пользователей соблюдать простейшие правила безопасности.

...

Главная цель большинства атак – информация!

Опережающие технологии защиты информационных ресурсов

Слайд 3Разработка и принуждение к выполнению IT-политик

Защита Инфраструктуры

Symantec Protection Suites

Data Loss Prevention

Control Compliance Suite

Идентификация/ Аутентификация

VeriSign™ Identity and

Authentication

IT Management Suite

Защита информации

Управление системами

Опережающие технологии защиты информационных ресурсов

Для решения проблем Symantec

предлагает комплексный подход

Слайд 4Проактивные технологии в продуктах для защиты инфраструктуры

Опережающие технологии защиты информационных ресурсов

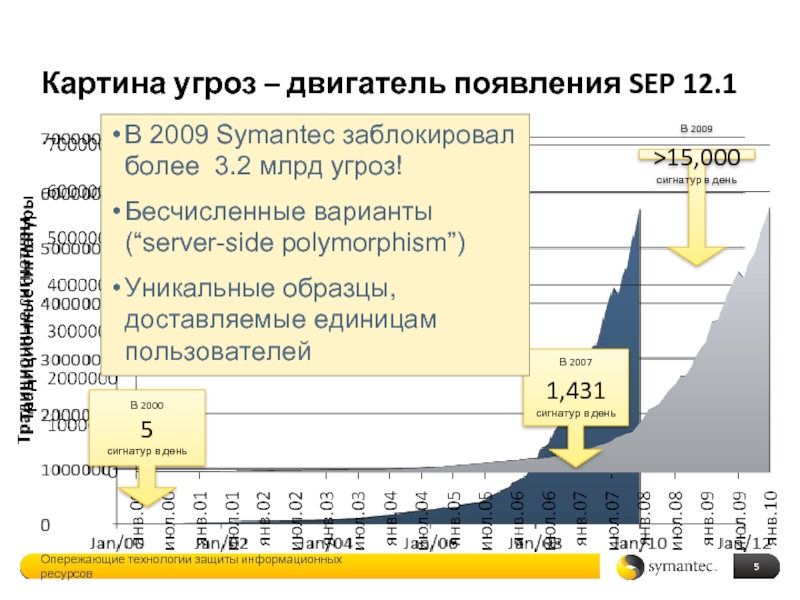

Слайд 5Картина угроз – двигатель появления SEP 12.1

В 2000

5

сигнатур в день

В 2007

1,431

В 2009

>15,000 сигнатур в день

В 2009 Symantec заблокировал более 3.2 млрд угроз!

Бесчисленные варианты (“server-side polymorphism”)

Уникальные образцы, доставляемые единицам пользователей

Опережающие технологии защиты информационных ресурсов

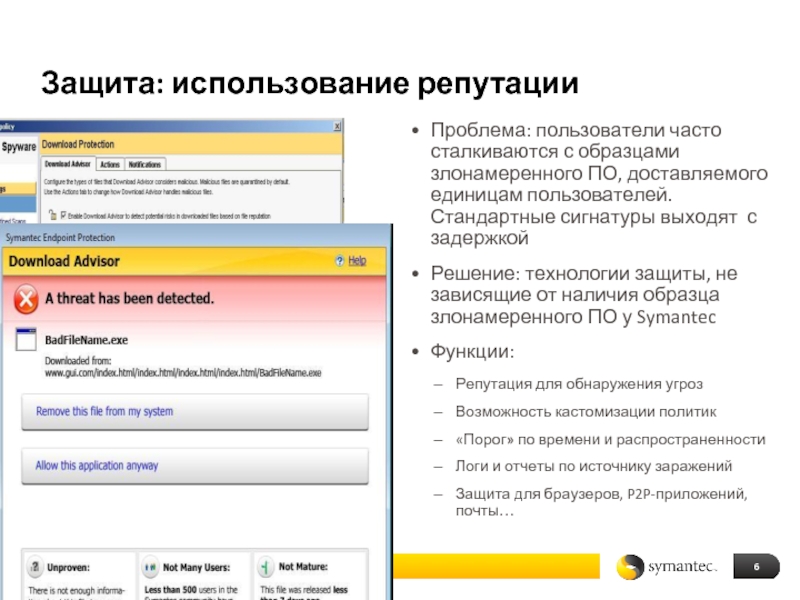

Слайд 6Защита: использование репутации

Проблема: пользователи часто сталкиваются с образцами злонамеренного ПО, доставляемого

Решение: технологии защиты, не зависящие от наличия образца злонамеренного ПО у Symantec

Функции:

Репутация для обнаружения угроз

Возможность кастомизации политик

«Порог» по времени и распространенности

Логи и отчеты по источнику заражений

Защита для браузеров, P2P-приложений, почты…

Опережающие технологии защиты информационных ресурсов

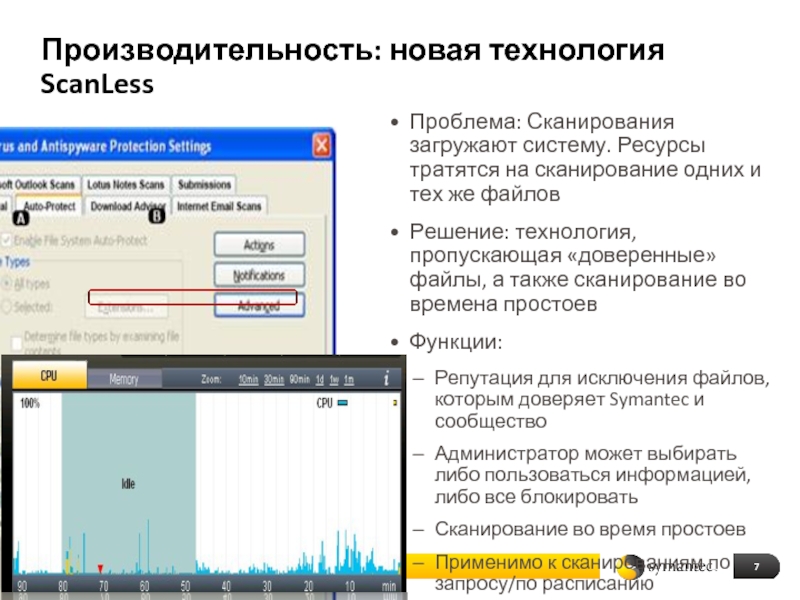

Слайд 7Производительность: новая технология ScanLess

Проблема: Сканирования загружают систему. Ресурсы тратятся на сканирование

Решение: технология, пропускающая «доверенные» файлы, а также сканирование во времена простоев

Функции:

Репутация для исключения файлов, которым доверяет Symantec и сообщество

Администратор может выбирать либо пользоваться информацией, либо все блокировать

Сканирование во время простоев

Применимо к сканированиям по запросу/по расписанию

Опережающие технологии защиты информационных ресурсов

Слайд 8Защита почтовых систем

Symantec Brightmail Gateway

Опережающие технологии защиты информационных ресурсов

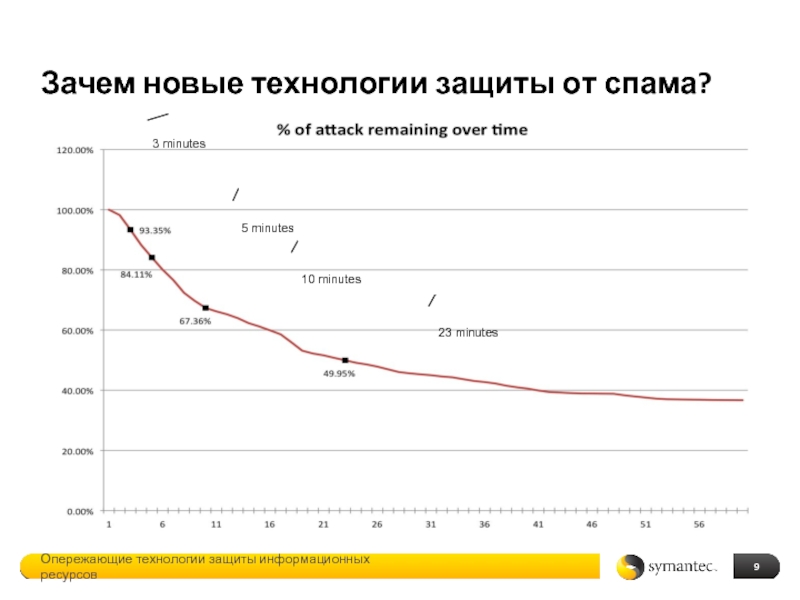

Слайд 9Зачем новые технологии защиты от спама?

Опережающие технологии защиты информационных ресурсов

3 minutes

5

10 minutes

23 minutes

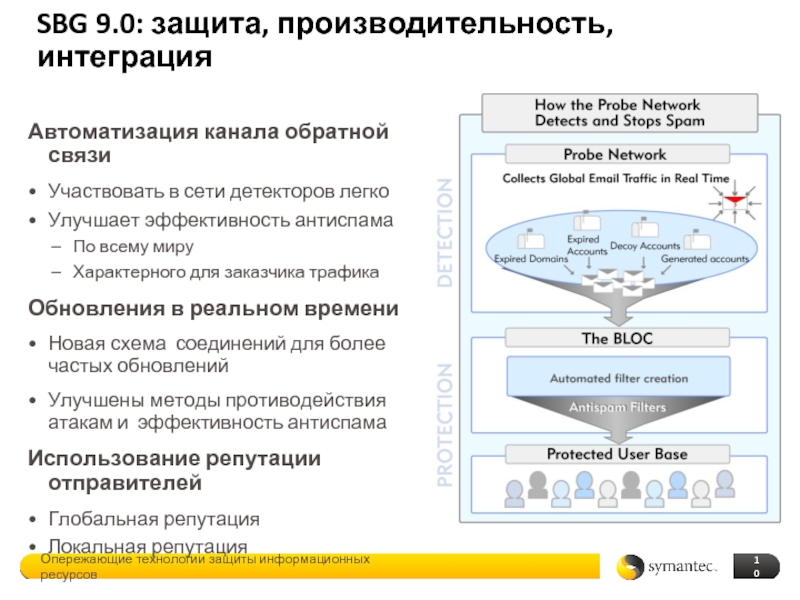

Слайд 10SBG 9.0: защита, производительность, интеграция

Автоматизация канала обратной связи

Участвовать в сети детекторов

Улучшает эффективность антиспама

По всему миру

Характерного для заказчика трафика

Обновления в реальном времени

Новая схема соединений для более частых обновлений

Улучшены методы противодействия атакам и эффективность антиспама

Использование репутации отправителей

Глобальная репутация

Локальная репутация

Опережающие технологии защиты информационных ресурсов

Слайд 11Защита веб-трафика

Symantec Web Gateway

Опережающие технологии защиты информационных ресурсов

Слайд 12Эволюция веб-безопасности

Опережающие технологии защиты информационных ресурсов

«Защита» на уровне подключения

Соответствие шаблонам

Двунаправ-ленный анализ

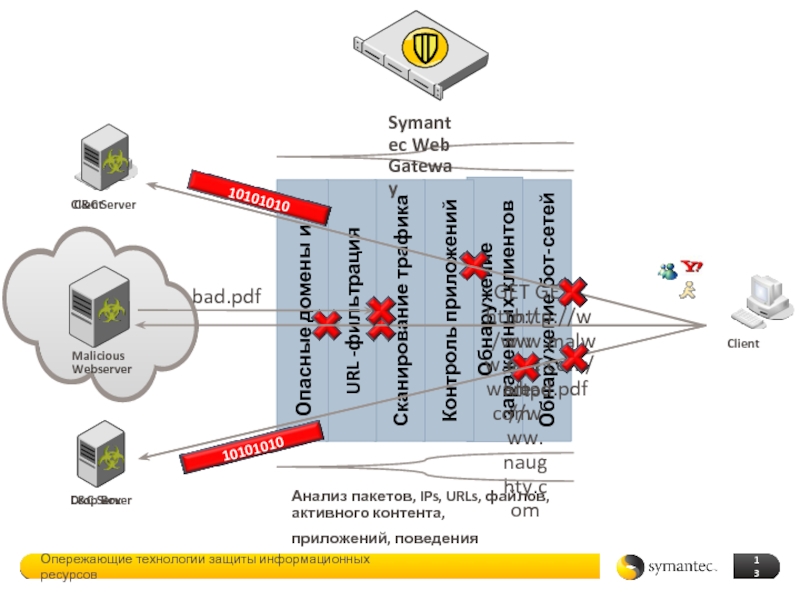

Слайд 13Обнаружение бот-сетей

Обнаружение зараженных клиентов

Контроль приложений

Сканирование трафика

URL -фильтрация

Опасные домены и IP

Malicious Webserver

Опережающие

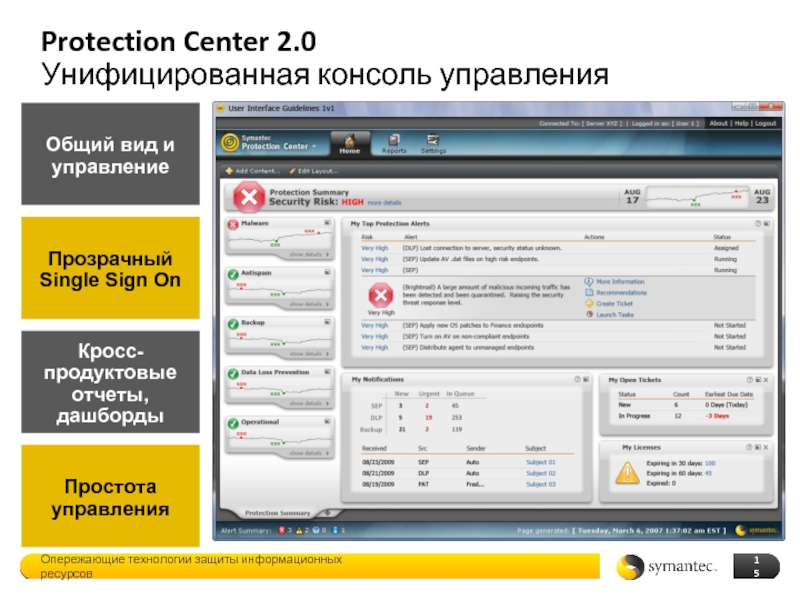

Слайд 15Protection Center 2.0

Унифицированная консоль управления

Общий вид и управление

Прозрачный Single Sign On

Кросс-продуктовые

Простота управления

Опережающие технологии защиты информационных ресурсов

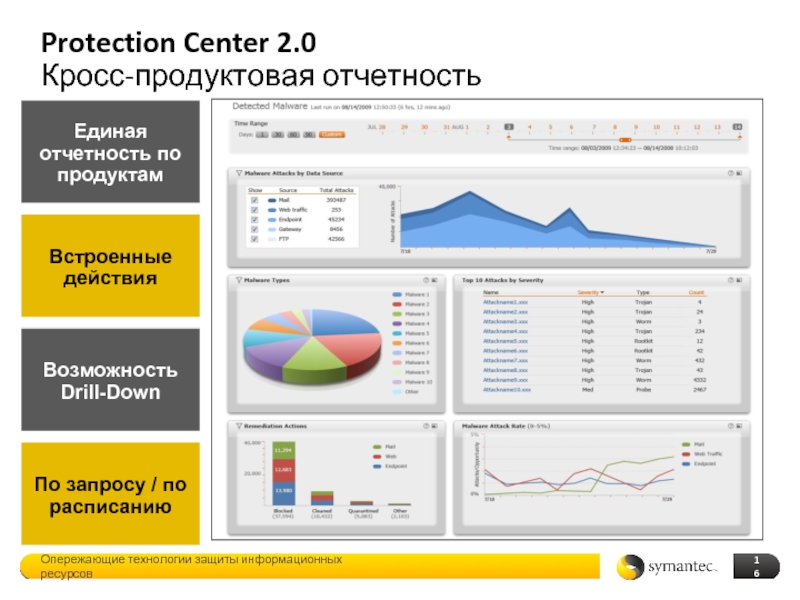

Слайд 16Protection Center 2.0

Кросс-продуктовая отчетность

Единая отчетность по продуктам

Встроенные действия

Возможность Drill-Down

По запросу

Опережающие технологии защиты информационных ресурсов