- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Конфиденциальная информация отправляется по эл. почте Вредоносный код Доступ отсутствует или ограничен. презентация

Содержание

- 2. Построение систем защищенного взаимодействия Алексей Голдбергс Эксперт по технологиям ИБ Microsoft Corporation

- 3. Организация Текущая ситуация Ограниченное взаимодействие снижает продуктивность пользователей

- 5. Платформа решения

- 6. UAG предоставляет безопасный удаленный доступ из любой

- 7. Удаленный доступ

- 8. Преимущества DirectAccess

- 9. Безопасный удаленный доступ Прозрачный доступ Единый

- 10. Безопасный удаленный доступ demo

- 11. Вредоносный код Защита от вредоносного кода Многоядерная

- 12. Защита от вредоносного кода demo

- 13. Права доступа (ACL) Авторизованные пользователи Периметр

- 14. Защита и контроль доступа к информации Решение

- 15. Защита встроена в документы + AD Rights

- 16. Сервер AD RMS AD Автор получает

- 17. 1 5 4 2 3 6

- 18. Защита документов demo

- 19. Сканирование содержимого сообщений (включая вложения) Применение шаблонов

- 20. Интеграция с Exchange Server 2010 Поддержка IRM

- 21. Защита почтовых сообщений demo

- 22. Сброс паролей и

- 23. Доверяющая сторона - Приложение: запрашивает утверждения и

- 24. AD FS 2.0 AD FS 2.0 Smart

- 25. Партнеры Банка Клиенты Банка

- 26. Взаимодействие с партнерами demo

- 27. Группа компаний «Эфес» заказчик

- 28. Пример внедрения О Компании Производство: Москва

- 29. Причины инициации проекта Множество систем для удаленного

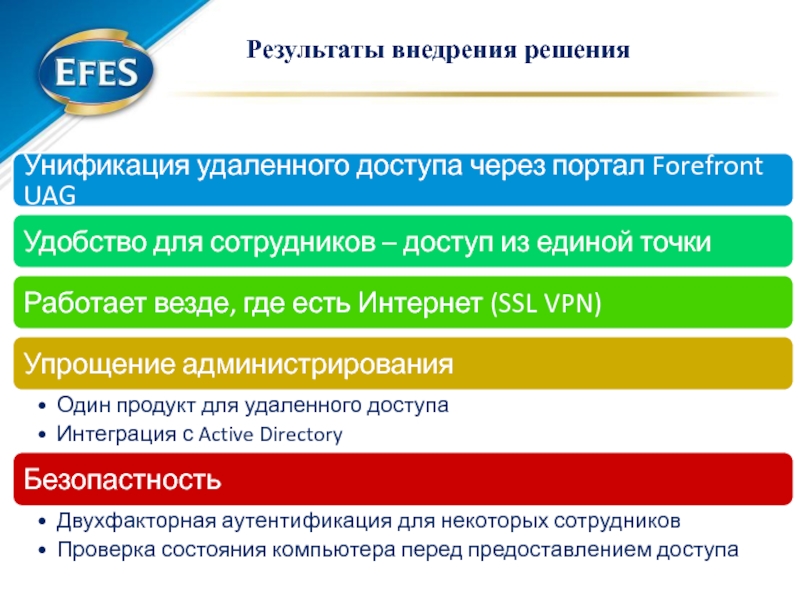

- 30. Результаты внедрения решения

- 31. Вопросы

- 32. © 2010 Microsoft Corporation. All rights reserved.

Слайд 2Построение систем защищенного взаимодействия

Алексей Голдбергс

Эксперт по технологиям ИБ

Microsoft Corporation

Слайд 4

Безопасность

Простота

Безопасный удаленный доступ к ресурсам организации с любого устройства из любой

Интеграция

Защищенное взаимодействие

Безопасный прозрачный доступ

Эффективный антивирус

Защита конфиденциальной информации

Централизованное управление

Повышенная защита критичных бизнес-приложений

Глубокая интеграция с Microsoft SharePoint и Office

Основано на открытых стандартах

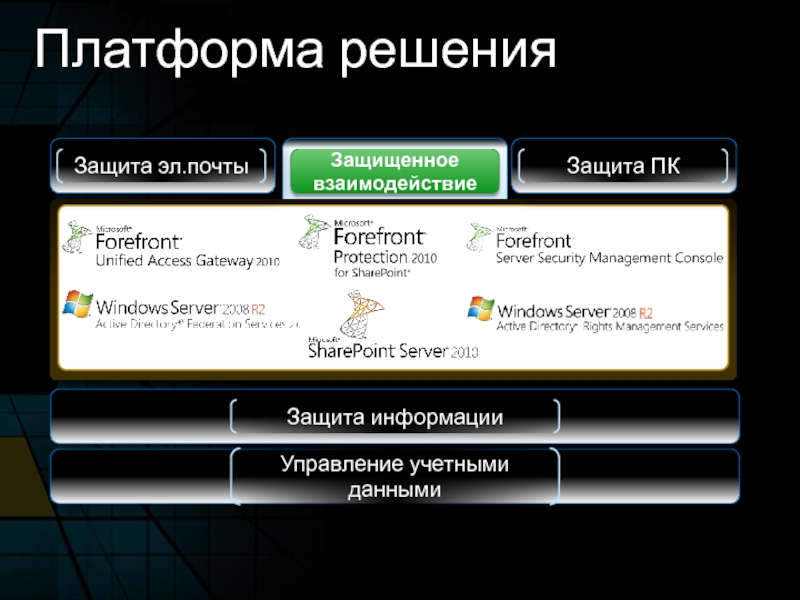

Слайд 5Платформа решения

Защита информации

Управление учетными данными

Защита эл.почты

Защита ПК

Защищенное взаимодействие

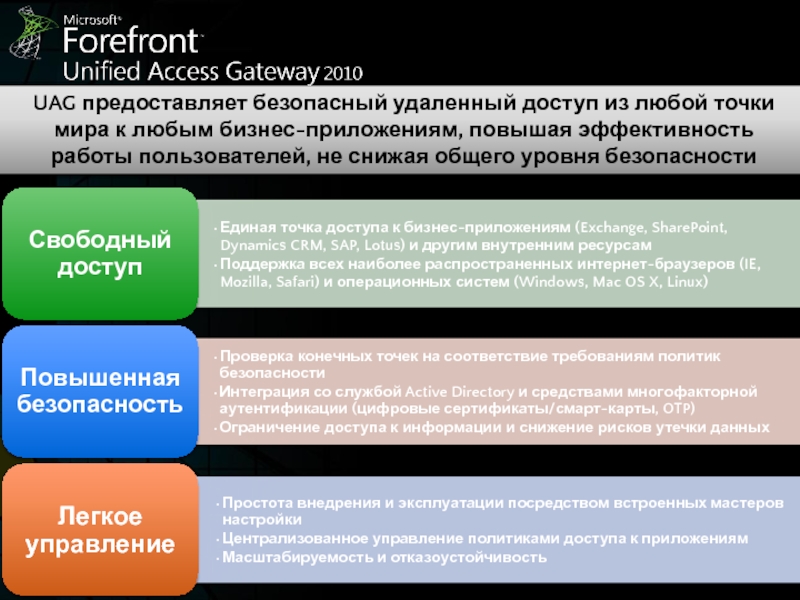

Слайд 6UAG предоставляет безопасный удаленный доступ из любой точки мира к любым

Слайд 7

Удаленный доступ для мобильных работников

Решение, используемое в Windows 7

Direct Access

Ситуация на

Находящимся вне офиса пользователям сложно получить доступ к корпоративным ресурсам

ИТ-специалистам сложно обновлять мобильные ПК, устанавливать на них исправления и управлять ими, если мобильные ПК не подключены к корпоративной сети

Новая сетевая парадигма обеспечивает единообразие при работе в офисе и вне его

Упрощенный доступ к сетевым ресурсам способствует повышению производительности труда мобильных пользователей

Инвестиции в инфраструктуру также позволяют упростить обслуживание мобильных ПК, установку обновлений

и применение политик

Слайд 9

Безопасный удаленный доступ

Прозрачный доступ

Единый портал для доступа к приложениям

Политики доступа к

DIRECT ACCESS

Внешние

(не доверенные)

Внешние

(доверенные)

Организация

Доверенные

SSL VPN

SSL VPN

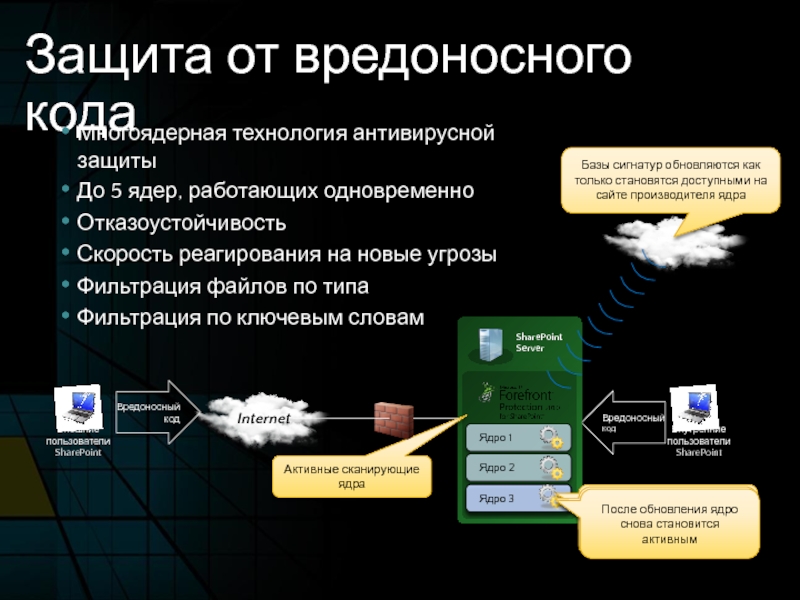

Слайд 11Вредоносный код

Защита от вредоносного кода

Многоядерная технология антивирусной защиты

До 5 ядер, работающих

Отказоустойчивость

Скорость реагирования на новые угрозы

Фильтрация файлов по типа

Фильтрация по ключевым словам

Ядро отключается для обновления или из-за ошибки

Ядро с последними обновлениями активируется для сканирования

Активные сканирующие ядра

После обновления ядро снова становится активным

Вредоносный код

Базы сигнатур обновляются как только становятся доступными на сайте производителя ядра

Слайд 13

Права доступа (ACL)

Авторизованные пользователи

Периметр сети

Неавторизованные пользователи

Авторизованные пользователи

Неавторизованные пользователи

Да

Утечка информации

Проблема утечки информации

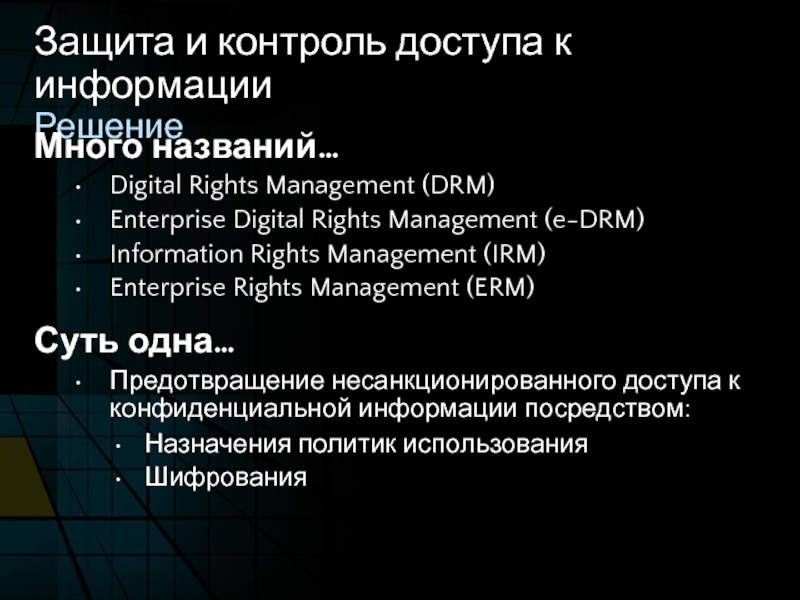

Слайд 14Защита и контроль доступа к информации

Решение

Много названий…

Digital Rights Management (DRM)

Enterprise Digital

Information Rights Management (IRM)

Enterprise Rights Management (ERM)

Суть одна…

Предотвращение несанкционированного доступа к конфиденциальной информации посредством:

Назначения политик использования

Шифрования

Слайд 15Защита встроена в документы

+

AD Rights Management Services (AD RMS)

Контроль доступа к

Права на доступ к документу следуют за документом

Пользователи назначают права доступа непосредственно внутри документа / сообщения

Пользователи могут определять кто может просматривать, редактировать, распечатывать и пересылать сообщение

Ограничение доступа только авторизованным пользователям

Организация может создавать свои шаблоны политик AD RMS

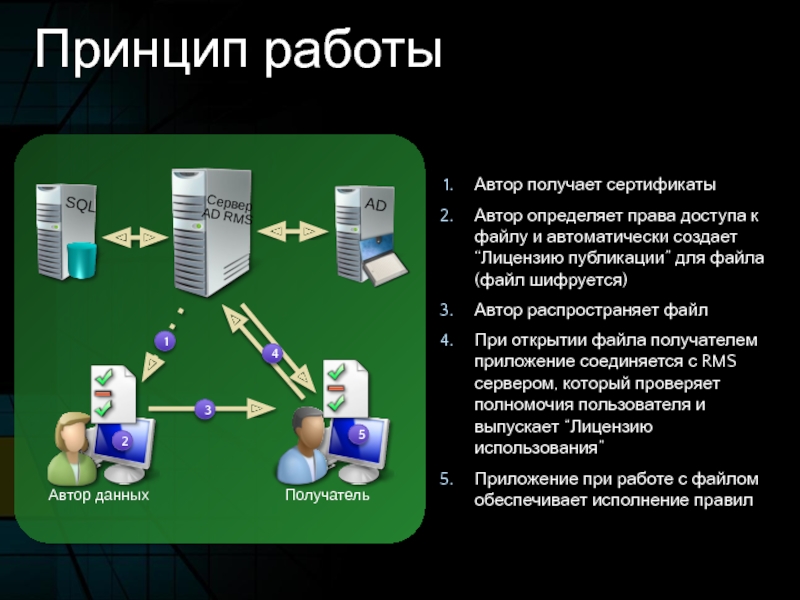

Слайд 16

Сервер AD RMS

AD

Автор получает сертификаты

Автор определяет права доступа к файлу и

Автор распространяет файл

При открытии файла получателем приложение соединяется с RMS сервером, который проверяет полномочия пользователя и выпускает “Лицензию использования”

Приложение при работе с файлом обеспечивает исполнение правил

1

4

3

5

2

Принцип работы

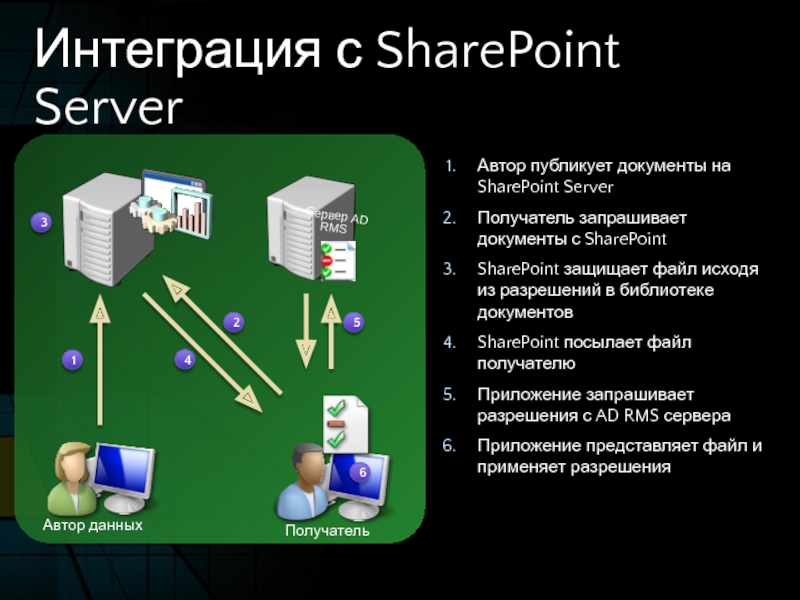

Слайд 17

1

5

4

2

3

6

Автор публикует документы на SharePoint Server

Получатель запрашивает документы с SharePoint

SharePoint

SharePoint посылает файл получателю

Приложение запрашивает разрешения с AD RMS сервера

Приложение представляет файл и применяет разрешения

Интеграция с SharePoint Server

Сервер AD RMS

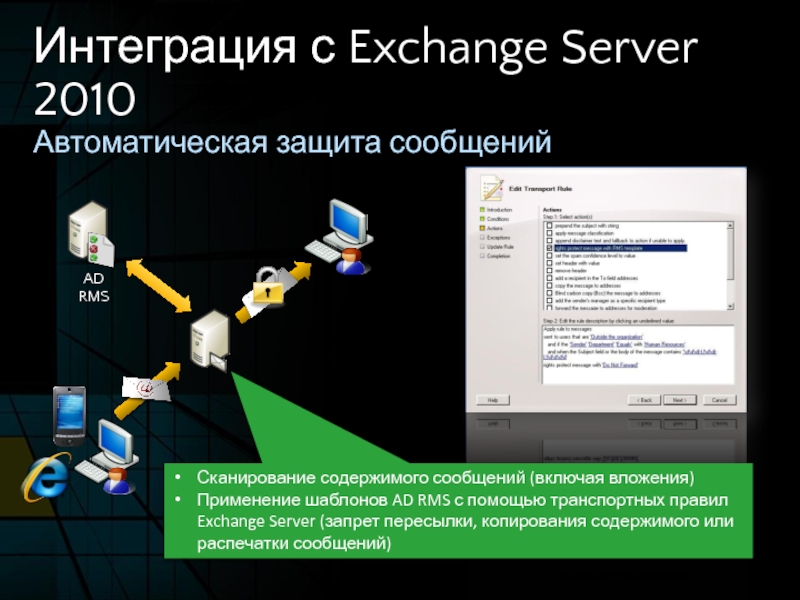

Слайд 19Сканирование содержимого сообщений (включая вложения)

Применение шаблонов AD RMS с помощью транспортных

Интеграция с Exchange Server 2010

Автоматическая защита сообщений

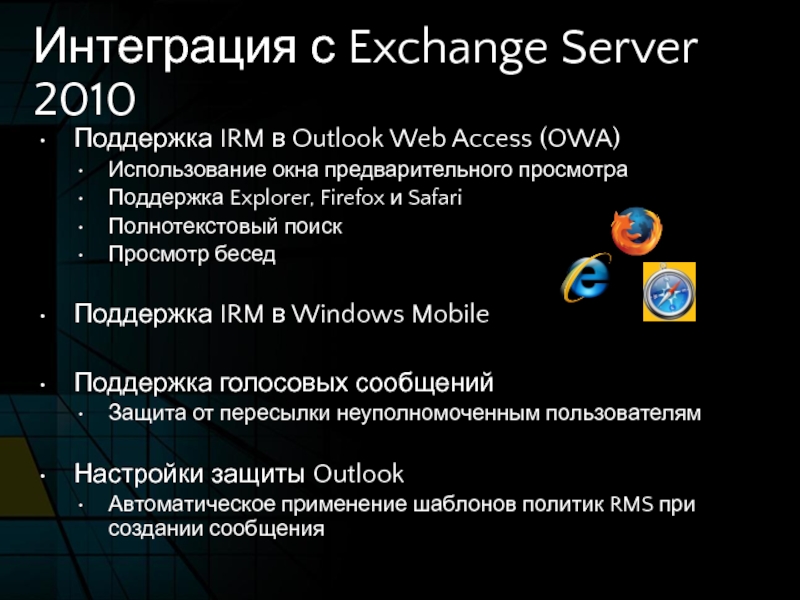

Слайд 20Интеграция с Exchange Server 2010

Поддержка IRM в Outlook Web Access (OWA)

Использование

Поддержка Explorer, Firefox и Safari

Полнотекстовый поиск

Просмотр бесед

Поддержка IRM в Windows Mobile

Поддержка голосовых сообщений

Защита от пересылки неуполномоченным пользователям

Настройки защиты Outlook

Автоматическое применение шаблонов политик RMS при создании сообщения

Слайд 22

Сброс паролей и обработка запросов на предоставления доступа через службу поддержки

Партнер

Клиенты

Компания

Корпоративная сеть

Множество удостоверений, ограниченная поддержка

Прикладные системы используют разнообразные методы аутентификации пользователей

Решение для удаленного доступа с отдельным хранилищем учетных данных

Партнер обслуживает учётные записи сотрудников

компании

Организация

Текущая ситуация

Затратно с точки зрения времени и ресурсов

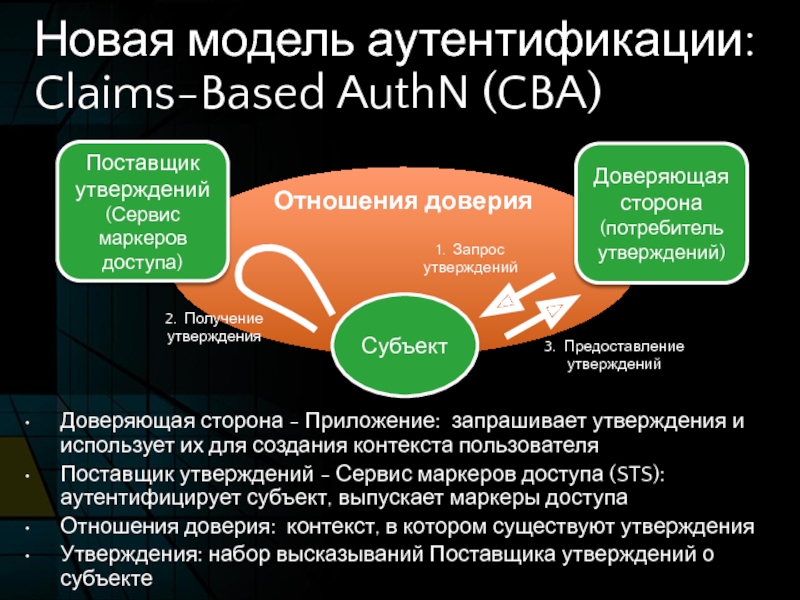

Слайд 23Доверяющая сторона - Приложение: запрашивает утверждения и использует их для создания

Поставщик утверждений - Сервис маркеров доступа (STS): аутентифицирует субъект, выпускает маркеры доступа

Отношения доверия: контекст, в котором существуют утверждения

Утверждения: набор высказываний Поставщика утверждений о субъекте

Новая модель аутентификации: Claims-Based AuthN (CBA)

Отношения доверия

Поставщик утверждений

(Сервис маркеров доступа)

2. Получение утверждения

3. Предоставление утверждений

1. Запрос утверждений

Субъект

Доверяющая сторона

(потребитель утверждений)

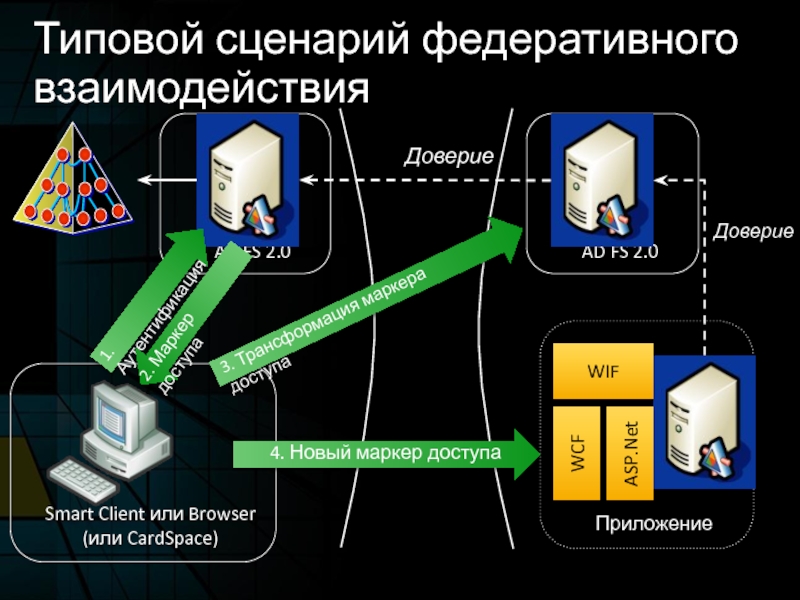

Слайд 24AD FS 2.0

AD FS 2.0

Smart Client или Browser

(или CardSpace)

Типовой сценарий

Доверие

Доверие

3. Трансформация маркера доступа

Приложение

4. Новый маркер доступа

WIF

1. Аутентификация

2. Маркер доступа

Слайд 25

Партнеры Банка

Клиенты Банка

Корпоративная сеть

Управление идентификационной информацией и доступом

Легко и просто

Под управлением

FIM

ACTIVE DIRECTORY

ADFS 2.0

ADFS 2.0

Слайд 28Пример внедрения

О Компании

Производство:

Москва

Новосибирск

Ростов на Дону

Казань

Уфа

1999 строительство первого завода

4 500 сотрудников

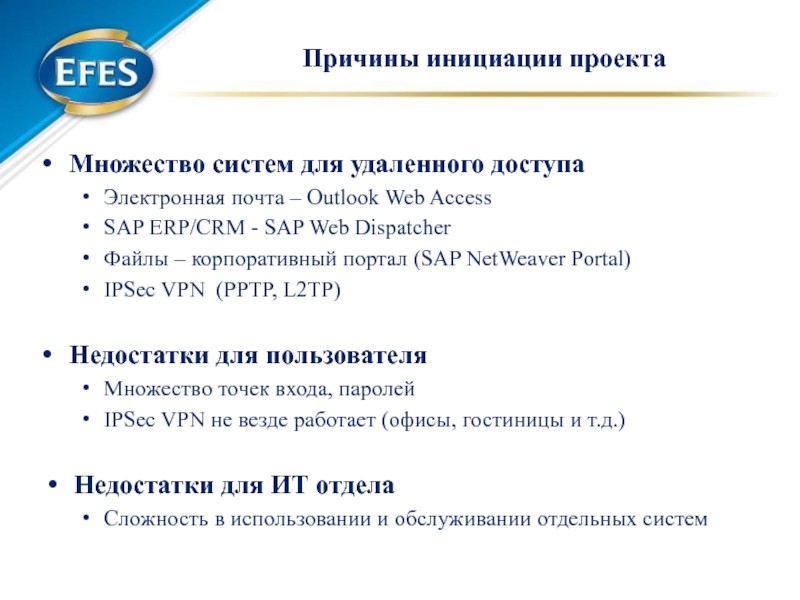

Слайд 29Причины инициации проекта

Множество систем для удаленного доступа

Электронная почта – Outlook Web

SAP ERP/CRM - SAP Web Dispatcher

Файлы – корпоративный портал (SAP NetWeaver Portal)

IPSec VPN (PPTP, L2TP)

Недостатки для пользователя

Множество точек входа, паролей

IPSec VPN не везде работает (офисы, гостиницы и т.д.)

Недостатки для ИТ отдела

Сложность в использовании и обслуживании отдельных систем

Слайд 32© 2010 Microsoft Corporation. All rights reserved. Microsoft, Windows, Windows Vista

The information herein is for informational purposes only and represents the current view of Microsoft Corporation as of the date of this presentation. Because Microsoft must respond to changing market conditions, it should not be interpreted to be a commitment on the part of Microsoft, and Microsoft cannot guarantee the accuracy of any information provided after the date of this presentation. MICROSOFT MAKES NO WARRANTIES, EXPRESS, IMPLIED OR STATUTORY, AS TO THE INFORMATION IN THIS PRESENTATION.