- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Защита и резервирование информации презентация

Содержание

- 1. Защита и резервирование информации

- 2. Методы обеспечения информации. Правовые методы законодательно устанавливают

- 3. Основными международными стандартами в области защиты информации

- 4. Организационные и административные методы. Организационные и административные

- 5. Инженерно-технические мероприятия. Инженерно-технические мероприятия направлены на защиту

- 6. Антивирусная защита Компьютерные вирусы –

- 7. Классификация вирусов По среде обитания:

- 8. Разгрузочные вирусы Загрузочные вирусы - это разновидность

- 9. Файловые вирусы Существуют вирусы, заражающие файлы, которые

- 10. Резидентные вирусы Под термином "резидентность" (DOS'овский )

- 11. Паразитические вирусы Компью́терные ви́русы — разновидность самовоспроизводящихся

- 12. Вирусы-невидимки Stealth-вирусы (Стэлс) или вирусы-невидимки являются разновидностью

Слайд 1Защита и резервирование информации

Под защитой информации понимается порядок и правила применения

Слайд 2Методы обеспечения информации.

Правовые методы законодательно устанавливают правила использования данных ограниченного доступа

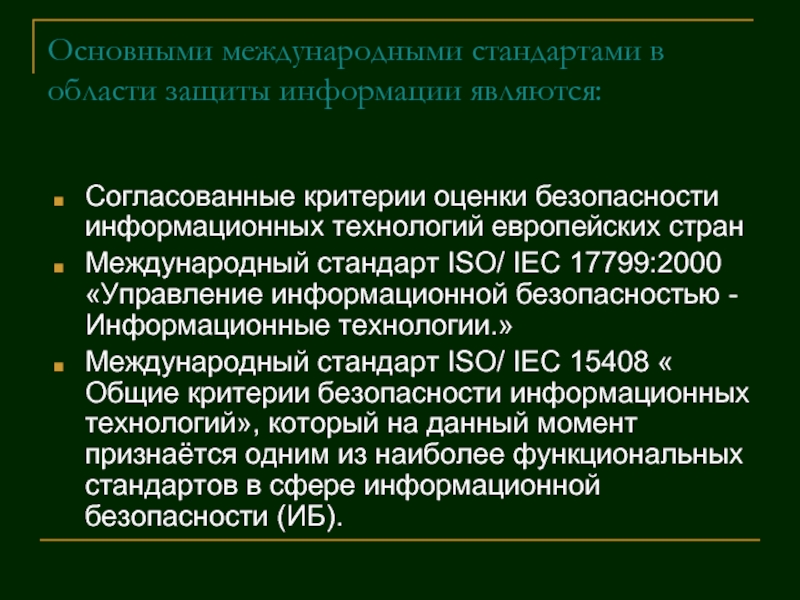

Слайд 3Основными международными стандартами в области защиты информации являются:

Согласованные критерии оценки безопасности

Международный стандарт ISO/ IEC 17799:2000 «Управление информационной безопасностью -Информационные технологии.»

Международный стандарт ISO/ IEC 15408 « Общие критерии безопасности информационных технологий», который на данный момент признаётся одним из наиболее функциональных стандартов в сфере информационной безопасности (ИБ).

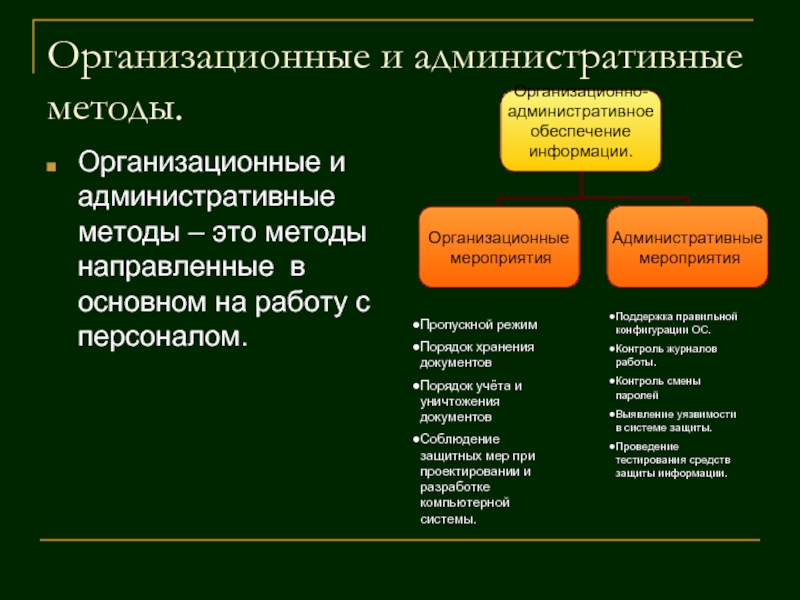

Слайд 4Организационные и административные методы.

Организационные и административные методы – это методы направленные

Пропускной режим

Порядок хранения документов

Порядок учёта и уничтожения документов

Соблюдение защитных мер при проектировании и разработке компьютерной системы.

Поддержка правильной конфигурации ОС.

Контроль журналов работы.

Контроль смены паролей

Выявление уязвимости в системе защиты.

Проведение тестирования средств защиты информации.

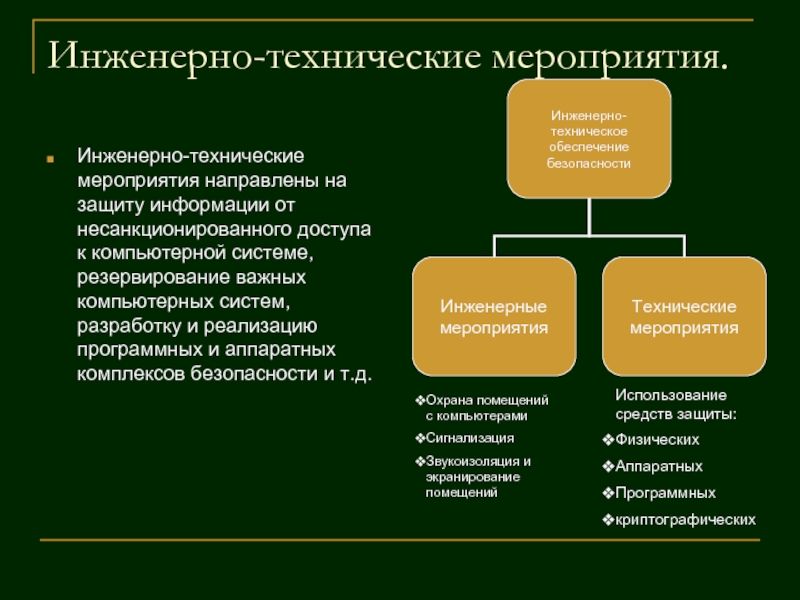

Слайд 5Инженерно-технические мероприятия.

Инженерно-технические мероприятия направлены на защиту информации от несанкционированного доступа к

Охрана помещений с компьютерами

Сигнализация

Звукоизоляция и экранирование помещений

Использование средств защиты:

Физических

Аппаратных

Программных

криптографических