- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Уязвимости информационных систем. Угрозы и модель нарушителя информационной безопасности презентация

Содержание

- 1. Уязвимости информационных систем. Угрозы и модель нарушителя информационной безопасности

- 2. Основные определения Угроза интересам субъектов информационных отношений

- 3. Группы участников процесса управления уязвимостями Исследователи которые,

- 4. Этапы жизненного цикла уязвимостей

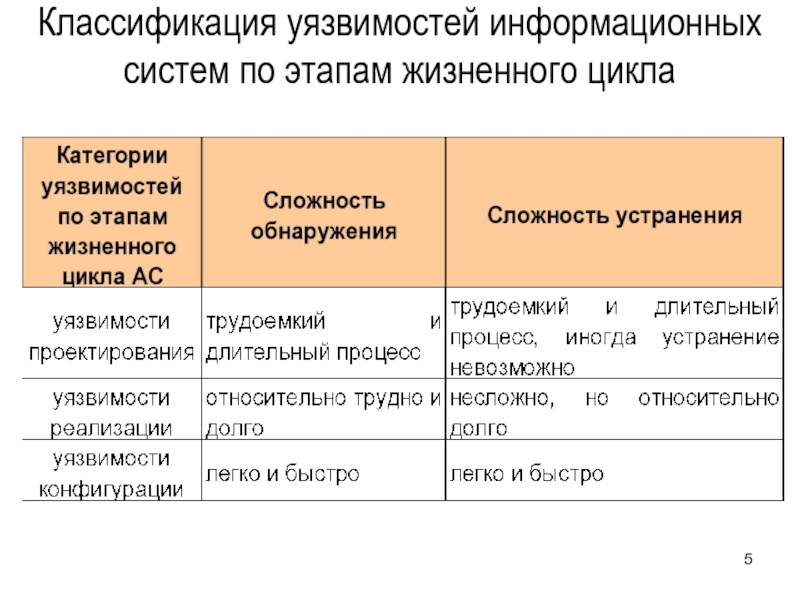

- 5. Классификация уязвимостей информационных систем по этапам жизненного цикла

- 6. Классификация уязвимостей информационных систем по уровню в инфраструктуре программного обеспечения ИС

- 7. Общая система оценки уязвимостей (Common Vulnerability Scoring

- 8. Бюллетени уязвимостей Национальный институт стандартов и технологий

- 9. Классификация угроз по аспекту информационной безопасности 1.

- 10. Классификация угроз по непосредственному источнику угроз 1.

- 11. Классификация угроз по степени преднамеренности проявления 1.

- 12. Классификация угроз по положению источника угроз 1.

- 13. 2. Угрозы источник которых расположен в пределах

- 14. Классификация угроз по степени зависимости от активности

- 15. Классификация угроз по степени воздействия на АС

- 16. Классификация угроз по текущему месту расположения информации,

- 17. Модель нарушителя информационной безопасности Модель нарушителя —

- 18. Классификация нарушителей по отношению к АС По

- 19. Классификация нарушителей по уровню возможностей По уровню

- 20. Классификация нарушителей по уровню квалификации По уровню

- 21. По уровню знаний об атакуемой АС: -

Слайд 1Уязвимости информационных систем. Угрозы и модель нарушителя информационной безопасности

УЧЕБНЫЕ ВОПРОСЫ:

1. Уязвимости

2. Классификация угроз информационной безопасности;

3. Модель нарушителя информационной безопасности.

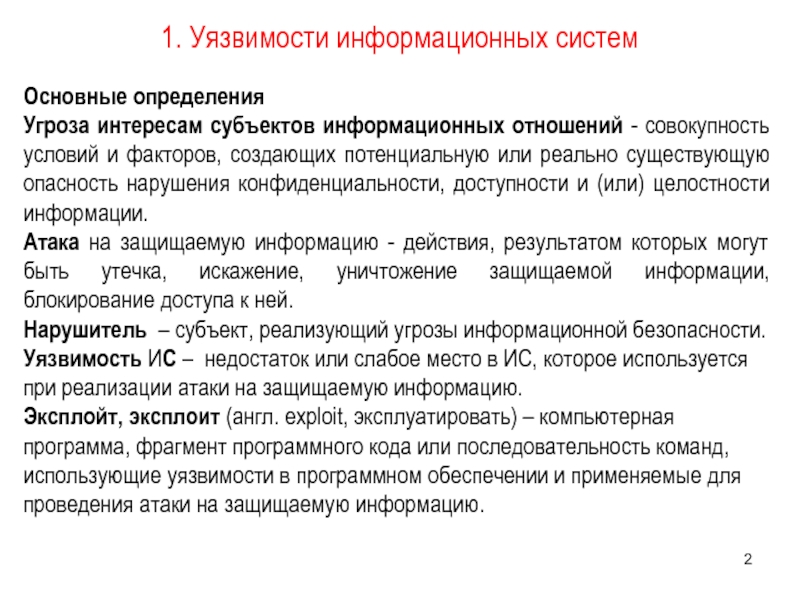

Слайд 2Основные определения

Угроза интересам субъектов информационных отношений - совокупность условий и факторов,

Атака на защищаемую информацию - действия, результатом которых могут быть утечка, искажение, уничтожение защищаемой информации, блокирование доступа к ней.

Нарушитель – субъект, реализующий угрозы информационной безопасности.

Уязвимость ИС – недостаток или слабое место в ИС, которое используется при реализации атаки на защищаемую информацию.

Эксплойт, эксплоит (англ. exploit, эксплуатировать) – компьютерная программа, фрагмент программного кода или последовательность команд, использующие уязвимости в программном обеспечении и применяемые для проведения атаки на защищаемую информацию.

1. Уязвимости информационных систем

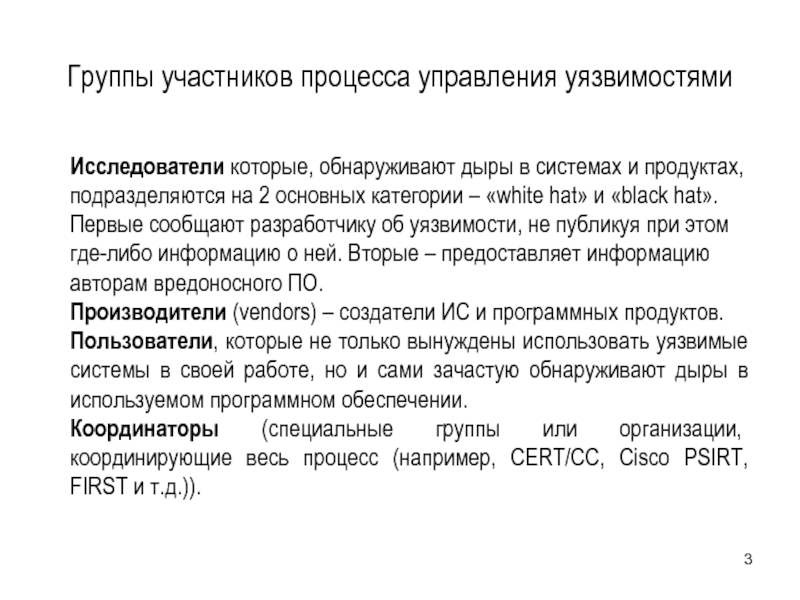

Слайд 3Группы участников процесса управления уязвимостями

Исследователи которые, обнаруживают дыры в системах и

Производители (vendors) – создатели ИС и программных продуктов.

Пользователи, которые не только вынуждены использовать уязвимые системы в своей работе, но и сами зачастую обнаруживают дыры в используемом программном обеспечении.

Координаторы (специальные группы или организации, координирующие весь процесс (например, CERT/CC, Cisco PSIRT, FIRST и т.д.)).

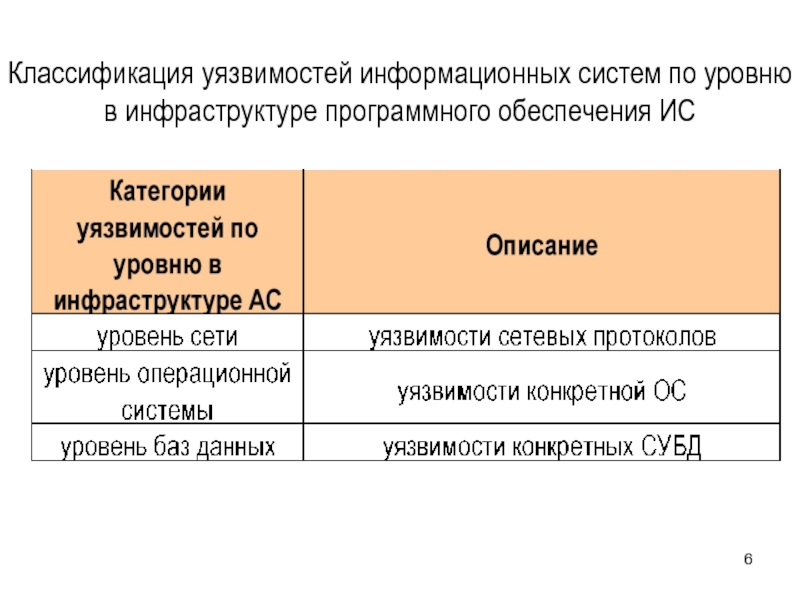

Слайд 6Классификация уязвимостей информационных систем по уровню в инфраструктуре программного обеспечения ИС

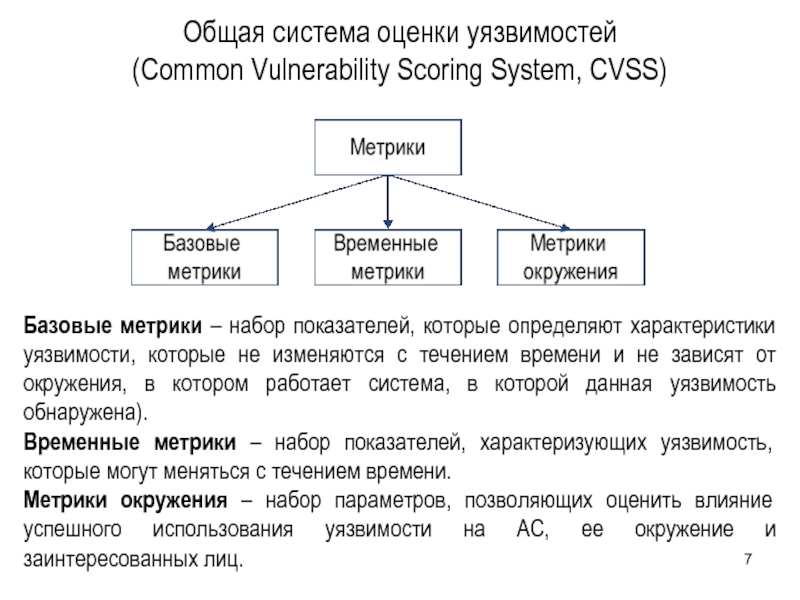

Слайд 7Общая система оценки уязвимостей

(Common Vulnerability Scoring System, CVSS)

Базовые метрики – набор

Временные метрики – набор показателей, характеризующих уязвимость, которые могут меняться с течением времени.

Метрики окружения – набор параметров, позволяющих оценить влияние успешного использования уязвимости на АС, ее окружение и заинтересованных лиц.

Слайд 8Бюллетени уязвимостей

Национальный институт стандартов и технологий (National Institute of Standards and

IBM Internet Security Systems (ISS) публикует бюллетени уязвимостей, включающие базовую и временную оценку CVSS на сайте: http://xforce.iss.net/xforce/alerts.

Qualys публикует ссылки на уязвимости, которые включают базовую и временную оценки CVSS: http://www.qualys.com/research/alerts/.

Бюллетени уязвимостей Cisco включают базовую и временную оценки CVSS: http://tools.cisco.com/MySDN/Intelligence/home.x. Для доступа к информации нужна учетная запись Cisco Connection Online.

Tenable Network Security публикует плагины для сканера безопасности Nessus. Эти плагины включают базовую оценку CVSS: http://www.nessus.org/plugins/.

Positive Technologies использует CVSS отчетах сканера XSpider и системы мониторинга информационной безопасности Maxpatrol: http://www.ptsecurity.ru/.

Слайд 9Классификация угроз по аспекту информационной безопасности

1. Угрозы нарушения конфиденциальности;

2. Угроза нарушения

3. Угроза доступности.

Слайд 10Классификация угроз по непосредственному источнику угроз

1. Угрозы непосредственным источником которых является

2. Угрозы непосредственным источником которых является человек (персонал АС, нарушители).

Слайд 11Классификация угроз по степени преднамеренности проявления

1. Угрозы случайного действия и/или угрозы,

- проявление ошибок программно-аппаратных средств АС;

- некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности;

- неумышленные действия, приводящие к частичному или полному отказу системы или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов или программ);

- неправомерное включение оборудования или изменение режимов работы устройств и программ;

- неумышленная порча носителей информации;

- пересылка данных по ошибочному адресу абонента (устройства);

- ввод ошибочных данных;

- неумышленное повреждение каналов связи.

2. Угрозы преднамеренного действия (например, угрозы действий нарушителя для хищения информации).

Слайд 12Классификация угроз по положению источника угроз

1. Угрозы источник которых расположен вне

- перехват побочных электромагнитных, акустических и других излучений устройств и линий связи, а также наводок активных излучений на вспомогательные технические средства, непосредственно не участвующие в обработке информации (телефонные линии, сети питания и отопления);

- перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему;

- дистанционная фото и видеосъемка.

Слайд 132. Угрозы источник которых расположен в пределах контролируемой зоны территории (помещения),

- хищение производственных отходов (распечаток, записей, списанных носителей информации);

- отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линий связи);

- применение подслушивающих устройств.

3. Угрозы источник которых имеет доступ к периферийным устройствам АС.

4. Угрозы источник которых расположен в АС.

Классификация угроз по положению источника угроз

Слайд 14Классификация угроз по степени зависимости от активности АС

1. Угрозы которые могут

- вскрытие шифров криптозащиты информации;

- хищение носителей информации (магнитных дисков, лент, микросхем памяти, запоминающих устройств и компьютерных систем).

2. Угрозы которые могут проявляться только в процессе автоматизированной обработки данных (например, угрозы выполнения и распространения программных вирусов).

Слайд 15Классификация угроз по степени воздействия на АС

1. Пассивные угрозы, которые при

2. Активные угрозы, которые при воздействии вносят изменения в структуру и содержание АС:

- внедрение аппаратных спецвложений, программных "закладок" и "вирусов", т.е. таких участков программ, которые не нужны для выполнения заявленных функций, но позволяют преодолеть систему защиты, скрытно и незаконно осуществить доступ к системным ресурсам с целью регистрации и передачи критической информации или дезорганизации функционирования системы;

- действия по дезорганизации функционирования системы (изменение режимов работы устройств или программ, забастовка, саботаж персонала, постановка мощных активных радиопомех на частотах работы устройств системы);

- угроза умышленной модификации информации.

Слайд 16Классификация угроз по текущему месту расположения информации, хранимой и обрабатываемой в

1. Угрозы доступа к информации на внешних запоминающих устройствах;

2. Угрозы доступа к информации в оперативной памяти;

3. Угрозы доступа к информации, циркулирующей в линиях связи

4. Угрозы доступа к информации, отображаемой на терминале или печатаемой на принтере.

Слайд 17Модель нарушителя информационной безопасности

Модель нарушителя — абстрактное описание нарушителя информационной безопасности.

Модель

- категории (типы) нарушителей, которые могут воздействовать на объект;

- цели, которые могут преследовать нарушители каждой категории;

- возможный количественный состав;

- используемые инструменты, принадлежности, оснащение;

- типовые сценарии возможных действий, описывающие последовательность (алгоритм) действий групп и отдельных нарушителей, способы их действий на каждом этапе и т.д.

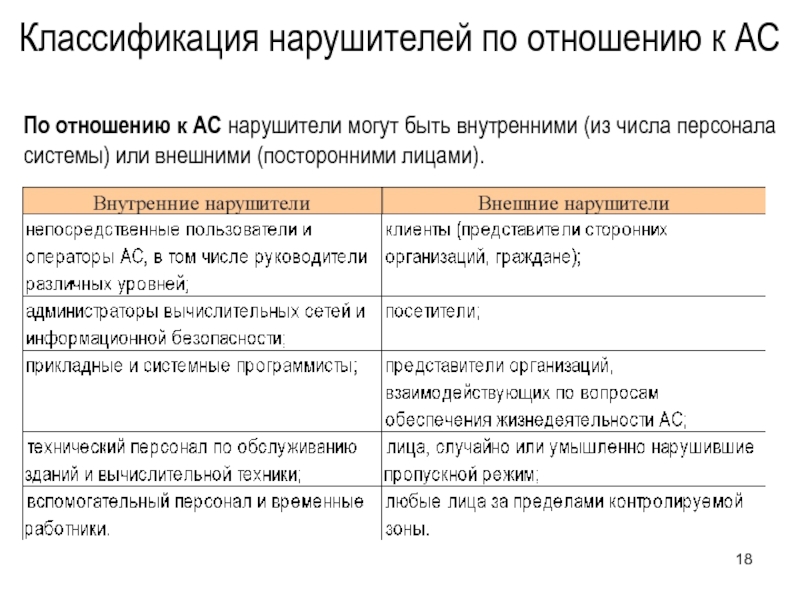

Слайд 18Классификация нарушителей по отношению к АС

По отношению к АС нарушители могут

Слайд 19Классификация нарушителей по уровню возможностей

По уровню возможностей нарушителей можно разделить на

первый уровень определяет самый низкий уровень возможностей - запуск задач (программ) из фиксированного набора, реализующих заранее предусмотренные функции по обработке информации;

второй уровень определяется возможностью создания и запуска собственных программ с новыми функциями по обработке информации;

третий уровень определяется возможностью управления функционированием АС, т.е. воздействием на базовое программное обеспечение системы и на состав и конфигурацию ее оборудования;

четвертый уровень определяется всем объемом возможностей лиц, осуществляющих проектирование, реализацию и ремонт технических средств АС, вплоть до включения в состав СВТ собственных технических средств с новыми функциями по обработке информации.

Слайд 20Классификация нарушителей по уровню квалификации

По уровню квалификации:

- типовые знания о методах

- высокий уровень знаний сетевых технологий, опыт работы со специализированными программными продуктами и утилитами;

- высокие знания в области программирования, системного проектирования и эксплуатации вычислительных систем.

Слайд 21По уровню знаний об атакуемой АС:

- данные об организации работы, структуре

- сведения об информационных ресурсах АС (порядок и правила создания, хранения и передачи информации, структура и свойства информационных потоков);

- данные об уязвимостях, включая данные о недокументированных (недекларированных) возможностях технических и программных средств АС;

- данные о реализованных в АС средствах защиты, принципах и алгоритмах их работы;

- исходные тексты программного обеспечения АС.

Классификация нарушителей по уровню знаний об атакуемой АС