- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Стандарты управления информационной безопасностью презентация

Содержание

- 1. Стандарты управления информационной безопасностью

- 2. Вопросы лекции Стандарты управления информационной безопасностью BS

- 3. Стандарты управления ИБ BS 7799 и

- 4. Части BS 7799 BS 7799-1.1998 «Информационные технологии

- 5. BS 7799. Активы, угрозы, риски Приложение С

- 6. С1. Идентификация ресурсов

- 7. С.2 Примерный перечень угроз Организация должна самостоятельно

- 8. С.З Примеры угроз С.3.2 Физическая безопасность и

- 9. С.4 Примеры уязвимостей С.4.2 Безопасность

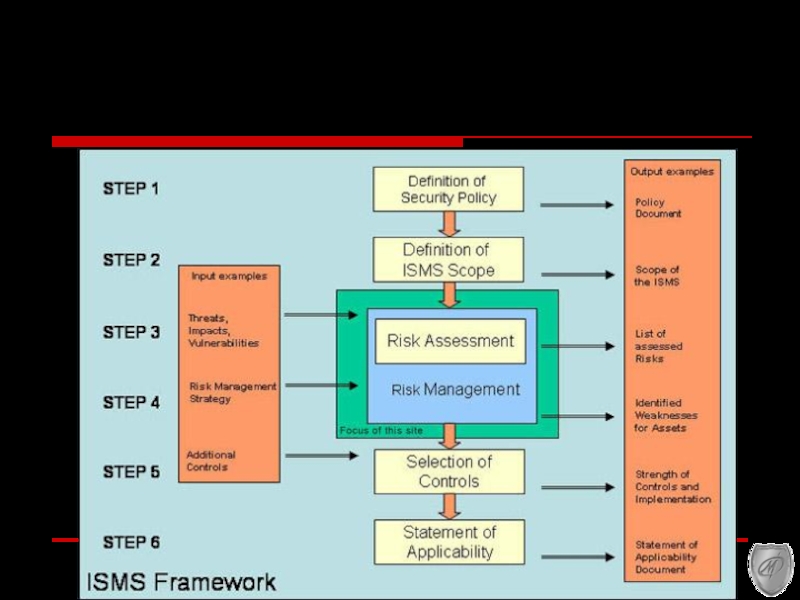

- 10. Управление рисками и этапы СУИБ (ISMS)

- 11. Стандарт ISO/IEC 17799 Стандарт ISO/IEC 17799 —

- 12. Стандарт ISO/IEC 17799 Основная идея стандарта —

- 13. Стандарт ISO/IEC 17799 Структура стандарта позволяет

- 14. Стандарт ISO/IEC 17799 Пример раздела – «Безопасность

- 15. Стандарт ISO/IEC 17799 Ключевые элементы управления, которые

- 16. Стандарт ISO/IEC 17799 Риск - произведение показателя

- 17. ISO/IEC 27001:2005 "Системы управления информационной безопасности. Требования"

- 18. ISO/IEC 27001:2005 "Системы управления информационной безопасности.

- 19. ISO/IEC 27001:2005 Общие положения стандарта ИБ -

- 20. ISO/IEC 27001:2005 Процессный подход Процессный подход

- 21. ISO/IEC 27001:2005 Этапы создания СУИБ PDCA-модель

- 22. ISO/IEC 27001:2005 Этапы создания СУИБ (1)

- 23. ISO/IEC 27001:2005 Этапы создания СУИБ (2)

- 24. ISO/IEC 27001:2005 Этапы создания СУИБ (3)

- 25. ISO/IEC 27001:2005 Этапы создания СУИБ (4)

- 26. ISO/IEC 27001:2005 Документация СУИБ требования к документации:

- 27. ISO/IEC 27001:2005 Дополнительные аспекты Ответственность руководства График

- 28. Сертификация СУИБ на соответствие ISO 27001

- 29. Сертификация СУИБ Процедура добровольной сертификации - для

- 30. Сертификация СУИБ Под сертификацией СУИБ организации по

- 31. Важность сертификации СУИБ укрепляет имидж компании, повышает

- 32. Важность сертификации СУИБ Как свидетельствует текущая практика,

- 33. Для получения сертификата СУИБ предприятия оценивается

- 34. Выгоды внедрения СУИБ по требованиям стандарта ISO/IEC

- 35. Выгоды внедрения СУИБ по требованиям стандарта ISO/IEC

- 36. Следующая тема: "Создание СУИБ на предприятии"

Слайд 2Вопросы лекции

Стандарты управления информационной безопасностью BS 7799 и ISO/IEC 17799. Их

Международный стандарт ISO/IEC 27001:2005 "Системы управления информационной безопасности. Требования".

Сертификация СУИБ на соответствие ISO 27001

Слайд 3Стандарты управления ИБ

BS 7799 и ISO/IEC 17799

Обеспечение ИБ - постоянный

Конец 1990-х – стандарт УИБ BS 7799 (BSI 7799 - Британский Институт Стандартов - BSI). Задача обеспечения государственных и коммерческих организаций инструментом для создания эффективных систем ИБ на основе современных методов управления.

В 2000 году он назван "Международный стандарт ISO/IEC 17799. «Информационные технологии — Управление информационной безопасностью».

Слайд 4Части BS 7799

BS 7799-1.1998 «Информационные технологии - Свод практических правил по

BS 7799-2.1999 «Системы менеджмента ИБ - Требования и руководство по применению» -> ISO/IEC 27001 «Информационные технологии. Методы защиты. Системы менеджмента защиты информации. Требования»

BS 7799-3.2005 – «Системы управления ИБ - Часть 3: Руководство по управлению рисками ИБ» - анализ и управление рисками

Слайд 5BS 7799. Активы, угрозы, риски

Приложение С

С.1. Идентификация ресурсов

С.2 Примерный перечень угроз

С.З

С.4. Примеры уязвимостей

С.5 Примеры методов оценки рисков

Слайд 7С.2 Примерный перечень угроз

Организация должна самостоятельно выбрать подходы к оценке и

Смотрим в BS 7799

Слайд 8С.З Примеры угроз

С.3.2 Физическая безопасность и безопасностью окружающей среды

С.3.2.2 Безопасность оборудования

С.3.3

С.3.4 Аспекты ИБ в управлении непрерывностью бизнеса

С.3.5 Соответствие

Слайд 9С.4 Примеры уязвимостей

С.4.2 Безопасность кадровых ресурсов

С.4.3 Физическая безопасность и

С.4.4 Управление коммуникациями и операциями

С.4.5 Контроль доступа

С.4.6 Приобретение, разработка и сопровождение информационных систем

Слайд 11Стандарт ISO/IEC 17799

Стандарт ISO/IEC 17799 — это модель системы управления, которая

общую организацию,

классификацию данных,

системы доступа,

направления планирования,

ответственность сотрудников,

использование оценки риска и т.п.

В процессе внедрения стандарта создается система управления ИБ, цель которой — сокращение материальных потерь, связанных с нарушением ИБ.

Слайд 12Стандарт ISO/IEC 17799

Основная идея стандарта — помочь коммерческим и государственным хозяйственным

не только обеспечить надежную защиту информации,

но также организовать эффективный доступ к данным и нормальную работу с ними.

Слайд 13Стандарт ISO/IEC 17799

Структура стандарта

позволяет выбрать те средства управления, которые имеют

Содержание стандарта включает разделы:

политика безопасности;

организация защиты;

классификация ресурсов и контроль;

безопасность персонала;

физическая безопасность и Б окружающей среды;

администрирование КС и вычислительных сетей;

управление доступом к системе;

разработка и сопровождение информационных систем;

планирование непрерывной работы организации;

выполнение требований (соответствие законодательству).

Слайд 14Стандарт ISO/IEC 17799

Пример раздела – «Безопасность персонала» (BS 7799 “Раздел 4.

)

Слайд 15Стандарт ISO/IEC 17799

Ключевые элементы управления, которые представляются как фундаментальные:

• политика ИБ;

•

• образование и тренинг по ИБ;

• отчетность за инциденты по безопасности;

• защита от вирусов;

• обеспечение непрерывности работы;

• контроль копирования лицензионного программного обеспечения;

• защита архивной документации организации;

• защита персональных данных;

• реализация политики ИБ

Слайд 16Стандарт ISO/IEC 17799

Риск - произведение показателя возможных потерь (ущерба) на вероятность

Потери - материальные потери, связанные с нарушением следующих свойств информационного ресурса:

конфиденциальность; целостность; доступности.

Стандарт не сосредотачивается только на обеспечении конфиденциальности.

Анализ риска сводится к ответам на вопросы:

• Что может угрожать информационным ресурсам?

• Какова уязвимость этим угрозам, то есть, что может произойти с тем или другим информационным ресурсом?

• Если это произойдет, то насколько тяжелыми будут последствия? Какие возможны убытки?

• Как часто следует ожидать подобные случаи?

Слайд 17ISO/IEC 27001:2005 "Системы управления информационной безопасности. Требования"

Лучшая мировая практика в области

Слайд 18ISO/IEC 27001:2005

"Системы управления информационной безопасности. Требования"

Область применения

Все виды организаций (коммерческие

Определяет требования

к средствам контроля безопасности, специально разработанные для нужд организации, или ее части.

Цель

выбор адекватных и соразмерных средств контроля ИБ, которые защищают информационные активы и предоставляют уверенность заинтересованным сторонам.

Назначение

Устанавливает требования к системе управления ИБ для демонстрации способности организации защищать свои информационные ресурсы.

Слайд 19ISO/IEC 27001:2005

Общие положения стандарта

ИБ - "сохранение конфиденциальности, целостности и доступности информации;

Основная задача ИБ - защита информационных ресурсов компании от внутренних и внешних умышленных и неумышленных угроз (подделка, вандализм, кража, пожар, системный сбой и др.).

Цель ИБ - обеспечение непрерывности бизнеса компании и минимизация бизнес-рисков путем предупреждения инцидентов безопасности и уменьшения размеров потенциального ущерба.

Слайд 20ISO/IEC 27001:2005 Процессный подход

Процессный подход к

управлению безопасностью

PDCA–модель (или модель Шухарта-Деминга)

Слайд 21ISO/IEC 27001:2005

Этапы создания СУИБ

PDCA-модель

(P) Разработка системы

управления ИБ

(D) Внедрение и

(C) Проведение мониторинга и анализа системы управления ИБ

(A) Поддержка и улучшение системы управления ИБ

Слайд 22ISO/IEC 27001:2005

Этапы создания СУИБ (1)

"Разработка системы управления информационной безопасности«. Организация

определить область и границы действия СУИБ;

определить политику СУИБ на основе характеристик бизнеса, организации, ее размещения, активов и технологий;

определить подход к оценке риска в организации;

идентифицировать риски;

проанализировать и оценить риски;

определить и оценить различные варианты обработки рисков;

выбрать цели и меры управления для обработки рисков;

получить утверждение руководством предполагаемых остаточных рисков;

получить разрешение руководства на внедрение и эксплуатацию СУИБ;

подготовить Положение о применимости.

Слайд 23ISO/IEC 27001:2005

Этапы создания СУИБ (2)

"Внедрение и функционирование системы управления информационной

разработать план обработки рисков, определяющий соответствующие действия руководства, ресурсы, обязанности и приоритеты в отношении управления рисков ИБ;

реализовать план обработки рисков для достижения намеченных целей управления, включающий в себя вопросы финансирования, а также распределение функций и обязанностей;

внедрить выбранные меры управления;

определить способ измерения результативности выбранных мер управления;

реализовать программы по обучению и повышению квалификации сотрудников;

управлять работой СУИБ;

управлять ресурсами СУИБ;

внедрить процедуры и другие меры управления, обеспечивающие быстрое обнаружение событий ИБ и реагирование на инциденты, связанные с ИБ.

Слайд 24ISO/IEC 27001:2005

Этапы создания СУИБ (3)

"Проведение мониторинга и анализа системы управления

выполнять процедуры мониторинга и анализа;

проводить регулярный анализ результативности СУИБ;

измерять результативность мер управления для проверки соответствия требованиям ИБ;

пересматривать оценки рисков через установленные периоды времени, анализировать остаточные риски и установленные приемлемые уровни рисков, учитывая изменения;

проводить внутренние аудиты СУИБ через установленные периоды времени;

регулярно проводить руководством организации анализ СУИБ в целях подтверждения адекватности ее функционирования и определения направлений совершенствования;

обновлять планы ИБ с учетом результатов анализа и мониторинга;

регистрировать действия и события, способные повлиять на результативность или функционирование СУИБ.

Слайд 25ISO/IEC 27001:2005

Этапы создания СУИБ (4)

"Поддержка и улучшение системы управления информационной

выявлять возможности улучшения СУИБ;

предпринимать необходимые корректирующие и предупреждающие действия, использовать на практике опыт по обеспечению ИБ, полученный как в собственной организации, так и в других организациях;

передавать подробную информацию о действиях по улучшению СУИБ всем заинтересованным сторонам, при этом степень ее детализации должна соответствовать обстоятельствам и, при необходимости, согласовывать дальнейшие действия;

обеспечивать внедрение улучшений СУИБ для достижения запланированных целей.

Слайд 26ISO/IEC 27001:2005

Документация СУИБ

требования к документации:

положения политики СУИБ и описание области функционирования,

описание методики и отчет об оценке рисков,

план обработки рисков,

документирование связанных процедур.

Д.б. определен процесс управления документами

актуализация, использование, хранение и уничтожение.

необходимо вести и поддерживать в рабочем состоянии учетные записи и записи о выполнении процессов.

журналы регистрации посетителей, отчеты о результатах аудита и т.п.

Слайд 27ISO/IEC 27001:2005

Дополнительные аспекты

Ответственность руководства

График аудитов ИБ

Анализ системы УИБ

Работы по улучшению системы

Рекомендации стандарта ISO/IEC 17799:2005.

Работа с персоналом !!!

Слайд 29Сертификация СУИБ

Процедура добровольной сертификации - для подтверждения соответствия существующей в организации

ISO 27001:2005 является стандартом, по которому проводится официальная сертификация СУИБ.

Стандарт представляет собой перечень требований, обязательных для сертификации.

Слайд 30Сертификация СУИБ

Под сертификацией СУИБ организации по требованиям стандарта ISO 27001:2005 понимается

комплекс

проводимых независимыми экспертами,

в результате чего подтверждается наличие и надлежащее функционирование всех рекомендуемых стандартом механизмов контроля, применимых в данной организации.

Слайд 31Важность сертификации СУИБ

укрепляет имидж компании, повышает интерес клиентов

расширяется сфера деятельности компании

мотивирующее и мобилизующее воздействие на персонал компании

Слайд 32Важность сертификации СУИБ

Как свидетельствует текущая практика,

расходы на сертификацию в большинстве случаев

а получаемые преимущества многократно их компенсируют

Слайд 33

Для получения сертификата СУИБ предприятия оценивается аудитором.

Аудит состоит из

анализа

а также выборочного контроля в организации, который позволяет удостовериться, что реальная практика отвечает описанию системы.

Слайд 34Выгоды внедрения СУИБ по требованиям стандарта ISO/IEC 27001:2005 СУИБ на основе ISO

Сделать большинство информационных активов наиболее понятными для управления компании.

Выявлять основные угрозы безопасности для существующих бизнес-процессов.

Рассчитывать риски и принимать решения на основе бизнес-целей компании.

Обеспечить эффективное управление системой в критичных ситуациях.

Проводить процесс выполнения политики безопасности (находить и исправлять слабые места в системе информационной безопасности).

Слайд 35Выгоды внедрения СУИБ по требованиям стандарта ISO/IEC 27001:2005 СУИБ на основе ISO

Четко определить личную ответственность.

Достигнуть снижения и оптимизации стоимости поддержки системы безопасности.

Продемонстрировать клиентам, партнерам, владельцам бизнеса свою приверженность к информационной безопасности.

Получить международное признание и повышение авторитета компании, как на внутреннем рынке, так и на внешних рынках.

Подчеркнуть прозрачность и чистоту бизнеса перед законом благодаря соответствию стандарту.