- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Направления обеспечения информационной безопасности презентация

Содержание

- 1. Направления обеспечения информационной безопасности

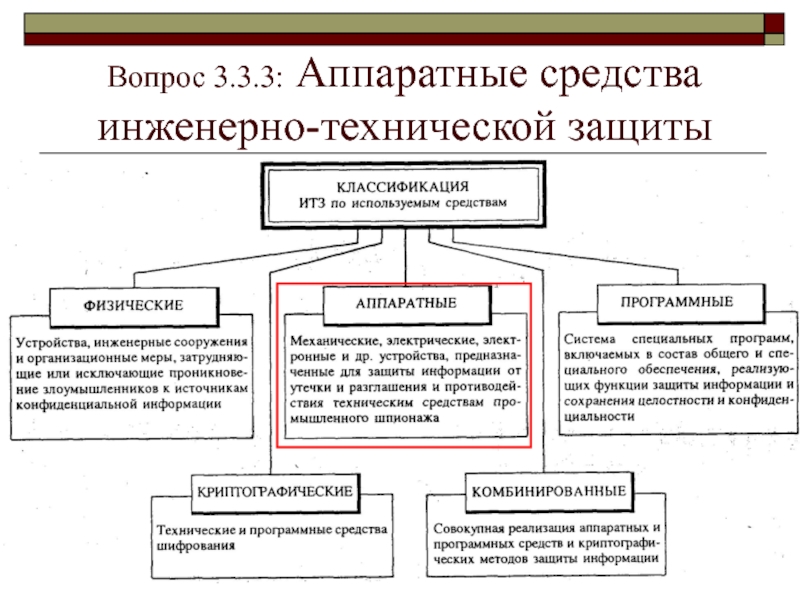

- 2. Вопрос 3.3.3: Аппаратные средства инженерно-технической защиты

- 3. Аппаратные средства защиты информации — это различные

- 4. Наиболее распространенные аппаратные средства специальные регистры

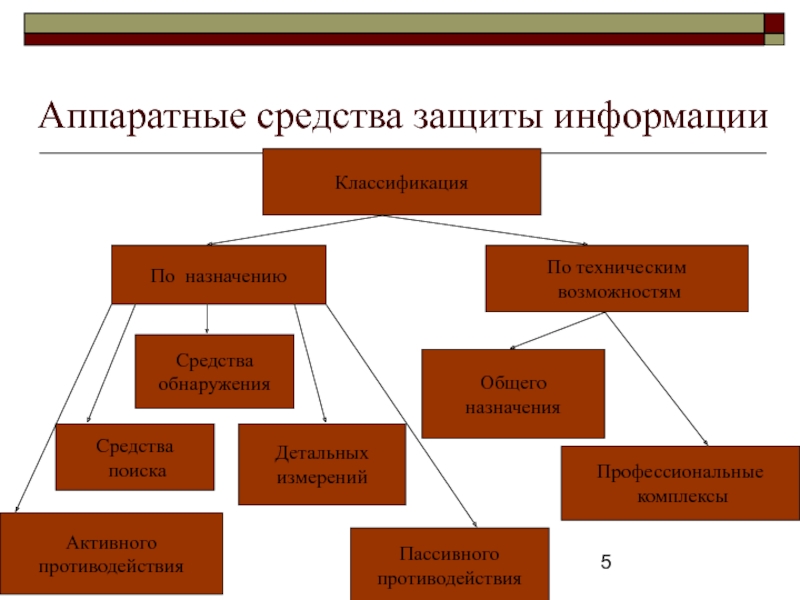

- 5. Аппаратные средства защиты информации

- 6. Классификация аппаратных средств По техническим возможностям средства

- 7. Закладное устройство ( жучок ) - миниатюрное

- 8. Акустические ЗУ – предназначены для подслушивания акустической

- 9. Обнаружение радиозакладных устройств (РЗУ) РЗУ содержат

- 10. Визуальный осмотр – тщательный осмотр помещения, строительных

- 11. К основным устройствам, применяемым для обнаружения РЗУ

- 12. Специальные радиоприемные устройства должны

- 13. Комплекс использует несколько пространственно разнесенных антенн для

- 14. Особенности комплекса: 18 ГГц частотный диапазон; скорость

- 15. Диапазон частот приемника простирается от 20

- 16. 1)проверки помещения, электросети, телефонных линий и

- 17. Внешний вид комплекса «АКОР-2ПК»

- 18. 1)Для поиска закладных устройств: высокочувствительный быстро действующий

- 19. спектральный анализ в трехмерном пространстве, позволяющий выявлять

- 20. автоматическая идентификация списка обнаруженных ПЭМИ ; идентификация

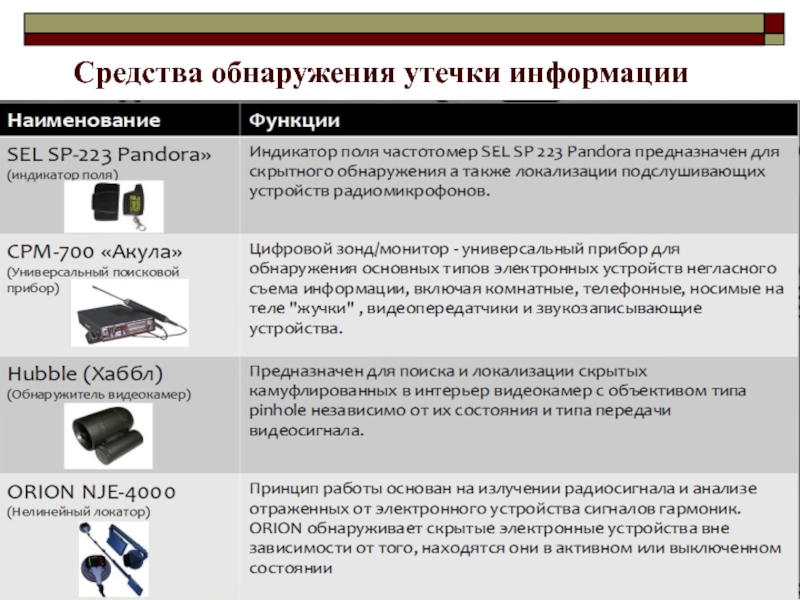

- 21. Средства обнаружения утечки информации

- 22. Средства акустического и вибро-акустического зашумления

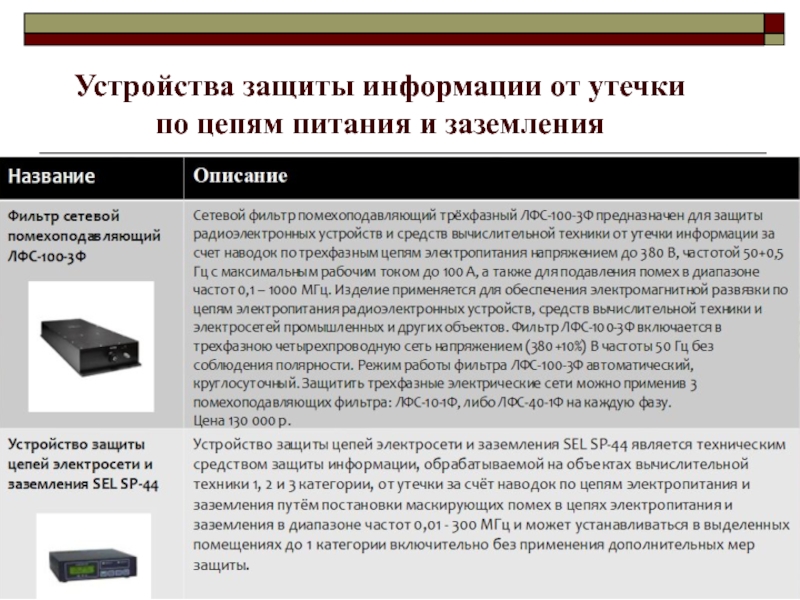

- 23. Устройства защиты информации от утечки по цепям питания и заземления

- 24. Маскировка - метод защиты информации с

- 25. Средства активного и пассивного противодействия Классификация аппаратных средств

- 26. «Bluetooth Voice Changer» - небольших размеров преобразователь

- 27. Подслушивание – способ ведения разведки и промышленного

- 28. 1.Микрофонное прослушивание – это специальные изменения

- 29. При организации защиты телефонных линий необходимо учитывать

- 30. Примеры средств защиты от микрофонного прослушивания: Цикада-М NM2051 Троян

- 31. Большая часть устройств для активного предохранения телефонных

- 32. Средства прослушивания с помощью микрофона: Микрофоны

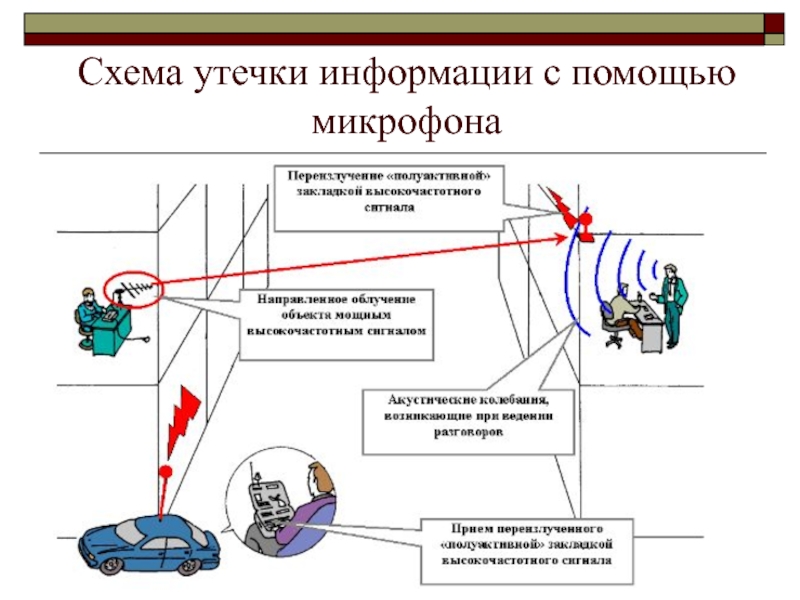

- 33. Схема утечки информации с помощью микрофона

- 34. 2. Радиозакладки- это миниатюрное электронное устройство,

- 35. 1. С передачей сигнала по эфиру: Выявление

- 36. 2. С передачей сигнала по проводам Выявление

- 37. Примеры средств защиты от радиозакладок BugHunter Молния

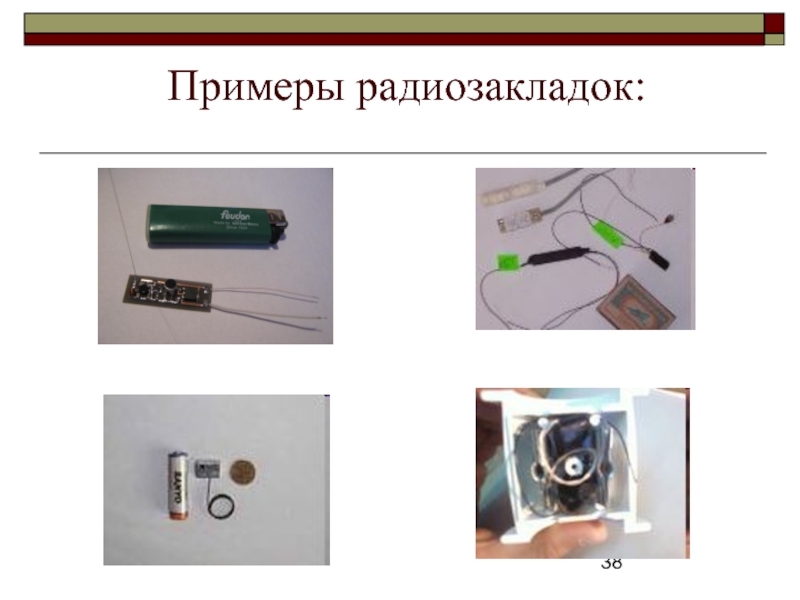

- 38. Примеры радиозакладок:

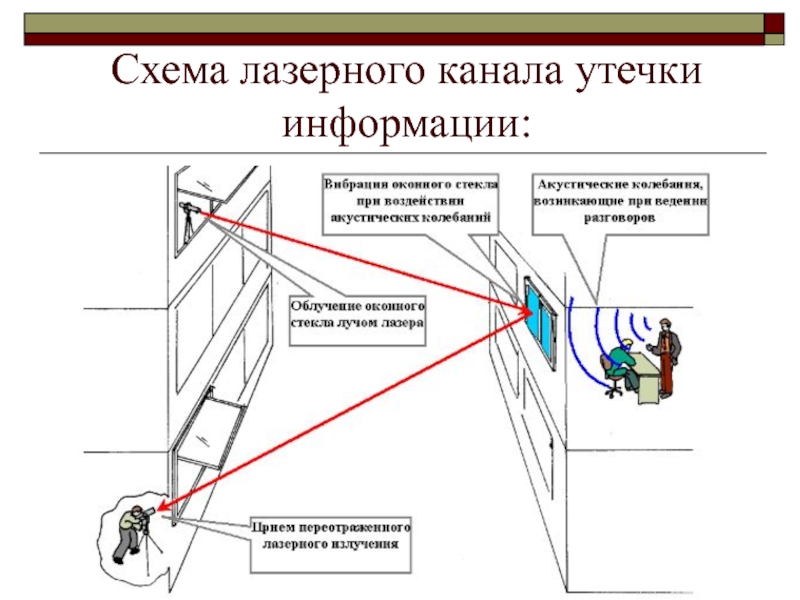

- 39. Схема лазерного канала утечки информации:

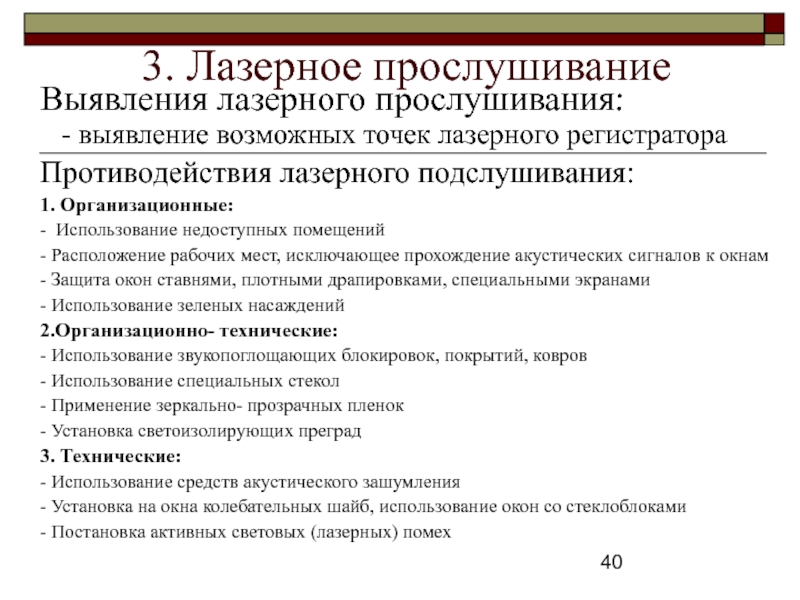

- 40. 3. Лазерное прослушивание Выявления лазерного прослушивания:

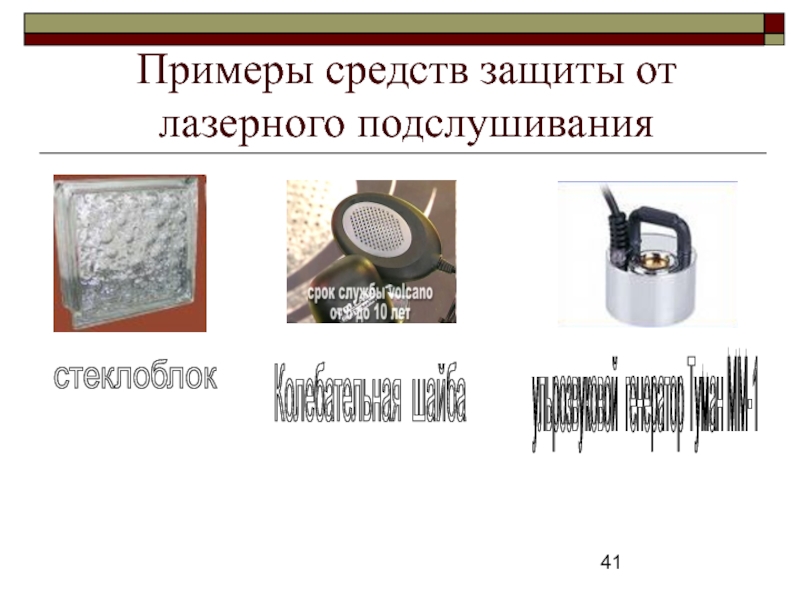

- 41. Примеры средств защиты от лазерного подслушивания стеклоблок

- 42. Примеры средств лазерного подслушивания:

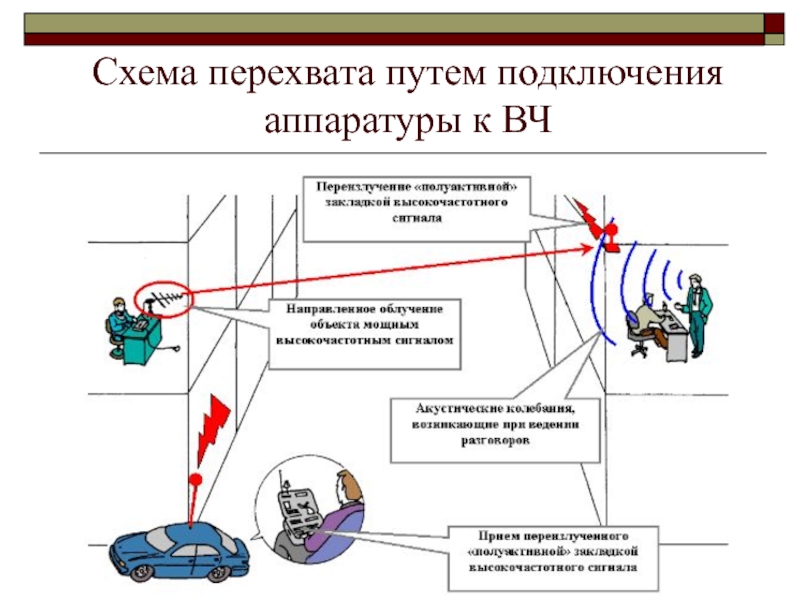

- 43. Схема перехвата путем подключения аппаратуры к ВЧ

- 44. 4. ВЧ - навязывание Выявление ВЧ –

- 45. 4 Примеры средств защиты от ВЧ-навязывания Darth Vader's TIE Fighter Easykit Pocket DPA-7000

- 46. Примеры средств подслушивания с помощью ВЧ-навязывания:

- 47. Электронный замок «Соболь» - аппаратно-программное средство защиты компьютера от несанкционированного доступа.

- 48. Возможности электронного замка «Соболь» - Идентификация

- 49. Аппаратно-программный комплекс шифрования "Континент" и его возможности

- 50. Аппаратный Firewall (Brandmauer, межсетевой экран)

- 51. Понятие и задачи Firewall Аппаратный Firewall представляет

- 52. Один из результатов опроса: Лучшие аппаратные файрволы

- 53. Теоретическая основа Наблюдение – способ ведения разведки

- 54. Защита от наблюдения и фотографирования предполагает: выбор

- 55. Практические примеры Средства скрытой фото- и видеосъемки

- 56. Стильный галстук-"шпион" со встроенной скрытой видео-аудио камерой

- 57. Ударопрочный фонарик с видеокамерой Характеристика

- 58. Шуруп – скрытая видеокамера Характеристика

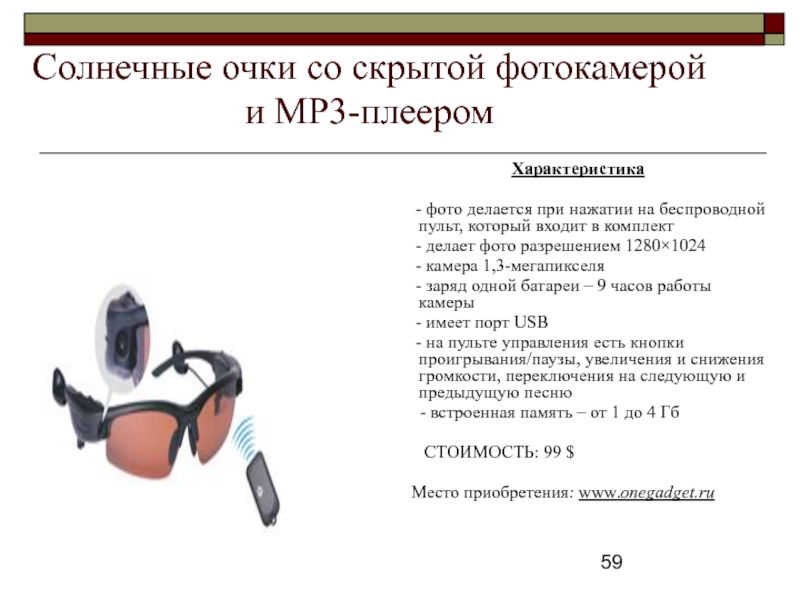

- 59. Солнечные очки со скрытой фотокамерой и МР3-плеером

- 60. Скрытая видеокамера - пуговица Характеристика

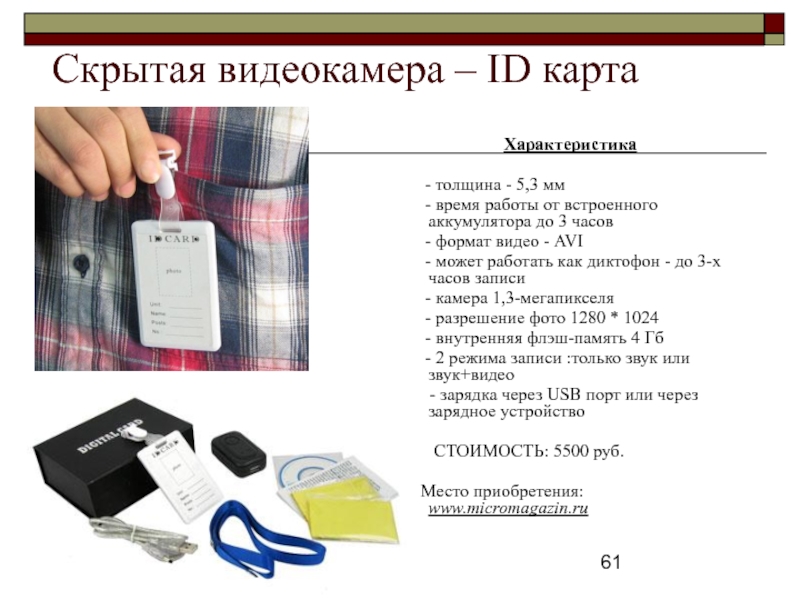

- 61. Скрытая видеокамера – ID карта Характеристика

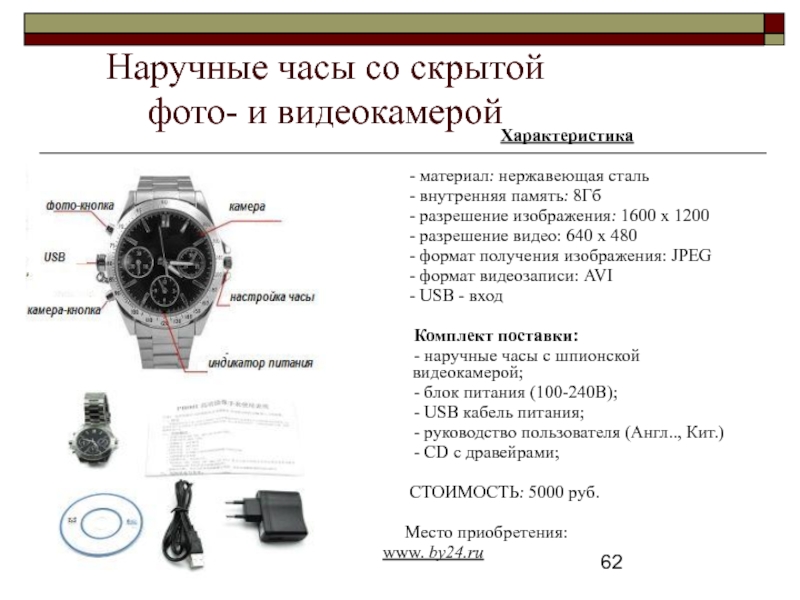

- 62. Наручные часы со скрытой фото- и

- 63. Видеокамера в брелке автосигнализации Характеристика

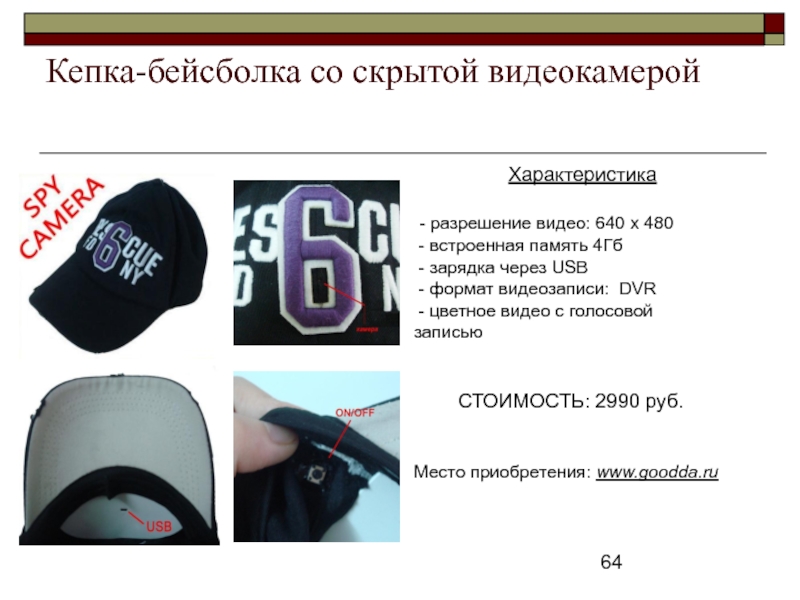

- 64. Кепка-бейсболка со скрытой видеокамерой Характеристика

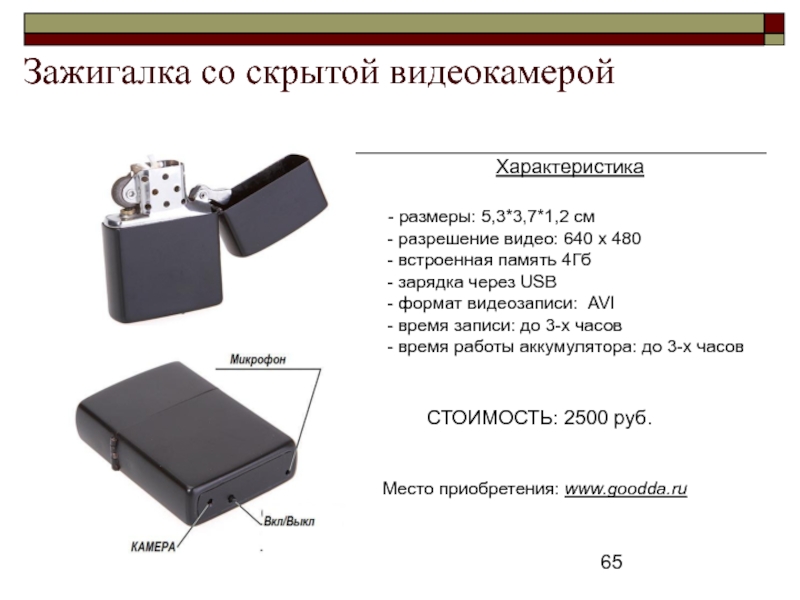

- 65. Зажигалка со скрытой видеокамерой Характеристика

- 66. Ремень со скрытой видеокамерой Характеристика

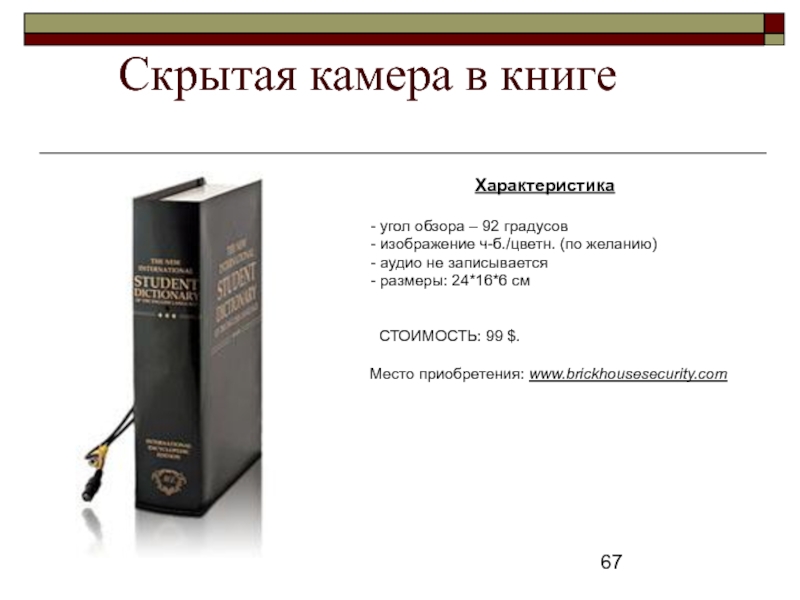

- 67. Скрытая камера в книге Характеристика

- 68. Аппаратные средства восстановления данных

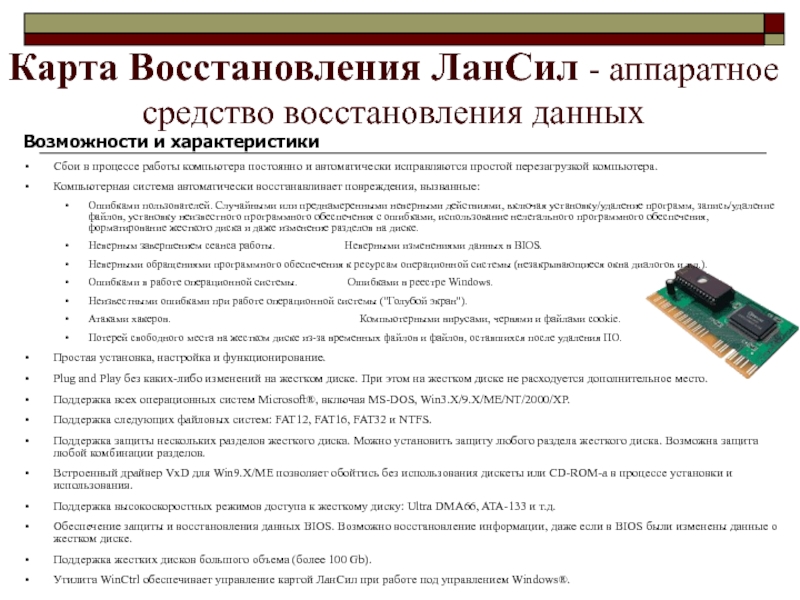

- 69. Возможности и характеристики Сбои в процессе работы

- 70. Восстановление данных при различных ситуациях Восстановление поврежденной

- 71. Спасибо за внимание

Слайд 3Аппаратные средства защиты информации — это различные технические устройства, системы и

Применяются для решения следующих задач:

проведение специальных исследований технических средств на наличие возможных каналов утечки информации

выявление каналов утечки информации на разных объектах и в помещениях

локализация каналов утечки информации

поиск и обнаружение средств промышленного шпионажа и техники кражи информации

для изоляции помещений во время ведения переговоров или каких-то важных совещаний

противодействие НСД (несанкционированному доступу) к источникам конфиденциальной информации и другим действиям

Слайд 4Наиболее распространенные аппаратные средства

специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих

генераторы кодов, предназначенные для автоматического генерирования идентифицирующего кода устройства;

устройства измерения индивидуальных характеристик человека (голоса, отпечатков) с целью его идентификации;

специальные биты секретности, значение которых определяет уровень секретности информации, хранимой в ЗУ, которой принадлежат данные биты;

схемы прерывания передачи информации в линии связи с целью периодической проверки адреса выдачи данных. Особую и получающую наибольшее распространение группу аппаратных средств защиты составляют устройства для шифрования информации (криптографические методы).

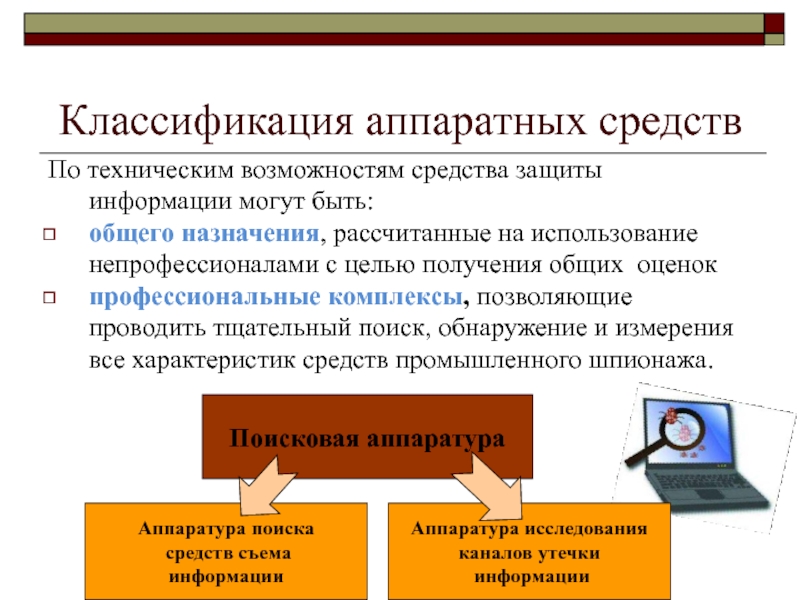

Слайд 6Классификация аппаратных средств

По техническим возможностям средства защиты информации могут быть:

общего назначения,

профессиональные комплексы, позволяющие проводить тщательный поиск, обнаружение и измерения все характеристик средств промышленного шпионажа.

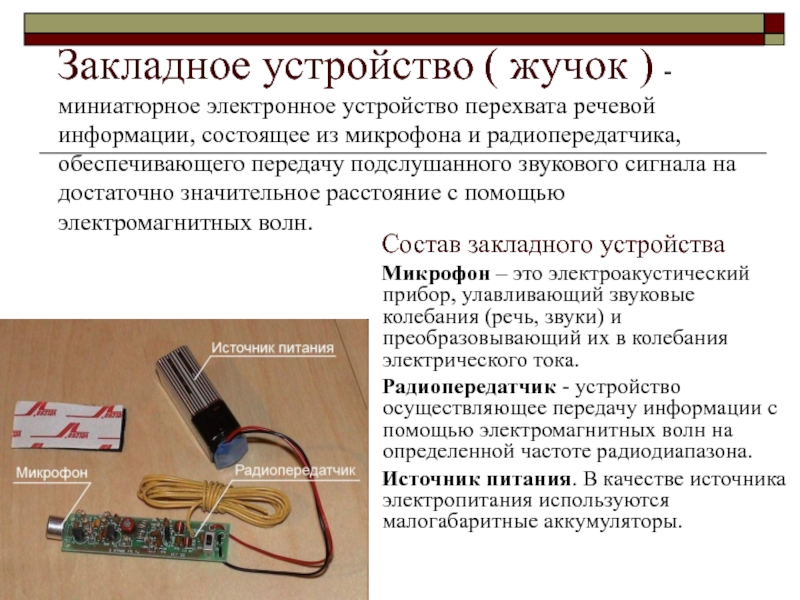

Слайд 7 Закладное устройство ( жучок ) - миниатюрное электронное устройство перехвата речевой

Состав закладного устройства

Микрофон – это электроакустический прибор, улавливающий звуковые колебания (речь, звуки) и преобразовывающий их в колебания электрического тока.

Радиопередатчик - устройство осуществляющее передачу информации с помощью электромагнитных волн на определенной частоте радиодиапазона.

Источник питания. В качестве источника электропитания используются малогабаритные аккумуляторы.

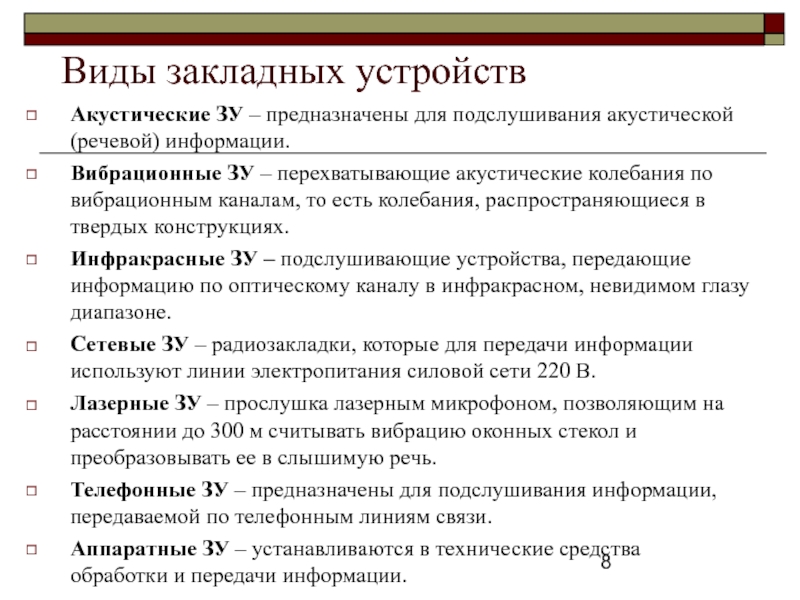

Слайд 8Акустические ЗУ – предназначены для подслушивания акустической (речевой) информации.

Вибрационные ЗУ –

Инфракрасные ЗУ – подслушивающие устройства, передающие информацию по оптическому каналу в инфракрасном, невидимом глазу диапазоне.

Сетевые ЗУ – радиозакладки, которые для передачи информации используют линии электропитания силовой сети 220 В.

Лазерные ЗУ – прослушка лазерным микрофоном, позволяющим на расстоянии до 300 м считывать вибрацию оконных стекол и преобразовывать ее в слышимую речь.

Телефонные ЗУ – предназначены для подслушивания информации, передаваемой по телефонным линиям связи.

Аппаратные ЗУ – устанавливаются в технические средства обработки и передачи информации.

Виды закладных устройств

Слайд 9Обнаружение радиозакладных устройств (РЗУ)

РЗУ содержат в своей конструкции электронные схемы

Основные признаки излучения радиозакладок:

относительно высокий уровень излучения, обусловленный необходимостью передачи сигнала за пределы контролируемого помещения;

непрерывная в течение некоторого времени работа (прерывистый режим работы днем и практически, полное молчание ночью; излучение возникает одновременно с поднятием трубки и исчезает, когда трубка положена);

появление нового источника в обычно свободном частотном диапазоне;

использование в ряде радиозакладок направленных антенн приводит к сильной локализации излучения, то есть существенной неравномерности его уровня в пределах контролируемого объекта;

изменение («размывание») спектра излучений радиомикрофонов при возникновении каких-либо шумов в контролируемом помещении. Он проявляется только в том случае, если РЗУ работает без кодирования передаваемой информации.

Слайд 10Визуальный осмотр – тщательный осмотр помещения, строительных конструкций, коммуникаций, элементов интерьера,

- Поиск закладных устройств с применением специальной аппаратуры.

Поиск закладных устройств с помощью радиоконтроля

(радиомониторинг) помещений

Поиск закладных устройств

Слайд 11К основным устройствам, применяемым для обнаружения РЗУ относятся:

- индикаторы поля;

- специальные

- программно-аппаратные комплексы радиоконтроля;

- нелинейные радиолокаторы.

Слайд 12Специальные радиоприемные устройства должны

- иметь возможность настройки на

- обладать функциями выделения нужного сигнала по характерным признакам на фоне мешающих сигналов и помех (избирательность по спектру частот);

- обладать способностью к демодуляции различных видов сигналов (избавляться от сигнала несущей частоты, а полезный сигнал преобразовывать в низкочастотный сигнал и демодулировать с помощью детектора, соответствующего типу использованной модуляции).

Слайд 13Комплекс использует несколько пространственно разнесенных антенн для поиска, оценки параметров и

Встроенный автоматический конвертор проводных линий комплекса «Спектр – Professional» обеспечивает обнаружение «опасных» сигналов от сетевых микрофонов в различных проводных линиях, а подключение ИК-датчика позволяет выявлять устройства негласного съема информации в инфракрасном диапазоне.

Многоканальный комплекс

«Спектр – Professional»

Слайд 14Особенности комплекса:

18 ГГц частотный диапазон;

скорость обзора до 100 МГц/с;

встроенный антенный коммутатор;

встроенный

мобильное исполнение;

Компьютерный комплекс «Омега»

Слайд 15Диапазон частот приемника

простирается от 20 МГц до 12 ГГц.

Цифровой

настраиваться на сигнал с точностью

до 1 Гц. Мониторинговый приемник

GigaJet может быть спроектирован

для распределенной системы

мониторинга в двухканальной, либо

многоканальной конфигурации.

Мониторинговый приемник RS GigaJet

Слайд 16

1)проверки помещения, электросети, телефонных линий и офисной техники на наличие устройств

2)обнаружения и измерения побочных электромагнитных излучений и наводок (ПЭМИН) от персональных компьютеров (ПК), оргтехники и аппаратуры связи и др. слаботочной техники;

3)выявления информативных сигналов и оценки защищенности тестируемых специальными тестами ПК и слаботочной техники от средств перехвата информации по каналам ПЭМИН.

Автоматизированный комплекс радиомониторинга и поиска закладных устройств обнаружения и измерения излучений от устройств ЭВТ «АКОР-2ПК»

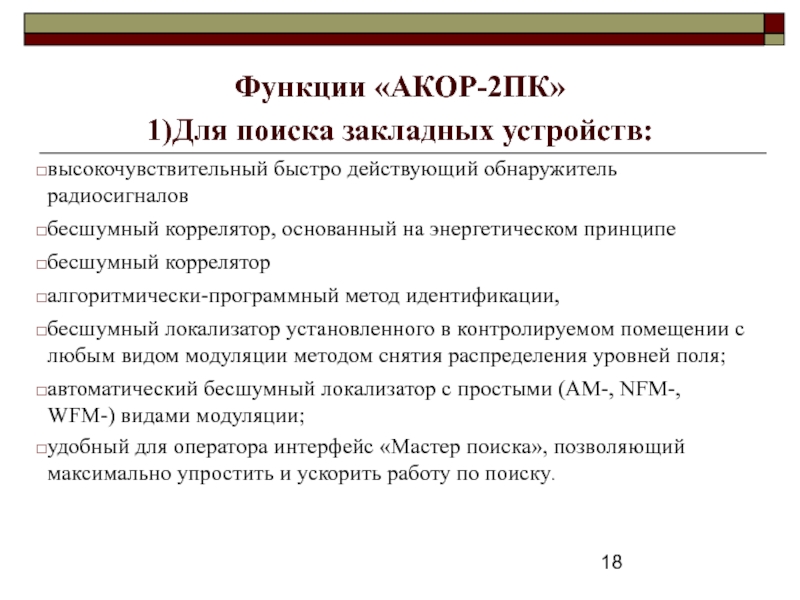

Слайд 181)Для поиска закладных устройств:

высокочувствительный быстро действующий обнаружитель радиосигналов

бесшумный коррелятор, основанный на

бесшумный коррелятор

алгоритмически-программный метод идентификации,

бесшумный локализатор установленного в контролируемом помещении с любым видом модуляции методом снятия распределения уровней поля;

автоматический бесшумный локализатор с простыми (АМ-, NFM-, WFM-) видами модуляции;

удобный для оператора интерфейс «Мастер поиска», позволяющий максимально упростить и ускорить работу по поиску.

Функции «АКОР-2ПК»

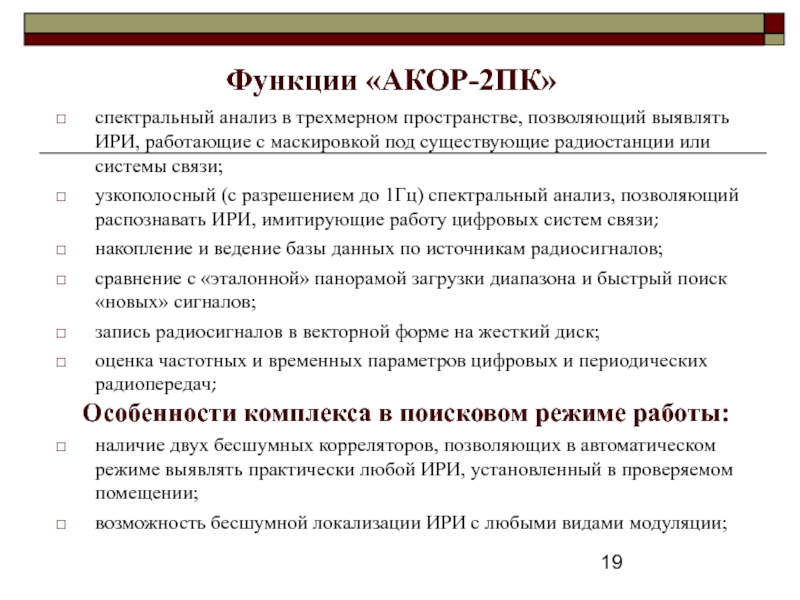

Слайд 19спектральный анализ в трехмерном пространстве, позволяющий выявлять ИРИ, работающие с маскировкой

узкополосный (с разрешением до 1Гц) спектральный анализ, позволяющий распознавать ИРИ, имитирующие работу цифровых систем связи;

накопление и ведение базы данных по источникам радиосигналов;

сравнение с «эталонной» панорамой загрузки диапазона и быстрый поиск «новых» сигналов;

запись радиосигналов в векторной форме на жесткий диск;

оценка частотных и временных параметров цифровых и периодических радиопередач;

Особенности комплекса в поисковом режиме работы:

наличие двух бесшумных корреляторов, позволяющих в автоматическом режиме выявлять практически любой ИРИ, установленный в проверяемом помещении;

возможность бесшумной локализации ИРИ с любыми видами модуляции;

Функции «АКОР-2ПК»

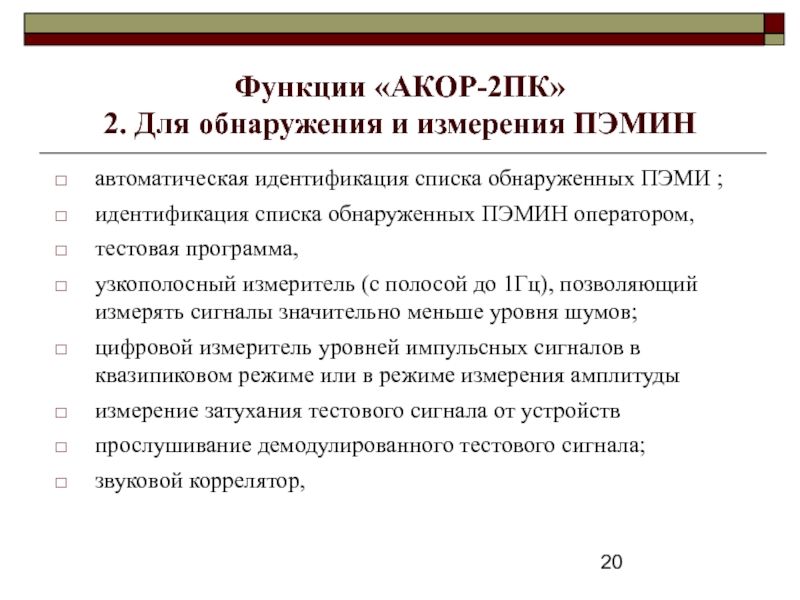

Слайд 20автоматическая идентификация списка обнаруженных ПЭМИ ;

идентификация списка обнаруженных ПЭМИН оператором,

тестовая

узкополосный измеритель (с полосой до 1Гц), позволяющий измерять сигналы значительно меньше уровня шумов;

цифровой измеритель уровней импульсных сигналов в квазипиковом режиме или в режиме измерения амплитуды

измерение затухания тестового сигнала от устройств

прослушивание демодулированного тестового сигнала;

звуковой коррелятор,

Функции «АКОР-2ПК»

2. Для обнаружения и измерения ПЭМИН

Слайд 22Средства акустического и

вибро-акустического зашумления

Цель – защита речевой информации в помещениях

Система

ВИБРОАКУСТИЧЕСКИЙ ИЗЛУЧАТЕЛЬ SEL SP-55/V

Слайд 24 Маскировка - метод защиты информации с использованием инженерных, технических средств,

► Маскираторы - аналогово-цифровые статические.

► Скремблеры - маскираторы аналогово-цифровые динамические.

► Вокодеры - устройства, передающие речь в цифровом и зашифрованном виде.

Слайд 26«Bluetooth Voice Changer» - небольших размеров преобразователь голоса, подключаемый к мобильному

Цена: 45 250 р.

Преобразователь голоса «Deluxe Voice Change» способен изменить голос по телефону (стационарному). Он прекрасно работает в цифровых и аналоговых сетях.

«Deluxe Voice Change» обладает двумя выходами RJ-11, к одному из которых подключается телефонный кабель, а к другому – сам телефон. Вы разговариваете, и сигнал проходит через преобразователь, изменяя голос по заданной вами программе.

Цена: 24 330 р.

Преобразователь голоса «Hands Free Voice Change» изменяет его тональность в четырех положениях: от низкого до высокого. Устройство способно изменить голос до неузнаваемости, что позволит вам делать анонимные звонки или даже выдавать себя за другого человека. Устройство подключается к телефону при помощи hands free гарнитуры.

Цена: 2500 р.

Преобразователи голоса

Слайд 27Подслушивание – способ ведения разведки и промышленного шпионажа,

применяемый агентами, наблюдателями,

подслушивания, всеми разведывательными подразделениями.

Подслушивание

непосредственное

С помощью ТС

прямое

Через конструкции

зданий и

помещений

1.С помощью

микрофонов

2.Посредством

радиозакладок

3.Лазерное

4.ВЧ-навязывание

Слайд 281.Микрофонное прослушивание –

это специальные изменения телефонных аппаратов на наличие микрофонного

Противодействия микрофонного прослушивания:

- Замена телефонного аппарата

- Отключение аппарата от линии

- Использование специальных устройств защиты

Слайд 29При организации защиты телефонных линий необходимо учитывать несколько аспектов:

▪ телефонные аппараты

▪ телефонные линии, проходящие через помещения, могут использоваться в качестве источников питания электронных устройств перехвата речевой (акустической) информации, установленных в этих помещениях, а также для передачи перехваченной ими информации;

▪ возможно прослушивание телефонных разговоров путем гальванического или через индукционный датчик подключения к телефонной линии электронных устройств перехвата речевой информации;

▪ возможно несанкционированное использование телефонной линии для ведения телефонных разговоров.

Слайд 31Большая часть устройств для активного предохранения телефонных линий предназначена нейтрализовать прослушивающую

SpyRecord

Прибор для обеспечения конфиденциальности переговоров DRUID

Слайд 342. Радиозакладки- это миниатюрное электронное устройство, состоящее из микрофона и радиопередатчика,

1. С передачей сигнала по эфиру

2. С передачей сигнала по проводам

Слайд 351. С передачей сигнала по эфиру:

Выявление сигнала:

Контроль наличия радиоизлучения

Противодействие подслушиванию:

- Постановка акустических помех

- Постановка электромагнитных помех

- Изъятие радиозакладок

Слайд 362. С передачей сигнала по проводам

Выявление радиозакладки:

Контроль радиоизлучения при

Противодействия радиозакладкам:

- установка в линию подавляющих фильтров

- зашумление линий связей акустическими и электромагнитными помехами

Слайд 403. Лазерное прослушивание

Выявления лазерного прослушивания:

- выявление возможных точек лазерного

Противодействия лазерного подслушивания:

1. Организационные:

- Использование недоступных помещений

- Расположение рабочих мест, исключающее прохождение акустических сигналов к окнам

- Защита окон ставнями, плотными драпировками, специальными экранами

- Использование зеленых насаждений

2.Организационно- технические:

- Использование звукопоглощающих блокировок, покрытий, ковров

- Использование специальных стекол

- Применение зеркально- прозрачных пленок

- Установка светоизолирующих преград

3. Технические:

- Использование средств акустического зашумления

- Установка на окна колебательных шайб, использование окон со стеклоблоками

- Постановка активных световых (лазерных) помех

Слайд 41Примеры средств защиты от лазерного подслушивания

стеклоблок

Колебательная шайба

ульрозвуковой генератор Туман

Слайд 444. ВЧ - навязывание

Выявление ВЧ – навязывания - это

Контроль наличия радиоизлучения

Противодействия

Постановка электромагнитных помех

Установка в линию специальных фильтров высокой частотности

Слайд 47 Электронный замок «Соболь» - аппаратно-программное средство защиты компьютера от несанкционированного

Слайд 48 Возможности электронного замка «Соболь» - Идентификация и аутентификация пользователей по электронным

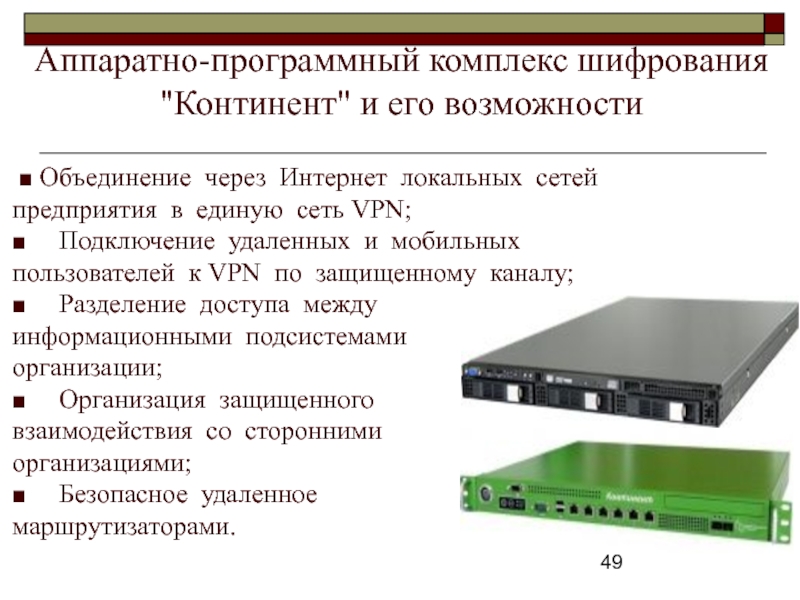

Слайд 49Аппаратно-программный комплекс шифрования "Континент" и его возможности

■ Объединение через Интернет

Слайд 51Понятие и задачи Firewall

Аппаратный Firewall представляет собой устройство, которое подключается между

Основной задачей аппаратного межсетевого экрана является обеспечение безопасности корпоративных компьютерных сетей от несанкционированного доступа. Также фаерволы часто называют сетевыми фильтрами, потому что они выполняют прежде всего свою основную функцию — фильтруют (т.е. не пропускают) пакеты, которые не соответствуют определённым в настройках критериям. Главными требованиями хорошего фаервола является: безопасность, надежность и эффективность фильтрования.

Слайд 53Теоретическая основа

Наблюдение – способ ведения разведки с целью получения информации об

Наблюдение – это постоянное, периодическое или выборочное активное и целенаправленное исследование предметов, документов, явлений, действий и людей в естественных условий жизни, быта, производства с последующим обобщением и анализом данных наблюдения.

Слайд 54Защита от наблюдения и фотографирования предполагает:

выбор оптимального расположения средств документирования, размножения

использование светонепроницаемых стекол, занавесок, драпировок, пленок и других защитных материалов;

выбор помещений, обращенных окнами в безопасные зоны (направления);

использование средств гашения экранов ЭВМ и табло коллективного пользования после определенного времени работы.

Слайд 56Стильный галстук-"шпион" со встроенной скрытой видео-аудио камерой

Характеристика

- Размеры: 46 x 10,7 x 3 см

- Вес: 316 гр. (вместе с галстуком)

СТОИМОСТЬ: 59 $

Место приобретения: www.spymarket.su

Использование: переключите главный переключатель внутри галстука на “ON”, затем нажмите кнопку один раз для начала записи (светодиод становится зеленым). Нажмите и удерживайте кнопку в течение 3 секунд для остановки записи и сохранения видео-файла.

Слайд 57Ударопрочный фонарик с видеокамерой

Характеристика

- имеет алюминиевый корпус

- поддерживает Mini-SD карты памяти до 2 Гб - 3 уровня яркости для настройки интенсивности света в различных средах - имеет порт USB - разрешение видео 640х480

- имеет дисплей, отображающий ход видео записи, состояние аккумуляторной батареи, загруженность карты памяти и др.

СТОИМОСТЬ: 184 $

Место приобретения: www.spymarket.su

Слайд 58Шуруп – скрытая видеокамера

Характеристика

- размеры 3,6 * 2,7 мм

- инструкция полностью на английском языке

СТОИМОСТЬ: 48,53 $

Место приобретения: www.chinavasion.com

Слайд 59Солнечные очки со скрытой фотокамерой и МР3-плеером

Характеристика

- фото

- делает фото разрешением 1280×1024

- камера 1,3-мегапикселя

- заряд одной батареи – 9 часов работы камеры

- имеет порт USB

- на пульте управления есть кнопки проигрывания/паузы, увеличения и снижения громкости, переключения на следующую и предыдущую песню

- встроенная память – от 1 до 4 Гб

СТОИМОСТЬ: 99 $

Место приобретения: www.onegadget.ru

Слайд 60Скрытая видеокамера - пуговица

Характеристика

- возможность записи звука (встроенный

- формат записи: AVI, ASF, MOV

- встроенная память - 45 Мб

- поддержка карты памяти формата miniSD до 4 Гб

- USB - вход

Комплектация миникамеры: - Видеорегистратор; - Миникамера; - AV кабель; - USB кабель; - Литиевая батарея; - Адаптер; - Набор накладок; - Руководство пользователя

СТОИМОСТЬ: 17400 руб.

Место приобретения: www. ottech.ru

Слайд 61Скрытая видеокамера – ID карта

Характеристика

- толщина - 5,3

- время работы от встроенного аккумулятора до 3 часов

- формат видео - AVI

- может работать как диктофон - до 3-х часов записи

- камера 1,3-мегапикселя

- разрешение фото 1280 * 1024

- внутренняя флэш-память 4 Гб

- 2 режима записи :только звук или звук+видео

- зарядка через USB порт или через зарядное устройство

СТОИМОСТЬ: 5500 руб.

Место приобретения: www.micromagazin.ru

Слайд 62Наручные часы со скрытой

фото- и видеокамерой

Характеристика

- материал:

- внутренняя память: 8Гб

- разрешение изображения: 1600 x 1200

- разрешение видео: 640 x 480

- формат получения изображения: JPEG

- формат видеозаписи: AVI

- USB - вход

Комплект поставки:

- наручные часы с шпионской видеокамерой;

- блок питания (100-240В);

- USB кабель питания;

- руководство пользователя (Англ.., Кит.)

- CD с дравейрами;

СТОИМОСТЬ: 5000 руб.

Место приобретения:

www. by24.ru

Слайд 63Видеокамера в брелке автосигнализации

Характеристика

- цветное видео с голосовой записью

-

- встроенная память 2Гб

- зарядка через USB

- объем встроенной батареи: 280мАч

- время записи около 150 минут

- размер: 50x30 мм.

СТОИМОСТЬ: 5000 руб.

Место приобретения: www.by24.ru

Слайд 64Кепка-бейсболка со скрытой видеокамерой

Характеристика

- разрешение видео: 640 x 480

- зарядка через USB

- формат видеозаписи: DVR

- цветное видео с голосовой записью

СТОИМОСТЬ: 2990 руб.

Место приобретения: www.goodda.ru

Слайд 65Зажигалка со скрытой видеокамерой

Характеристика

- размеры: 5,3*3,7*1,2 см

- разрешение видео:

- встроенная память 4Гб

- зарядка через USB

- формат видеозаписи: AVI

- время записи: до 3-х часов

- время работы аккумулятора: до 3-х часов

СТОИМОСТЬ: 2500 руб.

Место приобретения: www.goodda.ru

Слайд 66Ремень со скрытой видеокамерой

Характеристика

- карта Micro SD до 2 Гб

- зарядка через USB

- формат видеозаписи: AVI

Источник: www.mobbit.info

Слайд 67Скрытая камера в книге

Характеристика

- угол обзора – 92

- изображение ч-б./цветн. (по желанию)

- аудио не записывается

- размеры: 24*16*6 см

СТОИМОСТЬ: 99 $.

Место приобретения: www.brickhousesecurity.com

Слайд 69Возможности и характеристики

Сбои в процессе работы компьютера постоянно и автоматически исправляются

Компьютерная система автоматически восстанавливает повреждения, вызванные:

Ошибками пользователей. Случайными или преднамеренными неверными действиями, включая установку/удаление программ, запись/удаление файлов, установку неизвестного программного обеспечения с ошибками, использование нелегального программного обеспечения, форматирование жесткого диска и даже изменение разделов на диске.

Неверным завершением сеанса работы. Неверными изменениями данных в BIOS.

Неверными обращениями программного обеспечения к ресурсам операционной системы (незакрывающиеся окна диалогов и т.д.).

Ошибками в работе операционной системы. Ошибками в реестре Windows.

Неизвестными ошибками при работе операционной системы ("Голубой экран").

Атаками хакеров. Компьютерными вирусами, червями и файлами cookie.

Потерей свободного места на жестком диске из-за временных файлов и файлов, оставшихся после удаления ПО.

Простая установка, настройка и функционирование.

Plug and Play без каких-либо изменений на жестком диске. При этом на жестком диске не расходуется дополнительное место.

Поддержка всех операционных систем Microsoft®, включая MS-DOS, Win3.X/9.X/ME/NT/2000/XP.

Поддержка следующих файловых систем: FAT12, FAT16, FAT32 и NTFS.

Поддержка защиты нескольких разделов жесткого диска. Можно установить защиту любого раздела жесткого диска. Возможна защита любой комбинации разделов.

Встроенный драйвер VxD для Win9.X/ME позволяет обойтись без использования дискеты или CD-ROM-а в процессе установки и использования.

Поддержка высокоскоростных режимов доступа к жесткому диску: Ultra DMA66, ATA-133 и т.д.

Обеспечение защиты и восстановления данных BIOS. Возможно восстановление информации, даже если в BIOS были изменены данные о жестком диске.

Поддержка жестких дисков большого объема (более 100 Gb).

Утилита WinCtrl обеспечивает управление картой ЛанСил при работе под управлением Windows®.

Карта Восстановления ЛанСил - аппаратное средство восстановления данных

Слайд 70Восстановление данных при различных ситуациях

Восстановление поврежденной логической структуры данных

Для восстановления данных

Восстановление поврежденной платы электроники (контроллера HDD)

При восстановлении данных со сломавшихся накопителей, имеющих повреждения платы электроники, как правило, не достаточно просто поменять плату на аналогичную. Связано это с тем, что у каждого накопителя в ПЗУ, находящейся на плате электроники, содержится уникальная для каждого жесткого диска информация (карта головок, адаптивы и т.д.). В данной ситуации требуется переписывать ПЗУ от родного диска. Наша база доноров позволяет максимально быстро найти нужную плату и произвести операцию замены.

Бэд-секторы поверхности жесткого диска

Если на вашем накопителе появились сбойные сектора (bad), постарайтесь снизить обращения к диску. Как правило, сбойные блоки достаточно быстро распространяются на соседние сектора и дорожки, сокращая шансы на восстановление данных. В данном случае требуется сделать быструю посекторную копию данных с вычитыванием из бэд-блоков на специализированном оборудовании. Способ вычитывания без контроля CRC позволяет получать данные из секторов с повреждениями.

Восстановление файлов и папок

Если Вы случайно удалили файл или папку — не отчаивайтесь, есть шанс их восстановить! Если такое произошло, помните, чем меньше раз вы запишете на жесткий диск информацию, и даже включите/выключите компьютер, тем больше шансов что можно будет восстановить стертый файл максимально качественно. К сожалению, иногда, имеющийся файл может быть перезаписан другим файлом и оказаться поврежденным. Даже после форматирования жесткого диска (HDD) информация может быть восстановлена, используя алгоритм поиска и анализа структуры файлов.

Повреждения в гермозоне

Если вы вдруг услышали из жесткого диска подозрительные звуки (стук, скрежет, свист) — во избежание потери данных немедленно выключайте его! Любые механические повреждения внутри гермозоны могут привести к невозможности восстановить информацию! При повреждении коммутатора или магнитных головок требуется найти накопитель-донор, с аналогичным блоком магнитных головок того же производителя и версии, что и на поврежденном накопителе, после чего требуется вычитывание данных на специализированном программно-аппаратном комплексе имеющимся у нашей фирмы. Данные нельзя считать стандартными способами, так как с неродными головками накопитель будет вести себя нестабильно (это связано с тем, что каждый накопитель настроен на работу с конкретным набором головок). В случае залипания головок требуется специализированными аппаратными средствами "отлепить" головки от поверхности и отвести их в зону парковки. При заклинивании двигателя или смещении пакета дисков требуется переставить весь набор дисков в аналогичный накопитель. Все операции по восстановлению данных выполняются в "чистом" боксе.

Восстановление информации с Flash карт памяти (флешек USB, MemoryStick, SD, MicroSD, MiniSD, MMC, SSD накопителей )

Flash-накопители имеют структуру, немного напоминающую RAID. Для ускорения записи и чтения в NAND накопителях данные записываются одновременно одинаковыми по размеру блоками в разные места микросхемы, в связи с чем данные расположены не последовательно. Последовательность блоков находится в таблицах транслятора. В связи с ограниченным ресурсом циклов чтения-записи, чаще всего у "флэшек" повреждаются именно эти таблицы транслятора. В такой ситуации накопитель будет определяться с размером 0. Для восстановления данных требуется отпаивать микросхемы памяти, считывать и восстанавливать последовательность на специализированном программно-аппаратном комплексе.

Восстановление данных с жестких дисков, защищенных паролем

При блокировании ATA-паролем накопитель нормально определяется в BIOS, но не дает доступ к пользовательским данным. Разблокировка накопителя производится программно-аппаратными средствами.

Восстановление данных из служебной зоны жесткого диска

При повреждении служебных данных накопитель может вести себя по-разному — работать не стабильно, определяться не правильно либо вообще не определяться, стучать, не давать доступ к данным. В данной ситуации требуется анализировать повреждения и восстанавливать данные в служебной области.

Восстановление поврежденного транслятора жесткого диска

Транслятор — группа модулей в накопителе, которая проводит связь между логическим и физическим секторами. В каждом накопителе имеются заводские таблицы дефектов, в которые занесены все дефектные сектора, обнаруженные при тестировании на заводе. Все дефекты, занесенные в эти таблицы, исключены из трансляции. Если по какой-либо причине в данные таблицы будут изменения — логическая трансляция нарушится, данные сместятся и окажутся на чужом месте. В данной ситуации нужно восстановить или эмулировать старый транслятор.

Восстановление данных из RAID-массивов

При отказе накопителей в RAID-массиве требуется восстановить все поврежденные накопители и создать посекторные копии каждого из них, для анализа и восстановления всего массива утраченных данных.