- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

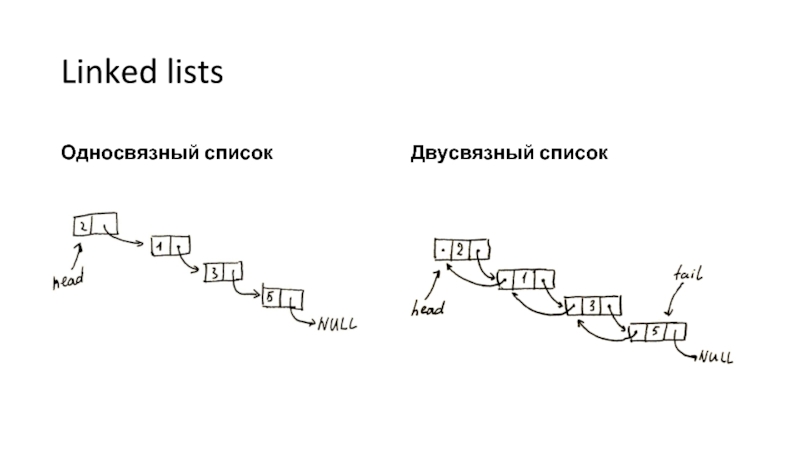

Linked lists. Односвязный и двусвязный списки. Концепция хеш-таблицы презентация

Содержание

- 1. Linked lists. Односвязный и двусвязный списки. Концепция хеш-таблицы

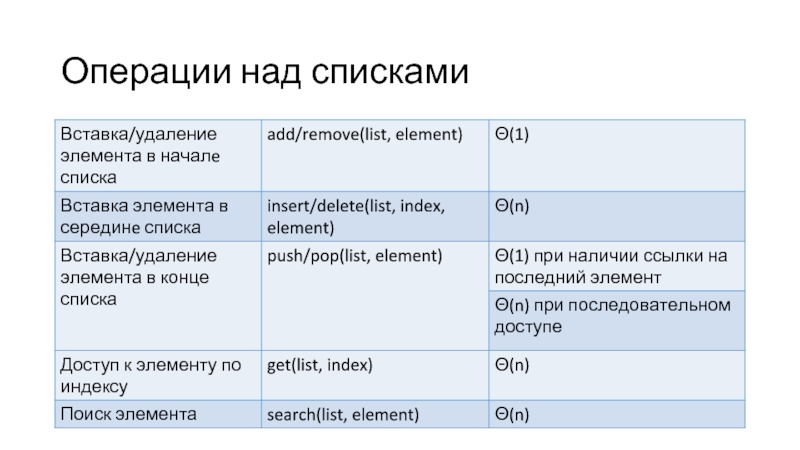

- 2. Операции над списками

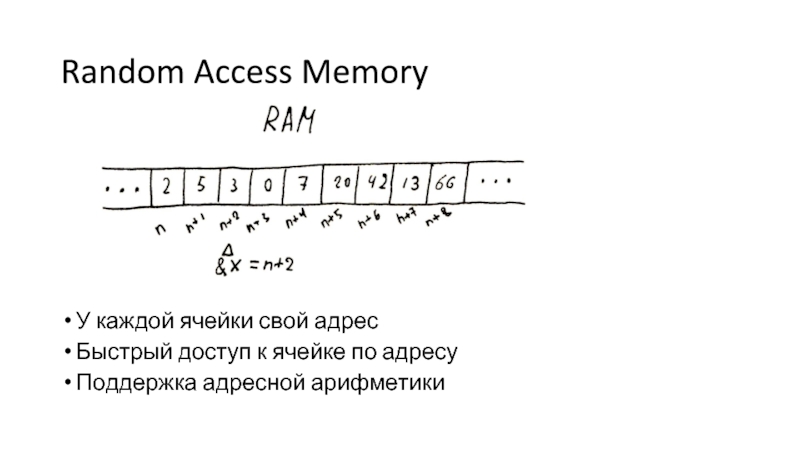

- 3. Random Access Memory

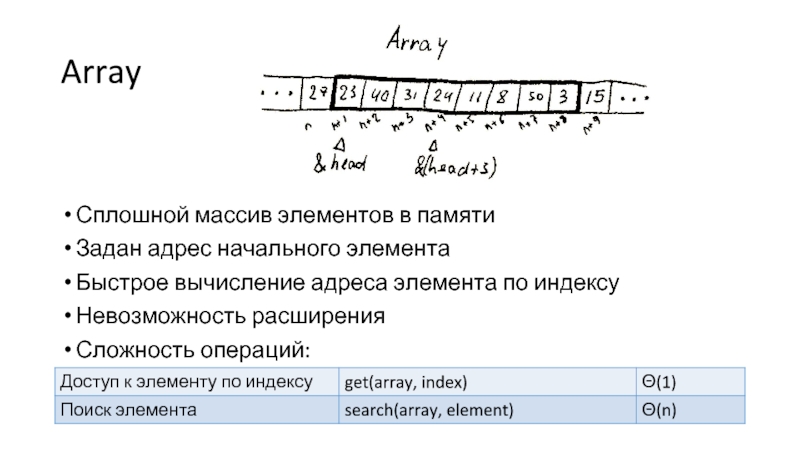

- 4. Array Сплошной массив элементов

- 5. Linked lists once again….

- 6. Формулировка проблемы Необходимость быстрого поиска данных в

- 7. Создание баз данных логинов-паролей Огромное количество

- 8. База данных телефонных номеров Ограниченное количество всевозможных

- 9. База данных телефонных номеров Решение – список

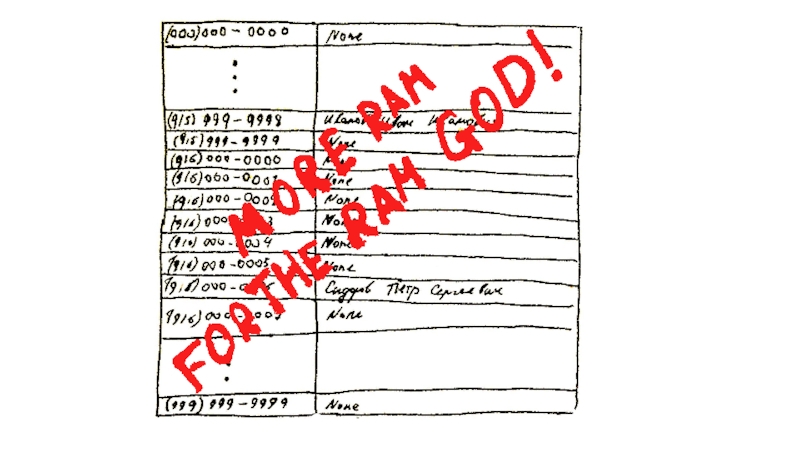

- 11. База данных телефонных номеров Решение – список

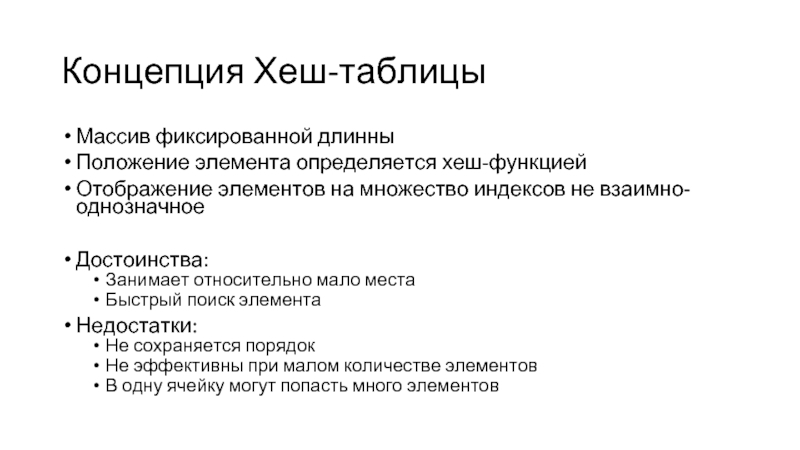

- 12. Концепция Хеш-таблицы Массив фиксированной длинны Положение элемента

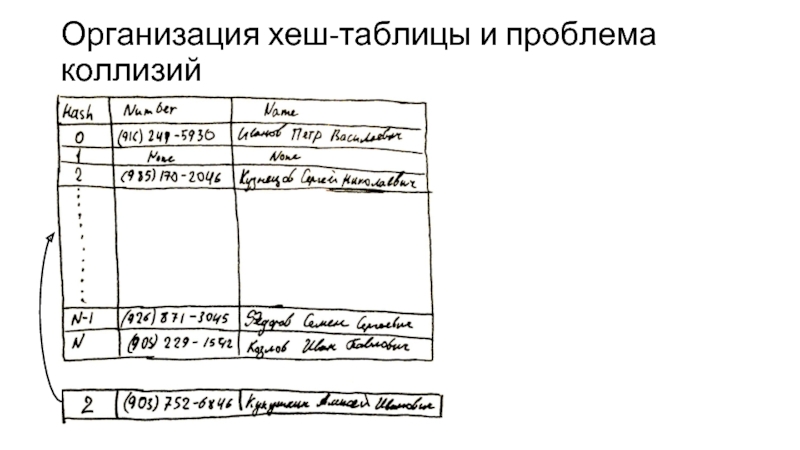

- 13. Организация хеш-таблицы и проблема коллизий

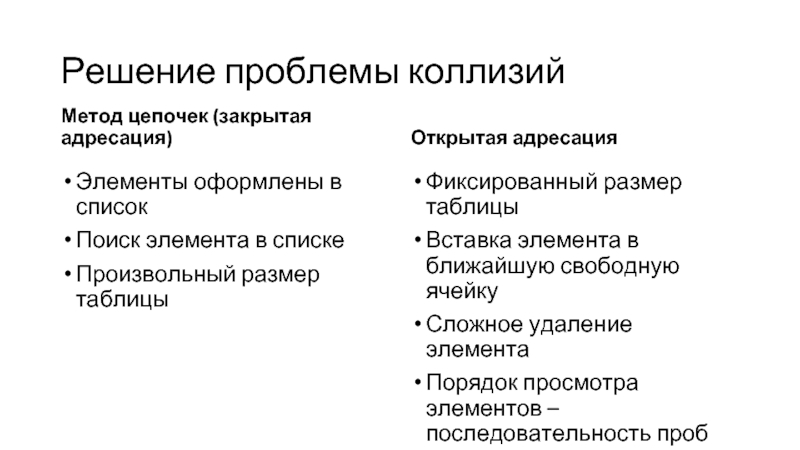

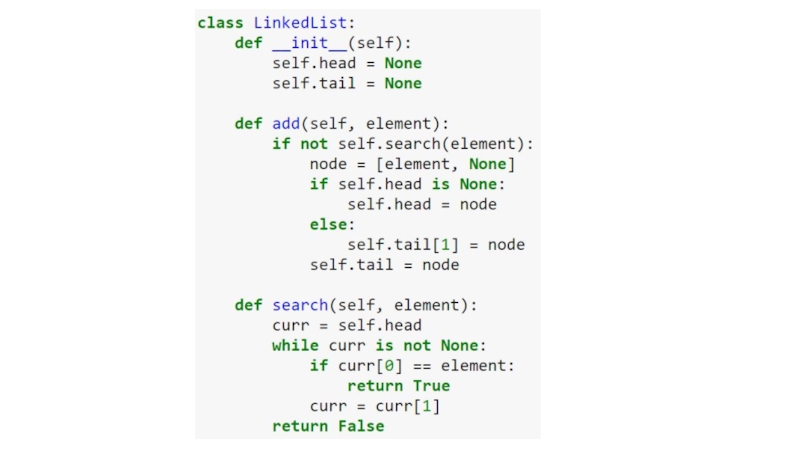

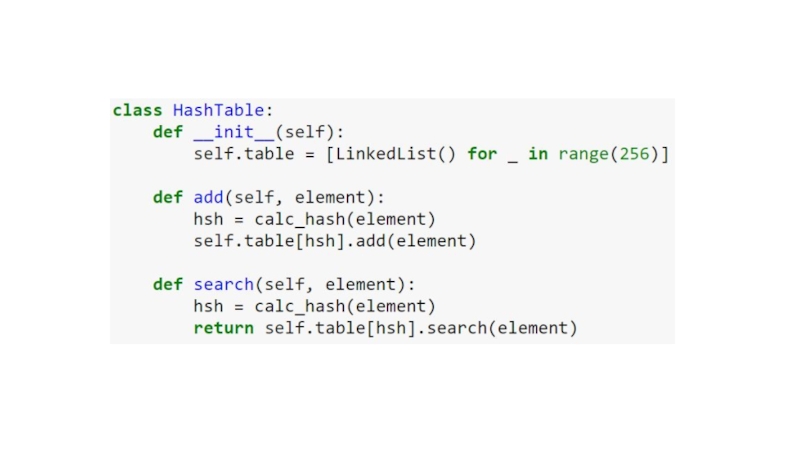

- 14. Решение проблемы коллизий Метод цепочек (закрытая адресация)

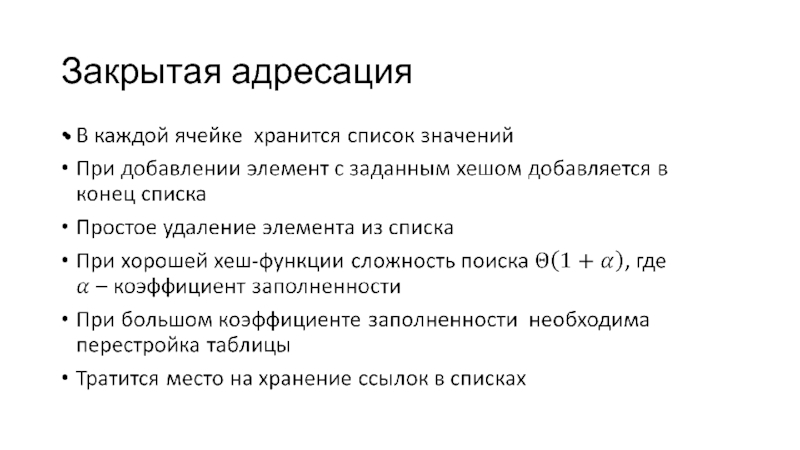

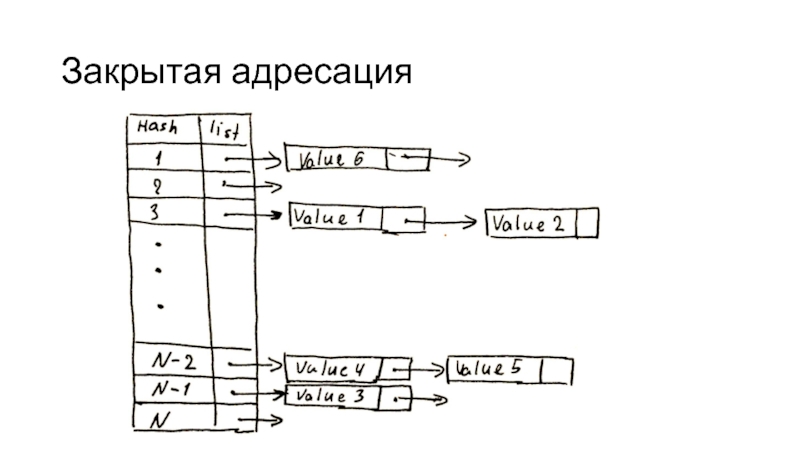

- 15. Закрытая адресация

- 16. Закрытая адресация

- 17. Открытая адресация

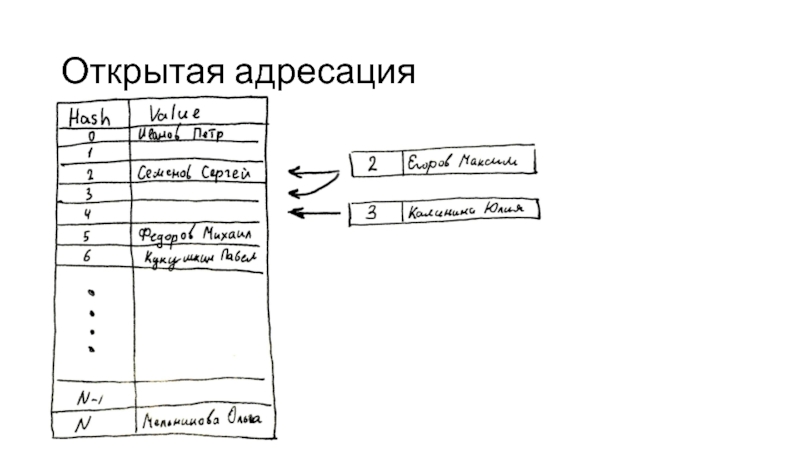

- 18. Открытая адресация

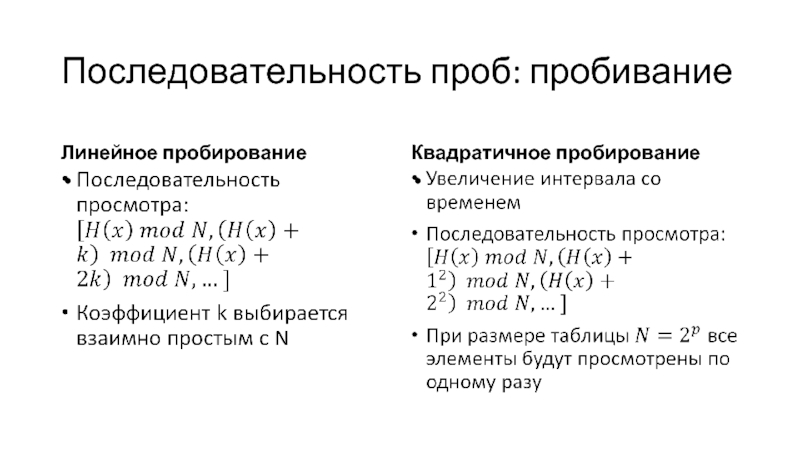

- 19. Последовательность проб: пробивание Линейное пробирование Квадратичное пробирование

- 20. Последовательность проб: double hashing

- 22. Хеширование Хеширование (англ. hashing) — преобразование массива

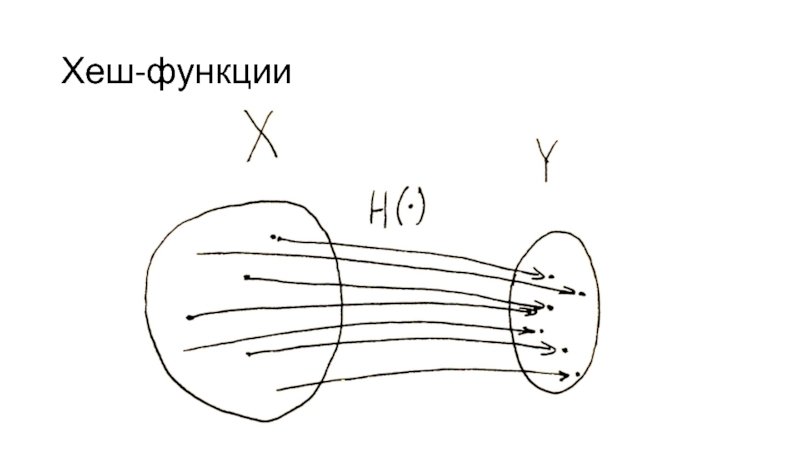

- 23. Хеш-функции

- 24. Хеш-функции Результат применения хеш-функции имеет фиксированную длину

- 25. Хорошие хеш-функции Свойства «хорошоих» хеш-функций: Минимальное количество

- 26. Применение хеш-функций Хранение и поиск данных Компьютерная графика Контрольные суммы Информационная безопасность

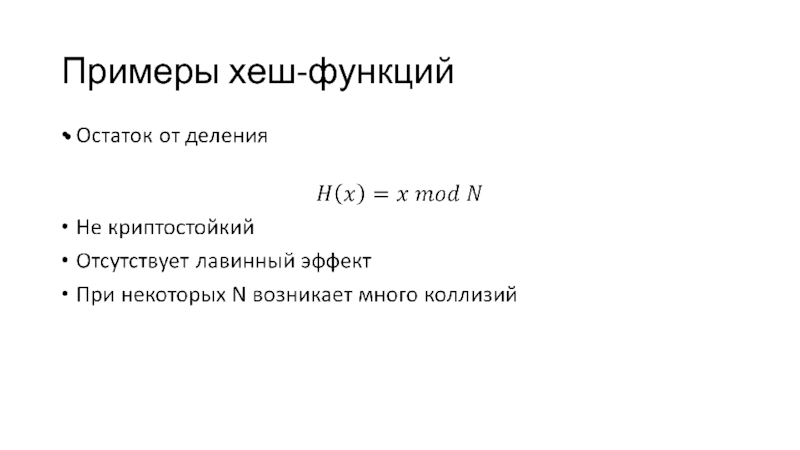

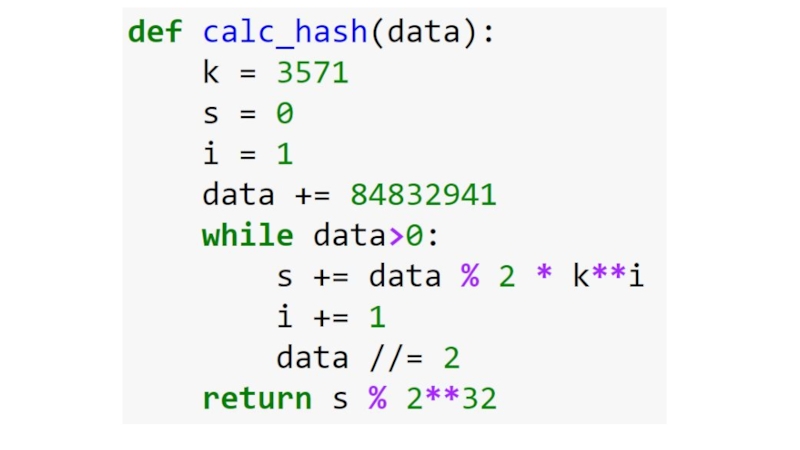

- 27. Примеры хеш-функций

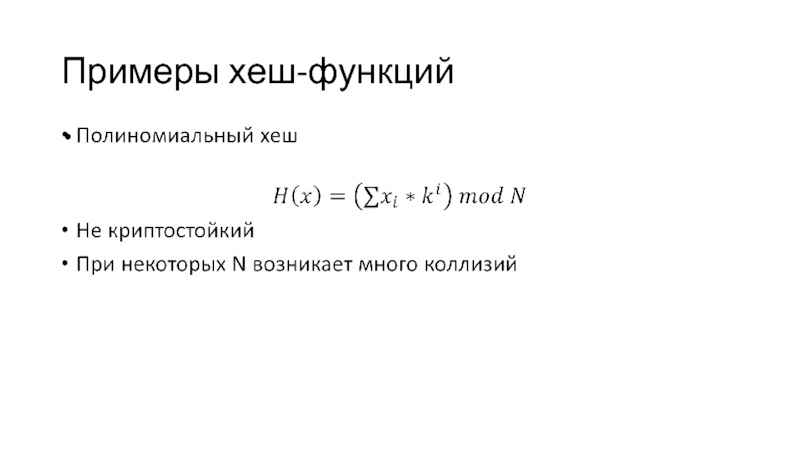

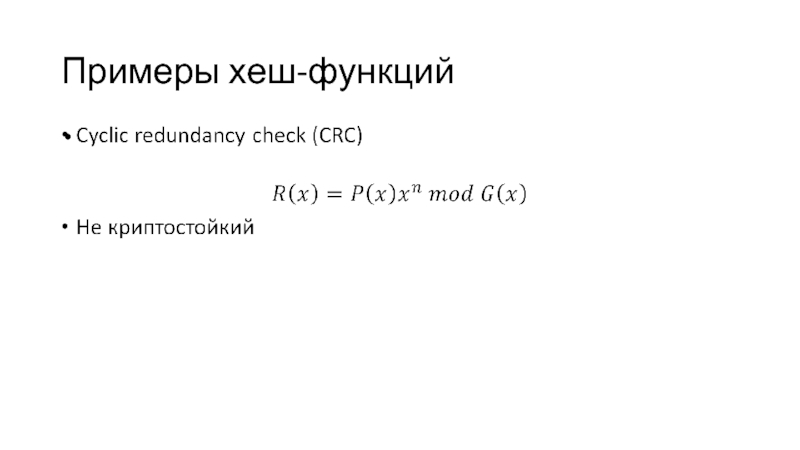

- 28. Примеры хеш-функций

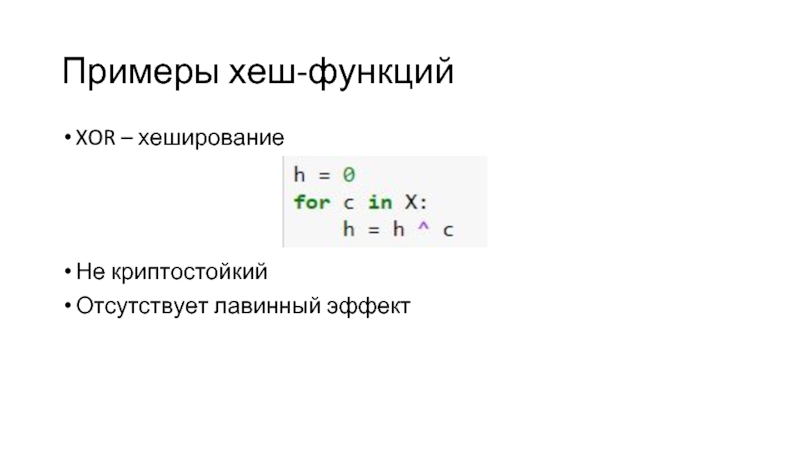

- 29. Примеры хеш-функций XOR – хеширование

- 30. Примеры хеш-функций

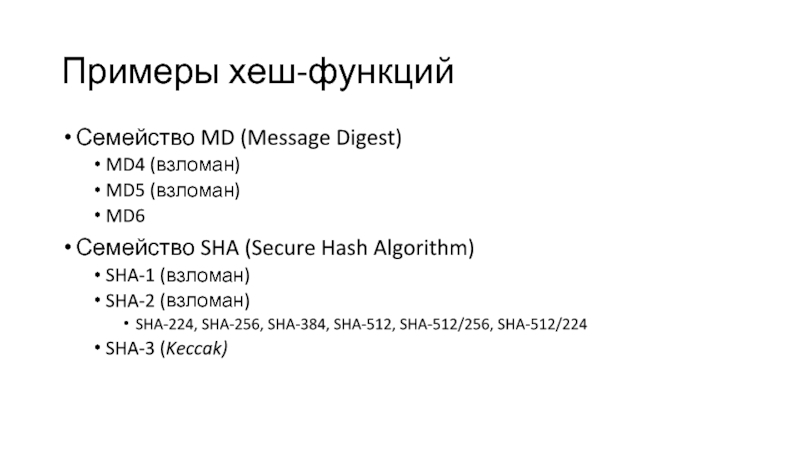

- 31. Примеры хеш-функций Семейство MD (Message Digest) MD4

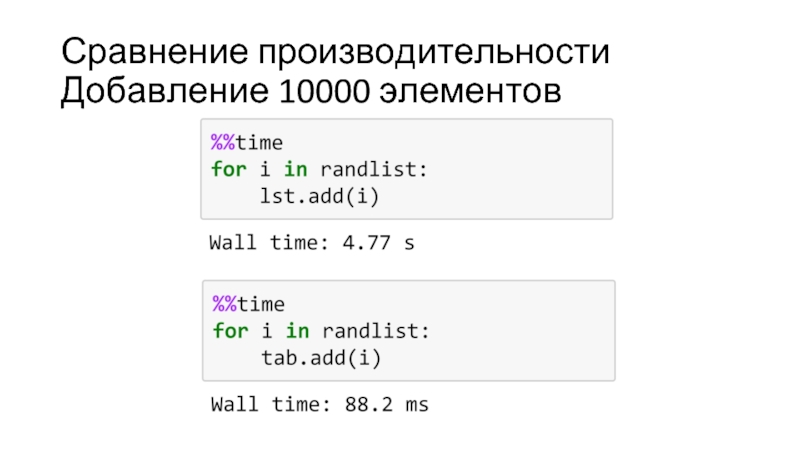

- 36. Сравнение производительности Добавление 10000 элементов

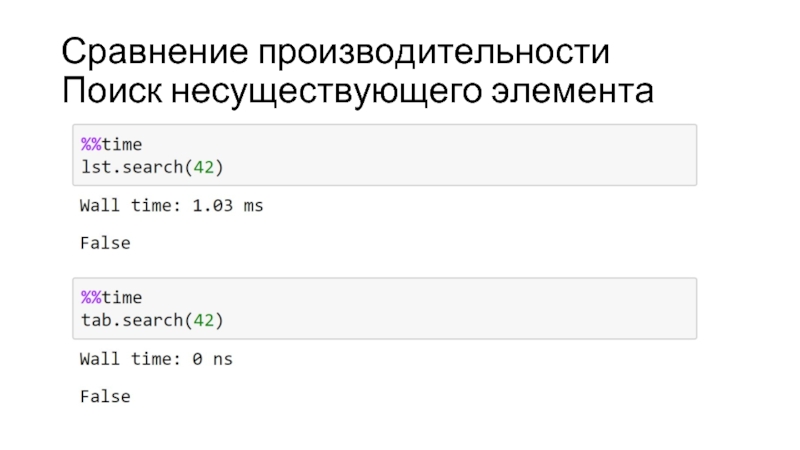

- 37. Сравнение производительности Поиск несуществующего элемента

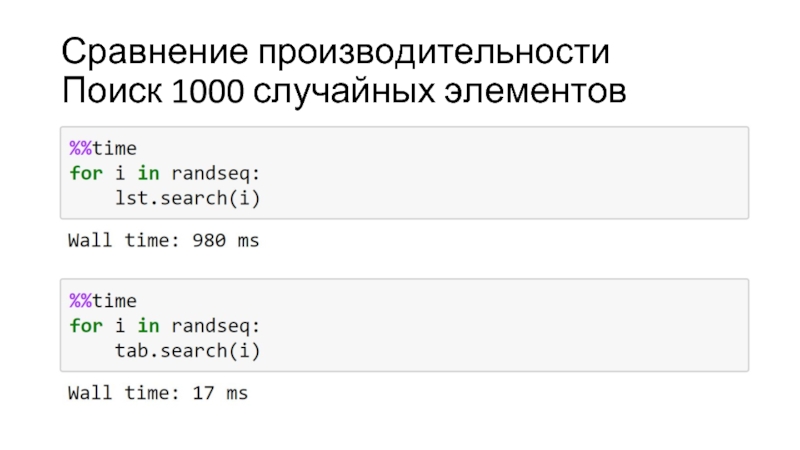

- 38. Сравнение производительности Поиск 1000 случайных элементов

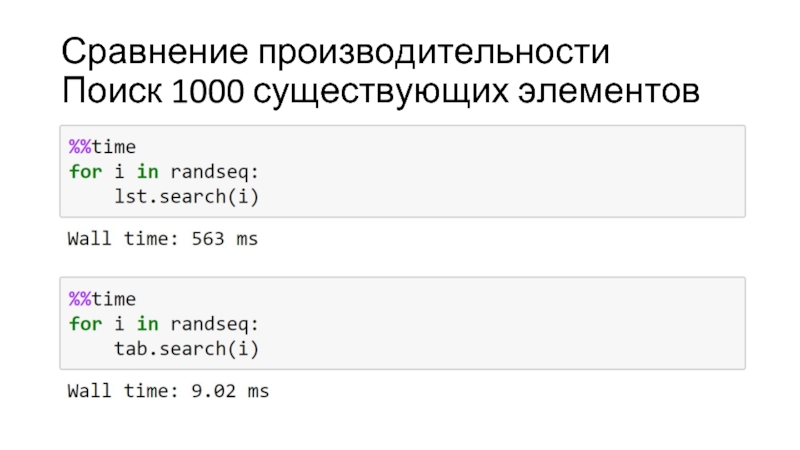

- 39. Сравнение производительности Поиск 1000 существующих элементов

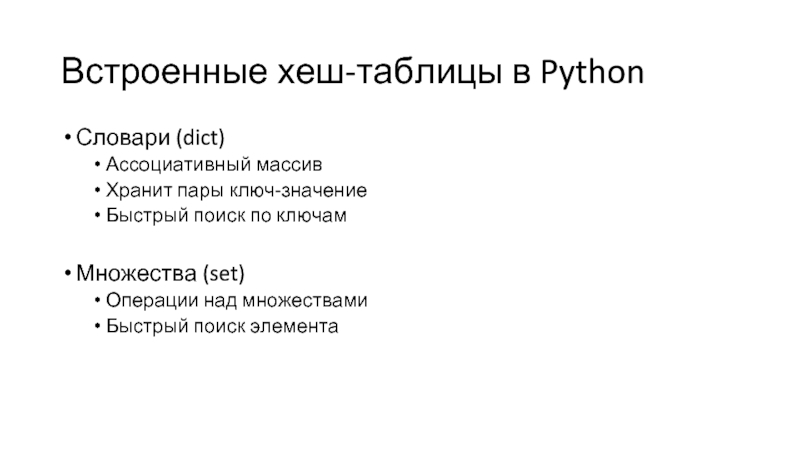

- 41. Встроенные хеш-таблицы в Python Словари (dict) Ассоциативный

- 42. Слайд №42

Слайд 3Random Access Memory

У каждой ячейки свой адрес

Быстрый доступ к ячейке по

адресу

Поддержка адресной арифметики

Поддержка адресной арифметики

Слайд 4Array

Сплошной массив элементов в памяти

Задан адрес начального элемента

Быстрое вычисление адреса элемента

по индексу

Невозможность расширения

Сложность операций:

Невозможность расширения

Сложность операций:

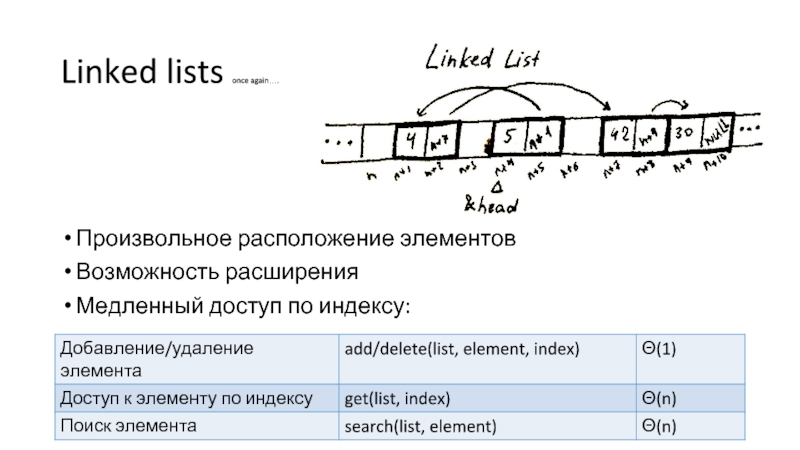

Слайд 5Linked lists once again….

Произвольное расположение элементов

Возможность расширения

Медленный доступ по индексу:

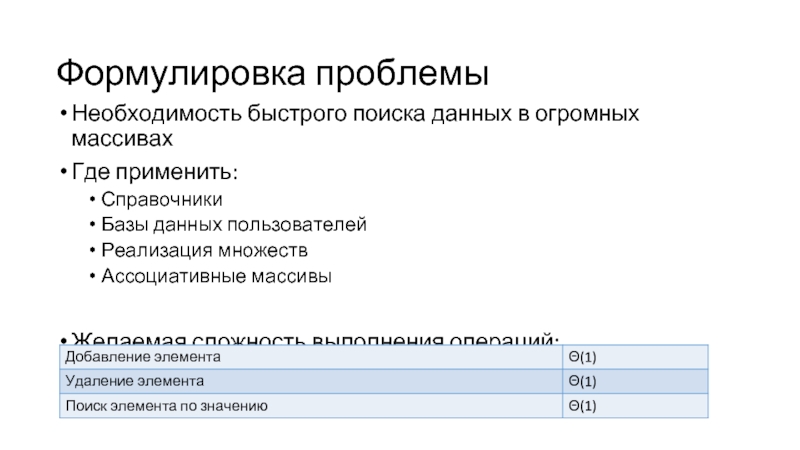

Слайд 6Формулировка проблемы

Необходимость быстрого поиска данных в огромных массивах

Где применить:

Справочники

Базы данных пользователей

Реализация

множеств

Ассоциативные массивы

Желаемая сложность выполнения операций:

Ассоциативные массивы

Желаемая сложность выполнения операций:

Слайд 7Создание баз данных логинов-паролей

Огромное количество пользователей системы

Время доступа – критический

параметр

Огромное количество возможных комбинаций

Доступ по индексу не требуется

Безопасность хранения данных

Огромное количество возможных комбинаций

Доступ по индексу не требуется

Безопасность хранения данных

Слайд 8База данных телефонных номеров

Ограниченное количество всевозможных номеров

Ключевой параметр – скорость поиска

Каждый

номер уникален

Относительно небольшое количество номеров реально задействовано

База данных постоянно пополняется

Относительно небольшое количество номеров реально задействовано

База данных постоянно пополняется

Слайд 9База данных телефонных номеров

Решение – список

Проблемы:

Очень долгий поиск

Решение – огромный массив

Слайд 11База данных телефонных номеров

Решение – список

Проблемы:

Очень долгий поиск

Решение – огромный массив

Проблемы:

Массив

занимает очень много места

Большое количество полей массива не заполнено

Большое количество полей массива не заполнено

Слайд 12Концепция Хеш-таблицы

Массив фиксированной длинны

Положение элемента определяется хеш-функцией

Отображение элементов на множество индексов

не взаимно-однозначное

Достоинства:

Занимает относительно мало места

Быстрый поиск элемента

Недостатки:

Не сохраняется порядок

Не эффективны при малом количестве элементов

В одну ячейку могут попасть много элементов

Достоинства:

Занимает относительно мало места

Быстрый поиск элемента

Недостатки:

Не сохраняется порядок

Не эффективны при малом количестве элементов

В одну ячейку могут попасть много элементов

Слайд 14Решение проблемы коллизий

Метод цепочек (закрытая адресация)

Элементы оформлены в список

Поиск элемента в

списке

Произвольный размер таблицы

Произвольный размер таблицы

Открытая адресация

Фиксированный размер таблицы

Вставка элемента в ближайшую свободную ячейку

Сложное удаление элемента

Порядок просмотра элементов – последовательность проб

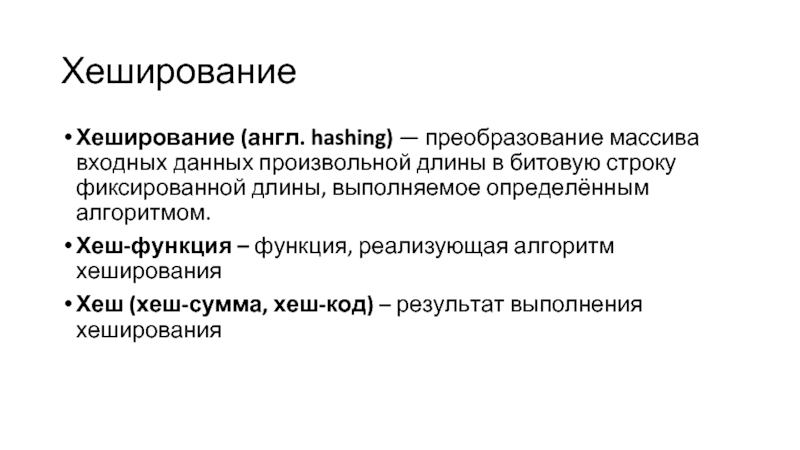

Слайд 22Хеширование

Хеширование (англ. hashing) — преобразование массива входных данных произвольной длины в

битовую строку фиксированной длины, выполняемое определённым алгоритмом.

Хеш-функция – функция, реализующая алгоритм хеширования

Хеш (хеш-сумма, хеш-код) – результат выполнения хеширования

Хеш-функция – функция, реализующая алгоритм хеширования

Хеш (хеш-сумма, хеш-код) – результат выполнения хеширования

Слайд 24Хеш-функции

Результат применения хеш-функции имеет фиксированную длину

При небольшом изменении входных данных существенно

меняется результат

Нет взаимно-однозначного соответствия между входными данными и ответом

Ключевые свойства хеш-функций:

Вычислительная сложность

Разрядность

Криптостойкость

Нет взаимно-однозначного соответствия между входными данными и ответом

Ключевые свойства хеш-функций:

Вычислительная сложность

Разрядность

Криптостойкость

Слайд 25Хорошие хеш-функции

Свойства «хорошоих» хеш-функций:

Минимальное количество коллизий

Равномерное распределение ответов

Быстрое вычисление

Идеальная хеш-функция –

хеш-функция которая отображает каждый ключ из набора S во множество целых чисел без коллизий

Слайд 26Применение хеш-функций

Хранение и поиск данных

Компьютерная графика

Контрольные суммы

Информационная безопасность

Слайд 31Примеры хеш-функций

Семейство MD (Message Digest)

MD4 (взломан)

MD5 (взломан)

MD6

Семейство SHA (Secure Hash Algorithm)

SHA-1 (взломан)

SHA-2 (взломан)

SHA-224,

SHA-256, SHA-384, SHA-512, SHA-512/256, SHA-512/224

SHA-3 (Keccak)

SHA-3 (Keccak)

Слайд 41Встроенные хеш-таблицы в Python

Словари (dict)

Ассоциативный массив

Хранит пары ключ-значение

Быстрый поиск по ключам

Множества

(set)

Операции над множествами

Быстрый поиск элемента

Операции над множествами

Быстрый поиск элемента