стеганография и ее применение.

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Криптография и стеганография. (Лекция 14) презентация

Содержание

- 1. Криптография и стеганография. (Лекция 14)

- 2. Хеширование Процесс преобразования исходного текста M произвольной

- 3. Требования к функциям хеширования постоянство длины хеш-значения

- 4. Применение хеширования при защите информации Хранение многоразовых

- 5. ЭП и функции хеширования На функции хеширования,

- 6. Способы построения функций хеширования На основе односторонней

- 7. Функции хеширования MD2, MD4, MD5 (Message

- 8. Функции хеширования ГОСТ Р 34.11-2012 – получает

- 9. Преимущества использования криптографических библиотек Меньше риск создания

- 10. Криптографический интерфейс приложений ОС Windows (CryptoAPI) Набор

- 11. Архитектура криптографической подсистемы Windows

- 12. Принципы взаимодействия между приложением и CSP

- 13. Криптопровайдер Характеризуется своим присвоенным производителем именем (строкой

- 14. Основные атрибуты CSP обязательно поддерживаемый алгоритм

- 15. Дополнительные атрибуты CSP возможно поддерживаемый алгоритм

- 16. Экспорт и импорт ключей Закрытый ключ в

- 17. Контейнеры ключей Для каждого зарегистрированного у него

- 18. Хранение контейнеров ключей На жестком диске компьютера

- 19. Доступ к контейнеру ключей из прикладной программы

- 20. Версии CryptoAPI 1.0 – содержит базовый

- 21. Примеры использования CryptoAPI Шифрующая файловая система Windows

- 22. Криптография и стеганография Применение методов криптографии позволяет

- 23. Основные понятия стеганографии Применительно к стеганографии различают

- 24. Скрытие и извлечение сообщения

- 25. Принципы компьютерной стеганографии обеспечение аутентичности и целостности

- 26. Криптография и стеганография Возможно объединение методов криптографии

- 27. Применение компьютерной стеганографии защита от несанкционированного доступа

- 28. Применение компьютерной стеганографии камуфлирование конфиденциального программного обеспечения

- 29. Методы компьютерной стеганографии методы, использующие специальные свойства

- 30. Использование свойств компьютерных форматов зарезервированных для дальнейшего

- 31. Недостаток перечисленных методов Небольшой размер сообщения, которое может быть скрыто в контейнере.

- 32. Использование естественной избыточности цифровой мультимедиа информации Метод

- 33. Метод LSB Этот метод позволяет скрыть в

Слайд 1Лекция 14. Криптография и стеганография

Функции хеширования.

Принципы использования криптографического интерфейса ОС Windows.

Компьютерная

Слайд 2Хеширование

Процесс преобразования исходного текста M произвольной длины в хеш-значение (хеш-код, дайджест,

образ или просто хеш) H(M) фиксированной длины.

Слайд 3Требования к функциям хеширования

постоянство длины хеш-значения независимо от длины исходного текста

∀M

Length[H(M)]=const

полная определенность (для двух одинаковых исходных текстов должно получаться одно и то же хеш-значение)

∀M1=M2 H(M1)=H(M2)

необратимость (невозможность восстановления исходного текста по его хеш-значению)

¬∃H-1 H-1(M)=M

стойкость к «взлому» (практическая невозможность подобрать другой исходный текст для известного хеш-значения)

¬∃M′≠M H(M′)=H(M)

полная определенность (для двух одинаковых исходных текстов должно получаться одно и то же хеш-значение)

∀M1=M2 H(M1)=H(M2)

необратимость (невозможность восстановления исходного текста по его хеш-значению)

¬∃H-1 H-1(M)=M

стойкость к «взлому» (практическая невозможность подобрать другой исходный текст для известного хеш-значения)

¬∃M′≠M H(M′)=H(M)

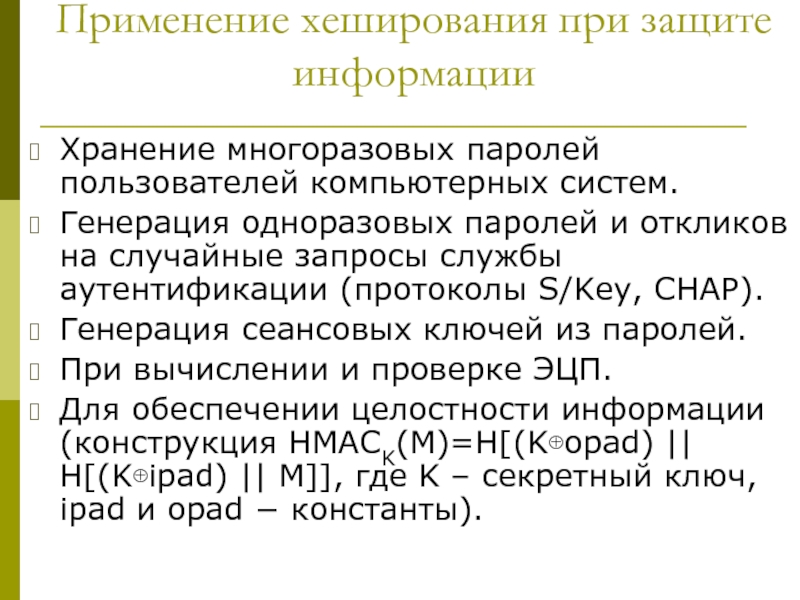

Слайд 4Применение хеширования при защите информации

Хранение многоразовых паролей пользователей компьютерных систем.

Генерация одноразовых

паролей и откликов на случайные запросы службы аутентификации (протоколы S/Key, CHAP).

Генерация сеансовых ключей из паролей.

При вычислении и проверке ЭЦП.

Для обеспечении целостности информации (конструкция HMACK(M)=H[(K⊕opad) || H[(K⊕ipad) || M]], где K – секретный ключ, ipad и opad − константы).

Генерация сеансовых ключей из паролей.

При вычислении и проверке ЭЦП.

Для обеспечении целостности информации (конструкция HMACK(M)=H[(K⊕opad) || H[(K⊕ipad) || M]], где K – секретный ключ, ipad и opad − константы).

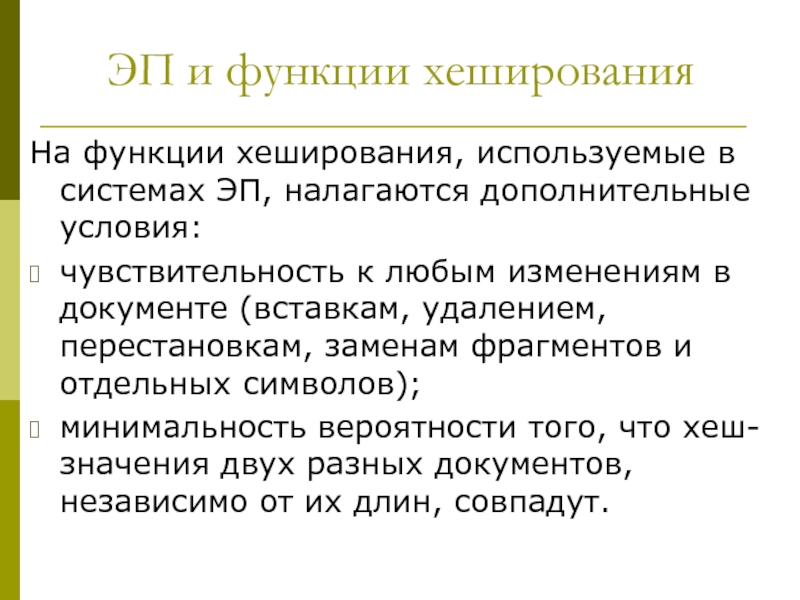

Слайд 5ЭП и функции хеширования

На функции хеширования, используемые в системах ЭП, налагаются

дополнительные условия:

чувствительность к любым изменениям в документе (вставкам, удалением, перестановкам, заменам фрагментов и отдельных символов);

минимальность вероятности того, что хеш-значения двух разных документов, независимо от их длин, совпадут.

чувствительность к любым изменениям в документе (вставкам, удалением, перестановкам, заменам фрагментов и отдельных символов);

минимальность вероятности того, что хеш-значения двух разных документов, независимо от их длин, совпадут.

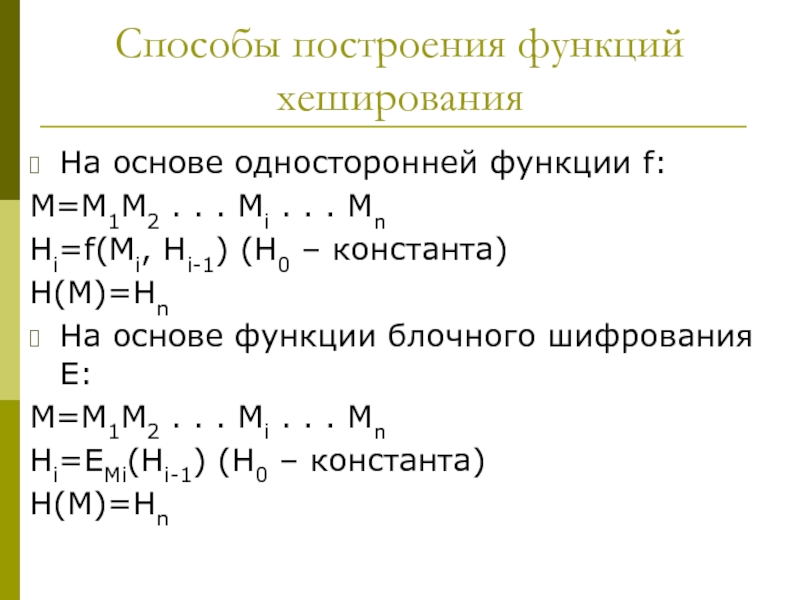

Слайд 6Способы построения функций хеширования

На основе односторонней функции f:

М=M1M2 . . .

Mi . . . Mn

Hi=f(Mi, Hi-1) (H0 – константа)

H(M)=Hn

На основе функции блочного шифрования E:

М=M1M2 . . . Mi . . . Mn

Hi=EMi(Hi-1) (H0 – константа)

H(M)=Hn

Hi=f(Mi, Hi-1) (H0 – константа)

H(M)=Hn

На основе функции блочного шифрования E:

М=M1M2 . . . Mi . . . Mn

Hi=EMi(Hi-1) (H0 – константа)

H(M)=Hn

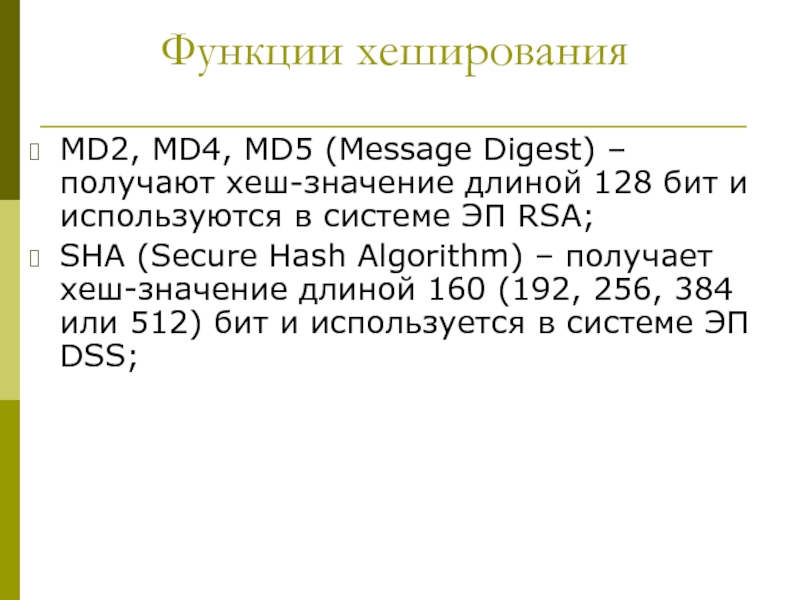

Слайд 7Функции хеширования

MD2, MD4, MD5 (Message Digest) – получают хеш-значение длиной

128 бит и используются в системе ЭП RSA;

SHA (Secure Hash Algorithm) – получает хеш-значение длиной 160 (192, 256, 384 или 512) бит и используется в системе ЭП DSS;

SHA (Secure Hash Algorithm) – получает хеш-значение длиной 160 (192, 256, 384 или 512) бит и используется в системе ЭП DSS;

Слайд 8Функции хеширования

ГОСТ Р 34.11-2012 – получает хеш-значение длиной 256 или 512

бит и используется в российских стандартах ЭП;

RIPEMD (Race Integrity Primitives Evaluation Message Digest) – получает хеш-значение длиной 128 или 160 бит (две модификации).

RIPEMD (Race Integrity Primitives Evaluation Message Digest) – получает хеш-значение длиной 128 или 160 бит (две модификации).

Слайд 9Преимущества использования криптографических библиотек

Меньше риск создания уязвимостей в системах защиты информации

за счет уменьшения вероятности внесения ошибок в программные реализации даже стойких криптографических алгоритмов.

Отсутствие необходимости внесения изменений в прикладные программы при замене одной криптографической библиотеки другой.

Отсутствие необходимости внесения изменений в прикладные программы при замене одной криптографической библиотеки другой.

Слайд 10Криптографический интерфейс приложений ОС Windows (CryptoAPI)

Набор констант, типов данных и функций,

предназначенных для выполнения операций шифрования, расшифрования, получения и проверки ЭП, генерации, хранения и распределения ключей шифрования.

Эти услуги для приложений предоставляют криптопровайдеры (Cryptographic Service Provider, CSP) – динамически компонуемые библиотеки (DLL), экспортирующие единый набор объектов, определяемый интерфейсом CryptoAPI.

Эти услуги для приложений предоставляют криптопровайдеры (Cryptographic Service Provider, CSP) – динамически компонуемые библиотеки (DLL), экспортирующие единый набор объектов, определяемый интерфейсом CryptoAPI.

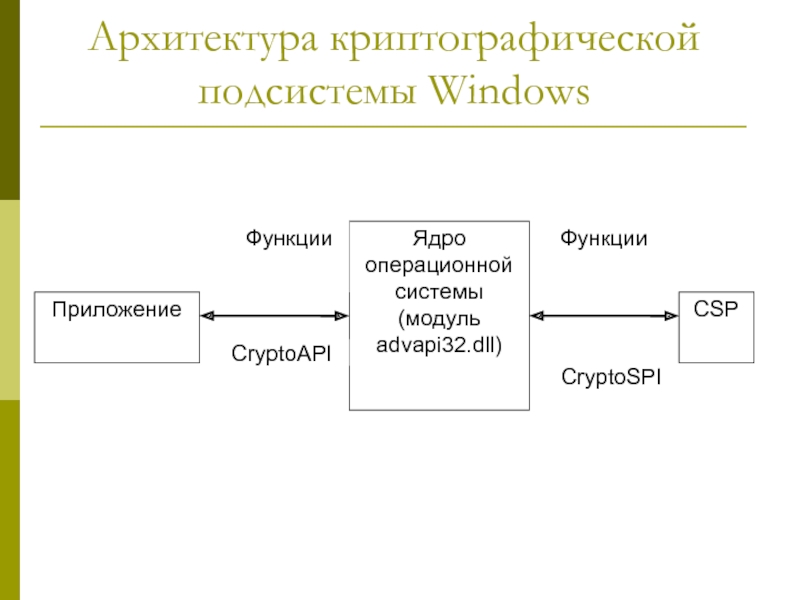

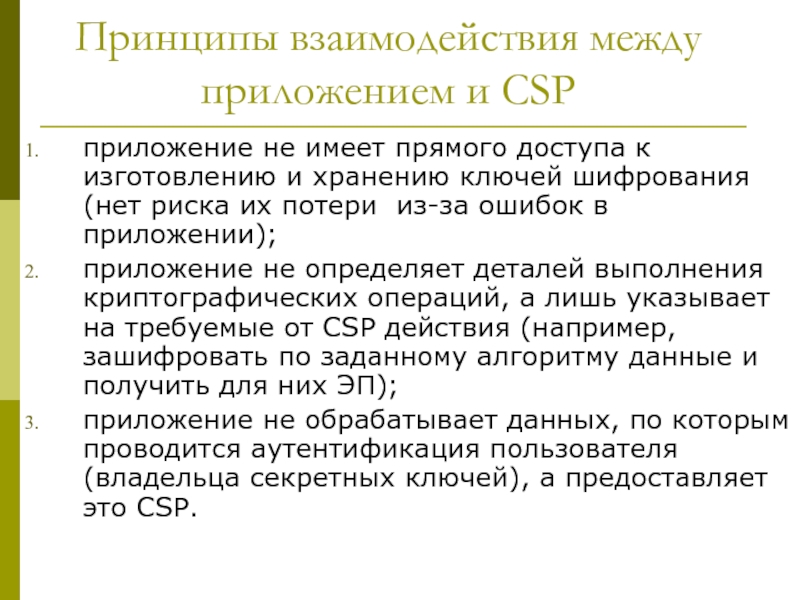

Слайд 12Принципы взаимодействия между приложением и CSP

приложение не имеет прямого доступа

к изготовлению и хранению ключей шифрования (нет риска их потери из-за ошибок в приложении);

приложение не определяет деталей выполнения криптографических операций, а лишь указывает на требуемые от CSP действия (например, зашифровать по заданному алгоритму данные и получить для них ЭП);

приложение не обрабатывает данных, по которым проводится аутентификация пользователя (владельца секретных ключей), а предоставляет это CSP.

приложение не определяет деталей выполнения криптографических операций, а лишь указывает на требуемые от CSP действия (например, зашифровать по заданному алгоритму данные и получить для них ЭП);

приложение не обрабатывает данных, по которым проводится аутентификация пользователя (владельца секретных ключей), а предоставляет это CSP.

Слайд 13Криптопровайдер

Характеризуется своим присвоенным производителем именем (строкой символов) и типом (именованной целочисленной

константой), определяющим поддерживаемые этим провайдером криптографические алгоритмы и их характеристики (атрибуты криптопровайдера).

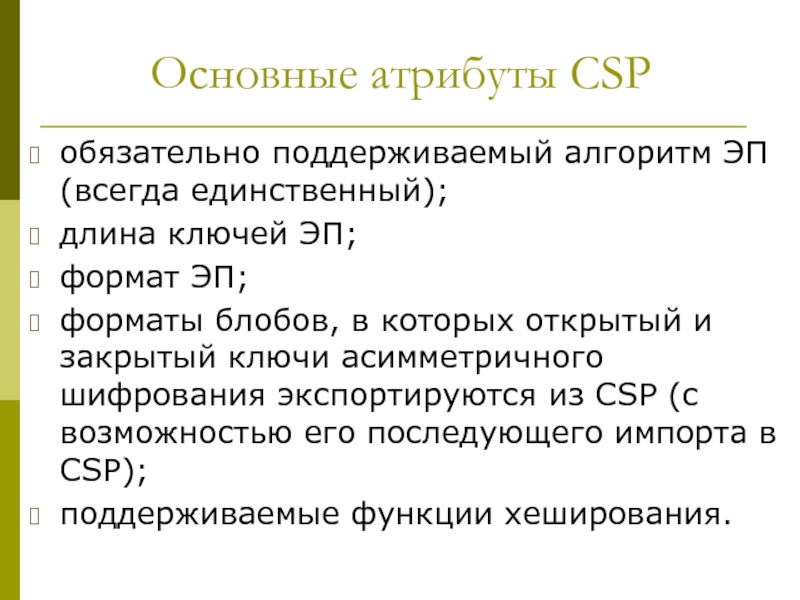

Слайд 14Основные атрибуты CSP

обязательно поддерживаемый алгоритм ЭП (всегда единственный);

длина ключей ЭП;

формат

ЭП;

форматы блобов, в которых открытый и закрытый ключи асимметричного шифрования экспортируются из CSP (с возможностью его последующего импорта в CSP);

поддерживаемые функции хеширования.

форматы блобов, в которых открытый и закрытый ключи асимметричного шифрования экспортируются из CSP (с возможностью его последующего импорта в CSP);

поддерживаемые функции хеширования.

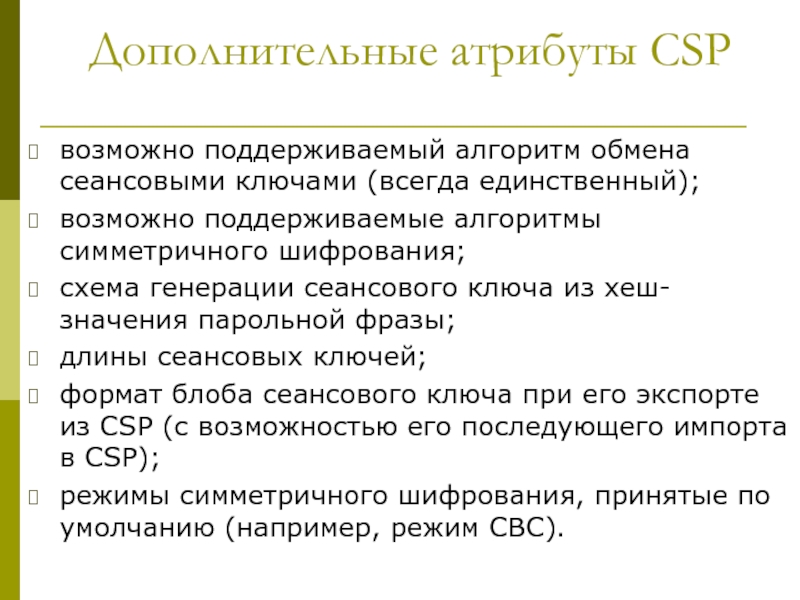

Слайд 15Дополнительные атрибуты CSP

возможно поддерживаемый алгоритм обмена сеансовыми ключами (всегда единственный);

возможно

поддерживаемые алгоритмы симметричного шифрования;

схема генерации сеансового ключа из хеш-значения парольной фразы;

длины сеансовых ключей;

формат блоба сеансового ключа при его экспорте из CSP (с возможностью его последующего импорта в CSP);

режимы симметричного шифрования, принятые по умолчанию (например, режим CBC).

схема генерации сеансового ключа из хеш-значения парольной фразы;

длины сеансовых ключей;

формат блоба сеансового ключа при его экспорте из CSP (с возможностью его последующего импорта в CSP);

режимы симметричного шифрования, принятые по умолчанию (например, режим CBC).

Слайд 16Экспорт и импорт ключей

Закрытый ключ в блобе зашифрован симметричным алгоритмом на

ключе, выводимым из парольной фразы.

Сеансовый ключ в блобе зашифрован асимметричным алгоритмом на открытом ключе получателя (владельца) зашифрованного этим сеансовым ключом сообщения (для расшифрования сеансового ключа потребуется доступ к закрытому ключу получателя или владельца).

Сеансовый ключ в блобе зашифрован асимметричным алгоритмом на открытом ключе получателя (владельца) зашифрованного этим сеансовым ключом сообщения (для расшифрования сеансового ключа потребуется доступ к закрытому ключу получателя или владельца).

Слайд 17Контейнеры ключей

Для каждого зарегистрированного у него пользователя или конкретного приложения CSP

хранит контейнер ключей асимметричного шифрования, который может включать в себя две пары ключей – открытый и секретный ключи для обмена сеансовыми ключами, а также открытый и секретный ключи для ЭП.

Ключи симметричного шифрования (сеансовые ключи) не сохраняются CSP и об их сохранении (или правильной повторной генерации) должно позаботиться приложение.

Ключи симметричного шифрования (сеансовые ключи) не сохраняются CSP и об их сохранении (или правильной повторной генерации) должно позаботиться приложение.

Слайд 18Хранение контейнеров ключей

На жестком диске компьютера (например, в разделе реестра HKEY_CURRENT_USER,

где хранят ключи криптопровайдеры, распространяемые вместе с ОС Windows).

На защищенном от несанкционированного доступа устройстве (например, смарт-карте), подключаемым к компьютеру при выполнении криптографических операций.

На защищенном от несанкционированного доступа устройстве (например, смарт-карте), подключаемым к компьютеру при выполнении криптографических операций.

Слайд 19Доступ к контейнеру ключей из прикладной программы

Создание нового контейнера ключей (или

открытие существующего) и получение его дескриптора выполняются с помощью функции CryptoAPI CryptAcquireContext, которая должна вызываться в программе до любой из других функций CryptoAPI.

Слайд 20Версии CryptoAPI

1.0 – содержит базовый набор функций для выполнения всех

необходимых криптографических операций.

2.0 – содержит дополнительные функции для работы с сертификатами и поддержки инфраструктуры открытых ключей (требуется подключение библиотеки crypt32.dll).

CAPICOM – содержит набор многокомпонентных объектов для выполнения криптографических операций в сценариях и апплетах (требуется библиотека capicom.dll).

2.0 – содержит дополнительные функции для работы с сертификатами и поддержки инфраструктуры открытых ключей (требуется подключение библиотеки crypt32.dll).

CAPICOM – содержит набор многокомпонентных объектов для выполнения криптографических операций в сценариях и апплетах (требуется библиотека capicom.dll).

Слайд 21Примеры использования CryptoAPI

Шифрующая файловая система Windows (EFS). Используются экспорт и импорт

случайного сеансового ключа шифрования файла.

Пакет программ Microsoft Office. Используется генерация сеансового ключа шифрования документа из парольной фразы.

Пакет программ Microsoft Office. Используется генерация сеансового ключа шифрования документа из парольной фразы.

Слайд 22Криптография и стеганография

Применение методов криптографии позволяет скрыть от непосвященных содержание конфиденциальной

информации, но не способно скрыть самого факта ее наличия или передачи.

Методы стеганографии направлены на скрытие самого присутствия конфиденциальной информации.

Методы стеганографии направлены на скрытие самого присутствия конфиденциальной информации.

Слайд 23Основные понятия стеганографии

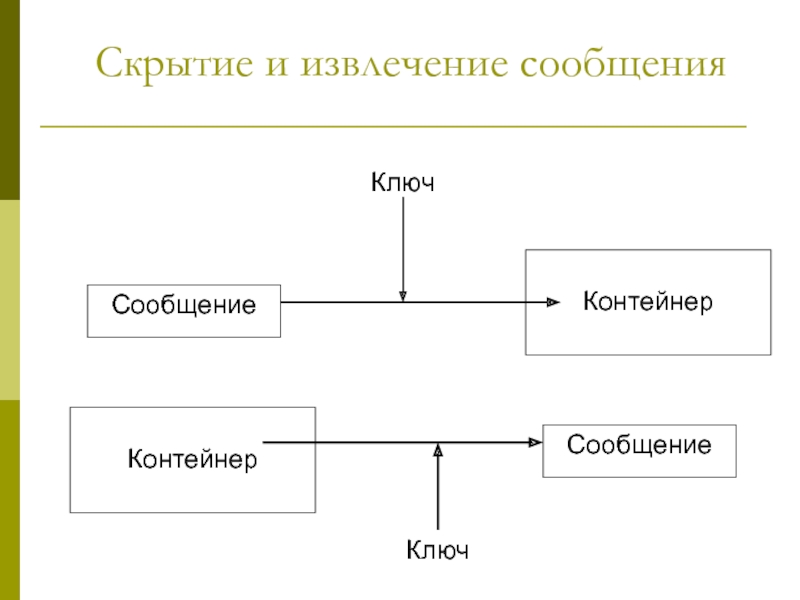

Применительно к стеганографии различают сообщение (объект, существование и содержание

которого должно быть скрыто) и контейнер (объект, в котором скрывается сообщение).

При помещении сообщения в контейнер может использоваться секретный ключ, определяющий порядок помещения сообщения в контейнер. Этот же ключ должен быть задан при извлечении сообщения из контейнера

При помещении сообщения в контейнер может использоваться секретный ключ, определяющий порядок помещения сообщения в контейнер. Этот же ключ должен быть задан при извлечении сообщения из контейнера

Слайд 25Принципы компьютерной стеганографии

обеспечение аутентичности и целостности файла-сообщения;

открытость методов компьютерной стеганографии;

сохранение основных

свойств файла-контейнера после помещения в него сообщения (после этого файл-контейнер можно открывать, сжимать, восстанавливать без потери качества и изменения содержания информации в контейнере);

сложность извлечения сообщения из файла контейнера при известности факта скрытия сообщения, но без знания ключа.

сложность извлечения сообщения из файла контейнера при известности факта скрытия сообщения, но без знания ключа.

Слайд 26Криптография и стеганография

Возможно объединение методов криптографии и стеганографии, при котором сообщение

предварительно зашифровывается перед помещением в контейнер.

Слайд 27Применение компьютерной стеганографии

защита от несанкционированного доступа к конфиденциальной информации;

преодоление систем сетевого

мониторинга и управления сетевыми ресурсами (например, систем промышленного шпионажа, регистрирующих частоту обмена конфиденциальными сообщениями даже при отсутствии возможности их расшифрования);

Слайд 28Применение компьютерной стеганографии

камуфлирование конфиденциального программного обеспечения (защита от его использования незарегистрированными

пользователями путем его скрытия в мультимедийных файлах);

защита авторских прав создателей (владельцев) электронных документов путем нанесения на файлы с этими документами (фото, аудио и видеоматериалами) специальной метки («водяного знака»), распознаваемого только специальным программным обеспечением.

защита авторских прав создателей (владельцев) электронных документов путем нанесения на файлы с этими документами (фото, аудио и видеоматериалами) специальной метки («водяного знака»), распознаваемого только специальным программным обеспечением.

Слайд 29Методы компьютерной стеганографии

методы, использующие специальные свойства форматов электронных документов;

методы, использующие естественную

избыточность оцифрованных графических изображений, звука и видеоинформации.

Слайд 30Использование свойств компьютерных форматов

зарезервированных для дальнейшего применения полей;

специального форматирования текстовых документов;

неиспользуемых

мест дисковой памяти (например, последних байт и секторов последнего выделенного файлу кластера);

имитирующих функций для генерации осмысленного текста файла-контейнера, скрывающего сообщения и др.

имитирующих функций для генерации осмысленного текста файла-контейнера, скрывающего сообщения и др.

Слайд 31Недостаток перечисленных методов

Небольшой размер сообщения, которое может быть скрыто в контейнере.

Слайд 32Использование естественной избыточности цифровой мультимедиа информации

Метод последнего значащего бита (Last Significant

Bit, LSB). Например, полноцветные графические файлы в формате RGB кодируют каждую точку (пиксель) изображения тремя байтами для представления соответственно красной, зеленой и синей составляющих. Изменение каждого из трех младших битов (для хранения битов скрываемого сообщения) приведет к изменению цветовых характеристик данной точки изображения менее чем на 1%, что абсолютно незаметно для человеческого глаза.

Слайд 33Метод LSB

Этот метод позволяет скрыть в графическом файле размером 800 килобайт

сообщение размером до 100 килобайт.

Одна секунда оцифрованного звука с частотой дискретизации 44100 герц и уровнем отсчета 8 бит в стереорежиме позволяет скрыть сообщение размером до 10 килобайт.

Одна секунда оцифрованного звука с частотой дискретизации 44100 герц и уровнем отсчета 8 бит в стереорежиме позволяет скрыть сообщение размером до 10 килобайт.

![Требования к функциям хешированияпостоянство длины хеш-значения независимо от длины исходного текста∀M Length[H(M)]=constполная определенность (для двух](/img/tmb/4/358929/5dbf9a378684f3a9a0259534e15d306b-800x.jpg)