- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Информационная безопасность презентация

Содержание

- 1. Информационная безопасность

- 2. Информационная безопасность § 75. Основные понятия

- 3. Что такое информационная безопасность? Информационная безопасность —

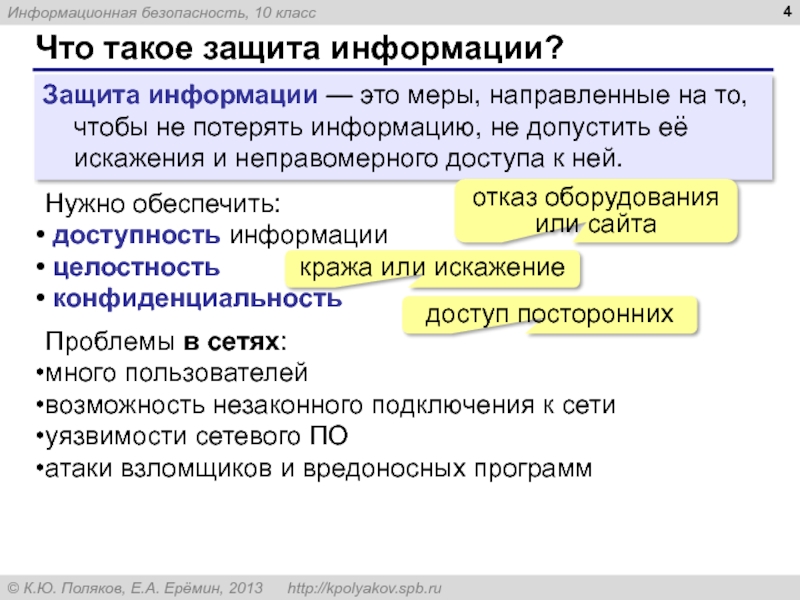

- 4. Что такое защита информации? Защита информации —

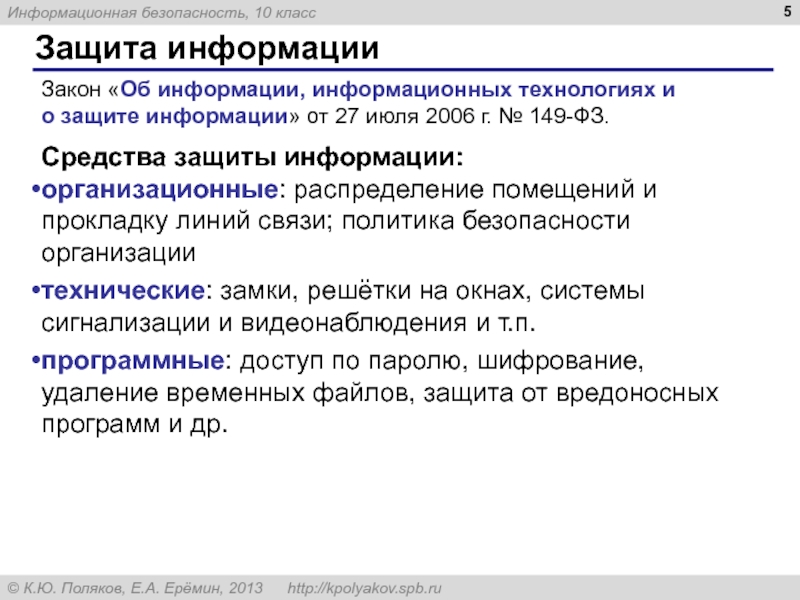

- 5. Защита информации Закон «Об информации, информационных технологиях

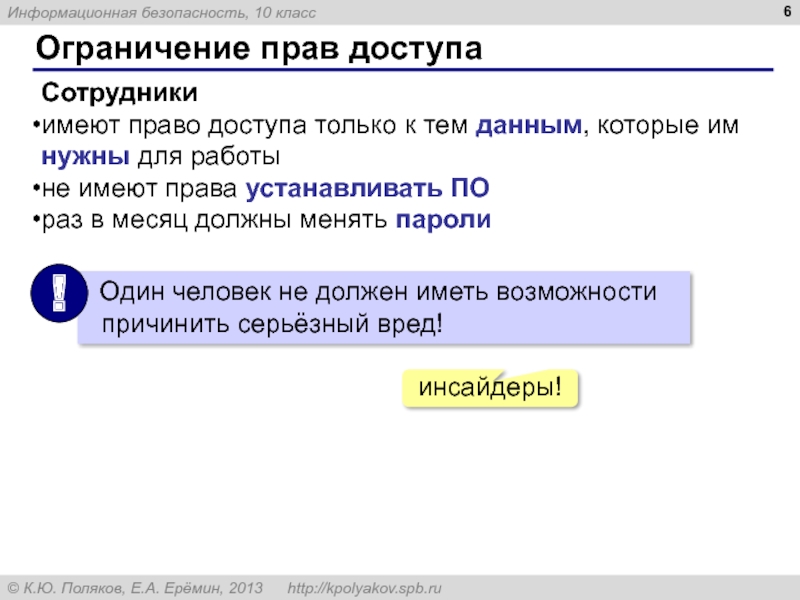

- 6. Ограничение прав доступа Сотрудники имеют право доступа

- 7. Информационная безопасность § 76. Вредоносные программы

- 8. Что такое компьютерный вирус? Компьютерный вирус —

- 9. Зачем пишут вирусы? вирусы-шутки самоутверждение программистов взлом

- 10. Признаки заражения вирусом замедление работы компьютера уменьшение

- 11. Что заражают вирусы? исполняемые программы (*.exe) загрузочные

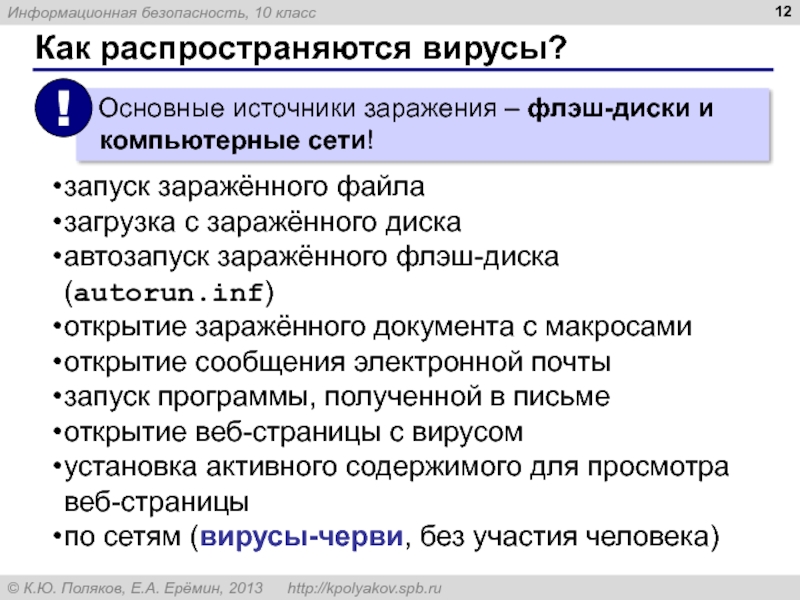

- 12. Как распространяются вирусы? запуск заражённого файла загрузка

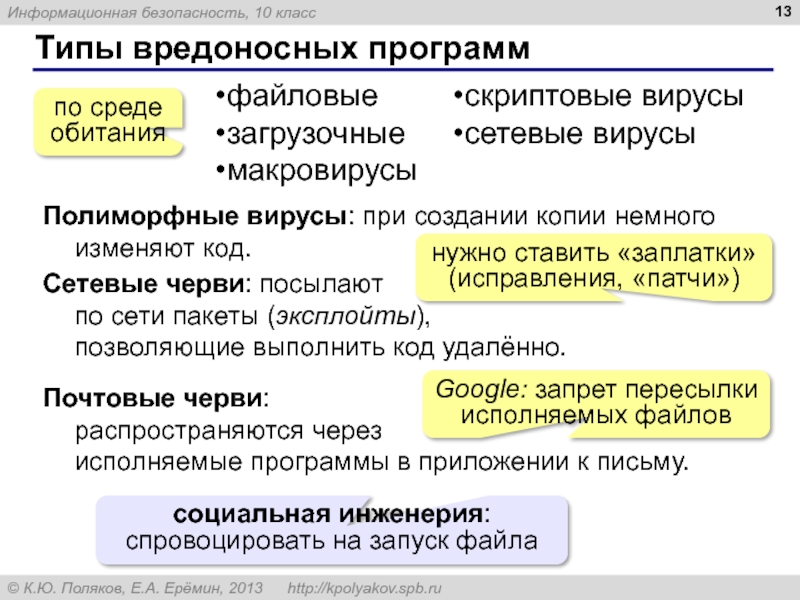

- 13. Типы вредоносных программ файловые загрузочные макровирусы по

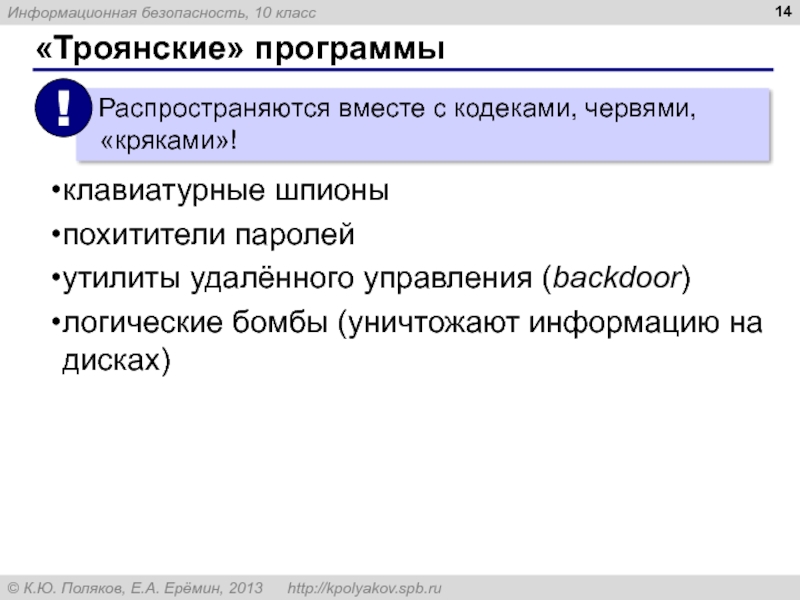

- 14. «Троянские» программы клавиатурные шпионы похитители паролей утилиты

- 15. Информационная безопасность § 77. Защита от вредоносных программ

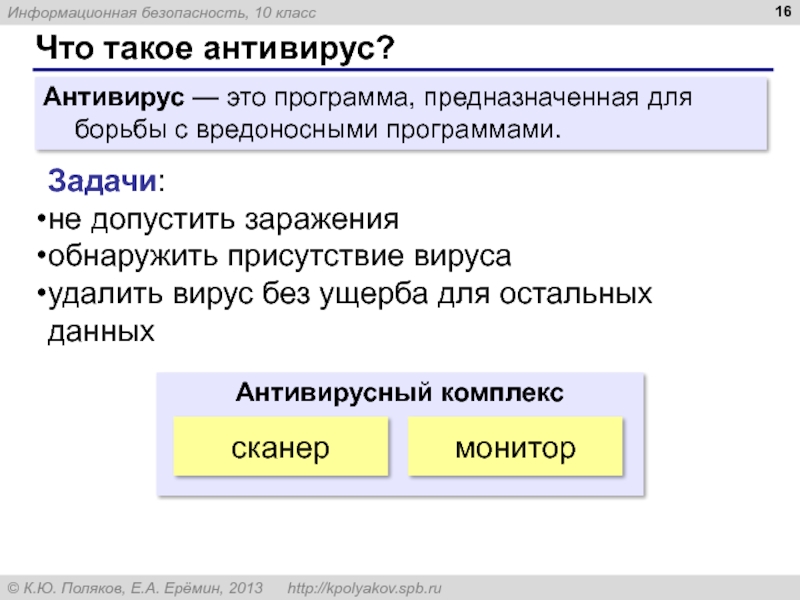

- 16. Что такое антивирус? Антивирус — это программа,

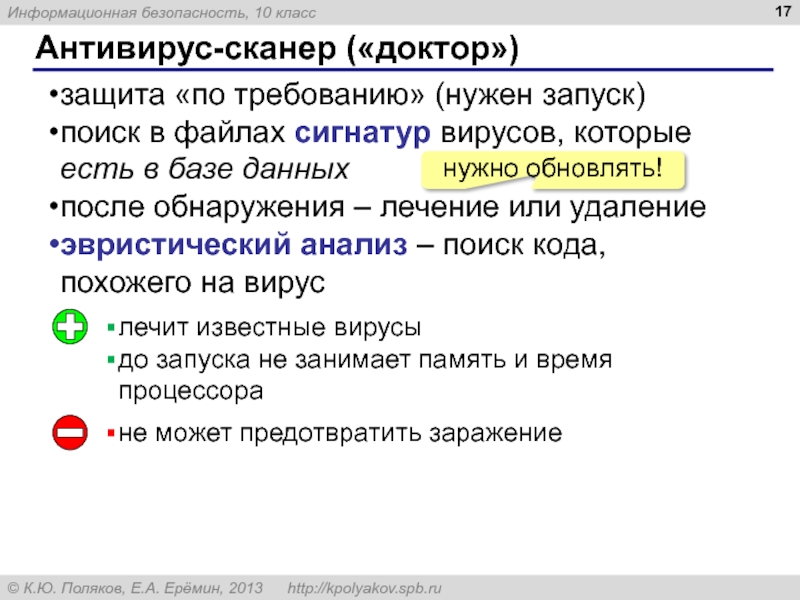

- 17. Антивирус-сканер («доктор») защита «по требованию» (нужен запуск)

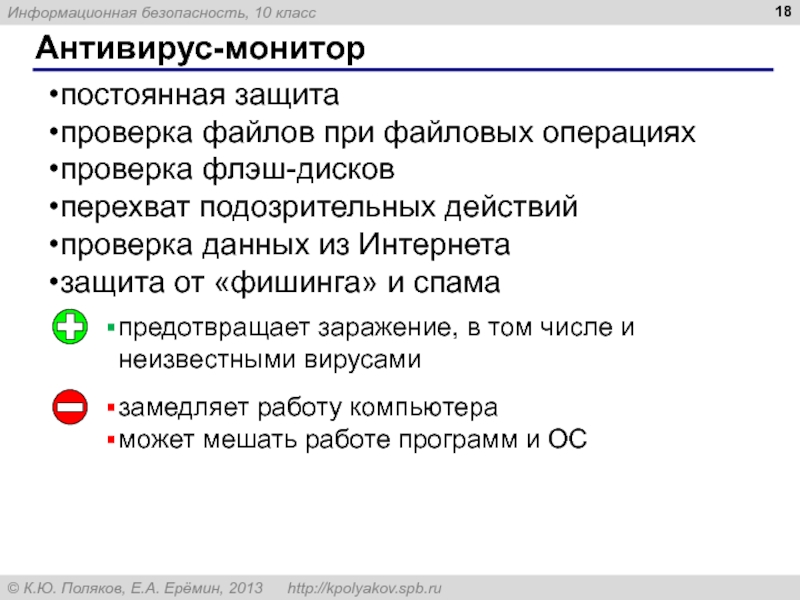

- 18. Антивирус-монитор постоянная защита проверка файлов при файловых

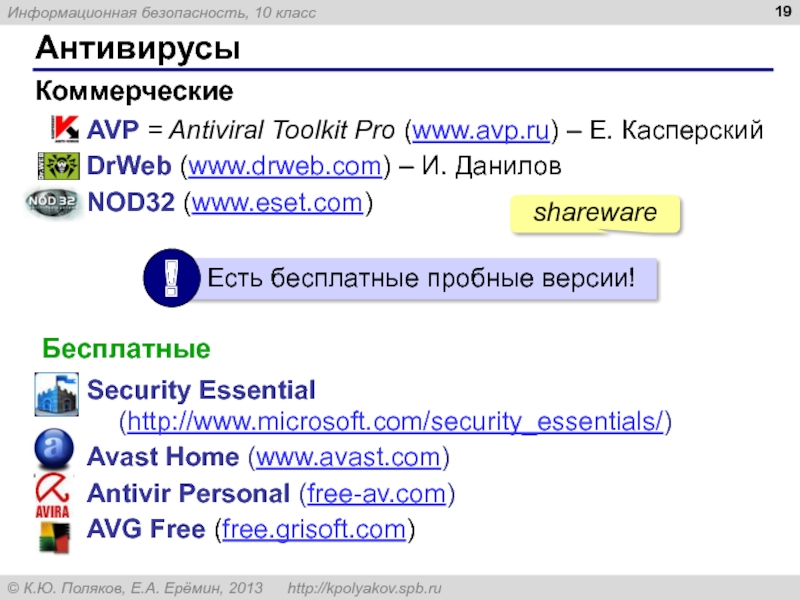

- 19. Антивирусы AVP = Antiviral Toolkit Pro (www.avp.ru)

- 20. Онлайновые антивирусы устанавливают на компьютер активный модуль

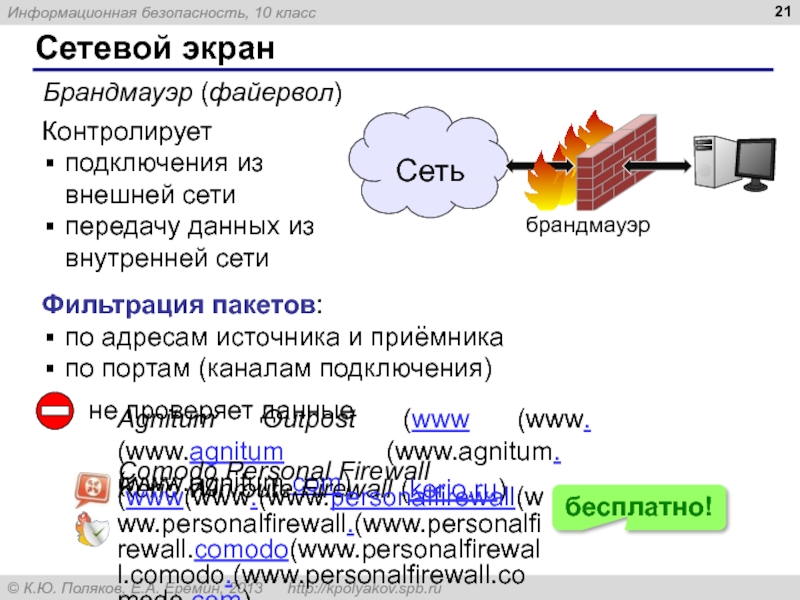

- 21. Сетевой экран Брандмауэр (файервол) Фильтрация пакетов:

- 22. Меры безопасности делать резервные копии данных использовать

- 23. Информационная безопасность § 78. Шифрование

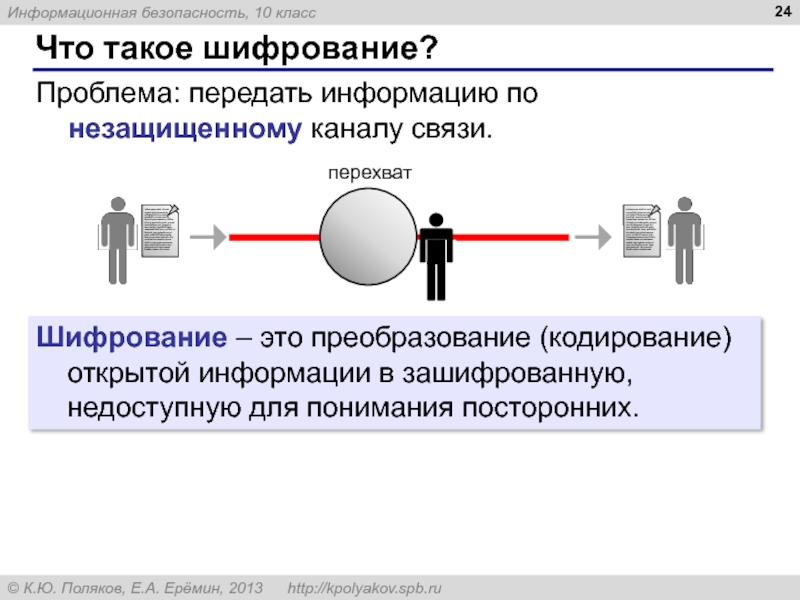

- 24. Что такое шифрование? Шифрование – это преобразование

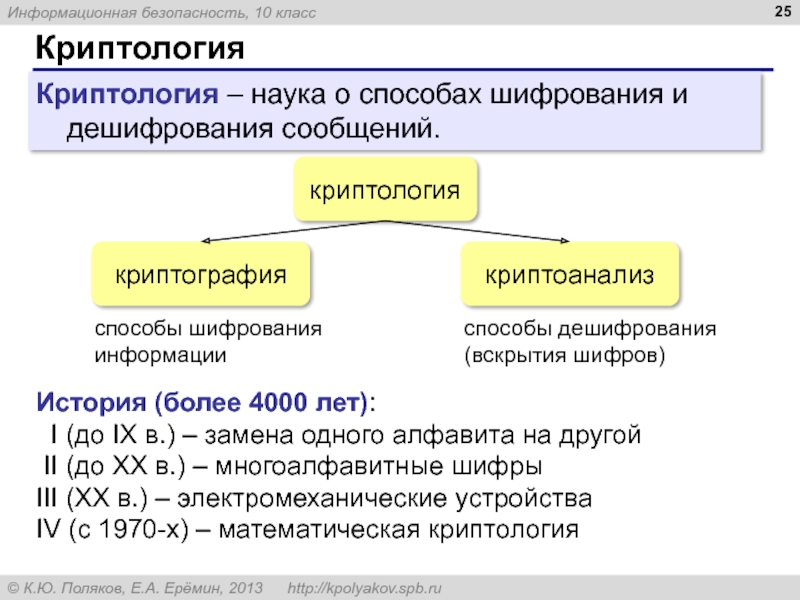

- 25. Криптология криптология криптография криптоанализ способы шифрования информации

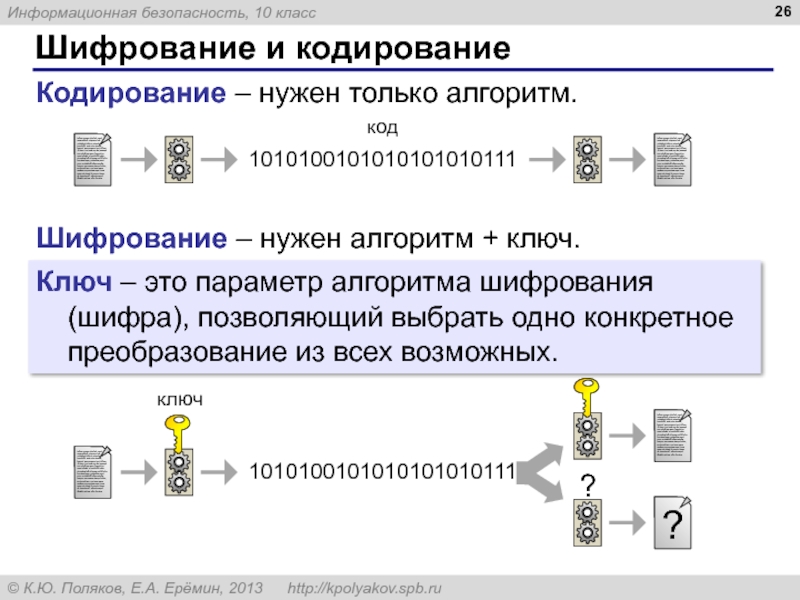

- 26. Шифрование и кодирование Кодирование – нужен только

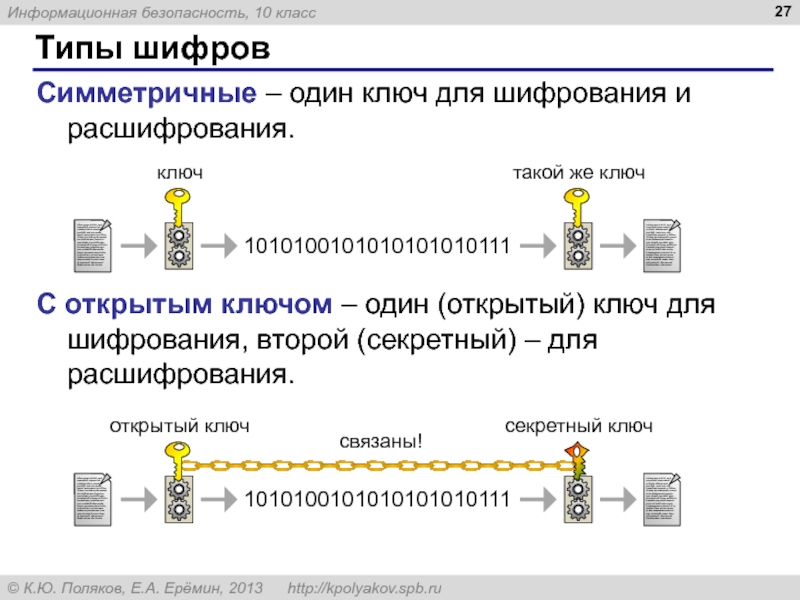

- 27. Типы шифров Симметричные – один ключ для

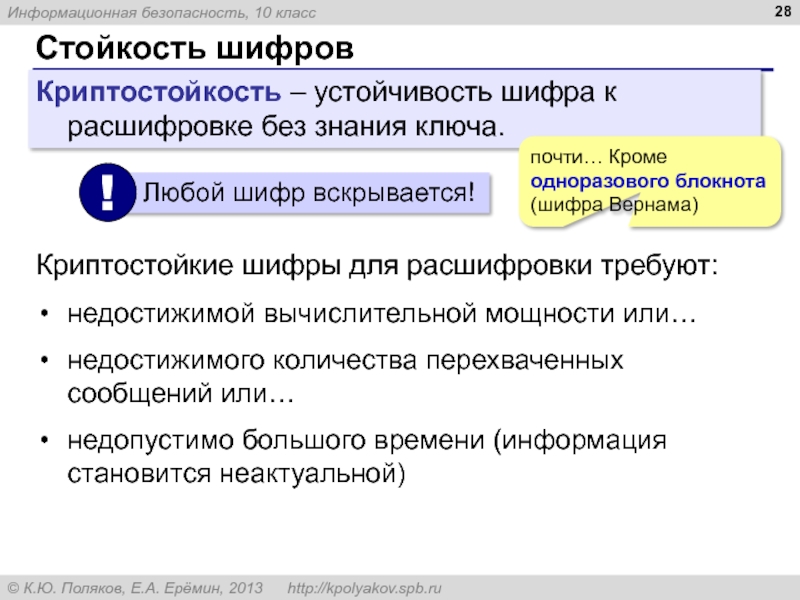

- 28. Стойкость шифров Криптостойкость – устойчивость шифра к

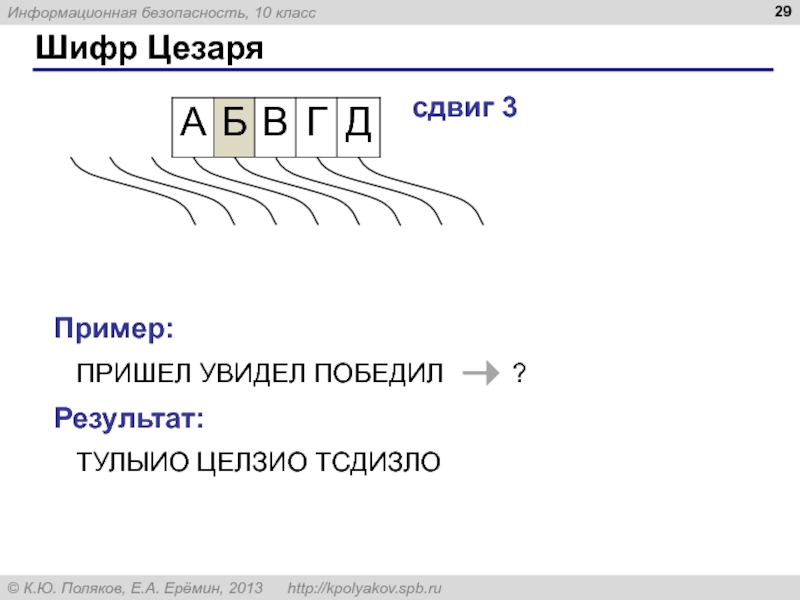

- 29. Шифр Цезаря сдвиг 3 Пример: ПРИШЕЛ УВИДЕЛ

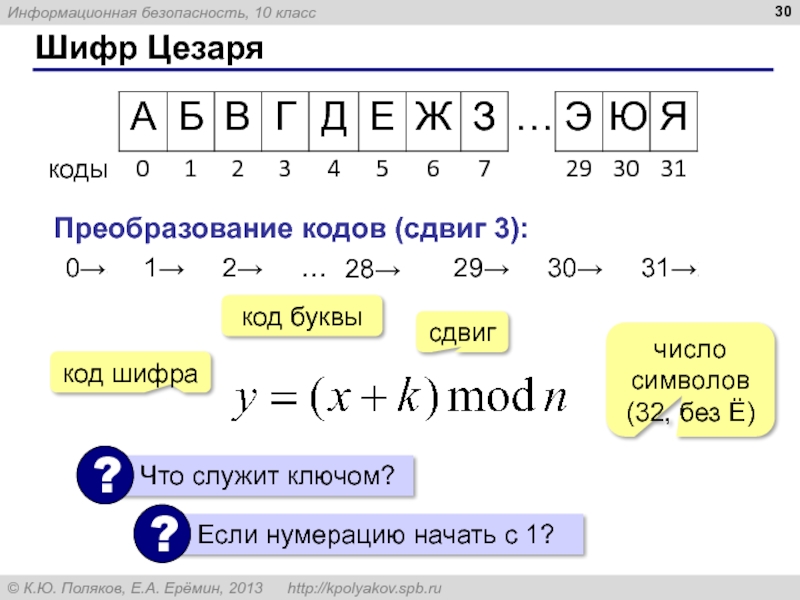

- 30. Шифр Цезаря Преобразование кодов (сдвиг 3): 0→3

- 31. Шифр Цезаря (расшифровка) Для

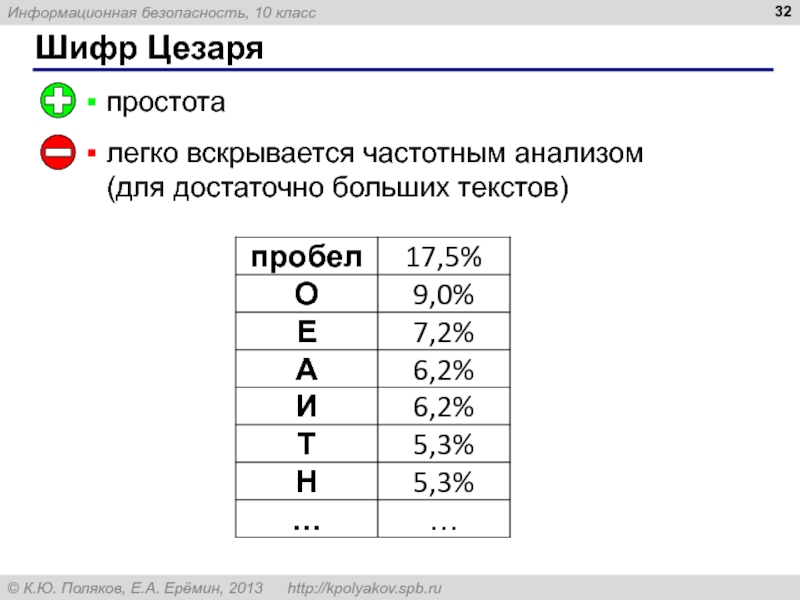

- 32. Шифр Цезаря простота легко вскрывается частотным анализом (для достаточно больших текстов)

- 33. Шифр Виженера Идея: при шифровании использовать несколько

- 34. Шифр Виженера простота если длина ключа равна

- 35. Информационная безопасность § 79. Хэширование и пароли

- 36. Проблема хранения паролей Пароли нужно хранить, иначе

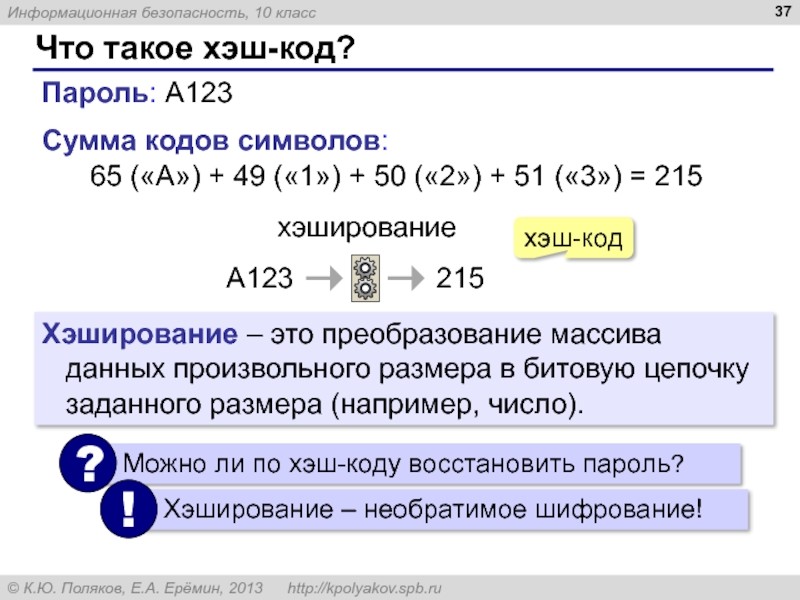

- 37. Что такое хэш-код? Пароль: A123 Сумма кодов

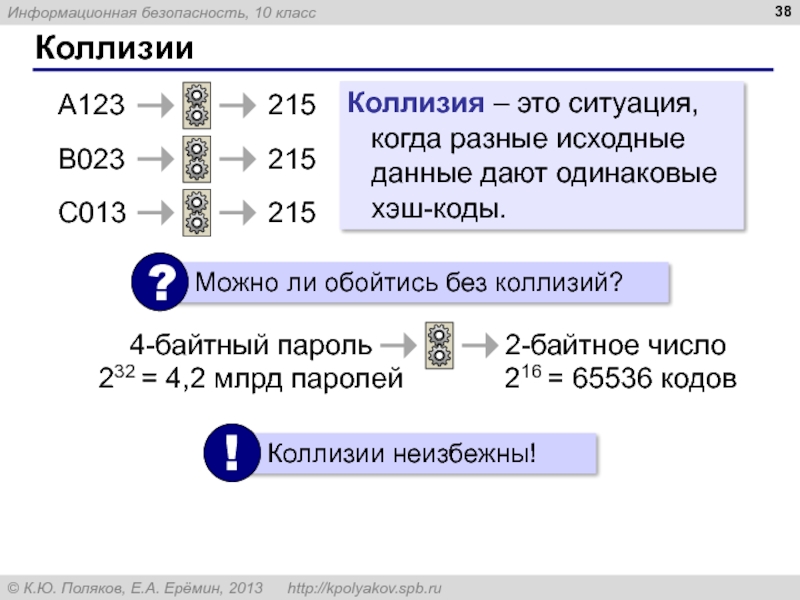

- 38. Коллизии A123 215 B023

- 39. Хэш-функции Хэш-функция H(M) – это правило построения

- 40. Хэширование на практике Алгоритмы: MD5, SHA1, ГОСТ

- 41. Правильный выбор пароля длина не менее 7-8

- 42. Информационная безопасность § 80. Современные алгоритмы шифрования

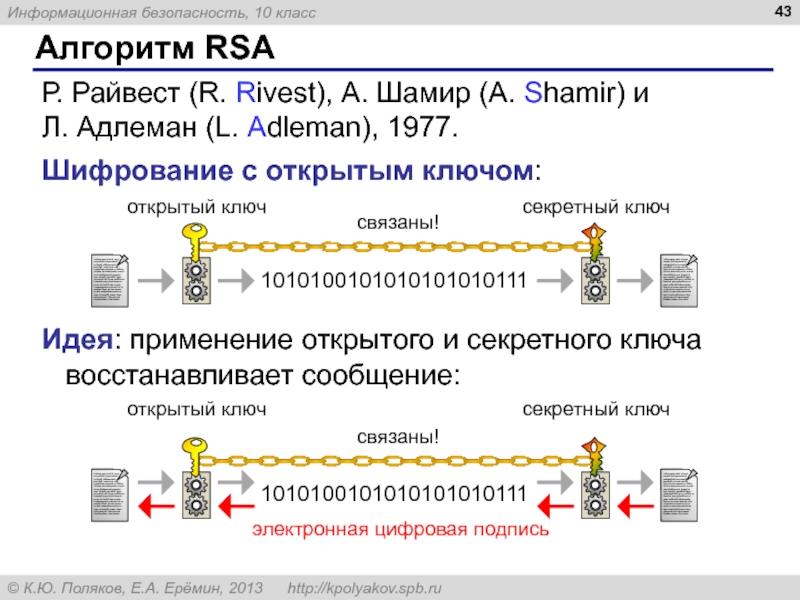

- 43. Алгоритм RSA Р. Райвест (R. Rivest), А. Шамир (A. Shamir) и

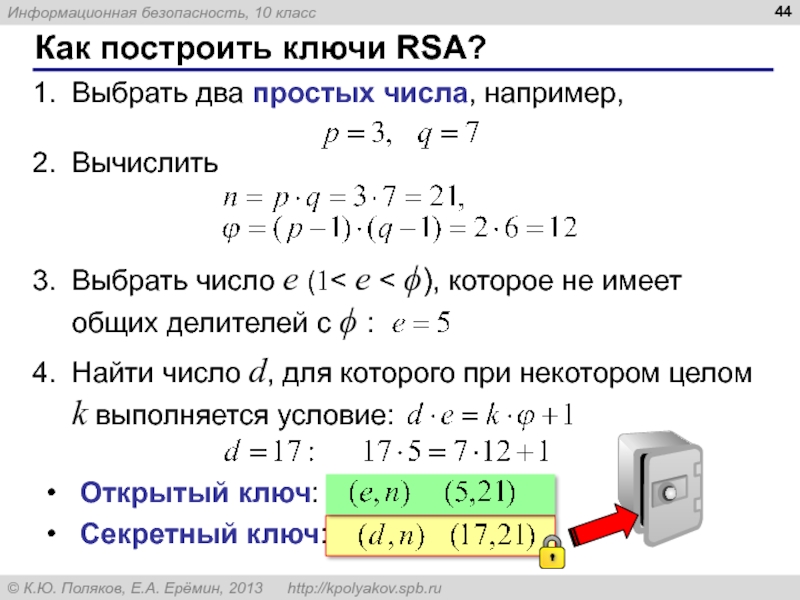

- 44. Как построить ключи RSA? Выбрать

- 45. Алгоритм RSA Шифрование: открытый ключ Расшифровка: секретный

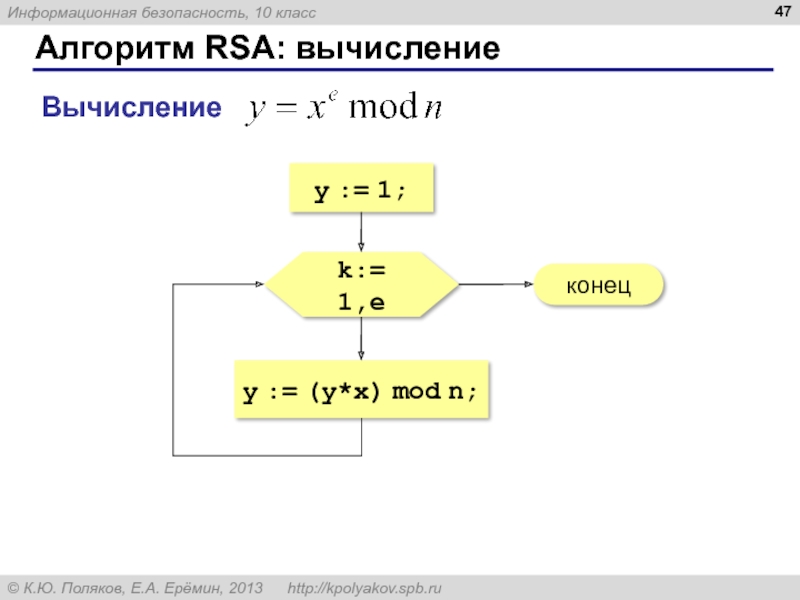

- 46. Алгоритм RSA: вычисление Проблема: очень большое число Упрощающая формула: Доказательство:

- 47. Алгоритм RSA: вычисление Вычисление y := 1;

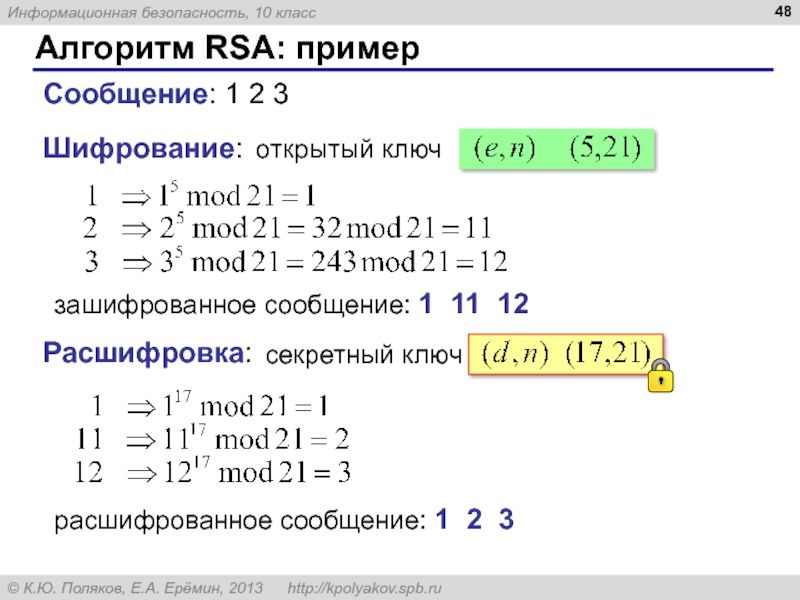

- 48. Алгоритм RSA: пример Шифрование: Сообщение: 1 2

- 49. Алгоритм RSA: вскрытие Задача: при известном открытом

- 50. Алгоритм RSA для обмена открытыми ключами можно

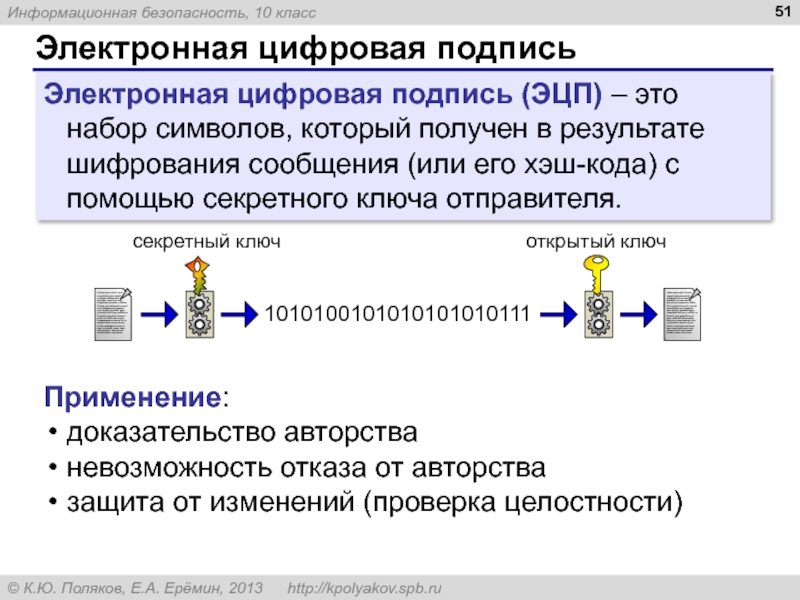

- 51. Электронная цифровая подпись Электронная цифровая подпись (ЭЦП)

- 52. Информационная безопасность § 81. Стеганография

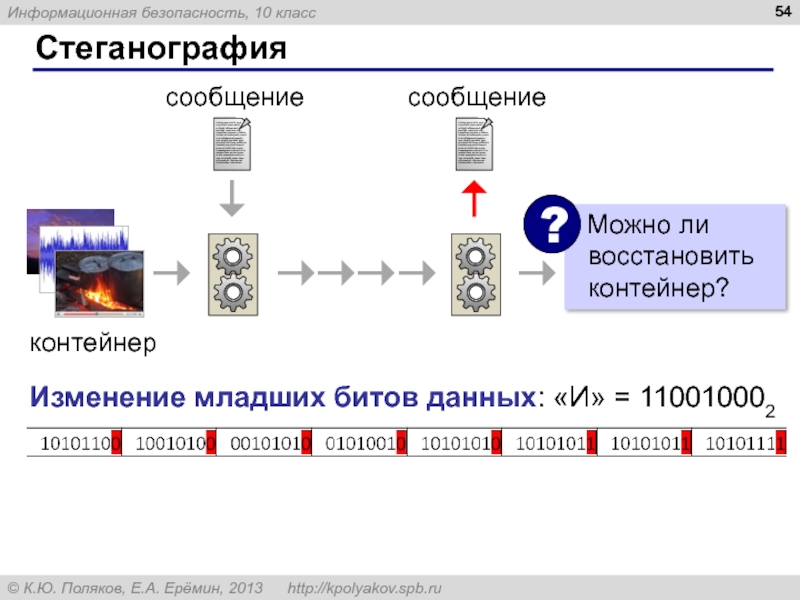

- 53. Стеганография Стеганография – это наука о скрытой

- 54. Стеганография сообщение контейнер

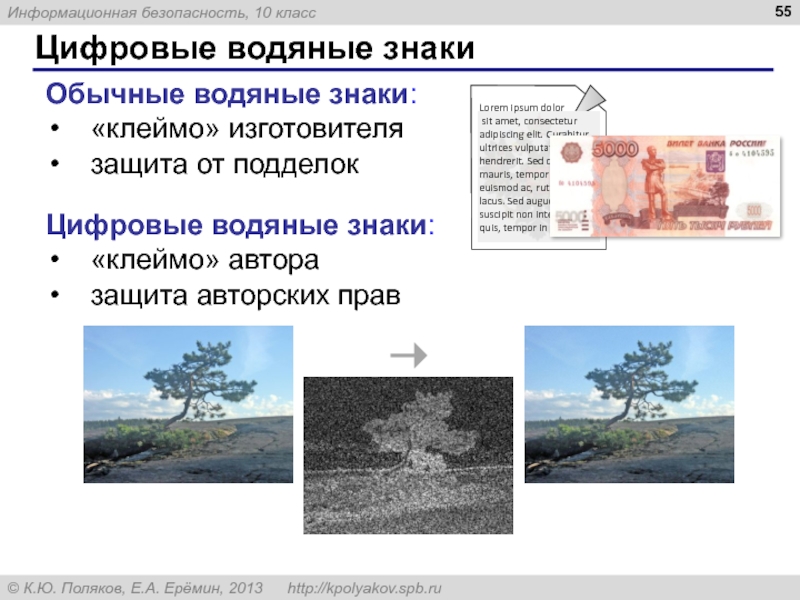

- 55. Цифровые водяные знаки Lorem ipsum dolor

- 56. Цифровые водяные знаки Видимые знаки: «клеймо»

- 57. Информационная безопасность § 82. Безопасность в Интернете

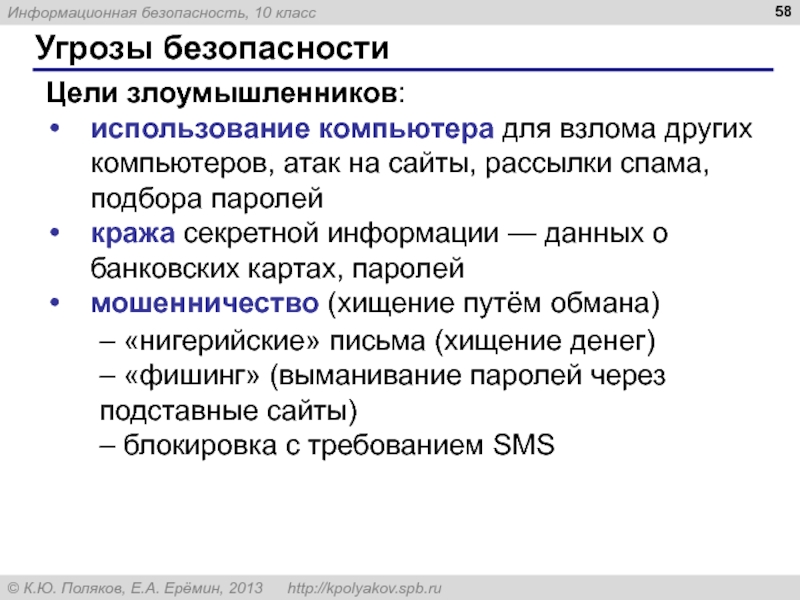

- 58. Угрозы безопасности Цели злоумышленников: использование компьютера для

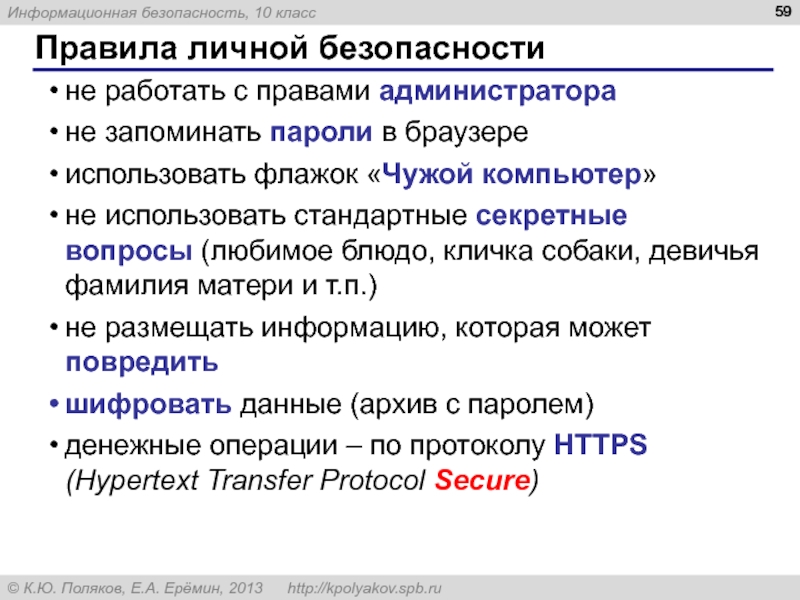

- 59. Правила личной безопасности не работать с правами

- 60. Конец фильма ПОЛЯКОВ Константин Юрьевич д.т.н., учитель

- 61. Источники иллюстраций www.ntv.ru en.wikipedia.org иллюстрации художников издательства «Бином» авторские материалы

Слайд 1Информационная безопасность

§ 75. Основные понятия

§ 76. Вредоносные программы

§ 77. Защита от

§ 78. Шифрование

§ 79. Хэширование и пароли

§ 80. Современные алгоритмы шифрования

§ 81. Стеганография

§ 82. Безопасность в Интернете

Слайд 3Что такое информационная безопасность?

Информационная безопасность — это защищённость информации от любых

Причины ущерба:

искажение информации

утеря информации

неправомерный доступ к информации

Слайд 4Что такое защита информации?

Защита информации — это меры, направленные на то,

Нужно обеспечить:

доступность информации

целостность

конфиденциальность

Проблемы в сетях:

много пользователей

возможность незаконного подключения к сети

уязвимости сетевого ПО

атаки взломщиков и вредоносных программ

отказ оборудования или сайта

кража или искажение

доступ посторонних

Слайд 5Защита информации

Закон «Об информации, информационных технологиях и

о защите информации» от 27

Средства защиты информации:

организационные: распределение помещений и прокладку линий связи; политика безопасности организации

технические: замки, решётки на окнах, системы сигнализации и видеонаблюдения и т.п.

программные: доступ по паролю, шифрование, удаление временных файлов, защита от вредоносных программ и др.

Слайд 6Ограничение прав доступа

Сотрудники

имеют право доступа только к тем данным, которые им

не имеют права устанавливать ПО

раз в месяц должны менять пароли

инсайдеры!

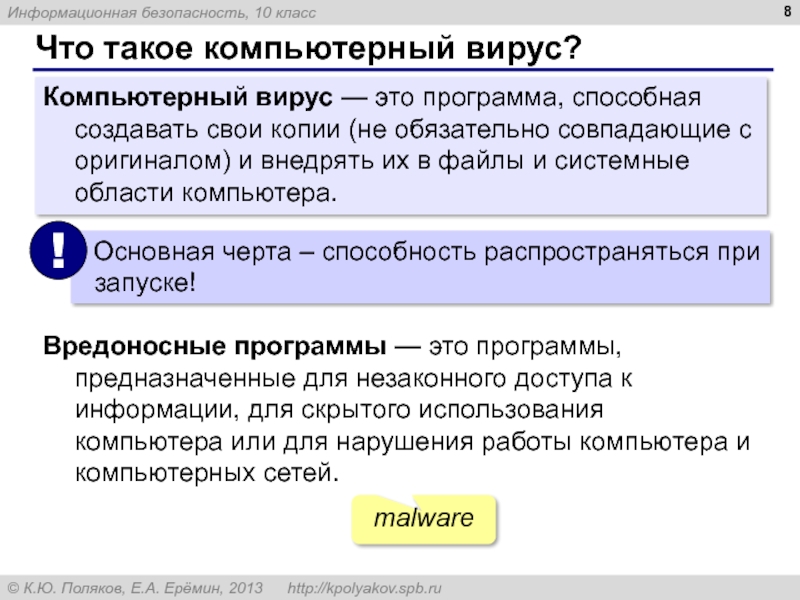

Слайд 8Что такое компьютерный вирус?

Компьютерный вирус — это программа, способная создавать свои

Вредоносные программы — это программы, предназначенные для незаконного доступа к информации, для скрытого использования компьютера или для нарушения работы компьютера и компьютерных сетей.

malware

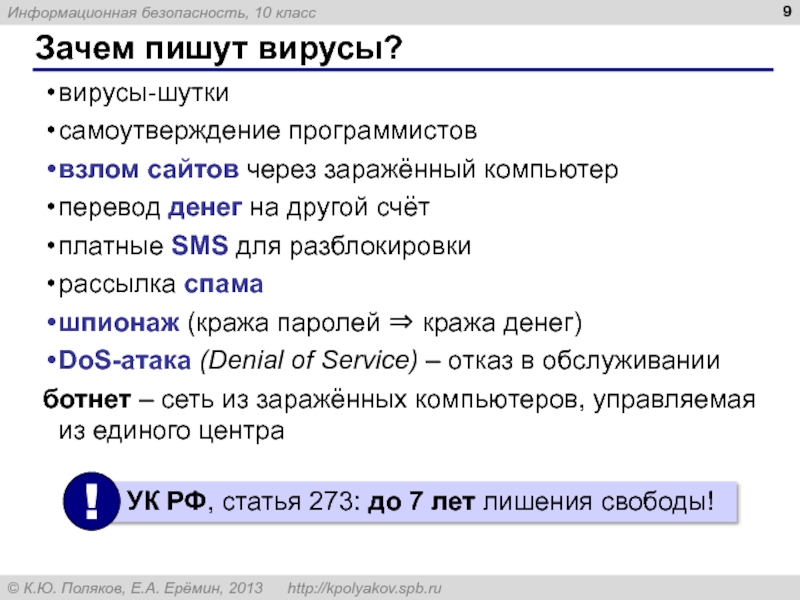

Слайд 9Зачем пишут вирусы?

вирусы-шутки

самоутверждение программистов

взлом сайтов через заражённый компьютер

перевод денег на другой

платные SMS для разблокировки

рассылка спама

шпионаж (кража паролей ⇒ кража денег)

DoS-атака (Denial of Service) – отказ в обслуживании

ботнет – сеть из заражённых компьютеров, управляемая из единого центра

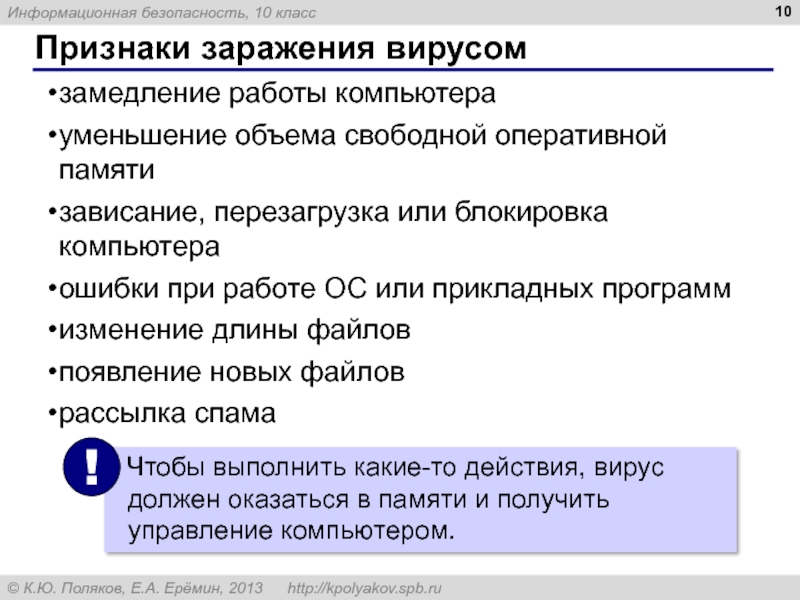

Слайд 10Признаки заражения вирусом

замедление работы компьютера

уменьшение объема свободной оперативной памяти

зависание, перезагрузка или

ошибки при работе ОС или прикладных программ

изменение длины файлов

появление новых файлов

рассылка спама

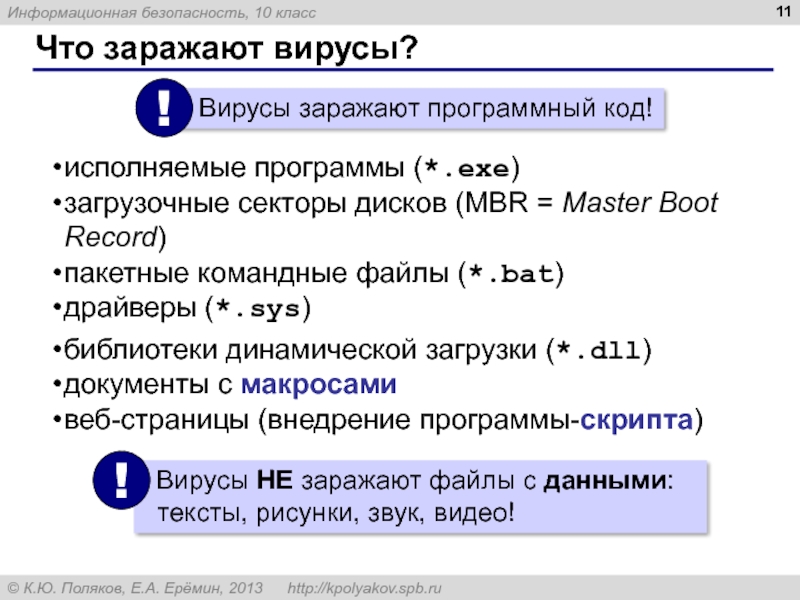

Слайд 11Что заражают вирусы?

исполняемые программы (*.exe)

загрузочные секторы дисков (MBR = Master Boot

пакетные командные файлы (*.bat)

драйверы (*.sys)

библиотеки динамической загрузки (*.dll)

документы c макросами

веб-страницы (внедрение программы-скрипта)

Слайд 12Как распространяются вирусы?

запуск заражённого файла

загрузка с заражённого диска

автозапуск заражённого флэш-диска (autorun.inf)

открытие

открытие сообщения электронной почты

запуск программы, полученной в письме

открытие веб-страницы с вирусом

установка активного содержимого для просмотра веб-страницы

по сетям (вирусы-черви, без участия человека)

Слайд 13Типы вредоносных программ

файловые

загрузочные

макровирусы

по среде обитания

Полиморфные вирусы: при создании копии немного изменяют

Сетевые черви: посылают

по сети пакеты (эксплойты),

позволяющие выполнить код удалённо.

Почтовые черви:

распространяются через

исполняемые программы в приложении к письму.

нужно ставить «заплатки» (исправления, «патчи»)

Google: запрет пересылки исполняемых файлов

скриптовые вирусы

сетевые вирусы

социальная инженерия: спровоцировать на запуск файла

Слайд 14«Троянские» программы

клавиатурные шпионы

похитители паролей

утилиты удалённого управления (backdoor)

логические бомбы (уничтожают информацию на

Слайд 16Что такое антивирус?

Антивирус — это программа, предназначенная для борьбы с вредоносными

Задачи:

не допустить заражения

обнаружить присутствие вируса

удалить вирус без ущерба для остальных данных

Слайд 17Антивирус-сканер («доктор»)

защита «по требованию» (нужен запуск)

поиск в файлах сигнатур вирусов, которые

после обнаружения – лечение или удаление

эвристический анализ – поиск кода, похожего на вирус

нужно обновлять!

лечит известные вирусы

до запуска не занимает память и время процессора

не может предотвратить заражение

Слайд 18Антивирус-монитор

постоянная защита

проверка файлов при файловых операциях

проверка флэш-дисков

перехват подозрительных действий

проверка данных из

защита от «фишинга» и спама

предотвращает заражение, в том числе и неизвестными вирусами

замедляет работу компьютера

может мешать работе программ и ОС

Слайд 19Антивирусы

AVP = Antiviral Toolkit Pro (www.avp.ru) – Е. Касперский

DrWeb (www.drweb.com) –

NOD32 (www.eset.com)

Коммерческие

Бесплатные

Security Essential (http://www.microsoft.com/security_essentials/)

Avast Home (www.avast.com)

Antivir Personal (free-av.com)

AVG Free (free.grisoft.com)

shareware

Слайд 20Онлайновые антивирусы

устанавливают на компьютер активный модуль (ActiveX), который проверяет файлы…

или файл

http://www.kaspersky.ru/virusscanner

http://www.bitdefender.com

http://security.symantec.com

http://us.mcafee.com/root/mfs/default.asp

Слайд 21Сетевой экран

Брандмауэр (файервол)

Фильтрация пакетов:

по адресам источника и приёмника

по портам (каналам подключения)

Контролирует

подключения

передачу данных из внутренней сети

Agnitum Outpost (www (www. (www.agnitum (www.agnitum. (www.agnitum.com)

Kerio Winroute Firewall (kerio.ru)

Comodo Personal Firewall

(www(www.(www.personalfirewall(www.personalfirewall.(www.personalfirewall.comodo(www.personalfirewall.comodo.(www.personalfirewall.comodo.com)

бесплатно!

Слайд 22Меры безопасности

делать резервные копии данных

использовать сетевой экран (брандмауэр)

использовать антивирус-монитор

проверять флэш-диски антивирусом

обновлять

отключать автозапуск флэш-дисков

не открывать подозрительные файлы (социальная инженерия!)

не переходить по ссылкам в письмах

использовать стойкие пароли

менять пароли (раз в месяц)

Слайд 24Что такое шифрование?

Шифрование – это преобразование (кодирование) открытой информации в зашифрованную,

Проблема: передать информацию по незащищенному каналу связи.

перехват

Слайд 25Криптология

криптология

криптография

криптоанализ

способы шифрования информации

способы дешифрования (вскрытия шифров)

Криптология – наука о способах шифрования

История (более 4000 лет):

I (до IX в.) – замена одного алфавита на другой

II (до ХX в.) – многоалфавитные шифры

III (XX в.) – электромеханические устройства

IV (с 1970-х) – математическая криптология

Слайд 26Шифрование и кодирование

Кодирование – нужен только алгоритм.

1010100101010101010111

код

Шифрование – нужен алгоритм

Ключ – это параметр алгоритма шифрования (шифра), позволяющий выбрать одно конкретное преобразование из всех возможных.

1010100101010101010111

ключ

?

Слайд 27Типы шифров

Симметричные – один ключ для шифрования и расшифрования.

1010100101010101010111

ключ

такой же

С открытым ключом – один (открытый) ключ для шифрования, второй (секретный) – для расшифрования.

1010100101010101010111

открытый ключ

секретный ключ

связаны!

Слайд 28Стойкость шифров

Криптостойкость – устойчивость шифра к расшифровке без знания ключа.

Криптостойкие

недостижимой вычислительной мощности или…

недостижимого количества перехваченных сообщений или…

недопустимо большого времени (информация становится неактуальной)

почти… Кроме одноразового блокнота (шифра Вернама)

Слайд 30Шифр Цезаря

Преобразование кодов (сдвиг 3):

0→3

число символов (32, без Ё)

код буквы

код шифра

сдвиг

1→4

31→2

30→1

29→0

…

2→5

28→31

коды

Слайд 31Шифр Цезаря (расшифровка)

Для :

Преобразование кодов (k

0→29

1→30

31→28

30→27

4→1

…

2→31

3→0

Для :

Общая формула:

Слайд 33Шифр Виженера

Идея: при шифровании использовать несколько разных по величине сдвигов.

коды

Ключ –

ЗАБЕГ: сдвиги 7 – 0 – 1 – 5 – 3

сдвиг

Слайд 34Шифр Виженера

простота

если длина ключа равна длине сообщения и ключ – случайный

вскрытие основано на повторении ключа

если ключ – осмысленное слово, можно применить частотный анализ для данного языка

Слайд 36Проблема хранения паролей

Пароли нужно хранить, иначе пользователи не смогут получить доступ

Пароль нежелательно хранить, потому что базу паролей могут украсть, получив полный доступ к данным.

Задача:

обеспечить нормальную работу пользователей с данными

кража базы паролей не дает возможности получить доступ к данным

Слайд 37Что такое хэш-код?

Пароль: A123

Сумма кодов символов:

65 («A») +

A123

215

хэширование

хэш-код

Хэширование – это преобразование массива данных произвольного размера в битовую цепочку заданного размера (например, число).

Слайд 38Коллизии

A123

215

B023

215

C013

215

Коллизия – это ситуация, когда разные исходные данные дают одинаковые хэш-коды.

4-байтный

2-байтное число

232 = 4,2 млрд паролей

216 = 65536 кодов

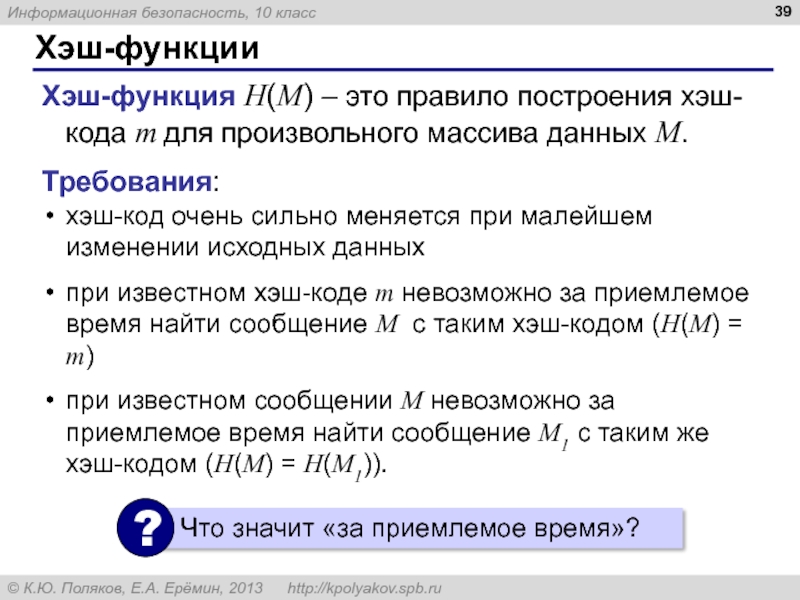

Слайд 39Хэш-функции

Хэш-функция H(M) – это правило построения хэш-кода m для произвольного массива

Требования:

хэш-код очень сильно меняется при малейшем изменении исходных данных

при известном хэш-коде m невозможно за приемлемое время найти сообщение M с таким хэш-кодом (H(M) = m)

при известном сообщении M невозможно за приемлемое время найти сообщение M1 с таким же хэш-кодом (H(M) = H(M1)).

Слайд 40Хэширование на практике

Алгоритмы: MD5, SHA1, ГОСТ Р 34.11 94.

Длина хэш-кода: 128,

Области применения:

криптография (пароли)

проверка правильности передачи данных (контрольные суммы)

ускорение поиска (хэш-таблицы)

Слайд 41Правильный выбор пароля

длина не менее 7-8 символов

заглавные и строчные буквы +

случайный набор символов

длина менее 7 символов

только цифры

часто используемые последовательности: «12345», «qwerty»

дата рождения, номер телефона

осмысленные слова

Слайд 43Алгоритм RSA

Р. Райвест (R. Rivest), А. Шамир (A. Shamir) и Л. Адлеман (L. Adleman), 1977.

Шифрование с открытым

1010100101010101010111

открытый ключ

секретный ключ

связаны!

Идея: применение открытого и секретного ключа восстанавливает сообщение:

1010100101010101010111

открытый ключ

секретный ключ

связаны!

электронная цифровая подпись

Слайд 44

Как построить ключи RSA?

Выбрать два простых числа, например,

Вычислить

Выбрать число e (1< e < ϕ), которое не имеет общих делителей с ϕ :

Найти число d, для которого при некотором целом k выполняется условие:

Открытый ключ:

Секретный ключ:

Слайд 45Алгоритм RSA

Шифрование: открытый ключ

Расшифровка: секретный ключ

Сообщение – последовательность чисел в интервале

Для каждого числа вычислить код

Для каждого кода вычислить число исходного сообщения:

Слайд 48Алгоритм RSA: пример

Шифрование:

Сообщение: 1 2 3

зашифрованное сообщение: 1 11 12

Расшифровка:

расшифрованное сообщение:

Слайд 49Алгоритм RSA: вскрытие

Задача: при известном открытом ключе

Способ:

разложить n на взаимно-простые множители:

вычислить

найти d, такое что при некотором k

Проблема: разложение большого числа на простые множители требует недостижимого объема вычислений (при длине n > 1024 бита)

Слайд 50Алгоритм RSA

для обмена открытыми ключами можно использовать незащищенный канал

много готовых реализаций

криптостойкость

медленная шифровка и (особенно) расшифровка

при малом n взламывается

Слайд 51Электронная цифровая подпись

Электронная цифровая подпись (ЭЦП) – это набор символов, который

1010100101010101010111

открытый ключ

секретный ключ

Применение:

доказательство авторства

невозможность отказа от авторства

защита от изменений (проверка целостности)

Слайд 53Стеганография

Стеганография – это наука о скрытой передаче информации путем скрытия самого

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Cras neque mi, aliquam id molestie id

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Cras neque mi, aliquam id molestie id

t°

Слайд 55Цифровые водяные знаки

Lorem ipsum dolor

sit amet, consectetur adipiscing elit. Curabitur

Обычные водяные знаки:

«клеймо» изготовителя

защита от подделок

Цифровые водяные знаки:

«клеймо» автора

защита авторских прав

Слайд 56Цифровые водяные знаки

Видимые знаки:

«клеймо» автора или сайта

признак того, что информация

защищена авторским

затруднено незаконное использование

Слайд 58Угрозы безопасности

Цели злоумышленников:

использование компьютера для взлома других компьютеров, атак на сайты,

кража секретной информации — данных о банковских картах, паролей

мошенничество (хищение путём обмана)

– «нигерийские» письма (хищение денег)

– «фишинг» (выманивание паролей через подставные сайты)

– блокировка с требованием SMS

Слайд 59Правила личной безопасности

не работать с правами администратора

не запоминать пароли в браузере

использовать

не использовать стандартные секретные вопросы (любимое блюдо, кличка собаки, девичья фамилия матери и т.п.)

не размещать информацию, которая может повредить

шифровать данные (архив с паролем)

денежные операции – по протоколу HTTPS (Hypertext Transfer Protocol Secure)

Слайд 60Конец фильма

ПОЛЯКОВ Константин Юрьевич

д.т.н., учитель информатики

ГБОУ СОШ № 163, г. Санкт-Петербург

kpolyakov@mail.ru

к.ф.-м.н., доцент кафедры мультимедийной дидактики и ИТО ПГГПУ, г. Пермь

eremin@pspu.ac.ru

![Алгоритм RSAШифрование: открытый ключРасшифровка: секретный ключСообщение – последовательность чисел в интервале [0,n – 1]. Для](/img/tmb/5/407736/5654a555a524a4d3122bb041c3e7cb29-800x.jpg)