- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Безопасная работа на компьютере презентация

Содержание

- 1. Безопасная работа на компьютере

- 2. Виды угроз

- 3. Компьютерная гигиена

- 4. Вирусы (virus)

- 5. Черви (worm)

- 6. Блокировщики (blocker)

- 7. Мусорное ПО

- 8. Троянские программы

- 9. Фишинговые сайты

- 10. Защитное ПО

- 11. Антивирус Сравнение

- 12. Файервол (брандмауэр,

- 13. Системы обнаружения вторжений

- 14. Практика Устанавливаем и настраиваем антивирус

Слайд 2Виды угроз

Вредоносное ПО

Неправильные действия пользователей

Действия злоумышленников

Ошибки программ или техники

Слайд 3Компьютерная гигиена

Будьте внимательны

Делайте резервные копии

Обновляйтесь

Контролируйте работу ПК

Защищайтесь

Слайд 4Вирусы (virus)

Вредоносное ПО способное к самостоятельному распространению различными способами.

Может содержать деструктивные

функции или просто тратить системные ресурсы

Слайд 5Черви (worm)

Вредоносное ПО использующие для распространения сетевые каналы.

Может предоставлять доступ злоумышленнику

к зараженному компьютеру, вести незаметную деятельность по атаке на другие ресурсы или шпионить за владельцем ПК

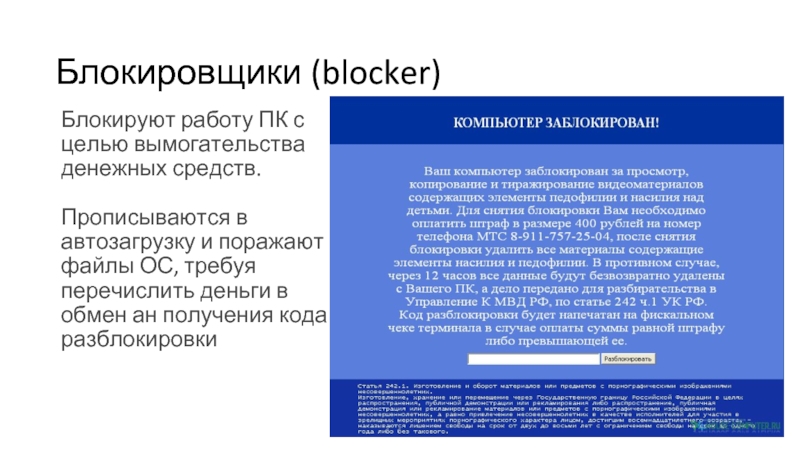

Слайд 6Блокировщики (blocker)

Блокируют работу ПК с целью вымогательства денежных средств.

Прописываются в автозагрузку

и поражают файлы ОС, требуя перечислить деньги в обмен ан получения кода разблокировки

Слайд 7Мусорное ПО

Вредоносное ПО, показывающее рекламу или уведомления, маскируется под обычное ПО

и требуя от пользователя совершить какие-либо действия, которые и приведут к нарушениям.

Слайд 8Троянские программы

Вредоносное ПО, которое распространяется злоумышленниками с целью незаметного управления компьютером

или для шпионажа.

Часто служат для загрузки вирусов или червей

Часто служат для загрузки вирусов или червей

Слайд 9Фишинговые сайты

Имитируют дизайн и частично структуру известных сайтов с целью получить

доступ к аккаунту пользователя, когда тот введет свои данные.

Часто имеют похожие на настоящие адреса

Например, yamdex.ru

yandex.zloyhaker.ru

Часто имеют похожие на настоящие адреса

Например, yamdex.ru

yandex.zloyhaker.ru

Слайд 11Антивирус

Сравнение кода программы с сигнатурами или эвристический анализ поведения программы с

целью поиска вредоносных действий похожих на действия вирусов

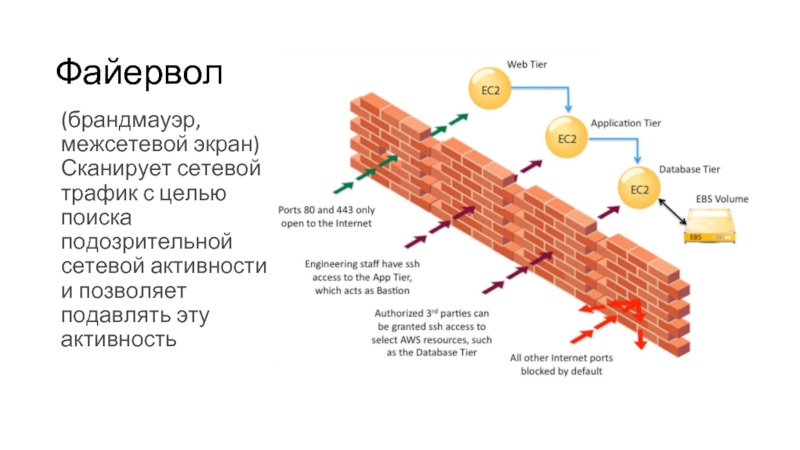

Слайд 12Файервол

(брандмауэр, межсетевой экран)

Сканирует сетевой трафик с целью поиска подозрительной сетевой активности

и позволяет подавлять эту активность

Слайд 13Системы обнаружения вторжений

IDS

Автоматический анализ программ и сети с целью выявления несанкционированных

действий