- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Анализ моделей в контексте потребностей вашей организации презентация

Содержание

- 1. Анализ моделей в контексте потребностей вашей организации

- 2. Атрибут представляет собой точку принятия решения с

- 3. Эффективная интеграция механизмов аутентификации, авторизации и управления

- 4. Создание интегрированного процесса анализа безопасности бизнеса

- 5. Решения для обеспечения безопасности ИТ-инфраструктуры на базе

- 6. Решения для обеспечения безопасности ИТ-инфраструктуры на базе

- 7. РешенияIBM для управления безопасностью обеспечивают единый взгляд

- 8. Используя решения IBM для управления безопасностью в

- 9. В настоящее время управление безопасностью — это

- 10. Решения IBM для управления безопасностью позволяют вам

- 11. Спасибо за внимание.

Слайд 2Атрибут представляет собой точку принятия решения с учетом рисков. Восемь основных

Кто — степень уверенности в том, что бизнес обладает правильной идентификационной информацией о другой стороне, принимающей участие в транзакции. .

Точка доступа — степень уверенности в том, что бизнес обеспечивает целостность точки входа в транзакцию.

Метод доступа — степень уверенности в конфиденциальности, целостности и аутентичности канала связи между сторонами, принимающими участие в транзакции.

Портал доступа — степень защиты, которую обеспечивает точка перехода между доверенным бизнесом и недоверенной внешней средой.

Сопутствующий доступ — степень, в которой предоставление доступа к конкретному ресурсу может повлечь за собой другие несанкционированные действия в отношении каких-либо ресурсов.

Значение данных — степень детализации данных, необходимая для управления доступом к данным, или собственная ценность данных.

Конфиденциальность — бизнес-риски, связанные с хранением и использованием персональных идентификационных сведений, а также с обеспечением конфиденциальности частной информации другого рода (например, корпоративной конфиденциальной информации).

Ценность для бизнеса — степень, в которой на ценность торговой марки могут повлиять несанкционированные недоступность, модификация, раскрытие или разрушение ресурсов.

Слайд 3Эффективная интеграция механизмов аутентификации, авторизации и управления доступом требует наличия соответствующих

Упростив «правила игры» для пользователей и создав удобную универсальную реализацию управления жизненным циклом, охватывающую все модели, организации могут повысить эффективность инфраструктуры за счет основанного на моделях подхода к управлению безопасностью.

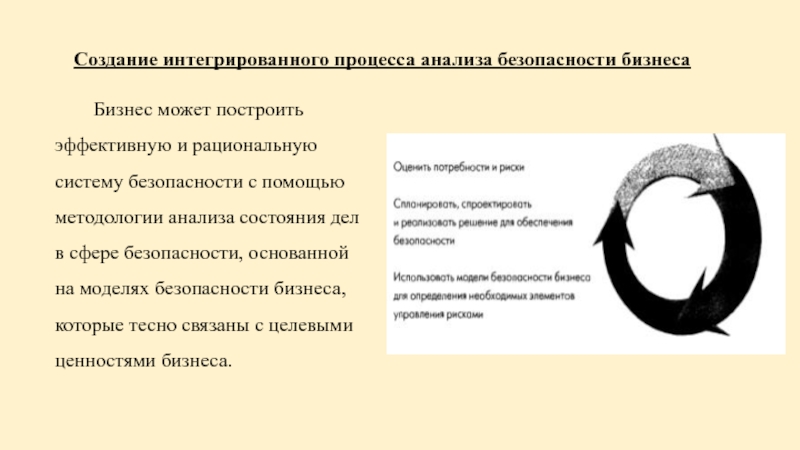

Слайд 4Создание интегрированного процесса анализа безопасности бизнеса

Бизнес может построить эффективную и рациональную

Слайд 5Решения для обеспечения безопасности ИТ-инфраструктуры на базе программного обеспечения IBM

В настоящее

• быстрый рост числа пользователей усложняет работу администраторов, которые должны управлять ими, открывая и закрывая доступ к ресурсам;

• гетерогенные системы, приложения и системы, хранящие несогласованную идентификационную информацию о пользователях, содержат данные, которым вы не можете доверять;

• уязвимость информационных систем для внутренних и внешних угроз безопасности может подорвать репутацию вашей компании и снизить уровень доверия к ней;

• необходимость соблюдения нормативных требований и обеспечения аудита заставляет вас внедрять надежные политики контроля бизнес-деятельности и хранения данных.

Слайд 6Решения для обеспечения безопасности ИТ-инфраструктуры на базе программного обеспечения IBM

Решения IBM

автоматизированного управления учетными записями ;

управления событиями в сфере безопасности.

Слайд 7РешенияIBM для управления безопасностью обеспечивают единый взгляд на все системы предприятия,

• добиться максимальной производительности и готовности важнейших бизнес-приложений защитить ИТ-ресурсы в масштабах всего предприятия;

• освободить ИТ-персонал, ресурсы и бюджеты для реализации важных для развития бизнеса инициатив — обеспечить централизацию, автоматизацию и упрощение задач управления безопасностью;

• наладить прочные деловые взаимоотношения с клиентами и бизнес-партнерами — обеспечить эффективное предоставление ресурсов пользователям и управлять доступом к данным;

• обеспечить максимально быструю реакцию на потребности конечных пользователей — предлагать им простой механизм однократной регистрации и возможности самообслуживания;

• направить денежные средства, усилия и ресурсы на быструю и эффективную реализацию возможностей для развития бизнеса — а не на выполнение рутинных, повторяющихся задач по программированию и администрированию системы безопасности;

• упростить задачу соблюдения корпоративных и правительственных требований — интегрировать управление идентификационными данными и доступом.

Слайд 8Используя решения IBM для управления безопасностью в сочетании с другими компонентами

разработать политики — как для информационных систем, так и для бизнес-деятельности;

определить процессы внедрения и соблюдения этих политик;

установить потоки работ — определите конкретные задачи, которые будут автоматизированы для выполнения определенного процесса;

совместно использовать данные, чтобы обеспечить гладкое взаимодействие процессов;

автоматизировать рабочие потоки и обмен данными.

Слайд 9В настоящее время управление безопасностью — это не один интегрированный процесс,

Это процессы из таких категорий, обычно выделяемых аналитиками, как:

управление идентификационными данными и доступом.

управление уязвимостями системы безопасности.

управление соответствием ИТ-инфраструктуры предъявляемым к ней требованиям.

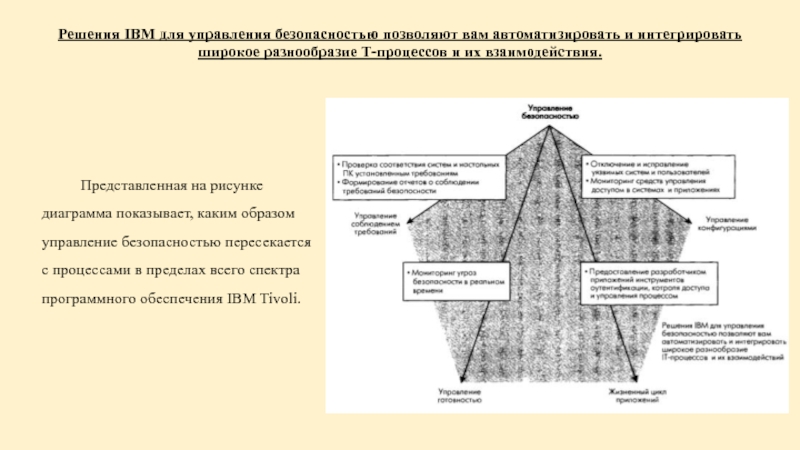

Слайд 10Решения IBM для управления безопасностью позволяют вам автоматизировать и интегрировать широкое

Представленная на рисунке диаграмма показывает, каким образом управление безопасностью пересекается с процессами в пределах всего спектра программного обеспечения IBM Tivoli.