- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Курс: Корпоративные информационные системы презентация

Содержание

- 1. Курс: Корпоративные информационные системы

- 2. Определение КИС Корпоративной информационной системой (КИС) будем

- 3. Ключевые компоненты информационной

- 4. Архитектура КИС Для корпоративных систем рекомендуется архитектура

- 5. Архитектура КИС UNIX - это именно та

- 6. Архитектура КИС Системы автоматизации документооборота

- 7. Архитектура КИС Системы класса groupware ориентированы на

- 8. Архитектура КИС Программные средства для управления документами

- 9. Архитектура КИС На рынке предлагается более 500

- 10. Архитектура КИС Специализированные прикладные программные средства. При

- 11. Архитектура КИС Необходимо отметить специальный класс приложений

- 12. СЕТЕВЫЕ ТЕХНОЛОГИИ

- 13. Вычислительные сети В вычислительных сетях программные и

- 14. Архитектура «клиент - сервер» Каким же

- 15. Архитектура «клиент - сервер» Пара модулей «клиент

- 16. Архитектура «клиент - сервер» Сетевые службы всегда

- 17. Архитектура «клиент - сервер» До сих пор

- 18. Основные программные и аппаратные компоненты сети вычислительная

- 19. Основные программные и аппаратные компоненты сети Второй

- 20. Основные программные и аппаратные компоненты сети Третьим

- 21. Основные программные и аппаратные компоненты сети Самым

- 22. Простейший случай взаимодействия двух компьютеров В самом

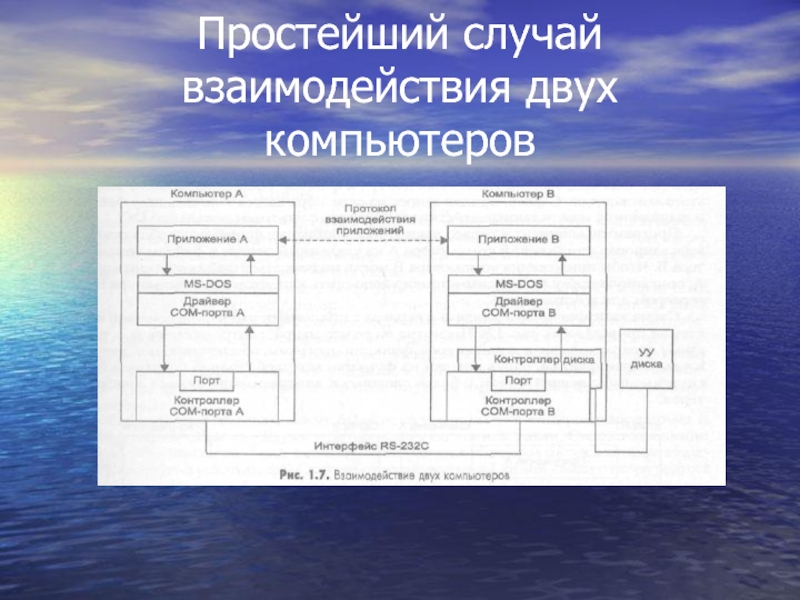

- 23. Простейший случай взаимодействия двух компьютеров Рассмотрим случай,

- 24. Простейший случай взаимодействия двух компьютеров Драйвер СОМ-порта

- 25. Простейший случай взаимодействия двух компьютеров

- 26. Простейший случай взаимодействия двух компьютеров Таким образом,

- 27. Простейший случай взаимодействия двух компьютеров Описанные функции

- 28. Простейший случай взаимодействия двух компьютеров Программные клиент

- 29. Простейший случай взаимодействия двух компьютеров

- 30. Простейший случай взаимодействия двух компьютеров Очень удобной

- 31. Топология физических связей В первую очередь необходимо

- 32. Топология физических связей Рассмотрим некоторые, наиболее часто

- 33. Топология физических связей Ячеистая топология {mesh) получается

- 34. Топология физических связей Топология звезда (рис. 2,

- 35. Топология физических связей В сетях с кольцевой

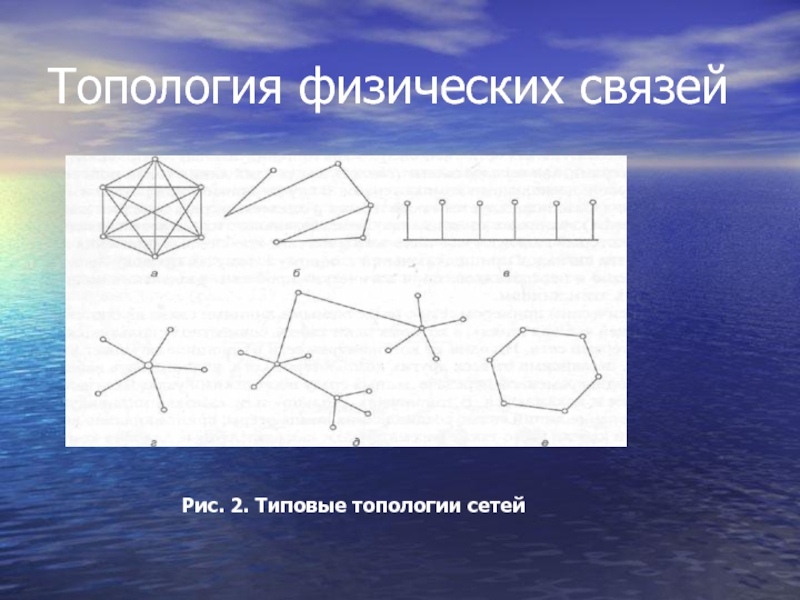

- 36. Топология физических связей Рис. 2. Типовые топологии сетей

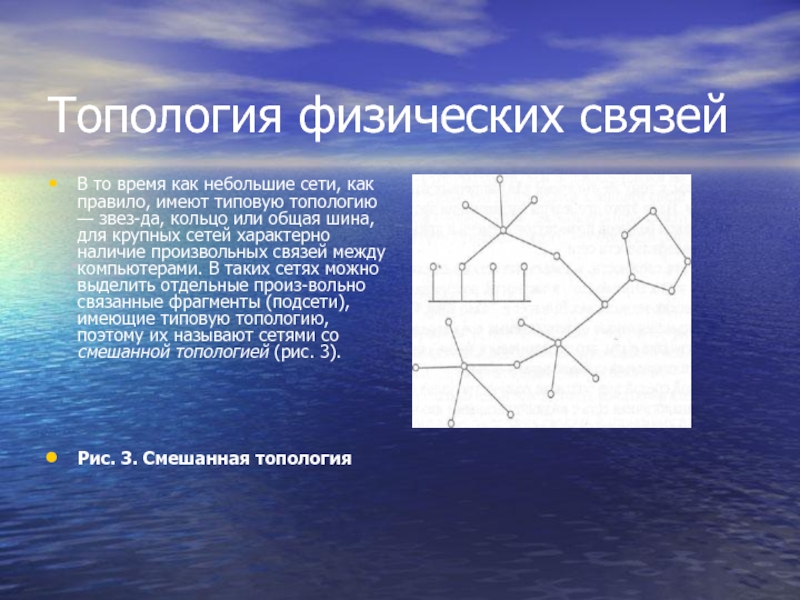

- 37. Топология физических связей В то время как

- 38. Ethernet Сетевая технология — это согласованный

- 39. Ethernet Стандарт Ethernet был принят в

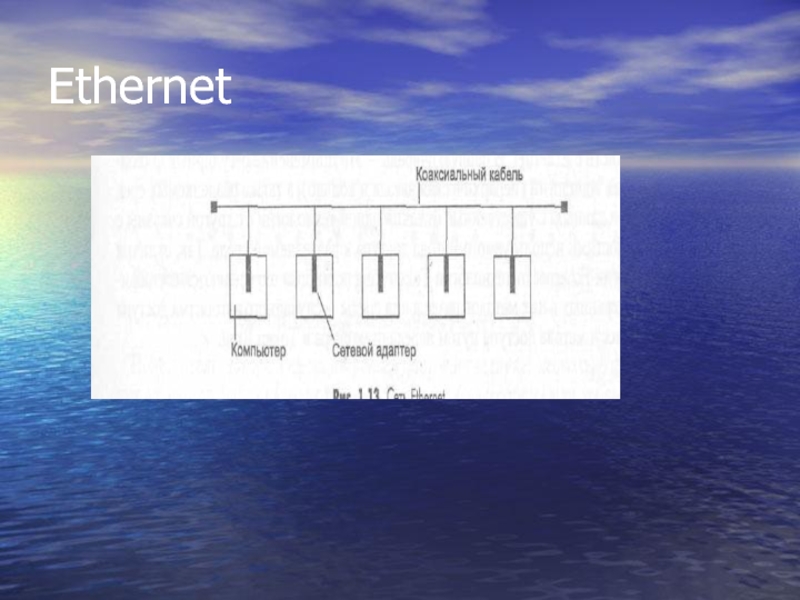

- 40. Ethernet

- 41. Ethernet Суть случайного метода доступа состоит в

- 42. Ethernet Иногда может возникать ситуация, когда одновременно

- 43. Структуризация как средство построения больших сетей

- 44. Технология ATM Гетерогенность — неотъемлемое качество

- 45. Технология ATM • Взаимодействие с

- 46. Технология ATM Технология ATM совмещает в

- 47. Технология ATM Разработку стандартов ATM осуществляет

- 48. Основные принципы технологии ATM Сеть ATM

- 49. Технология ATM Виртуальные соединения могут быть

- 50. Технология ATM Стандарт ATM не вводит

- 51. Технология ATM Все перечисленные выше характеристики

- 52. Технология ATM Мультимедийный трафик, передающий, например,

- 53. Технология ATM На возможности совмещения этих

- 54. Технология ATM Чтобы пакеты содержали адрес

- 55. Технология ATM Однако на выбор размера

- 56. Технология ATM Класс трафика (называемый также

- 57. Технология ATM К разным классам были

- 58. Технология ATM Основные характеристики классов трафика

- 59. Технология ATM Очевидно, что только качественных

- 60. Технология ATM В технологии ATM принят

- 61. Технология ATM В некоторых случаях специфика

- 62. Технология ATM Технология ATM изначально разрабатывалась

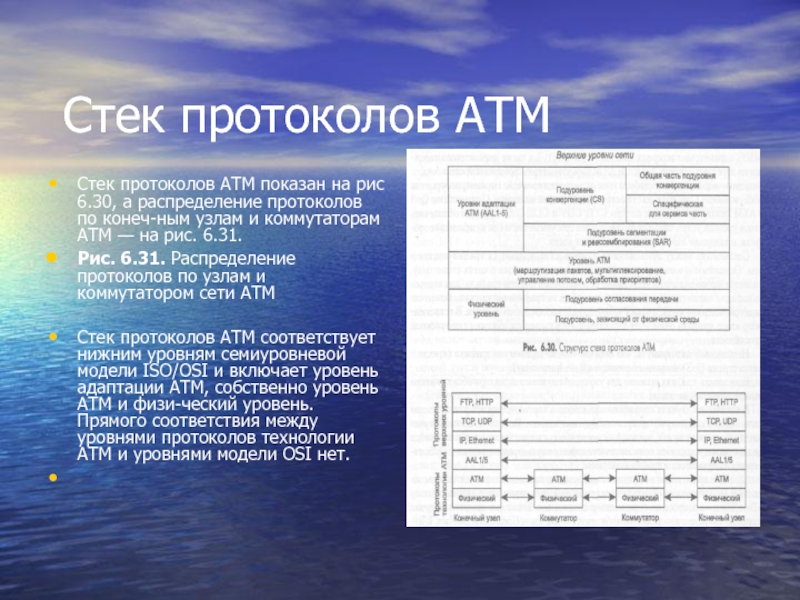

- 63. Стек протоколов ATM Стек протоколов ATM

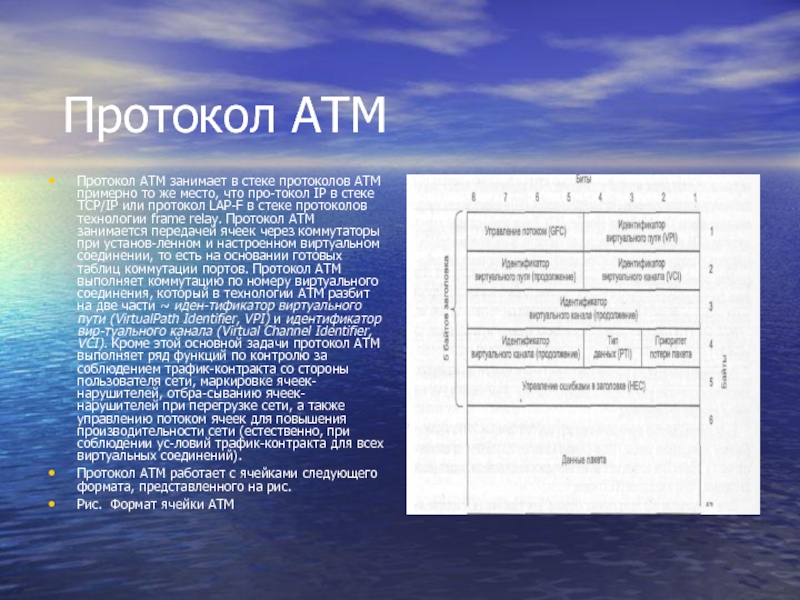

- 64. Протокол ATM Протокол ATM занимает в

- 65. Технология ATM Поле Управление потоком (Generic

- 66. Технология ATM Поле Управление ошибками в

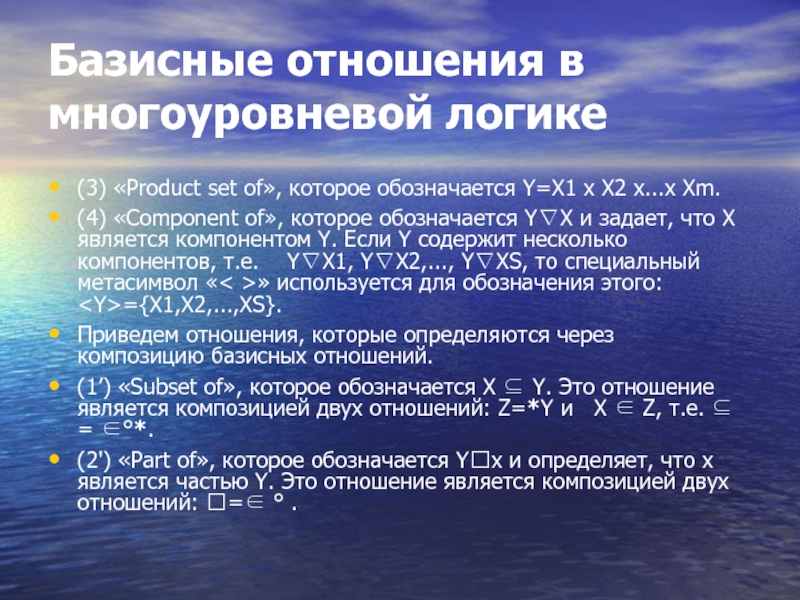

- 67. Технология ATM Рассмотрим методы коммутации ячеек

- 68. Сосуществование ATM с традиционными технологиями локальных сетей

- 69. Сосуществование ATM с традиционными технологиями локальных сетей

- 70. Сосуществование ATM с традиционными технологиями локальных сетей

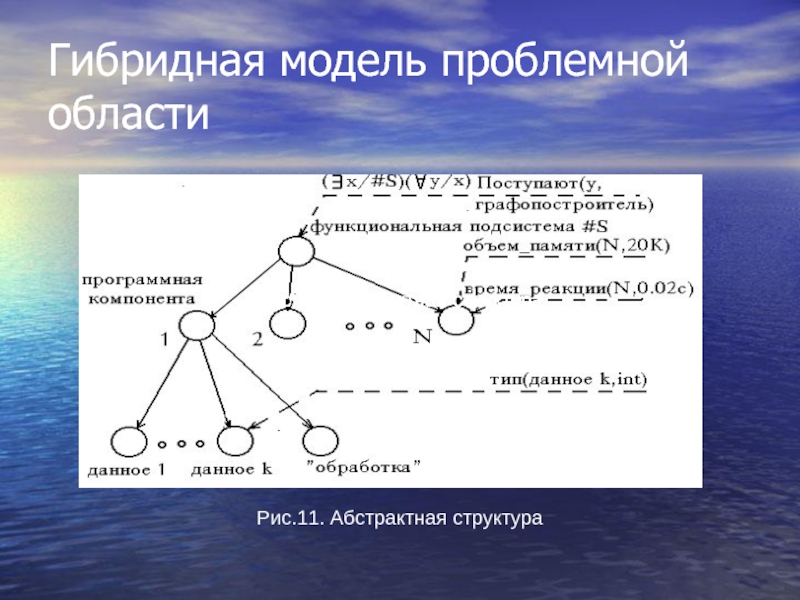

- 71. Сосуществование ATM с традиционными технологиями локальных сетей

- 72. Сосуществование ATM с традиционными технологиями локальных сетей

- 73. Сосуществование ATM с традиционными технологиями локальных сетей

- 74. Использование технологии ATM Технология ATM расширяет свое

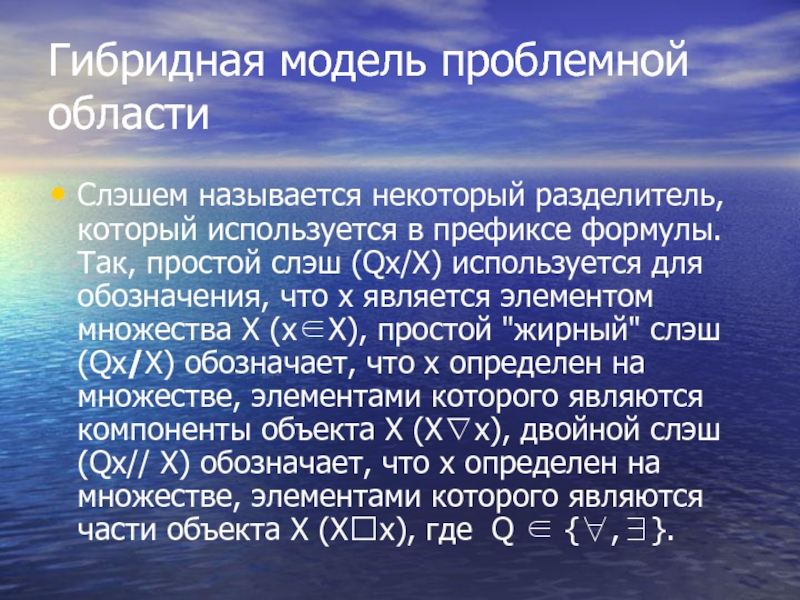

- 75. Использование технологии ATM Основной соперник технологии ATM

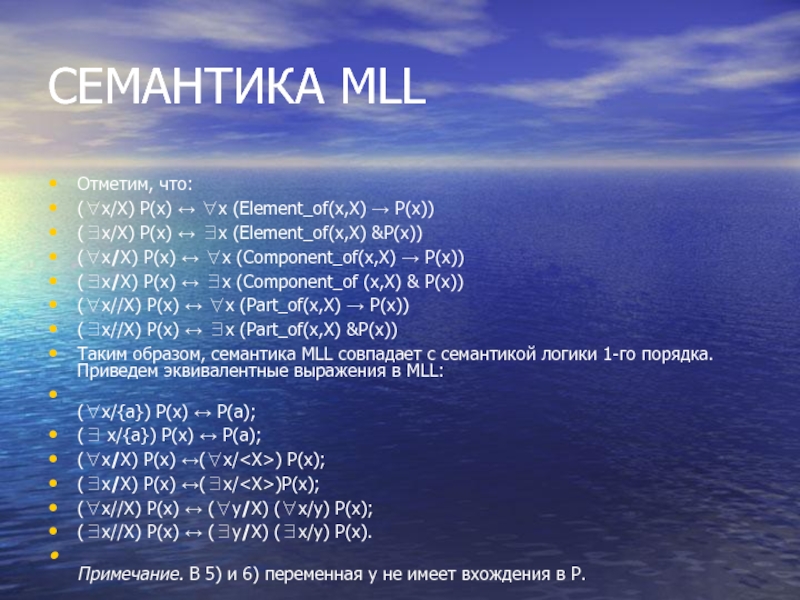

- 76. Использование технологии ATM Сегодня основной потребитель территориальных

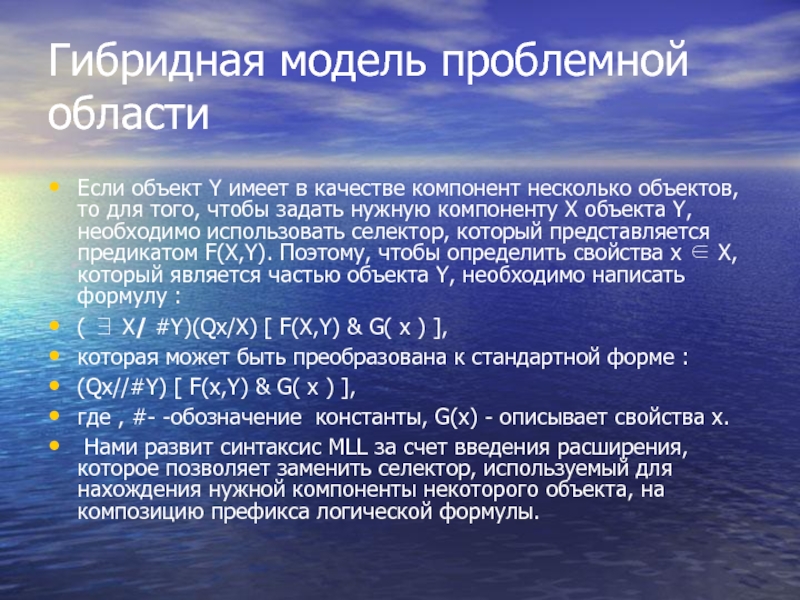

- 77. Использование технологии ATM Сегодня по данным исследовательской

- 78. Технологии ATM. Заключение К технологиям глобальных сетей

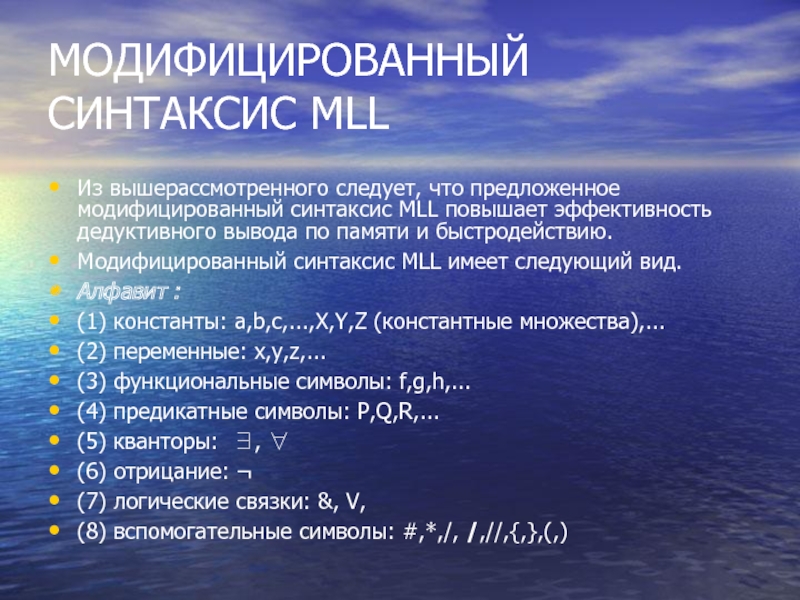

- 79. Технологии ATM. Заключение Сети Х.25 относятся к

- 80. Технологии ATM. Заключение Важной особенностью технологии frame

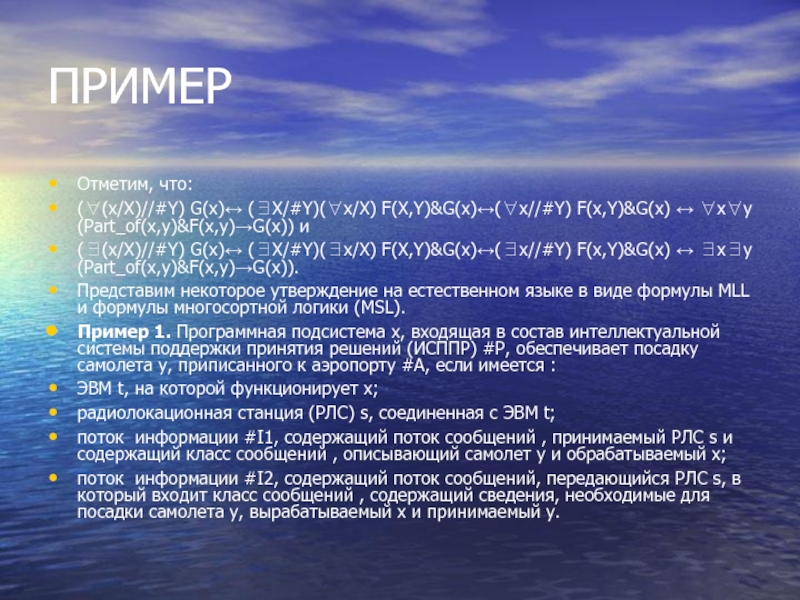

- 81. Технологии ATM. Заключение Технология ATM поддерживает основные

- 82. Подход к построению информационно-логических систем

- 83. Нормальные и стандартные формы При разработке

- 84. Нормальные и стандартные формы Для логики предикатов

- 85. Нормальные и стандартные формы Правила образования атомов

- 86. Нормальные и стандартные формы Внешние скобки всегда

- 87. Нормальные и стандартные формы Отметим, что для

- 88. Нормальные и стандартные формы Формулы логики высказываний

- 89. Нормальные и стандартные формы Для данной интерпретации

- 90. Нормальные и стандартные формы Для выяснения факта,

- 91. Нормальные и стандартные формы Интерпретация, при которой

- 92. Нормальные и стандартные формы Пример 1.5. Получим

- 93. Нормальные и стандартные формы Имеем следующие пары

- 94. Нормальные и стандартные формы Действительно, взяв область

- 95. Нормальные и стандартные формы Существует алгоритм, преобразующий

- 96. Нормальные и стандартные формы Очевидно, что в

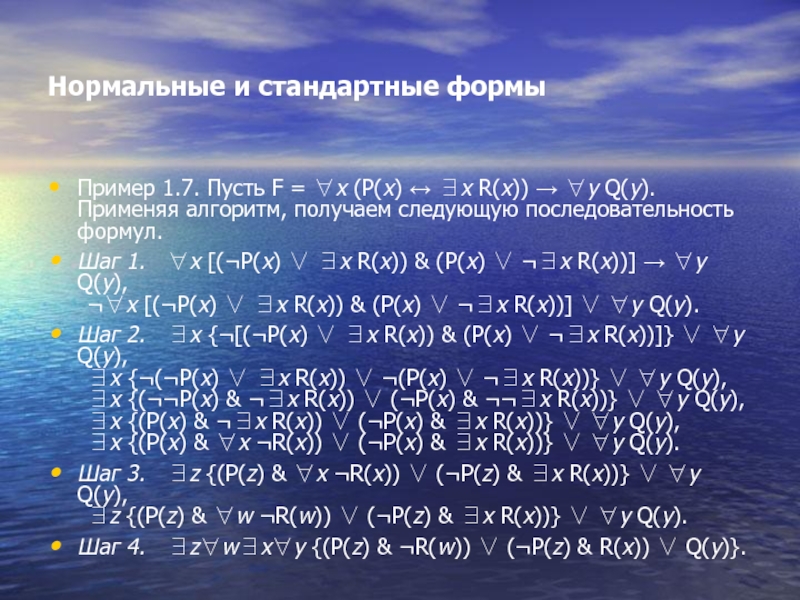

- 97. Нормальные и стандартные формы Пример 1.7. Пусть

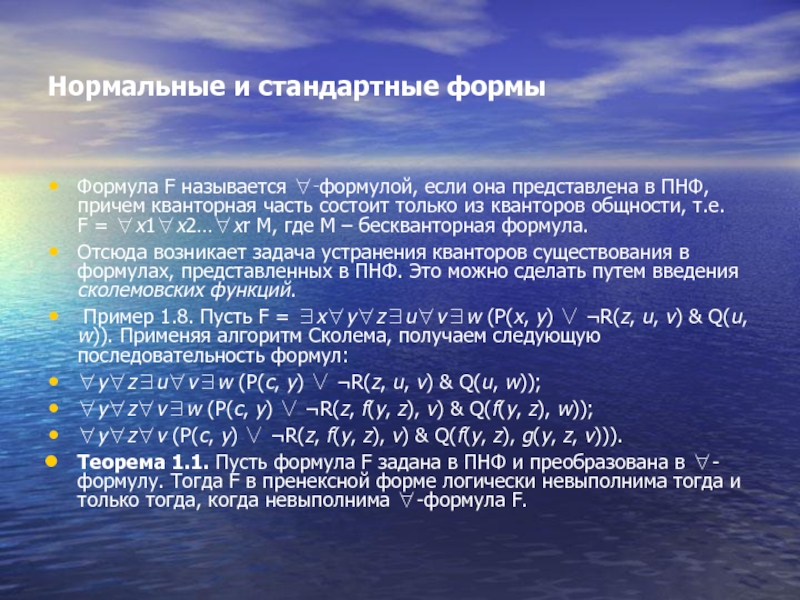

- 98. Нормальные и стандартные формы Формула F называется

- 99. Нормальные и стандартные формы Аналогичная теорема имеет

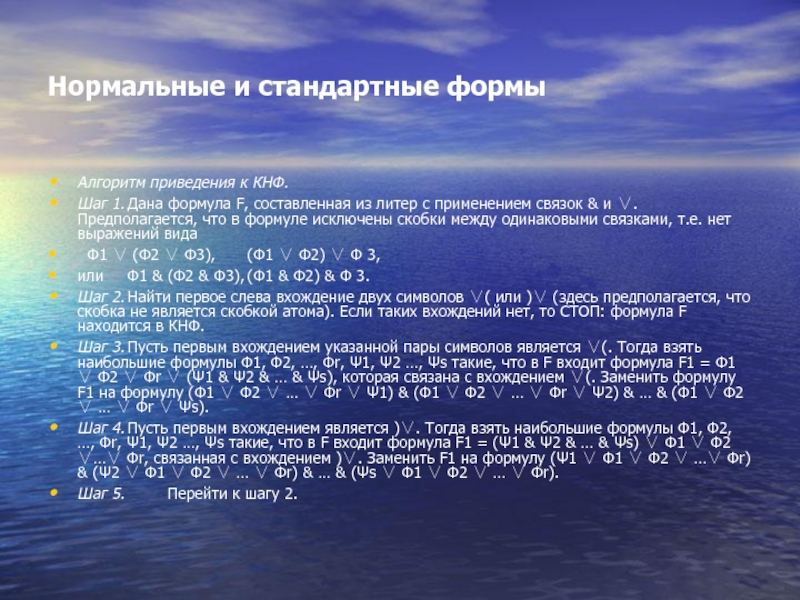

- 100. Нормальные и стандартные формы Алгоритм приведения к

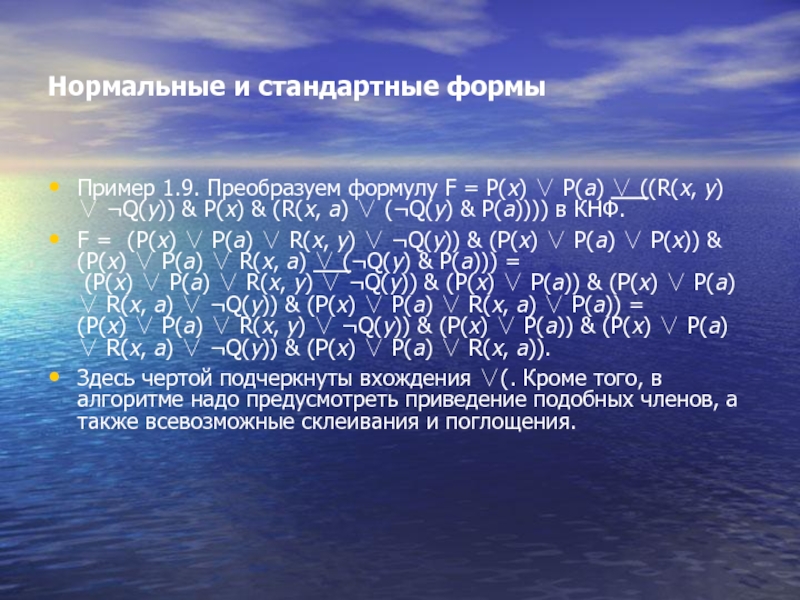

- 101. Нормальные и стандартные формы Пример 1.9. Преобразуем

- 102. Нормальные и стандартные формы Итак, последовательным применением

- 103. Логические следствия Как мы уже упоминали,

- 104. Логические следствия Пример 1.10. Горничная сказала,

- 105. Логические следствия Таким образом, если даны

- 106. Логические следствия Обозначим общезначимую формулу через

- 107. Логические следствия Примененный здесь подход для

- 108. Принцип резолюции Основная идея принципа резолюции

- 109. Принцип резолюции Пример 1.16. Пусть

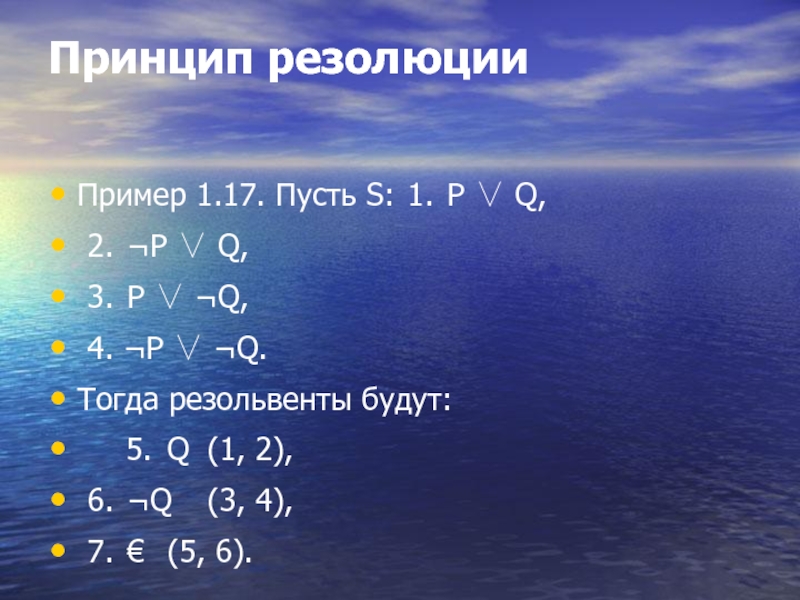

- 110. Принцип резолюции Пример 1.17. Пусть S: 1. P

- 111. ЭТАПЫ ПОСТРОЕНИЯ ФОРМАЛЬНОЙ МОДЕЛИ ПРОБЛЕМНОЙ ОБЛАСТИ

- 112. Гибридная модель проблемной области В качестве формализма

- 113. Базисные отношения в многоуровневой логике MLL можно

- 114. Базисные отношения в многоуровневой логике (1)

- 115. Базисные отношения в многоуровневой логике (3) «Product

- 116. ОСНОВНЫЕ ОПРЕДЕЛЕНИЯ Приведем определения: 1) ∀x ∀y

- 117. ТЕОРЕМЫ Приведем теоремы: 1) ∀x ∀y [x∈{y}

- 118. ОСНОВНЫЕ СТРУКТУРЫ В MLL определены две структуры

- 119. Гибридная модель проблемной области Для представления IS-A

- 120. Гибридная модель проблемной области С другой стороны,

- 121. Гибридная модель проблемной области Рис.11. Абстрактная структура

- 122. Гибридная модель проблемной области Рис. 12. Иерархическая абстрактная структура

- 123. Гибридная модель проблемной области Слэшем называется некоторый

- 124. СЕМАНТИКА MLL Отметим, что: (∀x/X) P(x) ↔

- 125. Гибридная модель проблемной области Если объект Y

- 126. Гибридная модель проблемной области Пусть объект #Y

- 127. МОДИФИЦИРОВАННЫЙ СИНТАКСИС MLL Из вышерассмотренного следует, что

- 128. МОДИФИЦИРОВАННЫЙ СИНТАКСИС MLL Так, модифицированные правила образования

- 129. ПРИМЕР Отметим, что: (∀(x/X)//#Y) G(x)↔ (∃X/#Y)(∀x/X) F(X,Y)&G(x)↔(∀x//#Y)

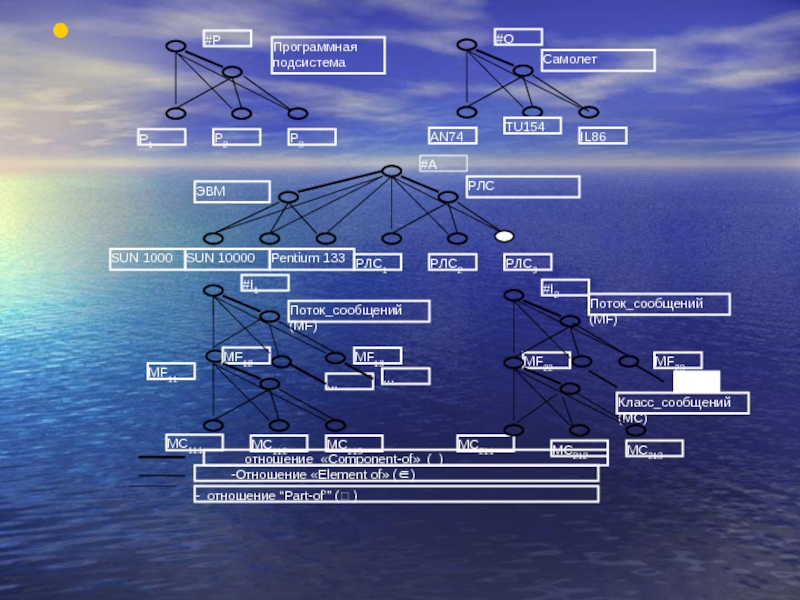

- 130. ПРИМЕР Иерархические структуры представлены на рис. 21

- 132. Корпоративные системы управления знаниями Раздел излагается на

- 133. Корпоративные системы управления знаниями 1. Назначение и

- 134. Корпоративные системы управления знаниями Быстрый доступ к

- 135. Корпоративные системы управления знаниями В исследовании фактического

- 136. Корпоративные системы управления знаниями По данным опроса,

- 137. Корпоративные системы управления знаниями УЗ важно не

- 138. Корпоративные системы управления знаниями С точки зрения

- 139. Корпоративные системы управления знаниями Необходимо отметить различие

- 140. Корпоративные системы управления знаниями Ко второй группе

- 141. Корпоративные системы управления знаниями В продвинутых организациях

- 142. Корпоративные системы управления знаниями Определение PC Week/RE

- 143. Корпоративные системы управления знаниями Любые организации, способные

- 144. Корпоративные системы управления знаниями В процессе

- 145. Корпоративные системы управления знаниями Люди Люди решают

- 146. Корпоративные системы управления знаниями После того, как

- 147. Корпоративные системы управления знаниями Процессы Для современных

- 148. Корпоративные системы управления знаниями Успех УЗ зависит

- 149. Корпоративные системы управления знаниями Технологии

- 150. Корпоративные системы управления знаниями Gartner Group определяет

- 151. Корпоративные системы управления знаниями Поиск знаний как

- 152. Корпоративные системы управления знаниями Симптомы синдрома информационной

- 153. Корпоративные системы управления знаниями Архитектура и компоненты

- 154. Корпоративные системы управления знаниями В настоящее время

- 155. Корпоративные системы управления знаниями Помимо управления внутренним

- 156. Корпоративные системы управления знаниями Поясним второй фактор.

- 157. Корпоративные системы управления знаниями Для устранения

- 158. Корпоративные системы управления знаниями Функции СУЗ: Сбор

- 159. Корпоративные системы управления знаниями Корпоративный портал знаний

- 160. Корпоративные системы управления знаниями Под корпоративным порталом

- 161. Корпоративные системы управления знаниями Важнейшая задача, с

- 162. Корпоративные системы управления знаниями В ходе дальнейшего

- 163. Корпоративные системы управления знаниями Для представления знаний

- 164. Корпоративные системы управления знаниями Инструментальные средства для

- 165. Корпоративные системы управления знаниями Примеры успешного использования

- 166. Корпоративные системы управления знаниями Помимо очевидных преимуществ

- 167. Корпоративные системы управления знаниями Пример 3 (http://www.microsoft.com/

- 168. Корпоративные системы управления знаниями Пример 4 (http://www.kmmag.co.uk).

- 169. Корпоративные системы управления знаниями Пример 5 (http://www.kmmag.co.uk).

- 170. ERP-СИСТЕМЫ ERP-СИСТЕМЫ ERP-системы (ERP - Enterprise

- 171. Внедрение ERP-систем (эталонный процесс) Процесс внедрения ERP

- 172. Внедрение ERP-систем (эталонный процесс) Разработка стратегии автоматизации

- 173. Внедрение ERP-систем (эталонный процесс) Стратегия автоматизации в

- 174. Внедрение ERP-систем (эталонный процесс) Автоматизация - один

- 175. Внедрение ERP-систем (эталонный процесс) Ограничения К

- 176. Внедрение ERP-систем (эталонный процесс) Проблемы Типичные

- 177. Внедрение ERP-систем (эталонный процесс) Выбор системы

- 178. Внедрение ERP-систем (эталонный процесс) Эксплуатация Этап

- 179. РЕИНЖИНИРИНГ БИЗНЕС-ПРОЦЕССОВ Реорганизация деятельности Реорганизация деятельности

- 180. РЕИНЖИНИРИНГ БИЗНЕС-ПРОЦЕССОВ На этапе 4 формируется перечень

- 181. РЕИНЖИНИРИНГ БИЗНЕС-ПРОЦЕССОВ На седьмом этапе решаются следующие

- 182. РЕИНЖИНИРИНГ БИЗНЕС-ПРОЦЕССОВ BPR - реинжиниринг по Хаммеру

- 183. СИСТЕМЫ TQM Подход CPI/TQM Подход CPI

- 184. СИСТЕМЫ TQM ISO 9000 - стандарт на

- 185. СИСТЕМЫ TQM Сертификация предприятия по стандарту ISO

- 186. БИБЛИОГРАФИЧЕСКИЙ СПИСОК Учебники Информационные технологии в экономике.

- 187. БИБЛИОГРАФИЧЕСКИЙ СПИСОК Корпоративные информационные системы: технологии и

- 188. Вопросы по курсу «Корпоративные информационные системы»

- 189. Корпоративная информационная система (КИС). Назначение КИС. Архитектура

- 190. Модели представления знаний: логическая модель; продукционная модель;

- 191. Классификации технологий разработки информационных систем. «Информационная

- 192. CASE-технология. Методологии проектирования КИС.CASE-средства. Жизненный цикл ИС.

- 193. 3-е вопросы: разработка и документирование аппаратной (физической)

Слайд 2Определение КИС

Корпоративной информационной системой (КИС) будем называть совокупность специализированного программного обеспечения,

используемого для автоматизированной поддержки деятельности людей в организации (фирме, предприятии, учереждении и т.д.) и вычислительной аппаратной платформы, на которой собственно инсталлировано и настроено программное обеспечение.

Слайд 3Ключевые компоненты

информационной системы

Система управления корпоративной базой данных

Система автоматизации деловых операций и документооборота

Система управления электронными документами

Специальные программные средства

Системы поддержки принятия решений.

Слайд 4Архитектура КИС

Для корпоративных систем рекомендуется архитектура клиент/сервер. Не останавливаясь подробно на

технических аспектах, в качестве аргумента приведем данные о тенденциях среди западных компаний: к середине 1994 года на эту архитектуру перешли 45% организаций в США, 50% в Европе, 29% в Японии*). Интересно также отметить причины, по которым этот переход происходит. Из 300 американских компаний, работающих в среде клиент/сервер, на вопрос "Почему вы перешли на эту архитектуру", 67% ответили: "Архитектура клиент/сервер предоставляет технологию доступа конечного пользователя к информации в масштабах предприятия"*). Таким образом, архитектура клиент/сервер позволяет создать единое информационное пространство, в котором конечный пользователь имеет своевременный и беспрепятственный (но санкционированный!) доступ к корпоративной информации.

*) Источник: Application Development Tool, IDC Filing Information, IDC #8528, vol.1, 1994

*) Источник: Application Development Tool, IDC Filing Information, IDC #8528, vol.1, 1994

Слайд 5Архитектура КИС

UNIX - это именно та операционная система для серверной части

КИС, на базе которой можно и нужно строить крупномасштабные информационные комплексы. На клиентских местах могут быть как алфавитно-цифровые и/или X-терминалы, так и PC в среде MS Windows.

Системы управления для корпоративной базы данных - один из ключевых моментов в разработке информационной системы. На Российском рынке присутствуют практически все СУБД, принадлежащие к элитному классу - Oracle, Informix, Sybase, Ingres. Вопрос, какую СУБД использовать, можно решить только по результатам предварительного обследования и получения информационных моделей деятельности компании. На рынке также представлен достаточно большой набор средств разработки приложений, которые ориентированы как на конкретные СУБД (например, Developer/2000 для Oracle, NewEra для Informix и т.д.), так и могут быть использованы в различных средах. В качестве примера таких универсальныхинструментальных средств можно назвать PowerBuilder Enterprise (PowerSoft Corp.), Gupta SQLWindows (Gupta Corp.), Delphi (Borland Int.), Enterprise Developer (Symantec).

Системы управления для корпоративной базы данных - один из ключевых моментов в разработке информационной системы. На Российском рынке присутствуют практически все СУБД, принадлежащие к элитному классу - Oracle, Informix, Sybase, Ingres. Вопрос, какую СУБД использовать, можно решить только по результатам предварительного обследования и получения информационных моделей деятельности компании. На рынке также представлен достаточно большой набор средств разработки приложений, которые ориентированы как на конкретные СУБД (например, Developer/2000 для Oracle, NewEra для Informix и т.д.), так и могут быть использованы в различных средах. В качестве примера таких универсальныхинструментальных средств можно назвать PowerBuilder Enterprise (PowerSoft Corp.), Gupta SQLWindows (Gupta Corp.), Delphi (Borland Int.), Enterprise Developer (Symantec).

Слайд 6Архитектура КИС

Системы автоматизации документооборота

Неразбериха с документами (их задержки,

потери, дублирование, долгое

перемещение от одного исполнителя к другому и т.д.) - болезненная проблема

для любой компании. Поэтому система автоматизации документооборота,

которая позволяет автоматизировать ручные, рутинные операции,

автоматически передавать и отслеживать перемещение документов внутри

корпорации, контролировать выполнение поручений, связанных с документами и

т.д. - одна из важнейших составляющих информационной системы.

Можно выделить два класса подобных систем:

системы workflow

системы groupware

Основное назначение систем обоих классов - автоматизация и поддержка

коллективной работы в офисе, однако, имеются некоторые различия в их

идеологической направленности и, следовательно, в наборе реализуемых

функций.

перемещение от одного исполнителя к другому и т.д.) - болезненная проблема

для любой компании. Поэтому система автоматизации документооборота,

которая позволяет автоматизировать ручные, рутинные операции,

автоматически передавать и отслеживать перемещение документов внутри

корпорации, контролировать выполнение поручений, связанных с документами и

т.д. - одна из важнейших составляющих информационной системы.

Можно выделить два класса подобных систем:

системы workflow

системы groupware

Основное назначение систем обоих классов - автоматизация и поддержка

коллективной работы в офисе, однако, имеются некоторые различия в их

идеологической направленности и, следовательно, в наборе реализуемых

функций.

Слайд 7Архитектура КИС

Системы класса groupware ориентированы на автоматизацию

работы небольшого

коллектива и поддерживают корректное разделение (т.е. совместное использование) информации группой пользователей. Системы класса workflow ориентированы на автоматизацию работы корпорации и поддерживают разделение работ, т.е. выполнение одной "большой" работы группой исполнителей.

Системы workflow и groupware не конкурируют между собой, а скорее дополняют друг друга. Выбор одной из них, а также использование их в комбинации определяются задачами, решаемыми корпорацией.

На Российском рынке эти системы представлены программным продуктом Lotus Notes (Lotus Development), также системами Staffware (Staffware plc) и Action Workflow (Action Technologies).

Системы workflow и groupware не конкурируют между собой, а скорее дополняют друг друга. Выбор одной из них, а также использование их в комбинации определяются задачами, решаемыми корпорацией.

На Российском рынке эти системы представлены программным продуктом Lotus Notes (Lotus Development), также системами Staffware (Staffware plc) и Action Workflow (Action Technologies).

Слайд 8Архитектура КИС

Программные средства для управления документами

Появление на рынке систем управления электронными

документами - EDMS

(Electronic Document Management Systems) вызвано стремлением сократить

поток бумажных документов и хотя бы частично уменьшить сложности,

возникающие в связи с их хранением, поиском и обработкой, и перенести

центр тяжести на работу с электронными документами. В отличие от

документов на бумажных носителях электронные документы обеспечивают

экстраординарные преимущества при создании, совместном использовании,

поиске, распространении и хранении информации. По данным Gartner Group

можно прогнозировать удвоение объема электронной текстовой информации

каждые три года вплоть до 2000-го года, а в офисах объем информации,

доступной в электронной форме, в 1996 году удвоится с 25 до 50%.

Системы EDMS реализуют ввод, хранение и поиск всех типов электронных

документов, как текстовых, так и графических. С помощью систем этого

класса вы можете организовать хранение в электронном виде административных

и финансовых документов, факсов, технической библиотеки, изображений, т.е.

всех документов, входящих в организацию и циркулирующих в ней.

(Electronic Document Management Systems) вызвано стремлением сократить

поток бумажных документов и хотя бы частично уменьшить сложности,

возникающие в связи с их хранением, поиском и обработкой, и перенести

центр тяжести на работу с электронными документами. В отличие от

документов на бумажных носителях электронные документы обеспечивают

экстраординарные преимущества при создании, совместном использовании,

поиске, распространении и хранении информации. По данным Gartner Group

можно прогнозировать удвоение объема электронной текстовой информации

каждые три года вплоть до 2000-го года, а в офисах объем информации,

доступной в электронной форме, в 1996 году удвоится с 25 до 50%.

Системы EDMS реализуют ввод, хранение и поиск всех типов электронных

документов, как текстовых, так и графических. С помощью систем этого

класса вы можете организовать хранение в электронном виде административных

и финансовых документов, факсов, технической библиотеки, изображений, т.е.

всех документов, входящих в организацию и циркулирующих в ней.

Слайд 9Архитектура КИС

На рынке предлагается более 500 систем EDMS. Технологически они

различаются по способам индексирования и поиска информации. Основной

способ ввода документов в систему - сканирование, хотя информация может

поступать с магнитных носителей, через модемы и т.д. В системах EDMS

первого поколения графические образы введенных документов идентифицируются

с помощью ключевых слов, по которым и происходит поиск необходимой

информации. В качестве примеров таких систем можно привести программные

продукты SoftSolutions (SoftSolutions), DocuData (LaserData), WorkFLO

Business System (FileNet).

В более поздних системах EDMS используется технология оптического

распознавания символов (OCR - Optical Character Recognition). После

сканирования и ввода документа в систему происходит перевод графического

образа документа в текстовый файл, после чего следует достаточно

трудоемкий процесс исправления ошибок в тексте, допущенных при

распознавании. Необходимая информация ищется с помощью механизма четкого

поиска по полному содержанию документа. Примерами систем, использующих

описанную технологию, могут служить ZyIMAGE (ZyLAB Division of IDI), Topic

(Verity), BRS/Search (Dataware).

способ ввода документов в систему - сканирование, хотя информация может

поступать с магнитных носителей, через модемы и т.д. В системах EDMS

первого поколения графические образы введенных документов идентифицируются

с помощью ключевых слов, по которым и происходит поиск необходимой

информации. В качестве примеров таких систем можно привести программные

продукты SoftSolutions (SoftSolutions), DocuData (LaserData), WorkFLO

Business System (FileNet).

В более поздних системах EDMS используется технология оптического

распознавания символов (OCR - Optical Character Recognition). После

сканирования и ввода документа в систему происходит перевод графического

образа документа в текстовый файл, после чего следует достаточно

трудоемкий процесс исправления ошибок в тексте, допущенных при

распознавании. Необходимая информация ищется с помощью механизма четкого

поиска по полному содержанию документа. Примерами систем, использующих

описанную технологию, могут служить ZyIMAGE (ZyLAB Division of IDI), Topic

(Verity), BRS/Search (Dataware).

Слайд 10Архитектура КИС

Специализированные прикладные программные средства.

При всей описанной общности каждая компания имеет

свою специфику, которая

определяется родом ее деятельности. Выбор специализированных программных

средств в значительной степени зависит от этой специфики.

Например, для компаний, связанных с добычей нефти, в составе

информационной системы важно иметь геоинформационные системы. Для

промышленных предприятий - системы автоматизации технологических

процессов, а также системы класса CAD/CAM. Для коммерческих служб любой

фирмы желательно иметь системы финансового анализа, планирования и

прогнозирования, для торговых фирм - системы учета клиентов и т.д. При

этом могут быть использованы старые наработки (например, бухгалтерия,

система регистрации товара на складе и т.д.), интеграция которых в

информационную систему будет не слишком трудоемка. Не исключено, что

потребуется разработка отдельных специализированных компонентов и

интеграция их в единую систему.

Абсолютно для всех компаний необходимо иметь в составе информационной

системы стандартный набор приложений, таких как текстовые редакторы,

электронные таблицы, коммуникационные программы и т.д. Одним из критериев

выбора подобных систем должна быть возможность их несложной интеграции в

корпоративную информационную систему.

определяется родом ее деятельности. Выбор специализированных программных

средств в значительной степени зависит от этой специфики.

Например, для компаний, связанных с добычей нефти, в составе

информационной системы важно иметь геоинформационные системы. Для

промышленных предприятий - системы автоматизации технологических

процессов, а также системы класса CAD/CAM. Для коммерческих служб любой

фирмы желательно иметь системы финансового анализа, планирования и

прогнозирования, для торговых фирм - системы учета клиентов и т.д. При

этом могут быть использованы старые наработки (например, бухгалтерия,

система регистрации товара на складе и т.д.), интеграция которых в

информационную систему будет не слишком трудоемка. Не исключено, что

потребуется разработка отдельных специализированных компонентов и

интеграция их в единую систему.

Абсолютно для всех компаний необходимо иметь в составе информационной

системы стандартный набор приложений, таких как текстовые редакторы,

электронные таблицы, коммуникационные программы и т.д. Одним из критериев

выбора подобных систем должна быть возможность их несложной интеграции в

корпоративную информационную систему.

Слайд 11Архитектура КИС

Необходимо отметить специальный класс приложений - систем поддержки принятия решений,

позволяющие моделировать правила и стратегии бизнеса и иметь интеллектуальный доступ к неструктурированной информации. Системы подобного класса строятся на основе интеллектуальных технологий.

Слайд 13Вычислительные сети

В вычислительных сетях программные и аппаратные связи являются слабыми, а

автономность обрабатывающих блоков проявляется в наибольшей степени — основными элементами сети являются стандартные компьютеры, не имеющие ни общих блоков памяти, ни общих периферийных устройств. Связь между компьютерами осуществляется с помощью специальных периферийных устройств — сетевых адаптеров, соединенных относительно протяженными каналами связи. Каждый компьютер работает под управлением собственной операционной системы, а какая-либо «общая» операционная система, распределяющая работу между компьютерами сети, отсутствует. Взаимодействие между компьютерами сети происходит за счет передачи сообщений через сетевые адаптеры и каналы связи. С помощью этих сообщений один компьютер обычно запрашивает доступ к локальным ресурсам другого компьютера. Такими ресурсами могут быть как данные, хранящиеся на диске, так и разнообразные периферийные устройства — принтеры, модемы, факс-аппараты и т. д. Разделение локальных ресурсов каждого компьютера между всеми пользователями сети — основная цель создания вычислительной сети.

Слайд 14Архитектура «клиент - сервер»

Каким же образом сказывается на пользователе тот

факт, что его компьютер подключен к сети? Прежде всего, он может пользоваться не только файлами, дисками, принтерами и другими ресурсами своего компьютера, но и аналогичными ресурсами других компьютеров, подключенных к той же сети. Правда, для этого недостаточно снабдить компьютеры сетевыми адаптерами и соединить их кабельной системой. Необходимы еще некоторые добавления к операционным системам этих компьютеров. На тех компьютерах, ресурсы которых должны быть доступны всем пользователям сети, необходимо добавить модули, которые постоянно будут находиться в режиме ожидания запросов, поступающих по сети от других компьютеров. Обычно такие модули называются программными серверами (server), так как их главная задача — обслуживать (serve) запросы на доступ к ресурсам своего компьютера. На компьютерах, пользователи которых хотят получать доступ к ресурсам других компьютеров, также нужно добавить к операционной системе некоторые специальные программные модули, которые должны вырабатывать запросы на доступ к удаленным ресурсам и передавать их по сети на нужный компьютер. Такие модули обычно называют программными клиентами (client). Собственно же сетевые адаптеры и каналы связи решают в сети достаточно простую задачу — они передают сообщения с запросами и ответами от одного компьютера к другому, а основную работу по организации совместного использования ресурсов выполняют клиентские и серверные части операционных систем.

Слайд 15Архитектура «клиент - сервер»

Пара модулей «клиент - сервер» обеспечивает совместный доступ

пользователей к определенному типу ресурсов, например к файлам. В этом случае говоря, что пользователь имеет дело с файловой службой (service). Обычно сетевая операционная система поддерживает несколько видов сетевых служб для своих пользователей — файловую службу, службу печати, службу электронной почты, службу удаленного доступа и т. п.

Пара модулей «клиент - сервер» обеспечивает совместный доступ пользователей к определенному типу ресурсов, например к файлам. В этом случае говоря, что пользователь имеет дело с файловой службой (service). Обычно сетевая операционная система поддерживает несколько видов сетевых служб для своих пользователей — файловую службу, службу печати, службу электронной почты, службу удаленного доступа и т. п.

Пара модулей «клиент - сервер» обеспечивает совместный доступ пользователей к определенному типу ресурсов, например к файлам. В этом случае говоря, что пользователь имеет дело с файловой службой (service). Обычно сетевая операционная система поддерживает несколько видов сетевых служб для своих пользователей — файловую службу, службу печати, службу электронной почты, службу удаленного доступа и т. п.

Слайд 16Архитектура «клиент - сервер»

Сетевые службы всегда представляют собой распределенные программы. Распределенная

программа — это программа, которая состоит из нескольких взаимодействующих частей (в приведенном на рис. 1 примере — из двух), причем каждая часть, как правило, выполняется на отдельном компьютере сети.

Рис. 1. Взаимодействие частей распределенного приложения

Рис. 1. Взаимодействие частей распределенного приложения

Слайд 17Архитектура «клиент - сервер»

До сих пор речь шла о системных распределенных

программах. Однако в сети могут выполняться и распределенные пользовательские программы — приложения. Распределенное приложение также состоит из нескольких частей, каждая из которых выполняет какую-то определенную законченную работу по решению прикладной задачи. Например, одна часть приложения, выполняющаяся на компьютере пользователя, может поддерживать специализированный графический интерфейс, вторая — работать на мощном выделенном компьютере и заниматься статистической обработкой введенных пользователем данных, а третья — заносить полученные результаты в базу данных на компьютере с установленной стандартной СУБД. Распределенные приложения в полной мере используют потенциальные возможности распределенной обработки, предоставляемые вычислительной сетью, и поэтому часто называются сетевыми приложениями.

Слайд 18Основные программные и аппаратные компоненты сети

вычислительная сеть — это сложный комплекс

взаимосвязанных и согласованно функционирующих программных и аппаратных компонентов. Изучение сети в целом предполагает знание принципов работы ее отдельных элементов:

компьютеров;

коммуникационного оборудования;

операционных систем;

сетевых приложений.

Весь комплекс программно-аппаратных средств сети может быть описан многослойной моделью. В основе любой сети лежит аппаратный слой стандартизованных компьютерных платформ. В настоящее время в сетях широко и успешно применяются компьютеры различных классов — от персональных компьютеров до мэйнфреймов и суперЭВМ. Набор компьютеров в сети должен соответствовать набору разнообразных задач, решаемых сетью.

компьютеров;

коммуникационного оборудования;

операционных систем;

сетевых приложений.

Весь комплекс программно-аппаратных средств сети может быть описан многослойной моделью. В основе любой сети лежит аппаратный слой стандартизованных компьютерных платформ. В настоящее время в сетях широко и успешно применяются компьютеры различных классов — от персональных компьютеров до мэйнфреймов и суперЭВМ. Набор компьютеров в сети должен соответствовать набору разнообразных задач, решаемых сетью.

Слайд 19Основные программные и аппаратные компоненты сети

Второй слой — это коммуникационное оборудование.

Хотя компьютеры и являются центральными элементами обработки данных в сетях, в последнее время не менее важную роль стали играть коммуникационные устройства. Кабельные системы, повторители, мосты, коммутаторы, маршрутизаторы и модульные концентраторы из вспомогательных компонентов сети превратились в основные наряду с компьютерами и системным программным обеспечением как по влиянию на характеристики сети, так и по стоимости. Сегодня коммуникационное устройство может представлять собой сложный специализированный мультипроцессор, который нужно конфигурировать, оптимизировать и администрировать. Изучение принципов работы коммуникационного оборудования требует знакомства с большим количеством протоколов, используемых как в локальных, так и глобальных сетях.

Слайд 20Основные программные и аппаратные компоненты сети

Третьим слоем, образующим программную платформу сети,

являются операционные системы (ОС). От того, какие концепции управления локальными и распределенными ресурсами положены в основу сетевой ОС, зависит эффективность работы всей сети. При проектировании сети важно учитывать, насколько просто данная операционная система может взаимодействовать с другими ОС сети, насколько она обеспечивает безопасность и защищенность данных, до какой степени она позволяет наращивать число пользователей, можно ли перенести ее на компьютер другого типа и многие другие соображения.

Слайд 21Основные программные и аппаратные компоненты сети

Самым верхним слоем сетевых средств являются

различные сетевые приложения, такие как сетевые базы данных, почтовые системы, средства архивирования данных, системы автоматизации коллективной работы и др. Очень важно представлять диапазон возможностей, предоставляемых приложениями для различных областей применения, а также знать, насколько они совместимы с другими сетевыми приложениями и операционными системами.

Слайд 22Простейший случай взаимодействия двух компьютеров

В самом простом случае взаимодействие компьютеров может

быть реализовано с помощью тех же самых средств, которые используются для взаимодействия компьютера с периферией, например, через последовательный интерфейс RS-232C. В отличие от взаимодействия компьютера с периферийным устройством, когда программа работает, как правило, только с одной стороны — со стороны компьютера, в этом случае происходит взаимодействие двух программ, работающих на каждом из компьютеров.

Программа, работающая на одном компьютере, не может получить непосредственный доступ к ресурсам другого компьютера — его дискам, файлам, принтеру. Она может только «попросить» об этом программу, работающую на том компьютере, которому принадлежат эти ресурсы. Эти «просьбы» выражаются в виде сообщений, передаваемых по каналам связи между компьютерами. Сообщения могут содержать не только команды на выполнение некоторых действий, но и собственно информационные данные (например, содержимое некоторого файла).

Программа, работающая на одном компьютере, не может получить непосредственный доступ к ресурсам другого компьютера — его дискам, файлам, принтеру. Она может только «попросить» об этом программу, работающую на том компьютере, которому принадлежат эти ресурсы. Эти «просьбы» выражаются в виде сообщений, передаваемых по каналам связи между компьютерами. Сообщения могут содержать не только команды на выполнение некоторых действий, но и собственно информационные данные (например, содержимое некоторого файла).

Слайд 23Простейший случай взаимодействия двух компьютеров

Рассмотрим случай, когда пользователю, работающему с текстовым

редактором на персональном компьютере А, нужно прочитать часть некоторого файла, расположенного на диске персонального компьютера В (рис. 1.7). Предположим, что мы связали эти компьютеры по кабелю связи через СОМ-порты, которые, как известно, реализуют интерфейс RS-232C (такое соединение часто называют нуль-модемным). Пусть для определенности компьютеры работают под управлением MS-DOS, хотя принципиального значения в данном случае это не имеет.

Слайд 24Простейший случай взаимодействия двух компьютеров

Драйвер СОМ-порта вместе с контроллером СОМ-порта работают

примерно так же, как и в описанном выше случае взаимодействия ПУ с компьютером. Однако при этом роль устройства управления ПУ выполняет контроллер и драйвер СОМ-порта другого компьютера. Вместе они обеспечивают передачу по кабелю между компьютерами одного байта информации. (В «настоящих» локальных сетях подобные функции передачи данных в линию связи выполняются сетевыми адаптерами и их драйверами.)

Драйвер компьютера В периодически опрашивает признак завершения приема, устанавливаемый контроллером при правильно выполненной передаче данных, и при его появлении считывает принятый байт из буфера контроллера в оперативную память, делая его тем самым доступным для программ компьютера В. В некоторых случаях драйвер вызывается асинхронно, по прерываниям от контроллера.

Драйвер компьютера В периодически опрашивает признак завершения приема, устанавливаемый контроллером при правильно выполненной передаче данных, и при его появлении считывает принятый байт из буфера контроллера в оперативную память, делая его тем самым доступным для программ компьютера В. В некоторых случаях драйвер вызывается асинхронно, по прерываниям от контроллера.

Слайд 26Простейший случай взаимодействия двух компьютеров

Таким образом, в распоряжении программ компьютеров А

и В имеется средство для передачи одного байта* информации. Но рассматриваемая в нашем примере задача значительно сложнее, так как нужно передать не один байт, а определенную часть заданного файла. Все связанные с этим дополнительные проблемы должны решить программы более высокого уровня, чем драйверы СОМ-портов. Для определенности назовем такие программы компьютеров А и В приложением А и приложением В соответственно. Итак, приложение А должно сформировать сообщение-запрос для приложения В. В запросе необходимо указать имя файла, тип операции (в данном случае — чтение), смещение и размер области файла, содержащей нужные данные.

Чтобы передать это сообщение компьютеру В, приложение А обращается к драйверу СОМ-порта, сообщая ему адрес в оперативной памяти, по которому драйвер находит сообщение и затем передает его байт за байтом приложению В. Приложение В, приняв запрос, выполняет его, то есть считывает требуемую область файла с диска с помощью средств локальной ОС в буферную область своей оперативной памяти, а далее с помощью драйвера СОМ-порта передает считанные данные по каналу связи в компьютер А, где они и попадают к приложению А.

Чтобы передать это сообщение компьютеру В, приложение А обращается к драйверу СОМ-порта, сообщая ему адрес в оперативной памяти, по которому драйвер находит сообщение и затем передает его байт за байтом приложению В. Приложение В, приняв запрос, выполняет его, то есть считывает требуемую область файла с диска с помощью средств локальной ОС в буферную область своей оперативной памяти, а далее с помощью драйвера СОМ-порта передает считанные данные по каналу связи в компьютер А, где они и попадают к приложению А.

Слайд 27Простейший случай взаимодействия двух компьютеров

Описанные функции приложения А могла бы выполнить

сама программа текстового редактора, но включать эти функции в состав каждого приложения — текстовых редакторов, графических редакторов, систем управления базами данных и других приложений, которым нужен доступ к файлам, — не очень рационально (хотя существует большое количество программ, которые действительно самостоятельно решают все задачи по межмашинному обмену данными, например Kermit — программа обмена файлами через СОМ-порты, реализованная для различных ОС, Norton Commander 3.0 с его функцией Link). Гораздо выгоднее создать специальный программный модуль, который будет выполнять функции формирования сообщений-запросов и приема результатов для всех приложений компьютера. Как уже было ранее сказано, такой служебный модуль называется клиентом. На стороне же компьютера В должен работать другой модуль — сервер, постоянно ожидающий прихода запросов на удаленный доступ к файлам, расположенным на диске этого компьютера. Сервер, приняв запрос из сети, обращается к локальному файлу и выполняет с ним заданные действия, возможно, с участием локальной ОС.

Слайд 28Простейший случай взаимодействия двух компьютеров

Программные клиент и сервер выполняют системные функции

по обслуживанию запросов приложений компьютера А на удаленный доступ к файлам компьютера В. Чтобы приложения компьютера В могли пользоваться файлами компьютера А, описанную схему нужно симметрично дополнить клиентом для компьютера В и сервером для компьютера А.

Схема взаимодействия клиента и сервера с приложениями и операционной системой приведена на рис. 1.8. Несмотря на то что мы рассмотрели очень простую схему аппаратной связи компьютеров, функции программ, обеспечивающих доступ к удаленным файлам, очень похожи на функции модулей сетевой операционной системы, работающей в сети с более сложными аппаратными связями компьютеров.

Схема взаимодействия клиента и сервера с приложениями и операционной системой приведена на рис. 1.8. Несмотря на то что мы рассмотрели очень простую схему аппаратной связи компьютеров, функции программ, обеспечивающих доступ к удаленным файлам, очень похожи на функции модулей сетевой операционной системы, работающей в сети с более сложными аппаратными связями компьютеров.

Слайд 30Простейший случай взаимодействия двух компьютеров

Очень удобной и полезной функцией клиентской программы

является способность отличить запрос к удаленному файлу от запроса к локальному файлу. Если клиентская программа умеет это делать, то приложения не должны заботиться о том, с каким файлом они работают (локальным или удаленным), клиентская программа сама распознает и перенаправляет (redirect) запрос к удаленной машине. Отсюда и название, часто используемое для клиентской части сетевой ОС, — редиректор. Иногда функции распознавания выделяются в отдельный программный модуль, в этом случае редиректором называют не всю клиентскую часть, а только этот модуль.

Слайд 31Топология физических связей

В первую очередь необходимо выбрать способ организации физических связей,

то есть топологию. Под топологией вычислительной сети понимается конфигурация графа, вершинам которого соответствуют компьютеры сети (иногда и другое оборудование, например концентраторы), а ребрам — физические связи между ними. Компьютеры, подключенные к сети, часто называют станциями или узлами сети.

Слайд 32Топология физических связей

Рассмотрим некоторые, наиболее часто встречающиеся топологии.

Полносвязная топология (рис. 2,

а) соответствует сети, в которой каждый компьютер сети связан со всеми остальными. Несмотря на логическую простоту, этот вариант оказывается громоздким и неэффективным. Действительно, каждый компьютер в сети должен иметь большое количество коммуникационных портов, достаточное для связи с каждым из остальных компьютеров сети. Для каждой пары компьютеров должна быть выделена отдельная электрическая линия связи. Полносвязные топологии применяются редко, так как не удовлетворяют ни одному из приведенных выше требований. Чаще этот вид топологии используется в многомашинных комплексах или глобальных сетях при небольшом количестве компьютеров.

Все другие варианты основаны на неполносвязных топологиях, когда для обмена данными между двумя компьютерами может потребоваться промежуточная передача данных через другие узлы сети.

Все другие варианты основаны на неполносвязных топологиях, когда для обмена данными между двумя компьютерами может потребоваться промежуточная передача данных через другие узлы сети.

Слайд 33Топология физических связей

Ячеистая топология {mesh) получается из полносвязной путем удаления некоторых

возможных связей (рис. 2 б). В сети с ячеистой топологией непосредственно связываются только те компьютеры, между которыми происходит интенсивный обмен данными, а для обмена данными между компьютерами, не соединенными прямыми связями, используются транзитные передачи через промежуточные узлы. Ячеистая топология допускает соединение большого количества компьютеров и характерна, как правило, для глобальных сетей.

Общая шина (рис. 2, в) является очень распространенной (а до недавнего времени самой распространенной) топологией для локальных сетей. Б этом случае компьютеры подключаются к одному коаксиальному кабелю по схеме «монтажного ИЛИ». Передаваемая информация может распространяться в обе стороны. Применение общей шины снижает стоимость проводки, унифицирует подключение различных модулей, обеспечивает возможность почти мгновенного широковещательного обращения ко всем станциям сети. Таким образом, основными преимуществами такой схемы являются дешевизна и простота разводки кабеля по помещениям. Самый серьезный недостаток общей шины заключается в ее низкой надежности: любой дефект кабеля или какого-нибудь из многочисленных разъемов полностью парализует всю сеть. К сожалению, дефект коаксиального разъема редкостью не является. Другим недостатком общей шины является ее невысокая производительность, так как при таком способе подключения в каждый момент времени только один компьютер может передавать данные в сеть. Поэтому пропускная способность канала связи всегда делится здесь между всеми узлами сети.

Общая шина (рис. 2, в) является очень распространенной (а до недавнего времени самой распространенной) топологией для локальных сетей. Б этом случае компьютеры подключаются к одному коаксиальному кабелю по схеме «монтажного ИЛИ». Передаваемая информация может распространяться в обе стороны. Применение общей шины снижает стоимость проводки, унифицирует подключение различных модулей, обеспечивает возможность почти мгновенного широковещательного обращения ко всем станциям сети. Таким образом, основными преимуществами такой схемы являются дешевизна и простота разводки кабеля по помещениям. Самый серьезный недостаток общей шины заключается в ее низкой надежности: любой дефект кабеля или какого-нибудь из многочисленных разъемов полностью парализует всю сеть. К сожалению, дефект коаксиального разъема редкостью не является. Другим недостатком общей шины является ее невысокая производительность, так как при таком способе подключения в каждый момент времени только один компьютер может передавать данные в сеть. Поэтому пропускная способность канала связи всегда делится здесь между всеми узлами сети.

Слайд 34Топология физических связей

Топология звезда (рис. 2, г). В этом случае каждый

компьютер подключается отдельным кабелем к общему устройству, называемому концентратором, который находится в центре сети. В функции концентратора входит направление передаваемой компьютером информации одному или всем остальным компьютерам сети. Главное преимущество этой топологии перед общей шиной — существенно большая надежность. Любые неприятности с кабелем касаются лишь того компьютера, к которому этот кабель присоединен, и только неисправность концентратора может вывести из строя всю сеть. Кроме того, концентратор может играть роль интеллектуального фильтра информации, поступающей от узлов в сеть, и при необходимости блокировать запрещенные администратором передачи.

К недостаткам топологии типа звезда относится более высокая стоимость сетевого оборудования из-за необходимости приобретения концентратора. Кроме того, возможности по наращиванию количества узлов в сети ограничиваются количеством портов концентратора. Иногда имеет смысл строить сеть с использованием нескольких концентраторов, иерархически соединенных между собой связями типа звезда (рис. 2, д). В настоящее время иерархическая звезда является самым распространенным типом топологии связей как в локальных, так и глобальных сетях.

К недостаткам топологии типа звезда относится более высокая стоимость сетевого оборудования из-за необходимости приобретения концентратора. Кроме того, возможности по наращиванию количества узлов в сети ограничиваются количеством портов концентратора. Иногда имеет смысл строить сеть с использованием нескольких концентраторов, иерархически соединенных между собой связями типа звезда (рис. 2, д). В настоящее время иерархическая звезда является самым распространенным типом топологии связей как в локальных, так и глобальных сетях.

Слайд 35Топология физических связей

В сетях с кольцевой конфигурацией (рис. 2, ё) данные

передаются по кольцу от одного компьютера к другому, как правило, в одном направлении. Если компьютер распознает данные как «свои», то он копирует их себе во внутренний буфер. В сети с кольцевой топологией необходимо принимать специальные меры, чтобы в случае выхода из строя или отключения какой-либо станции не прервался канал связи между остальными станциями. Кольцо представляет собой очень удобную конфигурацию для организации обратной связи — данные, сделав полный оборот, возвращаются к узлу-источнику. Поэтому этот узел может контролировать процесс доставки данных адресату. Часто это свойство кольца используется для тестирования связности сети и поиска узла, работающего некорректно. Для этого в сеть посылаются специальные тестовые сообщения.

Слайд 37Топология физических связей

В то время как небольшие сети, как правило, имеют

типовую топологию — звезда, кольцо или общая шина, для крупных сетей характерно наличие произвольных связей между компьютерами. В таких сетях можно выделить отдельные произвольно связанные фрагменты (подсети), имеющие типовую топологию, поэтому их называют сетями со смешанной топологией (рис. 3).

Рис. 3. Смешанная топология

Рис. 3. Смешанная топология

Слайд 38Ethernet

Сетевая технология — это согласованный набор стандартных протоколов и реализующих

их программно-аппаратных средств (например, сетевых адаптеров, драйверов, кабелей и разъемов), достаточный для построения вычислительной сети. Эпитет «достаточный» подчеркивает то обстоятельство, что этот набор представляет собой минимальный набор средств, с помощью которых можно построить работоспособную сеть. Возможно, эту сеть можно улучшить, например, за счет выделения в ней подсетей, что сразу потребует кроме протоколов стандарта Ethernet применения протокола IP, а также специальных коммуникационных устройств — маршрутизаторов. Улучшенная сеть будет, скорее всего, более надежной и быстродействующей, но за счет надстроек над средствами технологии Ethernet, которая составила базис сети.

Слайд 39Ethernet

Стандарт Ethernet был принят в 1980 году. Число сетей, построенных

на основе этой технологии, к настоящему моменту оценивается в 5 миллионов, а количество компьютеров, работающих в таких сетях, — в 50 миллионов.

Основной принцип, положенный в основу Ethernet, — случайный метод доступа к разделяемой среде передачи данных. В качестве такой среды может использоваться толстый или тонкий коаксиальный кабель, витая пара, оптоволокно или радиоволны (кстати, первой сетью, построенной на принципе случайного доступа к разделяемой среде, была радиосеть Aloha Гавайского университета).

В стандарте Ethernet строго зафиксирована топология электрических связей. Компьютеры подключаются к разделяемой среде в соответствии с типовой структурой «общая шина» (рис. 1.13). С помощью разделяемой во времени шины любые два компьютера могут обмениваться данными. Управление доступом к линии связи осуществляется специальными контроллерами — сетевыми адаптерами Ethernet. Каждый компьютер, а более точно, каждый сетевой адаптер, имеет уникальный адрес. Передача данных происходит со скоростью 10 Мбит/с. Эта величина является пропускной способностью сети Ethernet.

Основной принцип, положенный в основу Ethernet, — случайный метод доступа к разделяемой среде передачи данных. В качестве такой среды может использоваться толстый или тонкий коаксиальный кабель, витая пара, оптоволокно или радиоволны (кстати, первой сетью, построенной на принципе случайного доступа к разделяемой среде, была радиосеть Aloha Гавайского университета).

В стандарте Ethernet строго зафиксирована топология электрических связей. Компьютеры подключаются к разделяемой среде в соответствии с типовой структурой «общая шина» (рис. 1.13). С помощью разделяемой во времени шины любые два компьютера могут обмениваться данными. Управление доступом к линии связи осуществляется специальными контроллерами — сетевыми адаптерами Ethernet. Каждый компьютер, а более точно, каждый сетевой адаптер, имеет уникальный адрес. Передача данных происходит со скоростью 10 Мбит/с. Эта величина является пропускной способностью сети Ethernet.

Слайд 41Ethernet

Суть случайного метода доступа состоит в следующем. Компьютер в сети Ethernet

может передавать данные по сети, только если сеть свободна, то есть если никакой другой компьютер в данный момент не занимается обменом. Поэтому важной частью технологии Ethernet является процедура определения доступности среды.

После того как компьютер убедился, что сеть свободна, он начинает передачу, при этом «захватывает» среду. Время монопольного использования разделяемой среды одним узлом ограничивается временем передачи одного кадра. Кадр — это единица данных, которыми обмениваются компьютеры в сети Ethernet. Кадр имеет фиксированный формат и наряду с полем данных содержит различную служебную информацию, например адрес получателя и адрес отправителя.

Сеть Ethernet устроена так, что при попадании кадра в разделяемую среду передачи данных все сетевые адаптеры одновременно начинают принимать этот кадр. Все они анализируют адрес назначения, располагающийся в одном из начальных полей кадра, и, если этот адрес совпадает с их собственным адресом, кадр помещается во внутренний буфер сетевого адаптера. Таким образом компьютер-адресат получает предназначенные ему данные.

После того как компьютер убедился, что сеть свободна, он начинает передачу, при этом «захватывает» среду. Время монопольного использования разделяемой среды одним узлом ограничивается временем передачи одного кадра. Кадр — это единица данных, которыми обмениваются компьютеры в сети Ethernet. Кадр имеет фиксированный формат и наряду с полем данных содержит различную служебную информацию, например адрес получателя и адрес отправителя.

Сеть Ethernet устроена так, что при попадании кадра в разделяемую среду передачи данных все сетевые адаптеры одновременно начинают принимать этот кадр. Все они анализируют адрес назначения, располагающийся в одном из начальных полей кадра, и, если этот адрес совпадает с их собственным адресом, кадр помещается во внутренний буфер сетевого адаптера. Таким образом компьютер-адресат получает предназначенные ему данные.

Слайд 42Ethernet

Иногда может возникать ситуация, когда одновременно два или более компьютера решают,

что сеть свободна, и начинают передавать информацию. Такая ситуация, называемая коллизией, препятствует правильной передаче данных по сети. В стандарте Ethernet предусмотрен алгоритм обнаружения и корректной обработки коллизий. Вероятность возникновения коллизии зависит от интенсивности сетевого трафика.

После обнаружения коллизии сетевые адаптеры, которые пытались передать свои кадры, прекращают передачу и после паузы случайной длительности пытаются снова получить доступ к среде и передать тот кадр, который вызвал коллизию.

Главным достоинством сетей Ethernet, благодаря которому они стали такими популярными, является их экономичность. Для построения сети достаточно иметь по одному сетевому адаптеру для каждого компьютера плюс один физический сегмент коаксиального кабеля нужной длины. Другие базовые технологии, например Token Ring, для создания даже небольшой сети требуют наличия дополнительного устройства — концентратора.

После обнаружения коллизии сетевые адаптеры, которые пытались передать свои кадры, прекращают передачу и после паузы случайной длительности пытаются снова получить доступ к среде и передать тот кадр, который вызвал коллизию.

Главным достоинством сетей Ethernet, благодаря которому они стали такими популярными, является их экономичность. Для построения сети достаточно иметь по одному сетевому адаптеру для каждого компьютера плюс один физический сегмент коаксиального кабеля нужной длины. Другие базовые технологии, например Token Ring, для создания даже небольшой сети требуют наличия дополнительного устройства — концентратора.

Слайд 43Структуризация как средство построения больших сетей

В сетях с небольшим (10-30)

количеством компьютеров чаще всего используется одна из типовых топологий — общая шина, кольцо, звезда или полносвязная сеть. Все перечисленные топологии обладают свойством однородности, то есть все компьютеры в такой сети имеют одинаковые права в отношении доступа к другим компьютерам (за исключением центрального компьютера при соединении звезда). Такая однородность структуры делает простой процедуру наращивания числа компьютеров, облегчает обслуживание и эксплуатацию сети.

Однако при построении больших сетей однородная структура связей превращается из преимущества в недостаток. В таких сетях использование типовых структур порождает различные ограничения, важнейшими из которых являются:

ограничения на длину связи между узлами;

ограничения на количество узлов в сети;

ограничения на интенсивность трафика, порождаемого узлами сети. Например, технология Ethernet на тонком коаксиальном кабеле позволяет ис пользовать кабель длиной не более 185 метров, к которому можно подключить не более 30 компьютеров. Однако, если компьютеры интенсивно обмениваются ин формацией между собой, иногда приходится снижать число подключенных к ка белю компьютеров до 20, а то и до 10, чтобы каждому компьютеру доставалась приемлемая доля общей пропускной способности сети.

Для снятия этих ограничений используются специальные методы структуризации сети и специальное структурообразующее оборудование — повторители, концентраторы, мосты, коммутаторы, маршрутизаторы. Оборудование такого рода также называют коммуникационным, имея в виду, что с помощью него отдельные сегменты сети взаимодействуют между собой.

Однако при построении больших сетей однородная структура связей превращается из преимущества в недостаток. В таких сетях использование типовых структур порождает различные ограничения, важнейшими из которых являются:

ограничения на длину связи между узлами;

ограничения на количество узлов в сети;

ограничения на интенсивность трафика, порождаемого узлами сети. Например, технология Ethernet на тонком коаксиальном кабеле позволяет ис пользовать кабель длиной не более 185 метров, к которому можно подключить не более 30 компьютеров. Однако, если компьютеры интенсивно обмениваются ин формацией между собой, иногда приходится снижать число подключенных к ка белю компьютеров до 20, а то и до 10, чтобы каждому компьютеру доставалась приемлемая доля общей пропускной способности сети.

Для снятия этих ограничений используются специальные методы структуризации сети и специальное структурообразующее оборудование — повторители, концентраторы, мосты, коммутаторы, маршрутизаторы. Оборудование такого рода также называют коммуникационным, имея в виду, что с помощью него отдельные сегменты сети взаимодействуют между собой.

Слайд 44 Технология ATM

Гетерогенность — неотъемлемое качество любой крупной вычислительной сети, и

на согласование разнородных компонентов системные интеграторы и администраторы тратят большую часть своего времени. Поэтому любое средство, сулящее перспективу уменьшения неоднородности сети, привлекает пристальный интерес сетевых специалистов. Технология асинхронного режима передачи (Asynchronous Transfer Mode, ATM) разработана как единый универсальный транспорт для нового поколения сетей с интеграцией услуг, которые называются широкополосными сетями ISDN (Broadband-ISDN, B-ISDN).

По планам разработчиков единообразие, обеспечиваемое ATM, будет состоять в том, что одна транспортная технология сможет обеспечить несколько перечисленных ниже возможностей.

Передачу в рамках одной транспортной системы компьютерного и мультиме дийного (голос, видео) трафика, чувствительного к задержкам, причем для каждого вида трафика качество обслуживания будет соответствовать его по требностям.

Иерархию скоростей передачи данных, от десятков мегабит до нескольких гига- бит в секунду с гарантированной пропускной способностью для ответственных

приложений.

Общие транспортные протоколы для локальных и глобальных сетей.

Сохранение имеющейся инфраструктуры физических каналов или физических протоколов: Т1/Е1, ТЗ/ЕЗ, SDH STM-n, FDDI.

По планам разработчиков единообразие, обеспечиваемое ATM, будет состоять в том, что одна транспортная технология сможет обеспечить несколько перечисленных ниже возможностей.

Передачу в рамках одной транспортной системы компьютерного и мультиме дийного (голос, видео) трафика, чувствительного к задержкам, причем для каждого вида трафика качество обслуживания будет соответствовать его по требностям.

Иерархию скоростей передачи данных, от десятков мегабит до нескольких гига- бит в секунду с гарантированной пропускной способностью для ответственных

приложений.

Общие транспортные протоколы для локальных и глобальных сетей.

Сохранение имеющейся инфраструктуры физических каналов или физических протоколов: Т1/Е1, ТЗ/ЕЗ, SDH STM-n, FDDI.

Слайд 45 Технология ATM

• Взаимодействие с унаследованными протоколами локальных и глобальных

сетей: IP, SNA, Ethernet, ISDN.

Главная идея технологии асинхронного режима передачи была высказана достаточно давно — этот термин ввела лаборатория Bell Labs еще в 1968 году. Основной разрабатываемой технологией тогда была технология TDM с синхронными методами коммутации, основанными на порядковом номере байта в объединенном кадре. Главный недостаток технологии TDM, которую также называют технологией синхронной передачи STM (Synchronous Transfer Mode), заключается в невозможности перераспределять пропускную способность объединенного канала между подканалами. В те периоды времени, когда по подканалу не передаются пользовательские данные, объединенный канал все равно передает байты этого подканала, заполненные нулями.

Попытки загрузить периоды простоя подканалов приводят к необходимости введения заголовка для данных каждого подканала. В промежуточной технологии STDM (Statistical TDM), которая позволяет заполнять периоды простоя передачей пульсаций трафика других подканалов, действительно вводятся заголовки, содержащие номер подканала. Данные при этом оформляются в пакеты, похожие по структуре на пакеты компьютерных сетей. Наличие адреса у каждого пакета позволяет передавать его асинхронно, так как местоположение его относительно данных других подканалов уже не является его адресом. Асинхронные пакеты одного подканала вставляются в свободные тайм-слоты другого подканала, но не смешиваются с данными этого подканала, так как имеют собственный адрес.

Главная идея технологии асинхронного режима передачи была высказана достаточно давно — этот термин ввела лаборатория Bell Labs еще в 1968 году. Основной разрабатываемой технологией тогда была технология TDM с синхронными методами коммутации, основанными на порядковом номере байта в объединенном кадре. Главный недостаток технологии TDM, которую также называют технологией синхронной передачи STM (Synchronous Transfer Mode), заключается в невозможности перераспределять пропускную способность объединенного канала между подканалами. В те периоды времени, когда по подканалу не передаются пользовательские данные, объединенный канал все равно передает байты этого подканала, заполненные нулями.

Попытки загрузить периоды простоя подканалов приводят к необходимости введения заголовка для данных каждого подканала. В промежуточной технологии STDM (Statistical TDM), которая позволяет заполнять периоды простоя передачей пульсаций трафика других подканалов, действительно вводятся заголовки, содержащие номер подканала. Данные при этом оформляются в пакеты, похожие по структуре на пакеты компьютерных сетей. Наличие адреса у каждого пакета позволяет передавать его асинхронно, так как местоположение его относительно данных других подканалов уже не является его адресом. Асинхронные пакеты одного подканала вставляются в свободные тайм-слоты другого подканала, но не смешиваются с данными этого подканала, так как имеют собственный адрес.

Слайд 46 Технология ATM

Технология ATM совмещает в себе подходы двух технологий —

коммутации пакетов и коммутации каналов. От первой она взяла на вооружение передачу данных в виде адресуемых пакетов, а от второй — использование пакетов небольшого фиксированного размера, в результате чего задержки в сети становятся более предсказуемыми. С помощью техники виртуальных каналов, предварительного заказа параметров качества обслуживания канала и приоритетного обслуживания виртуальных каналов с разным качеством обслуживания удается добиться передачи в одной сети разных типов трафика без дискриминации. Хотя сети ISDN также разрабатывались для передачи различных видов трафика в рамках одной сети, голосовой трафик явно был для разработчиков более приоритетным. Технология ATM с самого начала разрабатывалась как технология, способная обслуживать все виды 1 трафика в соответствии с их требованиями.

Службы верхних уровней сети B-ISDN должны быть примерно такими же, что и у сети ISDN — это передача факсов, распространение телевизионного изображения, голосовая почта, электронная почта, различные интерактивные службы, например проведение видеоконференций. Высокие скорости технологии ATM создают гораздо больше возможностей для служб верхнего уровня, которые не могли быть реализованы сетями ISDN — например, для передачи цветного телевизионного изображения необходима полоса пропускания в районе 30 Мбит/с. Технология ISDN такую скорость поддержать не может, а для ATM она не составляет больших проблем.

Службы верхних уровней сети B-ISDN должны быть примерно такими же, что и у сети ISDN — это передача факсов, распространение телевизионного изображения, голосовая почта, электронная почта, различные интерактивные службы, например проведение видеоконференций. Высокие скорости технологии ATM создают гораздо больше возможностей для служб верхнего уровня, которые не могли быть реализованы сетями ISDN — например, для передачи цветного телевизионного изображения необходима полоса пропускания в районе 30 Мбит/с. Технология ISDN такую скорость поддержать не может, а для ATM она не составляет больших проблем.

Слайд 47 Технология ATM

Разработку стандартов ATM осуществляет группа организаций под названием ATM

Forum под эгидой специального комитета IEEE, а также комитеты ITU-T и ANSI. ATM — это очень сложная технология, требующая стандартизации в самых различных аспектах, поэтому, хотя основное ядро стандартов было принято в 1993 го-ду, работа по стандартизации активно продолжается. Оптимизм внушает тот факт,

что в ATM Forum принимают участие практически все заинтересованные стороны — производители телекоммуникационного оборудования, производители оборудования локальных сетей, операторы телекоммуникационных сетей и сетевые интеграторы. До широкого распространения технологии ATM по оценкам специалистов должно пройти еще 5—10 лет. Такой прогноз связан не только с отсутствием полного набора принятых стандартов, но и с невозможностью быстрой замены уже установленного дорогого оборудования, которое хотя и не так хорошо, как хотелось бы, но все же справляется со своими обязанностями. Кроме того, многое еще нужно сделать в области стандартизации взаимодействия ATM с существующими сетями, как компьютерными, так и телефонными.

что в ATM Forum принимают участие практически все заинтересованные стороны — производители телекоммуникационного оборудования, производители оборудования локальных сетей, операторы телекоммуникационных сетей и сетевые интеграторы. До широкого распространения технологии ATM по оценкам специалистов должно пройти еще 5—10 лет. Такой прогноз связан не только с отсутствием полного набора принятых стандартов, но и с невозможностью быстрой замены уже установленного дорогого оборудования, которое хотя и не так хорошо, как хотелось бы, но все же справляется со своими обязанностями. Кроме того, многое еще нужно сделать в области стандартизации взаимодействия ATM с существующими сетями, как компьютерными, так и телефонными.

Слайд 48 Основные принципы технологии ATM

Сеть ATM имеет классическую структуру крупной территориальной

сети — конечные станции соединяются индивидуальными каналами с коммутаторами нижнего уровня, которые в свою очередь соединяются с коммутаторами более высоких уровней. Коммутаторы ATM пользуются 20-байтными адресами конечных узлов для маршрутизации трафика на основе техники виртуальных каналов. Для частных сетей ATM определен протокол маршрутизации PNNI (Private NNI), с помощью которого коммутаторы могут строить таблицы маршрутизации автоматически. В публичных сетях ATM таблицы маршрутизации могут строиться администраторами вручную, как и в сетях Х.25, или могут поддерживаться протоколом PNNI.

Коммутация пакетов происходит на основе идентификатора виртуального канала (Virtual Channel Identifier, VCI), который назначается соединению при его установлении и уничтожается при разрыве соединения. Адрес конечного узла ATM, на основе которого прокладывается виртуальный канал, имеет иерархическую структуру, подобную номеру в телефонной сети, и использует префиксы, соответствующие кодам стран, городов, сетям поставщиков услуг и т. п., что упрощает маршрутизацию запросов установления соединения, как и при использовании агрегированных IP-адресов в соответствии с техникой CIDR.

Коммутация пакетов происходит на основе идентификатора виртуального канала (Virtual Channel Identifier, VCI), который назначается соединению при его установлении и уничтожается при разрыве соединения. Адрес конечного узла ATM, на основе которого прокладывается виртуальный канал, имеет иерархическую структуру, подобную номеру в телефонной сети, и использует префиксы, соответствующие кодам стран, городов, сетям поставщиков услуг и т. п., что упрощает маршрутизацию запросов установления соединения, как и при использовании агрегированных IP-адресов в соответствии с техникой CIDR.

Слайд 49 Технология ATM

Виртуальные соединения могут быть постоянными (Permanent Virtual Circuit, PVC)

и коммутируемыми (Switched Virtual Circuit, SVC). Для ускорения коммутации в больших сетях используется понятие виртуального пути — Virtual Path, который объединяет виртуальные каналы, имеющие в сети ATM общий маршрут между исходным и конечным узлами или общую часть маршрута между некоторыми двумя коммутаторами сети. Идентификатор виртуального пути (Virtual Path Identifier, VPI) является старшей частью локального адреса и представляет собой общий префикс для некоторого количества различных виртуальных каналов. Таким образом, идея агрегирования адресов в технологии ATM применена на двух уровнях — на уровне адресов конечных узлов (работает на стадии установления виртуального канала) и на уровне номеров виртуальных каналов (работает при передаче данных по имеющемуся виртуальному каналу).

Соединения конечной станции ATM с коммутатором нижнего уровня определяются стандартом UNI (User Network Interface). Спецификация UNI определяет структуру пакета, адресацию станций, обмен управляющей информацией, уровни протокола ATM, способы установления виртуального канала и способы управления трафиком. В настоящее время принята версия UNI 4.0, но наиболее распространенной версией, поддерживаемой производителями оборудования, является версия UNI 3.1.

Соединения конечной станции ATM с коммутатором нижнего уровня определяются стандартом UNI (User Network Interface). Спецификация UNI определяет структуру пакета, адресацию станций, обмен управляющей информацией, уровни протокола ATM, способы установления виртуального канала и способы управления трафиком. В настоящее время принята версия UNI 4.0, но наиболее распространенной версией, поддерживаемой производителями оборудования, является версия UNI 3.1.

Слайд 50 Технология ATM

Стандарт ATM не вводит свои спецификации на реализацию физического

уровня. Здесь он основывается на технологии SDH/SONET, принимая ее иерархию скоростей. В соответствии с этим начальная скорость доступа пользователя сети — это скорость ОС-3 155 Мбит/с. Организация ATM Forum определила для ATM не все иерархии скоростей SDH, а только скорости ОС-3 и ОС-12 (622 Мбит/с). На скорости 155 Мбит/с можно использовать не только волоконно-оптический кабель, но и неэкранированную витую пару категории 5. На скор'ости 622 Мбит/с допустим только волоконно-оптический кабель, причем как SMF, так и MMF.

Имеются и другие физические интерфейсы к сетям ATM, отличные от SDH/ SONET. К ним относятся интерфейсы Т1/Е1 и ТЗ/ЕЗ, распространенные в глобальных сетях, и интерфейсы локальных сетей — интерфейс с кодировкой 4В/5В со скоростью 100 Мбит/с (FDDI) и интерфейс со скоростью 25 Мбит/с, предложенный компанией IBM и утвержденный ATM Forum, Кроме того, для скорости 155,52 Мбит/с определен так называемый «cell-based» физический уровень, то есть уровень, основанный на ячейках, а не на кадрах SDH/SONET. Этот вариант физического уровня не использует кадры SDH/SONET, а отправляет по каналу связи непосредственно ячейки формата ATM, что сокращает накладные расходы на служебные данные, но несколько усложняет задачу синхронизации приемника с передатчиком на уровне ячеек.

Имеются и другие физические интерфейсы к сетям ATM, отличные от SDH/ SONET. К ним относятся интерфейсы Т1/Е1 и ТЗ/ЕЗ, распространенные в глобальных сетях, и интерфейсы локальных сетей — интерфейс с кодировкой 4В/5В со скоростью 100 Мбит/с (FDDI) и интерфейс со скоростью 25 Мбит/с, предложенный компанией IBM и утвержденный ATM Forum, Кроме того, для скорости 155,52 Мбит/с определен так называемый «cell-based» физический уровень, то есть уровень, основанный на ячейках, а не на кадрах SDH/SONET. Этот вариант физического уровня не использует кадры SDH/SONET, а отправляет по каналу связи непосредственно ячейки формата ATM, что сокращает накладные расходы на служебные данные, но несколько усложняет задачу синхронизации приемника с передатчиком на уровне ячеек.

Слайд 51 Технология ATM

Все перечисленные выше характеристики технологии ATM не свидетельствуют о

том, что это некая «особенная» технология, а скорее представляют ее как типичную технологию глобальных сетей, основанную на технике виртуальных каналов. Особенности же технологии ATM лежат в области качественного обслуживания разнородного трафика и объясняются стремлением решить задачу совмещения в одних и тех же каналах связи и в одном и том же коммуникационном оборудовании компьютерного и мультимедийного трафика таким образом, чтобы каждый тип трафика получил требуемый уровень обслуживания и не рассматривался как «второстепенный».

Трафик вычислительных сетей имеет ярко выраженный асинхронный и пульсирующий характер. Компьютер посылает пакеты в сеть в случайные моменты времени, по мере возникновения в этом необходимости. При этом интенсивность посылки пакетов в сеть и их размер могут изменяться в широких пределах — например, коэффициент пульсаций трафика (отношения максимальной мгновенной интенсивности трафика к его средней интенсивности) протоколов без установления соединений может доходить до 200, а протоколов с установлением соединений — до 20. Чувствительность компьютерного трафика к потерям данных высокая, так как без утраченных данных обойтись нельзя и их необходимо восстановить за счет повторной передачи.