- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Использование нумерации Геделя в задачах разграничения доступа к информационным ресурсам презентация

Содержание

- 1. Использование нумерации Геделя в задачах разграничения доступа к информационным ресурсам

- 2. Содержание Прикладная задача разграничения доступа Научная

- 3. Задача разграничения доступа к сетевым ресурсам Актуальность

- 4. Понятие информационного ресурса Информационные ресурсы -

- 5. Виртуальные соединения в сетях передачи данных В

- 6. Формализация описания где vt – технологическое виртуальное

- 7. Задача контентной фильтрации Контентная фильтрация – фильтрация

- 8. Рассматриваемая область В рамках работы мы сужаем

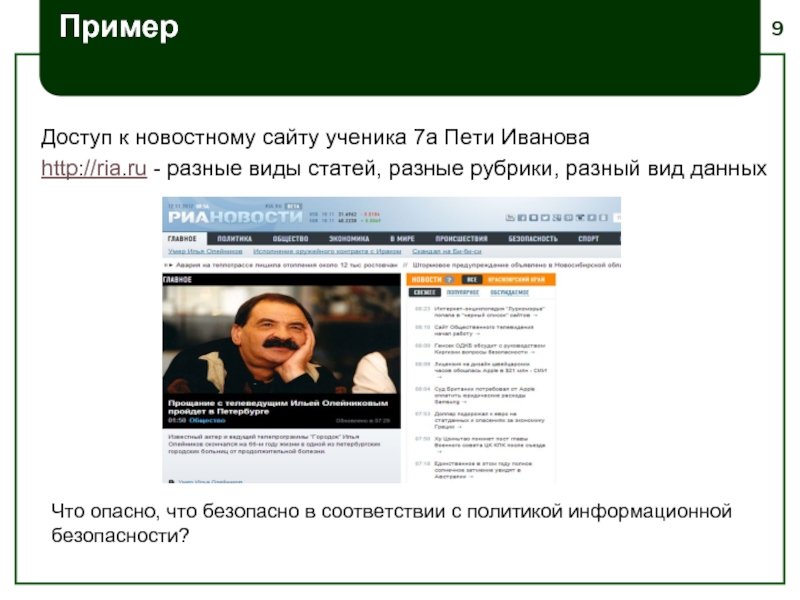

- 9. Пример Доступ к новостному сайту ученика 7а

- 10. Открытые вопросы задачи контентного анализа и фильтрации

- 11. Основания для ведения исследований Необходим вероятностный

- 12. Цель и задачи исследований Целью является разработка

- 13. Понятие контента Контент – смысловая характеристика ИВС,

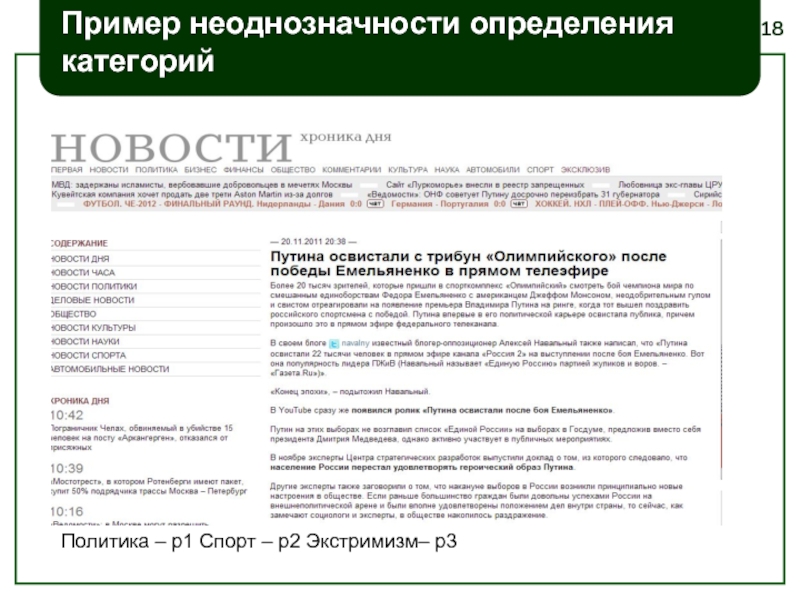

- 14. Пример неоднозначности определения контента Что это? Политика,

- 15. Подход к семантическому анализу на основе использования

- 16. Пример

- 17. Контент как принадлежность к категориям Контент передаваемых

- 18. Пример неоднозначности определения категорий Политика – p1 Спорт – p2 Экстримизм– p3

- 19. Представление контента Текст – не понятен машине,

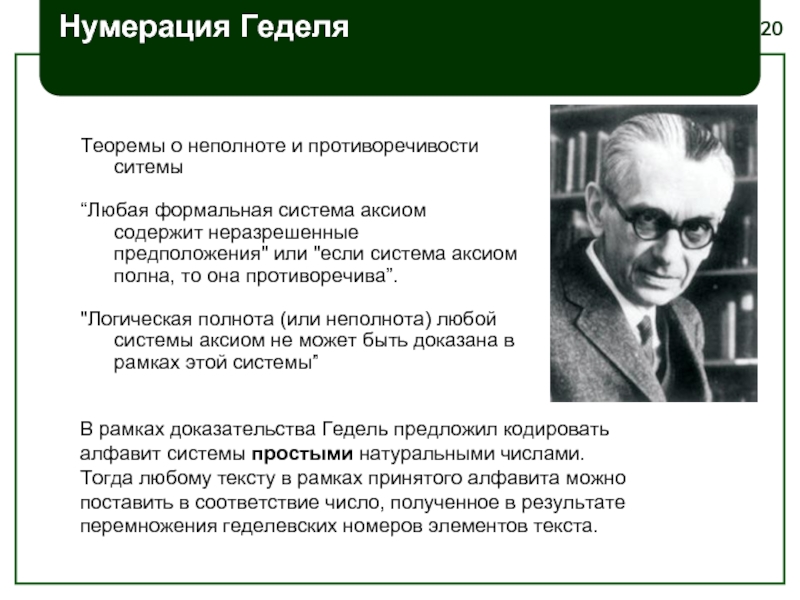

- 20. Нумерация Геделя В рамках доказательства Гедель предложил

- 21. Кодирование принадлежности к категориям Тогда можно

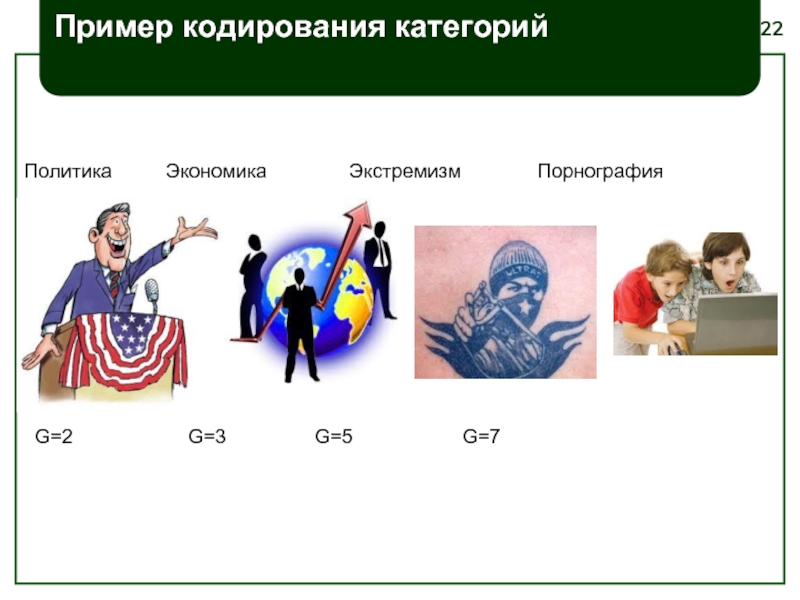

- 22. Пример кодирования категорий Политика Экономика

- 23. Кодирование принадлежности к категориям Категории ставим

- 24. Пример кодирования Политика – 80%

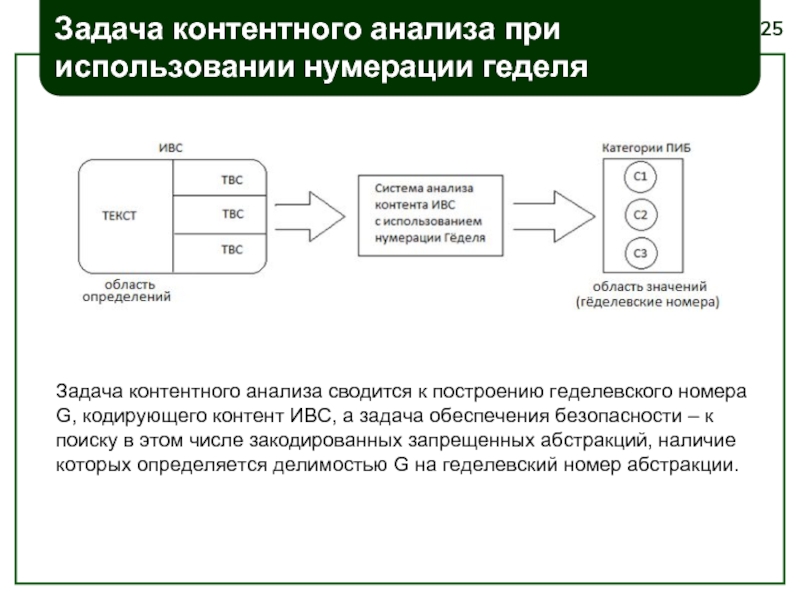

- 25. Задача контентного анализа при использовании нумерации геделя

- 26. Особенности использования нумерации Гёделя для кодирования контента

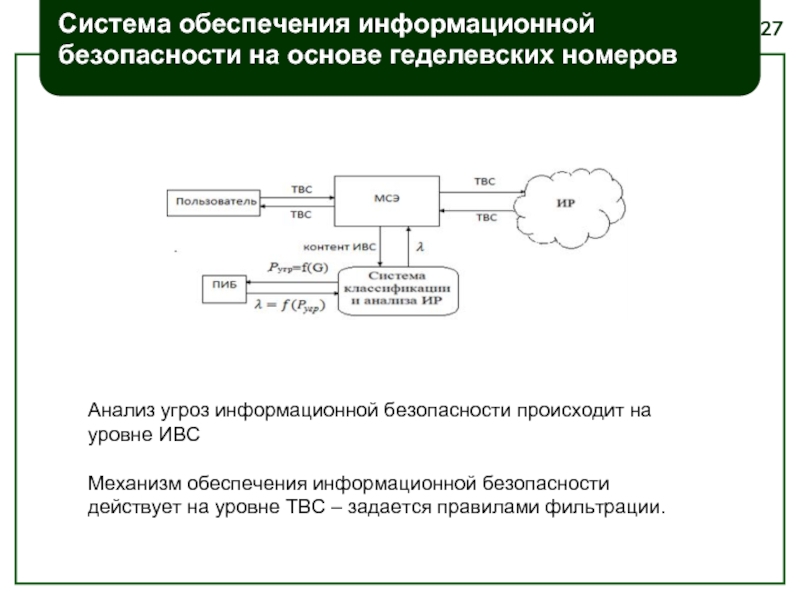

- 27. Система обеспечения информационной безопасности на основе геделевских

- 28. Система контентного анализа Большие скорости и объемы

- 29. Иерархическая модель отображения требований политики разграничения доступа

- 30. Примеры задания ПИБ Задание политики информационной безопасности

- 31. Системы логических уравнений для

- 32. Системы логических уравнений для категорий piC1

- 33. Пример решения системы логических уравнений Требования:

- 34. Пример решения системы логических уравнений C1 –

- 35. Алгоритм определения степени угрозы ИВС для ПИБ

- 36. Механизм обеспечения разграничения доступа для СЗИ на

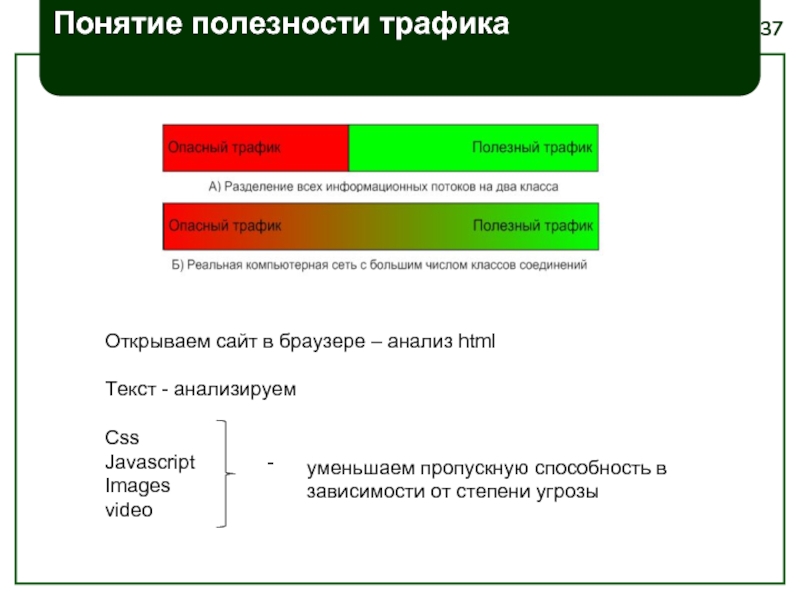

- 37. Понятие полезности трафика Открываем сайт в браузере

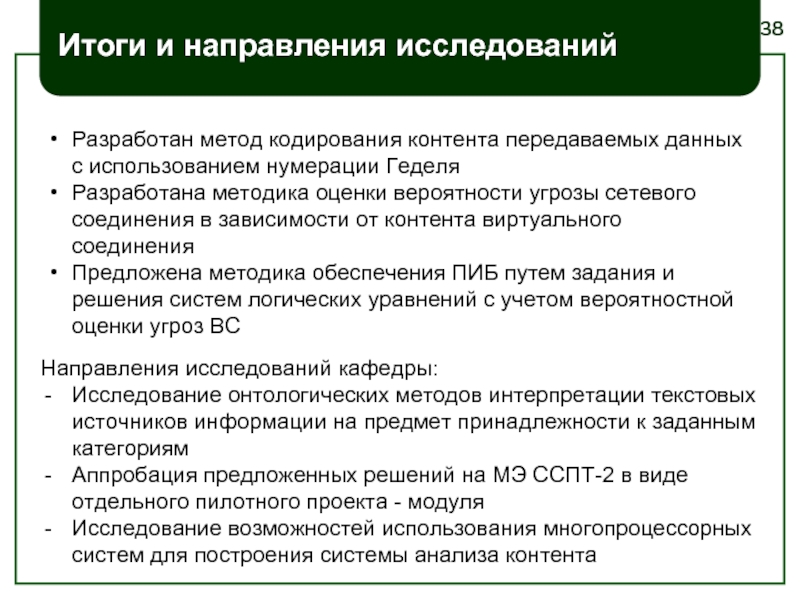

- 38. Итоги и направления исследований Направления исследований

- 39. Спасибо за внимание Илья Солдатихин soldatikhin@gmail.com

Слайд 1Использование нумерации Геделя в задачах разграничения доступа к информационным ресурсам

Илья Солдатихин.

СПБГПУ

Кафедра «Телематика»

soldatikhin@gmail.com

Слайд 2Содержание

Прикладная задача разграничения доступа

Научная идея использования нумерации Геделя

Способ алгоритмической реализации разграничения

Слайд 3Задача разграничения доступа к сетевым ресурсам

Актуальность

Широкое распространение сетей на основе

Защита ресурсов IP-сетей от несанкционированного доступа и удалённых деструктивных воздействий

Ограничение обращений пользователей к нежелательным сетевым ресурсам

Проблемы

Задача непрерывной и корректной классификации соединений

Определение намерений пользователей, прогнозирование

Контентный анализ информационных ресурсов

Слайд 4Понятие информационного ресурса

Информационные ресурсы - отдельные документы или отдельные массивы документов,

Сетевые информационные ресурсы – web сайты, сервисы.

Если мы работаем в середине сети, у нас нет доступа к анализу ресурса.

Вместо этого анализируем контент виртуальных соединений от ресурса.

Закон РФ «Об информации, информатизации и защите информации», принятый Государственной Думой 25 января 1995 года

Слайд 5Виртуальные соединения в сетях передачи данных

В задаче разграничения доступа виртуальное соединение

Информационное виртуальное соединения (ИВС) - определяет седержимое информационного обмена,

Технологические виртуальные соединения (ТВС) –обеспечивают процедуру упорядоченной передачи данных для ИВС

ТВС - IP-адреса, номер порта, номер протокола, пропускная способность

ИВС - контент предаваемых данных.

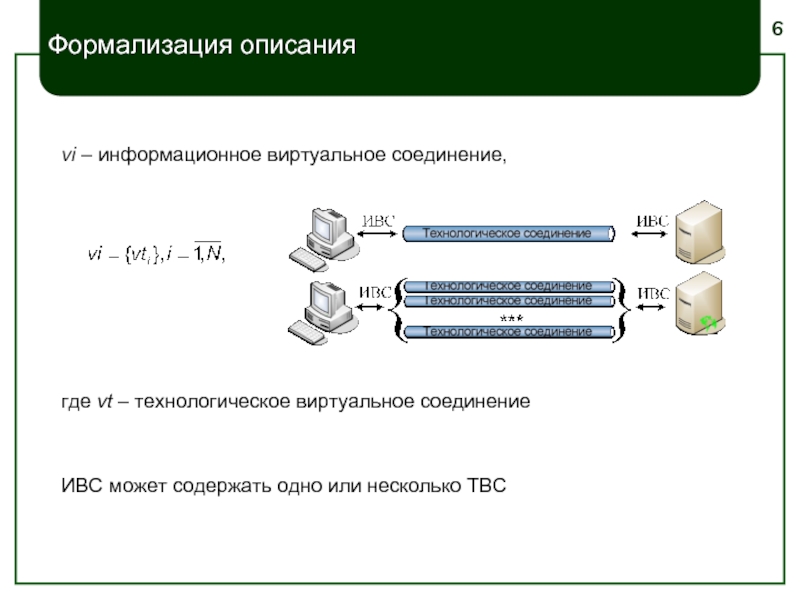

Слайд 6Формализация описания

где vt – технологическое виртуальное соединение

vi – информационное виртуальное соединение,

ИВС

Слайд 7Задача контентной фильтрации

Контентная фильтрация – фильтрация трафика на основе анализа содержимого

Особенность контентного анализа – передаваемое содержимое может меняться на всем времени сетевого взаимодействия

Под контентом понимается смысловая характеристика, выраженная в понятном для интерпретации виде. Контент рассматривается как совокупность понятий, характеризующих смысл передаваемых данных.

При этом встает задача интерпретации контента в зависимости от действующей политики информационной безопасности. Невозможно говорить об однозначной “опасности” или “безопасности” соединения на основе контентного анализа

Слайд 8Рассматриваемая область

В рамках работы мы сужаем рассматриваемую область анализом текстового контента

Контент ресурса определяется на основе анализа содержимого текстовых документов.

ИВС – совокупность http соединений

ТВС – соединения транспортного уровня, обслуживающие данные http соединения

Слайд 9Пример

Доступ к новостному сайту ученика 7а Пети Иванова

http://ria.ru - разные

Что опасно, что безопасно в соответствии с политикой информационной безопасности?

Слайд 10Открытые вопросы задачи контентного анализа и фильтрации

Проблемные вопросы контентного анализа

Анализ зависит

Процесс анализа и принятия решения о безопасности не формализован должным образом, - не позволяет использовать алгоритмы автоматической генерации правил фильтрации для СЗИ

Оценка безопасности может меняться в процессе сетевого взаимодействия, не знаем мотивы действий пользователя

Говорить о 100% безопасности виртуального соединения на основе анализа его контента можно только постфактум, получив все данные (необходимо введение вероятностного подхода к анализу)

Слайд 11Основания для ведения исследований

Необходим вероятностный подход к определению степени безопасности виртуальных

Для автоматизации процесса обеспечения безопасности необходимо предложить форму представления контента в виде численного эквивалента для алгоритмизации применения правил фильтрации для СЗИ

Необходимо разработать механизм применения правил фильтрации в СЗИ на основании вероятностной оценки угроз виртуальных соединений и заданной политики безопасности

Слайд 12Цель и задачи исследований

Целью является разработка и совершенствование методов и средств

Задачи:

Формализовать процесс анализа и принятия решения о безопасности сетевого соединения на основании оценки передаваемого содержимого

Разработать методику оценки вероятности угрозы сетевого соединения в зависимости от контента виртуального соединения

Разработать механизм применения правил фильтрации на основе вероятностной оценки угроз виртуального соединения

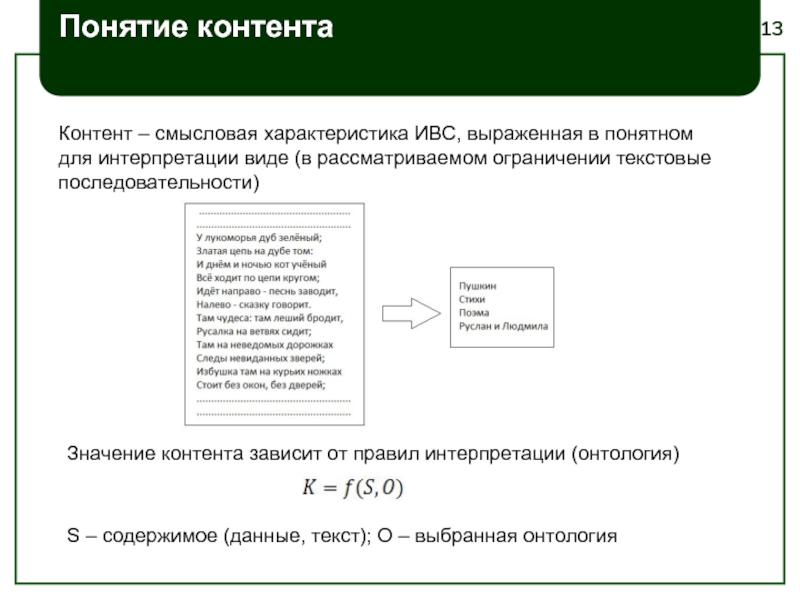

Слайд 13Понятие контента

Контент – смысловая характеристика ИВС, выраженная в понятном для интерпретации

S – содержимое (данные, текст); O – выбранная онтология

Значение контента зависит от правил интерпретации (онтология)

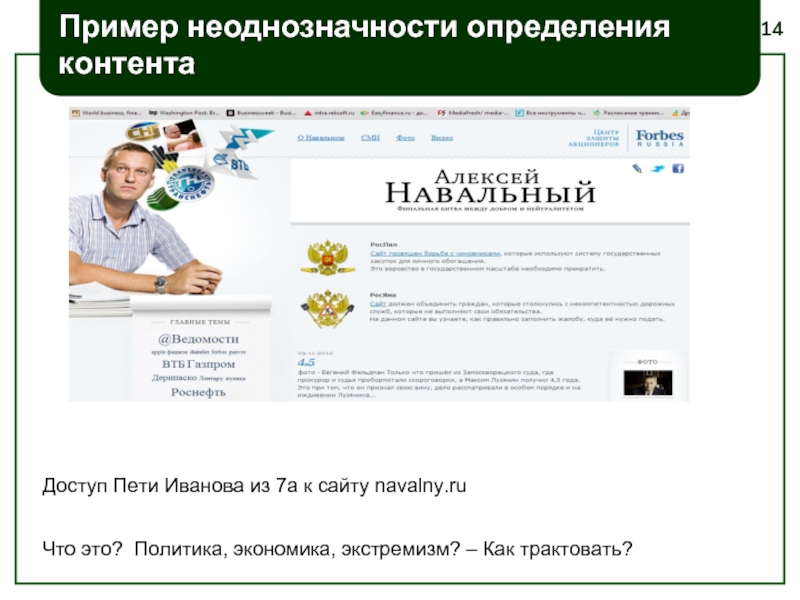

Слайд 14Пример неоднозначности определения контента

Что это? Политика, экономика, экстремизм? – Как трактовать?

Доступ

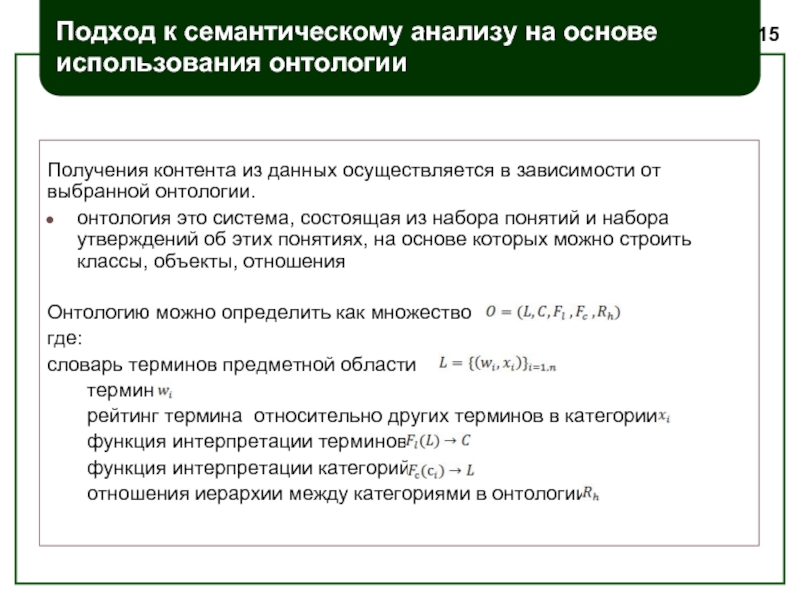

Слайд 15Подход к семантическому анализу на основе использования онтологии

15

Получения контента из данных

онтология это система, состоящая из набора понятий и набора утверждений об этих понятиях, на основе которых можно строить классы, объекты, отношения

Онтологию можно определить как множество

где:

словарь терминов предметной области

термин

рейтинг термина относительно других терминов в категории

функция интерпретации терминов

функция интерпретации категорий

отношения иерархии между категориями в онтологии

;

;

Слайд 16

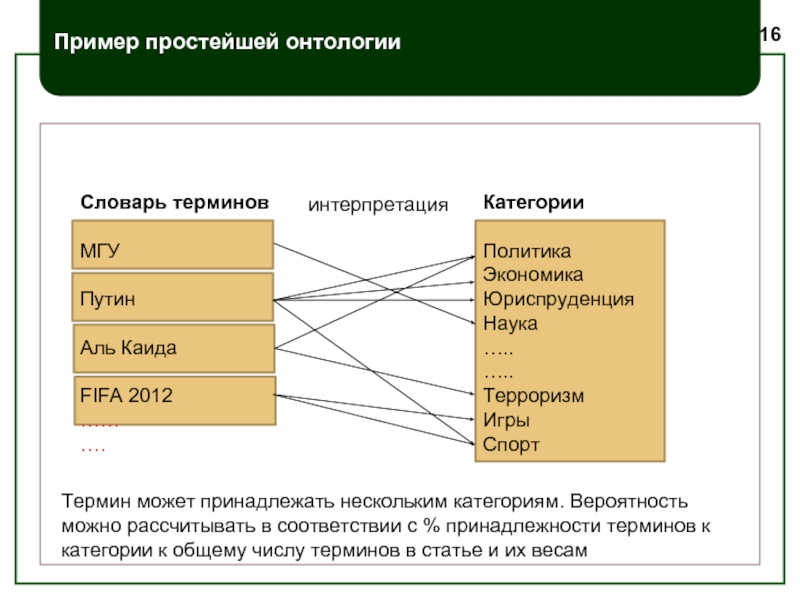

Пример простейшей онтологии

16

;

;

Словарь терминов

МГУ

Путин

Аль Каида

FIFA

……

….

Категории

Политика

Экономика

Юриспруденция

Наука

…..

…..

Терроризм

Игры

Спорт

интерпретация

Термин может принадлежать нескольким категориям. Вероятность можно рассчитывать в соответствии с % принадлежности терминов к категории к общему числу терминов в статье и их весам

Слайд 17Контент как принадлежность к категориям

Контент передаваемых данных рассматривается как совокупность принадлежностей

На основе существующих алгоритмов категоризации, принадлежность данных к категории зависит от выбранной онтологии и определяется с некоторой вероятностью

Используются существующие подходы семантического анализа текста, рейтинговые системы поиска, тематическое разграничение доступа, оценки достоверности.

СПбГПУ - кафедра “Информационная безопасность компьютерных систем” Зегжда Дмитрий Петрович, Баранов Юрий Александрович

Слайд 19Представление контента

Текст – не понятен машине, как интерпретировать?

Что такое хорошо, что

Необходимо перевести понятие контента в

вычислительную область

Задача – выразить контент числом, над которым можно проводить операции (например сравнения)

Выражение текста числом – задача кодирования

Слайд 20Нумерация Геделя

В рамках доказательства Гедель предложил кодировать алфавит системы простыми натуральными

Тогда любому тексту в рамках принятого алфавита можно поставить в соответствие число, полученное в результате перемножения геделевских номеров элементов текста.

Теоремы о неполноте и противоречивости ситемы

“Любая формальная система аксиом содержит неразрешенные предположения" или "если система аксиом полна, то она противоречива”.

"Логическая полнота (или неполнота) любой системы аксиом не может быть доказана в рамках этой системы”

Слайд 21Кодирование принадлежности к категориям

Тогда можно принять за алфавит системы – принадлежность

Принадлежности к категории ставим в соответствие простое число

(2, 3, 5, 7, 11 и тд)

Контент ИВС единообразным способом кодируется произведением гёделевских номеров соответствующих категорий

Для учета вероятностной специфики принадлежности контента к категории вводим понятие интервал вероятности принадлежности, значение которого кодируется степенью геделевского числа (Пример: 100-75% - 1 интервал, 75-45% - 2 интервал, 45-30% - 3 интервал, 30-20% - 4 интервал, 20-10 – 5 интервал, <10% - 0 интервал)

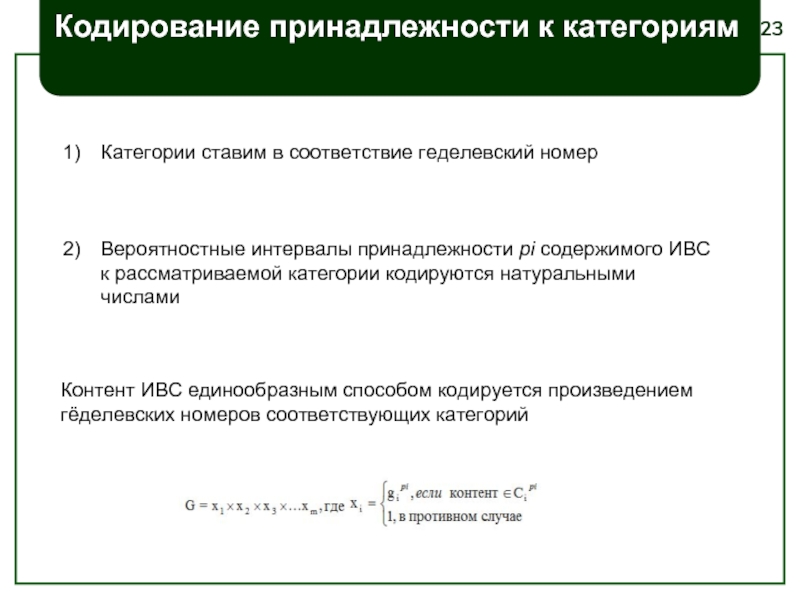

Слайд 23Кодирование принадлежности к категориям

Категории ставим в соответствие геделевский номер

Вероятностные интервалы принадлежности

Контент ИВС единообразным способом кодируется произведением гёделевских номеров соответствующих категорий

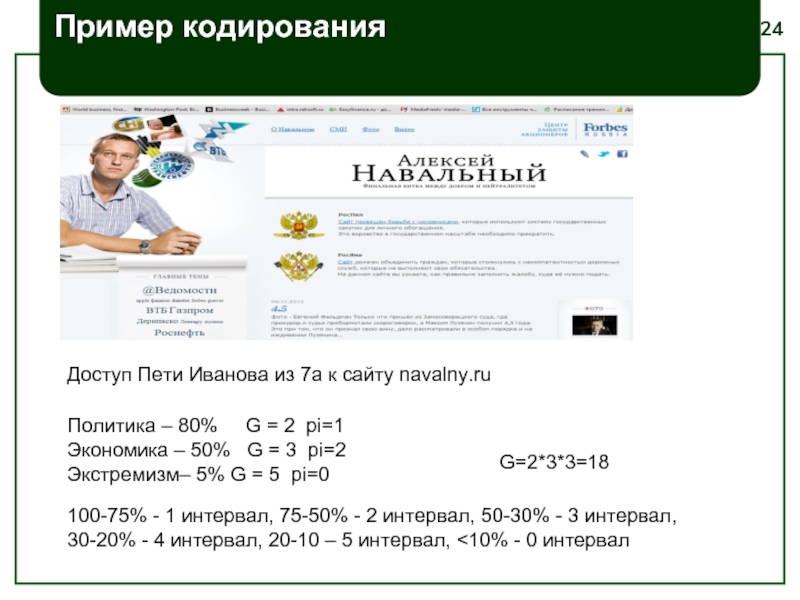

Слайд 24Пример кодирования

Политика – 80% G = 2 pi=1

Экономика –

Экстремизм– 5% G = 5 pi=0

G=2*3*3=18

100-75% - 1 интервал, 75-50% - 2 интервал, 50-30% - 3 интервал, 30-20% - 4 интервал, 20-10 – 5 интервал, <10% - 0 интервал

Доступ Пети Иванова из 7а к сайту navalny.ru

Слайд 25Задача контентного анализа при использовании нумерации геделя

Задача контентного анализа сводится к

Слайд 26Особенности использования нумерации Гёделя для кодирования контента

Наличие вероятностного подхода к кодированию

Номера могут формироваться при получении части контента, при этом у системы появляется возможность прогнозирования опасности соединения

Появляется возможность численного сравнения информационных ресурсов по контенту (путем нахождения наибольшего общего делителя)

Возможность поиска в контенте совокупности запрещенных категорий контента

(Пример – запрещаю сайты порнография (7) с границей> 30% и политика (2) с границей>50% - проверка: делится ли геделевское число контента на 7*2, но не делится на 16 и на 27)

Слайд 27Система обеспечения информационной безопасности на основе геделевских номеров

Анализ угроз информационной безопасности

Механизм обеспечения информационной безопасности действует на уровне ТВС – задается правилами фильтрации.

Слайд 28Система контентного анализа

Большие скорости и объемы передачи данных

Необходимость оперативного контроля и

Принятие решения и действия на основе прогноза угрозы соединения

Но:

Виртуальные соединения не имеют разделяемых ресурсов, возможна их параллельная обработка.

Можно выносить интеллектуальные фукции в отдельную многопроцессорную систему

Тенденции:

Проблема:

Интеллектуальные МСЭ не производительны при скоростях от 1Гбит/сек

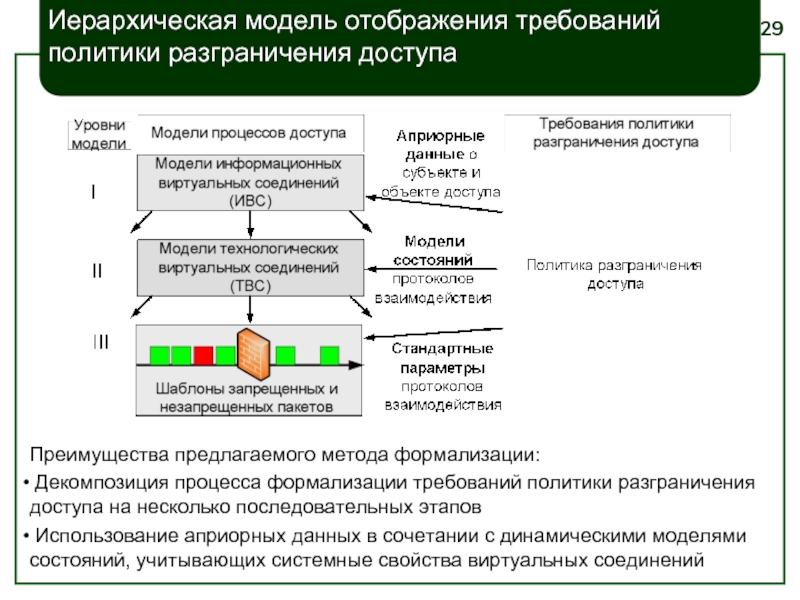

Слайд 29Иерархическая модель отображения требований политики разграничения доступа

Преимущества предлагаемого метода формализации:

Декомпозиция

Использование априорных данных в сочетании с динамическими моделями состояний, учитывающих системные свойства виртуальных соединений

Слайд 30Примеры задания ПИБ

Задание политики информационной безопасности характеризуется “описательным” подходом к формированию

Закрыть для посещения экстремистские ресурсы

Детям нельзя посещать ресурсы с категорией ‘порнография’

Всей бухгалтерии кроме главного бухгалтера нельзя читать политические ресурсы

Студенты МГУ не должны посещать развлекательные сайты в учебное время

Слайд 31

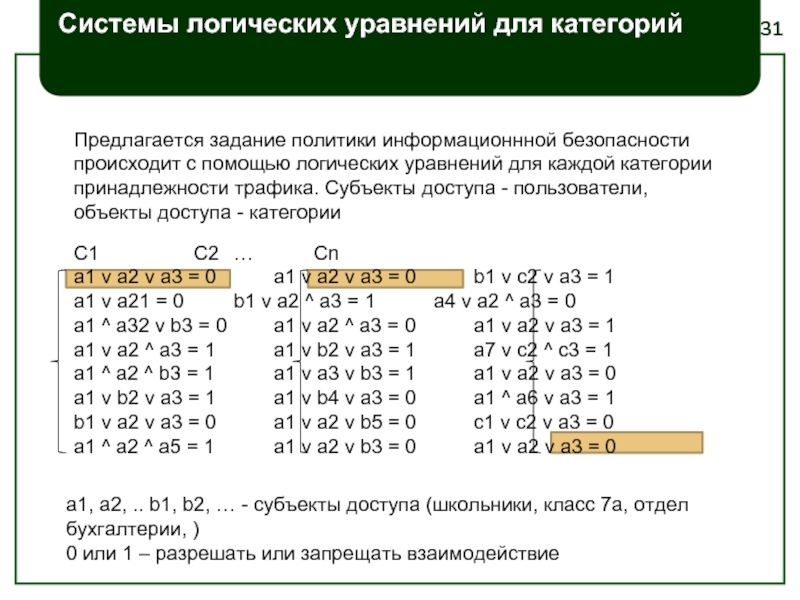

Системы логических уравнений для категорий

Предлагается задание политики информационнной безопасности происходит с

C1 C2 … Сn

a1 v a2 v a3 = 0 a1 v a2 v a3 = 0 b1 v c2 v a3 = 1

a1 v a21 = 0 b1 v a2 ^ a3 = 1 a4 v a2 ^ a3 = 0

a1 ^ a32 v b3 = 0 a1 v a2 ^ a3 = 0 a1 v a2 v a3 = 1

a1 v a2 ^ a3 = 1 a1 v b2 v a3 = 1 a7 v c2 ^ c3 = 1

a1 ^ a2 ^ b3 = 1 a1 v a3 v b3 = 1 a1 v a2 v a3 = 0

a1 v b2 v a3 = 1 a1 v b4 v a3 = 0 a1 ^ a6 v a3 = 1

b1 v a2 v a3 = 0 a1 v a2 v b5 = 0 c1 v c2 v a3 = 0

a1 ^ a2 ^ a5 = 1 a1 v a2 v b3 = 0 a1 v a2 v a3 = 0

a1, a2, .. b1, b2, … - субъекты доступа (школьники, класс 7а, отдел бухгалтерии, )

0 или 1 – разрешать или запрещать взаимодействие

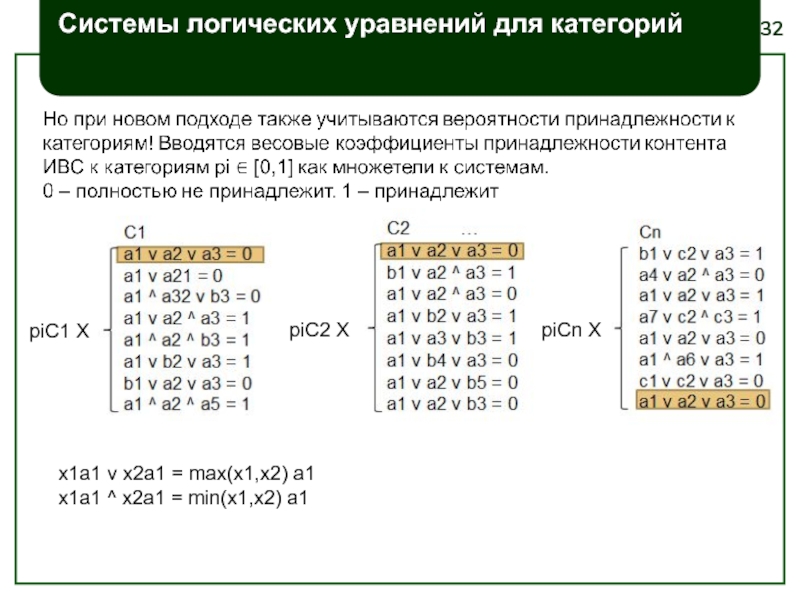

Слайд 32Системы логических уравнений для категорий

piC1 X

piC2 X

piCn X

x1a1 v x2a1 =

x1a1 ^ x2a1 = min(x1,x2) a1

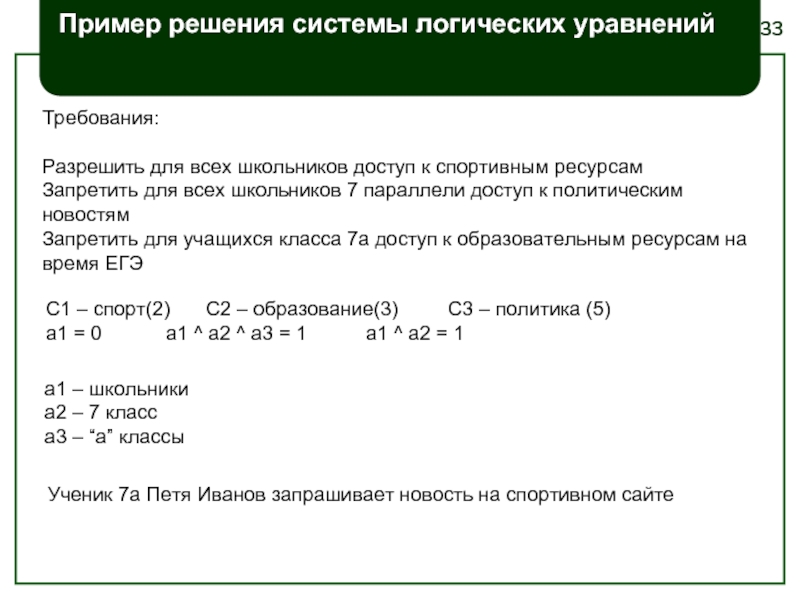

Слайд 33Пример решения системы логических уравнений

Требования:

Разрешить для всех школьников доступ к

Запретить для всех школьников 7 параллели доступ к политическим новостям

Запретить для учащихся класса 7а доступ к образовательным ресурсам на время ЕГЭ

C1 – спорт(2) C2 – образование(3) С3 – политика (5)

a1 = 0 a1 ^ a2 ^ a3 = 1 a1 ^ a2 = 1

a1 – школьники

a2 – 7 класс

a3 – “а” классы

Ученик 7а Петя Иванов запрашивает новость на спортивном сайте

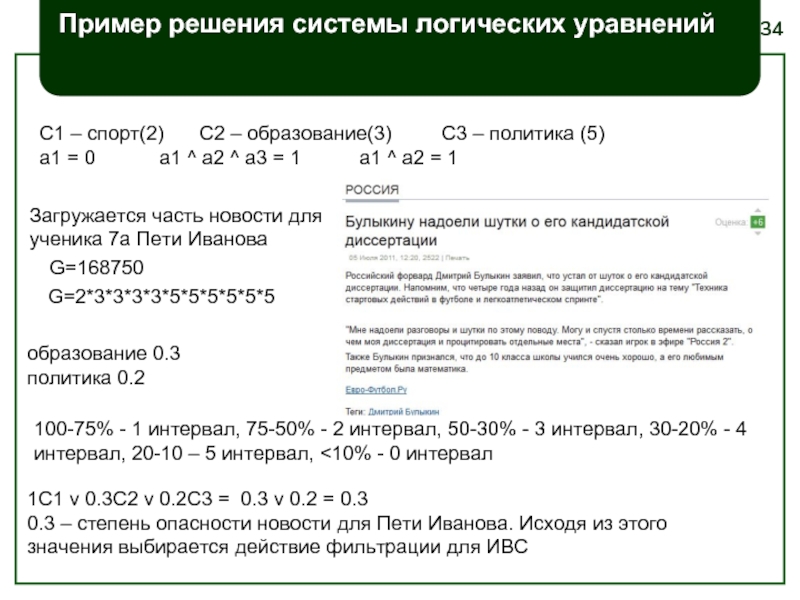

Слайд 34Пример решения системы логических уравнений

C1 – спорт(2) C2 – образование(3)

a1 = 0 a1 ^ a2 ^ a3 = 1 a1 ^ a2 = 1

Загружается часть новости для

ученика 7а Пети Иванова

100-75% - 1 интервал, 75-50% - 2 интервал, 50-30% - 3 интервал, 30-20% - 4 интервал, 20-10 – 5 интервал, <10% - 0 интервал

образование 0.3

политика 0.2

1C1 v 0.3С2 v 0.2C3 = 0.3 v 0.2 = 0.3

0.3 – степень опасности новости для Пети Иванова. Исходя из этого значения выбирается действие фильтрации для ИВС

G=2*3*3*3*3*5*5*5*5*5*5

G=168750

Слайд 35Алгоритм определения степени угрозы ИВС для ПИБ

Последовательность шагов при фильтрации ИВС:

определение принадлежностис пакета к ИВС,

определение категорий принадлежности контента ИВС

формирование общего уравнения фильтрации как минимизации систем логических уравнений категорий

определение степени угрозы ИВС

В итоге получаем число от [0,1], характеризующую опасность ИВС для политики информационной безопасности – степень угрозы ИВС

Механизм обеспечения политики безопасности - фильтрации ТВС на основе степени угрозы ИВС

Слайд 36Механизм обеспечения разграничения доступа для СЗИ на основе степени угрозы ВС

Вырожденными случаями управления пропускной способностью ВС являются случаи:

Пропускная способность ВС равна нулю – ВС полностью запрещено

Пропускная способность ВС равна максимальной пропускной способности среды передачи – ВС полностью разрешено

Фильтрация по достижению граничного значения (Пример >=0.5 – удаляем )

Управление пропускной способностью ТВС по определенному алгоритму

Слайд 37Понятие полезности трафика

Открываем сайт в браузере – анализ html

Текст - анализируем

Css

Javascript

Images

video

уменьшаем пропускную способность в

зависимости от степени угрозы

Слайд 38Итоги и направления исследований

Направления исследований кафедры:

Исследование онтологических методов интерпретации текстовых источников

Аппробация предложенных решений на МЭ ССПТ-2 в виде отдельного пилотного проекта - модуля

Исследование возможностей использования многопроцессорных систем для построения системы анализа контента

Разработан метод кодирования контента передаваемых данных с использованием нумерации Геделя

Разработана методика оценки вероятности угрозы сетевого соединения в зависимости от контента виртуального соединения

Предложена методика обеспечения ПИБ путем задания и решения систем логических уравнений с учетом вероятностной оценки угроз ВС