как оно остановит Вас

- Главная

- Разное

- Дизайн

- Бизнес и предпринимательство

- Аналитика

- Образование

- Развлечения

- Красота и здоровье

- Финансы

- Государство

- Путешествия

- Спорт

- Недвижимость

- Армия

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Как остановить мошенничество до того, презентация

Содержание

- 1. Как остановить мошенничество до того,

- 2. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 3. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 4. Типы внутренних злоупотреблений и мошенничества Внутренний потенциальный

- 5. …Кроме зарегистрированных пользователей Большинство элементов под контролем Существующие средства ИБ

- 6. Традиционные способы обнаружения внутреннего мошенничества Базируются на

- 7. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 8. Методология – 9 Шагов Сбор информации и

- 9. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 10. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved Intellinx может идентифицировать:

- 11. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 12. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

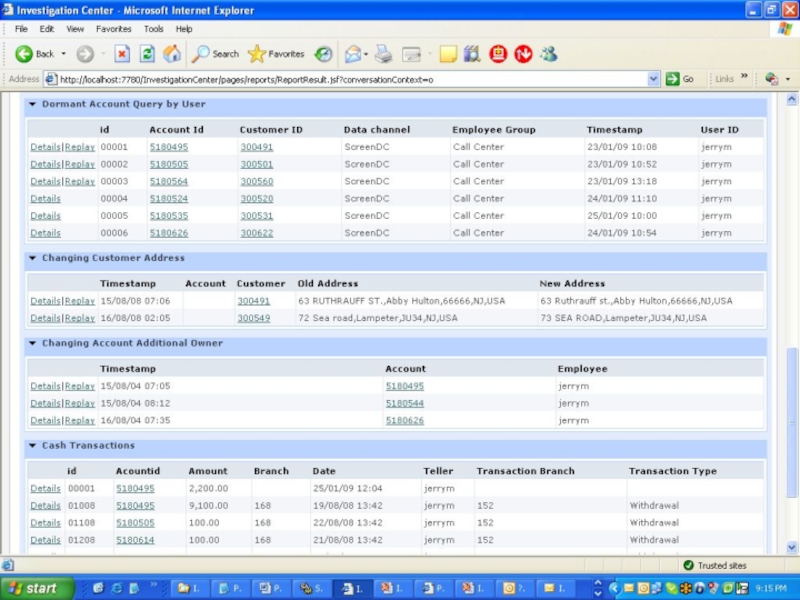

- 13. Пример: Чейз Манхеттен банк Кража с малоактивных счетов.

- 14. На какие предупреждающие сигналы (Red Flags) необходимо

- 15. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

- 16. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 17. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

- 18. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 19. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 20. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 21. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

- 22. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 23. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 24. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 25. Клиенты Intellinx …

- 26. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 27. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd.

- 28. Intellinх – Примеры использования Почтовый Банк Израиля.

- 29. © Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved Спасибо За внимание

Слайд 1© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Июнь 2009

Как

Слайд 2© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

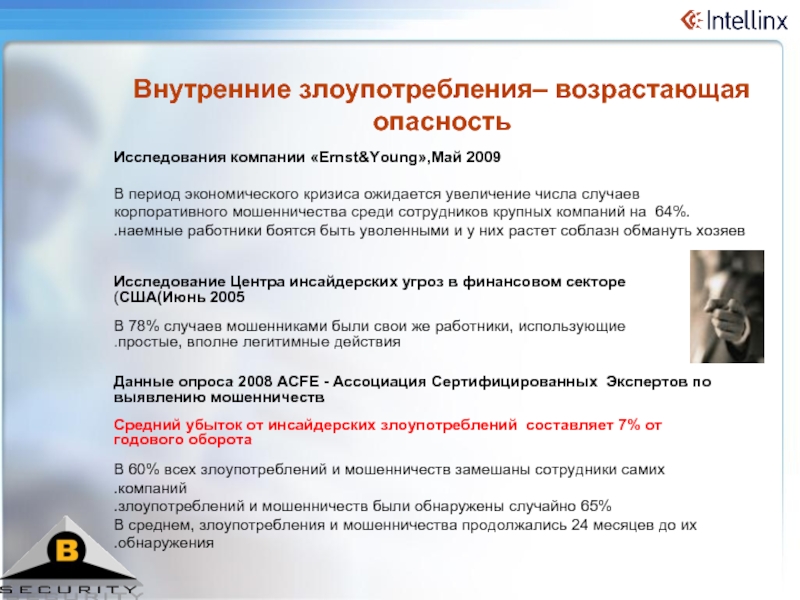

Внутренние злоупотребления–

Данные опроса 2008 ACFE - Ассоциация Сертифицированных Экспертов по выявлению мошенничеств

Средний убыток от инсайдерских злоупотреблений составляет 7% от годового оборота

В 60% всех злоупотреблений и мошенничеств замешаны сотрудники самих компаний.

65% злоупотреблений и мошенничеств были обнаружены случайно.

В среднем, злоупотребления и мошенничества продолжались 24 месяцев до их обнаружения.

Исследование Центра инсайдерских угроз в финансовом секторе

США(Июнь 2005)

В 78% случаев мошенниками были свои же работники, использующие

простые, вполне легитимные действия.

Исследования компании «Ernst&Young»,Май 2009

В период экономического кризиса ожидается увеличение числа случаев

корпоративного мошенничества среди сотрудников крупных компаний на 64%.

наемные работники боятся быть уволенными и у них растет соблазн обмануть хозяев.

Слайд 3© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Как хорошо

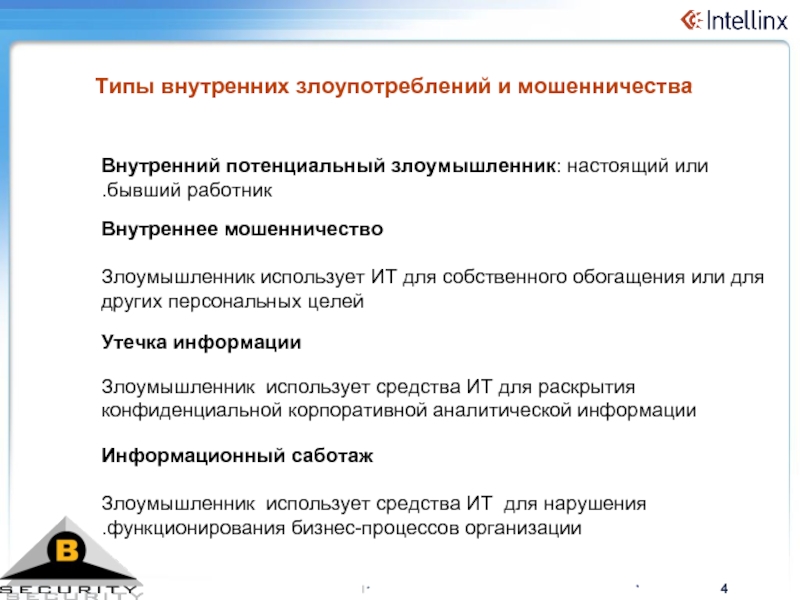

Слайд 4Типы внутренних злоупотреблений и мошенничества

Внутренний потенциальный злоумышленник: настоящий или

бывший работник.

Внутреннее

Злоумышленник использует ИТ для собственного обогащения или для

других персональных целей

Информационный саботаж

Злоумышленник использует средства ИТ для нарушения

функционирования бизнес-процессов организации.

Утечка информации

Злоумышленник использует средства ИТ для раскрытия конфиденциальной корпоративной аналитической информации

Слайд 5…Кроме зарегистрированных пользователей

Большинство элементов под контролем

Существующие средства ИБ

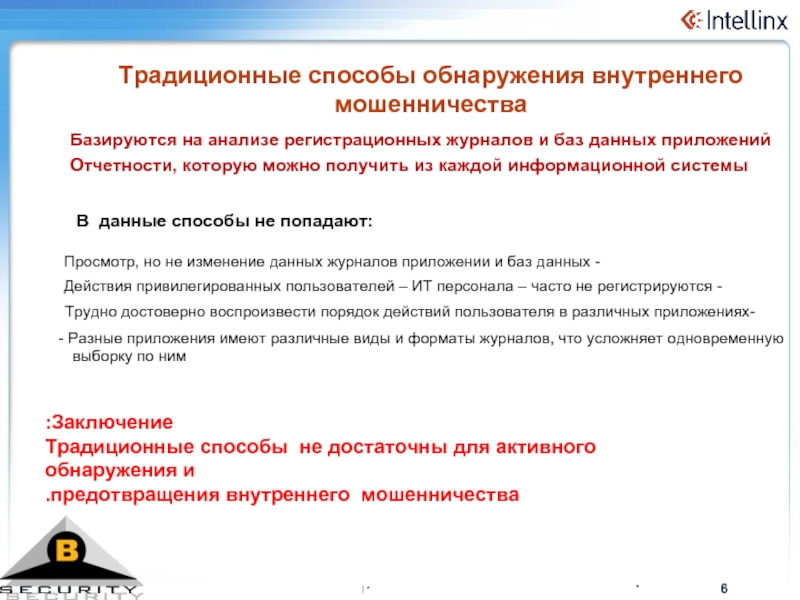

Слайд 6Традиционные способы обнаружения внутреннего мошенничества

Базируются на анализе регистрационных журналов и баз

Отчетности, которую можно получить из каждой информационной системы

-Трудно достоверно воспроизвести порядок действий пользователя в различных приложениях

Заключение:

Традиционные способы не достаточны для активного обнаружения и

предотвращения внутреннего мошенничества.

- Просмотр, но не изменение данных журналов приложении и баз данных

- Действия привилегированных пользователей – ИТ персонала – часто не регистрируются

В данные способы не попадают:

Разные приложения имеют различные виды и форматы журналов, что усложняет одновременную

выборку по ним

Слайд 7© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Что делать

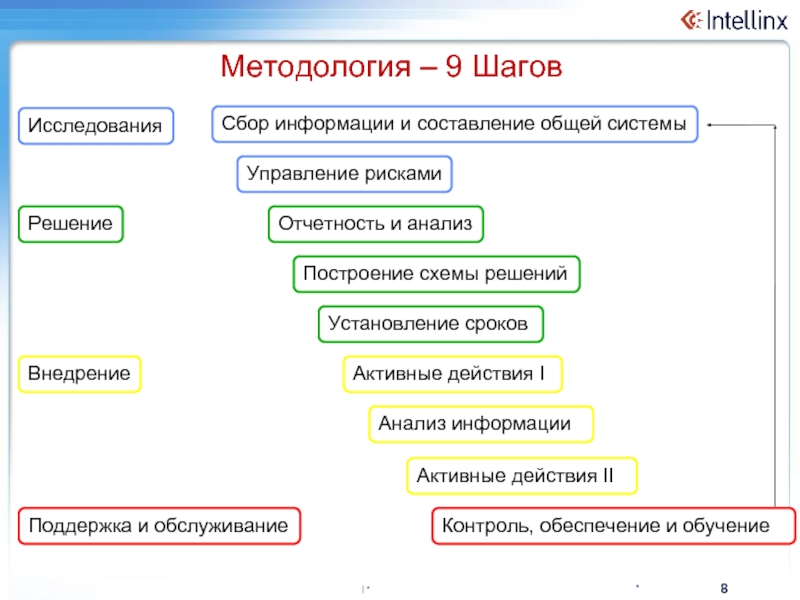

Слайд 8Методология – 9 Шагов

Сбор информации и составление общей системы

Управление рисками

Отчетность и

Построение схемы решений

Установление сроков

Активные действия I

Анализ информации

Контроль, обеспечение и обучение

Исследования

Решение

Внедрение

Активные действия II

Поддержка и обслуживание

Слайд 9© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

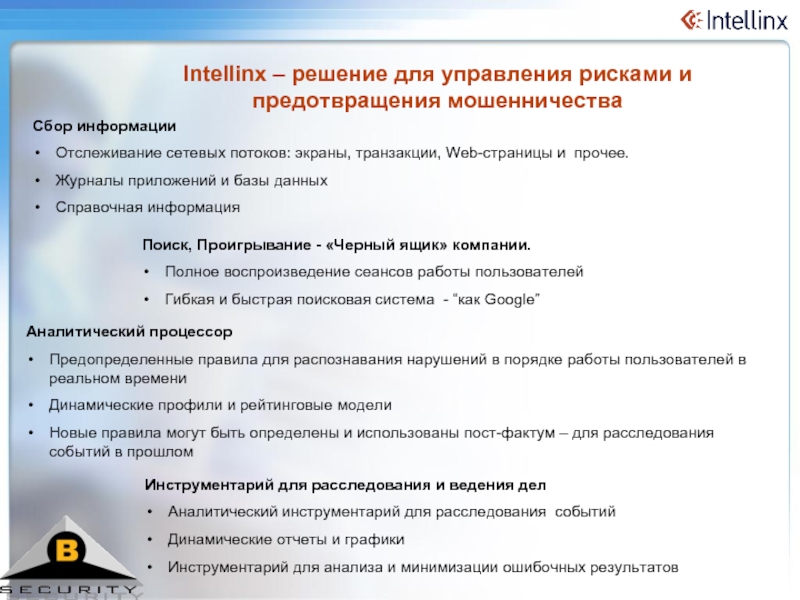

Intellinx –

Сбор информации

Отслеживание сетевых потоков: экраны, транзакции, Web-страницы и прочее.

Журналы приложений и базы данных

Справочная информация

Поиск, Проигрывание - «Черный ящик» компании.

Полное воспроизведение сеансов работы пользователей

Гибкая и быстрая поисковая система - “как Google”

Аналитический процессор

Предопределенные правила для распознавания нарушений в порядке работы пользователей в реальном времени

Динамические профили и рейтинговые модели

Новые правила могут быть определены и использованы пост-фактум – для расследования событий в прошлом

Инструментарий для расследования и ведения дел

Аналитический инструментарий для расследования событий

Динамические отчеты и графики

Инструментарий для анализа и минимизации ошибочных результатов

Слайд 10© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

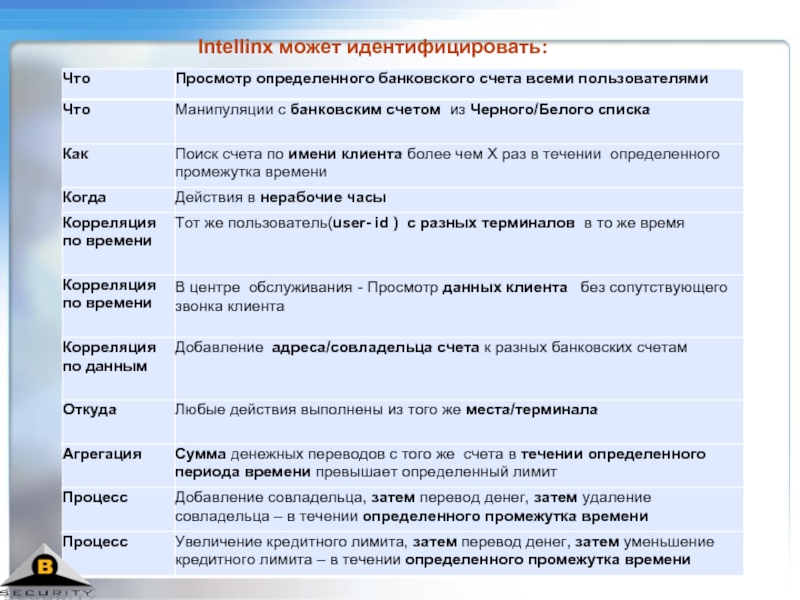

Intellinx может

Слайд 11© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Intellinx –

Детальное отслеживание манипуляций пользователей с конфиденциальной информацией

Пример: Поиск всех пользователей, имеющих доступ к определенному номеру счета

Контролирование критических бизнес-процессов

Пример: предупреждение об изменении информации о клиентах несколько раз в течении определенного периода

Идентифицирование неправомерных действий пользователей

Примеры:

Чрезмерная частота выполнения определенных операций

Внеурочное время выполнения определенных операций

Чрезмерное обращение к конфиденциальной информации

Частые случаи прерывания или неадекватного вмешательства в определенные деловые процессы

Контролирование действий технического персонала

Пример: изменение конфиденциальной информации средствами Администрации базы данных(ДБА)

Слайд 12© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

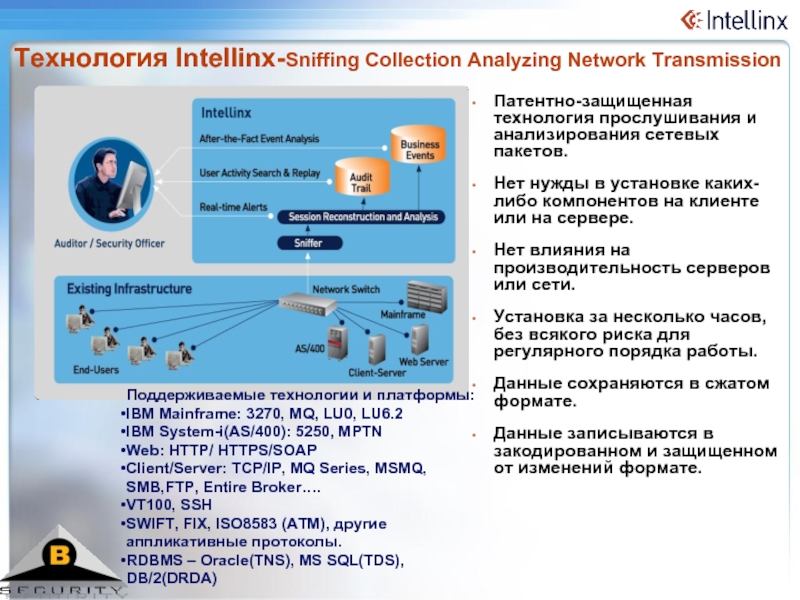

Технология Intellinх-Sniffing

Патентно-защищенная технология прослушивания и анализирования сетевых пакетов.

Нет нужды в установке каких-либо компонентов на клиенте или на сервере.

Нет влияния на производительность серверов или сети.

Установка за несколько часов, без всякого риска для регулярного порядка работы.

Данные сохраняются в сжатом формате.

Данные записываются в закодированном и защищенном от изменений формате.

Поддерживаемые технологии и платформы:

IBM Mainframe: 3270, MQ, LU0, LU6.2

IBM System-i(АS/400): 5250, MPTN

Web: HTTP/ HTTPS/SOAP

Client/Server: TCP/IP, MQ Series, MSMQ, SMB,FTP, Entire Broker….

VT100, SSH

SWIFT, FIX, ISO8583 (ATM), другие аппликативные протоколы.

RDBMS – Oracle(TNS), MS SQL(TDS), DB/2(DRDA)

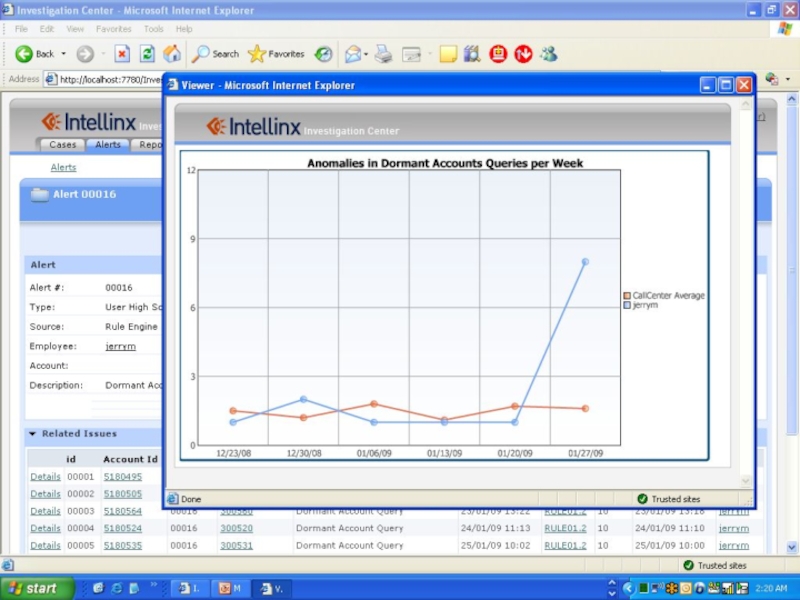

Слайд 14На какие предупреждающие сигналы (Red Flags) необходимо обратить внимание, чтобы вовремя

Комбинация событий:

Чрезмерное количество запросов информации о малоактивных счетах.

Перевод денег с малоактивных счетов.

Традиционные средства анализа журналов и баз данных приложений

Могут отследить перевод денег с малоактивных счетов.

Не способны отследить:

Действия в различных приложениях

Запросы и другие Read-Only действия пользователя, которые обычно не регистрируются.

Невозможность получения полной картины о действиях пользователей может привести к большому количеству ложных сообщений(False Positive Alerts).

Пример: Чейз Манхеттен банк

Возможные признаки мошенничества

Слайд 16© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

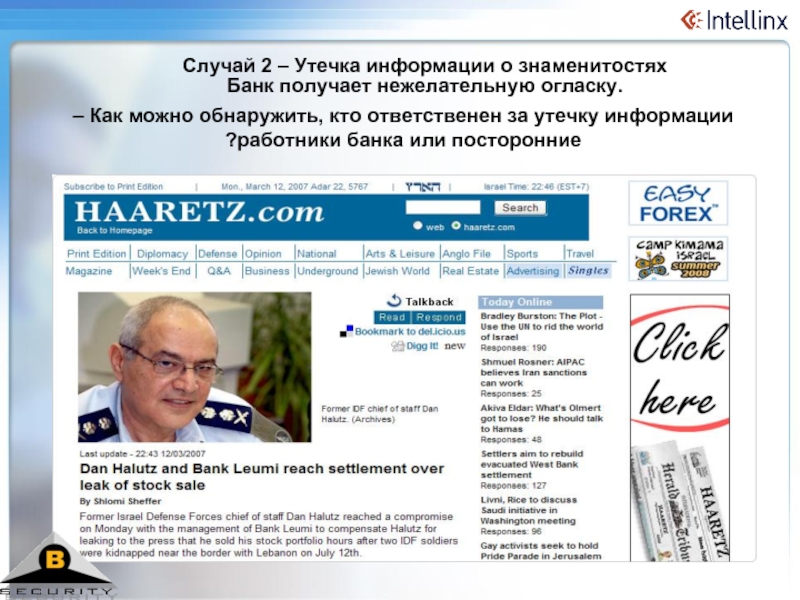

Случай 2

Как можно обнаружить, кто ответственен за утечку информации –

работники банка или посторонние?

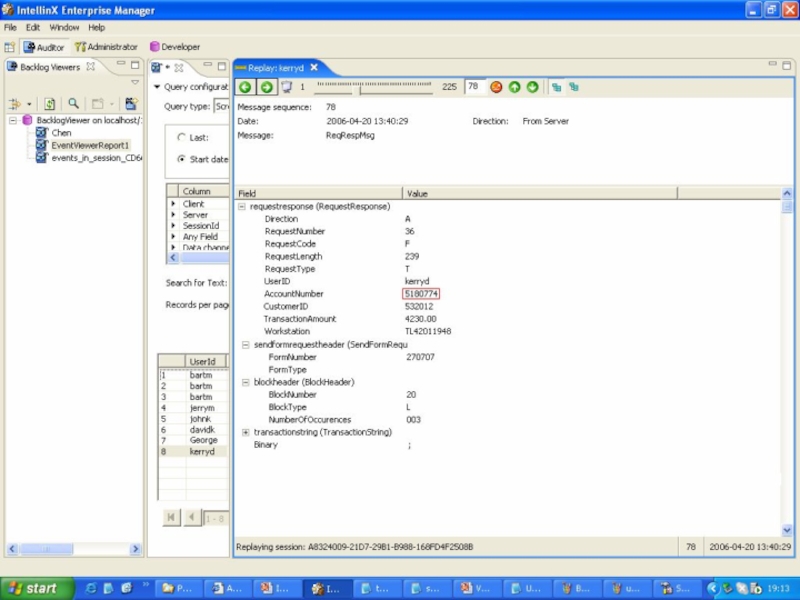

Слайд 18© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

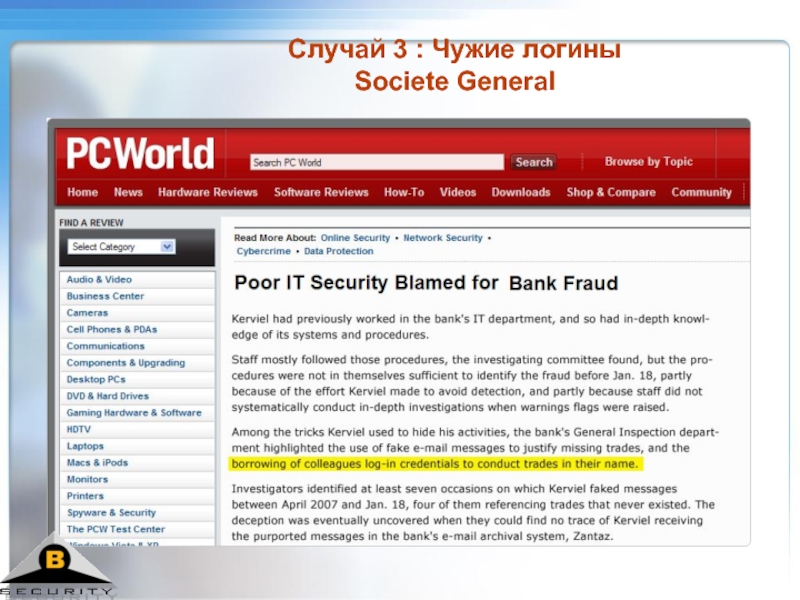

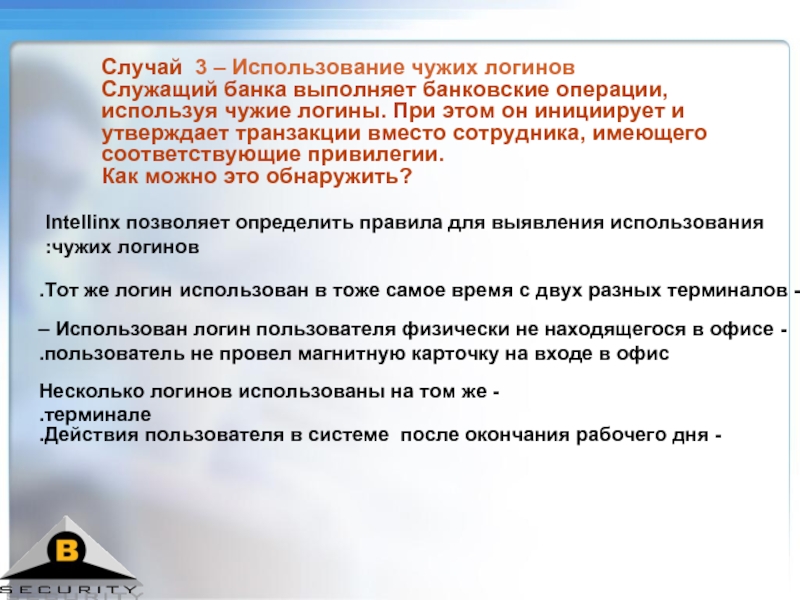

Случай 3

Слайд 19© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Случай 3

Intellinx позволяет определить правила для выявления использования

чужих логинов:

- Тот же логин использован в тоже самое время с двух разных терминалов.

- Несколько логинов использованы на том же терминале.

- Использован логин пользователя физически не находящегося в офисе –

пользователь не провел магнитную карточку на входе в офис.

- Действия пользователя в системе после окончания рабочего дня.

Слайд 20© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

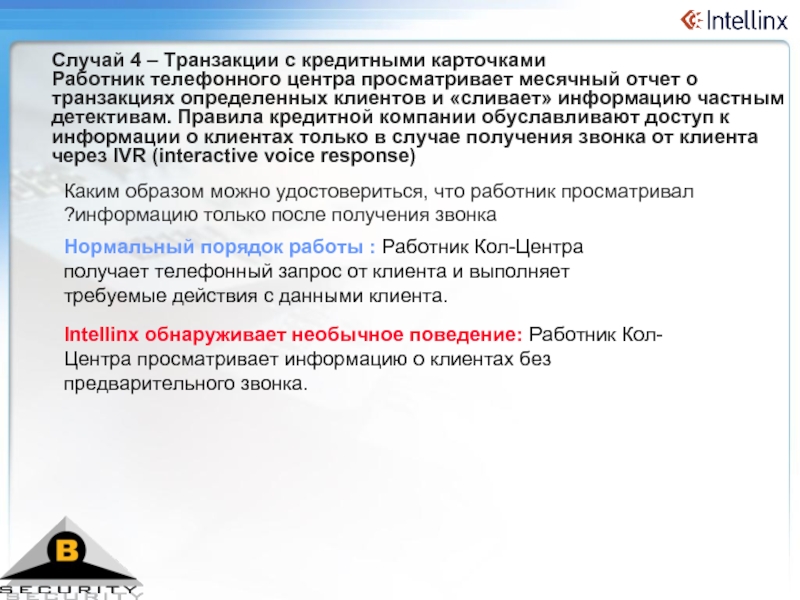

Случай 4

Нормальный порядок работы : Работник Кол-Центра получает телефонный запрос от клиента и выполняет требуемые действия с данными клиента.

Intellinx обнаруживает необычное поведение: Работник Кол-Центра просматривает информацию о клиентах без предварительного звонка.

Каким образом можно удостовериться, что работник просматривал

информацию только после получения звонка?

Слайд 22© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Бизнес Правила

Слайд 23© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Предопределенные бизнес

Более 100 предопределенных правил для выявления и предотвращения нарушений и аномалий в действиях пользователей:

В банковской сфере

Страховании

Информационной безопасности

Правила разработаны экспертами в области информационной безопасности и финансов.

Правила разработаны на опыте внедрения Intellinx у различных клиентов и постоянно расширяются.

Модель, позволяющая определять конфигурацию и настройку параметров в соответствии с требованиями конкретного клиента

Слайд 24© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Какую пользу

Укрепление информационной безопасности компании посредством выявления

нарушений и аномалий в действиях пользователей

Полное отслеживание действий пользователей

Отслеживание попыток злоупотреблений, мошенничества и утечки информации

в режиме реального времени

Гибкие инструментарии для проведения расследований и анализа

Предоставление средств для соответствия принятым законам и стандартам:

СТО БР ИББС-1.0-2008 , SOX, AML, Basel II, HIPAA and GLBA

Отслеживания информационных потоков между системами до расследования деловой

активности пользователей

Слайд 26© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Отзывы клиентов

Банк Леуми(Израиль). Мр. Сассон Мордехай, Вице-Президент, Руководитель

оперативного Отдела.

Как финансовая организация, мы должны отвечать требованиям законодательства о полной регистрации действий персонала и пользователей. Intellinx дал возможность Банку Леуми соответствовать этим требованиям после очень быстрого процесса внедрения, позволив сохранить много месяцев, требовавшихся для внесения изменений в наши системы. Intellinx – это решение, не влияющее на нашу инфраструктуру и требующее очень ограниченные дисковые ресурсы.

Администрация Штата Делавэр(США). Мс. Пегги Белл. Исполнительный Директор

Юридической и Криминальной Информационной Службы:

Результаты внедрения Intellinx были более впечатляющие , чем мы ожидали:

-Система отслеживания функционирует фантастически

-Работа с Intellinx просто ошеломляет

-Период расследования утечки информации сократился на 90%

-Потенциальная угроза безопасности сотрудников органов и общественности значительно уменьшилась

Слайд 27© Intellinx Ltd. All Rights Reserved.Intellinx Ltd. All Rights Reserved

Что аналитики

Joseph Feiman, Gartner

Intellinx внесен в список производителей наиболее заметных (“cool vendor” ) продуктов в

категории "Разработка приложений"(‘Application Development’), 2006

«Gartner определяет список «cool vendors» - производителей продуктов, вызвавших

наибольший интерес в прошлом году, из-за предлагаемой технологии или новаторских,

необычных решений. Они предлагают продукты или услуги , позволяющие пользователям

делать вещи, которые они не могли делать раньше, и которые значительно влияют или

повлияют на ведение бизнеса»

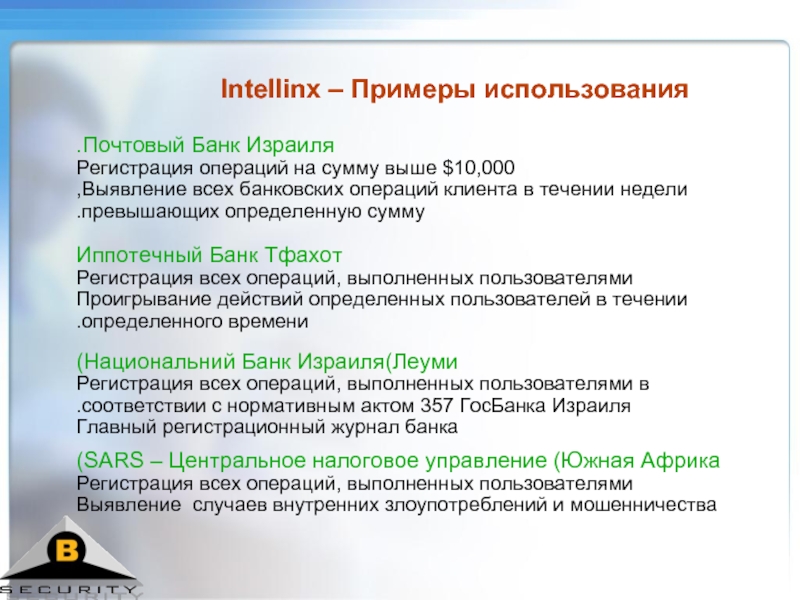

Слайд 28Intellinх – Примеры использования

Почтовый Банк Израиля.

Регистрация операций на сумму выше $10,000

Выявление

превышающих определенную сумму.

Иппотечный Банк Тфахот

Регистрация всех операций, выполненных пользователями

Проигрывание действий определенных пользователей в течении

определенного времени.

Национальний Банк Израиля(Леуми)

Регистрация всех операций, выполненных пользователями в

соответствии с нормативным актом 357 ГосБанка Израиля.

Главный регистрационный журнал банка

SARS – Центральное налоговое управление (Южная Африка)

Регистрация всех операций, выполненных пользователями

Выявление случаев внутренних злоупотреблений и мошенничества